V- PARTAGE DES RESSOURCES

Si tout s'est déroulé correctement, nous

pouvons passer au partage des fichiers et imprimantes d'un réseau local

en ignorant la connexion Internet des machines.

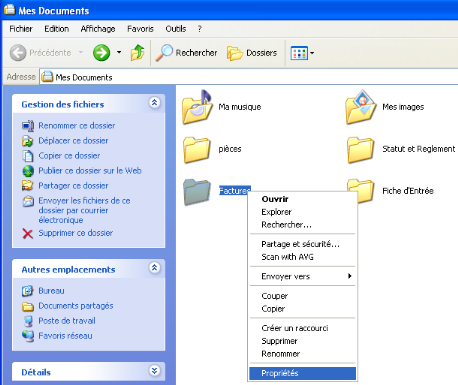

1) Partage d'un dossier ou plusieurs

Pour partager le dossier dont le nom est Facture

on procède comme suite :

ü Menu

démarrer/Mes

Documents

ü Clic droit sur "Facture" et

sélectionnons "

Propriétés ".

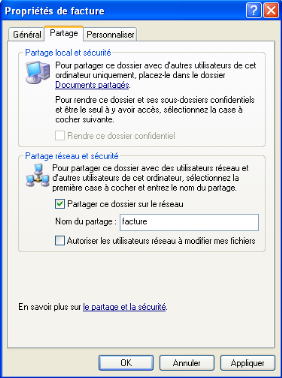

ü Rendons-nous dans l'onglet

Partage. Cochons la case "partager

ce dossier sur le réseau". Dans Nom du

partage, donnons un nom pour ce dossier sur le réseau.

La

case "Autoriser les utilisateurs réseau à modifier

mes fichiers ", permet de modifier nos fichiers depuis le

réseau. Il est préférable de ne pas sélectionner

cette option, pour des raisons de sécurité.

2) Partage d'imprimante avec un ordinateur

serveur

Procédure pour partager une imprimante afin qu'elle

soit accessible depuis n'importe quelle station de travail d'un réseau

Microsoft Windows NT/2000/XP:

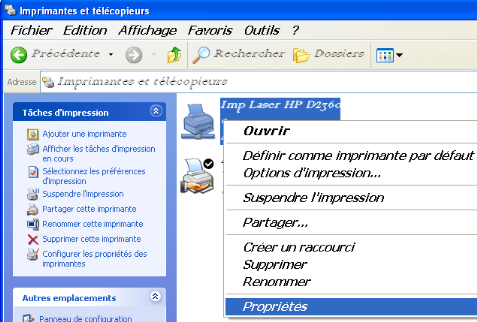

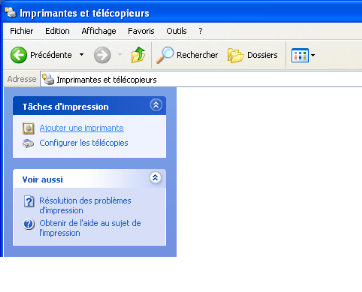

ü Suivre Poste de

travail /Panneau de configuration/ Imprimantes et

autres périphériques

ü Maintenant rendons-nous dans la rubrique

"Imprimantes et télécopieurs".

ü Clique droit sur "Imp Laser HP

D2360" puis "Propriétés"

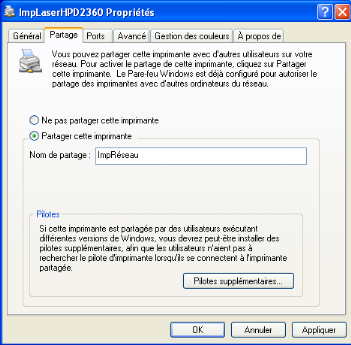

ü Dans l'Onglet Partage

Sélectionner "Partager cette

imprimante". Donner un nom à l'imprimante, même si

cela n'a pas d'importance, on préférera utiliser un nom sans

espace. (ex : ImpRéseau sur PC n°1).

Sur les PC clients (PC n°2, 3, 4...), rendons-nous dans les

options d'imprimantes (Poste de Travail /Panneau

de configuration/ Imprimantes et autres périphériques/

Imprimantes et télécopieurs).

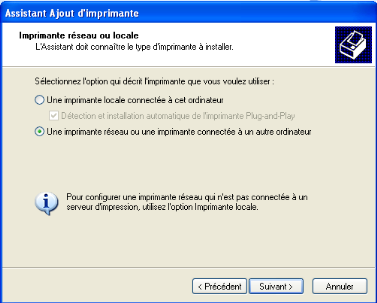

ü Cliquer sur "Ajout

d'imprimante". L'assistant démarre puis cliquer sur

"Suivant".

ü Sélectionner "une imprimante

réseau connectée à un autre ordinateur" puis

"Suivant".

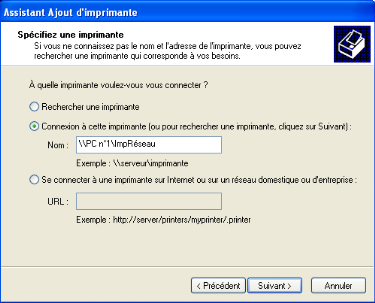

ü Dans "connexion à cette

imprimante", on tapera : \\PC

n°1\ImpRéseau puis cliquer sur

"Suivant".

ü Sélectionner "Oui" pour

utiliser l'imprimante par défaut puis terminer l'assistant L'imprimante

est alors installée, et elle apparaît dans le dossier

imprimante.

Remarque : L'installation d'une

imprimante est la même sur tout poste sauf le poste qui partage. Elle

doit être localement installée avant qu'elle soit partagée

et utilisée sous le réseau.

VI- SECURISATION DU RESEAU

Si vous souhaitez protéger les données de

votre ordinateur, vous devez sécuriser chaque fichier et chaque dossier

et prendre les mesures adéquates pour sécuriser l'ordinateur

également. Si l'ordinateur contient des informations importantes,

conservez-les à un emplacement sûr.

Dans le monde informatique moderne, vous devez

protéger votre ordinateur et votre réseau contre les intrusions

intentionnelles, qui se matérialisent sous la forme de virus et les

attaques de chevaux de Troie. Suivez ces conseils pour éviter la

propagation de virus et les attaques de chevaux de Troie.

Pour les utilisateurs :

v Documentez-vous sur les virus et la façon dont ils se

répandent généralement.

v Familiarisez-vous avec les symptômes les plus courants

des virus : messages inhabituels apparaissant à l'écran,

baisse des performances du système, données manquantes et

incapacité à accéder à votre disque dur. Si vous

remarquez l'un de ces problèmes sur votre ordinateur, lancez

immédiatement votre logiciel de détection de virus pour

réduire les risques de perte de données.

v Les programmes sur disquettes peuvent également

contenir des virus. Analysez toutes les disquettes avant de copier ou d'ouvrir

des fichiers à partir de celle-ci, ou de les utiliser pour

démarrer votre ordinateur.

v Ayez au minimum un programme de détection de virus et

utilisez-le régulièrement pour vérifier que vos

ordinateurs ne sont pas infectés etc.

v Ne pas coller de carte de visite avec code d'accès+

sur l'écran de son ordinateur.

Pour les administrateurs :

v Avant de placer un nouveau programme sur le réseau,

installez celui-ci sur un ordinateur non connecté au réseau et

procédez à une vérification à l'aide de votre

logiciel de détection de virus.

v Ne laissez pas les utilisateurs se connecter en tant que

membre du groupe Administrateurs sur leurs propres ordinateurs car les virus

peuvent faire plus de dégâts s'ils sont activés à

partir d'un compte possédant des autorisations d'administration. Les

utilisateurs doivent se connecter en tant que membre du groupe Utilisateurs

afin de ne posséder que les autorisations nécessaires pour

exécuter leurs tâches.

v Demandez aux utilisateurs de créer des mots de passe

forts pour que les virus ne puissent pas trouver facilement les mots de passe

et obtenir des autorisations d'administrations.

v Sauvegardez régulièrement les fichiers afin de

réduire les dommages causés par un virus etc.

v Installer un par foudre sur le tableau électrique ou

des bloc de prise anti surtensions.

v Utilisez un onduleur qui permet la stabilisation de la

tension délivrée.

|