|

|

|

Ministère de l'Enseignement Supérieur et de la

République de Côte d'Ivoire

Recherche Scientifique Union - Discipline - Travail

Institut de Technologies & Spécialités

Direction Générale du Trésor et de la

Comptabilité Publique

MEMOIRE DE FIN DE CYCLE

EN VUE DE L'OBTENTION DU DIPLÔME

D' INGENIEUR DES TELECOMMUNICATIONS

Thème :

|

|

|

AMELIORATION DES PERFORMANCES

D'UN RESEAU INFORMATIQUE

·

CAS DU TRESOR PUBLIC

|

|

Présenté par

N'CHO Patrice

Promotion 2006-2007

Période du stage :

Juillet - Décembre 2007

|

|

Directeur de mémoire Directeur de stage

|

|

|

KOUAME Serge N'CHOBY Alexandre

Enseignant à ITES Chef du Service Réseau

Ingénieur Système Ingénieur

Informaticien

|

|

|

0

|

SOMMAIRE

Avant-propos 2

Introduction 4

PREMIERE PARTIE : ASPECTS METHODOLOGIQUES

Chapitre I : Présentation du cadre de travail 7

Chapitre II : Explicitation des termes et contexte de travail

12

Chapitre III : Généralités sur le

réseau informatique 15

DEUXIEME PARTIE : ETUDE TECHNIQUE

Chapitre IV : Identification et présentation du

réseau existant 37

Chapitre V : Analyses et critiques des liaisons entre sites 43

Chapitre VI : Etude comparative des medias d'interconnexion 48

TROISIEME PARTIE : PRESENTATION DETAILLEE

DES

SOLUTIONS ET MISE EN OEUVRE

Chapitre VII : Présentation détaillée des

solutions proposées 55

Chapitre VIII : Mise en oeuvre 61

Chapitre IX : Recommandations et Evaluation 66

Conclusion 69

Glossaire 70

Bibliographie 71

Webographie 72

Annexes 73

Avant propos

L'institut de Technologies Et Spécialités (ITES)

a été créé par arrêté

N°1076/METFP/DEP du 27/06/1989 en réponse à l'appel du

gouvernement ivoirien invitant les opérateurs privés à

s'intéresser aux secteurs de la formation professionnelle.

Ingénieur diplômé de l'école de

Télécommunication de Paris 13, M. Diéty Félix a

été chef du Centre Télex et Télégraphique

International (CIT-CAM). Il a également exercé à

Côte d'Ivoire Télécom au DICS en qualité de chef de

groupe de sécurité.

Pour l'année scolaire 1989-1990, les locaux de

l'établissement construits à Abobo sont ouverts avec le BEP

Electronique comme filière de formation. Viendra ensuite le BTS avec

plusieurs filières industrielles.

En 1996, ITES s'installe dans ses nouveaux locaux construits

aux II-plateaux sur 10000 m2.

A partir de 1999, compte tenu de l'envergure que prend ITES,

le Fondateur demande et obtient sa mise en disponibilité pour mieux

conduire son ambition de créer une école donnant des formations

adaptées aux besoins des entreprises et digne des structures

européennes et américaines.

En 2002, M. Diéty reçoit le prix du meilleur

promoteur de l'enseignement supérieur privé et envisage pour ITES

de devenir l'une des plus grandes écoles spécialisées dans

les filières industrielles de la sous région africaine.

ITES offre aujourd'hui trois cycles de formation :

Le cycle ingénieur (Informatique,

Télécommunications, Electronique)

Le cycle BTS (Informatique industrielle et maintenance,

Télécommunications, Electronique, Electrotechnique, NTIC,

Mécanique et automatisme industrielle, Informatique de gestion, Gestion

commerciale et Finance comptabilité).

Le cycle secondaire (BEP, BAC F2 et G2)

Après deux (2) années préparatoires

à ITES, nous y avons effectué pendant trois (3) ans notre cycle

ingénieur en télécommunications qui doit être

sanctionné d'un mémoire de fin de cycle.

Ce document a ainsi été rédigé

lors d'un stage que nous avons effectué à la Direction

Informatique de la Direction Générale du Trésor et de la

Comptabilité Publique (DGTCP) pendant 6 mois allant du 02 juillet au 31

décembre 2007 sur le sujet : « Amélioration des performances

d'un réseau informatique : cas du Trésor Public ».

INTRODUCTION

Les premiers outils de communications à distance

utilisés par les hommes fûent la fumée, du feu ou la

lumière. Ces moyens de communication antiques ont évolué

surtout dans le domaine millitaire. Ils permettaient de communiquer plus

rapidement et en se déplaçant le moins possible. Aujourd'hui, ils

ont abouti à toutes les technologies informatiques et

télécoms que nous connaissons dans le monde entier.

En côte d'Ivoire, l'avènement de l'informatique

dans les secteurs publics et privés a permis, comme partout ailleurs,

d'automatiser bons nombres de tâches. En tant que concept novateur, les

technologies de l'information et de la communication représentent

aujourd'hui un outil majeur de compétitivité et de

développement des entreprises. C'est dans cette optique que la Direction

Générale du Trésor et de la Comptabilité Publique

(DGTCP), progressivement, s'est elle aussi conçue un vaste réseau

informatique. Ce système lui permet aujourd'hui d'accomplir plus

efficacement sa mission ; à savoir le recouvrement des recettes,

l'exécution des dépenses publiques, la gestion financière

et comptable des communes et des établissements publics nationaux.

Le réseau du Trésor Public est performant ;

c'est-à-dire qu'il supporte, de façon générale, le

flux de données et les applications que nous voulons y véhiculer.

Cependant, il faut lui reconnaître certaines failles. Un système

informatique n'est jamais parfait. Il y a toujours une petite

défaillance ou insuffisance quelque part, quelque chose qu'il serait

bien d'ajouter ou de retrancher, même si globalement tout semble

fonctionner normalement. En effet, l'échange de données entre

certains sites est relativement lent ou parfois même interrompu. C'est

principalement ce premier constat qui a suscité notre étude. La

tâche qui nous a été confiée consiste donc à

détecter l'origine de ces failles et faire des propositions afin de les

réparer.

D'où l'intérêt du thème

intitulé « AMELIORATION DES PERFORMANCES D'UN RESEAU

INFORMATIQUE : CAS DU TRESOR PUBLIC » qui nous a

été proposé lors de notre stage dans cette structure.

L'objectif principal de cette étude est d'assurer une plus grande

rapidité en ce qui concerne l'échange de données et un

délai de réponse plus court quant aux requêtes vers les

serveurs d'applications.

Afin de mieux entamer notre sujet, nous avons consulté

quelques ouvrages et fait de nombreuses recherches sur Internet.

Dans notre dévelloppement, nous présenterons

tout d'abord la structure qui nous a accueilli, à savoir la Direction

Générale du Trésor et de la Comptabilité Publique

en donnant par la suite les points contextuels de notre sujet de reflexion.

Nous ferons ensuite une étude technique qui nous permettra de critiquer

objectivement la politique d'interconnexion des différents sites et

d'apporter les solutions adéquates aux différentes insuffisances

déscellées. Enfin nous présenterons de façon

détaillée toutes les technologies retenues avec leur mise en

oeuvre. Et pour achever notre étude, nous évaluerons

financièrement notre projet.

PREMIERE PARTIE :

ASPECTS METHODOLOGIQUES

Chapitre I PRESENTATION DU CADRE

DE TRAVAIL

1.1/ Présentation générale de la

DGTCP

1.1.1/ Situation Géographique et

adresse

La Direction Générale du Trésor et de la

Comptabilité Publique (DGTCP) est généralement connue sous

le nom de « Trésor Public ». Elle est située dans la

commune du plateau sur l'ancien site de la BCEAO en face de la CAISTAB.

La DGTCP a pour adresse postal BP V 98 Abidjan et pour

contacts téléphoniques 20 25 38 00 / 20 22 38 64, Fax 20 21 15

30. Son site Web est

www.tresor.gov.ci et son Email

info@tresor.gov.ci.

1.1.2/ Cadre institutionnel

La DGTCP est une Direction Générale du

Ministère de l'Economie et des Finances. Son organisation actuelle

résulte du décret N°97-582 du 8 octobre 1997.

La DGTCP est une institution chargée de la centralisation

des opérations financières de l'Etat ivoirien.

1.1.3/ Missions

> le recouvrement des recettes

> l'exécution des dépenses publiques

> la gestion financière et comptable des communes et

des établissements publics nationaux

> la gestion de la trésorerie de l'Etat et des postes

comptables à l'étranger

> la gestion de la dette publique

> la centralisation des dépôts des

établissements publics nationaux

> le recouvrement de créances contentieuses

> la surveillance des marchés financiers et

d'assurances.

1.1.4/ Les Services

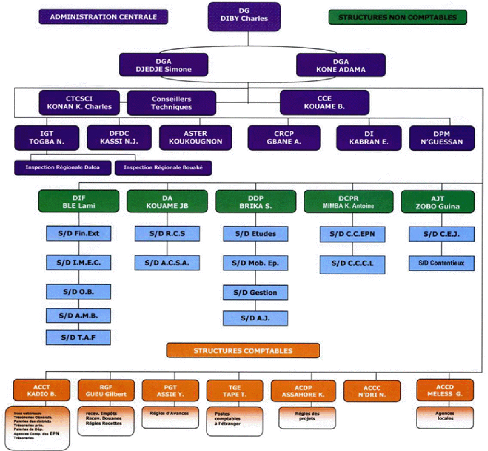

L'annexe 1 (page 74 et 75) montre les services suivants repartis

dans un organigramme.

a/ Les services rattachés à la direction

Générale

V' La cellule des conseillers Techniques

V' La cellule d'études

V' Le comité technique de coordination statistique et de

contrôle interne V' L'inspection générale du

Trésor

V' Le centre de formation et de documentation

V' La sous direction des ressources humaines et des moyens

généraux V' La sous direction de l'informatique

b/ Les Directions centrales non comptables

V' La Direction du Trésor

V' La Direction des Assurances

V' La Direction de la Dette Publique

V' La Direction de la Comptabilité Parapublique V'

L'Agence judiciaire du Trésor

c/ Les postes comptables généraux

V' L'Agence Comptable Centrale du Trésor

V' La Recette Générale des Finances

V' La Paierie Générale du Trésor

V' La Trésorerie Générale pour

l'Étranger

V' L'Agence Comptable de la Dette Publique

V' L'Agence Comptable des Créances Contentieuses V'

L'Agence Comptable Centrale des Dépôts

d/ Les trésoreries régionales et les

trésoreries départementales (Postes comptables

déconcentrés)

I.2/ La Structure d'accueil : la Direction de

l'Informatique

La Direction de l'Informatique (DI) comprend quatre (4)

sous-directions dont les missions sont les suivantes :

a/ Sous-Direction des Applications Spécifiques et

de la Formation

- Concevoir et développer les applications de la

comptabilité auxiliaire et les applications non comptables en fonction

des besoins des utilisateurs.

- Former les agents du Trésor à l'utilisation des

logiciels développés et à la confection de guide

utilisateur.

b/ Sous-Direction Production

- Définir une politique de gestion optimale et de

sécurisation des données

- Gérer les serveurs d'application en mettant en place

différentes politiques en matière de sauvegarde, de

planification, de gestion des incidents et aussi au niveau de la gestion des

données.

- Confectionner des documents informatiques, recevoir et

diffuser les documents vers les services du Trésor Public.

c/ Sous-Direction des Applications de la

Comptabilité Générale de l'Etat

- Concevoir et développer les applications ASTER et

périphériques de la comptabilité générale de

l'Etat.

- Concevoir et développer les nouvelles applications de

la comptabilité générale d'Etat.

d/ Sous-Direction réseau et support

utilisateur

- Définir d'une politique de la gestion globale du

réseau informatique du Trésor public de Côte d'Ivoire en

fonction des besoins exprimés par toutes les directions et

sous-directions.

- Manager tous les équipements du réseau (routeurs,

switches, serveurs) pour s'assurer de leur haute disponibilité.

Cette mission est accomplie par les quatre (4) services de la

Sous-Direction.

1.3/ Cadre spécifique : Sous-Direction

Réseau et Support Utilisateurs

Le service maintenance

Le service maintenance est chargé de maintenir

(réparer et entretenir) les micro-ordinateurs et leurs

périphériques (imprimante, scanner), de nettoyer les

concentrateurs et commutateurs dans les différents coffrets

informatiques. Le service maintenance effectue aussi des interventions chez les

utilisateurs qui ont des difficultés dans l'utilisation de leurs

matériels informatiques. Chacune des interventions est justifiée

par une fiche d'intervention (annexe 3 page 77) remplie et signée par

l'utilisateur et l'informaticien.

Le service High-tech

Le service High-tech est une cellule chargée de la

veille technologique. Elle expérimente les nouveaux produits

informatiques. Ce service est le concepteur et l'administrateur, entre autres,

du site intranet (web-di) et de la messagerie interne de la DI.

Le service Support Utilisateurs

Le service Support Utilisateurs est chargé de

l'installation et de la configuration des applications mises à

disposition par la Sous Direction des Etudes. Sa tâche consiste aussi

à aider les utilisateurs éprouvant des difficultés lors de

l'utilisation des applications et le débogage de celles-ci.

Le service Réseau

Le service Réseau est chargé d'administrer et de

configurer les serveurs de

communication, les routeurs et les switches. Elle

assure aussi le suivi des

médias de transmission et la gestion

rigoureuse des comptes utilisateurs. Ce

service assiste aussi les utilisateurs et est assisté

à son tour par des entreprises informatiques sous-traitantes.

Le service réseau est assuré par cinq (5)

stagiaires, un (1) contractuel et deux (2) fonctionnaires. Ils sont issus de

formation en télécommunications, informatique ou

électronique. C'est précisément ce service qui nous a

accueilli dans le cadre de notre stage.

Chapitre II EXPLICITATION DES TERMES ET

CONTEXTE DE TRAVAIL

II.1/ Explicitation des termes

Améliorer, selon le dictionnaire Larousse, consiste

à rendre meilleur, à changer en mieux.

Un réseau informatique est un ensemble de moyens

matériels et logiciels mis en oeuvre pour assurer les communications

entre terminaux informatiques.

Les performances d'un réseau dépendent de

nombreux facteurs ; par exemple :

· le débit pratique maximal du câblage ;

c'est à dire la quantité d'octets transmissible sur le

câble par seconde. Plus le nombre d'octets par seconde est

élevé et plus le réseau est performant. On dit que le

réseau « s'effondre » quand plus aucune machine ne peut

transmettre de message.

· la quantité (petite ou élevée) de

machines connectées au même segment

· le tuning

· les cartes réseaux

Améliorer les performances d'un réseau

informatique consiste donc à accélérer la transmission

des données (le débit) ou à augmenter la capacité

des supports de transmission tout en assurant l'intégrité des

informations transmises.

11.2/ Contexte de travail 11.2.1/ Cahier des

charges

L'étude de ce thème consistera à :

n Connaître les supports de transmission

télécoms du Trésor et leur fonctionnement.

n Découvrir les technologies de transmission

télécoms disponibles en Côte d'Ivoire et utilisables par le

Trésor.

n Apporter des modifications en vue d'une transmission de

données plus rapide avec un coût relativement faible.

n Veiller à ne pas baisser le niveau de

sécurité

Une copie de ce cahier signée par le directeur du stage se

trouve en annexe 9 (page 83)

11.2.2/ Positionnement du sujet

Afin d'améliorer les performances d'un réseau

informatique il est nécessaire de passer en revue tous les aspects

intervenant dans ce système. Il s'agit par exemple :

- de la sécurité

- du câblage interne

- du plan d'adressage

- des systèmes d'exploitation

- de la qualité du matériel (serveurs, routeurs

hôtes)

- de l'impact des trafics générés par les

serveurs d'authentification - des médias d'interconnexion

Afin d'obtenir des résultats précis, chaque

aspect doit être étudié minutieusement. C'est ainsi, qu'en

tant qu'élève ingénieur télécoms, il nous a

été confié la réflexion sur le dernier point

à savoir les médias d'interconnexion des différents sites

du Trésor Public.

11.2.3/ Stratégie de recherche

Nous nous sommes attelés à trouver des documents

qui traitent des aspects se rapportant à notre thème. C'est ainsi

que nous avons eu recours à plusieurs ouvrages expliquant le

fonctionnement des moyens de transmission.

Des recherches sur Internet nous ont permis d'argumenter nos

différentes propositions.

Soulignons aussi que les cours magistraux reçus durant

notre formation ont constitué une base solide nous permettant d'orienter

nos recherches.

Nous avons aussi consulté différents

mémoires déjà soutenus qui nous ont aidé à

comprendre la méthodologie d'un tel travail.

Chapitre 111 GENERAL1TES SUR LE RESEAU

111.1/ Les équipements d'un réseau

informatique

Dans cette séquence, nous étudierons tous les

équipements qu'on rencontre le plus souvent dans réseau

informatique. Cette étude permettra d'avoir une notion claire de chacun

d'eux quant à leur fonctionnalité et rôle

généraux dans un quelconque réseau. Nous pourrons ainsi

les entamer plus aisément dans le cadre spécifique du

réseau du Trésor.

111.1.1/ Routeur a/ Définition

Le routeur est un équipement d'interconnexion de niveau

3 (modèle OSI) qui achemine (qui route) les données vers un

destinataire connu par son adresse de niveau 3 (adresse IP). Les routeurs

permettent d'interconnecter des réseaux locaux de même topologie

ou non.

b/ Le routage

Comme son nom l'indique, le routeur est destiné au

routage. Le routage est une tâche de la couche réseau (couche 3 du

modèle OSI) qui permet de décider par quelle interface du routeur

un paquet doit être émis. La couche réseau fonctionnant en

mode non connecté, cette tâche doit être

répétée pour chaque paquet entrant, d'où la

nécessité d'une prise de décision rapide.

Une table de routage maintenue par chaque routeur d'un

réseau permet d'établir une correspondance entre le réseau

de destination (auquel appartient le destinataire du paquet) et l'adresse du

prochain routeur (prochain saut) permettant d'atteindre la destination finale.

Cette table peut être constituée manuellement (routage statique)

ou dynamiquement (routage dynamique).

Routage statique :

Ici, chaque routeur lit sa table de routage au moment de son

initialisation, et établit de manière fixe la correspondance

« réseau de destination - prochain saut ». Cependant cette

méthode se révèle fastidieuse dans le cas de grands

réseaux, puisqu'il faut renseigner manuellement et individuellement la

table de chaque routeur. De plus, les routeurs se révèlent

incapables de s'adapter automatiquement à une modification de la

topologie de réseau.

Voici la commande de configuration des routes statiques :

(config)# ip route adresse_réseau_destination

masque_réseau_destination adresse_port_série.

|

Routage dynamique ou adaptatif:

|

Les algorithmes de routage dynamique ne nécessitent

aucune configuration initiale de la table de routage : celle-ci est construite

automatiquement (sans intervention humaine) et progressivement, même en

cas de pannes de certains routeurs, en se basant sur des messages que

s'échangent les routeurs.

Ces messages contiennent des informations relatives à

la topologie du réseau et à l'état des liens afin de

déterminer les meilleures routes en fonction de l'encombrement du

réseau.

Cependant, cette solution est coûteuse car les lignes

(liens) entre les routeurs sont permanemment utilisées (occupées)

par ces messages.

Il existe deux types de protocole pour le routage dynamique :

ü Protocoles à vecteur de distance : RIP, IGRP

ü Protocoles de routage à état de liens :

OSPF, ISIS

111.1.2/ Switch

Le Switch est un équipement d'interconnexion de niveau

2 (modèle OSI). Il sert de commutateur réseau et permet de

créer un réseau informatique local de type Ethernet. Ce

dispositif est dit intelligent par opposition au hub car, alors que ce dernier

diffuse les données sur toutes les machines, le switch, quant à

lui, permet de diriger les données uniquement vers la machine

destinataire. Il utilise les adresses physiques ou MAC.

Principe de fonctionnement du switch :

Quand un message de départ incluant l'adresse de

destination arrive au niveau switch, ce dernier retrouve dans sa table

l'adresse du PC destinataire et va diriger le message sur le port

adéquat. D'autres PC pourront communiquer en même temps sur les

autres ports.

111.1.3/ Modem

Le modem (modulateur- démodulateur), est un

périphérique servant à communiquer avec des utilisateurs

distants. C'est grâce à lui qu'on arrive à échanger

(envoi/réception) des fax, à téléphoner, à

se connecter à Internet ou à recevoir la

télévision.

Les données numériques ne peuvent parcourir

plus d'un (1) mètre sur un support de transmission. Techniquement donc,

l'appareil sert à convertir les signaux numériques de

l'ordinateur en signaux analogiques transmissibles, et réciproquement.

C'est pourquoi ils sont généralement placés aux

extrémités des lignes de transmission.

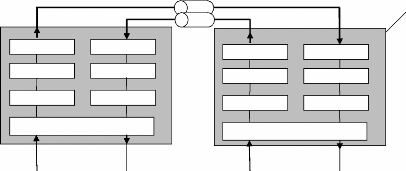

111.1.4/ Transceiver

Le transceiver est une interface permettant le raccordement de

deux différents types de câble .

Comme cette figure suivante l'indique bien, il convertit les

signaux lumineux (signaux optiques) en signaux électriques binaires et

vis versa. Pour cela il dispose de deux types de ports :

ü un port éthernet (RJ45)

ü deux ports SC ou ST (pour la fibre optique)

Transceiver optique

Fibres optiques

Modulateur

Emetteur

Codeur

Interface réseau local

Signaux électriques

binaires

Signaux optiques

Démodulateur

Récepteur

Décodeur

Modulateur

Emetteur

Codeur

Interface réseau local

Signaux

électriques

binaires

Signaux optiques

Démodulateur

Récepteur

Décodeur

FIGURE 3.1: Schématisation des fonctions d'un

transceiver optique

L'émetteur est un

élément très déterminant lors du choix d'un

transceiver optique. En effet, il permet d'éjecter la lumière qui

sera confinée et transmise dans le coeur de la fibre. Il en existe deux

(2) types. Une étude comparée des différents

émetteurs nous permettra de faire notre choix.

|

Composants

|

Diode Laser

|

D.E.L

|

|

Puissance optique

|

< 1mW

|

Quelques mW

|

|

Bruit

|

Très faible

|

Faible

|

|

Coût

|

Faible

|

Elevé (lié à la fibre)

|

|

Applications

|

Transmission à longue distance sur fibres monomodes

|

Transmission à faible distance

|

TABLEAU 3.1: Caractéristiques

comparées des émetteurs

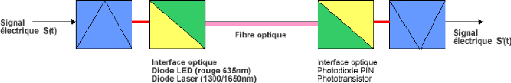

L'interface optique d'émission permet de convertir le

signal électrique en un signal optique en utilisant une diode

émettrice à semi-conducteur.

L'interface optique de réception permet de convertir le

signal optique en un signal électrique en utilisant une photodiode ou un

phototransistor

FIGURE 3.2 : Composition du

transceiver

111.1.5/ Serveur

Un serveur est un ordinateur ou un programme informatique qui

rend service aux clients (ordinateurs et logiciels) qui s'y connectent à

travers un réseau informatique.

Il est possible pour un ordinateur d'être client et

serveur en même temps. Les termes « client » et « serveur

» viennent du fait qu'un client est demandeur d'un service et qu'un

serveur rend ce service.

111.1.6/ Micro-ordinateur

Un micro-ordinateur encore appelé ordinateur personnel

est un ordinateur destiné à un usage personnel. Il a une

dimension lui permettant de tenir sur un bureau. Il interagit avec

l'environnement grâce à ses périphériques

(écran, clavier...)

Un ordinateur étant un équipement informatique

permettant de traiter des informations selon des séquences

automatisées d'instructions ou programmes. Il peut être un

micro-ordinateur, un serveur, un PABX ou même un routeur.

111.2/ Les médias de transmissions

111.2.1/ La fibre optique

111.2.1.1/ Définition

La fibre optique est un guide d'onde qui exploite les

propriétés réfractrices de la lumière. Elle est

habituellement constituée d'un coeur entouré d'une gaine. Le

coeur de la fibre a un indice de réfraction légèrement

plus élevé (différence de quelques millièmes) que

la gaine et peut donc confiner la lumière qui se trouve

entièrement réfléchie de multiples fois à

l'interface entre les deux matériaux (en raison du

phénomène de réflexion totale interne).

Il existe plusieurs types de fibre optique. Par exemple dans

la fibre à saut d'indice, l'indice de réfraction change

brutalement entre le coeur et la gaine. Dans la fibre à gradient

d'indice, ce changement d'indice est beaucoup plus progressif.

La fibre optique est totalement insensible aux rayonnements

électromagnétiques dans lesquels nous baignons.

L'atténuation du signal est inférieure à celle d'un

conducteur électrique. Et de longues distances peuvent être

couvertes sans nécessité d'installer des amplificateurs. La bande

passante est bien supérieure à celle que l'on peut obtenir avec

un câble électrique.

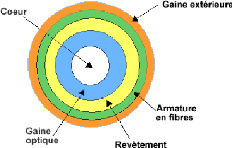

111.2.1.2/ Schématisation de la fibre

FIGURE 3.3 : Schémas d'une fibre

ontique

Le revêtement est une couche de plastique qui entoure la

fibre optique pour la renforcer, elle aide à absorber les chocs et

permet une protection complémentaire contre des courbures excessives.

L'armature en fibres permet de protéger le coeur contre

les forces d'écrasement et les tensions mécaniques excessives

lors de l'installation. La gaine extérieure complète la

protection mécanique du coeur, elle est généralement de

couleur orange, certains types présentent des couleurs noire ou jaune.

L'annexe 7 présente la photo d'une fibre optique

dénudée.

On réalise un écart d'indice entre le coeur et la

gaine en incorporant des dopants, tels que :

- le germanium et le phosphore qui accroissent l'indice dans le

coeur,

- le bore et le fluor qui le font décroître dans la

gaine.

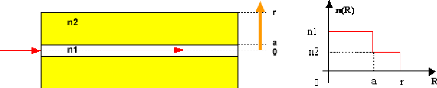

111.2.1.3/ Les différents types de

fibres

Selon la fréquence normalisée de la fibre,

notée V, on peut classer les fibres optiques en deux catégories

:

Soit :

ë : la longueur d'onde

a : rayon de coeur de la fibre

nc : indice du coeur

ng : indice de la gaine

· Pour V < 2.405 4 La fibre ne comporte qu'un mode de

propagation, elle est appelée fibre monomode.

· Pour V > 2.405 4 La fibre est appelée multimode

et se divise en deux sous-catégories:

ü Fibre multimode à saut d'indice

ü Fibre multimode à gradient d'indice

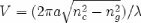

a/ Fibre optique multimode à saut

d'indice

L'indice de réfraction varie brusquement quand on passe

du coeur à la gaine. Le guidage de la lumière se fait suivant des

lignes brisées.

FIGURE 3.4 : Trajets de la lumière dans le

coeur d'une fibre à saut d'indice

Le diamètre du coeur peut atteindre quelques centaines de

mm ; le diamètre de la gaine est supérieur mais du même

ordre de grandeur.

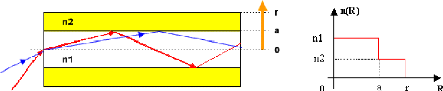

b/ Fibre optique multimode à gradient

d'indice

La gaine possède un indice de réfraction

progressif, celui du coeur est plus grand que celui de la gaine, le faisceau

lumineux suit une trajectoire d'allure curviligne.

Le faisceau lumineux change de direction moins brusquement lors

du rebond ; ce qui diminue les pertes.

FIGURE 3.5 : Trajets de la lumière dans le

coeur d'une fibre à gradient d'indice

cl Fibre optique monomode

Le diamètre du coeur est inférieur à 10pm

de telle sorte que le parcours de la lumière devient presque

longitudinal.

Le diamètre de la gaine est compris entre 50.im et 125

pm. Ce type de fibre nécessite une source de lumière quasiment

monochromatique. (diode Laser)

FIGURE 3.6 : Traiet de la lumière dans le

coeur d'une fibre monomode

Matériaux

|

Plastique (POF)

|

Silice (coeur)

Silicone

(gaine)

|

Toute silice

|

Type

|

Saut d'indice

|

Saut d'indice

|

Saut d'indice

|

Gradient

d'indice

|

Gradient

d'indice

|

Monomode

|

Diamètre

coeur/gaine (um)

|

980/1000 (ou plus)

|

200/380 (ou

plus)

|

100/140

|

50/125

|

62.5/125

|

8.3/125

|

Longueurs d'onde

d'utilisation

|

450/700nm

|

700/1000nm

|

800/1500nm

|

800/1300nm

|

1300nm

|

1100/1560nm

|

Ouverture

numérique

|

0.5

|

0.4

|

0.28

|

0.20

|

0.27

|

0.1

|

B.P (

MHz.km)

|

10

|

20

|

50

|

500

|

300

|

>10000

|

Résistance

mécanique

|

Souple mais

déformable

|

Limitée

|

Bonne (avec protection)

|

Coût

|

Faible

|

Moyen

|

Assez élevé

|

Assez faible

|

Assez élevé

|

Débit

|

38.4kbits/s

|

10Mbits/s

|

100Mbits/s

|

300Mbits/s

|

100Mbits/s

|

2 à 5Gbits/s

|

Applications

|

Eclairage,

transmission locale

|

Réseaux

locaux

|

Transmission

courte distance

|

Télécoms

moyenne distance

|

Réseaux

locaux

|

Télécoms

longue

distance

|

|

TABLEAU 3.2 : Comparatif des

caractéristiques des différentes fibres

111.2.1.4/ Raccordement des fibres optiques

Dans l'établissement d'une liaison par fibre optique on

est contraint de relier :

ü La source émettrice à la fibre optique.

ü Les fibres optiques entre-elles

ü La fibre optique au récepteur optique. On

distingue 3 méthodes de raccordement des fibres optiques :

v Jointage

le jointage consiste à souder deux fibres entre-elles,

bout à bout, par fusion des matériaux constituants en utilisant

une fusionneuse automatique. (affaiblissement 0.15dB maxi.)

v Epissurage

l'épissurage consiste, comme

précédemment à assembler de bout à bout deux

fibres, et de coller le tout par l'apport d'une colle spéciale de

même indice optique que les fibres à raccorder. (affaiblissement

0. 3dB maxi).

v Connexion

La connexion consiste à utiliser deux pièces

mécaniques qui s'emboîtent ou se vissent pour amener les deux

fibres en vis-à-vis.

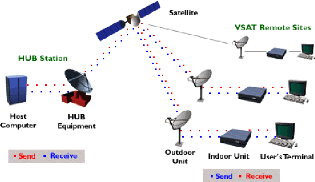

111.2.2/ Le VSAT 111.2.2.1/ Définition

Les réseaux VSAT relient les entreprises à leur

maison mère, des magasins de distribution avec leurs grossistes et les

institutions financières à leurs agences. Le VSAT (Very Small

Aperture Terminal) est une technique de transmission de données qui

utilise des satellites en orbite géostationnaire autour de la terre.

Elle utilise des antennes de réception et de

transmission de petites tailles qui varient, en fonction des fréquences,

de 0,9 à 1,8 mètres. Cette technologie consomme des bandes de

fréquences de type Ku (bande 12,5-14,25 GHz), en Europe ou aux

Etats-Unis avec l'utilisation de petites antennes, ou de type C (bande

3400-6650 MHz), en Asie, Afrique et en Amérique du sud avec

l'utilisation des antennes de plus grandes tailles.

|

Bandes

|

Fréquence GHz

|

Puissance

transmise

|

Effet pluie

|

|

Bande C

|

3 à 7

|

Basse

|

Minimum

|

|

Bande Ku

|

10 à 18

|

Moyenne

|

Modéré

|

|

Bande Ka

|

18 à 31

|

Haute

|

Sévère

|

TABLEAU 3.3 : Fréquences VSAT

111.2.2.2/ Le fonctionnement du réseau

VSAT

Pour la gestion des communications, les données transmises

par ce type de réseau empruntent deux segments, l'un terrestre et

l'autre spatial.

FIGURE 3.7 : Transmission de données au

travers d'un réseau VSAT

Le segment terrestre est constitué du

hub et des stations terrestres. L'installation d'une station terminale est

facile. Elle est constituée de trois éléments : une

antenne satellite fixe ; une tête satellite contenant un système

électronique pour gérer les signaux en émission et en

réception ; un boîtier

intérieur pour gérer les connexions entre les

équipements des utilisateurs et le satellite (voir figure).

Le segment spatia(, quant à lui,

représente les liens établis vers et depuis le satellite. Les

informations du hub sont transmises au transpondeur du satellite de

communication qu'il retransmet aux stations VSAT distantes. Inversement, ces

dernières envoient des informations via le même transpondeur

satellite à la station hub. Cette topologie où toutes les

communications passent via un hub unique est appelée configuration en

étoile. Elle utilise des communications de type point à point. Ce

qui est le cas pour les connexions VSAT du Trésor. Une autre

configuration est de type point-multipoints ou réseau de diffusion. Ces

types de réseaux sont capables de gérer des communications entre

un " hub " central et plusieurs sites distants.

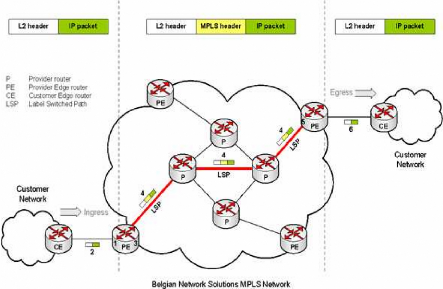

111.2.3/ Le 1P-MPLS

FIGURE 3.8 : Coeur du réseau

IP-MPLS

Ce protocole regroupe les qualités des couches 2 et 3 du

modèle OSI en s'intégrant entre ces 2 mêmes couches.

Il permet de faire un routage et une commutation efficace.

Dans un réseau MPLS les paquets entrant prennent un label

assigné par un LER (Label Edge Router).

Ces paquets suivent ensuite une route définie LSP

(Label Switch Path) et sont traités par le LSR (Label Switching Router)

dans lequel ils arrivent. Chaque LSR choisis la route des paquets qu'il voit

arriver, il les renvois sur une interface en fonction du label qui est

attribué au paquet. A la sortie, le LSR remplace le "label" qui

était présent sur la trame par le sien.

111.2.4/ Les faisceaux Hertziens

Les faisceaux hertziens sont utilisés entre deux

antennes directives et exploitent des bandes de fréquences variables (6

GHz, 13 GHz, 26 GHz ou 38 GHz) selon la distance à couvrir et le

débit recherché.

Usages des faisceaux hertziens

Les faisceaux hertziens sont utilisés principalement

pour raccorder des points dont la distance varie de quelques centaines de

mètres à quelques dizaines de kilomètres. Par exemple un

immeuble collectif à un point d'accès du réseau d'un

opérateur, ou deux immeubles entre eux. A noter que les technologies FH

sont également beaucoup utilisées dans le cadre du

déploiement des réseaux de téléphonie mobile.

111.2.5/ RN1S

L'architecture des Réseaux Numériques à

Intégration de Services (RNIS) a été conçue pour

associer la voix, les données, la vidéo et tout autre application

ou service. Cette architecture peut être vue comme une évolution

des réseaux téléphoniques existants (RTC). D'ailleurs, il

utilise les infrastructures du réseau RTC déjà

existantes.

111.2.5.1/ Le RTC et le RN1S

Il reste encore très utilisé pour se connecter

à des réseaux comme Internet, et ce malgré des

technologies de transmissions plus évoluées (VSAT, fibre

optique). En effet, Le réseau RTC en lui-même ne présente

aucun mécanisme de sécurité intrinsèque (par

exemple pas d'identifiant de l'appelant, pas de chiffrement des

données).

Le RNIS est défini comme suit par l'UIT-T :

« Un réseau Numérique à

Intégration de Services est un réseau développé en

général à partir d'un réseau

téléphonique numérisé qui autorise une

connectivité numérique de bout en bout assurant une large palette

de services, vocaux ou non, auxquels les usagers ont accès par un

ensemble limité d'interfaces polyvalentes ».

111.2.5.2/ Principe de fonctionnement du RN1S

:

Dans le réseau RTC, une boucle sur une paire

torsadée de fils de cuivre entre le commutateur central de la compagnie

de télécommunication et l'abonné supporte un canal de

transmission unique. Ce canal ne traite qu'un seul service simultanément

: la voix ou les données. Avec un Réseau Numérique

à Intégration de Services, la même paire torsadée

est divisée en plusieurs canaux logiques. Le RNIS définit deux

types de canaux logiques que l'on distingue par leur fonction et leur

débit.

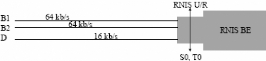

a/ Les canaux logiques RN1S :

·:* Canal B

Débit : 64 kbit/s

Services : voix, données, images et tous les services

réseau.

Il existe 3 modes de connexion : commutation de circuits, mode

semipermanent et commutation de paquets :

Commutation de circuits

Le circuit est établi, maintenu et libéré

en utilisant la signalisation du canal D. Les données utilisateur sont

échangées sur les canaux B avec les protocoles utilisateur.

Mode semi-permanent

Le circuit est établi entre les utilisateurs et le

réseau pour une durée délimitée ou non. Une fois le

circuit établi, le canal D n'est plus nécessaire pour la

signalisation.

Commutation de paquets

Dans ce cas, une connexion en mode commutation de circuits

doit être établie entre l'abonné RNIS et un noeud du

réseau à commutation de paquets sur le canal B. Cette connexion

en mode commutation de circuits implique l'utilisation de la signalisation du

canal D. Le réseau à commutation de paquets peut être

partiellement RNIS. Le RNIS peut donc fournir un service de commutation de

paquets sur les canaux B.

Canal D

Débit : 16 kbit/s en accès de base et 64 kbit/s en

accès primaire.

Service : signalisation (appels, établissement des

connexions, demandes de services, libération des connexions).

On distingue le RNIS large bande (ATM) du RNIS bande

étroite. L'ATM n'existant encore pas en Côte d'Ivoire nous nous

focaliserons sur le RNIS bande étroite.

Il existe deux (2) accès aux RNIS bande étroite

:

b/ l'accès de base 2B+D

· Débit : 144 kb/s

· Une trame de 48 bits toutes les 250 ls avec 36 bits de

données.

· 2 canaux B à 64 kb/s

· 1 canal D à 16 kb/s

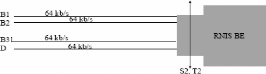

FIGURE 3.9 : Accès de base du RNIS BE

2B+D

c/ l'accès primaire 30B+D

Débit de 1984 kb/s

· 30 canaux B à 64 kb/s

· 1 canal D à 64 kb/s

Utilisé pour la connexion de PABX, d'ordinateurs ou de

serveurs.

FIGURE 3.10: Accès primaire du RNIS BE

30B+D

111.2.5.3/ Exploitations de la technologie RN1S + Le

partage d'accès et l'interconnexion réseau

Un routeur RNIS permet à plusieurs utilisateurs d'un

même réseau local d'accéder à l'Internet ou

d'exploiter un fax mutualisé en partageant le ou les canaux B d'un

même accès de base. Les paquets d'informations en provenance ou

à destination de chaque poste seront routés sur la même

ligne RNIS de façon totalement transparente pour les utilisateurs, ils

ont ainsi l'impression de bénéficier d'un accès

individuel.

L'établissement d'une ligne de

secours

En cas de défaillance de la liaison principale

(liaison louée ou privée), la liaison RNIS (128 Kbps) peut

être établie afin d'assurer la continuité des services

pendant le temps de rétablissement de la liaison principale.

La gestion de la surcharge de la ligne principale

(overload)

Dans le cas d'une exploitation en overload, la liaison RNIS est

établie pour absorber les pointes de trafic :

· planifiées (réplication de bases,

sauvegarde) ;

· temporaires (besoin ponctuel, migration)

· sporadiques (dépassement des capacités de

la liaison principale). 111.2.6/ La paire torsadée

C'est un câble réseau dont les fils sont

regroupés deux par deux.

En torsadant les deux fils l'un autour de l'autre, on diminue

leur auto-induction, puisque le champ magnétique, résultant du

passage du courant électrique (perpendiculaire à la direction du

courant) tourne autour du câble et s'annule presque. De plus, le pas de

torsade est différent pour chaque paire, diminuant les

interférences d'une paire sur l'autre. On distingue deux grands types de

câbles à paires torsadées :

Les non blindés

UTP (Unshielded Twisted Pair) ou Paire

Torsadée Non Blindées en français.

Ils sont utilisés chez nous pour relier une station

à un boîtier (prise murale RJ45)

Les blindés

FTP (foil twisted-pair) ou encore

ScTP (screened twisted-pair).

STP (Shielded Twisted pairs) ou Paire

Torsadée Blindées en français

Bien que théoriquement un câble

STP soit meilleur qu'un câble UTP, dans la

réalité ses performances sont limitées par le fait qu'il

exige une manipulation physique trop délicate.

FIGURE 3.11: Paires torsadées non

blindés

111.3/ Topologie du réseau

La topologie d'un réseau décrit la manière

dont les noeuds sont connectés. On distingue la topologie logique de la

topologie physique.

111.3.1/ Topologie physique

La topologie physique (configuration spatiale, visible)

décrit comment les machines sont raccordées au réseau. Il

y a trois topologies physiques de base : l'étoile, l'anneau et le

bus.

|

TOPOLOG1E EN ETO1LE

|

|

Les réseaux conçus selon une topologie en

étoile, ont un point central auquel sont connectés tous les

noeuds du réseau. Son principe de fonctionnement correspond simplement

à celui du noeud (switch, routeur).

|

|

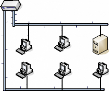

FIGURE 3.12 : Topologie en

étoile

|

-

répéteur

Si un noeud ne fonctionne pas correctement sur le réseau,

cela n'affecte en rien le reste du réseau, contrairement aux topologies

en bus ou en anneau.

- Il est très simple de rajouter ou d'enlever des noeuds

au réseau. Principaux désavantages :

- Elle nécessite un câblage bien plus important

qu'une topologie en bus ou en anneau, ce qui implique un coût plus

élevé.

- Si le noeud central est victime de défaillance, tout le

réseau tombe en panne.

|

La topologie en anneau

|

|

C'est une configuration de liaisons point à point entre

deux stations voisines ; l'ensemble des liaisons formant un anneau. Bien qu'il

évite les collisions, il faut interrompre le fonctionnement du

réseau lors de l'adjonction d'un nouveau poste.

|

|

FIGURE 3.13 : Topologie en anneau

|

La topologie en bus

FIGURE 3.14 : Topologie en bus

Le bus, ici, est un canal (ligne de connexion) où tous

les équipements sont raccordés par dérivation. La mise

hors circuit d'un noeud n'influence pas la transmission. Bien qu'il ne

coûte pas cher, il n'est pas possible de faire évoluer le

réseau.

Ce n'est pas une topologie de base, mais le souci

d'interconnecter des réseaux locaux à suscité la

création d'une topologie maillée. Ce sont les commutateurs

(généralement des routeurs) qui forment la maille. D'un

coût élevé, le disfonctionnement d'un noeud ou d'une

liaison ne gêne en rien le reste du réseau.

|

Un exemple célèbre, qui démontre bien

l'efficacité de ce concept, est Internet.

|

|

FIGURE 3.15 :Topologie maillée

|

|

111.3.2/ Topologie logique

La topologie logique représente la façon dont les

données transitent dans les câbles. Les topologies logiques les

plus courantes sont l'éthernet et le jeton.

Le Jeton

Sur l'anneau (topologie physique en anneau), un jeton circule

de station en station, donnant à celle qui a le jeton le droit

d'émettre un message. Le message émis est successivement

reçu par toutes les stations jusqu'à ce que le destinataire le

garde. Le protocole du jeton permet une résolution très efficace

des conflits de transmission. On y distingue le FDDI et le Token Ring.

ü FDDI (Fiber Distributed Data Interface) : Il

s'agit ici d'une paire d'anneaux en fibre optique : Un anneau primaire et un

anneau secondaire permettant de rattraper les erreurs du premier.

ü Token Ring : La seule différence avec le FDDI

est qu'ici on utilise un MAU (sorte de hub mais simulant le jeton Token Ring).

Toutes les stations peuvent alors être branchées et

débranchées sans risque.

L'Ethernet

Tous les ordinateurs d'un réseau Ethernet (norme IEEE

802.3) sont reliés à une même ligne de transmission

(Fibre optique, câble coaxial ou paire torsadée).

La méthode d'accès est le CSMA/CD (Carrier

Sense Multiple Access with Collision Detect). C'est un protocole

d'accès multiple avec surveillance de porteuse (Carrier Sense)

et détection de collision. Avec ce protocole toute machine est

autorisée à émettre sur la ligne à n'importe quel

moment et sans notion de priorité entre les machines

DEUXIEME PARTIE :

ETUDE TECHNIQUE

Chapitre IV IDENTIFICATION ET PRESENTATION

DU RESEAU EXISTANT

IV.1/ Les équipements constituant notre

réseau IV.1.1/ Routeur

La DGTCP utilise des routeurs Cisco de différentes

gammes. Dans une gamme se trouvent plusieurs séries. La gamme est

principalement choisie selon la performance de l'IOS (Internetworking

Operating System) et la série selon le nombre et type de ports dont

on a besoin. On retrouve dans notre réseau les gammes suivantes (voir

annexe 5 page 79) :

ü gamme 3700 (routeur central du réseau) : 11 ports

séries et 1 port éthernet

ü gamme 3600 (routeur devant gérer plusieurs sites

ou sous-réseaux différents) : cinq (5) ports série et un

(1) port éthernet.

ü gamme 1700 (routeur ayant à charge

l'interconnexion d'un seul site). Ils possèdent soient un (1) port

série et un (1) port éthernet, soit deux (2) ports

éthernet.

Nous venons de citer les ports utilisés pour

l'instant, ces routeurs peuvent encore recevoir des cartes de différents

types. Dans l'ensemble, nous avons 60 routeurs fonctionnant sur le

réseau.

Bien que cela soit plus fastidieux et plus complexe, tous les

routeurs du réseau de la DGTCP sont configurés de façon

statique pour des raisons de sécurité. Ainsi, l'on a

soi-même le contrôle des routes empruntées par ses paquets.

Aussi il sera plus difficile à un hacker d'intégrer son routeur

dans le réseau. L'encapsulation des ports séries des routeurs

Cisco est par défaut HDLC (HighLevel Data Link Control). Chez

nous, nous utilisons l'encapsulation PPP.

IV.1.2/ Switch

Les switches sont aussi de marque Cisco et on en distingue deux

gammes dans notre réseau (voir annexe 6 page 80) :

ü Les Catalyst 3550 24 et 48 ports

ü Les catalyst 2950 24 et 48 ports

On les retrouve dans des coffrets informatiques à partir

desquels les câbles UTP sont tirés jusqu'aux utilisateurs.

IV.1.3/ Modem

Nos modems sont de marques Sagem. Ils sont

les ETCD des liaisons louées. Le modem nous donne des informations sur

l'état de fonctionnement de la ligne dont il est une

extrémité. Si une liaison vint à être interrompue,

selon les voyants allumés ou éteints du modem, nous pouvons

savoir si la défaillance vient du site distant ou du site central ou

encore de l'opérateur télécoms.

IV.1.4/ Transceiver

Dans notre réseau, le transceiver est utilisé

entre la fibre optique et le câble RJ45 qui lui a son tour va vers un

switch ou un routeur. On parle de transceiver optique. Il joue

en plus le rôle de modem.

IV.1.5/ Serveur

A la DGTCP, ce service consiste à stocker des fichiers

partagés (serveurs de fichiers), transférer le courriel (serveurs

web), héberger les applications spécifiques au Trésor et

leur base de données (serveurs d'application). Par exemple le serveur

qui héberge l'application ASTER se nomme « svr_aster »

Nous avons dans notre réseau 25 serveurs dont deux

contrôleurs de domaine (serveurs d'authentification).

IV.1.6/ Micro-ordinateur

Les micro-ordinateurs sont principalement de marque

HP-Compaq. Ce sont tous des Pentium IV (processeur : 1 à 2,5 Ghz), de

mémoire RAM allant de 256 Mo à 1Go, et d'espace disque allant de

40 à 120 Go.

Quant aux ordinateurs portables certains sont de marque HP et

les autres TOSHIBA. Ils possèdent les mêmes

caractéristiques que les micro-ordinateurs.

IV.2/ Les Médias de transmission constituant le

réseau de la DGTCP

IV.2.1/ La fibre optique

A la DGTCP, la fibre optique multimode est utilisée

pour interconnecter des sous-réseaux se trouvant dans des

bâtiments proches du site central. On peut par exemple remarquer que la

TGAC (Trésorerie Générale Abidjan Centre) situé

à environ trois cents (300) mètres du site central est

raccordée à ce dernier par une fibre optique.

IV.2.2/ La paire torsadée

La paire torsadée est principalement utilisée

pour connecter l'ordinateur à la prise murale RJ45. Lorsqu'elle est

blindée, elle sert aussi de rocade pour l'interconnexion de deux sites

se trouvant dans un même immeuble.

IV.3/ Types d'interconnexion des sites

Pour l'interconnexion de nos sites relativement

éloignés nous utilisons les services (et donc les médias)

des opérateurs télécoms. Ce sont :

ü Les LS (liaisons spécialisées) de CITELCOM

(128 kbps) pour certaines villes de l'intérieur.

ü Les LS (liaisons spécialisées) d'AROBASE

TELECOM (2 mbps) pour certains services dans la commune du plateau.

ü Les liaisons IP-Connect de CITELCOM (256 kbps) pour les

communes de la ville d'Abidjan.

ü Les médias de la SNDI : le VSAT (64kbps) ou des

liaisons louées (128 et 64kbps) pour d'autres villes de

l'intérieur.

ü Les fibres optiques propres à la DGTCP (100 mbps

à 2 Gbps) pour d'autres services dans la commune du plateau

L'annexe 4 montre le type d'interconnexion de chaque site du

Trésor.

IV.4/ Topologie du réseau de la DGTCP

La topologie physique du réseau de la DGTCP est

étoilée. Le noeud central étant un routeur situé

à Abidjan. Cependant une partie du réseau de la DGTCP

répond à la topologie maillée. Il s'agit des sites

connectés au site central par la technologie IP-Connect (IP-MPLS).

Comme topologie logique, c'est l'éthernet qui est choisie

avec sa méthode d'accès CSMA/CD, répondant ainsi à

la norme IEEE 802.3.

Quelque soit la technologie ou le support de d'interconnexion

utilisé, lors d'un échange de données, toutes les

informations transitent obligatoirement par le site central d'Abidjan avant

atteindre le site destinataire.

IV.5/ L'adressage

L'adressage est le fait d'attribuer des adresses aux

différents noeuds et terminaux d'un réseau. A la DGTCP c'est le

principe du CIDR (Classless Interdomaine Routing) qui est

adopté. Le réseau est segmenté en sous-réseaux

disposant chacun de cinq cent douze (512) adresses dont cinq cent huit (508)

disponibles.

Les adresses, dans certains sous-réseaux, sont

attribuées par serveur DHCP ; dans la plus part, elles le sont

manuellement.

IV.6/ Les logiciels et systèmes d'exploitation

utilisés

Les serveurs fonctionnent sous UNIX (Solaris), Windows NT4

Server Service Pack 6 ou Windows 2000 Server service Pack 4. Sur les

micro-ordinateurs, sont installés Windows xp SP1 / SP2 ou Windows Vista

professionnel.

Les applications de comptabilité qu'utilise la DGTCP sont

propres à elle et conçues par ses propres développeurs

sous ORACLE.

IV.7/ La sécurité du réseau

Au niveau physique, un vigile reste toujours présent

devant la salle-serveur et l'accès à celle-ci nécessite

une clé magnétique. Les coffrets dans lesquels se trouvent les

routeurs et les switches demeurent fermés à clé.

Au niveau logiciel, un antivirus est installé sur

toutes les machines et se met automatiquement à jour. Nous disposons

d'un Firewall qui contrôle l'accès au réseau et d'un Proxy

pour l'accès internet.

Il faut noter que le niveau de sécurité n'est pas

très élevé. A ce jour, la mise en oeuvre d'une nouvelle

politique de sécurité est en phase d'étude.

IV.8/ La surveillance du réseau

Le service réseau utilise des logiciels l'informant en

temps réel sur l'état de connexion des serveurs, des routeurs,

des hôtes et de toutes les lignes du réseau. Ils permettent

ensuite de faire certaines interventions sur les équipements et chez des

utilisateurs assez éloignés sans avoir besoin de se

déplacer. Nous avons ainsi le contrôle de tout le réseau

depuis notre base. Ces logiciels sont principalement Netscan, VNC et le tableau

de bord Whatsup Gold (annexe 4 page 78).

IV.9/ Les ressources humaines

La Direction informatique est constituée

d'ingénieurs et de techniciens

supérieurs

spécialisés en réseau, développement et

maintenance. Bien que notre

sous-direction ait des services bien définis, on observe

une polyvalence chez ses agents.

Chapitre V ANALYSES ET CRITIQUES DES

LIAISONS ENTRE SITES

VILLES DE L'INTERIEUR

@SCIAM

TGAC

DUEKOUE

128 PEits 128 PEits 128 PEits

SOUBRE AGNIBILEKRO

DHCP Tour A

@RPI

ABENGOUROU

LIAISON

DIRECTE

128 PEits

Tb 6,7,8,9 Etages

SNDI

AGNIBILEKRO

RELAIS

ABENGOUROU

64 PEits

TOUMODI BONDOUKOU TANDA 128 PEits 128 PEits 128

PEits

Tb 10,11,12 Etages

CITFI

BOCANDA

VSAT

64

PEits

GUIGLO

128 PEits

128 PEits

DALOA

BOUAFLE

128 PEits

BONDOUKOU

RELAIS

ABENGOUROU

64 PEits

TIASSALE

ADZOPE

SCIAM SOGEPHIA

Direction Générale

128 PEits

128 PEits

RESEAU IPCONNECT

DIMBOKRO

RELAIS YAKRO

64

PEits

RESEAU IPCONNECT CI-TELCOM

TRESORERIES D'ABIDJAN

LAKOTA

RELAIS DALOA

64

PEits

RPD

256 PEits

YOP

256 PEits

ABOBO

256 PEits

Aiame

256 PEits

Attecoubé

256 PEits

256 PEits

Cocody

Koumassi

256 PEits

RPI

256 PEits

RPI

256 PEits

CITFI

256 PEits

Marcory

256 PEits

Port-Bouet

256 PEits

Treichville

256 PEits

256 PEits 256 PEits

Plateau

Yopougon

SOUBRE

RELAIS S-PEDRO

64

PEits

GNOA

DIVO

LIAIS> DIRECTERELAIGA

S DALOA 64 PEits

128 PEits

OUME

RELAIS DALOA

64

PEits

ABOISSO

LIAISON DIRECTE

64

PEits

BOUAKE

RELAIS

64

PEits

TOUMODI

RELAIS YAKRO

64

PEits

WAN-SNDI

BONGOUANOU

RELAIS YAKRO

64

PEits

BASSAM

VSAT

64Kbits

SAN-PEDRO

LIAISON

DIRECTE

128 PEits

ADIAKE

LIAISON DIRECTE

64

PEits

DABOU

LIAISON DIRECT

128 PEits

YAMOUSSOKRO

LIAISON

DIRECTE

256 PEits

BINGERVILLE-ANYAMA

LIAISON

DIRECTE

11 MEits

AGBOVILLE

LIAISON DIRECTE

64

PEits

BONOUA

LIAISON DIRECTE

64

PEits

DALOA

LIAISON DIRECTE

256 PEits

ISSIA

RELAIS DALOA

64

PEits

SINFRA

RELAIS DALOA

64

PEits

FIGURE 5.1: Les différentes liaisons du

réseau informatique du Trésor

V.1/ Analyses détaillées des liaisons

Nous montrerons ici les forces du réseau du

Trésor quant à la politique d'interconnexion de ses sites. Les

différentes liaisons dont nous parlerons sont schématisées

dans la figure V.1 ci-avant.

V.1.1/ Les trésoreries d'Abidjan

Chacune des trésoreries des dix (10) communes d'Abidjan

est connectée au réseau IP-MPLS de Côte d'Ivoire

Télécom. Cette technologie est plus connue sous son nom

commercial IP-Connect. Le débit théorique offert est de 256

KBps.

Le réseau IP/MPLS n'est déployé pour

l'instant par CITELCOM que dans la ville d'Abidjan.

V.1.2/ Les recettes principales et l'agence CITFI

Ces sites de la DGTCP sont aussi connectés au site central

via le réseau IPConnect. Il s'agit de cinq (5) sites. Le débit

théorique est de 256KBps.

V.1.3/ Les services de la DGTCP repartis dans

différents immeubles de la commune du Plateau

L'immeuble SCIAM, la TGAC, la tour A (immeubles finances),

l'ACCC, et la Direction Générale sont directement

connectées au routeur central par des fibres optiques de 100 à

300 mbps propres au Trésor Public.

la RPI est elle aussi connectée par une fibre optique,

mais appartenant à Arobase (2 mbps).

Parmi les sites que venons de citer, RPI et SCIAM

bénéficient chacune d'une seconde connexion secours à

savoir :

- LS Arobase (2 mbps) pour SCIAM - IP-Connect (256kbps) pour

RPI

Le site constitué par les 6, 7, 8, et 9e étage

et celui constitué par les 10, 11, et 12e étage de la tour B sont

reliés au routeur central par deux rocades (paires torsadées

blindées).

Notons que le site central est celui constitué par les

1er, 2e, 3e étage de la Tour B (immeubles finances) et la banque du

Trésor. Notons aussi que c'est par une fibre optique que la banque est

intégrée au site central.

V.1.4/ les trésoreries de l'intérieur

v Première partie des trésoreries des

communes de l'intérieur

Douze (12) trésoreries de l'intérieur sont

connectées via une liaison spécialisée chacune de

Côte d'Ivoire Télécom. Le débit théorique

offert est de 128KBps. Il s'agit par exemple des villes telles que

Bouaflé et Bondoukou.

v Deuxième partie des trésoreries des

communes de l'intérieur

Vingt six (26) autres trésoreries de l'intérieur

sont connectées au site central en passant par les médias de la

SNDI qui en a totalement la charge.

Douze (12) d'entres elles sont liées par des liaisons

spécialisées de 256 ou 128 KBps. On cite par exemple les

trésoreries d'Abengourou (128KBps) et Yamoussoukro (256KBps).

Onze (11) autres se servent des douze (12)

précédents sites comme relais pour accéder au

réseau. C'est par exemple le cas de la trésorerie

d'Agnibilékro qui se connecte directement à celle d'Abengourou.

Ces sites connectés par relais bénéficient d'un

débit de seulement 64 KBps.

Les trois (3) autres sont connectés par VSAT et

bénéficient également de 64 KBps comme débit. C'est

par exemple le cas de Korhogo.

Pour interconnecter tous ces sites de la SNDI au site central

du Trésor, une fibre optique est installée entre le routeur

principal du Trésor et un routeur du côté de la SNDI.

V.2/ CRITIQUES

Ici nous relèverons les failles que nous avons

descellées dans ce réseau

V.2.1/ Interruptions fréquentes des liaisons

spécialisées

Il arrive fréquemment que les liaisons entre les

différentes trésoreries et services de la DGTCP avec le site

central s'interrompent. Cela est parfois du à un disfonctionnement

instantané des ETCD (Equipement terminal de circuit de données) ;

généralement les modems. Mais dans 90% des cas il s'agit d'une

panne au niveau des médias de l'opérateur de

télécommunication concerné. Alors le rétablissement

de la connexion peut durer de trente (30) minutes à quarante-huit (48)

heures. Rappelons que toutes les bases de données et serveurs

d'applications se situent à Abidjan. Toutes les opérations

bancaires sont ainsi suspendues jusqu'au rétablissement de la

connexion.

Les conséquences directes sont les nombreuses et

légitimes plaintes des fonctionnaires de l'intérieur qui

n'arrivent pas à entrer en possession de leur salaire à temps

voulu. Par la suite ce sera la banque du Trésor Public qui perdra sa

renommée en commençant par le départ de ses clients vers

d'autres banques. Soulignons encore que ces évènements sont

fréquents.

V.2.2/ Débit VSAT faible

Le débit fourni par la liaison VSAT est très

faible. Dans le réseau de la DGTCP c'est d'ailleurs ce média qui

fourni le plus bas débit ; soit 64KBps. Les échanges de

données avec les sites fournis par le VSAT sont très ralentis et

les conséquences sont les mêmes que celles citées en V.2.1/

à savoir la perte des clients et de la renommée de la banque du

Trésor.

V.2.3/ Interconnexion non optimale

L'Agence Comptable Centrale du Trésor est située

dans la commune du plateau

à soixante dix (70) mètres du site

central auquel elle est connectée par une

liaison IP/MPLS de 256 KBps. Le débit reste acceptable

et dans la pratique on constate une vitesse de circulation des données

aussi acceptable. Mais, vu le coût de la liaison, nous pensons qu'il

n'est pas convenable d'utiliser les services d'un opérateur

télécoms pour une si courte distance. Nous jugeons donc cette

interconnexion non optimale, pas parce que nous trouvons le débit

faible, mais à cause d'un rapport débit sur prix très

faible.

V.2.4/ Réponses tardives aux requêtes

Nous avons vu que les sites constitués par les 6, 7, 8,

et 9e étage et celui constitué par les 10, 11, et 12e

étage de la tour B sont reliés au routeur central par des paires

torsadées. Ce câble ne fournit qu'un débit de 100 MBps

maximum avec une capacité relativement très faible. De plus, il

peut très facilement être détruit par les rongeurs.

Cependant, notons que les agents du second site cité

sont des informaticiens chargés du développement et de la gestion

de toutes les applications utilisées par le Trésor.

L'accomplissement de leurs tâches nécessite de nombreuses

requêtes et beaucoup de demande d'états vers les serveurs

d'application se trouvant se trouvant tous au deuxième étage.

D'où une consommation importante de ce site en bande passante.

A ce jour, ces agents se plaignent de la réponse tardive

à leurs requêtes car leur travail s'en trouve

énormément ralenti.

Un exemple : la réponse à une

requête vers un serveur d'application (svr_rec par exemple) dure 10

minutes si le demandeur se trouve au 10e étage, alors qu'elle ne dure

que 4 minutes pour le demandeur se trouvant à la tour A.

Chapitre VI ETUDE COMPARATIVE DES MEDIAS

D'INTERCONNEXION

VI.1/ La fibre optique

La fibre optique présente de nombreux avantages pour

l'entreprise. La constitution d'un réseau local utilisant cette

technologie, en remplacement ou en complément de la traditionnelle paire

torsadée en cuivre, permet de disposer d'une capacité pouvant

atteindre 1 Gigabit/sec en réseau Ethernet. Soit une performance dix

fois supérieure. De quoi échanger les fichiers complexes (images,

vidéo, sons) les plus lourds. Autre avantage de la fibre optique, les

liaisons inter-bâtiments. Le cuivre est limité à des

longueurs maximales de câble de 100 mètres, alors que la fibre

peut être tirée sur plusieurs dizaines de kilomètres.

La fibre optique présente de nombreux avantages pour

l'entreprise. Elle n'est pas exclusive et cohabite très bien avec le

cuivre traditionnel. Ainsi, les équipements réseaux des

bâtiments ou des étages peuvent bénéficier de l'

Ethernet allant jusqu'à 1 Gigabit/sec, alors que les technologies

Ethernet 10 et 100, qui s'accommodent très bien d'un câblage

coaxial ou cuivre, peuvent être conservées pour relier les postes

de travail à l'équipement fédérateur. Avec la fibre

optique, l'on bénéficie d'une qualité et une

continuité de service incomparables.

Ajoutons aussi une sécurité beaucoup plus

importante. Il est en effet plus difficile de pirater des informations sur de

la fibre à cause de la sensibilité de la lumière.

VI.2/ Le VSAT

De part sa nature liée à la technologie

satellite, VSAT est un médium

particulièrement adapté

à la diffusion d'informations sous la forme de données,

de

sons ou de vidéos. Il peut gérer, au niveau réseau, des

applications pouvant

atteindre des vitesses de transmission de 20

Mbps en voie descendante et de 76,8 Kbps en voie

montante. Ce qui reste encore très faible relativement à la fibre

optique ou le faisceau hertzien.

Cependant, VSAT utilisant un segment terrestre limité,

fournit des services indépendants des opérateurs locaux. La

technologie VSAT est ainsi une des réponses pour les zones

iso(ées (sites ruraux, montagne, désert, engin mobile

terrestre, aéronautique ou maritime) ou démunies

d'infrastructures de té(écommunication au so( (zones non

équipées ou zones sinistrées).

VI.3/ Le IP-MPLS

Un des avantages majeurs de MPLS est qu'il ne dépend

d'aucune technologie existante et donc permet de raccorder plusieurs

réseaux de différentes technologies.

Avec ce réseau, Côte d'ivoire Télécom

assure :

- des liaisons de connexion téléinformatique

à hauts débits (3 à 100 Mbps voire 1 Gbps)

- une meilleure disponibilité et qualité de service

des liaisons des entreprises

- le service de réplication de données (site

secours)

- des services de niveau II (LAN-to-LAN)

- des offres multimédia (voix, vidéo et

données) via le réseau IP/MPLS

VI.(/ FAISCEAUX HERTZIENS

Les faisceaux hertziens, fréquemment mis en oeuvre

comme solution de collecte, présentent des performances

particulièrement intéressantes. Les débits peuvent varier

entre 2 et 622 Mbps pour chaque lien établi. Ces

débits sont dédiés et symétriques. La portée

d'un lien FH est relativement importante en comparaison avec d'autres

technologies sans-fil : elle peut atteindre jusqu'à

70

Km en fonction du plan de fréquence

utilisé. Cette portée est même extensible si l'on choisit

de mettre en place une liaison à plusieurs bonds. D'un point de vue des

performances, les FH se rapprochent des liaisons louées (débits

élevés, qualité de service et sécurité du

lien, portée étendue).

Néanmoins, ils subissent des contraintes de par leurs

caractéristiques intrinsèques. Cette solution de transmission

sans-fil est en effet sensible aux phénomènes d'absorption

(obstacles naturels, bâtiments, variations climatiques dans le cas des

fréquences les plus élevées). Pour limiter ces risques, il

est préférable d'installer les antennes d'émission et de

réception en ligne de vue directe, sur des points hauts. Cela peut avoir

un impact direct sur les coûts de déploiement d'une telle

infrastructure.

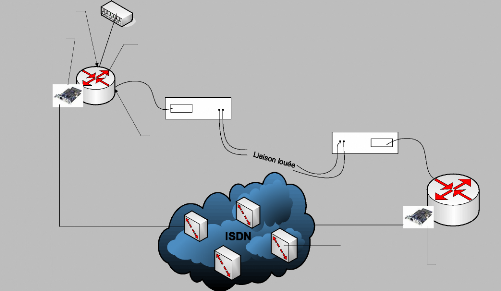

VI.5/ Le RNIS

Les réseaux RNIS bande de base fournissent des services

à faible débit : de 64Kbps à 2Mbps. Avec RNIS, les sites

régionaux et internationaux de petite taille peuvent se connecter aux

réseaux d'entreprises à un coût mieux adapté

à la consommation réelle qu'avec des lignes

spécialisées. Les liaisons à la demande RNIS peuvent

être utilisées soit pour remplacer les lignes

spécialisées, soit en complément pour augmenter la bande

passante ou assurer une redondance.

Les appels téléphoniques, les envois par

télécopieur et les connexions avec Internet se font jusqu'alors

par le biais de signaux analogiques (non numériques). La technologie

RNIS permet d'utiliser les actuels fils de cuivre pour procéder à

des transferts numériques. Les fils qui permettent d'acheminer une ligne

téléphonique peuvent également véhiculer

jusqu'à quatre lignes de communication RNIS, qui sont toutes beaucoup

plus rapides et offrent des signaux plus clairs que les transferts analogiques.

En ce qui concerne l'accès à Internet, l'intérêt

principal tient au fait que les images, les sons, les documents vidéo,

les applets et les documents téléchargés, qui monopolisent

actuellement

un ordinateur pendant plusieurs minutes, sont désormais

accessibles trois, quatre ou cinq fois plus rapidement qu'avec un modem, et

peut-être même plus encore. Il est possible d'obtenir une connexion

RNIS à 128 kbit/s. Cela permet par exemple de parler au

téléphone sans aucune interférence pendant que des

données sont transférées.

VI.6/ La paire torsadée

D'un faible coût, elle offre des débits relativement

faibles (10 à 100 mégabits par seconde) et sur des courtes

distances.

Cependant, le phénomène de diaphonie demeure

gênant. La diaphonie est due au couplage inductif entre paires voisines,

correspond au transfert du signal d'une paire à une autre. Tout cela

limite l'utilisation de la paire à de faibles distances. La longueur

maximale d'un câble à paires torsadées est de 100

mètres (L = 100). Des câbles trop longs

peuvent ainsi causer une atténuation importante de la puissance du

signal.

VI.7/ Résumé

|

FO

|

FH

|

LS

|

IP-MPLS

|

VSAT

|

RNIS

|

Paire

torsadée

|

|

Débit

|

élevé

|

élevé

|

moyen

|

moyen

|

faible

|

faible

|

faible

|

|

Sécurité

|

oui

|

oui

|

oui

|

oui

|

oui

|

non

|

non

|

|

Coût

|

Très

élevé

|

élevé

|

élevé

|

élevé

|

moyen

|

Moyen

(selon la

consommation)

|

faible

|

|

Applications

|

Courtes

et

grandes

distances

|

Interconnexion

aérienne

|

Grande

distance

|

Seulement

à Abidjan

|

Sites

isolés

|

Partout où

arrive le

RTC

|

Réseau

locaux

|

TABLEAU 6.1: Comparaison des médias

d'interconnexion

VI.8/ Propositions de solutions

VI.8.1/ Choix de la liaison

spécialisée

Nous souhaitons un débit plus important pour chacune

des trois trésoreries de l'intérieur connectées par VSAT.

Vue l'étude comparative que nous avons faite précédemment,

la fibre optique se montre techniquement le support de tansmission le plus

performant surtout pour les très grandes distances telles que par

exemple Abidjan - Korhogo. Mais son installation reviendrait à un

coût très élevé. De plus, en cas de

défaillance de cette fibre, les agents informaticiens du Trésor

devront effectuer des voyages sur le lieu ponctuel de la panne. Cela prendra

non seulement beaucoup de temps, mais occasionnera encore d'énormes

frais de mission.

Les faisceaux hertziens pourraient être utilisés,

mais nous préférons écarter cette solution à cause

de leur sensibilité aux intempéries

Nous opterons donc pour des liaisons

spécialisées de 128 KBps. Ainsi toutes les pannes seront

réparées par l'opérateur télécoms dans un

délais beaucoup plus court. Le montant des factures reviendra quant

à lui beaucoup moins onéreux, en tout cas à moyen

terme.

VI.8.2/ Choix de la fibre optique

Au sujet de l'ACCT et du site du 10,11 et 12e étage de

la Tour B, la quantité d'informations devant circuler de ces sites vers

le site central est très importante. La fibre optique présente

tous les avantages en termes de débit, capacité et

sécurité. De plus les distances à couvrir sont assez

courtes ; d'où le prix de revient peu élevé de la

fibre.

Nous proposons donc de remplacer la rocade à paires

torsadées du 10, 11 et 12e étage par une fibre optique. Ensuite,

au lieu d'une connexion IP-MPLS pour le site de l'ACCT nous choisirons aussi la

Fibre optique comme liaison principale et le IP-MPLS comme ligne secondaire.

VI.8.3/ Choix de la liaison RNIS

Afin de palier les interruptions des liaisons nous opterons

pour des liaisons secondaires ; on pourra les appeler liaisons backup car elles

serviront de secours en cas d'interruption de la ligne principale.

On pourrait tout simplement utiliser comme secours une seconde

liaison spécialisée pour chaque site. Une autre solution aurait

été de faire une topologie physique mixte. C'est-à-dire

ajouter quelques liaisons directes entre les sites de l'intérieur. Ainsi

lorsque la liaison principale entre Abidjan et un site quelconque est

défaillante, ce dernier peut passer par un site avec lequel il est aussi

directement relié pour joindre le site central d'Abidjan.

Ces deux solutions sont techniquement très bonnes mais

cela reviendrait excessivement cher.

Cependant, les liaisons RNIS, avec un coût relativement

très bas, offrent un débit égal à celui des

liaisons louées. Nous choisirons donc le RNIS. Pour des raisons de

priorité, nous proposons que les sites abritant des banques du

Trésor soient les premiers concernés par cette mesure.

TROISIEME PARTIE :

PRESENTATION DETAILLEE DES

SOLUTIONS

ET MISE EN OEUVRE

Chapitre VII PRESENTATION DETAILLEE DES

SOLUTIONS PROPOSEES

VII.1/ Choix des constituants des liaisons optiques

Rappelons que deux (2) sites sont à interconnecter par

fibre optique au site central du Trésor : celui constitué par les

10, 11 et 12e étage de la tour B et celui constitué par

l'ACCT.

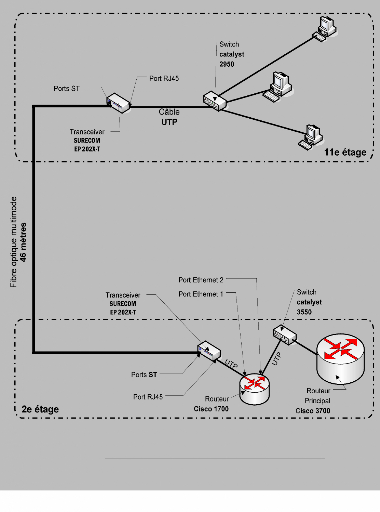

VII.1.1/ Pour le site constitué par les 10, 11 et

12e étage de la Tour B

a/ Longueur de la fibre

Le site concerné se trouve dans le même immeuble

que le routeur central auquel il est connecté. Le coffret desservant les

10, 11 et 12e étage se trouve au 11e étage. Le routeur central se

situe au deuxième étage ; soit une différence de neuf (9)

étages. Chaque étage ayant une hauteur de quatre (4)

mètres ; soit 4*9 = 36 mètres dans la colonne. Afin que le

câble puisse atteindre les deux transceivers d'extrémité

(situés dans les différents coffrets) il faudra ajouter sept (7)

mètres au 2e étage puis trois (3) au 11e. Ce qui nous fait un

total de 36+7+3= 46 mètres de fibre optique.

b/ Choix du type de fibre

Vu le tableau de comparaison, pour des raisons de coût

et de performances nous choisirons la fibre à gradient

d'indice destinée aux réseaux locaux constituée

du matériau silice. Nous bénéficions déjà

ainsi d'une plus grande sécurité et d'une bande passante beaucoup

plus grande.

c/ Type de raccordement de la fibre

La longueur de fibre optique nécessaire étant

assez courte (soit 46 mètres), nous n'aurons donc nullement besoin de

faire du jointage ou de l'épissurage. C'est seulement le raccordement

par connexion amovible qui sera donc utilisé.

d/ Choix de l'émetteur

Nous avons précédemment choisi une fibre

multimode destinée aux réseaux locaux. Il nous faudra donc