VI.

PRÉSENTATION DÉTAILLÉE DE LA SOLUTION RETENUE

VI.1 CONCEPTION PHYSIQUE

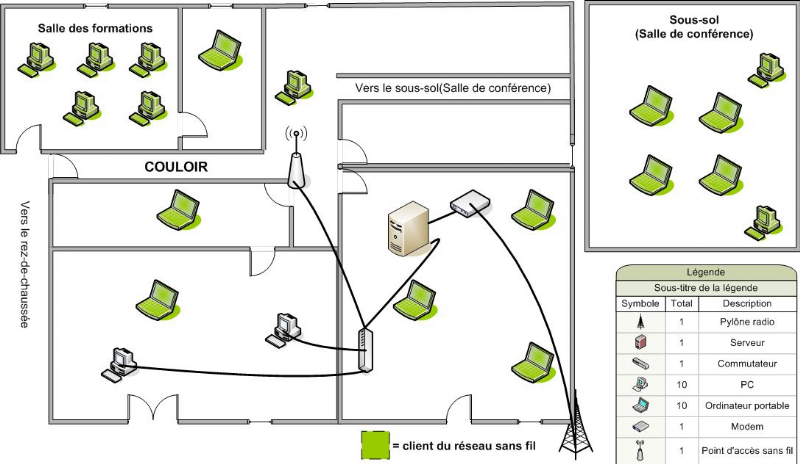

En définitive, la solution retenue aura pour topologie

physique le schéma suivant:

Figure 8 : Schéma du

réseau définitif

Description :

Comme on peut le remarquer, la mise en place du réseau

sans fil va quelque peu modifier l'architecture du réseau existant.

Désormais nous n'aurons besoin que d'un seul commutateur. Tous les

ordinateurs portables du réseau seront désormais connectés

grâce au Wi-Fi. En effet, tous les ordinateurs portables récents

incluent déjà l'adaptateur sans fil et ceux de CaWaD ne

dérogent pas à la règle. Quant aux PCs, on devra

prévoir des adaptateurs de réseau client sans fil compatible

802.1x. L'emplacement choisi pour installer le point d'accès correspond

au centre de la zone de couverture, ainsi toutes les stations clientes

recevront presque la même quantité de puissance du signal

rayonnée.

VI.2 CONCEPTION LOGIQUE

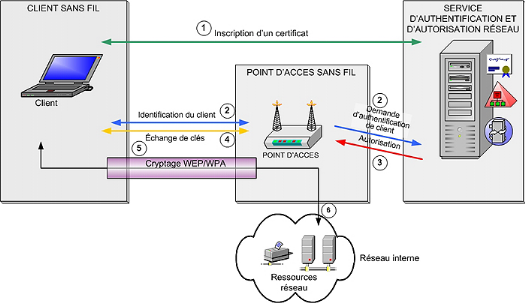

Le diagramme ci-dessous illustre la conception de la solution

choisie (authentification EAP-TLS 802.1X).

Figure 9 : Concept de

solution basé sur l'authentification EAP-TLS 802.1X

Ce diagramme décrit quatre composants

principaux :

|

F Le client sans fil. Il s'agit d'un

ordinateur ou d'un périphérique exécutant une application

qui doit accéder à des ressources du réseau. Ce client

est capable non seulement de crypter son trafic réseau, mais aussi de

stocker et d'échanger des informations d'identité (clés ou

mots de passe).

|

|

F Le point d'accès sans fil. Dans la

terminologie réseau, on parle également de service d'accès

au réseau. Ce point d'accès sans fil gère l'accès

au réseau et crypte le trafic sans fil. Il permet d'échanger en

toute sécurité des clés de cryptage avec le client, afin

de sécuriser le trafic du réseau. Enfin, il peut interroger un

service d'authentification et d'autorisation pour autoriser ou refuser

l'accès au réseau.

|

|

F Le service NAAS (Network Authentication and

Authorization Service). Ce service stocke et vérifie

l'identité des utilisateurs habilités, et gère les

accès conformément à la stratégie de contrôle

d'accès définie. Il peut également collecter des

informations de comptabilité et d'audit sur l'accès du client au

réseau.

Remarque : NAAS n'est pas un

acronyme officiel, il n'est utilisé dans ce document que pour des

raisons de commodité.

|

|

F Le réseau interne. Il s'agit d'une

zone sécurisée de services réseau, à laquelle

l'application cliente sans fil doit avoir accès.

|

Les numéros indiqués sur le diagramme illustrent

le processus d'accès au réseau que les étapes suivantes

décrivent plus en détail :

|

1.

|

Le client sans fil doit, à un moment

donné, être authentifié par une autorité centrale

pour se connecter au réseau sans fil.

|

|

2.

|

Lorsque le client demande à accéder au

réseau, il transmet ses informations d'identité (ou, plus

précisément, la preuve qu'il détient ces informations

d'identité) au point d'accès sans fil qui, à son tour, les

renvoie au NAAS pour demander l'autorisation.

|

|

3.

|

Le NAAS vérifie les informations

d'identité, consulte sa stratégie d'accès et autorise ou

refuse l'accès au client.

|

|

4.

|

S'il est reconnu, le client est autorisé

à accéder au réseau et échange les clés de

cryptage avec le point d'accès sans fil. En fait, les clés sont

générées par le service NAAS et transmises au point

d'accès sans fil via un canal sécurisé. Si le client n'est

pas reconnu par le service NAAS, il n'est pas autorisé à

accéder au réseau et la communication s'interrompt.

|

|

5.

|

Grâce aux clés de cryptage, le client et

le point d'accès sans fil établissent une connexion sans fil

sécurisée, ce qui permet au client et au réseau interne de

communiquer.

|

|

6.

|

Le client commence à communiquer avec des

périphériques du réseau interne.

|

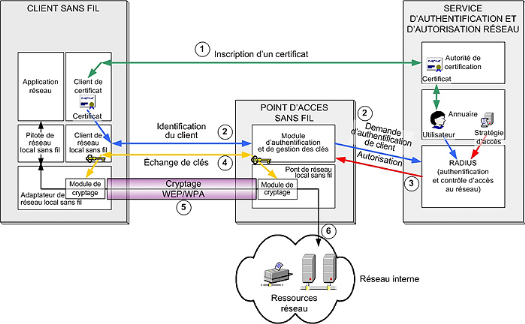

Le diagramme ci-dessous illustre ce processus en

détail.

Figure 10 : Vue détaillée du processus

d'accès EAP-TLS 802.1X

|