Monitoring d'une infrastructure informatique Linux sur

base d'outils libres

Travail de fin d'études présenté par

Geoffrey Lemaire en vue de l'obtention du grade de

Bachelier en Informatique

Industrielle

Remerciements

Je remercie tout d'abord la société Manex, qui a eu

la gentillesse de m'accueillir et de me donner tout ce dont j'avais besoin pour

que mon stage se déroule pour le mieux.

Je pense tout particulièrement à Vincent Keunen,

qui m'a parrainé au sein de la société, et à David

Wery, mon guide durant ces quelques mois.

Merci également à mon superviseur, Pierre De Fooz,

pour son suivi et ses bons conseils quant à la rédaction de mon

TFE.

Merci à tous ceux qui ont participé de près

ou de loin à ce projet et merci à Coralie.

Table des matières

1 MANEX 8

1.1 PERSONNEL 8

1.2 DOMAINES DE PRÉDILECTIONS : 8

1.3 OUTILS ET TECHNOLOGIES 8

1.4 COORDONNÉES 9

1.5 LEURS PRODUITS 9

1.6 LEURS RÉFÉRENCES 10

1.6.1 Systèmes Internet 10

1.6.2 Systèmes de sécurité 10

1.6.3 Systèmes mobiles 10

2 LES OBJECTIFS DU TRAVAIL 11

2.1 L'ENVIRONNEMENT TECHNIQUE ET LES OUTILS 11

2.2 AU NIVEAU DES LOGICIELS 11

2.3 AU NIVEAU DU MATÉRIEL 11

2.4 LEUR RÉSEAU 12

3 LES OUTILS DE MONITORING 13

3.1 NAGIOS 13

3.2 MANAGEENGINE OPMANAGER 16

3.2.1 Trois versions 16

3.2.2 Caractéristiques 16

3.2.3 Conclusion 18

3.2.4 Captures d'écran 19

3.3 CACTI 20

3.3.1 Pré requis 20

3.3.2 Installation 20

3.3.3 Configuration 20

3.3.4 Contrôles des hôtes 20

3.3.5 Conclusion 20

3.3.6 Captures d'écran 21

3.4 OREON 22

3.4.1 Pré requis 22

3.4.2 Installation 23

3.4.3 Configuration 23

3.4.4 Contrôles des hôtes 23

3.4.5 Gestions des utilisateurs 23

3.4.6 Conclusion 23

3.4.7 Captures d'écran 24

3.5 TABLEAUX RÉCAPITULATIFS DES OUTILS DE

MONITORING 25

4 LES OUTILS DE SÉCURITÉ 26

4.1 LE FIREWALL (OU PARE-FEU) 26

4.1.1 Présentation 26

4.1.2 Les catégories 26

4.2 SYSTÈME DE DÉTECTION D'INTRUSIONS

(IDS) 28

4.2.1 Une petite histoire : le voleur, le videur et la

caméra cachée 28

4.2.2 Les deux familles de systèmes de

détection d'intrusion 28

4.3 NESSUS 30

4.3.1 Pré requis 30

4.3.2 Installation 30

4.3.3 Configuration 30

4.3.4 Particularité 30

4.3.5 Fonctionnement 30

4.3.6 Deux versions 30

4.3.7 Tests 31

4.3.8 Conclusion 31

4.3.9 Captures d'écran 32

4.4 SNORT 33

4.4.1 L'abonnement 33

4.4.2 Pré requis 33

4.4.3 Installation 33

4.4.4 Configuration 34

4.4.5 Tests avec Nessus 34

4.4.6 Conclusion 36

4.5 NMAP 37

4.5.1 Installation 37

4.5.2 Fonctionnement 37

4.5.3 Les premiers scans 37

4.5.4 D'autres options 39

4.5.5 Conclusion 40

4.6 MBSA DE MICROSOFT 41

4.6.1 Présentation 41

4.6.2 Installation 41

4.6.3 Tests 41

4.6.4 Conclusion 41

4.6.5 Captures d'écran 41

5 LES OUTILS INDISPENSABLES 43

5.1 NET-SNMP 43

5.2 MRTG 44

5.3 RRDTOOL 44

5.4 LE CHOIX DES OUTILS 44

6 PRÉSENTATION DE NAGIOS 45

6.1 CARACTÉRISTIQUES 45

6.2 PRÉ REQUIS 46

6.3 INSTALLATION 46

6.3.1 Ajout des dépôts 46

6.3.2 Modification des iptables 46

6.3.3 Téléchargement et installation

46

6.4 STRUCTURE DES RÉPERTOIRES ET EMPLACEMENT

DES FICHIERS 46

6.5 ACCÈS À L'INTERFACE WEB 47

6.6 DESCRIPTION DES FICHIERS DE CONFIGURATIONS 48

6.6.1 Configuration principal 48

6.6.2 Configuration des CGIs 49

6.6.3 Configuration d'un vhost dans Apache 49

6.6.4 Les contacts et groupes de contacts 50

6.6.5 Définition des périodes de

vérifications et de notifications 51

6.6.6 Définition des groupes d'hôtes et des

templates hôtes 51

6.6.7 Définition des hôtes 52

6.6.8 Définition des ressources 52

6.6.9 Définition des commandes 53

6.6.10 Configuration des informations étendues

53

6.7 LES SERVICES 55

6.7.1 Les services publics 55

6.7.2 Les services privés 55

6.7.3 Définition des templates et des services

55

6.7.4 Déclaration d'un autre service 56

6.7.5 Un dernier... 57

6.8 MÉTHODES POUR DÉMARRER NAGIOS 57

6.9 PLUGINS 58

6.9.1 Différentes sources 59

6.9.2 Le principe de fonctionnement 59

6.9.3 Utilisation des Plugins pour Contrôler des

Services 59

6.9.4 Utilisation des Plu gins pour contrôler des

hôtes 59

6.9.5 L'analyse d'un plugin 60

6.10 CONTRÔLE DES HÔTES 64

6.10.1 NRPE 64

6.10.2 NSCA 64

6.10.3 Conclusion 65

6.11 TYPES DE MONITORING 65

6.11.1 Monitoring actif 66

6.11.2 Monitoring passif 66

6.12 DÉTECTION ET GESTION DES CHANGEMENTS

D'ÉTATS 66

6.13 L'ESCALADE DES NOTIFICATIONS 66

6.13.1 Recoupement des portées des escalades

66

6.13.2 Notifications de reprise d'activité

67

6.13.3 Intervalles de notification 67

6.14 LES DÉPENDANCES 67

6.14.1 Aperçu des dépendances de services

67

6.14.2 Comment les dépendances d'un service

sont-elles testées ? 67

6.14.3 Exemple de dépendance de service 68

6.14.4 Dépendances d'exécution 68

6.14.5 Dépendances de notification 68

6.14.6 Dépendances d'hôtes 69

6.15 L'HÉRITAGE 69

6.16 LES NOTIFICATIONS PAR MAIL 69

6.16.1 Son fichier de configuration 69

6.16.2 Les mails de Nagios 70

6.17 UTILISATION DU PROTOCOLE SNMPV3 71

6.18 DES TAS D'AUTRES POSSIBILITÉS ! 71

6.19 NAGIOS CHECKER 71

6.20 CONCLUSION 72

7 PRÉSENTATION DU PROTOCOLE SNMP 73

7.1 EN PRATIQUE 73

7.2 LES TRAMES 74

7.3 SA 3ÈME VERSION 75

7.3.1 USM - User-based Security Model 75

L'authentification : 75

1. Le transmetteur groupe des informations à

transmettre avec le mot de passe. 75

2. On passe ensuite ce groupe dans la fonction de hachage

à une direction. 75

3. Les données et le code de hachage sont ensuite

transmis sur le réseau. 75

4. Le receveur prend le bloc des données, et y ajoute

le mot de passe 75

5. On passe ce groupe dans la fonction de hachage à

une direction. 75

6. Si le code de hachage est identique à celui

transmis, le transmetteur est authentifié. 75

Le cryptage : 76

L'estampillage du temps : 76

7.3.2 VACM - View- based Access Control Model 77

7.4 LA TRAME SNMPV3 77

7.5 SON UTILISATION DANS MON STAGE 78

7.6 SA CONFIGURATION 78

7.6.1 Création d'un utilisateur v3 78

7.6.2 Le fichier snmpd.conf 78

7.6.3 Le test 79

7.7 ANALYSE AVEC WIRESHARK 79

7.7.1 Tests avec SNMPv2c 79

7.7.2 Test avec le SNMPv3 81

8 UPS 83

8.1 LE MATÉRIEL 83

8.2 LA CONNECTIQUE 83

8.3 LES LOGICIELS 83

8.3.1 UPSmon 83

8.3.2 Drivers Nut 83

8.4 NAGIOS DANS TOUT CELA 84

8.4.1 Présentation du plugin 84

8.4.2 Définition de la commande 84

8.4.3 Définition du service 84

8.4.4 Le résultat 84

9 LES IMPRIMANTES 85

9.1 ACTIVER LE PROTOCOLE SNMP 85

9.2 UN SNMPWALK DE L'IMPRIMANTE 86

9.3 INTÉGRATION DANS NAGIOS 87

9.3.1 Le contrôle du niveau d'encre 87

9.3.2 Le contrôle du statut 87

10 UTILISATION DE SNMP POUR LANCER UN SCRIPT À

DISTANCE 88

10.1 DES PLUGINS SUPPLÉMENTAIRES 88

10.2 LA CONFIGURATION DE L'AGENT SNMP 88

10.3 DÉFINITION DE LA COMMANDE ET DES SERVICES

SUR LE SERVEUR 88

10.4 LE POURQUOI ET LE COMMENT ? 89

11 UTILISATION DES TRAPS AVEC NAGIOS 90

11.1 CONFIGURATIONS 90

11.1.1 Coté client (l'agent) 90

11.1.2 Coté serveur 90

11.2 NAGIOS DOIT COMPRENDRE, SNMPTT L'AIDE. 91

11.2.1 Fonctionnement général 91

11.2.2 Configuration 91

11.3 A NOTER : 92

11.4 COMPILATION DES MIBS 93

11.5 DANS NAGIOS 93

11.6 QUELQUES TESTS 94

Introduction

La gestion d'un parc de serveur est un travail de chaque

instant. Un bon administrateur système doit savoir à tout moment

l'état des différentes machines et des différents

services. Un autre aspect clé est que l'administrateur ne peut pas se

permettre de passer son temps devant un tableau avec des voyants verts en

attendant qu'un voyant passe au rouge pour agir. Son temps est occupé

à d'autres tâches et il ne peut donc pas surveiller le tableau de

statut en permanence.

L'examen journalier des logs systèmes est un bon

début. Cependant, si un problème survient, on s'en rend compte

seulement le lendemain. Ce qui peut être trop tard. Tout problème

ou panne peut avoir de lourdes conséquences aussi bien

financières qu'organisationnelles. La supervision des réseaux est

alors nécessaire et indispensable. Elle permet entre autres d'avoir une

vue globale du fonctionnement et des problèmes pouvant survenir sur un

réseau mais aussi d'avoir des indicateurs sur la performance de son

architecture.

De nombreux logiciels, qu'ils soient libres ou

propriétaires, existent sur le marché. La plupart s'appuient sur

le protocole SNMP. Pour simplifier le travail, nous allons utiliser un moniteur

de supervision. Le but d'un tel programme est de surveiller les services et les

machines se trouvant sous notre responsabilité. Si un problème

survient, le moniteur de supervision nous prévient (email, SMS, coup de

téléphone,...) ou peut entreprendre certaines actions par

lui-même (relancer un service, tuer un processus, demander un

reboot,...).

Manex, la société dans laquelle j'ai

été accueilli, avait besoin d'une solution pour monitorer son

parc informatique afin de soulager la tâche des employés

suffisamment occupés au développement de leurs produits.

Chapitre 1

Présentation de l'entreprise

1 Manex

Depuis 1986, Manex propose des services de consultance et

développement pour la mise en oeuvre de solutions logicielles et

réseaux.

1.1 Personnel

Cette société est dirigée par Vincent

Keunen et est présidée par Nicolas Keunen. En plus des trois

informaticiens qui y travaillent à plein temps, la société

Manex travaille avec plusieurs indépendants. À cette

équipe s'ajoute une assistante de direction.

1.2 Domaines de prédilections :

Les systèmes internet : sites web

transactionnels, applications « web », connexions bases de

données, systèmes de messagerie, échanges B2B, ...

Les systèmes de sécurité :

Cryptographique, infrastructures à clés publiques,

certificats et signatures électroniques, ...

Les Systèmes mobiles : Palm, iPaq,

Psion, J2ME, GSM, SMS, ...

1.3 Outils et technologies

La société Manex s'est spécialisée

dans le domaine Java et développe, grâce à ce langage,

aussi bien des applications classiques que des applications Web.

L'utilisation de ce langage n'est pas anodine. En effet,

grâce à la machine virtuelle de Java, les applications pourront

être utilisées aussi bien sur un ordinateur équipé

d'un système d'exploitation Microsoft, Linux/Unix ou bien encore Mac.

De plus, la société Manex favorise l'Open Source en

utilisant des produits tels que Jboss, Hibernate ou bien encore Jasper

Report.

Elle maîtrise aussi les protocoles tels que :

HTTP : le protocole utilisé pour les communications web

;

SOAP : le protocole d'échanges utilisé pour la

communication avec un service Web ; LDAP : le protocole de communication avec

des annuaires ;

SMTP/POP/IMAP : les protocoles utilisés pour le transfert

du courrier électronique ; ...

1.4 Coordonnées

Rue Wagner 127

BE-4100 Boncelles, Belgique Tel. : +32 (0) 4 330 37 30 Fax. : +32

(0) 4 338 06 06 Mail :

info@manex.be

Web :

http://www.manex.be

1.5 Leurs produits

Inter Business Automated Transport System

Ibats est un système de messagerie Internet

sécurisée, automatisée et ouverte.

· :. Sécurisée, car il

utilise une infrastructure clés publiques - clés privées,

qui apporte :

> l'authenticité à la fois de

l'émetteur et du récepteur ;

> la confidentialité, du fait que

toute communication est cryptée, elle ne pourra être comprise que

par le destinataire ;

> l'intégrité du message,

car si une modification ou altération du message se produit

lors du transfert, alors il sera illisible par le récepteur, et donc

tout message interprété correctement est obligatoirement

identique à celui que l'émetteur a transmis ;

> la non-répudiation, car par le

système de signature électronique, le message a été

signé grâce à la clé privée, mais sera

vérifié par la clé publique associée. Donc, si la

signature est vérifiée par la clé publique de

l'émetteur que possède le récepteur, il peut prouver

l'origine du message ;

· :. Automatisée

> tout document déposé dans le

répertoire d'envoi sera envoyé automatiquement, selon une

fréquence déterminée ;

> le système gère les éventuels conflits

lors de la réception des documents ;

> Ibats se met automatiquement à jour via le

réseau.

· :. Ouverte car :

> gestion des formats : Ibats possède un convertisseur

qui adapte les formats de fichiers entre l'émetteur et le

récepteur ;

> portabilité : grâce à la machine

virtuelle Java, Ibats fonctionne sur les divers systèmes d'exploitation

(Windows, Unix, Mac, AS400) ;

> standard : Ibats fonctionne sur les standards Internet tel

que IMAP, SMTP, LDAP;

> complémentaire : il ne remplace pas votre logiciel

de messagerie actuelle, mais le complète.

La technologie qui est au coeur d'Ibats est utilisée

aujourd'hui par les deux principales messageries médicales de Belgique

et couvre près de 10 000 utilisateurs. Au niveau international, Ibats

est en cours d'implémentation dans plusieurs pays.

Site Web du produit :

http://www.ibats.biz

Java Advanced Facilities for Audit and Reporting ( Jafar

)

Jafar est la réponse à une demande d'Idewe,

leader dans le secteur de la médecine du travail en Belgique. En effet,

avant l'arrivée de Jafar, les observations des auditeurs étaient

inscrites sur papier, et une numérisation de cette méthode

s'avérait nécessaire. C'est alors que Manex a

développé un produit appelé Jaws (Java Workstation),

adaptable à divers appareils, capable de centraliser et de traiter les

données collectées, et de générer des rapports sur

base de celles-ci.

Afin de trouver de nouveaux débouchés, Manex a

développé un nouveau logiciel, qui reprend les mêmes

fonctionnalités que Jaws, mais qui en élargit le domaine

d'activité. Ce nouveau logiciel est Jafar.

Fonctionnalités

Faire des audits et recueillir des données en ce qui

concerne un champ d'activité. Générer

instantanément des rapports en fonction de ces audits.

Synchroniser les données recueillies avec un serveur

central.

Site Web du produit :

http://www.jafar.biz

1.6 Leurs références

1.6.1 Systèmes Internet

Commerce électronique : Disteel Cold, IBM, ChemResults

,... Extranets : GV comÐany, SMAP,...

Web : Docs.be, Mosacier, diverses PME,...

1.6.2 Systèmes de

sécurité

Consultance et implantations : Dresdner Bank, diverses

PME

PKI dans le monde médical : Conception et

réalisation de meXi, +1000 utilisateurs

1.6.3 Systèmes mobiles

Système d'audit et reporting : Prévention,

médecine du travail, Idewe, 300 utilisateurs Systèmes

mobiles pour vendeurs et techniciens : Olympian Games, Disteel Cold,

dossier

médical,...

Chapitre 2

Cahier des charges

2 Les objectifs du travail

L'objectif de ce travail est de monitorer et centraliser toutes

les informations concernant une infrastructure informatique à plusieurs

niveaux :

o Services (vérifier que les services sont bien

fonctionnels) ;

o Sécurité (monitoring de firewall,

détection d'intrusions) ;

o Machine (état du système de fichiers, chargement

mémoire et CPU, ...) ;

o Réseau (engorgement du réseau, bande passante,

table de routage, ...) ;

2.1 L'environnement technique et les outils

La plate-forme de travail sera composée des distributions

Linux Red Hat Entreprise, Fedora, Ubuntu et Microsoft Windows.

Les outils : Bash (PuTTY1), Apache, SNMP, Iptables

ainsi que tous les outils standards du monde Linux.

2.2 Au niveau des logiciels

Au départ, j'ai dû effectuer une recherche sur les

divers outils de monitoring et de sécurité disponibles sur les

plateformes Linux Red Hat Entreprise. Les résultats de ma recherche

sont

? pour le monitoring :

Nagios, AdventNet ManageEngine OpManager, Cacti, Oreon,

Utilisation du protocole SNMP (via Net-SNMP), RRDTool/MRTG (pour la

génération de graphiques).

? pour la sécurité :

Nessus (leader dans le domaine des scanners de

sécurité2), Snort+BASE

Bien entendu, il en existe bien d'autres (Big Brother,

OpenNMS, Scotty, Hobbit, nMap,...), mais ce sont les plus utilisés.

Sinon, il existe des solutions payantes et professionnelles dont HP OpenView,

Cisco Works, IBM Tivoli, ... A la fin du chapitre 3 sur la présentation

des outils, se trouve un tableau comparatif des divers outils en licence

ouverte/libre et commerciale.

2.3 Au niveau du matériel

Pour l'élaboration de ma recherche, j'ai eu ã ma

disposition un serveur tournant sous RHEL (Red Hat Entreprise Linux 4 update

5), une imprimante HP Officejet 7100 series et mon ordinateur portable sous

Windows XP Pro SP2.

1 Putty : Client Telnet/SSH pour les plateformes Windows et Unix

http://www.chiark.greenend.org.uk/~sgtatham/putty

2 Un top 100 des outils de sécurité réseau

est disponible à cette adresse :

http://sectools.org

Monitoring d'une infrastructure Linux sur base d'outils

libres 2.4 Leur réseau

Figure 2.3-1 : Topologie Manex réalisée

avec Dia

Le réseau de Manex est divisé en trois parties :

> La DMZ : oz se trouvent les serveurs de productions (Web,

Mail, DNS, iBats, SVN, ?)

> L'intranet Servers : où se trouve le serveur LDAP,

Backup, Dasys et le serveur de Monitoring > L'intranet Users : où se

trouvent les 3 imprimantes réseaux et les différentes stations

de

travail.

Le serveur mxisrv4 a été mis

ã ma disposition lors de mes différents tests et pour

l'installation complète de celui-ci avec RHEL 4u5.

+ La majorité des serveurs sont installés sous Red

Hat Entreprise Linux - ES 4 ou 5 et sont de marque IBM de la série 306,

335, 345, 346.

+ Les stations de travail, quant à elles, sont sous Mac

OS X ou Windows XP.

+ Les switchs sont de marque 3Com série 2824 non

manageable.

+ Cisco ASA 5510

+ Un PABX Forum 500 pour les communications

téléphoniques.

Lors de mon arrivée chez Manex, un serveur Linux

équipé de la distribution RHEL 4 servait de routeur/firewall. Un

mois après mon arrivée, il a été remplacé

par un ASA 5510 pour faciliter le management du réseau de Manex

grâce à une interface graphique très agréable

à configurer et dont les opérations de maintenance étaient

hautement simplifiées.

Chapitre 3

Présentation des outils de monitoring

3 Les outils de monitoring

Voici la liste des outils qui ont fait état d'un rapport

dans la société oz j'étais en stage.

3.1 Nagios

Nagios (anciennement appelé NetSaint

développé par Ethan Galstad), est un logiciel qui permet de

superviser un système d'information complet. C'est un logiciel libre, il

est sous licence GPL. Les fonctionnalités de Nagios sont

nombreuses3. La première particularité de Nagios est

la modularité. En effet, des plugins peuvent être ajoutés

pour effectuer des tâches spécifiques. De nombreux plugins sont

déjà écrits par la communauté Nagios.

La signification officiel de N.A.G.I.O.S. est un acronyme

récursif pour « Nagios Ain't Gonna Insist On Sainthood

»4. C'est un charrier sur le

précédent nom du logiciel NetSaint. Une signification alternative

proposée par SAM Tilders : « Notices Any Glitch In Our System

»5.

La version actuelle est la 2.9 mais une version

3.0 (déjà en version beta 4) ne tardera pas

à sortir. Une analyse plus approfondie sera effectuée au

chapitre 5.

Site Web du produit :

http://www.nagios.org

3 Et seront décrites au chapitre 5.

4 Traduction littérale : Nagios ne va pas insister pour

Sainthood

5 Traduction littérale : Note n'importe quel

problème dans notre système

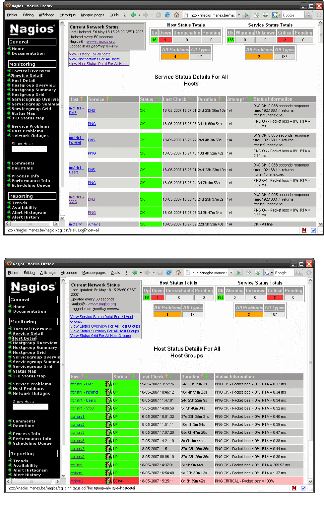

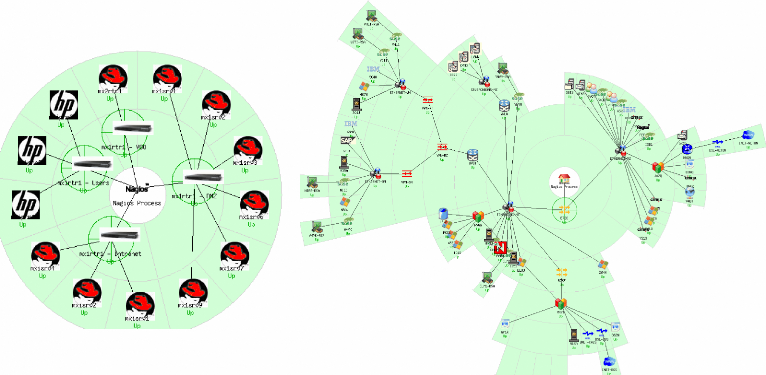

3.1-1 : Statut des services dans Nagios

3.1-2 : Statut des hôtes dans Nagios

3.1-3 : Liste des problèmes des

services

3.1-4 : « Status Map » des hôtes

monitorés par Nagios

Monitoring d'une infrastructure Linux sur base d'outils

libres 3.2 ManageEngine OpManager

ManageEngine OpManager est un logiciel complet de surveillance

de réseau qui offre une surveillance combinée d'applications, du

réseau à grande échelle et des serveurs avec des

fonctionnalités intégrées de service d'assistance,

d'administration et d'analyse du trafic sur le réseau. OpManager

automatise plusieurs tâches de surveillance du réseau et

élimine la complexité associée à l'administration

réseau.

Site Web du prod uit :

http://www.manageengine.fr/opmanager/

3.2.1 Trois versions Il existe trois

versions.

|

Gratuite : Possède les même fonctionnalités

que la payante mais ne peut monitorer que 10 périphériques. Cette

version ne possède pas la découverte automatique des

périphériques. Edition Professionnelle (à partir de 795$)

: Toutes les fonctionnalités + découverte automatique + support

(à partir de 299$ annuel).

Premium Edition (à partir de 1995$) : Idem + d'autres

monitorings évolués + support (à partir de 399$

annuel).

|

3.2.2 Caractéristiques

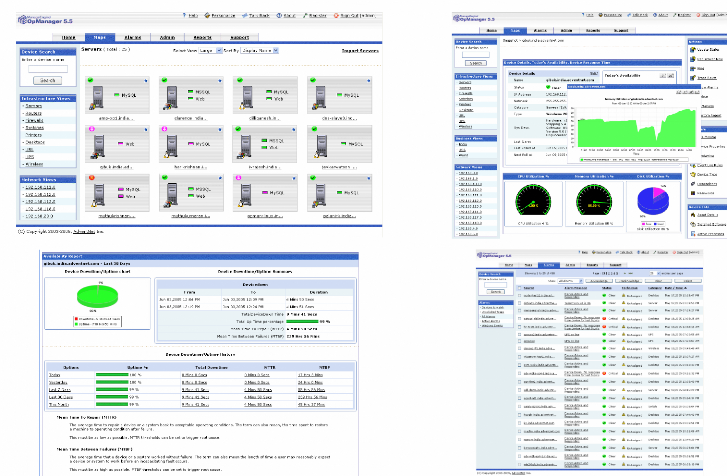

3.2-1 Map des serveurs

3.2.2.1 Surveillance réseau

Détecte les problèmes de performance du

réseau avant que se crée des indisponibilités

coûteuses.

La Surveillance WAN

3.2-2 : Graphiques de l'utilisation du

réseau

OpManager permet de transformer une collection logique de

périphériques en une entité physique en créant des

cartes avec la position des centres, des routeurs, serveurs ou autres.

Il monitore de manière autonome le réseau et

s'assure qu'il ait une disponibilité maximum. On peut configurer des

valeurs de seuils pour prévenir une éventuelle panne. Par exemple

en mesurant l'engorgement d'un réseau. Si les pings entre deux routeurs

par exemple, dépassent un certain seuil, on peut être

prévenu de diverses manières (mail, SMS, ...).

Surveillance des équipements réseaux (switchs,

routers, UPS,...)

OpManager permet de monitorer les ressources des routers, des

switchs et des autres équipements réseaux comme la charge CPU, la

mémoire de l'équipement, ainsi que ses tensions, les erreurs sur

les interfaces, etc... Toutes ces vérifications se font via le

3.2-3 : Vérification de divers paramètres

d'un UPS

protocole SNMP. Analyse NetFlow

OpManager s'intègre sans problème avec NetFlow

Analyzer, un produit de ManageEngine qui offre une surveillance de la bande

passante basée sur la technologie Cisco NetFlow. Lorsqu'on utilise ces

deux produits, on peut obtenir automatiquement une interface

détaillée avec les rapports de trafic de NetFlow Analyzer

à partir d'OpManager.

3.2.2.2 Surveillance serveur

Améliore la disponibilité et les performances de

l'infrastructure serveur.

Surveillance serveur

OpManager fournit des graphiques de disponibilité

détaillés et des rapports quotidiens, hebdomadaires, mensuels et

trimestriels de la disponibilité des serveurs. Les

fonctionnalités de rapport d'OpManager fournissent également un

rapport de disponibilité détaillé de tous les

composants.

Voir image « 3.2-4 : Monitoring des serveurs »

Surveillance du journal des évènements (pour

Windows)

En utilisant OpManager, les administrateurs peuvent surveiller

les journaux d'événements de Windows sur les ordinateurs locaux

ou distants et chercher les sources, les catégories, les

identités d'événements et les motifs

d'événements spécifiques dans la description de

l'événement. Avec OpManager, on peut protéger le

réseau des attaques internes et surveillez la disponibilité des

applications en contrôlant les journaux d'événements de

Windows.

Surveillance des services

OpManager surveille la disponibilité et le temps de

réponse des services fonctionnant sur les serveurs. La

fonctionnalité de surveillance des services vous fournit des graphiques

et des rapports détaillés sur la disponibilité des

services que l'on surveille.

3.2.2.3 Surveillance d'application

Identifie les problèmes de performance des applications

avant qu'ils ne touchent les utilisateurs finaux.

Moniteur Exchange (Microsoft)

OpManager permet de surveiller ã l'aide d'une extension,

Microsoft Exchange pour prévenir l'indisponibilité et

réparer rapidement les problèmes dès leur apparition.

Surveillance URLs

OpManager aide à surveiller la disponibilité des

sites Web ou des pages intranet et vérifie si les pages sont

affichées en temps réel.

Surveillance des Applications

OpManager surveille par défaut Microsoft exchange, MySQL,

Lotus notes, MSSQL, Oracle,?

3.2.2.4 Pré requis

OpManager requiert, tout comme Nagios, plusieurs librairies :

1 XFree86 (et ses dépendances), pour

l'utilisation de l'interface graphique

1 Fontconfig, nécessaire pour certaines polices de

caractères

1 freetype-devel, pour le rendu de polices True-Type gratuites

1 compat-libstdc++, nécessaire pour l'exécution de

certains plugins interne à OpManager 1 compat-libs, un paquet de

librairies pour l'exécution d'OpManager

1 java, OpManager exploite majoritairement Java pour son

exécution

1 NET-SNMP, utilisé pour obtenir les ressources de divers

composants réseaux (routers, switchs, servers si le protocole SNMP est

installé et utilisable).

3.2.2.5 Installation

L'installation est un vrai plaisir. Elle peut se faire via une

interface graphique (si un serveur X tourne) ou en ligne de commande.

Après quelques réponses à des questions

très simples, nous pouvons directement avoir accès à

l'interface Web (port 9090).

3.2.2.6 Configuration

La configuration est très simple. Le système de

découverte est vraiment très performant. Il suffit d'indiquer le

réseau et son masque et le programme se charge de tout trouver.

Comparativement à Nagios, on ne doit pas éditer des

fichiers de configurations, tout se fait via l'interface Web.

3.2.2.7 Contrôle des

hôtes

Le contrôle des hôtes se fait majoritairement via

SNMP bien que pour les OS sous Linux, il existe un Agent que l'on peut

installer.

3.2.3 Conclusion

OpManager est un merveilleux programme. Tout se configure en

quelques clics. L'interface graphique est très réussie. Il est

régulièrement mis à jour. Un support technique qui

répond dans les 24-48h même lorsque l'on n'a pas encore

enregistré sa copie. Au niveau évolutivité, il est

possible de rajouter des MIB ã l'intérieur via l'interface

graphique du programme. Le seul point noir est qu'il est payant, mais quoi de

plus normal vu la qualité de celui-ci ? Tout comme Nessus (que l'on

décrira plus tard), OpManager n'est plus Open-Source.

3.2.4 Captures d'écran

3.2-5 : Monitoring des serveurs 3.2-6 : État d'un

hôte

3.2-7 : Journal de l'utilisation CPU 3.2-8 : Les ala

rmes

Monitoring d'une infrastructure Linux sur base d'outils

libres 3.3 Cacti

Cacti est une solution complète de

génération de graphiques réseaux destiné à

démontrer la puissance de RRDTool6 dans le stockage de

données et les fonctionnalités graphiques.

Cacti fournit un poller rapide, des Template de graphiques

avancés, des méthodes multiples d'acquisition de données,

et des dispositifs de gestion d'utilisateurs extérieurs. Des droits

peuvent être attribués en fonction de leur poste dans le

management du réseau. Tout cela est enveloppé dans une interface

intuitive, facile à utiliser, pour les installations de taille LAN

jusqu'aux réseaux complexes avec des centaines de dispositifs.

Site Web du produit :

http://cacti.net

3.3.1 Pré requis

? RRDTool, pour la génération des graphiques

? MySQL, pour stocker les informations

? PHP, pour l'affich age des pages

? Apache, pour consulter le site

3.3.2 Installation

L'installation est relativement simple et rapide... Une base

de données ã créer, quelques droits sur les

répertoires, paramétrage d'un device et voilã, cinq

minutes plus tard, les premiers graphiques apparaissent. Cependant,

l'installation de RRDTool fut un peu plus laborieuse, mais raisonnable.

3.3.3 Configuration

La configuration est simple en elle-même. On ajoute les

devices que l'on souhaite monitorer ainsi que les services. On définit,

les résultats que l'on souhaite transformer en graphique et quelques

minutes plus tard, les premiers résultats apparaissent.

3.3.4 Contrôles des hôtes

Comme les autres outils de monitoring, tout se fait via des

requêtes SNMP (v1, v2c, v3). Cependant, le choix des services à

monitorer est assez restreint comparé à Nagios et OpManager. Il

s'agit simplement de monitoring SNMP, donc avoir des graphiques

représentant la consommation des interfaces, la variation de

température, l'occupation des disques dur,... Bref tout ce qui est

monitorable via SNMP. Cela dit, il existe plusieurs plugins7 que

l'on peut éventuellement greffer. On peut aussi définir

soi-même les services à monitorer si on sait où trouver les

informations qui nous intéressent dans la MIB du protocole SNMP.

3.3.5 Conclusion

Cacti a l'air assez complet comme programme et possède

une interface très jolie. Les graphiques sont clairs, mais il reste

juste une démonstration des possibilités offertes par RRDTool. Ce

que l'on appel communément un « Front-End ».

6 Sera présenté plus loin dans ce chapitre.

7 Disponible ici :

http://www.cacti.net/additional

scripts.php

3.3.6 Captures d'écran

3.3-1 : Dual Panel Tree View 3.3-2: Graph View - Tree

Mode

3.3-3 : Edition des templates des graphiques 3.3-4 :

Edition des sources des graphiques

Monitoring d'une infrastructure Linux sur base d'outils

libres 3.4 Oreon

Oreon est un logiciel de surveillance et de supervision

réseau, basé sur le moteur de supervision Open Source le plus

performant : Nagios. Oreon lui offre une nouvelle interface et lui apporte

de

nouvelles fonctionnalités.

L'installation de l'interface Oreon permet de gagner du temps

dans l'utilisation de Nagios, mais aussi

de la rendre disponible ã un plus grand nombre

d'utilisateurs. En effet, n'importe qui peut dorénavant utiliser

Oreon/Nagios et comprendre facilement à l'aide de graphiques et de

représentations, les informations remontées. Les techniciens, de

leurs cotés, ont toujours accès aux

informations techniques de Nagios.

Lancé depuis trois ans, Oreon a su convaincre un grand

nombre d'utilisateurs et fait figure maintenant d'interface de

référence pour l'outil Nagios. Ce couple est la solution

adoptée par un

grand nombre d'utilisateurs, aguerris ou novices dans la

supervision, connaisseurs de Nagios ou non.

Voici une liste non exhaustive des fonctionnalités

présentes dans Oreon :

U ne interface multi-utilisateurs intuitive et personnalisable

Une interface de configuration évoluée pour

configurer le périmètre à superviser Des aides à la

configuration

Une gestion des fichiers de configuration de Nagios

(cgi.cfg, nagios.cfg, resources.cfg,...) Un module de chargement de

configuration de Nagios

Une compatibilité Nagios 1.x, Nagios 2.x

Un test de validité des configurations avec le debugger

de Nagios

Des fiches d'identités serveurs/équipements

réseaux regroupant les informations de base sur ces types de

ressource

Des représentations graphiques élaborées et

personnalisables

Une gestion des accès très fine, comprenant les

ressources comme les pages de l'interface Et bien d'autres choses...

Site web du prod uit :

http://www.oreon-project.org

3.4.1 Pré requis

1 Nagios 1.x /2.x

1 Nagios-plugins 1.3.x / 1.4.x

1 Apache 2.x

1 MySQL 3.x / 4.x / 5.x 1 PHP 4.x /5.x

1 GD

1 GD-devel

1 RRDTool

1 Net-SNMP

1 Des tas de librairies !

1 PEAR Packages (beaucoup) !

Monitoring d'une infrastructure Linux sur base d'outils

libres 3.4.2 Installation

L'installation d'Oreon est relativement simple lorsque toutes

les librairies et programmes tiers sont installés. Elle se

déroule via une interface Web en dix étapes. La grosse

difficulté a été d'installer tous

les packages PEAR (pour PHP Extension and Application

Repository est un framework de composants PHP) sans la procédure

automatique des téléchargements des dépendances. Un autre

problème, non résolu pour le moment, est l'utilisation de

Perfparse qui permet de générer des graphiques dans Oreon.

3.4.3 Configuration

Oreon est donc une belle interface graphique au-dessus de

Nagios. Toutes les configurations d'Oreon sont identiques à Nagios sauf

que celles-ci se font via une interface Web beaucoup plus agréable que

les modifications directes dans les fichiers de configurations de Nagios. Cela

dit, les configurations d'Oreon sont stockées dans une base de don

nées MySQL.

3.4.4 Contrôles des hôtes

Identique ã Nagios, Oreon n'est juste qu'une apparence

graphique un peu plus jolie que ce qui est offert par défaut avec

Nagios.

3.4.5 Gestions des utilisateurs

Encore une fois, comme Nagios (raÐÐelons qu'Oreon

n'est juste qu'une interface graÐhique au-dessus de Nagios), on peut

paramétrer les droits d'un ensemble d'utilisateurs8.

3.4.6 Conclusion

Oreon est difficile à faire fonctionner correctement.

Des bugs de session qui renvoient toujours vers l'interface de login. Un

Perfparse très dur ã installer. L'obligation d'avoir une base de

données MySQL pour stocker les configurations et données

statistiques. Bref beaucoup de petits problèmes mais je suis convaincu

qu'une fois bien configuré, cet outil sera indissociable de Nagios.

8 La gestion des utilisateurs sera expliquée dans les

configurations de Nagios.

3.4.7 Captures d'écran

3.4-1 : Aperçu du monitoring des services et des

hôtes 3.4-2 : Rapports et vues des problèmes

3.4-3 : Configuration d'Oreon 3.4-4 : Informations d'un

hôte

Monitoring d'une infrastructure Linux sur base d'outils

libres

3.5 Tableaux récapitulatifs des outils de

monitoring

Voici deux tableaux récapitulatifs des différents

logiciels testés précédemment.

Nom Installation Configuration Plugins Alertes

Plateformes Particularités Prix

(version/année) (dépôts)

(langage)

Nagios (v2.9/2007)

|

Via RPM (Dag Wieers)

|

Via fichiers textes Nombreux

développés en C ou Perl.

Nombreux tutos disponible sur Internet.

|

Mail, Pager, SMS, Voice,

NagiosChecker, Web, ?

|

Linux, compatible Unix

(C/Cgi)

|

Énormément de plugins créés par

les utilisateurs

|

Gratuit

|

OpManager (v7/2007)

|

Installateur .bin Via interface Web Pas de

possibilité

d'en développer mais achats possibles de plugins

pa rticu l iers.

|

Mail, Pager, SMS, Web, ?

|

Windows, Linux

(Java)

|

Payant A partir de 800€

|

Cacti Via RPM (Dag Via interface Web Plusieurs

plugins Pas d'alerte, juste Unix/Linux avec Utilise Gratuit

(v0.8.6j) Wieers) mais pas vraiment

création des Apache, Windows abondamment

de tutos. graphiques avec IIS (PHP) RRDTool

|

|

Oreon A compiler Via interface Web Idem Nagios

Idem à Nagios Idem Nagios Couche au-dessus Gratuit

(v1.4) (mélange de de Nagios

PH P/Perl)

A coté de cela, il existe des solutions commerciales : HP

OpenView, IBM Tivoli & NetView, Cisco Works, Sun Net Manager, Mercury, ?

Leurs avantages Leurs inconvénients

Solutions globales et sûres.

Périmètre techniques et fonctionnels

étendus. Support

Coût d'acquisition et de support (surtout pour de

petites PME) Incompatibilités entre les fournisseurs (un seul

doit être installé) Développement additionnel

restreint et coûteux.

Au niveau des coûts, les solutions d'entrées de

gamme d'HP OpenView commencent dans les environs des 8 000€ (pour 250

noeuds) HT jusqu'ã 40 000€ HT pour un nombre illimité de

noeuds. Pour IBM Tivoli dans sa version Express pour les PME/PMI, les

premières licences commencent à environ 900€ HT.

Chapitre 4

Présentation des outils des outils de

sécurité

4 Les outils de sécurité

Avant de présenter les outils suivants, un petit rappel

sur les notions de firewall et d'IDS est nécessaire.

4.1 Le firewall (ou pare-feu)

Le firewall est un élément du réseau

informatique, logiciel et/ou matériel (dans le cas de Manex, il

s'agit d'un ASA 5510), qui a pour fonction de faire respecter la politique

de sécurité du réseau, celleci définissant quels

sont les types de communication autorisés ou interdits.

4.1.1 Présentation

Le pare-feu est aujourd'hui considéré comme un

outil indispensable dans la sécurité d'un réseau

informatique. Il permet d'appliquer une politique d'accès aux ressources

réseau (serveurs).

Il a pour principale tâche de contrôler le trafic

entre différentes zones de confiance, en filtrant les flux de

données qui y transitent. Généralement, les zones de

confiance incluent Internet (une zone dont la confiance est nulle), et

au moins un réseau interne (une zone dont la confiance est plus

importante).

Le but est de fournir une connectivité

contrôlée et maîtrisée entre des zones de

différents niveaux de confiance, grâce à l'application de

la politique de sécurité et d'un modèle de connexion

basé sur le principe du moindre privilège.

Le filtrage se fait selon divers critères. Les plus

courants sont :

|

l'origine ou la destination des paquets (adresse IP, ports

TCP ou UDP, interface réseau, etc.) les options contenues dans les

don nées (fragmentation, validité, etc.)

les données elles-mêmes (taille, correspondance

à un motif, etc.)

les utilisateurs, pour les plus récents

|

|

Un pare-feu fait souvent office de routeur et permet ainsi

d'isoler le réseau en plusieurs zones de sécurité

appelées zones démilitarisées ou DMZ. Ces zones sont

séparées suivant le niveau de confiance qu'on leur porte.

4.1.2 Les catégories

Les pare-feux sont le plus vieil équipement de

sécurité et comme tel, ils ont été soumis à

de nombreuses évolutions. Suivant la génération du

pare-feu ou son rôle précis, on peut les classer en

différentes catégories.

4.1.2.1 Pare-feu sans états (stateless

firewall)

C'est le plus vieux dispositif de filtrage réseau,

introduit sur les routeurs. Il regarde chaque paquet

indépendamment des autres et le compare à une

liste de règles préconfigurées.

Monitoring d'une infrastructure Linux sur base d'outils

libres

Ces règles peuvent avoir des noms très

différents en fonction du pare-feu: "ACL" pour Access Control List

(certains pare-feux Cisco) ;

politiq ue ou policy (pare-feux Juniper/Netscreen) ;

filtre...

La configuration de ces dispositifs est souvent complexe et

l'absence de prise en compte des machines à états des protocoles

réseaux ne permet pas d'obtenir une finesse du filtrage très

évoluée. Ces pare-feu ont donc tendance à tomber en

désuétude mais restent présents sur certains routeurs ou

systèmes d'exploitation.

4.1.2.2 Pare-feu à états (stateful

firewall)

Certains protocoles dits « à états »

comme TCP introduisent une notion de connexion. Les pare-feu à

états vérifient la conformité des paquets pour une

connexion en cours. C'est-à-dire qu'ils vérifient que chaque

paquet d'une connexion est bien la suite du précédent paquet et

la réponse à un paquet dans l'autre sens. Ils savent aussi

filtrer intelligemment les paquets ICMP qui servent à la signalisation

des flux IP.

4.1.2.3 Pare-feu applicatif

Dernière mouture de pare-feu, ils vérifient la

complète conformité du paquet à un protocole attendu. Par

exemple, ce type de pare-feu permet de vérifier que seul du HTTP passe

par le port TCP 80. Ce traitement est très gourmand en temps de calcul

dès que le débit devient très important; il est

justifié par le fait que de plus en plus de protocoles réseaux

utilisent un tunnel TCP pour contourner le filtrage par ports.

|

Conntrack (suivi de connexion) et l7 Filter

(filtrage applicatif) sur Linux Netfilter CBAC sur Cisco IOS

Fixup puis inspect sur Cisco PIX

|

|

4.1.2.4 Pare-feu personnel

Les pare-feu personnels, généralement

installés sur une machine de travail, agissent comme un pare-feu

à états. Bien souvent, ils vérifient aussi quel programme

est à l'origine des données. Le but est de lutter contre les

virus et les spywares.

Zone Alarm

Look'n'StoÐ

Kaspersky Internet Security

?

4.2 Système de détection d'intrusions

(IDS)

Un système de détection d'intrusions (ou IDS :

Intrusion Detection System) est un mécanisme destiné à

repérer des activités anormales ou suspectes sur la cible

analysée (un réseau ou un hôte). Il permet ainsi d'avoir

une action de prévention sur les risques d'intrusion.

4.2.1 Une petite histoire : le voleur, le videur et la

caméra cachée

Pour illustrer ces notions de sécurité, une petite

analogie9 :

Dans cette histoire, le videur peut être faillible et

ne voit pas tout car il y a toujours des malins qui grâce à de

divers techniques tels l'attaque à fragmentation IP, usurpation ou vol

d'identité (adresse IP), trompent le videur.

On peut voir le pare-feu comme un videur devant un casino qui

peut décider d'autoriser ou non en regardant sa tête (ou

en-tête dans le cas d'un pare-feu du type packet filtering)

l'entrée d'une personne, tandis que la détection d'intrusion

serait plutôt une caméra cachée qui peut être

placée à l'entrée ou à l'intérieur du

casino.

Si la caméra cachée filme la personne qui entre et

en procédant à une analyse reconnaît

cette personne, elle va alerter la direction la présence

d'un intrus potentiellement dangereux pour le casino.

La caméra cachée apporte donc un rôle

complémentaire au rôle joué par le videur.

4.2.2 Les deux familles de systèmes de

détection d'intrusion

Il existe deux grandes familles distinctes d'IDS :

|

Les N-IDS (Network Based Intrusion Detection System),

qui surveillent l'état de la sécurité au niveau du

réseau.

Les H-IDS (HostBased Intrusion Detection System), qui

surveillent l'état de la sécurité au niveau des

hôtes.

|

|

Ce qui distingue fondamentalement ces deux types d'IDS, c'est

leur mode de fonctionnement :

Le premier mode s'appuie sur des

bibliothèques de signatures (approche par scénario). La

démarche d'analyse est similaire ã celle de l'antivirus quand

ceux-ci s'appuient sur des signatures d'attaques. Ainsi, l'IDS est efficace

s'il connaît l'attaque, mais inefficace dans le cas contraire. Les outils

commerciaux ou libres ont évolué pour proposer une

personnalisation de la signature afin de faire face à des attaques dont

on ne connaît qu'une partie des éléments. Les outils

à base de signatures requièrent des mises à jour

très régulières.

Le second mode de fonctionnement

des IDS s'appuie sur une analyse comportementale. Un H-IDS se comporte comme un

daemon ou un service standard sur un système hôte qui

détecte une activité suspecte en s'appuyant sur une norme. Si les

activités s'éloignent de la norme, une alerte est

générée. Au préalable, l'IDS doit alors apprendre

le comportement du réseau pour établir la norme. L'analyse porte

sur l'usage du réseau (protocoles, volumétrie, horaires

d'activité, congestion et erreurs), l'activité d'une machine

(nombre et listes de processus et d'utilisateurs, et ressources

9 J'ai trouvé cette petite analogie sur

http://www-igm.univ-mlv.fr/~dr/XPOSE2001/liyun/IDS.html

qui m'a bien

fait comprendre le but d'un IDS.

Monitoring d'une infrastructure Linux sur base

d'outils libres

consommées) et l'activité d'un

utilisateur (horaires et durée des connexions, commandes

utilisées, messages envoyés, programmes activés, etc.).

Ces outils s'appuient essentiellement sur des calculs statistiques.

Un autre type d'H-IDS cherche les intrusions dans le «

noyau » (kernel) du système, et les modifications qui y

sont apportées. Certains appellent cette technique « analyse

protocolaire ». Très rapide, elle ne nécessite pas de

recherche dans une base de signature.

Chacun de ces deux types d'IDS s'adresse ã des besoins

spécifiques. Les H-IDS sont particulièrement efficaces pour

déterminer si un hôte est contaminé et les N-IDS permettent

de surveiller l'ensemble d'un réseau contrairement ã un H-IDS qui

est restreint à un hôte.

Snort est un IDS.

4.3 Nessus

Nessus est un outil de sécurité informatique. Il

signale les faiblesses potentielles ou avérées sur les machines

testées.

Ceci inclut, entre autres :

les services vulnérables à des attaques

permettant la prise de contrôle de la machine, l'accès à

des informations sensibles (lecture de fichiers confidentiels par exemple),

des dénis de service...

les fautes de configuration (relais de messagerie ouvert par

exemple)

les patchs de sécurité non appliqués, que

les failles corrigées soient exploitables ou non dans la configuration

testée

les mots de passe par défaut, quelques mots de passe

communs, et l'absence de mots de passe sur certains comptes systèmes.

Nessus peut aussi appeler le programme externe Hydra pour attaquer les mots de

passe à l'aide d'un dictionnaire.

les services jugés faibles (on suggère par

exemple de remplacer Telnet par SSH) les dénis de service contre la

pile TCP/IP

support multiplateformes : Linux, FreeBSD, Solaris, Mac OS X,

Windows

Site web du produit :

http://www.nessus.org

4.3.1 Pré requis

? nessus-libraries

? libnasl

? nessus-core

? nessus-plugins

4.3.2 Installation

L'installation est rapide et simple. Il faut juste l'installer

dans l'ordre ci-dessus.

4.3.3 Configuration

Tout d'abord, nous devons ajouter des utilisateurs qui

possèderont des droits. Les utilisateurs

peuvent se connecter via mot de passe ou par certificat (non

testé). Nessus permet éventuellement

d'en créer.

Une fois cette tâche accomplie, nous pouvons lancer un scan

des PC que l'on souhaite interroger.

4.3.4 Particularité

Nessus se compose d'un serveur et d'un client. Le serveur est

celui qui va scanner les divers ports du PC cible et le client, quant à

lui, donnera les ordres au serveur. Le client peut se trouver sur le serveur ou

être distant.

Il existe des clients sous Windows, Linux et autres OS avec

interface graphique ou en mode console.

4.3.5 Fonctionnement

Lorsqu'un test (testé avec le client Windows) est

terminé, Nessus nous retourne une page web de

résultats avec les différents ports ã

problèmes trouvés. Nessus est composé d'une multitude

de

plugins qui viennent augmenter le nombre de tests vers la machine

cible.

4.3.6 Deux versions

Il existe deux versions de Nessus. Une payante et une gratuite.

La différence se trouve principalement sur les plugins. Lorsqu'on prend

la version payante (1200$), on a accès directement

Monitoring d'une infrastructure Linux sur base d'outils

libres

aux dernières mises à jour et plugins. La version

gratuite sera toujours sept jours en retard par

rapport à la version payante. De plus, avec la version

payante, nous bénéficions du support technique, un accès

ã un portail d'utilisateurs, la possibilité d'avoir des plugins

pour les périphériques

SCADA, et enfin des tests automatiques réguliers vers les

serveurs.

4.3.7 Tests

Voici différents tests que j'ai effectués contre

Windows et Linux.

4.3.7.1 Contre Windows XP SP2

Comme premier test, j'ai essayé d'attaquer un ordinateur

sur réseau local avec le firewall XP SP2

désactivé. Les résultats ne se sont pas fait

attendre : 4 Open Ports (139 - netbios-ssn, 135 - epmap,

icmp, 137 - netbios-ns), 20 Notes, 2 Warnings, 1 Holes

(445 microsoft-ds).

Deuxième test, réactivons le firewall d'XP SP2... A

l'étonnement de tout le monde, aucun problème n'a

été découvert par Nessus.

Troisième test, Windows XP SP2 avec Kaspersky Security

6.0.2 dont le firewall est réglé en mode protection Maximale

(Bloquer toutes les connexions qui ne sont pas autorisées par les

règles). Résultats similaire. Aucun problème si le

firewall est activé.

4.3.7.2 Contre Windows XP SP2 en

local

Tests suivants, ce test un peu plus particulier car il est

effectué en local sur ma machine disposant de Kaspersky.

Premier test, en local avec Kaspersky désactivé :

6 Open Ports, 21 Notes, 1 Warnings, 1 Holes.

Deuxième test, en local avec Kaspersky activé en

Protection Maximale : 2 Open Ports, 15 Notes, 1 Warnings, 1 Holes.

Dernier test, en local avec Kaspersky activé et en

Bloquant tout les trafics : le scan de Nessus ne

voulait tout simplement pas se lancer.

4.3.7.3 Contre des serveurs Linux

J'ai effectué des tests ã l'encontre des serveurs

de la DMZ de chez Manex.

Nessus détectait les ports volontairement ouverts que se

soit HTTP, IMAP(S), SMTP(S), ... Cela dit, les serveurs sont tous

équipés d'iptables rigoureusement paramétrés et de

l'ASA pour le reste. Les seuls réels problèmes, c'est que Nessus

recommandait de désactiver le service SMTP ou de

passer à un service SMTPS.

4.3.8 Conclusion

Dans le rapport que Nessus nous donne après un scan, s'y

trouve non seulement la liste des ports

ouverts, mais aussi des conseils pour régler ces trous de

sécurité. Il est bien entendu possible d'archiver les

résultats, de définir ses propres tests sur des plages de ports

ou via certains types

d'attaques.

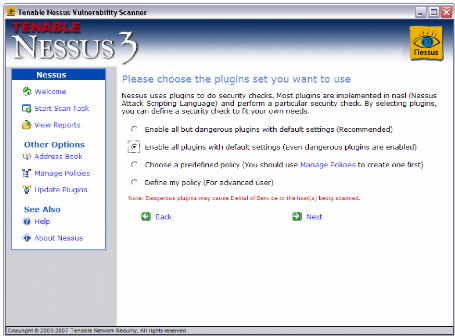

4.3.9 Captures d'écran

4.3-1 : Le client Nessus pour Windows 4.3-2 :

Résultats d'un scan (IMAPS)

4.3-3 : Vérifications des patchs de mise à

jour Microsoft 4.3-4 : Différentes possibilités de

scan

Lemaire Geoffrey 32 Haute Ecole Rennequin Sualem

4.4 Snort

Snort est capable d'effectuer en temps réel des

analyses de trafic et de logger les paquets sur un réseau IP. Il peut

effectuer des analyses de protocole, recherche/correspondance de contenu et

peut être utilisé pour détecter une grande

variété d'attaques et de sondes comme des dépassements de

buffers, scans, attaques sur des CGI, sondes SMB, essai d'OS fingerprintings et

bien plus. Cependant, comme tout logiciel, Snort n'est pas infaillible et

demande une mise à jour régulière.

Snort peut également être utilisé avec

d'autres projets open sources tels que SnortSnarf, ACID, sguil et BASE

(Basic Analysis and Security Engine) afin de fournir une

représentation visuelle des données concernant les

éventuelles intrusions.

Dans notre cas, j'utilise BASE pour la représentation

visuelle.

Site web du prod uit :

http://www.snort.org

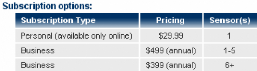

4.4.1 L'abonnement

Il existe trois types d'utilisateurs pour Snort au niveau des

règles de sécurités.

Le premier est pour l'utilisateur non enregistré

sur le site reçoit un set de sécurité statique pour

chaque Release Majeur de Snort.

Le second (dans mon cas) est l'utilisateur enregistré

sur le site. On peut dès lors avoir accès à des

règles mises à jour tout les 30 jours après les

utilisateurs abonnés.

Enfin, le troisième, l'utilisateur abonné.

Ce dernier recevra en temps réel les mises à jour dès

qu'elles sont disponibles.

Voici les prix :

4.4.2 Pré requis

SNORT requiert peu de chose pour pouvoir s'installer. Par

contre BASE (v1.3.6) requiert une base de données MySQL et

plusieurs packages de PEAR sont requis. Une petite modification dans iptables

est requise aussi. Il s'agit d'ouvrir tout les ports en entrée et en

sortie pour que Snort puisse recevoir et analyser les paquets.

4.4.3 Installation

Comme spécifié dans le pré requis, SNORT

ne requiert que peu de choses à faire. Il est disponible sur les

dépôts de Dag Wieers (v. 2.3.3) mais suite à quelques

problèmes notamment du coté des «Configure dynamic loaded

libraries» qui ne voulaient pas se charger, j'ai décidé

d'aller chercher les RPMs pour RHEL4 sur le site de Snort et j'ai

installé Snort à partir de là. Quand à BASE, une

fois

SNORT configuré en daemon, il s'installe via une interface

Web sans encombre si le compte MySQL est bien réglé.

4.4.4 Configuration

Aucune configuration particulière. Juste dans le

fichier de configuration, on peut définir l'adresse du réseau que

Snort doit monitorer et l'endroit où se trouvent les règles de

sécurités. On doit ensuite indiquer à Snort qu'il doit

envoyer ses logs vers une base de données MySQL. Enfin, on lance le

daemon SNORT et quelques heures plus tard, il ne se passe rien...

4.4.5 Tests avec Nessus

Si rien ne se passe, provoquons des attaques?

L'attaquant : 192.168.1.14 L'attaqué : 192.168.1.11

Le résultat ne s'est pas fait attendre :

# tail -f /var/log/snort/alert

05/23-15:29:47.059534 (**] (1:1418:11] SNMP request tcp (**]

(Classification: Attempted Information Leak] (Priority: 2] {TCP}

192.168.1.14:4647 -> 192.168.1.11:161

05/23-15:29:47.059559 (**] (1:1420:11] SNMP trap tcp (**]

(Classification: Attempted Information Leak] (Priority: 2] {TCP}

192.168.1.14:4647 -> 192.168.1.11:162

Monitoring d'une infrastructure Linux sur base d'outils

libres

05/23-15:35:34.893804 [**] [116:54:1] (snort_decoder): Tcp

Options found with bad lengths [**] {TCP} 192.1 68.1 .14:22362 -> 192.1 68.1

.11:389

05/23-15:35:34.893839 [**] [116:54:1] (snort_decoder): Tcp

Options found with bad lengths [**] {TCP} 192.1 68.1 .14:22362 -> 192.1 68.1

.11:389

05/23-15:35:44.928871 [**] [116:4:1] (snort_decoder): Ipv4

Options found with bad lengths [**] {TCP} 192.1 68.1 .14:80 -> 192.1 68.1

.11:80

05/23-15:35:44.928909 [**] [116:4:1] (snort_decoder): Ipv4

Options found with bad lengths [**] {TCP} 192.1 68.1 .14:80 -> 192.1 68.1

.11:80

05/23-15:35:44.928941 [**] [116:4:1] (snort_decoder): Ipv4

Options found with bad lengths [**] {TCP} 192.1 68.1 .14:80 -> 192.1 68.1

.11:80

05/23-15:35:44.928974 [**] [116:4:1] (snort_decoder): Ipv4

Options found with bad lengths [**] {TCP} 192.1 68.1 .14:80 -> 192.1 68.1

.11:80

05/23-15:35:44.929057 [**] [116:4:1] (snort_decoder): Ipv4

Options found with bad lengths [**] {TCP} 192.1 68.1 .14:80 -> 192.1 68.1

.11:80

05/23-15:35:44.929100 [**] [116:4:1] (snort_decoder): Ipv4

Options found with bad lengths [**] {TCP} 1 92.1 68.1 .14:80 -> 192.1 68.1

.11:80

05/23-15:35:44.929132 [**] [116:4:1] (snort_decoder): Ipv4

Options found with bad lengths [**] {TCP} 192.1 68.1 .14:80 -> 192.1 68.1

.11:80

05/23-15:35:44.9291 79 [**] [116:4:1] (snort_decoder): Ipv4

Options found with bad lengths [**] {TCP} 1 92.1 68.1 .14:80 -> 192.1 68.1

.11:80

05/23-15:35:44.929211 [**] [116:4:1] (snort_decoder): Ipv4

Options found with bad lengths [**] {TCP} 192.1 68.1 .14:80 -> 192.1 68.1

.11:80

05/23-15:35:44.929242 [**] [116:4:1] (snort_decoder): Ipv4

Options found with bad lengths [**] {TCP} 192.1 68.1 .14:80 -> 192.1 68.1

.11:80

05/23-15:35:54.931508 [**] [116:54:1] (snort_decoder): Tcp

Options found with bad lengths [**] {TCP} 192.1 68.1 .14:31658 -> 192.1 68.1

.11:31658 05/23-15:35:55.932433 [**] [116:4:1] (snort_decoder): Ipv4 Options

found with bad lengths [**] {PROTO170} 192.1 68.1 .14 -> 192.1 68.1

.11

05/23-15:35:55.932465 [**] [116:4:1] (snort_decoder): Ipv4

Options found with bad lengths [**] {PROTO170} 192.1 68.1 .14 -> 192.1 68.1

.11

05/23-15:35:55.932495 [**] [116:4:1] (snort_decoder): Ipv4

Options found with bad lengths [**] {PROTO170} 192.1 68.1 .14 -> 192.1 68.1

.11

05/23-15:35:55.932524 [**] [116:4:1] (snort_decoder): Ipv4

Options found with bad lengths [**] {PROTO170} 192.1 68.1 .14 -> 192.1 68.1

.11

05/23-15:35:55.932592 [**] [116:4:1] (snort_decoder): Ipv4

Options found with bad lengths [**] {PROTO170} 192.1 68.1 .14 -> 192.1 68.1

.11

05/23-15:35:55.932632 [**] [116:4:1] (snort_decoder): Ipv4

Options found with bad lengths [**] {PROTO170} 192.1 68.1 .14 -> 192.1 68.1

.11

05/23-15:35:55.932662 [**] [116:4:1] (snort_decoder): Ipv4

Options found with bad lengths [**] {PROTO170} 192.1 68.1 .14 -> 192.1 68.1

.11

05/23-15:29:48.052402 [**] [1 :1421:11] SNMP AgentX/tcp

request [**] [Classification: Attempted Information Leak] [Priority: 2] {TCP} 1

92.1 68.1 .14:4 64 7 -> 192.168.1.11:705 05/23-15:29:50.053122 [**] [1

:1421:11] SNMP AgentX/tcp request [**] [Classification: Attempted Information

Leak] [Priority: 2] {TCP} 1 92.1 68.1 .14:4 64 7 -> 192.168.1.11:705

05/23-15:29:50.315235 [**] [1 :1420:11] SNMP trap tcp [**] [Classification:

Attempted Information Leak] [Priority: 2] {TCP} 192.168.1.14:4647 -> 192.1

68.1 .11:1 62

05/23-15:29:50.316245 [**] [1 :1418:11] SNMP request tcp [**]

[Classification: Attempted Information Leak] [Priority: 2] {TCP}

192.168.1.14:4647 -> 192.1 68.1 .11:1 61 05/23-15:29:52.053797 [**] [1

:1421:11] SNMP AgentX/tcp request [**] [Classification: Attempted Information

Leak] [Priority: 2] {TCP} 1 92.1 68.1 .14:4 64 7 -> 192.168.1.11:705

05/23-15:29:52.316913 [**] [1 :1420:11] SNMP trap tcp [**] [Classification:

Attempted Information Leak] [Priority: 2] {TCP} 192.168.1.14:4647 -> 192.1

68.1 .11:1 62 05/23-15:29:52.317919 [**] [1 :1418:11] SNMP request tcp [**]

[Classification: Attempted Information Leak] [Priority: 2] {TCP}

192.168.1.14:4647 -> 192.1 68.1 .11:1 61 05/23-15:30:19.043407 [**] [1 :4 69

:4] ICMP PING NMAP [**] [Classification: Attempted Information Leak] [Priority:

2] {ICMP} 192.1 68.1 .14 -> 192.1 68.1 .11 05/23-15:30:33.410074 [**] [1

:1444:3] TFTP Get [**] [Classification: Potentially Bad Traffic] [Priority: 2]

{UDP} 192.1 68.1 .14:11670 -> 192.168.1.11:69

05/23-15:30:34.416906 [**] [1 :1444:3] TFTP Get [**]

[Classification: Potentially Bad Traffic] [Priority: 2] {UDP} 192.1 68.1

.14:11670 -> 192.168.1.11:69

05/23-15:30:35.42373 7 [**] [1 :1444:3] TFTP Get [**]

[Classification: Potentially Bad Traffic] [Priority: 2] {UDP} 192.1 68.1

.14:11670 -> 192.168.1.11:69

05/23-15:30:48.020705 [**] [1 :524:8] BAD-TRAFFIC tcp port 0

traffic [**] [Classification: Misc activity] [Priority: 3] {TCP} 192.1 68.1

.14:29019 -> 192.1 68.1 .11:0

05/23-15:30:50.02 73 71 [**] [1 :524:8] BAD-TRAFFIC tcp port

0 traffic [**] [Classification: Misc activity] [Priority: 3] {TCP} 192.1 68.1

.14:29019 -> 192.1 68.1 .11:0 05/23-15:30:52.035044 [**] [1 :524:8]

BAD-TRAFFIC tcp port 0 traffic [**] [Classification: Misc activity] [Priority:

3] {TCP} 192.1 68.1 .14:29019 -> 192.1 68.1 .11:0 05/23-15:33:20.013863 [**]

[1 :221:5] DDOS TFN Probe [**] [Classification: Attempted Information Leak]

[Priority: 2] {ICMP} 192.1 68.1 .14 -> 192.1 68.1 .11

05/23-15:33:56.69904 7 [**] [1 :4 75 :4] ICMP traceroute

ipopts [**] [Classification: Attempted Information Leak] [Priority: 2] {ICMP}

192.1 68.1 .1 1 -> 1 92.1 68.1 .14 05/23-15:35:34.893696 [**] [116:54:1]

(snort_decoder): Tcp Options found with bad lengths [**] {TCP} 1 92.1 68.1

.14:22362 -> 192.168.1.11:389

05/23-15:35:34.893735 [**] [116:54:1] (snort_decoder): Tcp

Options found with bad lengths [**] {TCP} 1 92.1 68.1 .14:22362 ->

192.168.1.11:389

05/23-15:35:34.893772 [**] [116:54:1] (snort_decoder): Tcp

Options found with bad lengths [**] {TCP} 1 92.1 68.1 .14:22362 ->

192.168.1.11:389

Monitoring d'une infrastructure Linux sur base d'outils

libres

05/23-15:35:55.932702 [**] [116:4:1] (snort_decoder): Ipv4

Options found with bad lengths [**] {PROTO1 70} 192.168.1.14 -> 1 92.1 68.1

.1 1

05/23-15:35:55.932731 [**] [116:4:1] (snort_decoder): Ipv4

Options found with bad lengths [**] {PROTO1 70} 192.168.1.14 -> 1 92.1 68.1

.1 1

05/23-15:35:55.932759 [**] [116:4:1] (snort_decoder): Ipv4

Options found with bad lengths [**] {PROTO170} 192.1 68.1 .14 -> 192.1 68.1

.11

05/23-15:36:05.934681 [**] [1 :525:9] BAD-TRAFFIC udp port 0

traffic [**] [Classification: Misc activity] [Priority: 3] {UDP} 192.1 68.1

.14:1234 -> 192.1 68.1 .11:0 05/23-15:36:05.934714 [**] [1 :525:9]

BAD-TRAFFIC udp port 0 traffic [**] [Classification: Misc activity] [Priority:

3] {UDP} 192.1 68.1 .14:1234 -> 192.1 68.1 .11:0 05/23-15:36:05.934742 [**]

[1 :525:9] BAD-TRAFFIC udp port 0 traffic [**] [Classification: Misc activity]

[Priority: 3] {UDP} 192.1 68.1 .14:1234 -> 192.1 68.1 .11:0

05/23-15:36:05.934771 [**] [1 :525:9] BAD-TRAFFIC udp port 0 traffic [**]

[Classification: Misc activity] [Priority: 3] {UDP} 192.1 68.1 .14:1234 ->

192.1 68.1 .11:0 05/23-15:36:05.934823 [**] [1 :525:9] BAD-TRAFFIC udp port 0

traffic [**] [Classification: Misc activity] [Priority: 3] {UDP} 192.1 68.1

.14:1234 -> 192.1 68.1 .11:0 05/23-15:36:05.934854 [**] [1 :525:9]

BAD-TRAFFIC udp port 0 traffic [**] [Classification: Misc activity] [Priority:

3] {UDP} 192.1 68.1 .14:1234 -> 192.1 68.1 .11:0 05/23-15:36:05.934882 [**]

[1 :525:9] BAD-TRAFFIC udp port 0 traffic [**] [Classification: Misc activity]

[Priority: 3] {UDP} 192.1 68.1 .14:1234 -> 192.1 68.1 .11:0

05/23-15:36:05.934910 [**] [1 :525:9] BAD-TRAFFIC udp port 0 traffic [**]

[Classification: Misc activity] [Priority: 3] {UDP} 192.1 68.1 .14:1234 ->

192.1 68.1 .11:0 05/23-15:36:05.93493 7 [**] [1 :525:9] BAD-TRAFFIC udp port 0

traffic [**] [Classification: Misc activity] [Priority: 3] {UDP} 192.1 68.1

.14:1234 -> 192.1 68.1 .11:0 05/23-15:36:05.934966 [**] [1 :525:9]

BAD-TRAFFIC udp port 0 traffic [**] [Classification: Misc activity] [Priority:

3] {UDP} 192.1 68.1 .14:1234 -> 192.1 68.1 .11:0 05/23-15:36:35.945745 [**]

[1 :2 74:6] DOS ath [**] [Classification: Attempted Denial of Service]

[Priority: 2] {ICMP} 192.1 68.1 .14 -> 192.168.1.11

05/23-15:38:20.82 6466 [**] [116:151:1] (snort decoder) Bad

Traffic Same Src/Dst IP [**] {TCP} 192.1 68.1 .11:389 ->

192.168.1.11:389

4.4.6 Conclusion

Du fait de l'environnement de test dans lequel je suis, je

n'ai pas pu réellement tester SNORT. Beaucoup d'attaques étant

filtrées par l'ASA et par les iptables. Cependant, grâce à

Nessus, j'ai pu simuler des attaques à l'encontre d'un serveur et c'est

justement le rôle de Snort, voir des paquets pas très logique

à l'encontre du serveur et les répertorier.

On peut voir que Nessus fait bien son travail. On retrouve

donc notamment des attaques DOS (Denial of Service), il essaye de

récupérer diverses informations via SNMP, envois des paquets

traffiqués (avec des options de tailles différentes)

pour s'introduire dans le serveur, des attaques ICMP,? Cependant, Base ne

relève rien du tout ni dans la base de donnée MySQL...

Peut-être un petit problème entre Snort et Mysql...

4.5 Nmap

Nmap est un scanner de ports open source créé

par Fyodor et distribué par

Insecure.Org. Il est conçu pour

détecter les ports ouverts, les services hébergés et les

informations sur le système d'exploitation d'un ordinateur distant. Ce

logiciel est devenu une référence pour les administrateurs

réseaux car l'audit des résultats de Nmap fournit des indications

sur la sécurité d'un réseau.

Site web du logiciel :

http://www.insecure.org/nmap/

4.5.1 Installation

Il s'installe très facilement via les dépôts

de Red Hat (v4.11). Il est utilisable sans configuration

particulière hormis des iptables oz j'ai dû ouvrir tout les ports

en sortie.

4.5.2 Fonctionnement

Pour scanner les ports d'un ordinateur distant, Nmap utilise

diverses techniques d'analyse basées sur

des protocoles tels que TCP, IP, UDP ou ICMP.

De même, il se base sur les réponses

particulières qu'il obtient à des requêtes

particulières pour obtenir une empreinte de la pile IP, souvent

spécifique du système qui l'utilise. C'est par cette

méthode que l'outil permet de reconnaitre la version d'un système

d'exploitation et aussi la version

des services en écoute.

Le code source est disponible sous la licence GNU GPL.

4.5.3 Les premiers scans

Effectuons un premier scan. Le côté pratique de nMap

est qu'il permet de scanner une plage d'IP et d'indexer tout les ports

ouverts.

Tout d'abord qui a-t-il sur notre réseau ?

# nmap -sP 192.1 68.1 .0/24

Starting Nmap 4.11 (

http://www.insecure.org/nmap/

) at 2007-05-22 14:20 CEST

Host

mx1rtr1.manex.be

(192.1 68.1 .1) appears to be up. MAC Address: 00:19:2F:83:65:86

(Unknown)

Host

mxisrv1.manex.be

(192.1 68.1 .11) appears to be up. MAC Address: 00:14:5E:29:9A:A4

(IBM)

Host

mxisrv2.manex.be

(192.1 68.1 .12) appears to be up. MAC Address: 00:11:25:AC:B4:C1

(IBM)

Host

mxisrv3.manex.be

(192.1 68.1 .13) appears to be up. MAC Address: 00:0D:93:9E:82:B8 (Apple

Computer) Host

mxisrv4.manex.be

(192.1 68.1 .14) appears to be up. Host

mxisrv6.manex.be

(192.1 68.1 .1 6) appears to be up.

MAC Address: 00:0A:EB:2F:A2:D2 (Shenzhen Tp-Link

Technology Co;) Nmap finished: 256 IP addresses (6 hosts up) scanned in 4.970

seconds

Monitoring d'une infrastructure Linux sur base d'outils

libres Voyons le résultat des ports ouverts avec :

8009/tcp open ajp13

8080/tcp open http-proxy

12345/tcp open NetBus

MAC Address: 00:0D:93:9E:82:B8 (Apple

Computer)

Interesting ports on

mxisrv4.manex.be

(1 92.1 68.1 .14): Not shown: 1675 closed ports

PORT STATE SERVICE

22/tcp open ssh

80/tcp open http

199/tcp open smux

1241/tcp open nessus

3306/tcp open mysql

Interesting ports on

mxisrv6.manex.be

(1 92.1 68.1 .1 6):

Not shown: 1669 filtered ports PORT STATE

SERVICE

20/tcp closed ftp-data

21/tcp open ftp

80/tcp open http

88/tcp closed kerberos-sec 135/tcp open

msrpc

139/tcp open netbios-ssn 389/tcp closed

ldap

445/tcp open microsoft-ds 548/tcp open afpovertcp

1026/tcp closed LSA-or-nterm 3389/tcp open ms-term -serv

MAC Address: 00:0A:EB:2F:A2:D2 (Shenzhen Tp-Link

Technology Co;) Nmap finished: 20 IP addresses (6 hosts up) scanned in 54.935

seconds

# nmap 192.168.1.1-20

Starting Nmap 4.11 (

http://www.insecure.org/nmap/

) at 2007-05-22 14:24 CEST

All 1680 scanned ports on

mx1rtr1.manex.be

(192.1 68.1 .1) are closed MAC Address: 00:19:2F:83:65:86

(Unknown)

Interesting ports on

mxisrv1.manex.be

(1 92.1 68.1 .11): Not shown: 1679 filtered ports

PORT STATE SERVICE

389/tcp open ldap

MAC Address: 00:14:5E:29:9A:A4 (IBM)

All 1680 scanned ports on

mxisrv2.manex.be

(192.1 68.1 .12) are filtered MAC Address: 00:11:25:AC:B4:C1

(IBM)

Interesting ports on

mxisrv3.manex.be

(1 92.1 68.1 .13):

Not shown: 1661 closed ports PORT STATE SERVICE

22/tcp open ssh

80/tcp open http

106/tcp open pop3pw 111/tcp open rpcbind 311/tcp open

asip-webadmin 427/tcp open svrloc 548/tcp open afpovertcp 625/tcp open unknown

749/tcp open kerberos-adm 1012/tcp open unknown 1014/tcp open unknown 1015/tcp

open unknown 2049/tcp open nfs

4444/tcp open krb524 5432/tcp open postgres 5900/tcp

open vnc

4.5.4 D'autres options

On Ðeut demander ã nMaÐ de déterminer quel

est l'OS des systèmes scannés avec l'oÐtion « -O »

ainsi que l'identification des services « -sV ».

Voici ce que cela donne pour un serveur : # nmap -O

-sV 192.168.1.16

Starting Nmap 4.11 (

http://www.insecure.org/nmap/

) at 2007-05-22 16:03 CEST Interesting ports on

mxisrv6.manex.be

(192.1 68.1 .16):

Not shown: 1669 filtered ports

PORT STATE SERVICE VERSION

20/tcp closed ftp-data

21/tcp open ftp Microsoft ftpd

80/tcp open http Microsoft IIS webserver

5.1

88/tcp closed kerberos-sec

135/tcp open msrpc Microsoft Windows

RPC

139/tcp open netbios-ssn 389/tcp closed ldap

445/tcp open netbios-ssn 548/tcp open afpovertcp? 1026/tcp

closed LSA-or-nterm

3389/tcp open microsoft-rdp Microsoft Terminal

Service

MAC Address: 00:0A:EB:2F:A2:D2 (Shenzhen Tp-Link Technology

Co;)

Device type: general purpose

Running: Microsoft Windows NT/2K/XP

OS details: Microsoft Windows XP Pro SP1 or Windows

2000 Advanced Server SP3

Service Info: OS: Windows

Nmap finished: 1 IP address (1 host up) scanned in 126.166

seconds

Réessayons sur un serveur linux?

# nmap -O -sV 192.168.1.14

Starting Nmap 4.11 (

http://www.insecure.org/nmap/

) at 2007-05-22 16:09 CEST Interesting ports on

mxisrv4.manex.be

(192.1 68.1 .14):

Not shown: 1675 closed ports

PORT STATE SERVICE VERSION

22/tcp open ssh OpenSSH 3.9p1 (protocol

1.99)

80/tcp open http Apache httpd

199/tcp open smux Linux SNMP

multiplexer

1241/tcp open ssl/unknown

3306/tcp open mysql MySQL

(unauthorized)

Device type: general purpose

Running: Linux 2.4.X|2.5.X|2.6.X

OS details: Linux 2.5.25 - 2.6.8 or Gentoo 1.2 Linux

2.4.19 rc1-rc7, Linux 2.6.3 - 2.6.10 Uptime 12.976 days (since Wed May 9

16:43:23 2007)

Service Info: OS: Linux

Nmap finished: 1 IP address (1 host up) scanned in 8.132

seconds

Monitoring d'une infrastructure Linux sur base d'outils

libres On peut aussi demander à scanner un range de ports ou

tous (65535) : # nmap -p U:53,111,137,

T:21-25,80,139,8080

# nmap -p1-65535 192.1 68.1 .11

4.5.5 Conclusion

nMap est un outil pratique pour une indexation rapide des

ordinateurs présents sur le réseaux et de

leurs ports ouverts.

4.6 MBSA de Microsoft

Il m'a été demandé de tester aussi une des

solutions de Microsoft pour comparer aux résultats de Nessus. Voyons

cela?

4.6.1 Présentation

Pour répondre à la demande formulée par

certains clients d'une méthode rationnelle d'identification des erreurs

de configuration de la sécurité les plus fréquentes,

Microsoft a développé Microsoft Baseline Security Analyzer

(MBSA). La version 2.0.1 de MBSA comprend une interface graphique et une

interface de ligne de commande qui peuvent effectuer l'analyse locale ou

distante de systèmes Windows. MBSA s'exécute sur Windows Server

2003, Windows 2000 et Windows XP et peut repérer des failles dans la

configuration de sécurité des produits suivants : Windows 2000,

Windows XP, Windows Server 2003, Internet Information Server (IIS) 5.0 et 6.0,

SQL Server 7.0 et 2000, Internet Explorer 5.01 et versions ultérieures,

ainsi qu'Office 2000, 2002 et 2003. MBSA recherche également les mises

à jour de sécurité, correctifs cumulatifs et Service Packs

publiés par Microsoft Update qui ne sont pas installés.

4.6.2 Installation

On peut télécharger gratuitement la dernière

version du MBSA sur le site de Microsoft à condition bien entendu

d'avoir une version originale de Windows.

4.6.3 Tests

Testons le MBSA sur mon portable qui a servi

précédemment pour Nessus. Le test a été

effectué sans

firewall et avec firewall Kaspersky. Résultat, rien de

bien alarmant, les résultats sont les mêmes avec ou sans la

présence de Kaspersky.

4.6.4 Conclusion

MBSA est un produit Microsoft donc que pour ses derniers OS. Le

logiciel est clair, l'analyse rapide et de bons conseils sont donnés

quant à la résolution d'éventuels problèmes.

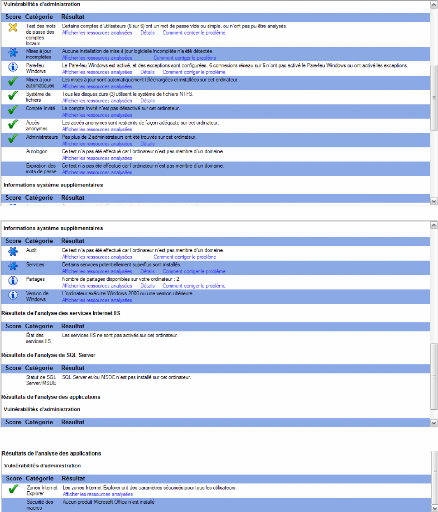

4.6.5 Captures d'écran

Résultats avec et sans firewall :

4.6-1 : Résultats du MBSA

4.6-2 : Suite des résultats

4.6-3 : Suite des résultats

4.6-4 : Fin des résultats

Chapitre 5

d'autres outils

5 Les outils indispensables 5.1

Net-SNMP

Net-SNMP est un ensemble d'applications utilisées pour

implémenter le protocole SNMP (v1, v2c & v3) utilisant ã la

fois l'IPv4 & IPv6. La suite inclut :

Des applications en ligne de commande :

o Rechercher des informations SNMP en employant des demandes

simples (snmpget, snmpgetnext), ou des demandes multiples (snmpwalk, snmptable,

snmpdelta)

o Manipuler des informations de configuration sur des

périphériques compatibles SNMP (snmpset)

o Recevoir une collection fixée d'informations d'un

périphérique compatible SNMP (snmpdf, snmpnetstat, snmpstatus)

o Convertir entre les formes numériques et textuelles

d'OIDs de MIB et montrer le contenu de MIB et la structure (snmptranslate).

Un daemon pour recevoir des interruptions SNMP (snmptrad).

Un agent extensible pour répondre aux questions SNMP

(snmpd).

?

Il sera fort utilisé pour monitorer les ressources

des serveurs et présenté dans un chapitre

ultérieur.

Site web du produit :

http://www.net-snmp.org

Monitoring d'une infrastructure Linux sur base d'outils

libres 5.2 MRTG

MRTG est un logiciel dédié à la

supervision réseau. Il permet d'obtenir toute une série de

statistiques (visualisation de charge sur un réseau, utilisation de

bande passante...) concernant un appareil informatique (tels que

routeurs, serveurs, ou PC) sous forme de représentations

graphiques. Il va pour cela chercher des informations directement sur les

interfaces des machines du réseau via le protocole SN M P (Simple

Network Management Protocol, protocole facilitant l'administration de

systèmes à distance).

Outil connu des grandes entreprises, entièrement

configurable et gratuit, MRTG (Multi Router Traffic Grapher) est un

Freeware constitué de scripts en langage Perl, distribué

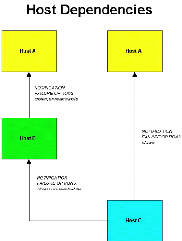

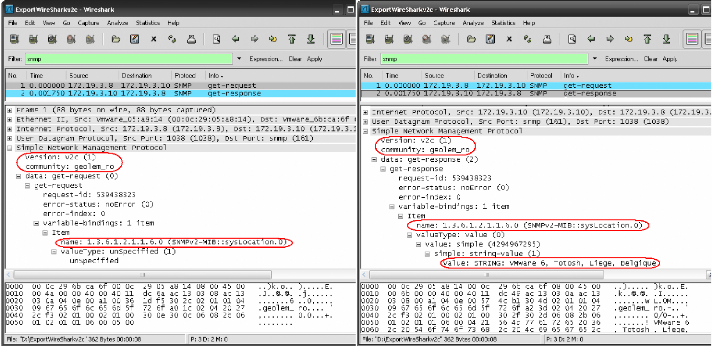

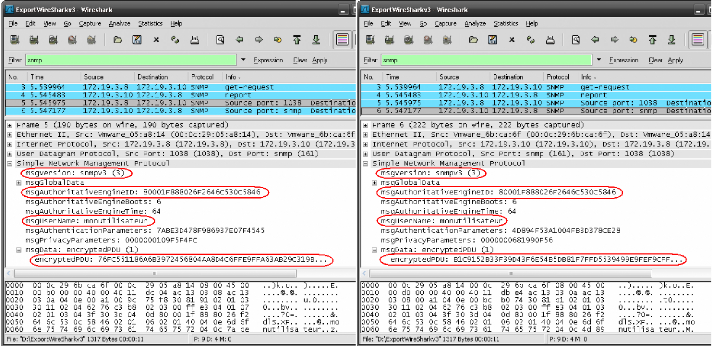

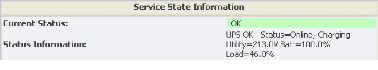

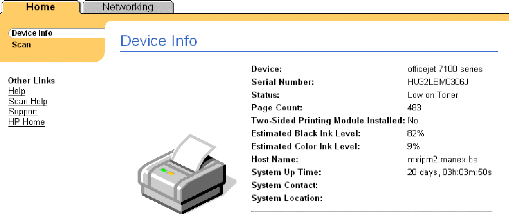

librement sur le Web. Il présente les résultats de ses recherches