II-1.2 L'intranet VPN

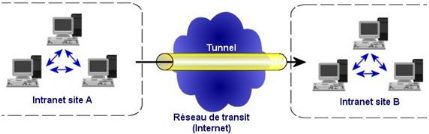

L'intranet Vpn est utilisé pour relier au moins deux

intranets entre eux. Ce type de réseau est particulièrement utile

au sein d'une entreprise possédant plusieurs sites distants. Le plus

important dans Ce type de réseau est de garantir la

sécurité et l'intégrité des données.

Certaines données très sensibles peuvent être

amenées à transiter sur le Vpn (base de données clients,

informations financières...). Des techniques de cryptographie sont mises

en oeuvre pour vérifier que les données n'ont pas

été altérées. Il s'agit d'une authentification au

niveau paquet pour assurer la validité des données, de

l'identification de leur source ainsi que leur non-répudiation. La

plupart des algorithmes utilisés font appel à des signatures

numériques qui sont ajoutées aux paquets. La

confidentialité des données est, elle aussi, basée sur des

algorithmes de cryptographie. La technologie en la matière est

suffisamment avancée pour permettre une sécurité quasi

parfaite. Le coût matériel des équipements de cryptage et

décryptage ainsi que les limites légales interdisent

l'utilisation d'un codage " infaillible ". Généralement pour la

confidentialité, le codage en lui-même pourra être moyen

à faible, mais sera combiné avec d'autres techniques comme

l'encapsulation Ip dans Ip pour assurer une sécurité

raisonnable.

Figure 3 : VPN connectant 2 sites distants par

l'Internet

II-1.3 L'extranet VPN

|