CHAPITRE II : IMPLEMENTATION

Comme mentionné plus haut, INET CONSULTING est une

entreprise qui fait dans plusieurs domaines, son but est d'offrir

continuellement des services pour satisfaire son environnement interne en

permettant à ses employés de communiquer et de partager les

informations mais aussi de satisfaire son environnement externe en proposant

des technologies toujours innovatrices pour faciliter le vécu quotidien

des citoyens. Notre principal boulot était dans un premier temps de

déployer l'architecture vpn/mpls pour permettre aux usagers de

l'entreprise d'échanger de façon sécurisée leurs

données, mais aussi à travers cette architecture de permettre aux

futurs abonnés du réseau internet « INET »

d'avoir accès à internet et de manière

contrôlée.

Nous devons mentionner ici que cette architecture est

nouvellement déployer à INET CONSULTING, toutefois il est

primordial pour nous d'étudier l'existant autrement dit la topologie du

réseau en place et la disposition des différents

équipements présents dans le réseau de l'entreprise pour

mieux appréhender et anticiper les difficultés que nous pourront

rencontrer lors de la mise en place de la solution.

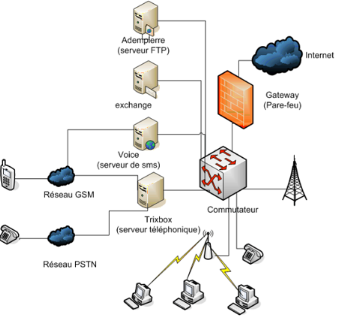

I- Etude du

fonctionnement du réseau existant

I-1 Schéma de la direction

technique

Figure 25 : Architecture du réseau

de la direction technique

Comme nous pouvons le constater sur ce schéma le

réseau de la direction technique est subdivisé en trois

secteurs :

ü La DMZ (Demilitarized zone ou Zone

démilitarisée) est un sous réseau constitué

principalement des ordinateurs serveurs et isolée par un pare-feu,

comprenant des machines se situant entre un réseau interne (LAN) et un

réseau externe. Elle permet à des machines d'accéder

à Internet et/ou de publier les services sur internet sur le

contrôle de Pare-feu externe, dans notre cas on a un serveur de

fichier (FTP), un serveur de messagerie (EXCHANGE), un serveur de SMS et un

serveur téléphonique en l'occurrence TRIBOX, ils assurent tous

l'échange des informations entre les employés de l'entreprise.

ü Le parc informatique qui est constitué des

ordinateurs de bureau et des ordinateurs portables.

ü Le réseau téléphonique

segmenté en deux, le réseau GMS et le réseau PSTN et qui

découle directement du serveur TRIBOX.

Les informations de l'entreprise arrivent par l'antenne radio

situé sur le pilonne que nous voyons sur le schéma, elles sont

directement envoyées au commutateur qui lui, les envoient à un

serveur de la DMZ en fonction bien entendu de la nature de l'information (voix,

donnée, SMS,etc...) a son tour le serveur concerné route

l'information à l'ordinateur ou au téléphone

destinataire.

Les informations provenant du réseau externe (internet)

sont préalablement analysées par le pare-feu avant d'être

acceptée dans le réseau ou tout simplement rejetée.

|