Après configuration du

serveur Apache et création de l'interface de gestion utilisateur, nous

devrions avoir un tableau ressemblant à ceci :

|

Identifiant comptable

|

Nom utilisateur

|

Koctets entrés

|

Koctets

sortis

|

Heure date début

|

Heure date fin

|

|

|

|

|

|

|

|

|

|

|

|

|

Tableau 7 : Gestion d'un utilisateur

La configuration du serveur Freeradius est terminée et

le module « accounting » pour la gestion des utilisateurs

est désormais disponible à travers le présent tableau, les

informations qu'il contient caractérisent un utilisateur précis.

III.5

Implémentation du protocole MPLS au niveau du routeur

Configuration basique d'un VPN MPLS

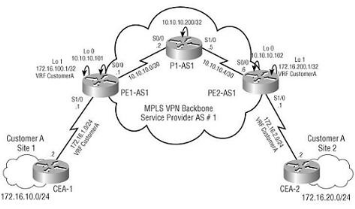

Nous allons dans cette partie vous présenter une

architecture entre deux sites autrement dit les clients des sites 1 et 2

pourront s'échanger des informations qui transiteront par un

réseau MPLS, ceci pour l'implémentation d'un VPN basé sur

le protocole MPLS. Toutes les configurations décrites dans les sections

suivantes sont exécutées à partir

du réseau montré dans ce schéma :

Figure 30 : Backbone MPLS à

déployer

Cette topologie met en

application un VPN d' Intranet simple entre deux sites appartenant au

client A: situe 1 et site 2. Le réseau du client comprend

les routeurs CE1-A et CE2-A de la CE.

La configuration de la

transmission de MPLS est la première étape à la

disposition du backbone VPN MPLS du fournisseur de service. Cette étape

assure la promptitude du fournisseur de service pour fournir des services

MPLS-connexes aux clients éventuels :

Etape 1

Configurer VRF sur le routeur PE et le VRF CustomerA sur

le routeur PE1 et PE2-AS1. Ceci a comme conséquence la

création d'une table de routage VRF et d'une table Cisco

Express Forwarding (CEF) pour CustomerA. Cet exemple montre CustomerA VRF

étant configuré sur le routeur PE1-AS1. Notez que le

nom de VRF est sensible à la casse.

Exemple de la définition d'une VRF:

|

PE1-AS1(config)#ip vrf CustomerA

# Exemple de la suppression d'une VRF:

PE1-AS1(config-vrf)#no ip vrf CustomerA

% IP addresses from all interfaces in VRF CustomerA have been

removed

|

Etape 2

Configurer le RD: Le RD crée des tables de routage

et de transmission. Le RD est ajouté au début

des en-têtes IPv4 du client pour les convertir en préfixes

globalement uniques VPNv4.

|

PE1-AS1(config-vrf)#rd 1:100

# Redéfinir la valeur VRF RD :

PE1-AS1(config)#ip vrf CustomerA

PE1-AS1(config-vrf)#rd 1:100

% Do "no ip vrf " before redefining the VRF

# Unicité du RD:

PE1-AS1(config)#ip vrf CustomerA

PE1-AS1(config-vrf)#rd 1:100

|

Etape 3

Configurer l'importation et l'exportation des

stratégies, configurer l'importation et l'exportation de

stratégies pour les communautés MP-BGP. La stratégie est

employée pour filtrer des itinéraires pour ce "target-route"

particulière.

Configuration des paramètres VRF:

RT

PE1-AS1(config-vrf)#route-target both 1:100

Options de configuration de RT:

|

PE1-AS1#sh run

Building configuration...

ip vrf CustomerA

rd 1:100

route-target export 1:100

route-target import 1:100

|

Configuration finale de VRF sur le routeur PE1-AS1

|

ip vrf CustomerA

rd 1:100

route-target export 1:100

route-target import 1:100

!

interface Serial1/0

description PE-CE link to CE1-A

ip vrf forwarding CustomerA

ip address 172.16.1.1 255.255.255.0

!

Interface Loopback1

ip vrf forwarding CustomerA

ip address 172.16.100.1 255.255.255.255

|

Etape 4

Associer VRF avec une interface

|

PE1-AS1(config)#interface serial4/0

PE1-AS1(config-if)#ip add 172.16.1.1 255.255.255.252

PE1-AS1(config-if)# ip vrf forwarding CustomerA

% Interface Serial4/0 IP address 172.16.1.1 removed due to

enabling VRF CustomerA

PE1-AS1(config-if)#ip add 172.16.1.1 255.255.255.252

|

Association de VRF à l'adresse IP de

l'interface

PE1-AS1(config-if)#no ip vrf forwarding CustomerA

% Interface Serial4/0 IP address 172.16.1.1 removed due to

disabling VRF CustomerA

Etape Finale

Etape Finale

Configuration du routage BGP sur les routeurs PE

PE1-AS1(config)#router bgp 1

Configuration des voisins MP-iBGP

PE1-AS1(config-router)#neighbor 10.10.10.102 remote-as 1

PE1-AS1(config-router)#neighbor 10.10.10.102 update-source

loopback0

Configuration de l' "address-familiy" BGP

VPNv4

PE1-AS1(config-router)#address-family vpnv4

PE1-AS1(config-router-af)# neighbor 10.10.10.102 activate

PE1-AS1(config-router-af)# neighbor 10.10.10.102

send-community extended

Configuration de BGP par VRF IPv4 (Contexte de

routage)

Configuration de BGP par VRF IPv4 (Contexte de

routage)

PE1-AS1(config-router)#address-family ipv4 vrf CustomerA

PE1-AS1(config-router-af)# redistribute connected

PE1-AS1(config-router-af)# exit-address-family

Vérification du bon fonctionnement du VPN avec

les routeurs voisins

Vérification du bon fonctionnement du VPN avec

les routeurs voisins

PE1#show ip bgp vpnv4 all summary

BGP router identifier 10.10.10.101, local AS number 1

BGP table version is 7, main routing table version 7

Neighbor V AS MsgRcvd MsgSent TblVer InQ OutQ

Up/Down State/PfxRcd

10.10.10.102 4 1 202 200 7 0 0

00:00:39 0

|