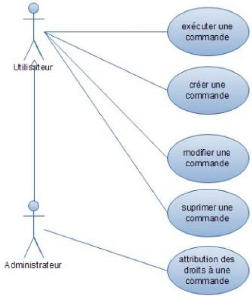

3.1.6.3 Cas d'utilisation gestion des commandes

Le gestionnaire de commande est constitué de cinq cas

d'utilisations :

> Exécuter une commande : permet

l'exécution des commandes à partir du téléphone

:

> Créer une commande : crée les

commandes

> Modifier une commande : modifie une

commande existante

> Supprimer une commande : supprime une

commande existante.

> Attribution des droits à une commande :

attribue les droits d'exécution, de création et de

modification sur une commande.

Supervision et exploitation à distance des

plateformes de services via le modèle client-serveur et à

l'aide

du GSM comme protocole de communication.

Mémoire de fin d'études d'Ingénieur de

Conception de Génie Informatique. ENSP 50

Figure 10 : diagramme de cas d'utilisation pour le gestionnaire

de commande Tableau 4 : description du cas d'utilisation exécuter une

commande

|

Cas d'utilisation

|

Exécuter une commande

|

|

Acteurs

|

Utilisateur

|

|

But

|

Exécuter une commande par SMS sur un service

particulier

|

|

Pré condition

|

Etre authentifié et possédé les droits

d'exécution sur la

commande

|

|

Post condition

|

Retourne les résultats d'exécution de la commande

par MAIL.

|

Supervision et exploitation à distance des

plateformes de services via le modèle client-serveur et à

l'aide

du GSM comme protocole de communication.

Mémoire de fin d'études d'Ingénieur de

Conception de Génie Informatique. ENSP 51

Analyse et Conception de la solution

3.1.6.4 Exécuter une commande

Tableau 5 : description du scenario exécuter une

commande

Scénario Exécuter une commande

Scénario nominal

1. L'utilisateur se connecte via l'application mobile

2. L'utilisateur envoi un SMS crypté a la plateforme

3. Pour l'exécution d'une commande

a. Si la commande est critique alors la plateforme renvoi un

SMS à l'administrateur pour demander la confirmation de

l'exécution de la commande

b. Après confirmation

i. Si la confirmation est positive la commande est

exécutée et les résultats envoyé par mail,

l'utilisateur reçoit un SMS de validation.

ii. Si la confirmation est négative, la plateforme envoi

un SMS de non request avec justification.

c. Dans le cas oü l'utilisateur s'est authentifié, la

connexion est fermée après un certain délai.

|

1. Erreur a. La passerelle n'est pas disponible pour

transférer le SMS

2. Erreur

a. Le SMS est mal formé

b. Commande non existante

c. Utilisateur non existant

d. L'utilisateur n'a pas le droit d'exécuter la

commande

e. Erreur de connexion

|

Supervision et exploitation à distance des

plateformes de services via le modèle client-serveur et à

l'aide

du GSM comme protocole de communication.

Mémoire de fin d'études d'Ingénieur de

Conception de Génie Informatique. ENSP 52

Analyse et Conception de la solution

|