INTRODUCTION GENERALE

1. Présentation du sujet

La première webradio a été

créée en utilisant la technologie du multicast. La

première webradio diffusée 24h/24 s'appelait Radio HK et est

née en février 1995. La « technologie » utilisée

était différente : un CD audio tournait en boucle et était

diffusé par le logiciel d'audio-conférence CU-SeeMe. Radio HK a

ensuite été une des premières à adopter les

serveurs RealAudio.

Médium de communication, jusqu'ici destiné

à des auditeurs relativement restreints, avec un contenu habituellement

ciblé pour une clientèle particulière et

caractérisée par le fait que la diffusion soit souvent restreinte

à Internet, par des amateurs bien que de plus en plus de stations

fassent preuve de structure, de professionnalisme et ayant jusqu'aux

mêmes droits de diffusion que les stations terrestres

conventionnelles.

Cependant, depuis le début des années 2000, une

prise d'intérêt importante des radios FM existantes pour la

diffusion sur Internet, que ce soit en lecture en continu ou par des podcasts

(balados), indifféremment du fait que les stations soient publiques,

associatives ou commerciales. Des entreprises de presse ou de l'audiovisuel ont

également profité de la montée en puissance d'Internet

dans les foyers et les bureaux pour créer leurs propres radios en ligne.

Les stations de webradio peuvent attirer de quelques dizaines

à plusieurs dizaines de milliers d'auditeurs selon la popularité

du site, de l'émission, des animateurs, de la régularité

des diffusions et de la capacité du ou des serveurs.

2. Problématique

On assiste au phénomène de Radiodiffusion sur

les ondes de modulation de fréquence ou sur d'autre bande de

fréquences l'utilisation de ce dernier est l'objet de plusieurs

exigences pour pouvoir atteindre plusieurs auditeurs éloigné.

Ø Comment peut-on contourné ce type

d'exigence ?

Ø Quelle solution peut-on apportée ?

Ø La radio sur l'internet peut-elle nous être

utile pour servir les auditeurs même dans les zones où les ondes

FM et le satellite ne couvrent pas ?

Quelques questions trouveront des réponses dans ces

lignes qui suivent.

3. Hypothèse

Grace au réseau Internet, le monde est devenu

aujourd'hui comme un village.

La radio sur l'internet autrement appelée streaming ou

Webradio permet aux auditeurs éloigné de se connecté a

l'Internet au moyen de leurs ordinateurs en replacement du poste

récepteur radio, l'utilisation du streaming est l'une de grande solution

résoudre les différents problèmes posés.

4. Choix et intérêt du sujet

La diffusion en modulation de fréquence ou par

satellite nécessite un main d'oeuvre qualifié tandis que avec la

montée en chiffre de fournisseur d'accès Internet et avec des

multiples services que nous offre le réseau Internet, le streaming vient

en aide aux radiodiffusions qui est de diffuser ces émissions sans trop

d'exigence et de couvrir toute la planète entière grâce au

réseau Internet et de posséder un moyen de renseignement de

connexion de ses auditeurs. Voilà à quoi riment le choix et

l'intérêt porté à ce sujet.

5. Méthodes et techniques utilisées

Quant aux techniques, la principale technique utilisée

au cours de notre travail est la technique documentaire c'est-à-dire les

documents écrits et des ouvrages ont été les sources

principales auxquelles nous avons ajouté à celle d'interview.

6. Délimitation du sujet

Quand nous parlons de délimitation, nous faisons

allusion au temps et à l'espace. Dans l'espace notre travail est

borné sur l'étude et mise en oeuvre d'un système streaming

via le réseau Internet. Tandis que dans le temps, nos recherches ont

débuté en janvier 2013 pour s'achever en septembre 2013.

7. Subdivision du travail

1er Chapitre : Notions de base sur les

réseaux informatique

2ème Chapitre : Architecture du

réseau Internet

3ème Chapitre : Mise en oeuvre d'un

système Streaming via le réseau Internet

CHAPITRE I : NOTIONS DE BASE SUR LES RESEAUX

INFORMATIQUE

I.1. Généralité

Un réseau est un moyen qui permet à des

individus ou à des groupes de partager des informations et des services.

La technologie des réseaux informatiques constitue l'ensemble des outils

qui permettent à des ordinateurs de partager des informations et des

sources. Les réseaux téléphoniques forment une

génération de réseaux de télécommunication

qui a précédée celle informatique, la convergence entre

ces deux moyens de communication est d'actualité. En effet, les

nouvelles technologies permettent le transport de la voie et de la

donnée de la même manière.1(*)

I.2. intérêt du réseau

Un réseau informatique permet de :

- Le partage de ressources (fichiers, applications ou

matériels, connexion à l'internet, etc.)

- La communication entre processus (courrier

électronique, discussion en direct, etc.)

- La communication entre processus (entre des ordinateurs

industriels par exemple)

- La garantie de l'unicité et de l'universalité

de l'accès à l'information (bases de données en

réseau)

- Jouer : le jeu vidéo multi joueurs

I.3. catégories de réseaux

I.3.1. Réseaux locaux (LAN: Local Area Network).

Ces types de réseaux sont en général

circonscrits à un bâtiment ou à un groupe de bâtiment

pas trop éloignés les uns des autres (site universitaire, usine

ou 'campus').

L'infrastructure de ce réseau est privée et est

gérée localement par le personnel informatique.

Ces réseaux offrent en général une

bande-passante comprise entre 4Mbit/s et 100 Mbits/s.

I.3.2. Réseaux métropolitains (MAN:

Metropolitan Area Network).

Ces réseaux peuvent regrouper un petit nombre de

réseau locaux au niveau d'une ville ou d'une région.

Pour l'infrastructure, elle peut être privée ou

publique.

Comme exemple, une ville peut décider de créer

un 'MAN' pour relier ses différents services disséminés

sur un rayon de quelques kilomètres et en profiter pour louer cette

infrastructure à d'autres utilisateurs.

Le débit peut être de quelques centaines de

kbits/s à quelques Mbits/s.

I.3.3. Les réseaux distants (WAN: Wide Area

Network).

Ce réseau permet l'interconnexion de réseaux

locaux et métropolitains à l'échelle de la planète,

d'un pays, d'une région ou d'une ville.

Pour l'infrastructure, elle est en général

publique (PTT, Télécom etc.) et l'utilisation est facturée

en fonction du trafic et/ou en fonction de la bande-passante

réservée, pour les lignes louées (une ligne louée

est réservée exclusivement au locataire, 24h sur 24, pour la

durée du contrat).

On utilise des modems qui sont un des éléments

de base des WANs.

Le débit va de quelques kbits/s à quelques

Mbit/s. Une valeur typique pour une ligne louée est de 64kbits/s (en

fonction des services offerts).

I.4. La topologie du réseau

Il faut faire la distinction entre la topologie logique et la

topologie physique2(*):

La topologie logique décrit le mode de fonctionnement

du réseau, la répartition des noeuds et le type de relation

qu'ont les équipements entre eux. La topologie physique décrit la

mise en pratique du réseau logique (câblage etc.).La topologie des

réseaux informatiques en particulier peut se partager en trois groupes,

tels que :

I.4.1. topologie en étoile:

Dans cette topologie, chaque noeud est relié

directement sur un noeud central: l'information passe d'un noeud

périphérique au noeud central, celui-ci devant gérer

chaque liaison.

Figure I.2 : topologie en étoile

I.4.2. topologie en anneau:

Pour cette topologie, chaque noeud est relié au noeud

suivant et au noeud précédent et forme ainsi une boucle:

l'information transite par chacun d'eux et retourne à

l'expéditeur.

Figure I.3 : topologie en anneau

I.4.3. Topologie en bus:

Enfin, dans cette topologie, chaque noeud est connecté

sur un bus: l'information passe 'devant' chaque noeud et s'en va 'mourir'

à l'extrémité du bus.

Figure I.4 : topologie en bus

Ces trois différents types de réseaux peuvent

très bien cohabiter au sein d'un même réseau d'entreprise:

le backbone est un anneau à grande bande-passante en fibre optique, les

ordinateurs individuels sont reliés à un bus, tandis que les

ordinateurs du centre de calcul sont connectés en étoile.

Une topologie logique en bus peut très bien

correspondre à une topologie physique en étoile, suivant comment

les câbles ont été posés, mais ce qui importe au

niveau de la compréhension des mécanismes du réseau

informatique est bel et bien la topologie logique.

I.5. Supports de transmission

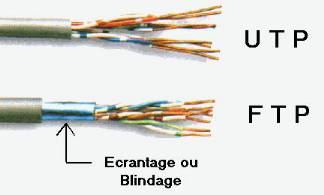

I.5.1. la paire torsadée

Ce type de support convient a la transmission analogiques

comme numériques. Cependant du fait les câbles ne dépassent

pas 0,2 à 1mm de diamètre affaiblissement des signaux

véhiculés est très important, ce qui limite leur usage

à des communications des courtes distances. Les paires torsadées

peuvent être blindés, une gaine métallique enveloppant

complètement les paires métalliques, ou non blindées.

Elles peuvent être également

« écrantées ». Dans ce cas, un ruban

métallique entoure les fils3(*).

On peut distingue plusieurs niveaux de qualité. Citons

par ordre de qualité croissante :

- Le câble non blindé, UTP (unshiel twisted

pair), support le plus simple, et donc le moins couteux.

- Le câble avec écran : UTP avec

écran ou FTP l'écran est une simple feuille d'aluminium

placée entre les fils et la gaine PVC, qui crée un blindage

sommaire pour protéger les paires des interférences

extérieures.

- Le câble blindé, STP (shielded twisted pair),

protégé des parasites par une tresse métallique.

- Le câble protège contre l'eau

Figure I.5 : la paire torsadée

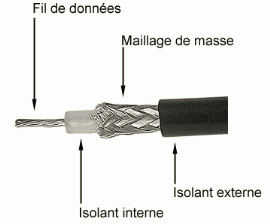

I.5.2. le câble coaxial

Le câble coaxial est constitué de deux

conducteurs cylindriques de même axe, l'âme et la tresse,

séparées par un isolant. Ce dernier permet de limiter les

perturbations dues au bruit externe. Si le bruit est important, un blindage

peut être ajouté. Quoiqu'il perde du terrain, notamment par

rapport à la fibre optique, ce support reste encore très

utilisé.

Figure I.6 : câble coaxial

Les catégories suivantes existent sur les

marchés :

- Les câbles de type Ethernet

- Les câbles RG-59/U ohms de type CATV (câble de

télévision)

- Le câble RG-62/U 93 ohms de type IBM

- Le gros coaxial (Thick) RG-11 de couleur jaune lié au

protocole Ethernet 10 base5

Le coaxial fin (Thin) RG-58/U de couleur noire lié au

protocole Ethernet 10 base2. Les électroniciens ont

démontré que le rapport entre les diamètres de deux

conducteurs devait être de 3,6mm. Les différents câbles

utilisés sont désignés par rapport en millimètre

des diamètres de l'âme et de la tresse du câble, les deux

plus courants étant les 2,6/9,5 et 1,2/4,4. Plusieurs grandes

catégories de câbles coaxiaux sont offertes sur le marché,

en particulier le câble coaxial 50 Ù (ohms) de type Ethernet et le

câble 75 Ù de type CATV, le câble d'antenne de

télévision.

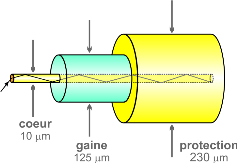

I.5.3. la fibre optique

C'est un conducteur d'ondes lumineuses. Elle est constitue

d'un coeur et d'une gaine optique. Un revêtement primaire assure la tenue

mécanique de la fibre et évite les fractures en cas de courbure.

Le principe d'isolation totale de la fibre optique permet une réflexion

totale des ondes lumineuses entre coeur et gaine. La lumière se propage

sans perdition au coeur de la fibre. La fibre requiert à ses

extrémités un émetteur de lumière, une diode ou un

laser détecteur de lumière.

Figure I.7 : la fibre optique

Caractéristiques

· La bande passante élevée

· L'insensibilité aux parasites électriques

et magnétiques

· Le faible encombrement et poids

· L'atténuation très faible

· La vitesse de propagation élevée (en

monomode)

· Sécurité

· Légèreté

Catégories

· Les fibres multi modes, plusieurs rayons lumineux

parcourent des trajets différents, il ya deux types :

- A saut d'indice

- A gradient d'indice

· Les fibres monomodes, un seul rayon lumineux est admis

dans fibre. Plus couteuses, de diamètres plus réduits, elles sont

utilisées sur les réseaux coeurs, anneaux optiques, câbles

sous marins... où les distances et les débits sont

élevés

La fibre optique utilisée dans les environnements

où un très fort débit est demandé mais

également dans les environnements de mauvaise qualité. Elle

comporte des composants extrémité qui émettent et

reçoivent les signaux lumineux.

Les principaux composants émetteurs sont

suivants :

- Diode électroluminescente (DEL) dépourvue de

cavité laser, qui émet des radiations lumineux lorsqu'elle est

parcourue par un courant électrique.

- Diode laser (DL), qui émet un faisceau de rayonnement

cohérent dans l'espace et dans le temps

- Laser module.

L'utilisation d'un émetteur laser diminue le

phénomène de dispersion c'est-à-dire la déformation

du signal provenant d'une vitesse de propagation légèrement

différente suivant les fréquences. Cela donne une puissance

optique supérieure aux DEL.

La contrepartie de ces avantages est un cout plus important et

une durée de vie du laser inferieure à celle d'une diode

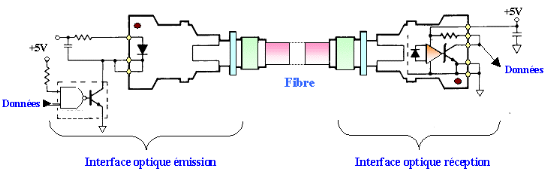

électroluminescente. La figure ...... illustre une liaison par fibre

optique. Cette figure compote des codeurs et des décodeurs qui

transforment les signaux électriques en signaux qui peuvent être

émis sous forme de lumière dans la fibre optique et vice versa.

L'émetteur est l'un des trois composants extrémité que

nous venons de voir et le récepteur un photo détecteur capable de

récupérer les signaux lumineux.

Figure I.7 : liaison d'un signal lumineux

Le faisceau lumineux est véhiculé à

l'intérieur de la fibre optique, qui est un guide cylindre d'un

diamètre allant de quelque microns à quelques centaines de

microns, recouvert d'isolant la vitesse de propagation de la lumière

dans la fibre optique est de l'ordre de 100 000 Km/s en monomode.

Il existe plusieurs types de fibres, notamment les

suivantes :

· Les fibres multi modes à saut d'indice, dont la

bande passante peut atteindre 50 Mhz sur 1 Km

· Les fibres multi modes à gradient d'indice, dont

la bande passante peut atteindre 500 Mhz sur 1 km.

· Les fibres monomodes, de très petit

diamètre, qui offrent la plus grande capacité d'information

potentielle, de l'ordre de 100 GHz/Km et les meilleurs débits. Ce sont

aussi les plus complexes a réaliser.

I.5.4. ondes (transmission sans fils)

Un réseau sans fil standard fonctionne pratiquement

comme un réseau câblé : une carte réseau sans

fil dotée d'un émetteur - récepteur

(périphérique transmettant et recevant des signaux analogiques et

numérique) est installée dans chaque ordinateur. L'utilisateur

communique avec le réseau comme s'il s'agissait d'un ordinateur

câblé. Il existe deux techniques courantes de transmission sans

fil pour un réseau local : la transmission infrarouge et la

transmission radio à bande étroite.

I.6. Equipement du réseau informatique

L'ensemble d'infrastructure d'un réseau informatique

est composée, outre le câblage cuivre et optique, de

matériel électronique et informatique.

I.6.1. Transceiver (émetteur-récepteur)

Dans les réseaux informatiques du type Ethernet, le

transceiver (Medium Attachment Unit ou MAU) est intercalé entre le

câble qui forme le réseau (paire torsadée ou coaxial) et

l'interface physique sur la machine. Il permet donc le rattachement de la

station au réseau. Le câble reliant le « transceiver »

à la machine est appelé « câble de descente »,

« câble Attachment Unit Interface » (AUI) ou « drop cable

» en anglais.

Figure I.8 : Emetteur Récepteur RJ45

I.6.2. Répéteur

C'est un équipement informatique d'infrastructure de

réseaux de type passerelle.

Le répéteur Ethernet permet d'augmenter la

limite de distance d'un réseau, limitée à 100 m, entre

deux interfaces réseaux. Le signal reçue est amplifié mais

perd en qualité. Il n'évite pas les collisions de se propager

à travers le réseau. Il agit sur la couche 1 du réseau

(physique), le pont intervient lui sur la couche 2 (liaison).

Figure I.9: répéteur Ethernet

I.6.3. Bridge (Pont)

Un pont est un équipement informatique d'infrastructure

de réseaux de type passerelle1. Dans les réseaux Ethernet, il

intervient en couche 2 du modèle OSI (liaison). Son objectif est

d'interconnecter deux segments de réseaux distincts, soit de

technologies différentes, soit de même technologie, mais

physiquement séparés à la conception pour diverses raisons

(géographique, extension de site etc.).

Son usage le rapproche fortement de celui d'un commutateur

(switch), à l'unique différence que le commutateur ne convertit

pas les formats de transmissions de données. Le pont ne doit pas

être confondu avec le routeur.

Figure I.10 : Pont Ethernet avec wifi

I.6.4. Routeur

Un routeur est un élément intermédiaire

dans un réseau informatique assurant le routage des paquets. Son

rôle est de faire transiter des paquets d'une interface réseau

vers une autre, au mieux, selon un ensemble de règles. Il y a

habituellement confusion entre routeur et relais, car dans les réseaux

Ethernet les routeurs opèrent au niveau de la couche 3 de l'OSI.

Figure I.11: Routeur TP-LINK

I.6.5. Switch (commutateur)

Un commutateur réseau, ou switch, est un

équipement qui relie plusieurs segments (câbles ou fibres) dans un

réseau informatique et de télécommunication et qui permet

de créer des circuits virtuels. La commutation est un des deux modes de

transport de trame au sein des réseaux informatiques et de

communication, l'autre étant le routage. Dans les réseaux locaux

(LAN), il s'agit le plus souvent d'un boîtier disposant de plusieurs

ports Ethernet (entre 4 et plusieurs centaines), il a donc la même

apparence qu'un concentrateur (hub). Il existe aussi des commutateurs pour tous

les types de réseau en mode point à point comme pour les

réseaux ATM, relais de trames...

Figure I.12 : Switch Ethernet

I.6.6. Concentrateur (HUB)

Les Hubs (concentrateurs) permettent la connexion de plusieurs

noeuds sur un même point d'accès sur le réseau, en se

partageant la bande-passante totale.

La structure physique qui s'en dégage est une

étoile, mais la topologie logique reste un bus (pour Ethernet).

Les Hubs sont munis, sauf sur les équipements

de bas de gamme, d'un port Repeater (optique ou AUI) permettant la connexion

sur le reste du réseau ou sur le backbone.

Il est en général possible d'y installer

plusieurs types de modules (bridges ou autres).

I.7. Notion de couches

On distingue essentiellement les couches basses, hautes et

applicatives4(*).

Au niveau terminologie technique, on parle de couches

organisées en piles (stacks).

Par l'ISO (International Standards Organization) on

définit un modèle théorique à 7 couches : le

modèle OSI (Open System Inteconnection) où chacune des couches

est encapsulée dans la couche inférieure.

Le modèle OSI est un modèle qui comporte 7

couches, tandis que le modèle TCP/IP n'en comporte que 4. En

réalité le modèle TCP/IP a été

développé à peu près au même moment que le

modèle OSI, c'est la raison pour laquelle il s'en inspire mais n'est pas

totalement conforme aux spécifications du modèle OSI. Les couches

du modèle OSI sont les suivantes :

· La couche physique définit la façon dont

les données sont physiquement converties en signaux numériques

sur le média de communication (impulsions électriques, modulation

de la lumière, etc.).

· La couche liaison données définit

l'interface avec la carte réseau et le partage du média de

transmission.

· La couche réseau permet de gérer

l'adressage et le routage des données, c'est-à-dire leur

acheminement via le réseau.

· La couche transport est chargée du transport des

données, de leur découpage en paquets et de la gestion des

éventuelles erreurs de transmission.

· La couche session définit l'ouverture et la

destruction des sessions de communication entre les machines du réseau.

· La couche présentation définit le format

des données manipulées par le niveau applicatif (leur

représentation, éventuellement leur compression et leur

chiffrement) indépendamment du système.

· La couche application assure l'interface avec les

applications. Il s'agit donc du niveau le plus proche des utilisateurs,

géré directement par les logiciels.

I.8. Protocole TCP/IP.

C'est un protocole de communication, issu du monde Unix, en

passe de devenir le protocole de communication incontournable pour

interconnecter des machines différentes.

C'est aussi le protocole utilisé sur le réseau

mondial Internet.

Le développement de ce protocole est antérieur

à la normalisation ISO et ses différentes couches ne

correspondent donc pas exactement au modèle à 7 couches.

En général, TCP/IP est une suite de protocoles

comprenant également une couche applicative et de services.

La couche basse, est la couche IP (Internet Protocol),

située juste en dessus d'Ethernet. Elle s'occupe principalement de

gérer l'adressage logique et d'assurer l'acheminement des paquets d'un

noeud à l'autre.

Les adresses logiques sont du type 155.105.50.47 et

représente un groupe de 32 bits. Un masque (mask) du type 255.255.255.0

permet de créer des sous-ensembles logiques (subnet).

La couche TCP (Transmission Control Protocol), appelée

la couche haute, s'occupe de gérer les erreurs et de contrôler le

flux en mettant en place des mécanismes de répétition de

paquets et d'ajustage de fenêtre de réception (c'est-à-dire

le nombre de paquets qu'il est possible de recevoir avant de les

valider/invalider).

La couche TCP détermine également quel est le

service (application) transporté par le paquet au moyen d'un

numéro de port; ces numéros de port sont normalisés et

figurent en principe sur une table présente dans chaque

équipement.

L'ensemble de protocole TCP/IP met à disposition des

services (applications) comme telnet (terminal à distance), ftp (File

Transfert Protocol, pour l'échange de fichiers), nfs (Network File

System, de SUN, pour permettre le partage de fichiers dans un environnement de

type 'bureautique'), lp (Line Printer, pour les impressions), smtp (Simple Mail

Transfer Protocol, pour la messagerie), http (HyperText Transfer Protocol -

World-Wide Web) etc.

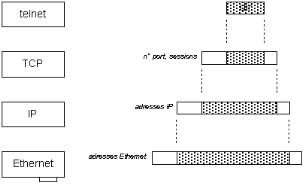

On montre sur le schéma suivant, les imbrications des

différentes couches lorsqu'une commande dir est effectuée depuis

une session telnet sur une machine Vax fonctionnant avec le protocole

TCP/IP :

CHAPITRE II ARCHITECTURE DU RESEAU INTERNET

II.1. Réseau Internet

II.1.1. Que ce qu'Internet

Internet est un système d'interconnexion de machines et

constitue un réseau informatique mondial, utilisant un ensemble

standardisé de protocoles de transfert de données. C'est donc un

réseau de réseaux, sans centre névralgique, composé

de millions de réseaux aussi bien publics que privés,

universitaires, commerciaux et gouvernementaux. Internet transporte un large

spectre d'information et permet l'élaboration d'applications et de

services variés comme le courrier électronique, la messagerie

instantanée et le World Wide Web.5(*)

Internet ayant été popularisé par

l'apparition du World Wide Web, les deux sont parfois confondus par le public

non averti. Le World Wide Web n'est pourtant que l'une des applications

d'Internet.

L'accès à Internet peut être obtenu

grâce à un fournisseur d'accès à Internet via divers

moyens de communication électronique : soit filaire (réseau

téléphonique commuté (bas débit), ADSL, fibre

optique jusqu'au domicile), soit sans fil (WiMAX, par satellite, 3G+). Un

utilisateur d'Internet est désigné par le néologisme

« internaute ».

II.1.2. Terminologie

Le terme d'origine américaine « Internet »

est dérivé du concept d'internetting (en français : «

interconnecter des réseaux ») dont la première utilisation

documentée remonte à octobre 1972 par Robert E. Kahn au cours de

la première ICCC (International Conference on Computer Communications)

à Washington.

Les origines exactes du terme Internet restent à

déterminer. Toutefois, c'est le 1er janvier 1983 que le nom «

Internet », déjà en usage pour désigner l'ensemble

d'ARPANET et plusieurs réseaux informatiques, est devenu officiel.

En anglais, on utilise un article défini et une

majuscule, ce qui donne the Internet. Cet usage vient du fait que «

Internet » est de loin le réseau le plus étendu, le plus

grand « internet » du monde, et donc, en tant qu'objet unique,

désigné par un nom propre. Un internet (un nom commun avec «

i » minuscule) est un terme d'origine anglaise utilisé pour

désigner un réseau constitué de l'interconnexion de

plusieurs réseaux informatiques au moyen de routeurs.

Une publication au Journal officiel de la République

française indique qu'il faut utiliser le mot « internet »

comme un nom commun, c'est-à-dire sans majuscule. L'Académie

française recommande de dire « l'internet ». Il existe une

controverse sur le sujet entre les partisans des expressions « l'Internet

» , « l'internet » , « Internet » et « internet

».

II.1.3. La gestion du réseau

Selon la définition du groupe de travail sur la gestion

du réseau, l'élaboration et l'application par les États,

le secteur privé et la société civile, dans le cadre de

leurs rôles respectifs, de principes, normes, règles,

procédures de prise de décisions et programmes communs propres

à modeler l'évolution et l'usage de l'Internet.6(*)

Les registres de métadonnées sont importants

dans l'établissement de règles d'accès aux ressources web

qui utilisent les Uniform Resource Identifiers (qui peuvent être les URL

qui s'affichent sur la barre de navigation de l'ordinateur personnel).

Un certain nombre d'organismes sont chargés de la

gestion d'Internet, avec des attributions spécifiques. Ils participent

à l'élaboration des standards techniques, l'attribution des noms

de domaines, des adresses IP, etc. :

Internet Corporation for Assigned Names and Numbers (ICANN),

sous la tutelle du Département du Commerce des États-Unis ;

Internet Engineering Task Force (IETF) qui s'occupe des aspects architecturaux

et techniques, Internet Society (ISOC).

Dans un but de maintenir ou d'élargir la

neutralité des réseaux, mais aussi d'engager les diverses parties

globales dans un dialogue sur le sujet de la gouvernance, les Nations unies ont

convoqué :

· le Sommet mondial sur la société de

l'information ;

· le Forum sur la gouvernance de l'Internet.

La gestion des ressources numériques essentielles au

fonctionnement d'Internet est confiée à l'Internet Assigned

Numbers Authority (IANA), celle-ci délègue l'assignation des

blocs d'adresses IP et de numéros d'Autonomous System aux registres

Internet régionaux.

II.2. Architecture du Réseau Internet

Internet est constitué de la multitude de

réseaux répartis dans le monde entier et interconnectés.

Chaque réseau est rattaché à une entité propre

(université, fournisseur d'accès à Internet, armée)

et est associé à un identifiant unique appelé Autonomous

System (AS) utilisé par le protocole de routage BGP. Afin de pouvoir

communiquer entre eux, les réseaux s'échangent des

données, soit en établissant une liaison directe, soit en se

rattachant à un noeud d'échange (point de peering). Ces

échanges peuvent se limiter au trafic entre leurs utilisateurs

respectifs (on parle alors de peering) ou bien inclure le trafic de tiers (il

s'agit alors d'accord de transit). Un opérateur qui fournit un service

de transit Internet à d'autres fournisseurs d'accès est

appelé carrier. Ces accords d'échange de trafic sont libres, ils

ne font pas l'objet d'une régulation par une autorité

centrale.

Chaque réseau est connecté à un ou

plusieurs autres réseaux. Lorsque des données doivent être

transmises d'un ordinateur vers un autre appartenant à un AS

différent, il faut alors déterminer le chemin à effectuer

parmi les réseaux. Les routeurs chargés du trafic entre les AS

disposent généralement d'une table de routage complète

(Full routing table) de plus de 440 000 routes en 2013, et transmettent le

trafic à un routeur voisin et plus proche de la destination après

consultation de leur table de routage.

Des chercheurs israéliens de l'université

Bar-Ilan ont déclaré après avoir analysé les noeuds

reliant l'ensemble des sites qu'Internet est un réseau méduse.

Ils la définissent comme ayant un coeur dense connectés à

une multitude d'autres sites, qui ne sont reliés entre eux que par ce

coeur, semblable à un maillage à structure fractale. Cette zone

permet à 70 % du réseau de rester connecté sans passer par

le coeur. Les chercheurs indiquent donc cette zone comme piste pour

désengorger le trafic, en répartissant mieux les sites de cette

zone.

En pratique, ces connexions sont réalisées par

des infrastructures matérielles, et des protocoles informatiques. Ces

connexions permettent notamment de relier des connexions grand public à

des Centre de traitement de données.

Figure II.1 : Transit du trafic IP entre un ordinateur

et un serveur.

II.2.1. Operateurs Internet

Pour que des données transitent d'un ordinateur «

source » jusqu'à un ordinateur « destinataire », il faut

un réseau de câbles, fibres optiques ou faisceaux hertziens, des

équipements pour diriger les données jusqu'à leur

destinataire et connecter les ordinateurs et matériels traversés.

Qui investit dans ces matériels et équipements, qui les

entretient et qui finance tout ce réseau ?

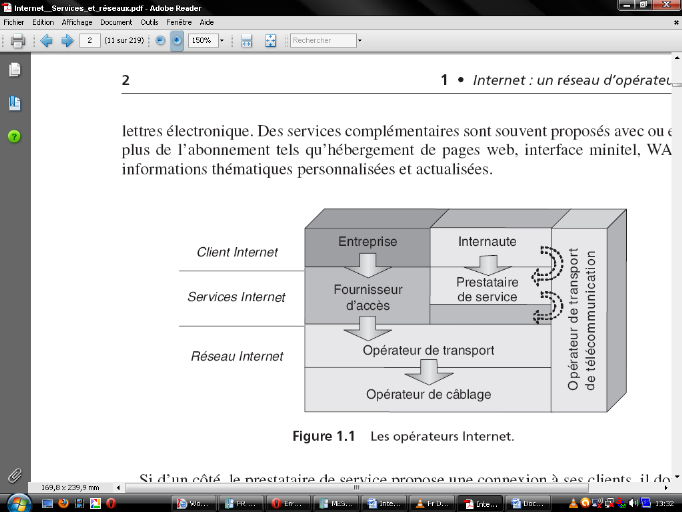

Tout le fonctionnement d'Internet repose sur trois types

d'opérateurs (figure II.2) : le prestataire de service, le fournisseur

d'accès, l'opérateur de transport. Mais tout repose sur un

réseau de câbles utilisés pour Internet ou d'autres types

de données installés et gérés par des

opérateurs de câblage.

Au plus proche de l'internaute se trouve le

prestataire de service (Internet Services Provider).

Il propose des services de connexions aux internautes. En échange d'un

abonnement, le client dispose au minimum d'une connexion au réseau

Internet et d'une adresse électronique (dupont@wanadoo.fr)

correspondant à une boîte aux lettres électronique. Des

services complémentaires sont souvent proposés avec ou en plus de

l'abonnement tels qu'hébergement de pages web, interface minitel, WAP,

informations thématiques personnalisées et actualisées.

Figure II.2. : les opérateurs

d'Internet

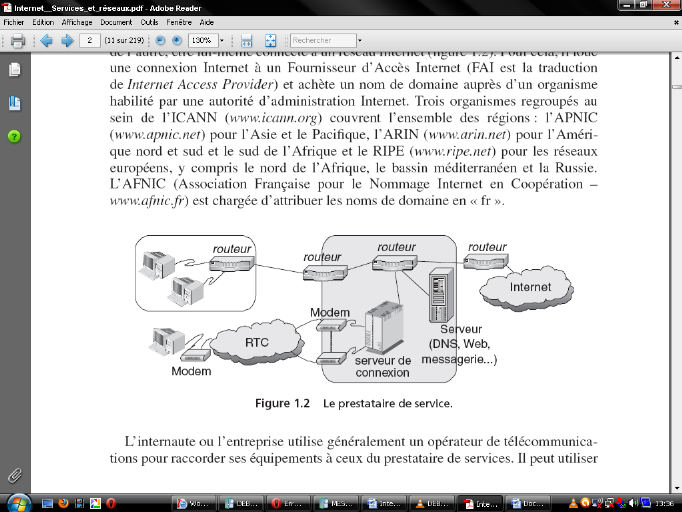

Si d'un côté, le prestataire de service propose

une connexion à ses clients, il doit, de l'autre, être

lui-même connecté à un réseau Internet (?gure II.3).

Pour cela, il loue une connexion Internet à un Fournisseur

d'Accès Internet (FAI est la traduction de Internet Access

Provider) et achète un nom de domaine auprès d'un organisme

habilité par une autorité d'administration Internet. Trois

organismes regroupés au sein de l'ICANN

(www.icann.org) couvrent l'ensemble des

régions : l'APNIC

(www.apnic.net) pour l'Asie et le Paci?que,

l'ARIN

(www.arin.net) pour l'Amérique nord

et sud et le sud de l'Afrique et le RIPE

(www.ripe.net) pour les réseaux

européens, y compris le nord de l'Afrique, le bassin

méditerranéen et la Russie. L'AFNIC (Association Française

pour le Nommage Internet en Coopération (

www.afnic.fr) est chargée

d'attribuer les noms de domaine en « fr ».

Figure II.3 : le prestataire de service

L'internaute ou l'entreprise utilise

généralement un opérateur de

télécommunications pour raccorder ses équipements à

ceux du prestataire de services. Il peut utiliser le Réseau

Téléphonique Commuté (RTC) à l'aide d'un modem

standard ou haut débit ADSL, une liaison par câble ou hertzienne.

Le Fournisseur d'Accès Internet (FAI)

dispose des équipements permettant de connecter les équipements

du prestataire de service. C'est un point d'accès à un

réseau Internet. Certains fournisseurs d'accès connectent

directement les équipements des entreprises, sans que celles-ci ne

passent par un prestataire de service. S'ils fournissent ainsi l'accès

à Internet, ils ne proposent pas à leurs clients les autres

services (messagerie, hébergement de pages web...). Le fournisseur

d'accès choisit un opérateur de transport pour prendre en charge

les données de ses clients.

L'opérateur de transport Internet est

chargé d'acheminer les données prises en charge à l'un de

ses points d'accès vers à un autre point de son réseau. Si

le destinataire n'est pas l'un de ses clients, les données seront

dirigées vers le réseau d'un autre opérateur de

transport, jusqu'à atteindre le réseau de transport dont le

destinataire est client.

La plupart des opérateurs actuels assurent deux voir

trois métiers décrits. On trouve des opérateurs de

dimension européenne tels que Eunet ou Oléane, nationale comme

Renater, mais aussi régionale tel que ICX Networks intervenant dans le

Bassin méditerranéen. Les réseaux de tous ces

opérateurs de transport sont interconnectés entre eux.

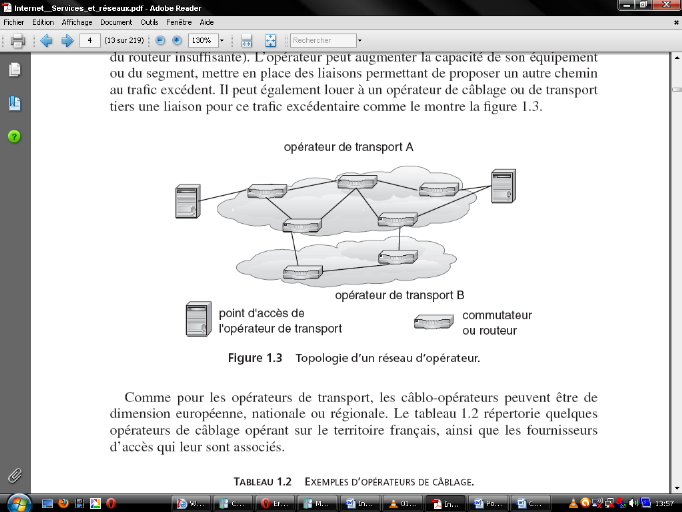

II.2.2. les opérateurs de câblage

Les réseaux de transport sont soit des réseaux

câblés, le plus souvent en fibre optique, ou des réseaux

hertziens utilisant des satellites comme relais.

Les réseaux câblés sont de type

maillé, c'est-à-dire qu'ils proposent plusieurs chemins

pour aller d'un point à un autre (figure II.4). Ils sont donc

constitués d'un ensemble de liaisons point à point. Chacune de

ces liaisons présente un débit maximum de transmission,

appelé également capacité du support ou bande passante.

Ces liaisons point à point sont installées par

un opérateur de câblage ou câblo-opérateur. Elles

peuvent être gérées et maintenues en état soit par

l'opérateur de transport, soit par l'opérateur de

câblage.

Un segment ou équipement du réseau d'un

opérateur de transport peut s'avérer insuffisant pour assurer la

transmission des données (bande passante des liaisons ou du routeur

insuffisante). L'opérateur peut augmenter la capacité de son

équipement ou du segment, mettre en place des liaisons permettant de

proposer un autre chemin au trafic excédent. Il peut également

louer à un opérateur de câblage ou de transport tiers une

liaison pour ce trafic excédentaire comme le montre la figure II.4

Figure II.4 : Topologie d'un réseau

d'opérateur.

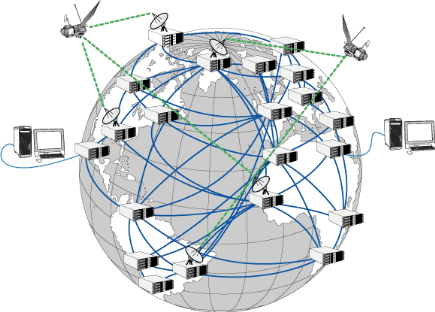

II.2.3. Les Opérateurs De Transport

Internationaux

Beaucoup d'opérateurs européens sont des

filiales d'opérateurs de transport internationaux.

L'exemple du réseau mondial de l'opérateur mci

(www.global.mci.com/fr/) montre la place centrale occupée par

le continent nord américain dans la topologie des réseaux

mondiaux. Cette architecture amène deux remarques :

- une perturbation du trafic sur le réseau Internet

américain conduira à des perturbations sur les trafics

intercontinentaux entre l'Europe, le continent asiatique et l'Australie ;

- toutes les données entre l'Europe et l'Asie

transitent par le continent américain, induisant la possibilité

d'une « surveillance ». L'utilisation de liaisons satellites est une

réponse à cette situation.

Aujourd'hui, avec l'utilisation

généralisée de la fibre optique, les débits des

liaisons transatlantiques sont suffisants pour faire face au trafic actuel. Les

difficultés de connexion à des sites américains

après 15 heures sont devenues assez rares.

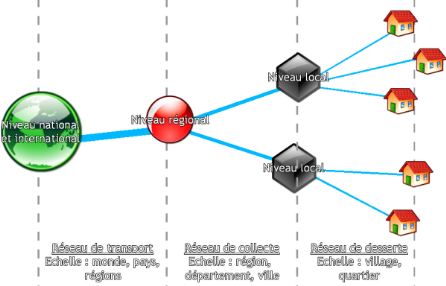

II.2.4. Les niveaux hiérarchiques de l'architecture

d'internet.

Sur le plan architectural, le réseau mondial peut

être divisé en trois grands niveaux :

1. le transport : il s'agit des

réseaux longue distance (dorsales ou backbones ), créés et

gérés par des sociétés d'envergure nationale et

internationale. Interconnectés les uns aux autres, ils relient entre eux

les pays et les grandes agglomérations.

2. la collecte : au niveau

intermédiaire, les réseaux de collecte permettent de relier les

réseaux de transport aux réseaux de desserte.

3. la desserte : également

appelée réseau d'accès, boucle locale, premier (ou

dernier) kilomètre, la desserte assure l'interconnexion entre le

réseau de collecte et l'utilisateur final.

Sur un même territoire, on peut trouver une

superposition de plusieurs réseaux de même niveau : ainsi, un

quartier peut être desservi par plusieurs réseaux

parallèles, correspondant à des technologies ou des

opérateurs différents.

Figure II.5 : Les trois niveaux hiérarchiques

de l'infrastructure

II.2.5. Infrastructures et fonctionnement

II.2.5.1. Les supports physiques :

La couche physique constitue le socle sur lequel les signaux,

porteurs d'informations, se propagent. L'infrastructure d'internet s'appuie sur

des supports physiques de différentes natures, que l'on peut regrouper

en trois catégories :

les supports de transmission optique : le signal

propagé est constitué de photons, qui se déplacent dans

des fibres optiques. Il s'agit du support qui offre le débit le plus

élevé. Le support optique est principalement utilisé dans

les réseaux de transport et de collecte ; il est progressivement

introduit dans le réseau de desserte.

les supports de transmission électrique : le signal est

constitué de flux d'électrons, qui se propagent sur des

câbles métalliques (généralement en cuivre). Ils

sont largement utilisés pour la desserte, par exemple avec l'ADSL.

les supports de transmission radioélectrique : le

signal est constitué d'ondes électromagnétiques, qui se

propagent dans l'air. On les utilise principalement en desserte (Wi-Fi par

exemple) et en collecte (faisceaux hertziens).

II.2.5.2. Les équipements actifs

Les signaux transportés par le support physique sont

générés par des équipements de transmission. Ces

équipements transforment les signaux qui leurs parviennent en signaux

qui vont pouvoir se propager sur le support physique. Ainsi, un émetteur

Wi-Fi relié par un câble à un ordinateur traduira le signal

électrique, transmis par l'ordinateur, en une onde

radioélectrique.

Compte tenu de l'interconnexion de tous les

éléments du réseau internet les uns avec les autres, il

est nécessaire de disposer d'équipements "intelligents", capables

d'orienter le trafic en direction des bons destinataires. A défaut,

chaque signal émis sur le réseau serait transmis, par propagation

physique, sur l'ensemble du réseau, parcourant tous ses tronçons

et parvenant à l'ensemble des machines connectées. Bien entendu,

étant donnée la taille du réseau, l'ensemble serait

immédiatement saturé...

Le principal équipement actif intelligent à

l'oeuvre dans le réseau est le routeur. En raison du maillage des

réseaux, il existe plusieurs routes pour aller d'un point A à un

point B d'internet. Le rôle du routeur est de choisir la meilleure route

pour atteindre un destinataire, en fonction de différents

critères (par exemple le temps de parcours).

Figure II.6 : routes pour aller d'un point A à

un point B d'internet.

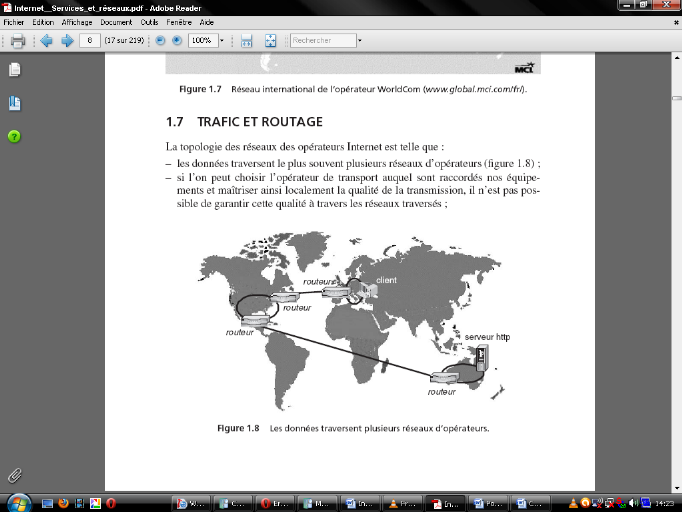

II.2.5.3. Trafic Et Routage

La topologie des réseaux des opérateurs Internet

est telle que :

- les données traversent le plus souvent plusieurs

réseaux d'opérateurs (figure II.7) ;7(*)

- si l'on peut choisir l'opérateur de transport auquel

sont raccordés nos équipements et maîtriser ainsi

localement la qualité de la transmission, il n'est pas possible de

garantir cette qualité à travers les réseaux

traversés ;

Figure II.7 : Les données traversent plusieurs

réseaux d'opérateurs.

- pour assurer la transmission des données

nécessaires à certaines applications telles la vidéo,

l'ensemble des opérateurs devra dans les années à venir

assurer une qualité de service (QoS) sur leur réseau ;

- le routage (choix d'un chemin entre ordinateurs source et

destination à partir des adresses) emprunte rarement le plus court

chemin, rallongeant le délai de transmission. Les temps de

traversée d'un réseau d'opérateur sont de quelques

centaines de millisecondes ;

- si les capacités actuelles des liaisons engendrent

peu d'encombrement des réseaux (environ 10 % de la capacité est

utilisée), les opérateurs ne peuvent garantir les délais

de transmission.

Le routage IP sur réseau

maillé

Le routage IP utilise des tables de routage pour trouver le

chemin des paquets entre la source et la destination. Le réseau Internet

étant de type maillé, il existe plusieurs chemins possibles pour

une même destination (figure II.8). A son arrivée sur un routeur,

le paquet est mis en mémoire en attendant d'être routé.

Lorsque le débit entrant d'un routeur amène la saturation de sa

mémoire, le routeur en amont doit trouver un autre chemin pour les

paquets (le routeur ne peut retenir les paquets sortants au risque de bloquer

tous les paquets en attente d'émission).

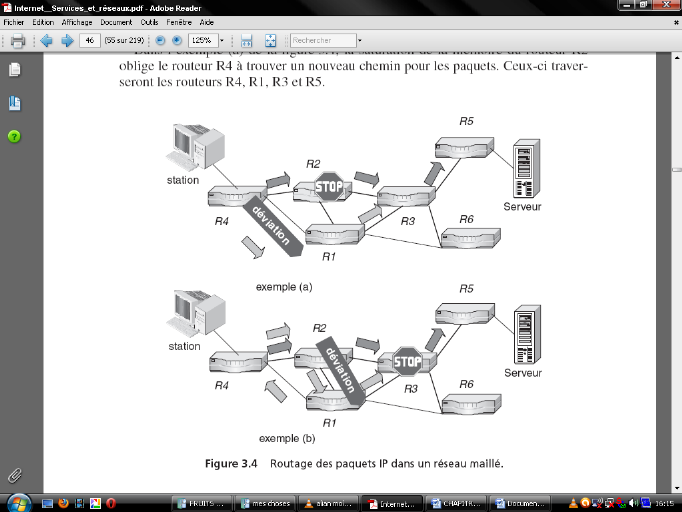

Dans l'exemple (a) de la figure II.8, la saturation de la

mémoire du routeur R2 oblige le routeur R4 à trouver un nouveau

chemin pour les paquets. Ceux-ci traverseront les routeurs R4, R1, R3 et R5.

Figure II.8 : Routage des paquets IP dans un

réseau maillé.

L'exemple (b) est plus critique. La saturation de la

mémoire du routeur R3 entraîne le re-routage des paquets. Le

routeur R2, informé par le routeur R3 qu'il ne peut lui adresser de

paquet (protocole RIP), va envoyer les paquets vers le routeur R1. Celui-ci,

informé également par R3, va envoyer les paquets vers R4. Ceux-ci

vont donc tourner entre les routeurs R2, R1 et R4, sans jamais atteindre leur

destination, encombrant ainsi le trafic « normal ». Pour

éliminer ces paquets, le compteur du champ « durée de vie

» de l'en-tête IP est décrémenté à

chaque traversée de routeur. À son passage à zéro,

le paquet est détruit par le routeur. Internet étant

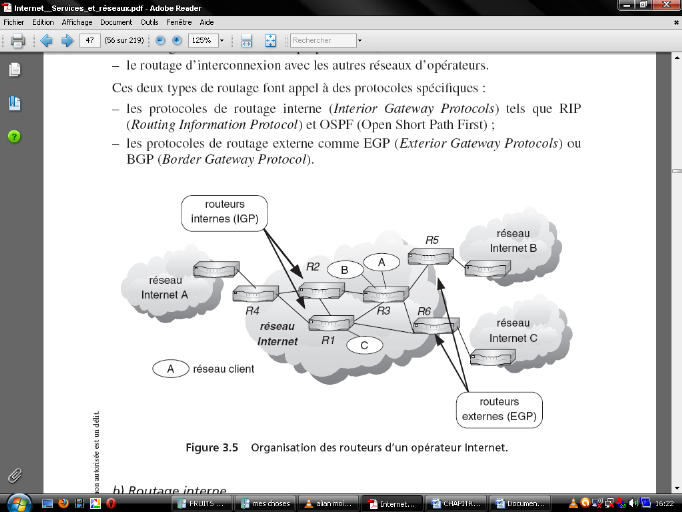

constitué d'interconnexions de réseaux d'opérateurs, le

problème du routage se présente sous deux aspects:

- le routage à l'intérieur de leur propre

réseau ;

- le routage d'interconnexion avec les autres réseaux

d'opérateurs. Ces deux types de routage font appel à des

protocoles spécifiques :

- les protocoles de routage interne (Interior Gateway

Protocols) tels que RIP (Routing Information Protocol) et OSPF

(Open Short Path First) ;

- les protocoles de routage externe comme EGP (Exterior

Gateway Protocols) ou BGP (Border Gateway Protocol).

Figure II.9 : Organisation des routeurs d'un

opérateur Internet.

III.3. les services sur Internet

Le world-wide web, en anglais : toile

d'araignée mondiale, arrive et se développe dans un contexte

particulièrement déterminant :

· Les technologies numériques gagnent tous les

secteurs d'activité, particulièrement les domaines de

l'information (téléphone, son, image,...), qui, de plus en plus

sont intégrées et multimédia. Même les mondes des

télécommunications et de l'informatique, longtemps basés

sur des logiques opposées, se rapprochent.

· L'informatique change d'échelle, sous de

nombreux aspects : architecture du réseau mondial, taille des

données traitées, nombre d'utilisateurs, catégories

d'utilisateurs.

Le web, par ailleurs, est un système orienté

document à l'usage direct des utilisateurs. Sa facilité de

désignation des diverses ressources en a fait l'outil par excellence de

l'intégration sous un même type d'interfaces de très

nombreux services.8(*)

III.3.1. les URI et URL

Cette volonté intégratrice est illustrée

par les adresses Internet telles qu'utilisées par le web : les URI, en

anglais Uniform Resource Identifier, les Identifiants Uniformes de

Ressources, sous-entendu « sur Internet ». Pour les types de

ressources les plus populaires (pages web, transfert de fichiers, courrier

électronique) on parle d'URL, en anglais Uniform Resource

Locator, soit Localisateur Uniforme de Ressources

L'objectif, largement réalisé pour les services

usuels, est que le même logiciel ou ensemble de logiciels soit à

même de donner accès à toutes ces ressources, c'est

à dire comprenne un logiciel client des protocoles correspondants.

Quand ce n'est pas le cas, les navigateurs font appel à

des logiciels externes (par exemple pour les connexions par terminaux).

III.3.2. le transfert de fichier FTP

Le cas le plus simple d'accès à des fichiers est

l'accès direct aux fichiers locaux via le système

d'exploitation.

L'URL, est, dans ce cas [file = fichier] :

file:///chemin

Une des toutes premières utilisations des

réseaux informatique (la première ?) a été

l'échange de documents. Plusieurs services ont existé et

continuent d'exister. Le plus développé sur Internet et dans le

monde Unix est le service FTP : File Transfer Protocole, protocole de

transfert de fichiers [RFC0959]. Sa première version publiée date

de 1970.

Celui-ci permet de travailler selon deux types de sessions :

les sessions identifiées et les sessions anonymes. Une session

identifiée demande à l'utilisateur un nom de compte

(d'accès) et un mot de passe (code d'indentification associé).

L'utilisateur a alors accès à un ensemble de fichiers

spécifique : personnel ou associé à un groupe de travail.

Une session anonyme correspond à un nom de compte blanc : ftp ou

anonymes. Il est d'usage de s'identifier en indiquant dans le champ "mot de

passe" son adresse de courrier électronique.

III.3.3. le courrier électronique

Avec le transfert de fichiers, le courrier électronique

ou e-mail est le plus ancien ensemble de services. La aussi, de

nombreux systèmes de messagerie ont existé avant d'être peu

à peu remplacés/fondus dans le service d'Internet.

Le transfert de courriers électronique se distingue

parmi l'essentiel des autres services par le fait qu'il est

asynchrone, c'est à dire que les correspondants n'ont pas

besoin d'utiliser le service simultanément. Ceci à

été un aspect essentiel du service au moment où Internet

n'était pas constitué comme réseau : les différents

échangeurs de courrier peuvent se contenter de se connecter les uns aux

autres de façon ponctuelle (la nuit souvent). De plus, il est, de fait,

plus facile de mettre en place des passerelles entre les différents

services de courrier.

III.3.4. le terminal texte distant TELNET

Jusqu'à l'avènement du web le seul

moyen (de grande échelle) d'obtenir une session de travail sur une

application à distance était d'utiliser une connexion par

terminal sur la machine hôte du service. Le client du côté

utilisateur était alors une fenêtre de travail,

généralement en mode texte (affichage matriciel), sur la machine

hôte. Dans le monde IBM, les terminaux étaient de type tn3270,

relégués aujourd'hui aux oubliettes de l'informatique. Dans le

monde Unix, le client et protocole les plus courants s'appelaient telnet.

III.3.5. Les forums électroniques traditionnels (les

News)

Les listes ne sont, bien entendu, pas adaptées à

une utilisation publique : elles visent un groupe défini de

personnes.

À l'inverse, les systèmes de publication (FTP,

Gopher, web) permettent difficilement l'échange réactif. Ceci a

conduit à la mise en place de forums électroniques, les News

[Nouvelles/Actualités], permettant une discussion libre et

publique.

L'idée des News reste voisine des listes de

diffusion, mais l'organisation en est différente. Ce ne sont pas des

individus qui s'inscrivent sur une liste, mais des machines qui sont

organisées pour transmettre aux autres les articles qu'elles

reçoivent. L'ensemble de ces machines, appelées serveurs de

News, constitue le réseau Usenet.

Les articles sont classés par groupes

thématiques, ou newsgroups. Il existe plusieurs centaines de

groupes, dont la plupart ont un domaine de distribution mondial. Un site ou un

ensemble de sites peuvent également créer des groupes dont la

distribution est locale ou régionale. Une machine ne reçoit pas

nécessairement tous les groupes, mais seulement une sélection qui

a été demandée par son administrateur. Un serveur de

News propage chaque article posté localement aux machines

appartenant à son domaine de distribution (protocole NNTP, Network News

Transfer Protocol, protocole de transfert des News).

III.3.6. Gopher et les débuts du web

L'organisation distribuée était une des raisons

d'être d'Internet. Dès ses débuts, le service FTP

permettait de mettre à disposition de tous des documents et logiciels

distribués sur tout le réseau. Le couplage de ce service de

transfert (FTP) et de son service d'annuaire (Archie, voir plus haut)

constitue, à proprement parler, le premier système d'information

distribué de l'humanité (du moins le premier système

numérique, puisque les traditions orales et les livres l'ont

précédé, d'une certaine façon).

Ce système était pratique pour la diffusion de

logiciels ou de documents de référence (comme les RFC), mais peu

adapté à la constitution d'une base documentaire. De plus les

liens n'étaient pas encore possible entre sites.

Le premier système d'information distribué

permettant des liens est le système Gopher, dû à

l'Université du Minnesota. L'information y est structurée sous la

forme d'une arborescence, comme pour FTP, l'accès se faisant à

chaque niveau en sélectionnant un item dans un menu, jusqu'au document

recherché qui figure comme une feuille de l'arborescence. Il y a donc,

dans Gopher une navigation, aussi bien sur un site (dès le début)

que de site en site (à partir de 1991). Par contre Gopher ne fait que

délivrer des documents : il n'est pas possible d'inscrire des liens

à l'intérieur des documents eux-mêmes.

III.3.7. Streaming (lecture en continu)

Lecture en continu, diffusion en flux, lecture en transit ou

diffusion en mode continu, désigne un principe utilisé

principalement pour l'envoi de contenu en « direct » (ou en

léger différé). On peut également songer à

la locution lecture seule, déjà utilisée en informatique.

Très utilisée sur Internet, elle permet la lecture d'un flux

audio ou vidéo (cas de la vidéo à la demande) à

mesure qu'il est diffusé. Elle s'oppose ainsi à la diffusion par

téléchargement de fichiers qui nécessite de

récupérer l'ensemble des données d'un morceau ou d'un

extrait vidéo avant de pouvoir l'écouter ou le regarder.

Néanmoins la lecture en continu est, du point de vue théorique,

un téléchargement car il y a un échange de données

brutes entre un client et un serveur, mais le stockage est provisoire et

n'apparaît pas directement sous forme de fichier sur le disque dur du

destinataire. Les données sont téléchargées en

continu dans la mémoire vive (RAM), sont analysées à la

volée par l'ordinateur et rapidement transférées dans un

lecteur multimédia (pour affichage) puis remplacées par de

nouvelles données.

CHAPITRE III MISE EN OEUVRE D'UN SYSTEME STREAMING

III.1. Introduction

Internet a introduit une dimension nouvelle pour la radio, car

ce produit a été immédiatement mondialisé sans

aucun coût supplémentaire pour l'auditeur : aujourd'hui, on peut

écouter n'importe quelle radio à travers le monde sans aucun

coût supplémentaire, si ce n'est le coût d'un abonnement

à Internet. Par ailleurs, il n'y a pas eu de production

spécifique de la part du diffuseur, seulement des éléments

d'encodage technique qu'il a fallu mettre au point. Le produit, en tant que

tel, a pu ainsi être immédiatement mondialisé et mis

à la portée de tous, sans aucune contrainte géographique.

Cette nouvelle dimension a permis d'abolir un certain nombre de

barrières qui existaient auparavant.

Cependant, l'audience de la radio sur Internet est encore

restreinte aujourd'hui, si nous la comparons à l'audience globale de la

radio via les ondes. Quand nous voulons mettre en avant le volume

d'écoute de la radio sur Internet - comme aux États- Unis

où il est dit que 40 % des Américains ont déjà

écouté la radio sur Internet, alors que 80 % d'entre eux

écoutent tous les jours la radio via les ondes - , force est de

constater que le marché de la radio sur Internet reste encore

extrêmement limité. Écouter la radio par Internet introduit

un certain nombre de changements que je qualifierais de «

révolutionnaires ». Ainsi, nous pouvons écouter un programme

de manière décalée, au moment où nous le voulons :

cela exonère de la nécessité d'être présent

au moment où le programme est diffusé. 9(*)

III.2. La diffusion

III.2.1. Modèles techniques de diffusion

III.2.1.1. Modèle client-serveur

Dans ce modèle, une webradio génère un

flux audio (voix des animateurs, chansons, jingles...) vers un serveur de

lecture en continu qui se charge de le diffuser aux clients qui s'y connectent.

Dans le cas d'une station classique, elle prépare le flux en studio

(avec platines, ordinateurs, mixage, micros, etc.) qui est ensuite

encodé : le signal analogique est codé dans un format

numérique à l'aide d'un codec. Elle envoie ce flux

audionumérique vers le serveur de lecture en continu, qui se charge de

le redistribuer vers les auditeurs de la webradio. Bien souvent, les webradios

n'ont pas à franchement parler de studio, et fonctionnent de

manière beaucoup plus simple. Par exemple, dans le cas d'une radio qui

diffuse de la musique, tout peut se faire directement en numérique : un

lecteur multimédia se connecte au serveur de lecture en continu et joue

une liste de titres plus ou moins aléatoirement. Une webradio peut

techniquement diffuser des flux numériques d'autres sortes, par exemple

de la vidéo, à l'aide des mêmes briques logicielles.

La principale différence avec les radios hertziennes

est que le serveur de lecture en continu ne diffuse le flux qu'aux clients qui

se connectent, là où les radios classiques diffusent des ondes en

continu. C'est cette caractéristique qui justifie l'appellation

client-serveur. Quand un auditeur (un client) se connecte à la radio (au

serveur) via une page web, un lecteur multimédia, son ordinateur

crée une connexion avec le serveur de lecture en continu. Ce dernier

envoie alors le flux de données binaires dans cette connexion. Le flux

binaire peut être codé en mp3, ogg, wma, RealAudio etc. La

connexion peut se faire via un protocole standard ouvert (http ou rtsp par

exemple) ou fermé (dont l'utilisation est protégée par

brevet : par exemple rtmp). Le lecteur multimédia de l'auditeur

décode alors le flux et convertit les données numériques

de manière à ce que l'ordinateur puisse produire le signal audio

qui permet à l'auditeur de l'écouter (par exemple, via une carte

son).

Techniquement parlant, l'avantage de l'utilisation d'un

serveur de lecture en continu réside principalement dans le fait que

celui-ci est conçu pour cette activité. On pourrait en effet

écouter des flux audios avec un serveur web classique. Un serveur de

lecture en continu possède en plus généralement un tampon

mémoire assez large contentant une partie du flux à diffuser, et

qui permet d'une part de ne pas être trop tributaire de la charge de la

machine ainsi que des accès disques (qui ralentiraient la diffusion et

pourraient provoquer des « blancs » à l'écoute), mais

aussi peut-être de pouvoir renvoyer rapidement des paquets manquant dans

le cas d'une dégradation de la qualité de la connexion. De plus,

il est en général capable de ré-encoder à la

volée les flux, dans un autre format, avec une autre qualité,

voire de procéder à des opérations telles que

l'égalisation du niveau sonore (afin de garder à peu près

le même niveau sonore, quel que soit le niveau de la source).

La limitation technique qui apparaît rapidement avec les

webradios concerne la bande passante, principalement avec le modèle

client-serveur. Ainsi, cent flux à 128 kilobits par seconde demandent 12

800 kilobits par seconde en bande passante, soit largement plus que ce qui est

disponible actuellement pour une connexion Internet domestique, mais qui est

accessible à un serveur relié à des connexions 100

mégabits par seconde ou 1 gigabit par seconde (liaisons professionnelles

ou universitaires en général). Pour de telles webradios, il est

courant de descendre la qualité de la diffusion à 64 voire 32

kb/s (au détriment de la qualité du son), ainsi que de diffuser

en monophonie. Dans le même ordre d'idée, les serveurs de lecture

en continu sont souvent capables de rediriger les utilisateurs qu'ils ne

peuvent servir vers des serveurs additionnels.

Ce modèle est le modèle le plus répandu.

De nombreux hébergeurs proposent des offres de lecture en continu, et on

peut citer un certain nombre de logiciels serveurs très répandus

: SHOUTcast (commercial), Icecast (libre), Windows Media Server (commercial),

Real Server (commercial), Broadwave audio streaming server (pour mon cas).

Cependant, un certain nombre de critiques sont faites à

l'égard du modèle client-serveur, et principalement de sa

consommation de bande passante.

III.2.1.2. Modèle peer-to-peer

Les webradios peuvent aussi être transmises par

peer-to-peer (en:Peercasting), ce qui soulage leurs serveurs et implique plus

fortement les auditeurs.

Le flux audio généré par la webradio est

encodé et transmis par un premier noeud (souvent dénommé

noeud racine) à un ou plusieurs autres noeuds, qui sont les auditeurs.

Ces auditeurs retransmettent à leur tour le flux qu'ils reçoivent

à d'autres noeuds/auditeurs. Les auditeurs du flux deviennent donc des

"répéteurs", et permettent ainsi à d'autres

d'écouter la webradio.

Les noeuds s'organisent à l'aide d'un tracker, un

serveur qui tient à jour une liste des pairs pour permettre aux nouveaux

pairs de trouver quelqu'un à qui se connecter. Ces nouveaux pairs, une

fois qu'ils se sont connectés, commencent à retransmettre

à leur tour le flux pour d'autres pairs. Ils se déclarent alors

auprès du tracker, qui pourra envoyer leur adresse à de futurs

nouveaux pairs.

Avec cette méthode, plus une radio a d'auditeurs, plus

elle peut en avoir d'autres : le nombre d'auditeurs possibles est donc

adapté en permanence au succès de la webradio, contrairement au

schéma de diffusion "classique" utilisant un serveur, où le

nombre d'auditeurs simultanés possibles est déterminé par

avance. Ce mode de diffusion permet également de réaliser des

économies de bande passante, si et seulement si la webradio a un nombre

important d'auditeurs. En effet, à nombre d'auditeurs réduit, ces

protocoles ont une qualité de service très restreinte et sont

souvent de qualité médiocre.

Le principal problème de cette technologie vient de la

faible qualité de service lors des décrochages

créés par la déconnexion de noeuds. Une solution possible

serait de faire stocker aux auditeurs une certaine quantité du flux

reçu (dans un tampon) pour pouvoir l'envoyer aux pairs qui en font la

demande. Il est ainsi possible pour les pairs de reprendre la diffusion du flux

quelques instants en arrière, en cas de déconnexion par exemple.

Pour que cette méthode soit efficace et utilisable, il faut cependant

que le tampon ait une taille suffisante.

Ce modèle est implémenté notamment par

les programmes mercora (commercial) et PeerCast (libre).

III.2.1.3. Modèle multicast

Le multicast résout en partie le problème de

bande passante rencontré par les serveurs de lecture en continu : en

effet, ceux-ci envoient un flux, qui est ensuite répété

par les routeurs à chaque intersection. Pour simplifier, si une webradio

diffuse vers 2 auditeurs qui sont derrière le même routeur, mais

qu'entre le serveur de la webradio et le routeur des 2 auditeurs, il y a 3

autres routeurs, la webradio va envoyer un unique flux à destination du

groupe d'auditeurs. Ce flux va être transmis de la même

manière qu'un flux classique (ou unicast) par les 3 routeurs

intermédiaires. Lorsqu'il va arriver au dernier routeur, celui des deux

auditeurs, ce routeur va dupliquer le stream : un stream pour chaque auditeur.

Le principe reste identique quand on augmente le nombre d'auditeurs et de

routeurs.

Ce modèle réduit donc les coûts de bande

passante, mais le principal problème qui freine voire empêche son

adoption, est le fait que les réseaux publics actuels ne supportent pas

le multicast. Certains réseaux privés, comme ceux

d'universités ou de centres de recherche sont équipés de

routeurs multicast, mais le grand public n'y a en général pas

accès. Par contre, les réseaux privés de certains

fournisseurs d'accès à Internet sont équipés en

multicast, et ceux-ci en profitent pour proposer des services en lecture en

continu audio et vidéo complémentaires de l'offre d'accès

à Internet.

III.2.2. Diffusion en direct et diffusion à la

demande

Une webradio, qu'elle diffuse des programmes

réalisés en direct ou qu'elle rediffuse des programmes

pré-enregistrés, fait de la diffusion en direct, car on ne peut

pas contrôler le flux : si on le démarre à deux instants

différents, on n'aura pas les mêmes données audio. Tous les

auditeurs connectés à une même webradio reçoivent le

même flux audio simultanément, à quelques dixièmes

de seconde près.

En revanche, la diffusion sur demande (on-demand streaming en

anglais) permet de garder le contrôle sur le flux. On peut donc

ré-écouter des contenus déjà diffusés. Si on

démarre un flux à la demande à deux instants

différents, on obtiendra les mêmes données.

La différence entre direct et à la demande est

semblable à celle qui existe entre un CD audio d'une chanson et la

même chanson entendue à la radio : si on a manqué le

début de la chanson à la radio, on ne peut pas la reprendre

depuis le début (direct), tandis qu'on garde le contrôle total sur

la diffusion avec un CD (à la demande).

On peut noter la relative similitude entre diffusion à

la demande et Podcasting (qui permet de récupérer le fichier

audio chez soi pour l'écouter plus tard), même si le mode de

diffusion est techniquement assez différent.

III.3. La mise en oeuvre d'un streaming

Comme dans toute diffusion nécessite deux parties,

l'émission et la réception, de même pour la webradio en

nécessite.

III.3.1. Comment créer une Webradio

Avant tout chose, téléchargez un logiciel

d'application pour le streaming.

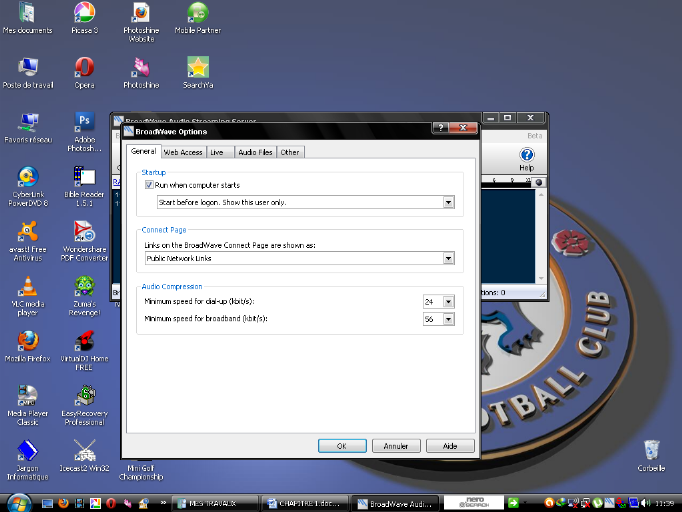

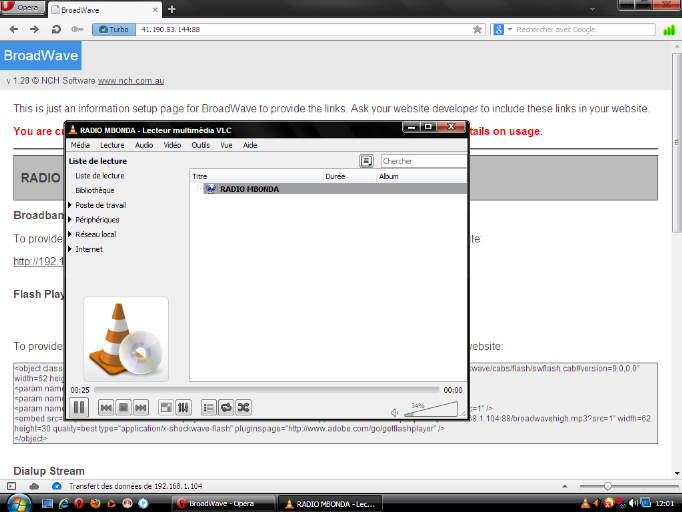

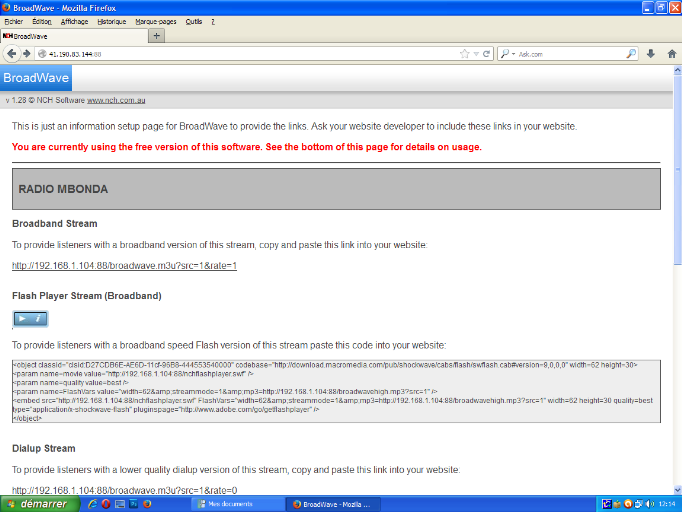

Personnellement, nous avons utilisé BroadWave

Audio Streaming Server

Installez le logiciel dans votre ordinateur ;

après avoir correctement installé le logiciel ;

Démarrez le programme BroadWave Audio Streaming

Server

Faites un double-clique sur l'icône de raccourci du

programme sur le bureau de votre machine

Une fois que vous aurez cliqué dessus, vous devez avoir

ceci :

Nous devons configurer le selon nos soucis.

Cliquer sur broadwave live1 pour renommer la future

webradio

Une fois que vous aurez cliqué dessus, vous devez avoir

ceci :

Saisissez le nom de la radio sur la zone Stream

name

La zone Sound in device permet à

préciser la source de provenance du son que vous allez diffuser, dans ce

cas il vous propose deux choix. Mais les deux font la même chose

c'est-à-dire il prend le son provenant du microphone brancher dans

l'ordinateur.

Pour mon cas, nous avons choisi Default sound in.

Validez en cliquant sur OK

Dans son tableau de bord s'affichera tous les informations

chronologiquement

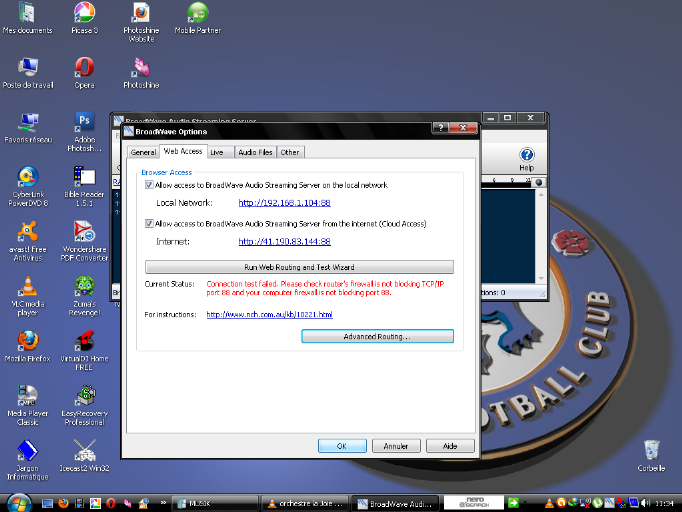

Cliquez sur Options

Cliquez sur l'onglet Web Access pour découvrir

l'adresse à laquelle les auditeurs peuvent retrouver votre radio sur le

net

Dans ce cas c'est 41.190.83.144 :88

Cliquez sur Run web routing and test wizard pour tester

si réellement l'adresse attribuée est correcte car vous

n'êtes pas le seul exploitant du logiciel ni du réseau donc a

chaque interruption d'émission sur cette adresse, vous pouvez aussi le

perdre pour en gagner d'autre c'est-à-dire que il ya changement

d'adresse quand il ya interruption d'émission.

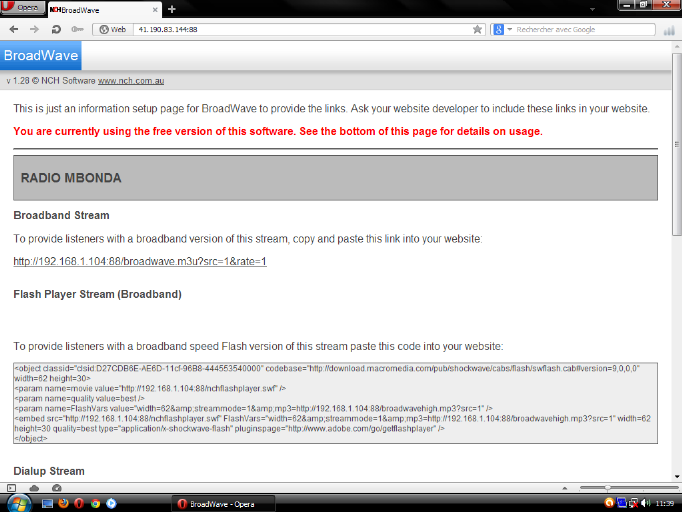

Cette adresse nous servira comme un site web provisoire. Cette

adresse contient un lien que nous allons le coller dans le site web si nous en

avons ; donnons-la à nos auditeurs.

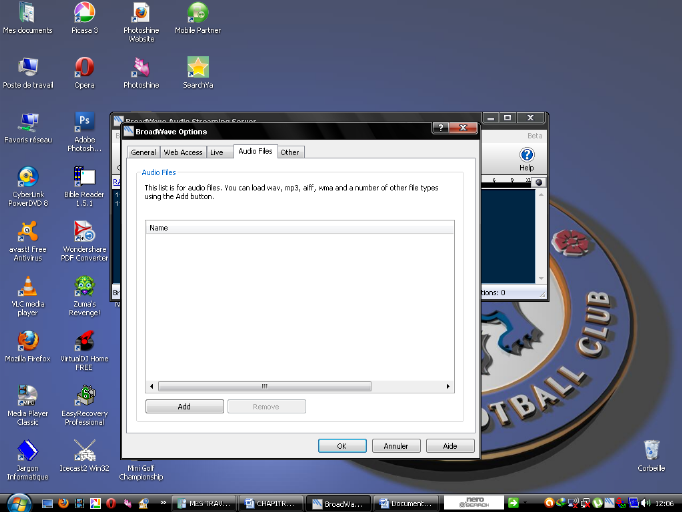

Dans l'onglet Audio files, nous permet d'accompagner

notre radio avec des fichiers audio ça peut être l'enregistrement

d'une émission déjà diffuser, ou une liste de musique a

écouté en ligne mais pas sur la radio...

Pour cela cliquez sur Audio files, puis cliquez sur Add pour

ajouter

Cliquez sur OK

Réduire le programme sur la barre de tache

Nous branchons un jeck qui va prendre le son du casque pour le

faire entrer dans le jeck du microphone de l'ordinateur là c'est le cas

de diffuser la musique joué sur le même ordinateur qui nous sert

de serveur.

Je commence a joué la musique avec ton lecteur

favori.

Ou seulement, nous branchons directement le microphone

à sa place puis on commence à parler comme dans un studio.

III.3.2. Comment écouter la webradio

créer

Pour commencer, il faut avoir une connexion Internet à

haut débit capable de lire le flux en ligne.

Avoir le site web de la radio ou l'adresse IP que le diffuseur

vous a donné

Dans ce cas c'est 41.190.83.144 :88

Rassurez-vous que l'ordinateur récepteur possède

un lecteur de flux (adobe flash player) à jour

Cliquez sur le lien

http://192.168.1.104:88broadwave.m3u?src=1&rate=1

Directement un lecteur capable de lire de flux, s'ouvrira

automatiquement

ou seulement sur play du lecteur de flux sur la page web

III.3.3. Principe de fonctionnement

La lecture en continu fonctionne selon le protocole

client-serveur. Le contenu est mis à disposition sur un serveur. Le

client souhaitant accéder au contenu envoie une requête pour en

récupérer une petite partie, à l'endroit du contenu

où il souhaite commencer la lecture. La réponse est placée

dans une mémoire tampon. Lorsqu'il y a suffisamment de données

dans cette mémoire pour permettre de lire le début du fichier

audio ou vidéo, la lecture démarre. En arrière-plan, le

téléchargement du flux se poursuit afin d'alimenter sans cesse la

mémoire tampon avec la suite du fichier.

Deux sortes de lecture existent, l'une est dite « en

progressif », l'autre « en continu ».

III.3.3.1. Lecture progressive

C'est la solution la plus couramment utilisée, car elle

ne nécessite pas de serveur spécialisé, un serveur HTTP

« standard » étant suffisant. Le fichier audio ou vidéo

est simplement proposé au téléchargement, de la même

manière que tout autre type de fichier, et c'est le navigateur qui se

charge d'effectuer la lecture de la vidéo. L'inconvénient de

cette solution est l'impossibilité de s'adapter à la

qualité de connexion de l'utilisateur. Pour le diffuseur, il devient

ainsi souvent nécessaire de proposer plusieurs fichiers avec des

résolutions différentes pour permettre à l'internaute de

choisir en fonction des capacités de sa connexion. Par ailleurs, elle

induit une attente pour avoir les premières images si le fichier est de

taille importante.

III.3.3.2. Lecture continue

Dans le cas de la lecture en continu, il n'y a qu'un seul

fichier diffusé contenant plusieurs fois les mêmes informations

à différents niveaux de qualité, et c'est le serveur de

lecture en continu spécialisé qui se charge de diffuser

l'information adaptée. En fonction du débit de la connexion de

l'internaute, le serveur sélectionne le niveau de qualité maximal

pour une diffusion en temps réel. Le serveur est également

capable de s'adapter automatiquement aux variations de la bande passante : si

la connexion se détériore et que le taux de transfert baisse, le

contenu est livré avec une moindre qualité afin d'éviter

les interruptions de diffusion. Si en revanche la connexion devient plus

fluide, la qualité s'améliore. Le contenu démarre

dès que l'utilisateur demande à y accéder sans

délais. L'inconvénient de cette solution est de devoir utiliser

un serveur spécialisé (Xiph Icecast, Real Helix Streaming Server,

Windows Media Services, Adobe Flash Media Server, Quicktime Streaming Server,

etc.) et que l'internaute doit avoir une bande passante adaptée au

contenu envoyé, le contenu étant diffusé au même

rythme que la lecture de l'internaute.

III.3.4. Effet de la mémoire tampon

La mémoire tampon est utilisée afin de

préparer la lecture, et d'éviter qu'un ralentissement temporaire

de la connexion au réseau n'interrompe la diffusion. Le choix de la

taille de la mémoire tampon est pour le concepteur du logiciel ou pour

l'utilisateur un choix qui conduit à changer la durée pendant

laquelle le flux encore en téléchargement n'est pas

diffusé, et le temps pendant lequel le flux peut continuer à

être diffusé après interruption de la connexion.

En raison des latences créées par le

réseau (Internet ou le réseau local) et des opérations de

codage et décodage effectuées, un délai de 5 à 35

secondes (voire plus) peut intervenir entre le signal émis par la source

et le signal reçu sur le lecteur.

III.4. Quelques logiciels de lecture en continu

|

Technologie

|

Système d'exploitation

|

Audio

|

|

Flash Player 9.0.64.0 (Moviestar)

|

pocket pc, Windows Macintosh, Linux

|

audio High Efficiency-AAC

|

|

RealPlayer

|

Windows, Macintosh, Linux, Unix, téléphone

mobile, lecteur DVD, console de jeux

|

mp2 mp1 wma ra wav cda rpLa CD mp3

|

|

Rhythmbox

|

Linux

|

ogg, mp3, m3u, wma, wav,FLAC,...

|

|

QuickTime

|

Windows, Macintosh

|

Wav, aiff, Ulaw, GSM, AAX, CAF, ACC

|

|

Winamp

|

Windows

|

mp3,cda, wav, ra, wax wma, asx, asf

|

|

VLC media player

|

Windows, Linux, Mac OS X, et autres.

|

wma/wax cda wav mp3 m3u (MP3 Audio format) midi mid rmi (MIDI

Files) aif aifc aiff (AIFF Audio Files)

|

|

Windows Media Player

|

Windows Macintosh

|

wma/wax cda wav mp3 m3u (MP3 Audio format) midi mid rmi (MIDI

Files) aif aifc aiff (AIFF Audio Files)

|

CONCLUSION GENERALE

L'explosion de nouvelles technologies bouleverse le champ de

la communication personnelle, sociale et institutionnelle. Autour de cette

évolution irréversible naissent et prolifèrent des

expériences multiples et se développent des débats confus

et passionnés.

L'idée de la radiodiffusion sur le réseau

Internet a fait un bon nombre de chemin depuis la fin des années 90.

Comme pour les stations de radio classiques, il existe des

webradios généralistes et d'autres avec de la musique

thématique. Ceci est d'autant plus facile que les émissions ne

sont pas soumises à des quotas comme ceux imposés par le conseil

supérieur de l'audiovisuel congolais « CSAC » aux

radios FM. Il en existe des milliers car, techniquement, n'importe qui peut

créer sa propre station de radio. Mais dans notre pays, malgré la

multiplication de fournisseur de connexion Internet, il ya moins d'une dizaine

de radio congolaise émettant sur le réseau de paquets.

Le service de streaming se distingue surtout du multiple

service que nous offre l'Internet.

Bibliographie

I. Ouvrages

[1] Gérard Laurent ; Reseaux

informatique ; 2009 ;

[2] Jean-Philippe André ; Notion de base sur le

réseau informatique ; Edition 2009 ;

[3] Stephane Lohier ; Internet services et

réseaux ;

[4]Guy Pujolle ; Les réseaux, Edition 2008,

[5] Yannis Delmas ; Internet et ses services,

éd dunod, 2008

[6] Claude SERVIN, Réseaux et

télécoms, éd dunod, paris 2003

II. Webographie

[7]

http://www.eyrolles.com

[8] http://www.reseaux-telecoms.com

III. Notes de cours inédits

[9] Professeur Chicco ZANDI ;Reseau I G1 TR et

TRM; Edition 2010 ;

[10] Professeur LUKELE, Reseau I G1 RTM; Edition

2013.

Table de Matière

i

ii

iii

1

1

2

2

2

3

3

3

Epigraphie

...................................................................................................

Dédicaces

....................................................................................................

Remerciements

...........................................................................................

INTRODUCTION GENERALE

.......................................................................

1 Présentation du sujet

..............................................................................

2. Problématique

........................................................................................

3. Hypothèse

..............................................................................................

4. Choix et intérêt du sujet

........................................................................

5. Méthodes et techniques utilisées

...........................................................

6. Délimitation du sujet

..............................................................................

7. Subdivision du travail

...........................................................................

4

4

4

4

4

5

5

6

6

6

7

8

CHAPITRE I NOTIONS DE BASE SUR LES RESEAUX INFORMTIQUES

....................................................................................................................

I.1. généralité

..............................................................................................

I.2. intérêt du réseau