III.2.2.3. Le navigateur

Le navigateur joue le rôle d'un processus

intermédiaire qui relie les fournisseurs des services et

d'identités, par certaines règles et opérations :

La première fonctionnalité de navigateur

concerne le choix de fournisseur d'identité, et la confirmation de son

abonnement avec le fournisseur des services.

La deuxième fonctionnalité est le transfert des

cookies d'authentification depuis le FI vers le FS, et la redirection des

utilisateurs vers leurs site de FS.

IV. Implémentation

Présentation

Le but de notre application et d'éliminer les liens de

confiance entre les FSs et FIs, et de le remplacer par les processus suivants

qui sont intégrés au navigateur JAVA :

·

Chapitre III Conception et

implémentation

63

1- une liste de choix qui contient les fournisseurs

d'identité existants.

· 2- bouton de confirmation après le choix de

fournisseur d'identité, qui contient la fonction d'assertion si le

fournisseur des services est abonné avec cet IdP ou non.

· 3- un autre bouton de confirmation qui vérifie

l'intégrité des données de clients.

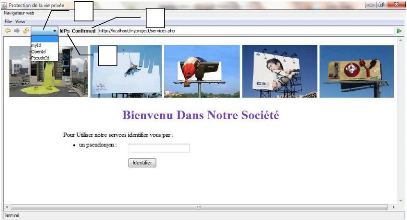

1

2

3

Figure III.8: Navigateur de java avec

intégrité des services web.

Dans cette partie nous allons présenter les

déférentes étapes d'utilisation des éléments

du système proposé :

Premièrement : l'utilisateur se connecte à un FS

(Figure III.9).

Figure III.9 : La page d'accueil et

d'identification de fournisseur des services.

Fait son choix depuis la liste 1 (liste des Idps) et confirme son

choix par le bouton 2 (Idps).

Chapitre III Conception et

implémentation

64

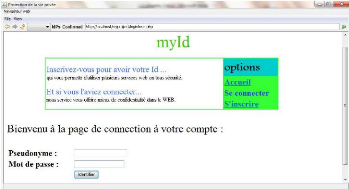

Le navigateur ouvre la page d'identification du fournisseur

d'identité choisi dans l'étape précédente (Figure

III.10) :

Figure III.10 : La page d'identification de

fournisseur d'identité.

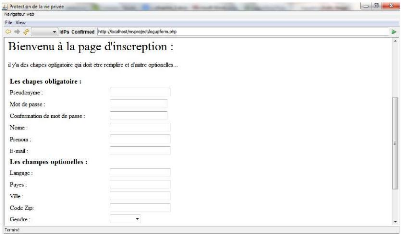

Si l'utilisateur n'est pas encore inscrit il clique sur le

bouton d'inscription de la page login du FI, la page suivante s'affiche :

Figure III.11 : La page d'inscription de

fournisseur d'identité.

Un utilisateur déjà inscrit doit s'identifier

par son pseudo et son mot de passe (Figure III.10). Il est bien de noter que

les mots de passe sont enregistrés de façon crypté dans la

base de FI ce qui signifie que même ce dernier ne peut pas connaitre le

mot de passe de l'utilisateur.

Chapitre III Conception et

implémentation

65

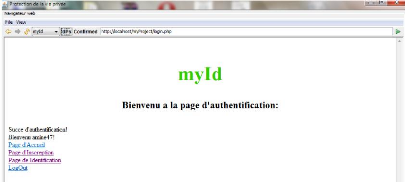

Si l'authentification aboutit à un succès, la page

suivante sera affichée :

Figure III.12 : La page d'authentification du

fournisseur d'identité.

L'utilisateur appuie sur le bouton 3 du navigateur (confirmed)

qui le redirige vers son FS.

L'utilisateur s'identifie sur la page de FS par son pseudonyme Le

FS affiche la page de succès et autorise l'utilisateur à utiliser

les services fournis.

Figure 13 : La page d'authentification de

fournisseur des services.

Chapitre III Conception et

implémentation

66

|