Annexe 6: Exemple de plan de surveillance des

risques

|

RISQUE

|

CAUSE

|

CONSEQUENCE

|

INDICATEURS

D'APPRECIATION

DU RISQUE

|

PRIORITE

|

COMMENTAIRES

|

|

Probabilité

|

Impact

|

Criticité

|

|

Glissement du délai par rapport au planning

|

mauvaise maitrise du délai

|

retard dans le déploiement

|

|

|

|

|

|

|

Délais de commande et livraison équipements non

tenu

|

mauvaise maitrise du délai

|

retard dans le déploiement

|

|

|

|

|

|

|

Processus d'achat lourd

|

problème de management

|

retard dans le déploiement

|

|

|

|

|

|

|

Mauvaise expression des besoins

|

problème de compétence

|

inadéquation équipement,

jouant sur la qualité

|

|

|

|

|

|

|

Budget sous-estimés

|

mauvaise maitrise du budget

|

recherche financement additionnel

|

|

|

|

|

|

|

Budget serré

|

mauvaise maitrise du budget

|

réduction financement

|

|

|

|

|

|

|

Dépendance de la sous-traitance

|

mauvais pilotage des sous- traitants

|

qualité du réseau médiocre

|

|

|

|

|

|

|

Equipements défaillants

|

problème de fabrication

|

qualité du réseau médiocre

|

|

|

|

|

|

|

Non respect du cahier des charges

|

problème fonctionnel

|

qualité du réseau médiocre

|

|

|

|

|

|

|

Dégradation du niveau de performance

|

non respect d'ingénierie

|

qualité du réseau médiocre

|

|

|

|

|

|

|

Mauvaise installation

|

problème de compétence

|

qualité du réseau médiocre

|

|

|

|

|

|

|

Mauvaise ingénierie radio et réseau

|

normes d'ingénierie non intégrées

|

qualité du réseau médiocre

|

|

|

|

|

|

|

Mauvaise maitrise des ouvrages de génie - civil

|

problème de compétence

|

qualité du réseau médiocre

|

|

|

|

|

|

Page 50

Annexe 7 : Tableau de situation du plan d'action

|

Situation du plan d'action

|

|

Situation actuelle: Objectifs:

|

|

Actions

|

Quand?

|

Qui?

|

Ressources

|

Moyens de contrôle et

d'évaluation

|

|

|

|

|

|

Page 51

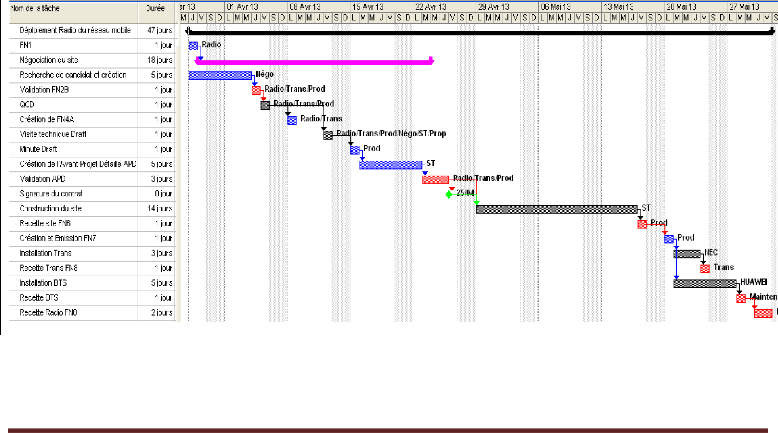

Annexe 8 : Exemple d'outil de pilotage du projet de

déploiement de réseau de téléphonie mobile -

Diagramme de Gantt

Page 52

TABLE DES MATIERES

Pages

Introduction 1

Chapitre I- Problématique et objectifs de

l'étude 5

1.1- Les notions de projet et de risque dans un projet 5

1.2- Problématique de l'étude 5

1.3- Les objectifs 6

1.3-1. L'objectif global 6

1.3-2. Les objectifs spécifiques 6

1.4- Les dix commandements du management des risques 7

Chapitre II- Méthodologie de l'étude

9

2.1- Cycle de vie d'un projet de téléphonie mobile

9

2.1-1. Etude de faisabilité technico-économique

.9

2.1-2. Obtention de la licence 9

2.1-3. Déploiement du réseau 9

2.1-4. Optimisation, extension, densification .10

2.1-5. Evolution des services 10

2.1-6. Transmission vers une nouvelle technologie 10

2.2- Le processus de déploiement des sites radio ..11

2.2-1. Phase 1 : négociation/renégociation des

sites 11

2.2-2. Phase 2 : réalisation des travaux 12

2.2-3. Phase 3 : Installation et mise en service 12

2.3- Processus de maitrise des risques 13

2.3-1. Identification des risques ..13

2.3-2. Evaluation et analyse des risques ..14

2.3-2.1. Méthode quantitative 14

2.3-2.2. Méthode qualitative 14

2.4- Planification des réponses 15

2.5- Suivi et contrôle ..15

2.6- Plan de communication 15

Page 53

Chapitre III- Présentation des résultats

16

3.1- Etablissement du contexte 16

3.2- Identification des risques par la méthode

théorique : diagramme des causes à effet 17

3.2-1. But .17

3.2-2. Principe ..17

3.2-2.1. Enoncé du problème ..17

3.2-2.2. Le brainstorming 17

3.2-2.3. Les grandes catégories des causes .18

3.2-2.4. Le diagramme d'Ishakawa 18

3.3- Analyse et évaluation des risques 19

3.4- Le traitement des risques 23

3.5- La surveillance des risques .24

3.6- La communication et la concertation .25

Chapitre IV- Analyse et discussion 26

4.2- Analyse des résultats 26

4.3- Discussion 29

4.4- Recommandations 31

Conclusion 32

Bibliographie 34

Annexes 35

|