II.4.2 Architecture physique

du réseau MPLS

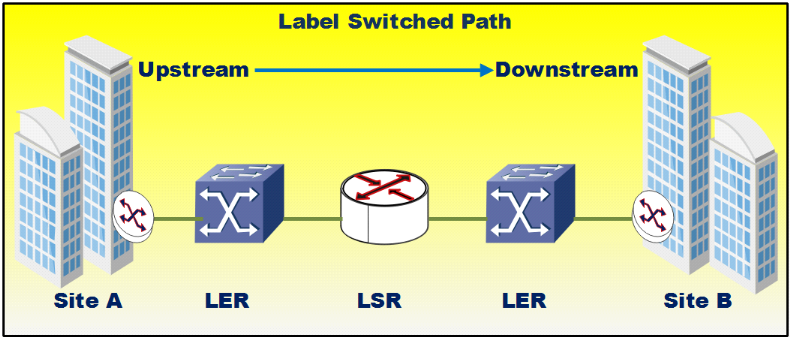

Ci-dessous, nous présentons l'architecture physique du

réseau MPLS.

Figure II.9 : Architecture physique du réseau MPLS

[16]

II.4.3 Architecture logique

MPLS

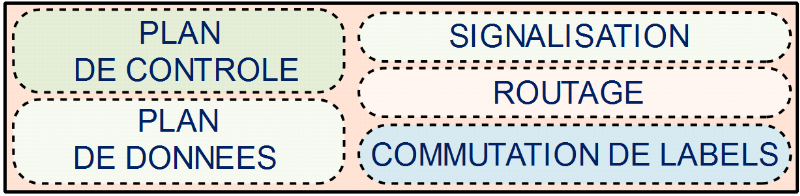

L'architecture logique MPLS est composée de deux plans

principaux pour la commutation dans le réseau backbone :

- Plan de contrôle : Il permet de

créer et de distribuer les routes et les labels. Ainsi, il

contrôle des informations de routage, de commutation et de distribution

des labels entre les périphériques adjacents ;

- Plan de données : Il est connu

également sous le nom de « Forwarding Plane » et permet de

contrôler la transmission des données en se basant sur la

commutation des labels

Les différents composants MPLS sont dans la figure

ci-dessous :

Figure II.10 : Architecture logique du réseau MPLS

[17]

II.4.3.1 Plan de contrôle

Il est composé d'un ensemble des protocoles de routage

classique et de signalisation. Il est chargé de la construction, du

maintien et de la distribution des tables de routage et de commutation. Pour ce

faire, le plan de contrôle utilise des protocoles de routage classique

tels qu'IS-IS ou OSPF afin de créer la topologie des noeuds du

réseau MPLS et des protocoles de signalisation spécialement

développés pour le réseau MPLS comme LDP, MP-BGP

(utilisé par MPLS-VPN) ou RSVP (utilisé par MPLS-TE).

Dans un réseau MPLS, il existe deux méthodes

pour créer et distribuer les labels : « Implicitrouting » et

« Explicit routing ». Ces deux méthodes sont celles

utilisées pour définir les chemins LSP dans le réseau

MPLS.

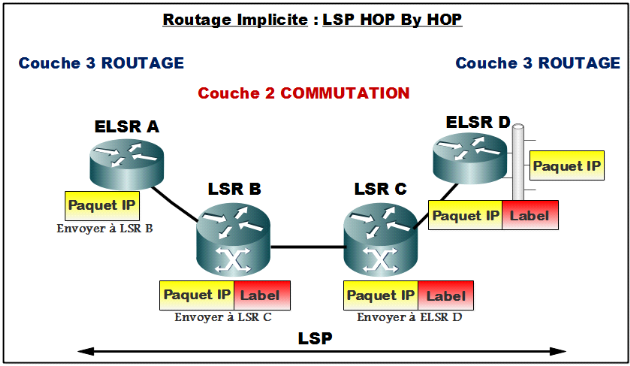

II.4.3.1.1 La méthode « ImplicitRouting

»

Cette méthode est un modèle

orienté-contrôle fondé sur la topologie du réseau

où les labels sont créés à l'issue de

l'exécution des protocoles de routage classique. Il existe

également la distribution implicite des labels aux routeurs LSR.

Cette distribution est réalisée grâce au

protocole LDP où les labels sont spécifiés selon le chemin

« Hop By Hop » défini par le protocole de routage interne

classique IGP dans le réseau. Chaque routeur LSR doit donc mettre en

oeuvre un protocole de routage interne de niveau 3 et les décisions de

routage sont prises indépendamment les unes des autres comme l'illustre

la figure ci-dessous :

Figure II.11 : Routage implicite des labels [16]

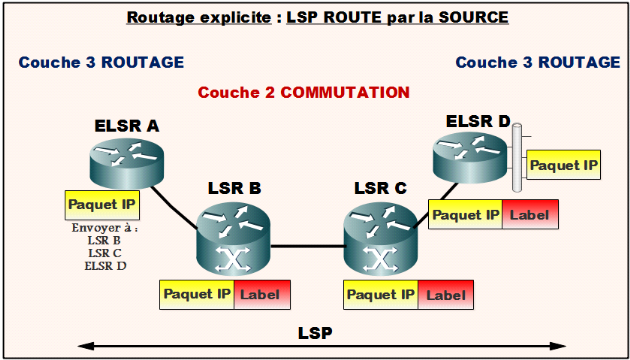

II.4.3.1.2 La méthode « Explicit Routing

»

La méthode explicite est fondée sur les

requêtes (REQUEST-BASED) et consiste à ne construire une route que

lorsqu'un flux de données est susceptible de l'utiliser. Avec cette

méthode, le routeur Ingress ELSR choisit le chemin de bout en bout au

sein du réseau MPLS. Dans ce cas, la création des labels est

déclenchée lors de l'exécution d'une requête de

signalisation comme RSVP par exemple. Comme illustré dans la figure

ci-dessous.Cette méthode est utilisée pour CR-LDP (CR-LDP=LDP+TE)

et RSVP-TE. Et, le LSP n'est plus déterminé à chaque bond

contrairement au routage implicite.

Ce qui permet MPLS de faire du « Trafic Engineering

» afin d'utiliser efficacement les ressources du réseau et

d'éviter les points de forte congestion en répartissant le trafic

sur l'ensemble du réseau. Ainsi, des routes, autres que le plus court

chemin, peuvent être utilisées tel que décrit dans la

figure ci-dessous :

Figure II.12 : Routage explicite des labels [16]

|