4.6. Visualisation résultats de monitoring

? Représentation de la collecte et stockage

métriques via Prometheus

Figure 4.19 Image collecte et stockage

métriques

TFE_ESIS_AS 2018

56

IMPLEMENTATION DE LA SOLUTION

? Visualisation proprement dite des résultats de

monitoring

Dans cette étape, nous allons présenter quelques

captures des informations de monitoring que met à notre disposition

CAdvisor, relatif aux conteneurs tournant sur notre serveur :

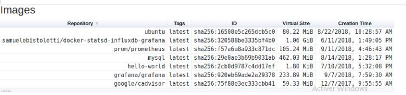

Figure 4.20 Conteneurs en exécution

Figure 4.21 Images conteneurs disponible sur le

serveur

TFE_ESIS_AS 2018

Figure 4.22 Information sur l'hôte docker

Figure 4.23 Information sur conteneur Ubuntu en

exécution

Figure 4.24 Utilisation mémoire conteneur

Ubuntu

57

IMPLEMENTATION DE LA SOLUTION

Figure 4.24 Processus en exécution conteneur

Ubuntu

Figure 4.25 Utilisation processeur conteneur Ubuntu

TFE_ESIS_AS 2018

TFE_ESIS_AS 2018

58

IMPLEMENTATION DE LA SOLUTION

4.7. Conclusion Partielle

4.7.1. Evaluation des besoins

4.7.1.1. Besoin fonctionnels

Après un cycle de conception, il est normal de se poser

la question de savoir ; est-ce que le problème est-il résolu ?

Raison pour laquelle nous avons pensé à évaluer les

besoins fonctionnels ainsi que les besoins non fonctionnels pour

vérifier, si la solution a bel et bien répondu à nos

critères d'exigence.

Tableau 4.1 : Besoins fonctionnels

|

Besoins fonctionnels

|

Identifiant

|

Évaluation en %

|

|

Environnement sauvegarde informations

|

F.1.1

|

100 %

|

|

Dispositif de prévention ou signalisation

|

F.1.2

|

0%

|

|

Mécanisme de visualisation des services

|

F.1.3

|

100%

|

|

Mécanisme de collecte d'information

|

F.1.4

|

1000%

|

120

100

40

80

60

20

0

F.1.1 F.1.2 F.1.3 F.1.4

Evaluation besoins fonctionnels

Evaluation en %

Figure 4.26 Evaluation des besoins fonctionnels

Tableau

4.2 : Besoins non fonctionnels

Besoins fonctionnels Identifiant Evaluation en %

La simplicité d'utilisation C.1.1 100%

La fiabilité C.1.2 95%

La rapidité d'installation C.1.3 97%

La performance C.1.4 90%

TFE_ESIS_AS 2018

59

IMPLEMENTATION DE LA SOLUTION

Le coût C.1.5 90%

102

100

98

96

94

92

90

88

86

84

C.1.1 C.1.2 C.1.3 C.1.4 C.1.5

Evaluation besoins non fonctionnels

Evaluation en %

Figure 4.27 Evaluation des besoins non fonctionnels

En définitif, nous avons dans ce chapitre conçu

notre solution de monitoring d'un environnement conteneurisé docker tout

en respectant les exigences citées ci-haut dont a

fait notre étude, afin de présenter une solution

qui répondrait aux attentes du client.

TFE_ESIS_AS 2018

60

|