EPIGRAPHE

DEDICACE

Je dédie ce travail qui est le fruit de ma sueur

à la famille BUSHABU Modeste et MEYI Aimérance, tolérant

de mes caprices même dans des moments difficiles et pour ses

multiples efforts qu'il ne cesse de déployer à mon égard,

je saisis de cette occasion pour exprimer ma récompense des efforts

consentis.

A vous papa casimir muabo pour l'effort que vous avez fourni

pour nos études et a vous maman Christine pour tout sans votre effort je

ne saurais pas allez de l'avant je vous remercie de tout coeur.

Germain NDANGUELA

REMERCIEMENTS

Il serait solidement bon de notre part de glorifier Dieu pour

les merveilles qu'il continue à faire pour nous.

Nous présentons nos remerciements à toutes les

autorités académiques en général et celles de la

faculté des Sciences Economiques et de Gestion en particulier, pour leur

encadrement et leurs initiatives qui ont pu faire de nous aujourd'hui des

gradués en pédagogie appliquée.

Qu'il nous soit permis de rendre particulièrement

hommage au chef des travaux BUAMBAKA Séraphin et BUANGA Emmanuel

respectivement directeur et codirecteur qui, en dépit de leurs multiples

occupation ont accepté d'assurer la direction de ce présent

travail, qu'ils trouvent ici l'expression de notre profonde

considération.

A nos très chers parents BUSHABU Modeste et MEYI

Aimérance pour leurs sages conseils et leurs soutiens tant

matériels que financiers trouvez ici l'expression de notre gratitude.

A vous mes frères et soeurs BUSHABU Modeste, MBIDI

Charlotte, MBEMBE Régine, jully nanvue ; generose mashala, pour

toutes peines et charges assumées, tout soutien moral, spirituel et

conseils, que le père céleste vous bénisse à

jamais.

A tous ceux qui de loin ou de près ayant

contribué à ce modeste travail et que leurs noms ne sont pas

cités sur cette liste ne sentent pas oublier mais qu'ils

reçoivent aussi nos sincères remerciements.

Germain NDANGUELA

*

LISTE D'ABREVIATION

BDD : Base de Données

MERISE : Méthode de recherche en informatique par

un système d'entreprise ou un sous ensemble

MLD : Modèle Logique de Données

MPD : Modèle Physique des Données

SGBD : Système de gestion de base des

données

SGBD-R : Système de gestion de base des

données Relationnelle

SI : Système d'information

SIAD : Système Interactif d'aides à la

décision

SO : système opérant

SP : Système de pilotage

UPKAN : Université Pédagogique de

Kananga

DIRSAC : Direction de service académique

C S : Contrôle scolaire

B I : Bureau d'inscription

LISTE DES TABLEAUX

ü Tableau 1 : Analyse des postes de travail

ü Tableau 2 : Analyse de moyens humains

ü Tableau 3 : Analyse de moyens matériels

ü Tableau 4 : Matrice de flux

ü Tableau 5 : Tableau de flux

ü Tableau 6 : Fiche d'analyse des documents

ü Tableau 7 : schéma de circulation des

informations

ü Tableau 8 : Légende

ü Tableau 9 : Modèle physique des données

LISTE DES FIGURES

v Figure 1 : la structure d'un système d'information

v Figure 2 : l'organigramme général du

complexe scolaire les amis de David

v Figure 3 : l'organigramme de services concernés

v Figure 4 : schéma de flux entre service

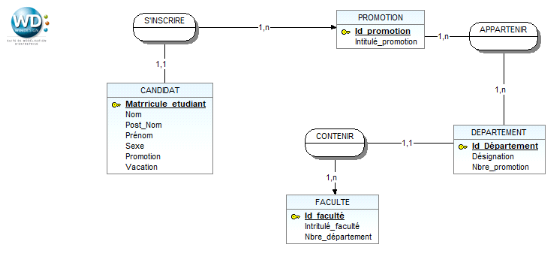

v Figure 5 : le modèle conceptuel des données

brut

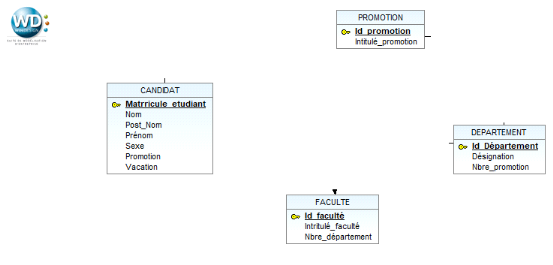

v Figure 6 : le modèle conceptuel des données

valide

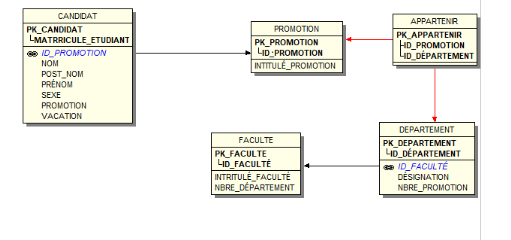

v Figure 7 : modèle logique des données

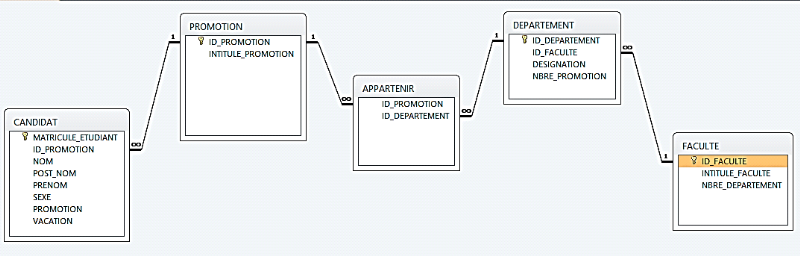

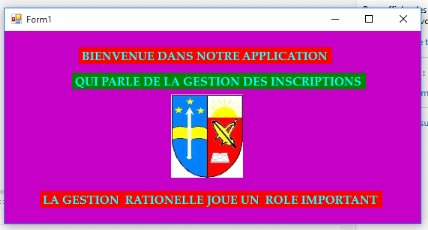

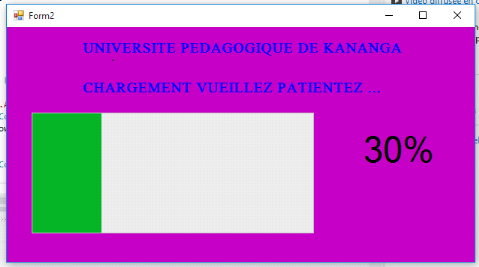

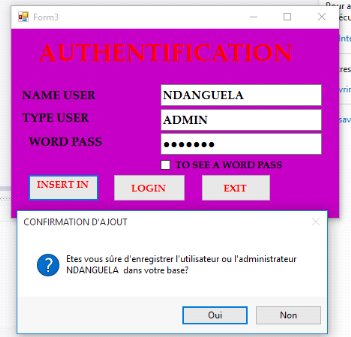

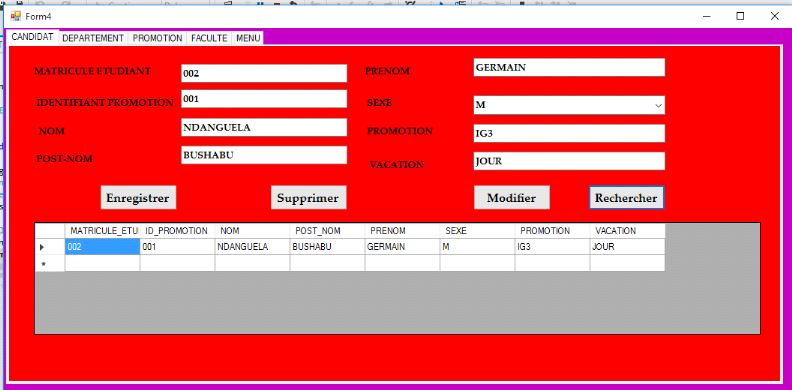

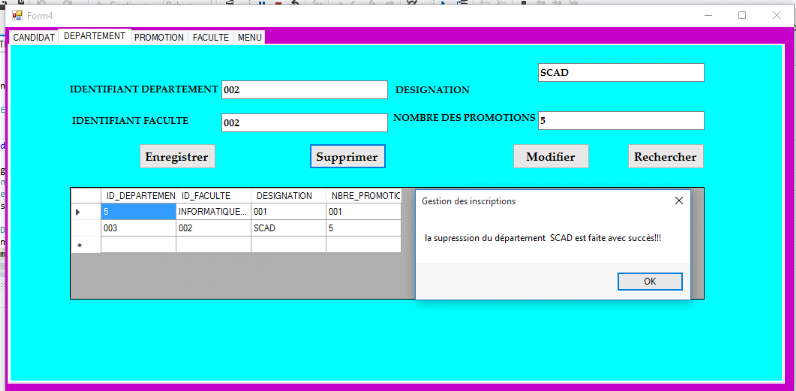

v Figure 8 : implémentation du nouveau système

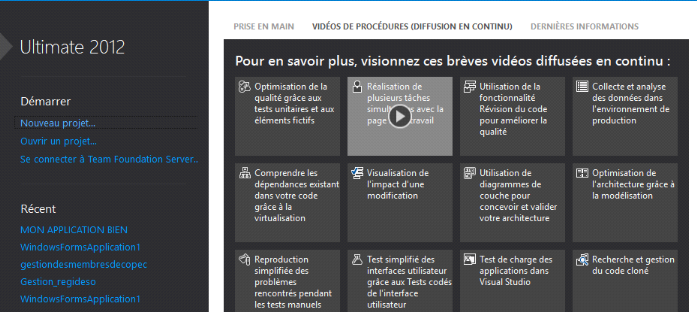

v Figure 9 : choix du langage de programmation

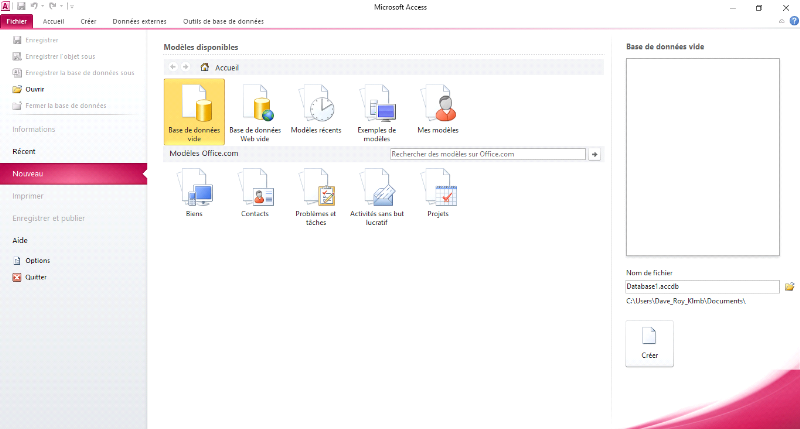

v Figure 10 : choix du système de gestion de base des

données

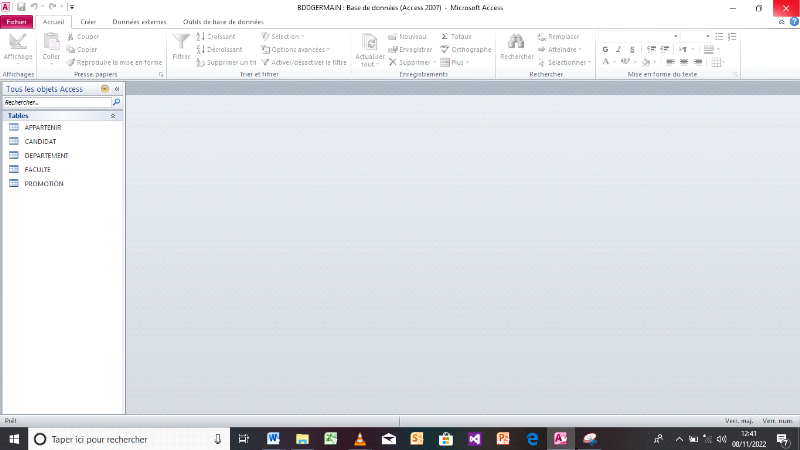

v Figure 11 : présentation de la base de

données

INTRODUCTION

Au 21ème siècle le monde est envahie

par la nouvelle technologie de l'information est de la communication (TIC en

sigle) l'impact de l'informatique touche tous les domaines de la vie humaines,

son importance fait de lui à ce jours une source fiable et indispensable

dans tous les horizons grâce à son outils de prédilection

qui est l'ordinateur, de telles sortes qu'on a l'impression que tous ce monde

est en course vers la recherche et le traitement des informations .Suite au

certaines difficultés qu'affiche la gestion manuelle, la gestion

automatique intervient comme un complément grâce à son

efficacité, rapidité, vitesse... sur le plan de traitement des

informations.

C'est pourquoi il est très nécessaire

d'informatiser ce qui manuelle pour profiter de l'avantage de

l'informatisation, l'UPKAN n'échappe pas à cette situation.

C'est ainsi que notre étude s'effectue sur « la conception et

la réalisation d'une base de données pour la gestion des

inscriptions des étudiants cas de L'UPKAN».

0.1. ETAT DE LA QUESTION

Définit l'état de la question comme

l'évolution du traitement ou de l'étude du sujet depuis ses

premiers instants jusqu'à son état actuel. A lui d'ajouter, le

chercheur est souvent sûr de ne pas être la première

personne au monde à s'intéresser au sujet en étude.

Il faut préciser qu'avant de s'investir sur un sujet

donné, le chercheur doit se poser une série des questions

avant de débuter la rédaction.

L'état de la question a pour but d'indiquer les

mérites et les failles des études antérieures

menées par les prédécesseurs en vue de maintenir

l'originalité. L'approche signalée par cet auteur mérite

pour notre monographie en vue de prouver notre originalité.

Ainsi, notre domaine de la recherche n'est pas vierge,

plusieurs auteurs ont publié les thèses de doctorat, les

articles scientifiques, les mémoires de licence, les travaux de fin de

cycle, ...

C'est la raison pour laquelle nous allons citer quelques

auteurs, leurs problématiques et hypothèse en vue de situer

notre démarcation. C'est le cas de :

NTUMBA BITANGILA qui a parlé de conception et la

réalisation d'une base pour la gestion de mobilier cas de

l'UPKAN.1(*)

0.2. CHOIX ET INTERET DU SUJET

a. CHOIX DU SUJET

Le choix de ce sujet ne pas un fait hasard, mais il est

motivé par le souci d'aider l'université pédagogique de

Kananga à résoudre ses difficultés qu'elle trouve pour

inscrire ses étudiants grâce au moyen informatique que nous lui

proposons et l'application que nous allons mettre en place.

b. INTERET DU SUJET

Le fait que nous ayons choisis ce sujet est d'une grande

importance car, il permet d'élargir notre connaissance en conception et

aussi dans le but d'une obtention d'un diplôme de graduat en informatique

de gestion

L'application que nous allons créer servira de

référence aux autres chercheurs qui pourront choisir leur travaux

dans le même cote que nous et toute personne qui pourrait s'en servir

comme chemin de documentation et d'inspiration.

Lorsque l'université pédagogique de Kananga sera

informatisée ça sera l'avantage pour la communauté et le

responsable de l'institution en fin d'éviter le gaspillage de temps

dans le traitement de leurs informations.

0.3.

PROBLEMATIQUE

C'est l'ensemble des questions qu'un chercheur se pose sur un

sujet d'étude d'une manière générale et fini par

particulariser l'Object de la recherche scientifique doit toujours partir de

l'existence d'un problème auquel un chercheur tente de résoudre

ou de donné des explications .2(*)

L'informatisation présente certaine performance et

aujourd'hui certaines entreprises profitent des avantages de ces derniers,

c'est ne pas pour les autres entreprises, ce la causé par :

· Le cout élevé des matériels

informatique

· Le manque de personnel en informatique

Pour ce qui nous concerne, notre travail qui s'effectue sur la

gestion des inscriptions des étudiants de l'UPKAN n'échappe pas

à cette situation et nécessite une solution.

C'est ainsi que nous allons nous poser des questions

suivante :

v Que faut-il faire pour rendre la gestion des

inscriptions optimales ?

v Quels sont les faiblesses du système

existant ?

v Quels sont les avantages et inconvénients

présentera le nouveau système?

0.4. HYPOTHESE

C'est une réponse anticipé que propose le

chercheur et tente de les vérifier à la fin de sa recherche. Une

hypothèse est une proposition initiale à partir de laquelle on

construit un raisonnement ou une supposition

d'éventualité.3(*)

Suite aux questions que nous nous sommes posés, nous

voici en ces quelques lignes donné des réponses :

- Pour rendre la gestion des inscriptions optimale, il serait

évident d'automatiser le système actuel ;

- Les faiblesses du système existant sont telles

que : la lenteur de traitement des données, perte des

informations ;

- Les inconvénients seraient : le coût

élevé des matériels

- Avantages : diminution du temps

0.5. METHODE ET TECHNIQUE

a. METHODE

Marche rationnelle de l'esprit pour arriver à la

connaissance ou à la démonstration de la vérité, un

chemin à suivre pour atteindre un objectif bien

déterminé.4(*)

1. METHODES STRUCTURO FONCTIONNELLE

Cette méthode est définit comme « un

système de transformation qui comporte des lois en tant que

système et qui conserve ou s'enrichit, cette méthode a

été décrit pour le fonctionnement de

l'entreprise».5(*)

2. METHODE HISTORIQUE

La méthode historique est la méthode

employée pour constituer l'histoire, elle sert à

déterminer scientifiquement les faits historiques, puis à le

grouper en système scientifique.6(*)

3. METHODE ANALYTIQUE

Une méthode analytique est un moyen visant à

exprimer concrètement un besoin bien exprimé ou encore c'est la

réponse matérialisé à un problème.7(*)

4. METHODE MERISE

Merise est une méthode de conception, de

développement et de réalisation de projet informatique.

TECHNIQUE

Ensemble de procède et de moyen pratique propre

à une activité, savoir-faire, habileté de quelqu'un dans

la pratique d'une activité, la technique permet au chercheur de

ressembler de données et des informations sur son sujet de

recherche.8(*)

1. TECHNIQUE DOCUMENTAIRE

Selon GRAWITZ.M la technique documentaire consiste en une

faille systématique de tout ce qui est écrit ayant une liaison

avec le domaine de recherche.

Il s'agit des : ouvrages, les mémoires, les

rapports et le note de cours ainsi que les sites web, etc...9(*)

2. TECHNIQUE D'INTERVIEW

La documentation, elle seul ne suffit pas pour donnes des

informations recherchées, pour cette raison, nous allons organiser

l'interview au cadre de l'upkan pour récolter, les informations pour le

fonctionnement de cette institution.

0.6. DELIMITATION DU SUJET

Scientifiquement, il est toujours exigé qu'un sujet

soit délimité dans le temps et dans l'espace en vue mieux de la

redimensionner.

a. DANS LE TEMPS

Notre étude est plus prospective, elle puise quelques

informations du passer en se basant du présent et si possible sont

champs d'application aura lieu dans l'avenir donc, elle part de 2022 aux jours

avenir.

b. DANS L'ESPACE

Nous nous sommes limités uniquement dans

l'université pédagogique de Kananga.

0.7. SUBDIVISION DU TRAVAIL

Hors mis l'introduction et la conclusion, ce travail se

subdivise de la manière suivante :

ü Chapitre I Généralité sur le

système d'information ;

ü Chapitre II Analyse préalable ;

ü Chapitre III Conception et réalisation d'un

nouveaux système.

CHAP. I. GENARALITE SUR

LE SYSTEME D'INFORMATION

1.1. CONCEPTS DE BASE

1. CONCEPTION

C'est l'aptitude de comprendre quelque chose, manière

particulier de comprendre, une question, une opinion, une représentation

de l'idée pour construire un système, donc c'est une

création de l'imagination sur quelque chose.10(*)

2. REALISATION

C'est une représentation qu'on se fait sur quelque chose

pour atteindre l'objectif bien défini.11(*)

3. GESTION

C'est l'action d'administrer, d'assurer la rentabilité

d'une entreprise, donc c'est une discipline qui étudie l'organisation et

le fonctionnement des unités économique, ensemble des

dispositions visant à protéger une chose.12(*)

4. INSCRIPTION

Une action d'inscrire sur une liste, dans un registre,

écrire une chose dans l'endroit où ça n'exister pas

avant.13(*)

5. ETUDIANT

Celui ou celle qui suit les cours d'une université, une

grande école.14(*)

1.2. CONCEPTS

INFORMATIQUES

I.2.1. Information

Une information est un élément des

connaissances qui réduit notre ignorance. Ou encore une information est

un élément des connaissances susceptible d'être codé

pour être conservé, traité ou communiqué. Une

information est une donnée qui a un sens et un impact sur le

récepteur. Sa valeur est proportionnelle à son impact et

à son potentiel de surprise15(*).

a. Classification des informations

Pour se présenter dans un ensemble important

d'informations qui constituent le système d'information de l'entreprise

ou du système étudié, on est amené à

procéder à un certain nombre de classifications.

Ainsi, l'information peut se présenter sous les

diverses catégories suivantes : Information

élémentaire ; Information paramètre, Information

résultante et Information de commande.

1. Informations élémentaires

Une information élémentaire est une information

qu'on ne peut «inventée» la ou les valeur(s). Pour

pouvoir s'en servir on doit en connaitre la valeur. Exemple : le nom d'un

élève.

2. Informations paramètres

Un paramètre est une rubrique dont la valeur est

constante et prévisible. On peut estimer que sa valeur est connue et la

même pour tout ou pour tous. Exemple : le quotient intellectuel est

calculé pour chaque élève...

3. Informations résultantes

Une information résultante est obtenue par un

traitement arithmétique et un traitement logique. Exemple :

Résultat d'un traitement arithmétique : la moyenne

d'un étudiant. Résultat d'un traitement logique :

compte tenu du montant des achats, le client a droit à une remise ou

non.Une information (calculée ou déduite) est obtenue par un

traitement arithmétique (le plus souvent) ou un traitement logique

(comparaison, déduction...).

4. Informations de commande

L'information de commande est celle ayant permis, à

partir d'informations invariantes, d'obtenir une information résultante.

Ce sont les traitements (calculs, comparaison ...) à effectuer.

On emploie également les termes de règles de

gestion règles de calcul, pour désigner ces informations de

commande.

5. Autre classification des

informations

- informations externes ou

internes

L'information est dite interne si elle reste à

l'intérieur du domaine étudié, alors qu'elle est dite

externe si elle provient de l'extérieur ou lui est destiné.

- information quantitative ou

qualitative

Une information quantitative se présente sous forme

chiffrable alors que l'information qualitative va être non

chiffrée. Exemple : la côte d'un élève est une

information quantitative alors que le fait qu'il soit fille ou garçon

est qualitatif.

- Information permanente ou temporaire

(signalétique ou de situation)

Une information permanente est une information qui ne va pas

varier dans le temps, alors qu'une information temporaire va être soumise

à une variation régulière. Exemple : le nom d'un

élève est une information permanente, alors que sa moyenne en

mathématique est une information temporaire.

6. Qualités d'un

système d'informations

Dans la pratique, un bon système d'informations doit

avoir les qualités ci-après16(*) :

· La fiabilité : le système

d'information doit fournir les informations fiables, sans erreurs, autrement un

bon système d'information doit contenir moins d'erreurs possibles.

· La rapidité : un bon

système d'information doit mettre à temps dans un délai

court les informations ou résultats à la disposition des

utilisateurs.

· La sécurité : un bon

système d'information doit être capable d'assurer une

sécurité des informations en son sein.

· Pertinente : un système

d'information doit être à mesure de prendre en compte toutes les

informations qui lui proviennent et analyser les informations parasites et les

informations utiles pour, enfin diffuser une information (résultat) bien

traité avec une bonne précision, information claire, d'où

L'information pertinente.

7. Valeur de l'information

Toutes les activités humaines de travail font

naître des besoins en données, en information et en connaissance

qui sont des représentations de quelque chose par quelqu'un. Ainsi,

l'information n'a de valeur qu'en fonction de l'utilisation qui en est fait

dans des processus de travail et comportementaux. Par exemple pour un processus

décisionnel, les critères de valorisations d'une information sont

entre autre ;

v la réduction de l'incertitude :

une information n'a de valeur que si elle contribue à réduire

l'incertitude.

v La modification de la

décision : une information additionnelle n'a de valeur que

si elle peut affecter la décision.

v Les conséquences de la

décision : une information n'a de valeur que si elle

contribue à modifier significativement les conséquences d'une

action.

8. Mode de représentation de

données

En vue de traiter de manière automatisée, les

données doivent être représentables sous formalisme

acceptable par le système informatique qui sera employé.

a. I.2.2. SYSTEME

Tous travaux informatiques s'effectuent dans un

système. Ainsi, il existe plusieurs définitions du mot SYSTEME.

Le système est un ensemble d'éléments en interaction

dynamique, dont les éléments sont organisés et

coordonnées en vue d'atteindre un objectif, qui évolue dans un

même environnement17(*).

Jean Louis LEMOIGNE définit un système comme

suit18(*) : Quelque

chose (n'importe quoi identifiable) ; Qui fait quelque chose

(activité ou fonction) ; Qui est doté d'une structure ;

Qui évolue dans le temps ; Dans quelque chose ; Pour quelque

chose.

Du point de vue de la structuration, le système

d'entreprise est définit comme suit :

A. SYSTEME D'INFORMATIONS D'ENTREPRISE

a. Définition

Le système d'informations est un ensemble de moyens

(humains et matériels) et de méthodes se rapportant au traitement

de l'information d'une organisation. Ou encore l'ensemble d'informations

circulant dans l'organisation, elle est le trait d'union entre le

système de pilotage et le système opérant.

· Le système de pilotage décide des actions

à conduire sur le système opérant en fonction des

objectifs et des politiques de l'entreprise. Ex : promoteur

· Le système opérant englobe toutes les

fonctions liées à l'activité propre de l'entreprise.

Ex : chef d'établissement.

· Le système d'information assurera le lien entre

deux autres systèmes de l'entreprise : le système opérant

et le système de pilotage.

Le système d'informations est ensemble du

système des moyens humains, matériels, méthodes qui se

rapportent au traitement des différentes formes des informations

rencontrées dans une entreprise19(*).

L'information est indispensable au fonctionnement d'une

entreprise. Il est nécessaire de traiter les diverses données,

d'origine interne et externe et pour les adapter aux besoins des utilisateurs.

Le Système d'informations a pour objectif de restituer aux

différents membres de l'entreprise, les informations sous une forme

directement utilisable, au moment opportun, afin de faciliter le

déroulement des opérations et la décision aux

différents niveaux, le Système d'informations est en partie

formel et en partie informel.20(*)

c. Classification des systèmes

d'informations

La classification des systèmes d'informations tient

compte des types de traitements. Ainsi, on a :

1. Selon le degré d'automatisation,

on distingue :

· Le système manuel :

le traitement des informations s'effectue à l'aide de la

main (stylo, crayons, etc.) ;

· Le système

mécanique : le traitement des informations utilisant

des instruments auxiliaires tels que les machines à écrire ;

· Le système

informatique : dans ce cas, on utilise comme auxiliaire de

traitement les moyens électroniques, tels que des ordinateurs.

2. Selon le degré d'intégration des

informations, on distingue :

Système indépendant :

Dans le système indépendant, chaque service a son

propre système informatique, c'est-à-dire chaque système

développe ses propres applications. Il peut avoir aussi ses

matériels et logiciels propres et pro logiciels ses propres

matériels)

- Avantages : chaque service est

autonome

- Désavantages :

multiplicité des matériels

· Système dépendant ou

intégré : il y a intégration au niveau

d'échange des informations entre différents services.

Dans le système intégré les

différents services ou départements sont reliés entre eux,

ainsi l'intégration consiste par exemple à l'organisation d'un

seul site de traitement.

L'entreprise est un système complexe dans lequel

transitent de très nombreux flux d'informations. Sans un dispositif de

maîtrise de ces flux, l'entreprise peut très vite être

dépassée et ne plus fonctionner avec une qualité de

service satisfaisante. L'enjeu de toute entreprise qu'elle soit de

négoce, industrielle ou de services consiste donc à mettre en

place un système destiné à collecter, mémoriser,

traiter et distribuer l'information (avec un temps de réponse

suffisamment bref). Ce système d'information assurera le lien entre deux

autres systèmes de l'entreprise : le système opérant et le

système de pilotage.

Du point de vue structurel, le système d'information

est organisé comme suit :

Système de pilotage

Système d'information

Système opérant

ü Le système de pilotage décide des actions

à conduire sur le système opérant en fonction des

objectifs et des politiques de l'entreprise ;

ü Le système opérant englobe toutes les

fonctions liées à l'activité propre de l'entreprise :

facturer les clients, régler les salariés, gérer les

stocks, ...

Une telle décomposition prend bien en compte :

- la différence de besoin en matière

d'information des modules opérants et pilotes,

- la nécessité pour le système

d'information de ne pas se contenter de transmettre les informations mais d'en

changer le niveau de synthèse21(*).

Dans certaines organisations, on peut trouver des formes plus

intégrées du système d'information. Cette

intégration peut se faire soit au niveau du système

opérant, soit au niveau du système de pilotage.

3. ROLE D'UN SYSTEME D'INFORMATIONS

Dans une entreprise, le système d'informations a donc

pour rôle de traiter, collecter, mémoriser, diffuser

l'information.

v Fonctions d'un système

d'informations

Dans l'entreprise, le système d'informations a des

fonctions indispensables telles que :

1. Recueillir les informations : Pour

fonctionner, le système doit être alimenté par les

informations. Ces informations proviennent de différentes sources,

internes ou externes. Les sources externes proviennent de l'environnement du

système.

2. Mémorisation de l'information : Une

fois l'information saisie, il faut en assurer la pérennité, c'est

à dire garantir un stockage durable et fiable. Les informations

stockées dans les ordinateurs le sont sous forme des fichiers

organisés afin d'être plus facilement exploitables sous la forme

d'une base de données.

3. Traitement de l'information : Pour

être exploitable, l'information subit des traitements. Là encore,

les traitements peuvent être manuels (c'est de moins en moins souvent le

cas) ou automatiques (réalisés par des ordinateurs). Les

principaux types de traitement consistent à rechercher et à

extraire de l'information, consolider, comparer des informations entre elles,

modifier, supprimer des informations ou en produire de nouvelles par

application de calculs.

4. Diffusion de l'information : Pour

être exploitée, l'information doit parvenir dans les meilleurs

délais à son destinataire. Les moyens de diffusion de

l'information sont multiples : support papier, forme orale et de plus en plus

souvent, utilisation de supports numériques qui garantissent une vitesse

de transmission optimale et la possibilité de toucher un maximum

d'interlocuteurs.

4. QUALITE D'UN BON SYSTEME D'INFORMATIONS

Pour être efficace, le système d'informations

informatisé devra notamment assurer:

o La rapidité et la facilité

d'accès aux informations : un système trop lent ou trop

compliqué à utiliser peut décourager les utilisateurs et

diminuer l'efficacité ou la pertinence des décisions. Il faut

donc des machines et des réseaux performants et des interfaces

conviviales et pratiques à utiliser.

o La fiabilité, la pertinence et

l'intégrité des informations : les informations doivent

être sûres et fiables, le système doit fournir des

informations à jour. L'intégrité des informations implique

que le système sait réagir à des situations qui risquent

de rendre les informations incohérentes.

o La sécurité et la

confidentialité des informations : la

sécurité du système est assurée par des dispositifs

qui permettent de sauvegarder régulièrement les données.

Le système doit également être protégé de la

malveillance et des attaques extérieures grâce à des

dispositifs matériels (routeurs filtrants) ou logiciels (identification,

anti-virus, pare-feu, détecteurs d'intrusion. . .).

5. LA SECURITE D'UNE INFORMATION

Il est indispensable d'envisager des procédures

garantissant des récupérations contre tout type d'incident (perte

des matériels, logiciel. . .), qu'il s'agisse des destructions logiques

(anomalies de ou mise à jour) physique, que ces destructions soient

palliées au total.

Il est capital de présenter les notions de transaction

et de requête :

ü Une requête est une unité

élémentaire de traitement permettant d'agir sur un SGBD ;

ü Une transaction est un ensemble de un à n

requêtes nécessaires à la réalisation d'une

opération particulière.

6. LES MECANISMES DE SECURITE

Les points de reprise lorsque le SGBD redémarre

après un incident, il doit impérativement le faire à

partir d'une situation de référence dans laquelle les

données des bases de données sont dans un état stable.

Pour garantir cela, le SGBD effectue à l'intervalle régulier des

points de reprise. Le SGBD effectue un bilan des transactions en cours et

valide les transactions terminées.

Quelques mécanismes de sécurité

importants dans l'utilisation d'une BDD :

· Le journal des transactions : ici

toutes les transactions sont enregistrées dans un journal. Un journal

des transactions est un fichier mémorisant l'état des base de

donnée à l'issue du dernier point de reprise ainsi que les

transactions effectuées par le SGBD depuis ce dernier point de

reprise.

· La procédure de reprise : lors

de la reprise après l'incident, le système redémarre

depuis le point de reprise précédent en appliquant le journal des

transactions, pour se retrouver dans la même situation qu'avant

l'incident : ii s'agit d'une procédure de reprise.

· La duplication des données :

pour se protéger des destructions physiques massive d'information,

seules les duplications (sauvegarder) par des dispositions

régulières (hebdomadaires, journaliers) constituent une garantie

suffisant.

I.2.3. INFORMATIQUE

L'informatique est une science de traitement des informations

d'une manière automatique et rationnelle à l'aide d'une machine

électronique appelée « Ordinateur ». Le terme «

informatique » date de 1962. Il vient de la contraction des mots «

information » et « automatique ». L'histoire de l'informatique

est justement marquée par la volonté des hommes d'automatiser

certaines tâches longtemps réalisées à la main, en

particulier le calcul. Le terme informatique fut créé en 1962 par

Philippe Dreyfus par la réunion des deux termes information et

automatique. Il s'agit du traitement automatique de l'information.

a. SYSTEME INFORMATIQUE

Le système informatique est ensemble des outils,

logiciels informatiques qui permettent la gestion automatique des

informations.

I.2.4.BASE DE DONNEES

Une Base de Données est un ensemble structuré de

données, enregistrées sur des supports, accessibles par

l'ordinateur, représentant les informations du monde réel et

pouvant être interrogées et mises à jour par une

communauté d'utilisateurs.22(*)

a. Définition normalisée

Une base de données est un ensemble de données

organisé en vue de son utilisation par des programmes correspondant

à des applications distinctes et de manière à faciliter

l'évolution indépendante des données et des

programmes.23(*)

b. D'autres définitions de la base de

données

D'autres définitions reprennent les mêmes

éléments tout en insistant sur certains aspects :

o Une base de données est une collection de fichiers

(entités) reliés entre eux par des liens logiques et/ou physiques

et organisés de manière à répondre efficacement

à une grande variété de questions24(*) ;

o Une BD peut apparaître comme une collection

d'informations modélisant une entreprise du monde réel,

servant de support à une application informatique et dont les

données peuvent être interrogées au moins par leur contenu

;

o Une BD est destinée à la gestion, au stockage,

à l'actualisation et à la consultation d'entités de

différentes natures (et de leurs données), sachant que ces

entités ont un lien les unes avec les autres.

La gestion des informations se faisait jadis à

partir de fiches manuscrites puis dactylographiées, classées

bien souvent selon un index. Cas d'une gestion des produits par ordre

alphabétique sur le nom, avec un index ou une coche sur la

première lettre du nom, pour améliorer le classement et la

recherche.

Celui-ci a pour but, en parfaite collaboration avec le

système d'exploitation d'assurer les tâches suivantes :

o Gérer automatiquement les mémoires secondaires

: disques, bandes, mémoire de masse;

o Gérer les entrées-sorties ;

o Permettre la création et la suppression des fichiers

contenant les données ;

o Permettre les accès en lecture et en écriture

;

o Protéger les fichiers contre les défaillances

du système (pannes matériels ou logicielles) ;

o Permettre le partage des fichiers entre plusieurs

utilisateurs ;

o Protéger les fichiers contre les accès non

autorisés ;

o Permettre l'utilisation de langage de programmation pour

manipuler et traiter les informations.

Au-delà de l'organisation interne de chaque fichier et

des mécanismes permettant de manipuler les enregistrements de ces

fichiers, la difficulté majeure demeure dans l'existence de

différents fichiers au sein du système d'information d'une

entreprise ou d'un organisme. Et cela provoque les inconvénients directs

tels que :

1. Redondance des informations

La même information est dupliquée dans plusieurs

fichiers où elle peut, en plus, être structurée de

manières différentes.

Cette redondance a pour effet direct une augmentation du

volume de l'ensemble des fichiers.

2. Inconsistance des

données

Les copies d'une même donnée ne concordent pas

obligatoirement entre elles. Cas des codifications de grades, orthographes

différentes pour le même nom.

3. Difficulté à rapprocher les

informations

La tâche la plus couramment effectuée en terme

de traitement des données consiste à associer des informations

à d'autres informations, éparpillées un peu partout

dans le système d'information de l'entreprise.

Cela provoque les inconvénients indirects tels

que :

1. Difficultés

d'accès

Les données étant dupliquées et

éparpillées, il y a plusieurs moyens d'y accéder sans

savoir à l'avance quel est le mieux adapté au traitement ou

à la recherche souhaitée (par quel bout doit-on s'y prendre

?).

2. Multiplicité des mises à

jour

Les données étant dupliquées, la

modification d'une information entraîne autant de mises à jour

qu'il y a d'endroits où cette information est stockée.

Exemple : Une élève du nom de DIKAMBA se marie et

décide de porter le nom d'époux, MULOWA. Il devient obligatoire

de modifier la rubrique Nom dans chaque fichier.

3. Problèmes

d'intégrité

Pour garantir un minimum de cohérence au

système, on peut mettre en place un certain nombre de règles

concernant les données : les contraintes d'intégrité.

Parmi ces contraintes d'intégrité, on peut citer :

- l'unicité de valeur d'un attribut ;

- le contrôle des valeurs possibles d'un attribut ;

Exemple : solde >0 ; année naissance < année courante

...

- la référence ou appartenance à un

ensemble variable de valeurs.

4. Problèmes de

sécurité

De la même manière, il devient impossible de

mettre en place les verrouillages nécessaires pour empêcher une

personne d'accéder aux informations dont elle n'a pas le "besoin d'en

connaître".

LES CRITERES D'UNE BASE DE

DONNEES25(*)

1. L'exhaustivité :

implique que l'on dispose de toutes les informations relatives au sujet

donné.

2. La non redondance : implique

l'unicité des informations dans la base de données .En

général on essaie d'éviter la duplication des

données car cela pose des problèmes de cohérence lors des

mises à jour de ces données.

3. La structure : implique

l'adaptation du mode de stockage des renseignements aux traitements qui les

exploiterons et les mettrons à jour ; ainsi qu'au coût de

stockage de ces renseignements dans l'ordinateur.

Les deux premiers critères sont très importants.

Prenons l'exemple de la base de données du personnel. Elle est

utilisée pour la paye mensuelle, pour l'avancement, les mutations, les

mises à la retraite, etc. L'exhaustivité est indispensable pour

le personnel, car la personne qui est absente de la base ... n'est pas

payée. L'unicité est importante pour l'employeur, car la personne

qui est enregistré 2 fois dans la base ... risque de toucher double

paye.

b. I.2. 5. LE SYSTEME DE GESTION DE BASES

DE DONNEES26(*)

On ne gère plus un ensemble de fichiers comme jadis

mais un ensemble de données structurées. En ce sens, le SGBD est

donc :

Le système de gestion d'un ensemble cohérent de

données non redondantes.

De plus, le SGBD doit répondre aux besoins de toute

l'entreprise et non plus d'une application particulière, et ce,

dans la limite des droits de chacun. On doit donc aussi considérer le

SGBD comme :

Un ensemble de logiciels de gestion, de contrôle

d'accès aux données et aux programmes les manipulant.

A. LES OBJECTIFS D'UN SGBD27(*)

1. Centraliser l'information

En visant cet objectif, on cherche naturellement à

supprimer la redondance, à assurer l'unicité des saisies et mises

à jour et à centraliser les contrôles.

2. Permettre les liaisons entre ensembles de

données

On doit pouvoir ainsi établir des liaisons entre

ensembles de données qui n'ont que peu de points communs

(faculté, départements, auditoires, cours.).

Dans un premier temps, ces rapprochements seront

matérialisés dans la base de données par des liens

physiques visibles et manipulables par certains utilisateurs de la base de

données.

3. Intégrité et cohérence :

Intérêt des contraintes

L'information étant stockée de manière

unique, il faut d'autant plus s'assurer de son intégrité, de sa

fiabilité et de sa cohérence. Pour cela, il faut pouvoir

définir des contraintes d'intégrité ou des

contraintes de cohérence entre données, contraintes qui doivent

être prises en compte aussi bien pour la définition que pour le

traitement des données.

4. Partage des données

Les applications doivent pouvoir partager les informations de

manière transparente. Les différentes actions de mise à

jour des données doivent pouvoir être effectuées

concurremment mais en respectant certaines règles de

préséance entre applications et/ou utilisateurs : Exemple :

Si un opérateur sollicite une opération de lecture d'une

donnée, cela autorise les autres opérateurs à

procéder eux-mêmes à la lecture de cette même

donnée, mais interdit toute opération de mise à jour

(création, modification ou suppression) de la donnée.

De la même manière toute opération de

mise à jour d'une donnée interdit toute autre opération

(mise à jour et lecture).

Ces autorisations et interdictions sont

gérées par un mécanisme de verrouillage. Cependant,

il peut arriver que ces règles ne suffisent pas à réguler

les opérations de consultation et de mises à jour des

informations, ce qui provoque une situation dite d'inter blocage :

Inter blocage : blocage mutuel des deux opérations

du fait des mécanismes de verrouillage mis en

oeuvre.

5. Sécurité

Il est indispensable d'envisager des procédures

garantissant des récupérations contre tout type d'incident

(matériel, logiciel), qu'il s'agisse de destructions logiques

(anomalies de mise à jour) ou physiques, que ces destructions soient

partielles ou totales.

Avant de présenter les mécanismes qui assurent

cette sécurité, il est nécessaire de définir les

notions de transaction et de requête.

Requête : Unité élémentaire de

traitement permettant d'agir sur un SGBD.

Exemple : - Lecture des toutes les informations relatives

à l'élève ;

- inscription d'un nouvel élève ;

- Création d'un utilisateur du SGBD ...

Transaction : Ensemble de 1 à n requêtes

nécessaires à la réalisation d'une opération

particulière.

Exemple : Enregistrement de l'élève avec

mise à jour de nombre des inscrits ...

6. Confidentialité

Un SGBD doit offrir une protection des données afin

d'éviter les accès illicites. On peut notamment assurer la

confidentialité en mettant en oeuvre des procédures :

d'identification, d'authentification ;

v d'autorisation d'accès. Exemple

: définition des possibilités de consultation de création,

de modification, de suppression d'une ou plusieurs entités au profit des

utilisateurs.

B. TYPES D'UTILISATEURS.

Ø L'administrateur de la

base

L'administrateur de la base de données est

chargé du contrôle de la base de données,

précisément l'accès aux données.

Ø Le Programmeur :

Ecrit des applications qui utilisent la base de données

et crée les tables et les structures associées (vues, index,...)

utilisées par ses applications.

Ø L'utilisateur

final :

N'a accès qu'aux données qui lui sont

utilisés par l'intermédiaire des applications ou en interrogeant

directement les tables ou vues sur lesquelles l'administrateur de base de

données lui a accordé des droits.

C. SORTES DE SGBD28(*)

Les bases de données sont apparues à la fin des

années 1960, à une époque où la

nécessité d'un système de gestion souple se fait

ressentir. Il existe 4 types de SGBD qui se différencient selon la

présentation de données qu'ils contiennent

1. SGBD HIERACHIQUE

Une base de données hiérarchique est celle dont

le système de gestion lie les enregistrements.

2. SGBD RESEAU

Le modèle réseau généralise le

modèle hiérarchique : les relations multiples sont

possibles. Il est plus riche que le modèle hiérarchique mais il

est difficile à gérer efficacement.

2. SGBD RELATIONNEL

Il s'agit du mode de stockage de données sur un support

permanant le plus répandue en informatique. Les données sont

stockées en tant qu'enregistrement dans les tables par les biais d'un

ensemble couplé d'attributs par valeur dont une clé primaire

essentielle à la singularisation de chaque enregistrement, des

relations sont ensuite établies entre les tables par un mécanisme

de fonction entre la clé primaire de la première table et la

clé dite étrangère de celle à laquelle on

désire la relier.

3. SGBD PROJET

Enregistre les données sous forme d'objet. Les

données sont enregistrées avec les procédures et les

foncions qui permettent de les manipuler. Il supporte la notion

d'héritage en classe d'objet complexe. Il a beaucoup d'avantages sur les

relationnelles mais manque de normalisations et de standardisations.

CONCLUSION PARTIELLE

Nous voici au terme de notre premier chapitre, dans ce

chapitre nous avons essayé de donner les définitions

précises aux différents concepts faisant l'objet de notre travail

car, un concept peut avoir plusieurs définitions.

CHAPITRE 2. ANALYSE PREALABLE

1. APERCU HISTORIQUE DE L'UNIVERSITE PEDAGOGIQUE DE KANANGA EX

ISP

A. LES ORIGINES

L'Institut Supérieur Pédagogique est de

création très récente dans notre pays. Il est né

pratiquement après l'indépendance politique de notre pays en

1960. Il connaît en conséquence, les problèmes de

croissance et exige beaucoup de soins dans la politique de l'emploi. C'est dans

ce processus de croissance que l'Institut Supérieur Pédagogique

de Kananga a vu le jour sous l'action des missionnaires protestants. Ceux-ci

cherchaient à réaliser cette oeuvre éducative dans le sens

plus profond du terme. Éduquer, c'est agir non seulement sur

l'être humain tout entier, mais prendre tout l'homme et l'élever

à un niveau supérieur pour en faire une personnalité

morale, plus heureuse, plus libre et capable de jouer un rôle utile sur

terre.

C'est par ce souci qu'en 1963, l'Église

Presbytérienne au Congo et l'ancienne « Presbyterian Congo Mission

» sentirent la nécessité de créer une école

supérieure pédagogique protestante au Kasayi pour former des

professeurs qualifiés au cycle d'orientation et de la

3ème année du cycle long de l'enseignement

secondaire.Ainsi, dès septembre 1963, une école normale moyenne

fut ouverte à Katubwe, localité située à 50 Km

à l'Est de Kananga, dans la Collectivité de Kamuandu, Territoire

de Dibaya, District de la Lulua au Kasaï Occidental. L'école

fonctionna pendant la période de 1964 à 1965, sous la direction

de l'École Secondaire Unie de Katubwe. Une année

préparatoire s'y ouvrit avec sept étudiants.

Une commission chargée d'étudier

l'exécution du projet d'implantation de l'école fut alors

créée. Elle conclut que seuls les grands centres tels que

MbujiMayi (au Kasaï Oriental) ou Luluabourg (Kasaï Occidental)

pouvaient servir de champ d'action du projet. Le choix porte sur la ville de

Luluabourg. Et sur l'ordre du Gouverneur Provincial, Mr. LWAKABWANGA, le

Directeur Provincial, Monsieur Benoît NYUNZI, accorda aux deux

communautés organisatrices, à savoir Presbytérienne et

Méthodiste, le droit de s'installer dans l'enceinte de l'École

Officielle Laïque pour les Congolais.

A partir de septembre de l'année 1966-1967, l'Institut

ouvrit ses portes à Luluabourg sous la dénomination de

l'École Normale Moyenne de Luluabourg, en sigle ENM, avec à sa

tête le Directeur De VREED Dirk.

c. B. SITUATION GEOGRAPHIQUE ET

INFRASTRUCTURE DE L'I.S.P. KANANGA

L'ISP-KGA fonctionne dans trois complexes distincts l'un de

l'autre, et situés dans trois quartiers différents.

1. Le bâtiment de l'ISP

Situé dans le quartier Kele-Kele dans la commune

urbaine de Katoka, ce complexe comprend essentiellement deux bâtiments de

dimension très inégale : primo, le grand bâtiment comprend

quatre étages. Il abritait l'École Normale Moyenne de Luluabourg

et était construit depuis 1955 lors de l'implantation des écoles

officielles au Congo. Il était conçu et utilisé jadis

comme internat du Lycée Kele-Kele, alors Athénée

Interracial de Luluabourg, remplaçant l'École d'Administration de

TSHIKAJI, et jusqu'alors destinée aux enfants des

`'évolués `'des chefs coutumiers.

En effet, en vue d'intégrer la collectivité

indigène au sein d'une administration moderne, l'État avait

organisé au sein des groupes scolaires officiels

congrégationalistes des sections réservées uniquement aux

fils des chefs. La première école est créée et

installée à Buta en 1913, par la suite c'est Luluabourg et

à Stanley ville. « Le régime adopté fut celui du

village pensionnat où les élèves vivent librement, sans

être contraints à la discipline étroite... mais soumis

à la surveillance constante et diligente de leurs éducateurs.

Cette expérience scolaire échoue. Le rapport

annuel de 1918 déplore que cette école continue à ne

donner que des résultats très médiocres lesquels ne

justifient pas les dépenses qu'elle occasionne. Aucun des

élèves n'est resté à l'école pendant plus de

deux ans et demi.

Sous la pression des missionnaires catholiques, ces

écoles sont abandonnées en 1929. Elles furent ressuscitées

en 1955 ( à IRUMU, BUNSU, DJONGA et à TSHIKAJI) par A. Buisseret

sous le régime officiel laïc. Encore une fois, la pression de la

hiérarchie catholique a eu raison d'elle. Elles sont restées

fermées en 1957.

En plus de dortoirs, cet immeuble comptait une cuisine, un

réfectoire et des bureaux qui conservaient leurs destinations initiales.

Mais, les grands dortoirs disparurent graduellement et furent divisés en

salles des cours. Ce bâtiment abritait divers services tant

administratifs qu'académiques de l'école. C'est en son sein que

se trouvent actuellement la bibliothèque et la salle de lecture de

l'UPKAN

Secundo, un bloc construit à côté du vieil

immeuble, abrite tous les services attachés à la direction

générale, un autre bâtiment toujours destiné aux

services relatifs à la direction générale, en construction

depuis 1982 est destiné à abriter tous les bureaux

attachés aux services académiques. Mais, les travaux de

construction sont achevés avec l'avènement du Directeur

Général TSHIHAMBA MUKOMA LUENDU vers les années 1996.

2. Le Bâtiment de Kamayi

En 1979, la défunte PREU céda ses biens meubles

et immeubles à l'I.S.D.R.-Tshibashi.

Mais, la non ouverture de cette institution cette

année-là, d'une part et l'accroissement de l'effectif des

étudiants de l'I.S.P./Kananga d'autre part, mirent le conseil

exécutif devant ses responsabilités. Ainsi, le commissaire

d'État à l'Enseignement Supérieur, Universitaire et

Recherches scientifiques adressa au Recteur de l'UNAZA, la lettre

n°ESUR/4803/0492/BCE/1682/79 du 30 Août 1979, en ces termes :

« Suite à la fermeture des centres pré

universitaires, et étant donné que l'on gagnerait à

installer l'I.S.D.R. à Tshibashi, à plus ou moins 30 Km de

Kananga où une infrastructure adéquate serait déjà

prête à l'accueillir, j'ai décidé que les

bâtiments actuellement utilisés par le centre PREU de Kananga

doivent être mis à la disposition de l'I.S.P.- Kananga

»

Par décision départemental, du conseil

exécutif du 04 Novembre 1979 relative à la suppression de

l'I.S.D.R./ Kananga ; l'I.S.P.- Kananga héritera tous les biens ayant

appartenu à l'ex-Préu. Ce complexe de Kamayi, situé dans

la commune urbaine de Kananga, comprend trois bâtiments.

Le premier abritait tous les services attachés au

secrétariat général académique, aujourd'hui

transféré au bâtiment de l'I.S.P. Kele-Kele ; l'institut de

Kananga I et l'Institut Technique Commercial.

Le deuxième, où fonctionne la direction des

oeuvres estudiantines, est utilisé également pour divers services

du CIDEP d'abord et de l'I.S.D.R. à présent. Ce même

immeuble sert de logis à certains enseignants de l'I.S.P./Kananga. Le

troisième sert de homes aux étudiants et aux étudiantes

internes de l'I.S.P/Kananga.

3. Le Bâtiment de Licence

Le Bâtiment de licence de l'I.S.P./Kananga se trouve

dans la commune Urbaine de Kananga, quartier Malandji, entre les avenues de

l'O.U.A au sud et du Kasaï à l'Est, le Boulevard Lumumba à

l'Ouest et l'avenue Uvira au Nord.

Il donne sur l'avenue Uvira et se situe entre les bureaux de

l'Assemblée Provinciale à l'Est et le terrain de l'I.N.S.S.

à l'ouest.

Le cycle de licence fut ouvert à l'I.S.P./Kananga pour

la première fois en octobre 1975. Les démarches pour son

ouverture commencèrent depuis 1974 par le Directeur

Général de l'époque Monsieur KASUSULA DJUMA LOKALI. La

bonne marche d'une entreprise quelle que soit sa petitesse, demande une

organisation. Ce n'était pas dans ce bâtiment à quatre

étages de Kele-Kele ni au complexe de l'ex pré universitaire que

devait fonctionner le cycle de licence. Les travaux de construction des

immeubles devant abriter le cycle furent ainsi amorcés mais

inachevés jusqu'en avril 1975, car l'I.S.P./Kananga ne disposait que des

moyens financiers modestes pour assurer la survie de l'Institut. Ainsi, dans la

lettre n°840/NS/75/0652 du 23 Avril 1975, le Directeur

Général KASUSULA DJUMA fit l'état de besoins en

réponse à la lettre n°UNAZA/RECT/MONA/416/75/ du 11/04/1975

de Monsieur le Recteur de l'UNAZA : l'achèvement des bâtiments et

la demande de continuation des travaux au compte de l'UNAZA. Ainsi,

l'I.S.P./Kananga ouvrit ses portes au second cycle de l'enseignement

supérieur et universitaire en octobre 1975, sur décision du

Comité Restreint du Conseil de révolutionnaires de l'UNAZA.

B. OBJECTIFS DES INSTITUTS SUPERIEURS

PEDAGOGIQUES

Les Instituts officiels ont au fil de temps, chaque fois

défini les objectifs généraux des différents

Instituts d'Enseignement Supérieur et Universitaire de notre pays.

Ainsi, conformément à l'ordonnance loi n°71/252 du 11

septembre 1971, en son article 2, alinéa 2, l'I.S.P./Kananga d'abord

E.N.M. avait pour mission :

· de former des maîtres destinés à

enseigner dans les classes inférieures de l'enseignement secondaire

;

· de former et perfectionner les inspecteurs de

l'enseignement primaire et secondaire établis dans la sous-région

de Kananga ;

· de promouvoir des études et la recherche dans

le domaine de la pédagogie appliquée.

· L'ordonnance n°81-147 du 03 Octobre 1981, portant

création de l'I.S.P./Kananga, a ainsi défini sa mission de la

manière ci-après :

- pourvoir le pays en fonction de ses besoins en

enseignants de très haut niveau de formation générale et

spécialisée, aux qualités morales et pédagogiques

éprouvées ; stimuler chez le futur enseignant une prise de

conscience de son rôle d'encadreur, de la noblesse de sa mission et de la

dignité de sa personne ;

- D'organiser la recherche dans le domaine de la

pédagogie en vue de découvrir les méthodes susceptibles

d'améliorer la qualité de l'enseignement primaire et secondaire

;

- De vulgariser les résultats de ses recherches par

la rédaction et la diffusion des manuels scolaires adaptés

à ces niveaux d'enseignement.

C. LES FACULTES ET DEPARTEMENTS

En vue de doter les Instituts Supérieurs

Pédagogiques des organes analogues aux facultés dans les campus

universitaires, le Recteur de l'Université Nationale du Zaïre,

UNAZA en sigle, avait décidé de créer les sections en

février 1976. Pour l'ISP Kananga, deux sections seront ouvertes

conformément aux études qui étaient organisées

à l'époque.

Il y a eu :

a. La Faculté des Lettres et Sciences Humaines

avec 4 départements qui sont :

æ Département d'Anglais et Cultures Africaines,

vacation jour et soir

æ Département d'Histoire

æ Département de Français avec deux

orientations : Français latin et français langues africaines

æ Département de Philosophie

b. La Section des Sciences Exactes. Avec 8

Départements qui sont :

æ Département d'Agrovétérinaire

æ Département de Biologie et Techniques

Appliquées

æ Département de Mathématique et

Informatique

æ Département de Géographie, Gestion de

l'Environnement,

æ Département d'Hôtellerie, Accueil et

Tourisme

æ Département de Physique et Techniques

Appliquées.

æ Département de Chimie Physique

æ Département de Nutrition et

diététique.

Plus tard vers 2004,

C. La Faculté des Sciences et Techniques

Appliquées avec deux Département :

æ Département des Sciences Commerciales et

Administratives Vacation jour et soir

æ Département d'Informatique de Gestion

D. La Faculté des Psychologie, Sciences de

l'Education et de Gestion

æ Département de Gestion et Administration des

Institutions Scolaires et de Formation Vacation jour et soir

æ Département de Psychologie, vacation jour et

soir

æ Département des sciences de

l'éducation.

AUTORITES ACADEMIQUES

Cette liste, nous sommes certains que ça sera

très utile pour certains chercheurs qui, peut-être à la

longue, feront des travaux là-dessus

|

ANNEE

|

DIRECTEUR GENERAL/Recteur

|

SECRETAIRE GENERAL ACADEMIQUE

|

SECRETAIRE GENERAL ADMINISTRATIF

|

ADMINISTRATEUR DU BUDGET

|

|

1965

|

66 De VREEDE Erik

|

|

|

|

|

1966

|

67 PRICHARD John

|

|

|

|

|

1967

|

68 De VREEDE Erik

|

|

|

|

|

1968-69

|

`'

|

PANHUIS Dirk

|

MANENGA André

|

|

|

1969-70

|

`'

|

`'

|

`'

|

`'

|

|

1970-71

|

`'

|

`'

|

KINKELA N'ZANGA DIASONWA

|

`'

|

|

1971-72

|

ITELA-I-EPA

|

`'

|

`'

|

`'

|

|

1972-73

|

`'

|

`'

|

`'

|

`'

|

|

1973-74

|

KASUSULA DJUMA LOKALI

|

PANSHUIS et BALIKE MUNANA KADESI

|

`'

|

`'

|

|

1974-75

|

`'

|

`'

|

`'

|

`'

|

|

1975-76

|

KOLI ELOMBE

|

BALIKE MUNANA KADESI

|

MUSONI MUGISHA

|

`'

|

|

1976-77

|

`'

|

SUMAILI N'GAYE LUSA

|

UDIEKILA MAMBA KOTA

|

`'

|

|

1977-78

|

PROF LOBHO LWA DJUGUDJUGU

|

|

`'

|

`'

|

|

1978-79

|

`'

|

PROF MUTUZA KABE

|

TINGBO NI ZONGA

|

MUNYAKAZI MAKOMBE

|

|

1979-80

|

PROF PAYANZO NTSOMO

|

PROF MANDA KIZABI

|

MUAMBA ILUNGA

|

MPASI KASEMBE

|

|

1980-81

|

`'

|

`'

|

`'

|

`'

|

|

1981-82

|

PROF NKOMBONDO

|

Dr. KAMBU KI LELO

|

PROF. KITENGE YA

|

KASONGA NGABO

|

|

1982-83

|

PROF BAYOMBO MBOKOLIABWE

|

`'

|

`'

|

`'

|

|

1983-84

|

`'

|

`'

|

BUSHABU KWETE BUDIK

|

`'

|

|

1984-85

|

`'

|

`'

|

`'

|

`'

|

|

1985-86

|

`'

|

`'

|

`'

|

`'

|

|

1986-87

|

PROF LOKA NE KONGO

|

PROF SESEP N'SIAL

|

`'

|

`'

|

|

1987-88

|

`'

|

PROF. NSHIMBA LUBILANJI

|

PROF BUSHABU

|

KASONGA NGABO

|

|

1988-89

|

`'

|

`'

|

`'

|

`'

|

|

1989-90

|

`'

|

`'

|

`'

|

`'

|

|

1990-1991

|

`'

|

`'

|

`'

|

`'

|

|

1991-1992

|

PROF. MÄTUNGULU DAA

|

PROF. MUKENGE BANTU MPELA

|

KATSHIMUKA MPUTU

|

KAYEMBE NGUDIE

|

|

1992-1993

|

`'

|

`'

|

`'`'

|

BADIBANGA KANTSHIAYA

|

|

1993-1994

|

PROF. TSHIHAMBA MUKOME LUENDU

|

`'

|

CT NYOKA

|

`'

|

|

|

|

|

|

|

1994-1995

|

`'

|

`'

|

`'

|

`'

|

|

1995-1996

|

`'

|

`'

|

`'

|

`'

|

|

1996-1997

|

`'

|

PROF. BAKATUMANA NTUMBA

|

`'

|

`'

|

|

1997-1998

|

`'

|

PROF. BAKATUMANA NTUMBA

|

C.T. LOMBELA

|

`'

|

|

1998-1999

|

MUYAYA

|

TSHIMBOMBO

|

MBOPE

|

KALALA MUABI

|

|

1999-2000

|

`'

|

`'

|

`'

|

`'

|

|

2000-2001

|

PROF. TSHIMBOMBO MUDIBA(ai)

|

PROF. TSHIMBOMBO MUDIBA

|

Cosmas BOPE MINGA

|

`'

|

|

2001-2002

|

PROF. TSHIMBOMBO MUDIBA

|

PROF MUKENGE BANTU MPELA

|

`'

|

`'

|

|

2002-2003

|

`'

|

`'

|

`'

|

`'

|

|

2003-2004

|

`'

|

`'

|

`'

|

C.T. NYOKA MUPANGILA

|

|

2004-2005

|

`'

|

`'

|

`'

|

`'

|

|

2005-2006

|

`'

|

PROF. BAKATUMANA NTUMBA

|

C.T. LOMBELA

|

`'

|

|

2006-2007

|

`'

|

PROF. MUKADI LUABA NKAMBA

|

C.T. BADIBANGA KANTSHIAMA

|

`'

|

|

2007-2008

|

`'

|

PROF. MUKADI LUABA NKAMBA

|

C.T. BADIBANGA KANTSHIAMA

|

CT NYOKA MUPANGILA

|

|

2008-2009

|

`'

|

.''

|

C.T. BADIBANGA KANTSHIAMA

|

`'

|

|

2009-2010

|

`'

|

`'

|

`'

|

`'

|

|

2010-2011

|

`'

|

PROF. BUSHABU MBENGELE MING

|

PROF KANKU TUBENZELE

|

PROF NYOKA MUPANGILA

|

|

2011-2012

|

`'

|

`'

|

`'

|

`'

|

|

2012-2013

|

`'

|

`'

|

`'

|

`'

|

|

2013-2014

|

`'

|

`'

|

`'

|

`'

|

|

2014-2015

|

`'

|

`'

|

`'

|

`'

|

|

2015-2016

|

Prof NYOKA MUPANGILA

|

Prof KANKU TUBENZELE

|

DCS MUANZA

|

C.T. Thérèse MULUMBA

|

|

2016 à ce jour

|

Prof. NYOKA MUPANGILA

|

Prof KANKU TUBENZELE

|

C.T. MUZEKE

|

C.T. NGANDU BETU

|

REMARQUE : A partir de l'année

académique 2018-2019, l'Institut Supérieur Pédagogique

aété transformé en Université Pédagogique de

Kananga. Ainsi, les sections s'appellent désormais FACULTES, le

Directeur Général devient Recteur, le chef de section devient

DOYEN...

CONSEIL DE

L'INSTITUT

COMITE DE GESTION

RECTORAT

CABINET

SECRETARIAT

DIRECTION AUDIT INTERNE

Aud. Acad. Scient

Audit Adm

Aud. Int. Patr

DIRECTION ETUDES + PL

Planificat

Etudes

Dir. Cop. Inter.Un

Coopér.

Dir. Rél. Pbl.Com

R. Pub. Protoc

Presse + Comm

Direction Garde + Séc

Rens. Réch

Gar+Pol Univers

SECRETARIAT GENERAL ACADEMIQUE

CABINET

FACULTES

BIBLIOTH.

DIRSAC

Dir. Ens + Rech

Dir Para. Aca

SECRETARIAT GEN. ADMINISTRATIF

CABINET

ADM. Centre Sante

Direct. Person

Dir. Oeuvr. Est

Dir. Patrimoine

ADMINISTRATION DE BUDGET

SECRETARIAT

Dir. Budg-Contrôle

Direction Intend.

Direc Un. Prod

Direction Finances

inscription

Contr .Scol

Gestion Pas

Recherche

Ges. Ec. d'app

Gest. Person

Rémunération

Aff. Sco + Sant

Internat

Bourse

Sports Act. Cul

Serv. Techn

Infranstruct

Ordonnanc

Budg.Contr

Compta

Trésorerie

Achats + Appr

Gestion Mag

Unités de Prod

ORGANIGRAMME GENERAL DE L'UNIVERSITE PEDAGOGIQUE DE

KANANGA

II.6. ANALYSE DE L'EXISTANT

L'étude de l'existant consiste à recueillir les

données qui doivent servir l'élaboration de diagnostic du

système étudié et de parvenir à la proposition de

certaines solutions qui permettront l'amélioration du système

actuel.29(*)

Cette étude reste la première tâche

à réaliser dans tout travail d'informatisation pour parvenir

à connaitre comment est la structuration de l'entreprise de recherche.

Cette analyse ou recherche a pour but de recenser les positifs et les

négatifs du système existant afin d'y apporter des

remèdes qui sont des solutions.

Suite à ceci, nous allons devoir identifier les

services qui concernent notre informatisation (automatisation) dans le

présent travail (projet).

A. NARRATION

Lorsqu'un étudiant vient pour s'inscrire il va au

bureau d'inscription, où il est reçu à la réception

et orienté au service de contrôle scolaire avec son dossier qui

doit contenir les éléments ci-après :

1. Bulletin 5eme et 6eme

2. Photocopie diplôme d'état ou le journal

3. Une attestation de bonne vie et moeurs

4. Certificat d'aptitude physique

5. 4 photos passeports,

Le chargé du service de contrôle scolaire

vérifie si les dossiers est complet. Si l'étudiant à

réaliser au moins 60% il est inscrit sans frais d'inscription, au cas

contraire on oblige de payer les frais des inscriptions au service de la

perception et on lui donne le reçu qui confirme son paiement. Le service

de contrôle scolaire transmet les dossiers au bureau d'inscription et ce

dernier organise le test d'admission pour les candidats ayant obtenu au plus

59% et après le test il affiche les noms de candidats retenu lors du

test, après avoir affiché les noms, le bureau d'inscription fait

un rapport à la direction de services académiques et celle-ci

transmet les listes à la faculté. La faculté à son

tour distribue les listes au département et fait un rapport au

secrétaire générale académique.

B. ORGANIGRAMME DE SERVICE CONSERNE

DIRSAC

BUREAU D'INSCRIPTION

CONTROLE SCOLAIRE

PERCEPTION

II.6.3. ANALYSE DE POSTE DE TRAVAIL

Un poste de travail est toute entité qui exerce une ou

plusieurs activés au sein d'une entreprise ou une organisation.

Il s'agit ici de présenter tous les services

intervenant dans la gestion des inscriptions. Cette analyse consiste à

déceler chaque poste de travail concerné pour la gestion de

tâches administratives d'une entreprise et qui consiste à

déterminer les responsabilités et les obligations de tout un

chacun.

L'analyse de postes de travail se fait dans un tableau tel que

représenter ci-dessous. Ce tableau nous renseigne sur les

différents services concernés par le domaine d'étude, les

travaux qu'ils effectuent, etc.30(*)

|

Application : Gestion des inscriptions

Analyste : Germain NDANGUELA

FICHE D'ANALYSE DE POSTE DE TRAVAIL

Domaine : Conception Informatique

Date : le 08 novembre

2022

|

|

N°

|

NOM DU POSTE

|

NOM MNEM

|

TACHE A EXECUTER

|

Nbre de personnes

|

Vol/j

|

Moyen de Traitement

|

Obs.

|

|

1. DIRECTION DE SERVICES ACADEMIQIUES

|

DIRSAC

|

- Faire rapport au secrétaire général

académique ;

- Superviser les activités de la direction ;

|

1

|

#177;30/j

|

Manuel

|

Lenteur

|

|

2. BUREAU D'INSCRIPTION

|

BI

|

- Elaborer le rapport ;

- Orienter les candidats au service de contrôle

scolaire ;

- Recevoir les candidats ;

- Organiser le test d'admission

|

1

|

#177;30/j

|

Manuel

|

Lenteur

|

|

3. CONTROLE SCOLAIRE

|

CS

|

- Contrôler les dossiers des candidats ;

- Orienter les candidats à la perception ;

- Transmettre le dossier au bureau d'inscription

|

1

|

#177;30/j

|

Manuel

|

Lenteur

|

|

4. PERCEPTION

|

PERC

|

- Recevoir les candidats ;

- Percevoir les frais d'inscriptions

|

1

|

#177;30/j

|

Manuel

|

Lenteur

|

II.6.4. ANALYSE DES MOYENS DE TRAITEMENT

Un moyen de traitement est un ensemble de matériels et

ressources humaines utilisées pour traiter les informations au sein

d'une entreprise.

Cette analyse nous permet d'étudier en profondeur

tous les moyens qui participent au traitement des informations dans le

système se trouvant au sein de l'université pédagogique

de Kananga. C'est ainsi que dans cette étape, nous avons analysé

les moyens de traitement humains et matériels.

a. MOYENS HUMAINS

C'est une analyse qui consiste à présenter dans

un tableau les agents de l'université pédagogique de Kananga. un

moyen de traitement est un ensemble de matériels et ressources

humaines utilisées pour traiter les informations au sein d'une

entreprise.31(*)

Il s'agit donc de faire une étude

générale sur les différents moyens humains qui

participent à ce processus de gestion des inscriptions.

Pour des raisons de la confidentialité de l'entreprise,

les agents de cet établissement paraétatique ont refusé de

nous livrer les informations liées à l'analyse des moyens

humains.

b. MOYENS MATERIELS

Cette analyse permet de présenter tous les

matériels utilisés au centre de santé de

référence méthodiste dans une fiche appelée

« fiche d'analyse de moyens matériels ». il s'agit

ici de faire une étude générale sur les

différents moyens matériels qui sont utilisés à

la réalisation des différentes tâches au sein dudit

centre pour la gestion des inscriptions.

C'est l'ensemble des éléments physiques

employés pour le traitement de l'information.32(*)

|

N°

|

NOM DU MATERIEL

|

NBRE

|

MARQUE

|

DUREE DE VIE

|

|

1. Stylo

|

2 cartons

|

BRAVO

|

Par mois

|

|

2. Registre

|

2 registres

|

BLOC NOTES

|

Par mois

|

|

3. Encre correctrice

|

4

|

|

Par mois

|

|

4. Marqueur

|

2

|

NOIR

|

Par mois

|

|

5. Calculatrice

|

1

|

Scientifique/comptable

|

Par mois

|

|

6. Papier duplicateur

|

2 rames

|

A4

|

Par mois

|

|

7. Sceau tampon

|

1

|

|

Par mois

|

II.6.5. ANALYSE DE FLUX D'INFORMATIONS

Cette analyse met en exergue le comportement des acteurs et

des documents vis-à-vis de leur échange dans le

système. En effet, nous allons élaborer successivement les

outils de flux tels que : le tableau de flux, le schéma de flux,

la matrice de flux, ainsi que le schéma de circulation des

informations.

a. MATRICE DE FLUX

Le tableau suivant constitue la matrice des flux d'information

en ligne on représente les services origines (sources), tandis que en

colonne ce sont les services destinateurs. A l'intercession, on

représente le code du (des) document (s) échangé(s).

|

CANDIDAT

|

BUREAU D'INSCRIPTION

|

CONTROLE SCOLAIRE

|

PERCEPTION

|

DIRECTION DES SERVICES ACADEMIQUES

|

|

CANDIDAT

|

|

|

- - - DOS

|

|

|

|

- - BUREAU D'INSCRIPTION

|

|

|

|

|

- - - - - RAP

|

|

CONTROLE SCOLAIRE

|

|

- - DOS

|

|

|

|

|

- - - PERCEPTION

|

- REC

|

- RAP

|

|

|

|

|

- - - DIRECTION DES SERVICES ACADEMIQUES

|

|

|

|

|

|

- - - - - a. TABLEAU DES FLUX

Le tableau suivant montre les documents utilisés dans

ce domaine, le poste origine et poste de destination.

|

Application : Gestion des inscriptions

Analyste : Germain NDANGUELA

FICHE D'ANALYSE DES DOCUMENTS

Domaine : Conception Informatique

Date : le 08 novembre 2022

|

|

N°

|

Intitulé du document

|

Nom Mném.

|

Informations véhiculées

|

Poste Source

|

Poste de destination

|

Observation

|

|

1. DOSSIER

|

DOS

|

- Nom :

- Post-nom :

- Sexe :

- Age :

- Adresse :

- Ecole :

- Pourcentage :

|

CANDIDAT

|

CONTTROLE SCOLAIRE

|

Lente

|

|

2. RECU

|

REC

|

- Nom :

- Post-nom :

- Sexe :

- Montant payer :

- Date de paiement :

|

PERCEPTION& CANDIDAT

|

- CANDIDAT& BUREAU D'INSCRIPTION

|

Lente

|

|

3. RAPPORT

|

RAP

|

- Objet :

- Expéditeur :

- Destinataire :

- Informations concernées :

- Date :

|

BUREAU D'INSCRIPTION

|

DIRECTION DES SERVICES ACADEMIQUES

|

Lente

|

b. SCHEMA DE FLUX ENTRE SERVICE

Schéma résume la circulation des documents entre

les services utilisés. Ce schéma est le complémentaire de

l'analyse de flux d'informations présentant différents acteurs

internes et externes.

Les acteurs internes sont représentés par les

rectangles tandis que les acteurs externes sont représentés par

un cercle avalé. Et les informations entre les acteurs sont

passées à travers des flèches tendant vers les directions

respectives.

SCHEMA DE FLUX ENTRE

SERVICE

CANDIDAT

BUREAU D'INSCRIPTION

CONTROLE SCOLAIRE

PERCEPTION

DIRECTION DES SERVICES ACADEMIQUES

01

01

01

03

02

c. DICTIONNAIRES DE DOCUMENTS

|

CODE DOCUMENT

|

LIBELLE DOCUMENT

|

|

01

|

DOSSSIER

|

|

02

|

RECU

|

|

03

|

RAPPORT

|

N.B. : il est important de retenir que l'analyse de flux

d'information donne une vue d'ensemble (ou cartographie) de la circulation des

informations (les flux) entre des acteurs internes ou externes qui participent

à un domaine d'étude.

Un domaine d'étude délimite le

périmètre précis d'une ou de plusieurs activités au

sein d'une organisation spécifique.

L'acteur (interne ou externe au domaine

d'étude) est un système actif intervenant dans le domaine

d'étude au moyen des flux.

Un acteur peut représenter :

- Un intervenant extérieur à l'entreprise

(fournisseurs, clients...).

- Un domaine de l'entreprise (le service du personnel, la

comptabilité...).

- acheteurs, vendeurs, étudiants... variable selon les

cas.

- Les flux symbolisent un échange entre deux acteurs du

système d'information étudié. Il est

représenté par une flèche (lorsque nous utilisons le

diagramme de flux ou le schéma de flux), porte un nom et peut, pour des

soucis de lisibilité chronologique, être

numéroté.

II.6.6. ETUDE DU SCHEMA DE CIRCULATION DES INFORMATIONS

A ce niveau, il faut montrer comment sont traitées les

informations à travers les postes et départements

concernés. Cette étude montre le circuit indispensable que doit

suivre un document.

Pour ce faire, vous devez établir un schéma de

circulations composées des colonnes ou se trouvent les postes/postes.

C'est le diagramme POSTES/POSTES.

|

CONTROLE SCOLAIRE

|

BUREAU D'INSCRIPTION

|

PERCEPTION

|

DIRECTION DES SERVICES ACADMIQUES

|

|

|

|

|

CANDIDAT

DOS

TTT01

DOS

DOS

TTT03

REC

DOS

TTT02

RAP

RAP

DICTIONNAIRE DES DONNEES

TTT01 : le candidat se présente au service de

contrôle scolaire avec son dossier et ce dernier vérifier et

transmet le dossier au bureau d'inscription tout en

archivant l'exemplaire;

TTT02 : le bureau d'inscription inscrit le candidat ayant

obtenus au moins 60%, quant aux candidats ayant réalisés au plus

59% il leurs demandent de passer au service de perception pour payer les frais

d'inscriptions puis il établit le rapport qu'il fournira à la

hiérarchie tout en archivant l'exemplaire ;

TTT03 : le service de la perception reçoit le

candidat et son dossier en élaborant les reçus qu'il donnera aux

candidats tout en archivant l'exemplaire;

II.6.7. CRITIQUE DE L'EXISTANT, RECENSEMENT DES

ROBLEMES ET PROPOSITIONS DES SOLUTIONS

Ici, il s'agit de la synthèse de tout le travail

effectué au niveau de l'analyse de l'existant. Ainsi, la critique ou le

diagnostic de l'existant permettra de recenser les points forts et faibles du

système existant.33(*)

Après avoir observé la façon dont

l'université pédagogique de Kananga fonctionne, il est temps

à présent, de critiquer d'une manière objective son