3.4.2 Sécurité des agents contre les

hôtes

C'est le problème le plus difficile de la

sécurité de système d'agent, puisque pour exécuter

un agent, son hôte doit avoir accès à son code, son

état et ses données.

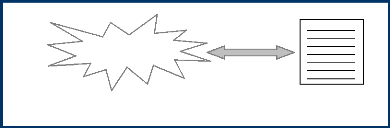

Un agent qui s'exécute sur un site est alors

exposé aux menaces de sécurité de point de vue

confidentialité (un site peut exploiter ces informations pour modifier

le comportement de ses services) et intégrité (un site peut

rejouer l'exécution d'un agent, fausser les résultats des appels

systèmes faits par l'agent et ainsi duper l'agent) de la part de son

hôte. (Figure 2.4) De plus, l'environnement d'accueil d'un agent peut

terminer brutalement l'exécution de celui-ci et empêcher sa

migration.

Attaques

Intégrité

Confidentialité

Agent en cours

d'exécution

Hôte

Figure 2.4 Sécurité des agents contre les

hôtes.

Une première solution serait que le propriétaire

d'un agent limite son itinéraire à des sites de confiance. Pour

ce qui est des solutions logicielles, il est possible de chiffrer les

données d'agents afin de les protéger sur un itinéraire.

La technique se base sur un chiffrement à clé publique des

données sensibles.

3.4.3 Sécurité de l'hôte contre les

agents

Un agent qui a un accès libre à un site peut

violer sa confidentialité, par la simple lecture, et violer son

intégrité par l'écriture. Cet agent peut aussi

compromettre la disponibilité de la machine en consommant d'une

manière illimitée et incontrôlée ses ressources, en

se clonant indéfiniment ou en migrant sans fin. (figure 2.4)

Dans ces cas, l'authentification de l'agent avant son

exécution devient le premier recours indispensable. L'environnement

d'exécution, connaissant la provenance de l'agent, est capable de

vérifier le niveau de confiance de l'agent reçu en fonction de

son origine.

Toutefois, l'authentification est une solution

nécessaire mais insuffisante, car le code issu d'un site supposé

de confiance peut contenir des erreurs non intentionnelles qui peuvent nuire

à la sécurité des hôtes.

3.4.4 Sécurité des agents contre intervenant

externe

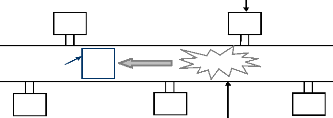

Cette classe de sécurité regroupe la

sécurisation des agents contre les intervenants externes et contre les

sites d'exécution ainsi que leur sécurisation pendant leur

déplacement à travers le réseau. Au cours de son

déplacement, un agent traverse des canaux de communication et des noeuds

de commutation. Si ces constituants de réseau ne sont pas

protégés, ils peuvent présenter un point de

vulnérabilité de la plate-forme d'agents. (Figure2.5)

Noeud de commutation

H2

H4

____

____

Agent

Attaque

H1

H5

H3

Canal non sécurisé

de

Commination

Figure 2.5 Protection des agents contre intervenant externe

Au cours de son voyage à travers le réseau, l'agent

est inactif et sa sécurisation revient à un problème

ordinaire de sécurité réseau dont plusieurs solutions

existent, à savoir :

- L'architecture sécurisée pour l'Internet «

IPsec »,

- La version sécurisée du protocole de transfert

d'hypertexte SHTTP,

- Le protocole de canaux sécurisés SSL,

- Le protocole de messagerie sécurisée SMIME.

|