|

REMERCIEMENTS ET DEDICACES

................................................2

AVANT PROPOS

.........................................................................3

INTRODUCTION.........................................................................4

Présentation Générale et

Organisation de l'Entreprise EGEMBAT :......6

I- PRESENTATION DE

EGEMBAT..................................................7

II- ORGANISATION

STRUCTUELLE...............................................7

PREMIERE PARTIE: Généralités

sur les réseaux locaux......................10

I-

HISTORIQUE.........................................................................11

II- DEFINITION D'UN RESEAU

INFORMATIQUE.............................11

III- INTERET D'UN RESEAU

INFORMATIQUE.................................11

IV- LES PROTOCOLES

RESEAUX.................................................12

DEUXIEME PARTIE: Installation du

Réseau.....................................14

I- ETUDE

TECHNIQUE...............................................................15

II- MISE EN

OEUVRE...................................................................17

III-INSTALLATION ET CONFIGURATION DES

LOGICIELS............17

IV- CONFIGURATION DES POSTES

ET PARTAGE DE LA

CONNEXION............................................22

V- TEST DE FONCTIONNEMENT DU

RESEAU...............................31

VI- PARTAGES DES

RESSOURCES...............................................32

VII- SECURISATION DU

RESEAU................................................37

TROISIEME PARTIE: Quantification - Critiques et

Suggestions.........39

I-

QUANTIFICATION...............................................................40

II-

CRITIQUES........................................................................41

III-

SUGGESTIONS..................................................................42

CONCLUSION...........................................................................43

GLOSSAIRES........................................................................................44

BIBLIOGRAPHIE.......................................................................45

ANNEXES................................................................................46

Ce rapport que nous soumettons à votre

appréciation a été possible grâce au concours de

nombreuses personnes. C'est pourquoi nous entamons la rédaction de ce

présent rapport en adressant nos sincères remerciements et

gratitudes à Monsieur KONATE MAMADOU directeur des

ressources humaines de EGEMBAT et Monsieur CISSE VASSIAKA

notre maître de stage. Nos remerciements vont également à

l'endroit de Monsieur KONATE FOUSSENI, Monsieur

DOUKOURE ISSOUF et Monsieur AKA qui se sont

mis entièrement à notre disposition et ont été

d'une aide précieuse pour la réalisation de ce rapport.

En outre je dédie ce travail à ma

mère SOUMANO NASSIGOMA et mon père

TRAORE Boureima pour leur soutien moral et financier. Ensuite

mes frères et soeurs sans oublier toutes les personnes qui, de

près ou de loin, ont contribué à la réalisation de

ce rapport.

Je dédie par dessus tout ce travail à

DIEU le Très Haut et Miséricordieux par

excellence qui m'a inspiré durant la conception de ce rapport.

La formation des techniciens supérieurs a pour

but de donner à la jeunesse une solide formation qualifiante et

qualifiée débouchant directement sur l'emploi. Pour satisfaire le

besoin du milieu professionnel qualifié, l'enseignement technique et

professionnel a été promu par le gouvernement ivoirien.

Ainsi HETEC (DEFINITION) établissement reconnu et

recommandé par l'Etat forme dans les filières BTS (Brevet de

Technicien Supérieur ) et ingenieurs qui compte plusieurs options

regroupées en deux catégories : les Filières

Tertiaires et les Filières Industrielles.

Cette dernière catégorie est celle à laquelle

appartiennent l'Informatique Industrielle et Maintenance (2IM), l'Informatique

de Gestion (IG) et les Nouvelles Technologies de l'Information et de la

Communication (NTIC) où nous avons évolué depuis deux ans.

Ainsi le technicien supérieur doit être capable d'assurer la

maintenance des systèmes informatiques, de concevoir des systèmes

informatisés qui assurent la gestion et le contrôle d'un processus

industriel, cela en temps réel, de créer et d'assurer la

maintenance d'un site Internet ou Serveur, dont il s'occupe essentiellement du

développement et des mises à jour de toute la structure du site,

il doit aussi répondre aux messages électroniques adressés

via le site en cas de problème ou de suggestion. Pour y parvenir, il est

indispensable pour ce technicien d'acquérir au cours de sa formation des

aptitudes aussi bien théoriques que pratiques.

C'est dans cette perspective et relativement à

notre stage effectué dans l'entreprise EGEMBAT, que ce thème nous

est soumis « MISE EN OEUVRE D'UN RESEAU LOCAL AVEC

CONNEXION INTERNET ».

Ce thème constitue une épreuve majeure par

laquelle nous sommes conviés à mettre en exergue nos

connaissances et à manifester nos capacités d'analyse et de

conception réseau .

INTRODUCTION

Les moyens de communication se sont accrus à

travers le monde grâce aux progrès technologiques et les

recherches en électroniques. Le souci d'avoir des informations rapides,

fiables et sans déplacement, a permis de créer une technique de

communication à travers l'interconnexion d'ordinateurs.

C'est donc dans cette optique que l'entreprise EGEMBAT au

sein de laquelle nous avons effectué notre stage a été

chargée de connecter les ordinateurs de services de

l'établissement CESTIA-2EP en réseau avec partage de connexion

Internet dans le but de permettre :

· L'augmentation de sa capacité productive

· Développement de ses propres compétences

afin d'être performante dans l'élaboration de ses tâches

quotidiennes

· La cohésion de ses services

· Gagner en temps

· L'économie de ses ressources

· E-Learning ou formation en ligne

· Inscription en ligne...

C'est à ce titre qu'il nous a été

confié le thème :

<<Mise en OEuvre d'un Réseau

Local avec Connexion Internet.>>

Pour effectuer ce travail, nous avons

subdivisé notre travail autour de trois grands axes :

- Généralités sur les réseaux

locaux,

- L'installation du réseau avec le partage de la

connexion

Internet.

- Quantification, critiques et suggestions

PRESENTATION GENERALE ET ORGANISATION DE

L'ENTREPRISE : EGEMBAT

I- PRESENTATION DE EGEMBAT

1) Historique et Statut Juridique

Créée en 2001, EGEMBAT est une entreprise

de construction d'infrastructure des télécommunications, de

bâtiments, et d'électricité. Elle a son siège

à Abidjan précisément à Abobo Camp Commando,

13 BP 12 Abidjan 13,

Téléphone : 24-48-40-79/07-95-79-27,

E-mail : egembat@yahoo.fr et Site : http/

www.egembat.sup.fr

Société Anonyme à

Responsabilité limité (S.A.R.L) dynamique,

compétente et dont le savoir faire s'est exporté en Afrique

où elle a acquis une solide expérience en Génie Civil

(G.C), Réseaux Téléphoniques, Fibre

Optique (F.O), Sécurisation des Centraux

(RCM), Transmission Radio, Electricité, Informatique,

Construction Bâtiment et Multimédia.

EGEMBAT se compose des anciens agents de ABB, ASECENA,

UNICAO et est en partenariat avec CESTIA- 2EP.

EGEMBNAT est dirigé par monsieur CISSE VASSIAKA

Ingénieur de Conception Réseaux Télécoms option

Transmission Radio, chargé de cours à AGITEL-FORMATION,

HETEC, CESTIA-2EP, ECG.

II- ORGANISATION STRUCTURELLE

1) L'organigramme

Organigramme EGEMBAT

DIRECTEUR GENERAL

COMPTABLE

ASSISTANT DE DIRECTION

Responsable bâtiment et

électricité

Responsable de groupe maintenance

Responsable de groupe abonné

Responsable bureau d'étude

Responsable fibre optique

Responsable magasin

Dessinateur

Equipes levées

Equipes abonnées

Equipes

Câble

Equipes

GC

2) Organisation

Chaque domaine est organisé par son

responsable de manière à obtenir un bon résultat à

la fin des travaux. Il est bon de savoir que le Directeur Général

tient des réunions chaque début de semaine avec les

différents responsables afin d'établir les méthodes des

travaux et d'exprimer les besoins pour l'exécution des travaux.

3) L'administration

Elle est constituée du Directeur

Général qui est assisté par une assistante pour les

affaires juridiques et administratives et par un cabinet comptable qui veille

sur les entrées et sorties financières de l'entreprise. Aussi, un

comptable qui effectue tous les financements concernant l'achat de

matériels de travail et la paye salariale du personnel. De même,

les différents responsables de départements jouent un rôle

important dans les prises de décisions.

PREMIERE PARTIE

GENERALITE SUR LES RESEAUX LOCAUX

I- HISTORIQUE

Avant l'apparition des réseaux informatiques, la

transmission des données entre ordinateurs était difficile.

Aujourd'hui, avec l'évolution de la technologie les réseaux sont

omniprésents et nous pouvons partager des applications, échanger

des informations, consulter des bases de données et effectuer des

transferts de fichiers entre plusieurs postes à distance. Toutes ces

applications sont possibles grâces aux réseaux informatiques

nées du besoin de faire communiqué des terminaux distants avec un

site central, des ordinateurs entre eux et des stations de travail avec leurs

serveurs.

II- DEFINITION D'UN RESEAU INFORMATIQUE

1) Les réseaux

Un réseau est un ensemble d'infrastructures bien

organisées permettant de rendre des services à un ou plusieurs

usagers. En informatique, un réseau est un ensemble d'entités

permettant de faire circuler des données entre plusieurs ordinateurs.

Réseaux informatiques

Un réseau informatique est l'interconnexion d'au

moins deux ou plusieurs ordinateurs en vue d'échanger, de partager des

données, des ressources ou des informations. En d'autre terme c'est une

infrastructure de communication reliant des équipements informatiques

(ordinateur, concentrateur, commutateur, routeur, imprimante...)

permettant de partagé des ressources communes. Il est

caractérisé par un aspect physique (câble

véhiculant des signaux électriques) et un aspect

logique (les logiciels qui réalisent les protocoles).

III- INTERETS D'UN RESEAU INFORMATIQUE

Un réseau informatique permet :

o Accéder au disque dur, au lecteur de disquettes, au

lecteur de CD-ROM de n'importe quel ordinateur du réseau ;

o Ouvrir et enregistrer un document stocké sur n'importe

quel ordinateur ;

o Utiliser, à partir de n'importe quel ordinateur, une

imprimante branchée sur l'un d'eux ;

o Accéder à l'Internet à partir de n'importe

quel ordinateur par l'intermédiaire de l'un d'entre eux (une seule

connexion est partagée avec tous les ordinateurs du réseau).

o Le jeu en réseau

o L'unicité de l'information (mise à jour et

sécurité des données)

Le partage d'une connexion internet fonctionne quelque soit le

type de connexion : par téléphone, ligne RNIS, ADSL ou

câble.

Un réseau local peut fonctionner avec plusieurs

protocoles simultanés :

- Le protocole IPX/SPX est souvent exploité pour les

jeux en réseau.

- Le protocole Net BEUI est réservé à

Windows. c'est le protocole du réseau Microsoft.

- Le protocoles TCP/IP est indispensable pour partager une

connexion Internet. Grace à lui, un réseau local peut fonctionner

de la même manière que l'Internet. Un réseau local TCP/IP

est un Internet.

Windows XP contient tout ce qui est nécessaire pour la

création d'un réseau et la mise en place des trois protocoles

décrit ci-dessus.

Un utilitaire de partage de la connexion Internet est inclus

dans Windows XP. I n'est pas indispensable que tous les ordinateurs du

réseau fonctionnent avec Windows XP. Le protocole TCP/IP peur être

installé dans différents environnements et notamment Windows 98

Deuxième édition, Windows 95, Windows 3.x, Windows NT, Windows

2000, MacOS.

V- LES PROTOCOLES RESEAUX

Avant 1918 il était difficile de connecter les

réseaux et les systèmes hétérogènes.

L'interconnexion des réseaux privés s'étend

avéré impossible en raison de leur incompatibilité, il est

apparu nécessaire de mettre en place un mode standard. Ainsi donc

naîtra en 1980 sous l'inspiration de l'ISO

(International Standardization

Organization) l'architecture OSI. Dès

lors, il est possible de faire communiquer des systèmes

hétérogènes. Les couches du modèle OSI

sont :

|

7

|

Application

|

|

6

|

Présentation

|

|

5

|

Session

|

|

4

|

Transport

|

|

3

|

Réseau

|

|

2

|

Liaison de données

|

|

1

|

Physique

|

DEUXIEME PARTIE

INSTALLATION DU RESEAU

I- ETUDE TECHNIQUE

1) Présentation du cahier de

charge

v Choix de la Topologie

Pendant notre stage, il nous a été

demandé de mettre en oeuvre un réseau local avec une connexion

Internet au sein de l'établissement CESTIA-2EP. C'est ainsi que nous

avons opté pour la topologie en étoile, car les réseaux en

étoile apportent une administration et des ressources

centralisées. Cependant, comme chaque ordinateur est relié

à un point central, cette topologie exige davantage de câblage

dans le cas d'un grand réseau. Si un ordinateur ou le câble qui le

relie au concentrateur (hub) ou au commutateur

(switch) est défaillant, seul cet ordinateur sera

incapable de recevoir ou d'envoyer des données sur le réseau en

étoile. Le reste du réseau continuera à fonctionner

normalement.

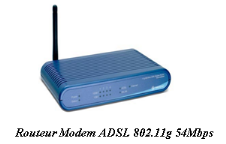

v Fournisseur d'Accès à Internet

(Provider)

Un Fournisseur d'Accès

à Internet (FAI en Français ou

ISP en Anglais), est une entreprise qui

permet de se connecter à l'Internet moyennant certaines formules

d'abonnement ou même gratuitement avec alors de la pub sur les pages. Les

services proposés varient avec chacun d'eux mais l'accès au Web

est général. Il existe deux catégories de FAI qui

sont :

§ Les FAI à l'échelle mondiale : Club

Internet, Wanadoo, America On Line, Free, LibertySurf, Fnac Net, WordOnLine,

IBM, ...

§ Les Prestataires appelés par abus de langages

FAI: Aviso, Afnet, Africa On Line, Comète, ...

Remarque : Le Fournisseur

d'Accès à Internet que nous avons choisi est AVISO avec une

connexion ADSL de 512 Mb/s.

v Inventaire du

Matériel

|

Equipement(s)

|

Caractéristiques

|

Quantité(s)

|

|

Ordinateurs SAMSUNG Pentium IV

|

- Processeur 1.7 GHZ

- Ecran 17''

- RAM 512 Mo

- Disque Dur 120 Go

- Multimédia

- Carte réseau intégré

- Modem intégré

|

1

|

|

Ordinateurs SAMSUNG Pentium III

|

- Processeur 933 GHZ

- Ecran 17''

- RAM 256 Mo

- Disque Dur 40 Go

- Multimédia

|

9

|

|

Câble

|

Câble Ethernet STP

100 MHZ

|

100 mètres

|

|

Pince à Sertir

|

|

1

|

|

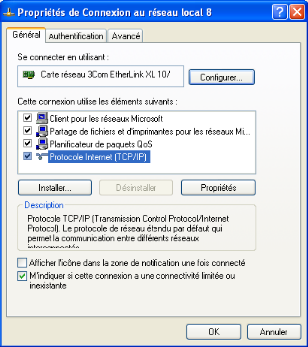

Cartes Réseaux Ethernet

|

10/100 Mbps 3COM Ethernet XP 3C905 PCI RJ-45 32 bits

|

10

|

|

Connecteurs RJ-45

|

RJ45 male

|

45

|

|

Prises murales femelles

|

RJ45 encastrable

|

25 (10 pour 10 postes dans les bureaux et 10 pour 1 Switch dans

le local et 5 secours)

technique

|

|

Point central

|

24 ports 10/100 Mbps Ethernet Switch

|

1 pour le local technique

|

|

Imprimante

|

Laser HP Deskjet D2360 avec port USB

|

1

|

|

Goulottes

|

|

30 mètres

|

|

Multiprises

|

Avec prise de terre

|

10

|

|

Onduleur

|

|

1

|

(voire annexe 1 page 47, annexe 2 page 48 et annexe 3 page

49)

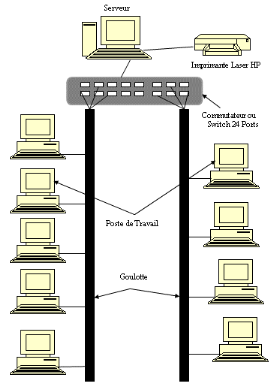

v Schéma du Câblages des

postes

B- Mise en OEuvre

II- INSTALLATION ET CONFIGURATION LOGICIELS

1) Présentation de Microsoft Windows XP

Professionnel

Windows XP Professionnel est l'avant dernière

version des systèmes d'exploitation usuels de Microsoft. C'est un

système multitâche et Multi-Utilisateur qui est à la fois

FAT 32 et NTFS dont le choix est opéré à l'installation.

Il est convivial, simple, facile dans son installation et dans son utilisation.

Il est rapide et englobe beaucoup de fonction (image, son, pilotes des

périphériques) ; il reconnaît facilement les

périphériques.

2) Installation de Windows XP

Notons avant tout que nous avons deux types

d'installations :

Ø La Mise à niveau

Ø La Nouvelle installation

Ces deus types d'installations présentent les mêmes

procédures, seulement dans le cas de la Nouvelle

installation, l'on note quelque changement qui se

résume en ces points :

o Intervention manuelle répétée.

o Choix du type de formatage et de fichier en fonction du type de

disque dur et de l'utilisateur de la machine.

Nous avons choisi la mise à

niveau parce que nos postes bénéficient

déjà d'un système d'exploitation (Windows 98 SE).

Une fois l'installation terminée, il faut aborder la phase

délicate : la configuration.

3) Installation Matérielle

ü Insertion de la carte

réseau

Avant d'insérer les cartes réseaux dans les

ordinateurs, éteignez-les ensuite débranchez-les avant de leurs

retirer les couvercles.

Trouvez un emplacement d'extension libre dans votre

ordinateur. Assurez-vous que cet emplacement libre (connecteur

PCI ou connecteur ISA) est

approprié pour la carte soit en vous référant à

la documentation qui accompagne celle-ci. Enficher votre carte réseau

sans forcer et de placer une vis dessus. (voire annexe 3 page 49)

ü Le câblage

Nous utilisons le câblage droit en

respectant la norme A. (voire annexe 5 page 51)

4) Installation des

Pilotes

Pour installer les pilotes on procède comme

suite :

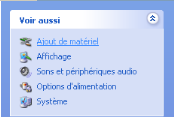

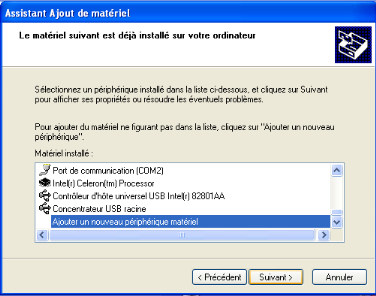

Ø Cliquer donc sur le menu

démarrer /Panneau de configuration/

Imprimantes et autres périphériques

Ø SI vous êtes en affichage des

catégories, cliquez sur "Ajout de

matériel"

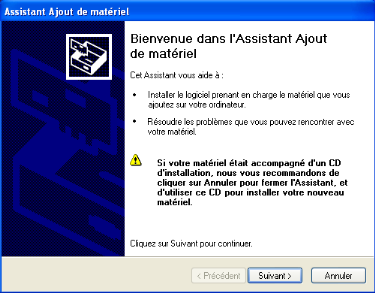

Ø La fenêtre Assistant Ajout de

matériel apparaît puis cliquer sur

"Suivant"

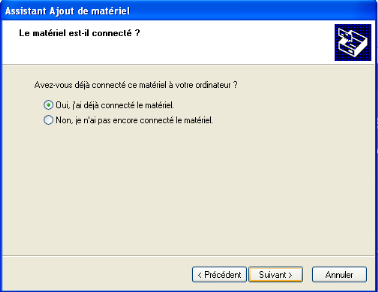

Ø A la question de savoir le matériel est-il

connecté ? Répondez "Oui" puis

cliquer "Suivant"

Ø Dans la liste, choisir le nom du matériel. Dans

le cas contraire, cliquer sur `` Ajout un nouveau

périphérique matériel '' puis

"Suivant"

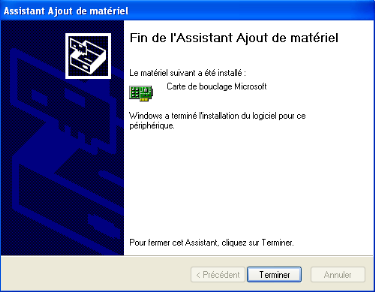

Ø Choisir le type de carte et suivre la

procédure

Ø "Terminer" pour marquer la

fin.

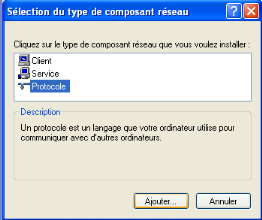

5) Installation des Protocoles

Les protocoles sont les éléments logiciels

qui vont permettre la communication entre les ordinateurs. Les principaux

protocoles pour un réseau local sont les suivants :

ü

TCP/IP : le protocole utilisé sur Internet. Il vous sera

nécessaire si vous décidez de relier votre réseau local

à Internet.

ü IPX-SPX : un protocole simple,

utilisé parfois pour certains jeux vidéo.

ü Client pour réseaux Microsoft : le

protocole propriétaire de Microsoft, permettant notamment le

partage

de fichiers ou d'

imprimantes.

ü Planificateur de paquet QoS,

...

Par défaut le système d'exploitation installe les

protocoles courants, qui seront suffisants pour la quasi-totalité des

utilisateurs. Sauf besoin spécifique.

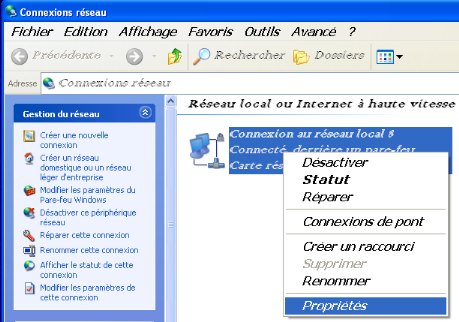

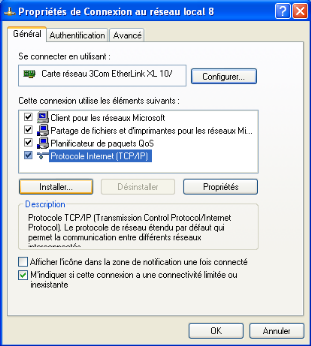

Pour installer des protocoles spécifiques on

procède comme suite :

Ø Double clique sur l'icône ``Favoris

réseau'' Puis ``Afficher les connexions

réseau``

Ø Affichons les propriétés de notre

connexion réseau à l'aide d'un clic droit,

``Propriété`` (cette connexion doit

être active).

Ø Sélectionnons un élément

souhaité et cliquons sur

``Installer``

Ø Puis choisissez ``protocole ou

services`` et

``Ajouter-le``.

III- CONFIGURATION DES POSTES ET PARTAGE DE

CONNEXION

Nous allons à présent aborder les

différentes manières de relier son réseau local au Net. En

effet, il existe deux moyens de partager une connexion Internet : Une solution

matérielle (un routeur) ou une solution logicielle

(un serveur proxy).

Le partage d'une connexion Internet fonctionne quelque soit le

type de connexion : par téléphonique, ligne RNIS,

ADSL ou câble.

v Partager sa connexion ADSL avec Windows

XP

La configuration du partage de connexion Internet sous

Windows XP a l'avantage d'utiliser son propre utilitaire de partage

appelé ICS (Internet Connexion Sharing) et ne

nécessite aucun logiciel ou matériel de routage.

1) Configuration du partage de

connexion sur le serveur

A- Assigner une

adresse IP

Ø Cliquez sur démarrer/Panneau de

configuration

Ø Si vous êtes en affichage des

catégories, cliquez sur ``Basculer vers l'affichage

classique``

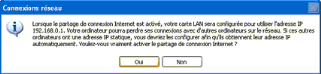

Remarque : Une Fenêtre

contenant des icônes apparaît. Une des icônes est

intitulée "Connexion au réseau local", et une

autre indique votre connexion Internet.

Vous devez avoir au minimum deux

icônes dans cette fenêtre pour que votre ordinateur puisse partager

la connexion Internet. Si l'icône "connexion au réseau

local" est absente, vérifiez alors que votre carte

réseau Ethernet est bien installée.

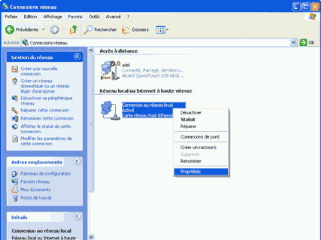

Ø Double cliquez sur l'icône

``Connexions réseau`` une

nouvelle fenêtre apparaît

Ø Cliquez sur l'icône ``Connexion au

réseau local`` avec le bouton droit de

votre souris et sélectionnez

``Propriétés``. Une

nouvelle fenêtre apparaît

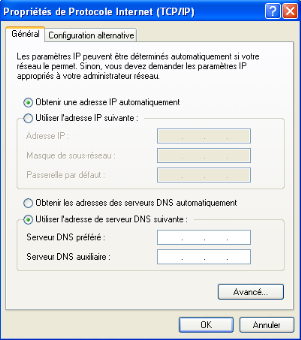

Ø Double cliquez sur ``Protocole Internet

(TCP/IP) `` une nouvelle fenêtre

apparaît

Ø Sélectionnez ``Utiliser l'adresse IP

suivante`` puis renseignez l'adresse IP

par :

PC n°1

Adresse IP : 192.168.0.1

Masque de sous réseau : 255.255.255.0

PC n°2

Adresse IP : 192.168.0.2

Masque de sous réseau : 255.255.255.0

PC n°xxx

Adresse IP :

192.168.0.xxx

Masque de sous réseau :

255.255.255.0

Où xxx désigne le numéro de

chacune des stations.

Ø Laissez les champs DNS vident. Cliquez

sur "OK ". Vous aurez donc

ceci :

Vérifions maintenant que les ordinateurs appartiennent

bien au même groupe de travail. Pour ceci, il faut faire un clic droit

sur le poste de travail et sélectionner

"propriétés".

Dans l'onglet "Nom de l'ordinateur", vous

verrez le ``Nom de l'ordinateur`` ainsi que

le ``Groupe de travail``

dans lequel il se trouve.

Ø Cliquer sur "ID réseau"

pour le modifier le groupe de travail, il est préférable que les

ordinateurs soient dans le même groupe de travail.

Ø Confirmons en cliquant sur

"OK".

A la fin de l'installation, acceptons de redémarrer. Le

paramétrage est terminé.

4) Partager la connexion

Un des ordinateurs bénéficie de la connexion

et nous souhaitons la partager avec les autres. La connexion partagée

peut être de type ADSL.

Remarque : n'oubliez pas de

brancher et d'installer votre modem (s'il n'est pas intégré) sur

le PC n°1. S'il est relié à votre PC par un câble USB

ou RJ-45, cela ne change en rien la configuration de votre réseau, le

modem apparaîtra alors dans vos connexions réseau, au même

titre que n'importe quelle carte réseau.

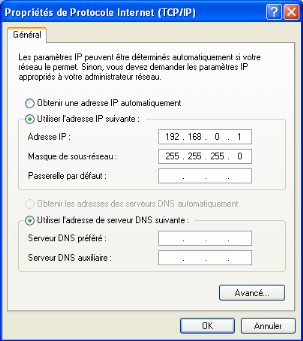

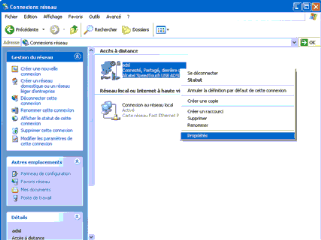

Ø Retournez dans le "Panneau de

configuration" et sélectionnez

"Connexions réseau". Puis

dans la fenêtre qui s'ouvre faites un clic droit sur votre

"Accès à distance" (pour l'exemple

ADSL) et sélectionnez l'option

"Propriétés"

Une nouvelle fenêtre apparaît

Ø Sélectionnez l'onglet

Avancé puis dans le cadre Partage de connexion

Internet cochez la case "Autoriser d'autres utilisateurs

du réseau à se connecter via la connexion Internet de cet

ordinateur" ainsi que la case "Etablir une

connexion d'accès à distance chaque fois qu'un

ordinateur tente de se connecter à Internet" puis validez

en cliquant sur "OK". Une

nouvelle fenêtre s'ouvre

Ø Validez en cliquant sur "Oui".

Ø Si votre connexion était active vous aurez un

message de ce type

Ø Cliquez sur "OK"

Maintenant allez dans les Options Internet

(Démarrer/Paramètres/panneau

de configuration/options Internet) une

nouvelle fenêtre apparaît.

Ø Sélectionnez l'onglet Connexions

puis cliquez sur

"Paramètres..." une

nouvelle fenêtre apparaît

Ø Vérifiez que la case "Détecter

automatiquement les paramètres de connexion" soit

décochée, puis "OK".

Remarque : Dans les Protocoles TCP/IP de

la carte réseau sur le serveur, aucune adresse IP ne doit figurer dans

la configuration DNS, la configuration WINS doit être

désactivée et aucune passerelle ne doit être

installée.

Voilà, la Connexion Internet du PC n°1 (serveur

proxy) est partagée.

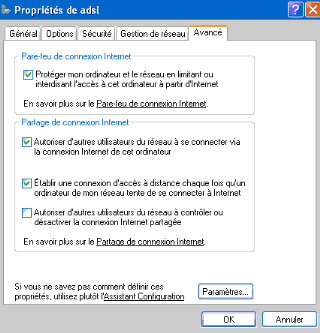

2) Configuration de connexion sur le PC

client

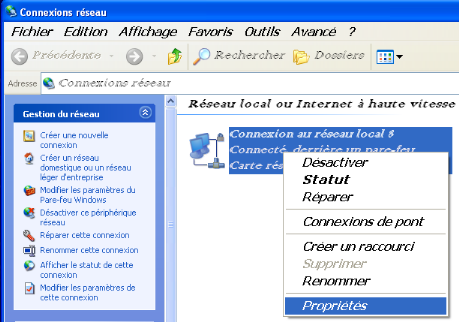

ü Cliquez sur

démarrer/panneau de configuration

SI vous êtes en affichage des

catégories, cliquez sur "Basculer vers l'affichage

classique"

ü Double cliquez sur l'icône

"Connexions réseau"

Une nouvelle fenêtre s'ouvre

ü Cliquez avec le bouton droit de la souris sur

l'icône "Connexion au réseau local" et

sélectionnez "Propriétés" une

nouvelle fenêtre apparaît

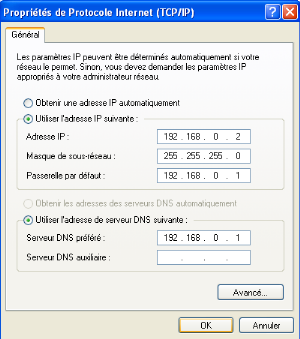

ü Double cliquez sur "Protocole Internet

(TCP/IP)"

Une nouvelle fenêtre s'ouvre

ü Cochez "Utiliser l'adresse IP suivante"

et renseignez l'adresse IP par 192.168.0.2 le Masque

de sous-réseau par 255.255.255.0 et la Passerelle par

défaut par 192.168.0.1.

Pour le serveur DNS

préféré 192.168.0.1. et

rien pour le Serveur auxiliaire.(Ils correspondent aux DNS

(Domaine Name Server) primaire et secondaire.)

ü Validez par "OK".

Maintenant allez dans les Options internet.

(Démarrer/Paramètres/panneau de configuration/options

Internet) une nouvelle fenêtre apparaît.

ü Vérifiez que l'option "Ne jamais

établir de connexion" est cochée et effacez les

éventuelles connexions dans le cadre "Options de

numérotation" si vous n'en avez pas utilité. Validez par

"OK".

Le partage de connexion est terminé, redémarrez

tous les ordinateurs et la connexion est prête à être

utilisé sur le Serveur et le Client en même temps.

Vous pouvez alors accéder à Internet depuis

chaque ordinateur de votre réseau à travers votre navigateur Web

(Internet Explorer, Mozilla...).

IV- TEST DE FONCTIONNEMENT DU RESEAU

v Si le réseau fonctionne mal

Si le réseau fonctionne mal, si

l'ordinateur se bloque régulièrement, s'il a des problèmes

au niveau de l'accès Internet au moyen d'une connexion partagée,

effectuez les opérations suivantes jusqu'à ce que le

problème soit résolu.

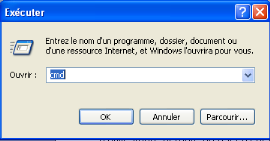

Contrôlez si le réseau fonctionne. Faites un

"ping" vers un ordinateur du réseau à partir de

l'ordinateur sur lequel le problème est survenu.

Ø Menu

démarrer/Exécuter...

Ø Taper "cmd"

puis "Ok".

Dans la fenêtre en mode texte tapé la commande ping

suivie de l'adresse IP d'un autre ordinateur sur le réseau. Par

exemple :

C:/>ping 192.168.0.1

Si l'ordinateur "pingé" ne répond pas, essayez un

ping vers un autre ordinateur. S'il ne répond pas non plus,

contrôlez les câbles partant des cartes réseau,

contrôlez si le hub ou le switch est allumé et si les câbles

y sont bien enfoncés.

Si le ping ne fonctionne toujours pas, redémarrez

l'ordinateur et essayez à niveau le ping.

Contrôlez les paramètres Réseau de

l'ordinateur.

Ø Ouvrez le module

"Réseau" du panneau de configuration. Voyez plus haut

les paramètres et leur signification.

Ø Redémarrez

l'ordinateur.

Si vous n'avez pas accès à une connexion

Internet partagée, si vous ne pouvez pas

récupérer vos messages électroniques, s'il est impossible

de surfer, si vous recez des messages d'erreur en rapport avec DHCP, effectuez

dans l'ordre les procédures suivantes, jusqu'à ce que le

problème soit résolu.

Vérifiez si l'ordinateur passerelle a un accès

normal à l'Internet.

Ø Ouvrez "Internet Explorer" et

connectez-vous à n'importe quel site.

Contrôlez si le réseau fonctionne (voyez plus

haut)

Redémarrez l'ordinateur passerelle.

Ø Sur l'ordinateur posant problème, cliquez sur le

bouton "démarrer" puis

"Exécuter".

Ø Tapez "winipcfg" puis

"Ok"

Ø Cliquez sur le bouton "Tout

renouveler"

Désactivez le serveur proxy.

Ø Ouvrez le module "Option

Internet" du panneau de configuration

Ø Cliquez sur l'onglet Connexion. Cliquez

sur le bouton ton "Paramètre LAN".

Ø Désactivez l'option "Utiliser un

serveur proxy".

Désinstallez et réinstallez le paramètre de

connexion sur l'ordinateur Passerelle.

Si vous essayez en vain de participer à une

session de jeux multi-joueurs, il est possible que le serveur de jeux

ne puisse pas vous reconnaître. Il faut alors connecter votre ordinateur

directement à l'Internet, sans passer par un partage de connexion.

Si tout cela fonctionne, votre réseau est apte à

être utilisé !

V- PARTAGE DES RESSOURCES

Si tout s'est déroulé correctement, nous

pouvons passer au partage des fichiers et imprimantes d'un réseau local

en ignorant la connexion Internet des machines.

1) Partage d'un dossier ou plusieurs

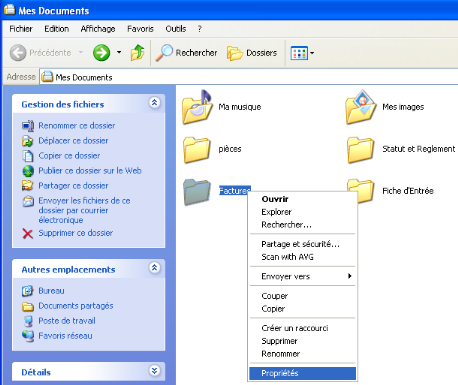

Pour partager le dossier dont le nom est Facture

on procède comme suite :

ü Menu

démarrer/Mes

Documents

ü Clic droit sur "Facture" et

sélectionnons "

Propriétés ".

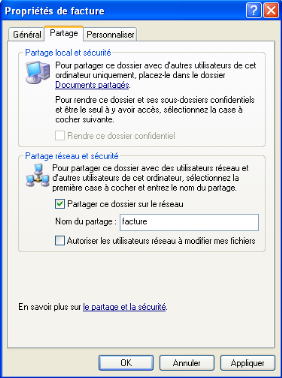

ü Rendons-nous dans l'onglet

Partage. Cochons la case "partager

ce dossier sur le réseau". Dans Nom du

partage, donnons un nom pour ce dossier sur le réseau.

La

case "Autoriser les utilisateurs réseau à modifier

mes fichiers ", permet de modifier nos fichiers depuis le

réseau. Il est préférable de ne pas sélectionner

cette option, pour des raisons de sécurité.

2) Partage d'imprimante avec un ordinateur

serveur

Procédure pour partager une imprimante afin qu'elle

soit accessible depuis n'importe quelle station de travail d'un réseau

Microsoft Windows NT/2000/XP:

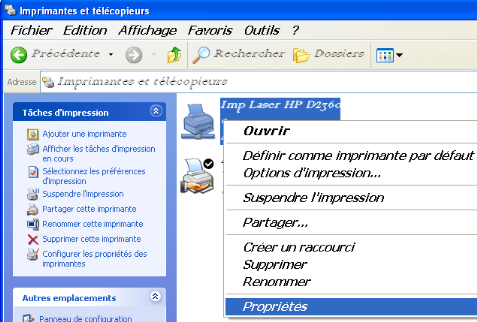

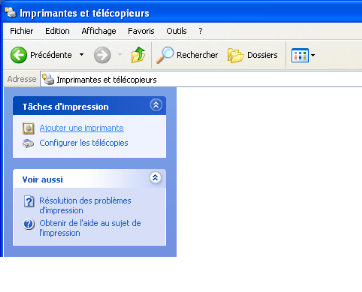

ü Suivre Poste de

travail /Panneau de configuration/ Imprimantes et

autres périphériques

ü Maintenant rendons-nous dans la rubrique

"Imprimantes et télécopieurs".

ü Clique droit sur "Imp Laser HP

D2360" puis "Propriétés"

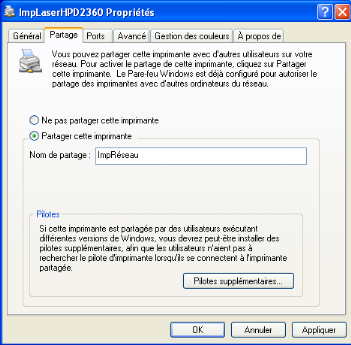

ü Dans l'Onglet Partage

Sélectionner "Partager cette

imprimante". Donner un nom à l'imprimante, même si

cela n'a pas d'importance, on préférera utiliser un nom sans

espace. (ex : ImpRéseau sur PC n°1).

Sur les PC clients (PC n°2, 3, 4...), rendons-nous dans les

options d'imprimantes (Poste de Travail /Panneau

de configuration/ Imprimantes et autres périphériques/

Imprimantes et télécopieurs).

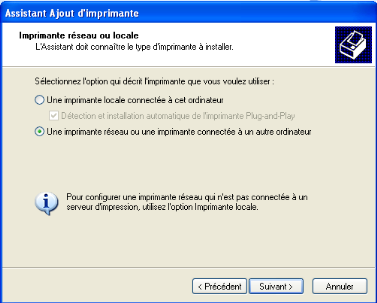

ü Cliquer sur "Ajout

d'imprimante". L'assistant démarre puis cliquer sur

"Suivant".

ü Sélectionner "une imprimante

réseau connectée à un autre ordinateur" puis

"Suivant".

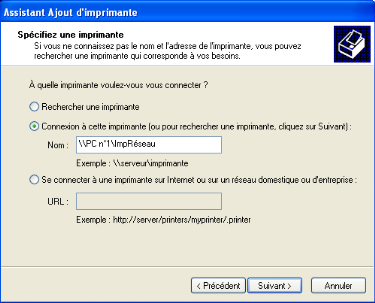

ü Dans "connexion à cette

imprimante", on tapera : \\PC

n°1\ImpRéseau puis cliquer sur

"Suivant".

ü Sélectionner "Oui" pour

utiliser l'imprimante par défaut puis terminer l'assistant L'imprimante

est alors installée, et elle apparaît dans le dossier

imprimante.

Remarque : L'installation d'une

imprimante est la même sur tout poste sauf le poste qui partage. Elle

doit être localement installée avant qu'elle soit partagée

et utilisée sous le réseau.

VI- SECURISATION DU RESEAU

Si vous souhaitez protéger les données de

votre ordinateur, vous devez sécuriser chaque fichier et chaque dossier

et prendre les mesures adéquates pour sécuriser l'ordinateur

également. Si l'ordinateur contient des informations importantes,

conservez-les à un emplacement sûr.

Dans le monde informatique moderne, vous devez

protéger votre ordinateur et votre réseau contre les intrusions

intentionnelles, qui se matérialisent sous la forme de virus et les

attaques de chevaux de Troie. Suivez ces conseils pour éviter la

propagation de virus et les attaques de chevaux de Troie.

Pour les utilisateurs :

v Documentez-vous sur les virus et la façon dont ils se

répandent généralement.

v Familiarisez-vous avec les symptômes les plus courants

des virus : messages inhabituels apparaissant à l'écran,

baisse des performances du système, données manquantes et

incapacité à accéder à votre disque dur. Si vous

remarquez l'un de ces problèmes sur votre ordinateur, lancez

immédiatement votre logiciel de détection de virus pour

réduire les risques de perte de données.

v Les programmes sur disquettes peuvent également

contenir des virus. Analysez toutes les disquettes avant de copier ou d'ouvrir

des fichiers à partir de celle-ci, ou de les utiliser pour

démarrer votre ordinateur.

v Ayez au minimum un programme de détection de virus et

utilisez-le régulièrement pour vérifier que vos

ordinateurs ne sont pas infectés etc.

v Ne pas coller de carte de visite avec code d'accès+

sur l'écran de son ordinateur.

Pour les administrateurs :

v Avant de placer un nouveau programme sur le réseau,

installez celui-ci sur un ordinateur non connecté au réseau et

procédez à une vérification à l'aide de votre

logiciel de détection de virus.

v Ne laissez pas les utilisateurs se connecter en tant que

membre du groupe Administrateurs sur leurs propres ordinateurs car les virus

peuvent faire plus de dégâts s'ils sont activés à

partir d'un compte possédant des autorisations d'administration. Les

utilisateurs doivent se connecter en tant que membre du groupe Utilisateurs

afin de ne posséder que les autorisations nécessaires pour

exécuter leurs tâches.

v Demandez aux utilisateurs de créer des mots de passe

forts pour que les virus ne puissent pas trouver facilement les mots de passe

et obtenir des autorisations d'administrations.

v Sauvegardez régulièrement les fichiers afin de

réduire les dommages causés par un virus etc.

v Installer un par foudre sur le tableau électrique ou

des bloc de prise anti surtensions.

v Utilisez un onduleur qui permet la stabilisation de la

tension délivrée.

TROISIEME PARTIE

QUANTIFICATION - CRITIQUES ET SUGGESTIONS

I-QUANTIFICATION ET VALORISATION

v Inventaire du Prix

TRUST TECHNOLOGY

FACTURE CASH

Vente de matériels Informatiques et

N° 025079

Accessoires de toute marque

Disque dur- Carte mère- Micro processeur-

Photocopieuses

Tel : +2128 00 83 Cel : 05 69 25 86

E-mail :

trustechnology@yahoo.fr

Date ..................................

Nom Client :

BP :

N°Téléphone :

Adresse géographique :

N°CC

|

Qté

|

Désignation(S)

|

P. U

|

T.V.A

18%

|

P. Total

|

|

1

9

100m

10

1

1

1

10

1

|

Ordinateur SAMSUNG Pentium 4

Ordinateurs SAMSUNG Pentium 3

Câbles Ethernet STP CAT 5

Cartes Réseaux EtherLink

Paquet de connecteur RJ-45

Switch de 24 ports

Imprimante Laser Deskjet

D2360

Multiprise de 6 ports

Onduleur 120 V.A

Les accessoires

|

280 000

235 000

10 000

250

10 000

90 000

120 000

25 00

75 000

100 000

|

7322

|

280 000

2 115 000

100 000

250 000

12 000

90 000

120 000

25 000

75 000

100 000

|

3 174 322 FCFA

TOTAL

v La Main d'oeuvre :

180 000 FCFA

II-CRITIQUES

Malgré les avantages de l'informatisation

(accélération dans le traitement des informations,

traitement à distance, le partages des ressources, etc.) nous

constatons en Côte d'Ivoire un grand retard au niveau des administrations

étatiques ou souvent l'informatique continu de paraître comme un

outil extraordinaire (mythe).

III-SUGGESTIONS

Il faut que nos administrations soient

informatisé pour accélérer les procédures de

traitements d'informations et mettre en réseau les différents

services ce qui ne sera pas sans avantage pour notre administration dans sa

globalité.

Ainsi, l'informatisation de la Police, de la Justice par

exemple et leur mise en réseau pour ne citer que celles-ci permettront

les suivis efficaces d'enquêtes et l'accélération de

celles-ci.

L'utilisation de connexion Internet permettra à

nos différentes administrations de se faire connaître à

l'extérieur et pourquoi pas entreprendre des partenariats à

certains niveaux pour rester dans l'esprit de la mondialisation.

CONCLUSION

Au terme de notre stage effectué au sein de

l'entreprise EGEMBAT, nous sortons comblés et satisfaits. Nous nous

sommes rendus compte de la complexité de la pratique. Le thème

qui nous a été proposé à cet effet à savoir

La Mise en oeuvre d'un Réseau Local avec connexion

internet, nous a permis d'appréhender et de cerner les

différents contours du réseau local, de l'Internet et les

problèmes qu'on y rencontre.

Aussi faut-il ajouter que le peu de temps que nous avons passé à

EGEMBAT nous a permit de nous familiariser avec

l'environnement des sociétés et de ce qu'on attend des

Techniciens en Informatique que nous sommes. Ainsi nous quitons l'entreprise

EGEMBAT tout en gardant une très bonne image.

GLOSSAIRES

BIBLIOGRAPHIE

Technologie des ordinateurs et

réseau :

3ème Edition DUNOD, Cours et Exercice

corrigés

Cours dispensé à

HETEC :

Téléinformatique et Réseau année

2004-2005

Construire son réseau

d'entreprise : Jean Luc Montagnier

Internet :

www.google.fr,

www.commentcamarche.net,

www.wikipédia.com

ANNEXES

Annexe 1 : Câble Paire

Torsadée, Câble Coaxial et Fibre Optique

Annexe 2 : Tableau récapitulatifs

des normes de câblages

Tableau récapitulatif des normes de

câblage.

|

Type de

Câble

|

Connectique

|

Dénomination usuelle

|

Longueur maximale

|

Distance entre 2 points

|

|

Paire torsadée

|

RJ45

|

10 base T

|

100 m

|

X

|

|

Coaxial épais

|

AUI

|

10 base 5

|

500 m

|

2.5 m

|

|

Coaxial fin

|

BNC

|

10 base 2

|

185 m

|

0.5 m

|

|

Fibre optique*

|

ST

|

X

|

de 2 à 10 KM

|

de 2 à 10 KM

|

Annexe 3 : Carte Réseau et

Connecteurs

Annexe 4 : Hub et Switch

Annexe 5 : Câblage droit avec la

norme 568-A (norme A)

|

CAT 5

|

BROCHES

|

|

BROCHES

|

CAT 5

|

|

Ve/ba

|

1

|

|

1

|

Ve/ba

|

|

Ve

|

2

|

|

2

|

Ve

|

|

Or/ba

|

3

|

|

3

|

Or/ba

|

|

Be

|

4

|

|

4

|

Be

|

|

Be/ba

|

5

|

|

5

|

Be/ba

|

|

Or

|

6

|

|

6

|

Or

|

|

Ma/ba

|

7

|

|

7

|

Ma/ba

|

|

Ma

|

8

|

|

8

|

Ma

|

|