|

~ 1 ~

0. INTRODUCTION

Les avancées technologiques de la science informatique

dans le domaine du développement accaparent une large part d'attention

du public. Il devient impensable à notre époque de ne pas

disposer de cet outil «l'ordinateur »dans l'administration vue son

importance et son efficacité, dans presque tous les domaines de

l'entreprise.

Cette émergence en perpétuelle évolution

et l'apparition de l'internet ont offert la possibilité d'intervention

considérable d'accroitre et d'épanouir la communication dans le

monde à travers un lieu virtuel qui regroupe des pages web que nous

appelons le »site web».

Enfin, dans le souci de combiner les technologies des

ordinateurs personnels, et des réseaux informatiques en un

système d'information mondiale puissant à utiliser, le web est

venu pour répondre aux interrogations humaines, lesquelles : Comment

partager les informations entre des personnes sans tenir compte de la distance,

comment peut-on visité une entreprise à distant...Et à

toutes ses interrogations la réponse est celle de l'intégration

dans le domaine du www( World Wide Web) lequel dans un simple « click

» on peut obtenir toutes les informations du monde.

0.1. PRESENTATION DU SUJET

Notre sujet s'intitule « CONCEPTION ET REALISATION D'UN

SITE WEB POUR LA RESERVATION DES CHAMBRES EN LIGNE DANS UN ETABLISSEMENT

HOTELIER : Cas de l'hôtel OKT HOLIDAYS.

0.2. PROBLEMATIQUE

· Comment arriver à faire une réservation

quand on est distant ?

· Cet hôtel pourrait-il mettre à la

portée du public toutes ces informations sans contrainte de la distance

et du temps ?

· La conception d'un site web pour l'hôtel OKT

permettra-t-elle une diminution des coûts de sensibilisation ?

0.3. HYPOTHESE

Compte tenu de la problématique qui

précède, notre travail repose sur trois hypothèses

susceptibles d'être vérifiées ou nuancées au terme

de la recherche :

· La conception d'un site web pour cet hôtel serait

une solution pour une réservation à distance.

KABWLO BAWALA Moise Gracias TEC G3info, WM,

2012-2013

~ 2 ~

· Oui, toutes les informations seront à jours si

seulement notre site est hébergé.

· Le site web permettrait la diminution des frais

alloués aux campagnes de sensibilisation pour l'hôtel en

entier.

0.4. CHOIX ET INTERET DU SUJET

Le choix est porté sur « La conception et

la réalisation d'un site web pour la réservation des chambres en

ligne dans un établissement hôtelier »pour

l'amélioration des relations existants déjà entre

l'hôtel OKT et ses clients d'une part et d'autres part, l'hôtel et

ses futurs clients à travers la mise en place de ce site.

0.5. DELIMITATION DU SUJET

Notre sujet est très vaste, nous ne pouvons pas

prétendre traiter tous les aspects. C'est pourquoi, dans ce modeste

travail, nous nous sommes limités seulement à la

réservation en ligne des chambres pour l'hôtel OKT Situé

sur 228, avenue Inga, ville de Mbujimayi, en R.D-Congo.

Nous avons récolté les données dans

cette entreprise depuis le mois de mai jusqu'au mois d'Aout de cet année

2013.

0.6. METHODES ET TECHNIQUES UTILISEES

Les méthodes et techniques nous aident à

aboutir au résultat escompté dans un travail scientifique

0.6.1. Méthodes utilisées

La méthode étant l'ensemble d'opérations

intellectuelles par lesquelles une discipline cherche à atteindre les

vérités qu'elles poursuivent, les démontrent et les

vérifies.

Et dans le cadre de notre travail, nous avons opté pour

les méthodes ci-après :

· La méthode Analytique

· La méthode structuro fonctionnelle

KABWLO BAWALA Moise Gracias TEC G3info, WM, 2012-2013

~ 3 ~

0.6.1.1. La méthode Analytique

Celle-ci nous permet d'analyser des faits observés et

d'en faire une critique et proposer une nouvelle solution.

0.6.1.2. La méthode

structuro-fonctionnelle

C'est un système qui comporte des lois en tant que

système et conserve ou enrichit par le jeu de ses transformations que

celles-ci aboutissent en dehors de ses frontières.

0.6.2. Technique utilisés

0.6.2.1. La technique documentaire

Cette technique consiste à la récolte et

l'analyse des données émanant des différents textes,

ouvrages, sites internet, articles de revues et autres documents ayant des

rapports plus ou moins directs avec le thème de notre étude.

0.6.2.2. La technique d'observation

Elle nous a permis de vivre la situation telle qu'elle se

présente à l'hôtel dès la réception, en vue

de recueillir des données.

0.6.2.3. La technique d'enquête par

questionnaire

C'est la technique qui nous a permis de nous informer sur le

fonctionnement de l'hôtel en mettant un point sur la façon dont se

fait la réservation.

0.7. SUBDIVISION DU TRAVAIL

En dépit de l'introduction et la conclusion, notre

travail se subdivise en 4chapitres lesquels :

CHAPITRE I. INTRODUCTIONS AUX TECHNOLOGIES INTERNET

CHAPITRE II.GENERALITES SUR LE SYSTEME D'INFORMATION ET

BASE

DE DONNEES

CHAPITREIII.ANALYSE DU PREALABLE

CHAPITRE IV. ETUDE FONCTIONNELLE

CHAPITRE V.REALISATION ET IMPLEMENTATION.

KABWLO BAWALA Moise Gracias TEC G3info, WM, 2012-2013

~ 4 ~

CHAPITRE I. INTRODUCTION AUX TECHNOLOGIES INTERNET

Le présent chapitre est consacré aux

généralités sur le réseau Internet, ces

technologies ainsi que ses différents services,

En effet, certains concepts que nous allons utilisé dans

ce travail auront essentiellement un sens approprié encore plus

particulier en informatique que dans d'autres domaines.

1.1. Technologies Internet

1.1.1. Réseau informatique et Internet

Afin de mieux comprendre ce qu'est réellement Internet,

il est nécessaire de bien cerner la signification du terme (<

réseau informatique » qui est un

ensemble des noeuds connectés entre eux

généralement à l'aide de medias (câbles ou fibres

optiques). Dans un réseau informatique, il n'y a pas que des

ordinateurs, mais aussi des dispositifs d'interconnexion comme

les routeurs, les Switchs, etc. Ces équipements permettent

d'interconnecter et faciliter la communication entre plusieurs

réseaux.

L'Internet est un réseau international de communication

entre ordinateurs. Le nom Internet vient de INTERconnectedNETworks (en

français : réseaux interconnectés). Ces réseaux

sont ceux des entreprises, des universités, des administrations, etc. du

monde entier. Ils sont reliés entre eux via des liaisons

spécialisées telle que la fibre optique et certains

réseaux ne sont connectés à Internet que via de lignes

téléphoniques.

1.1.2. Notions préliminaires sur le modèle

en couche

Il faut noter que le fait d'interconnecter plusieurs

réseaux ne suffit pas pour permettre la communication des

différentes machines du réseau ou l'ensemble de ces

réseaux. Les différentes machines doivent parler le même

(< langage » afin de dialoguer correctement entre

elles. Ce langage s'appelle un (< protocole ».

Un protocole est donc un ensemble de règles et de

conventions qui régit l'échange d'informations entre

différentes entités d'un réseau.

KABWLO BAWALA Moise Gracias TEC G3info, WM, 2012-2013

~ 5 ~

1.1.3. Les modèles de communications et leurs

protocoles

Le transfert d'information entre deux logiciels informatiques

sur deux équipements réseaux différents se base sur deux

modèles théoriques: le modèle OSI et le modèle

TCP/IP. Ces deux modèles sont plus théoriques que pratiques.

Chacun inclut plusieurs couches et chaque couche doit envoyer (recevoir pour

l'autre ordinateur) un message compréhensible par les deux parties.

Voilà pourquoi, nous focaliserons notre premier chapitre sur le

modèle OSI et TCP/IP.

1.1.4. Origines du modèle OSI et la famille de

protocoles TCP/IP

Le modèle TCP/IP fut créé dans les

années 70 par le département de la défense

Américaine, plus précisément par l'agence DARPA (Defense

Advanced Reseach Projets Agency), le nouveau nom d'ARPA.

Quant au modèle OSI (Open System Interconnection

Model), il a été défini en 1977 par l'Organisation

Internationale pour la Standardisation (ISO : International Standard

Organisation en anglais). C'est un certain Charles Bachman qui

proposa le concept de segmenter la communication dans un réseau en 7

couches distinctes.

Le but de ces deux modèles n'est pas le même. En

effet, le modèle OSI a été développé

à vocation normative c'est-à-dire dans le but de servir de

référence « universelle » dictant le déroulement

de la communication entre deux hôtes. Tandis que le modèle TCP/IP

a été créé à vocation descriptive

c'est-à-dire dans le but de décrire comment se passe la

communication entre deux hôtes. Le modèle OSI est reconnu

mondialement comme le modèle de référence en réseau

informatique.

KABWLO BAWALA Moise Gracias TEC G3info, WM, 2012-2013

~ 6 ~

1.1.5. Comparaison de structures du modèle OSI

et la famille de

protocolesTCP/IP

APPLICATION

PRESENTATION

SESSION

TRANSPORT

RESEAU

LIAISON DE DONNEES

PHYSIQUE

Modèle OSI Modèle TCP/IP

INTERFACE RESEAU

APPLICATION

TRANSPORT

INTERNET

Figure I.1: Structure du modèle OSI et

TCP/IP

Notons qu'une couche est un ensemble de services accomplissant

un but précis, et comme nous le constatons sur la figure I.1, le

modèle TCP/IP n'est constitué que de 4 couches alors que le

modèle de référence OSI est composé de 7 couches.

Les 3 premières couches du modèle OSI correspondent à la

couche applicative du modèle TCP/IP. Tous les deux modèles

possèdent une couche de transport. La couche réseau du

modèle OSI correspond à la couche Internet du modèle

TCP/IP. Les couches liaisons de données et physique du modèle OSI

forment une seule couche pour le modèle TCP/IP : Interface

réseau.

Les couches Application, Présentation, Session et

Transport sont dites « couches hôtes »

c'est-à-dire qu'elles concernent directement les hôtes tandis que

les couches Réseau, Liaison et Physique sont des « couches

de medias ».

KABWLO BAWALA Moise Gracias TEC G3info, WM, 2012-2013

~ 7 ~

1.1.6. Explication de chaque couche du modèle O8I

et de la famille TCP/IP

A. Modèle O8I

Le principe de base est la description des réseaux sous

forme d'un ensemble de couches superposées les unes aux autres. Le

modèle OSI est une façon standardisée de "segmenter" le

processus de communication entre deux entités en plusieurs blocs. Chaque

bloc résultant de cette segmentation est appelé "Couche". La

beauté de cette segmentation est que chaque couche du niveau

inférieur du modèle OSI communique avec la couche

supérieure. Ainsi le modèle OSI permet de comprendre de

façon détaillée comment s'effectue la communication entre

un ordinateur A et un ordinateur B.

a) La couche physique

La couche physique s'occupe de la transmission des bits de

façon brute sur un canal de communication. Son unité

d'information typique est le bit représenté par une certaine

différence de potentiel.

Cette couche est conçue pour traiter les parties

mécaniques, électriques. Elle définit le type de support

de transmission à utiliser dans un réseau. Concrètement,

c'est à ce niveau que se situe l'adresse MAC, les connecteurs RJ45, le

Hub.

b) La couche liaison de données

La couche liaison de données est chargée du

contrôle d'erreurs qui s'effectuent en s'assurant que les bits de

données reçues sont identiques à ceux qui ont

été envoyées.

Cette couche permet également l'échange des

trames de bits entre deux émetteurs en liaison directe. Elle doit

être capable de renvoyer une trame lorsqu'il y a eu un problème

sur la ligne de transmission. De manière générale, un

rôle important de cette couche est la détection et la correction

d'erreurs intervenues sur la couche physique.

L'unité d'information de la couche liaison de

données est la trame qui est composée de quelques centaines

à quelques milliers d'octets maximum.

KABWLO BAWALA Moise Gracias TEC G3info, WM, 2012-2013

~ 8 ~

c) La couche réseau

C'est la couche qui assure la transmission des données

sur le réseau. C'est ici que la notion de routage intervient. Elle

détermine aussi l'itinéraire que les données doivent

emprunter pour bien acheminer celles-ci de la source à l'ordinateur de

destination. Elle gère aussi les problèmes de trafic comme la

communication, l'acheminement et l'encombrement des paquets de données

sur le réseau. La couche réseau sert à éliminer les

congestions et à réguler le flot des données. Elle permet

aussi l'interconnexion des réseaux hétérogène.

L'unité d'information de la couche réseau est le

paquet.

d) La couche transport

Elle garantit la bonne livraison des messages, sans erreurs,

dans l'ordre et sans pertes ni doublons. Cette couche reconditionne les

messages pour en assurer une transmission efficace sur le réseau.

Coté réception, la couche transport dés encapsule les

messages, rassemble les messages d'origine et émet un accusé de

réception.

· S'assure que les paquets sont reçus sans

erreurs, dans l'ordre, sans perte ni duplication,

· Découpe en paquet et réassemble.

· Envoi d'un accuse de réception,

· Contrôle le flux et gestion des erreurs.

Dans les réseaux TCP/IP, la fonction de la couche

transport est assurée par le protocole TCP et par le protocole UDP. TCP

est orienté connexion et UDP n'est pas orienté connexion. Pour

TCP dès que la source envoi une information, elle attend un

accusé de réception. Dans les réseaux TCP/IP, l'adresse de

transport porte le nom de numéro de port. L'unité d'information

de la couche transport est le message.

e) La couche session

Cette couche permet à 2 applications tournant sur

différents ordinateurs d'établir, d'utiliser et d'interrompre une

connexion appelée session. Cette couche procède à

l'identification et assure des fonctions, telles que la sécurité,

nécessaire à l'établissement de la communication de deux

applications sur le

KABWLO BAWALA Moise Gracias TEC G3info, WM,

2012-2013

~ 9 ~

réseau. Cette couche assure la synchronisation des

taches utilisateurs. Elle permet également de contrôler le

dialogue entre deux processus de communication, de savoir d'ou vient la

transmission, à quel moment elle se produit, combien de temps elle

dure.

· Permet de créer, utiliser et achever une connexion

entre 2 ordinateurs.

· Contrôle le dialogue entre processus

communiquant.

Les réseaux TCP/IP ne possèdent pas de couche

session, car certaines caractéristiques de cette couche sont fournies

par le protocole TCP.

f) La couche présentation

Pour que deux systèmes puissent se comprendre, ils

doivent utiliser le même système de représentation des

données. La couche présentation gère cette

représentation des données.

Cette couche détermine la forme sous laquelle

s'échangent les données entre les ordinateurs du réseau;

coté émission, elle convertit les données du format

transmis par la couche application en un format intermédiaire, admis de

tous.

Coté réception, elle traduit le format

intermédiaire en un format que peut lire la couche application de cet

ordinateur. Cette couche gère aussi tous les problèmes de

sécurité du réseau en offrant des services tels que le

cryptage des données.

Elle établit aussi des règles en matière

de transfert des données et permet la compression des données de

façon à réduire le nombre de bits à transmettre.

· Transforme les données dans un format reconnu

par les applications (traducteur).

· Responsable de la conversion des protocoles,

l'encodage des données et la compression.

g) La couche application

La couche application est le point de contact entre

l'utilisateur et le réseau. C'est donc elle qui va apporter à

l'utilisateur les services de base offerts

KABWLO BAWALA Moise Gracias TEC G3info, WM,

2012-2013

~ 10 ~

par le réseau. En effet, dans le modèle OSI,

cette couche propose également des services. Principalement, des

services de transfert de fichiers, (FTP), de messagerie (SMTP), de

documentation hypertexte (HTTP), etc.

A.1. Les unités des données selon les couches

du modèle OSI :

Au début de la communication entre deux hôtes,

chaque type d'information qui sera transmise est une donnée. Mais cette

donnée a plusieurs unités selon la couche dans laquelle elle se

trouve. Il s'agit de la même donnée mais sous plusieurs

appellations.

V' Au niveau de la couche 7,6 et 5 : les

informations qui y circulent sont appelées les données

(en anglais Data Unit : Unité de

données).

V' Au niveau de la couche 4 : les informations sont

découpées en segments. Cette couche permet de

rassembler tous les segments afin d'avoir le message complet à la

réception.

V' Au niveau de la couche 3 : les données sont

appelées paquets.

Dans chaque paquet, il y a toujours l'adresse de

l'émetteur et celle du récepteur.

V' Au niveau de la couche 2 : l'unité de

données est la trame (en anglais

Frame).

V' Au niveau de la couche 3 : nous avons les bits.

KABWLO BAWALA Moise Gracias TEC G3info, WM,

2012-2013

~ 11 ~

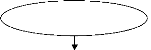

Modèle OSI Format de données

Application

Présentation

Session

Transport

Réseau

Liaison de données Physique

Données

Segment

Trames

Paquet

Bits

Figure I.2 : Les couches du modèle OSI

et ses unités de donnée

B. Modèle TCP/IP

Le modèle TCP/IP est inspiré du modèle

OSI. Il reprend l'approche modulaire mais en contient uniquement quatre. Voici

une brève comparaison des couches du modèle TCP/IP et du

modèle OSI dans le tableau ci-dessous :

|

OSI

|

|

TCP/IP (TCP/IP)

|

7

|

Application

|

|

Application

|

6

|

Présentation

|

4

|

|

Session

|

|

|

Transport

|

3

|

Transport

|

3

|

Réseau

|

2

|

Internet

|

2

|

Liaison de données

|

1

|

Réseau

|

1

|

Physique

|

|

|

Aux deux couches physiques et liaison de données du

modèle pour OSI correspond la couche accès réseau du

modèle TCP/IP.

KABWLO BAWALA Moise Gracias TEC G3info, WM,

2012-2013

~ 12 ~

La couche réseau du modèle OSI correspond

à la couche Internet du modèle TCP/IP et la couche transport du

modèle OSI correspond à la couche hôte à hôte

du modèle TCP/IP. Les trois couches les plus hautes du modèle OSI

(session, présentation et applications) correspondent à la seule

couche application du modèle TCP/IP.

B.1.Les unités des données selon les couches

du modèle TCP/IP

A chaque niveau, le paquet de données change d'aspect.

Ainsi, les appellations des données changent suivant les niveaux des

couches :

I Le paquet de données est appelé message au

niveau de la couche application

I Le message est ensuite encapsulé sous forme de

segment dans la couche transport. Le message est donc découpé en

morceau avant envoi.

I Le segment une fois encapsulé dans la couche

Internet prend le nom de datagramme.

I Enfin, on parle de trame au niveau de la couche

accès réseau

Les couches TCP/IP sont plus générales que dans

le modèle OSI comme nous pouvons les remarquer dans la figure

ci-dessous.

APPLICATION

TRANSPORT

INTERNET

INTERFACE RESEAU

MESSAGE

SEGMENT

DATAGRAM

FRAME

Figure I. 3 : Chaque couche du modèle

TCP/IP associée à son unité de donnée. KABWLO

BAWALA Moise Gracias TEC G3info, WM, 2012-2013

~ 13 ~

B.2. Etude détaillée des couches du

modèle TCP/IP

a) Accès réseau

Cette couche spécifie la forme sous laquelle les

données doivent être acheminées quel que soit le type de

réseau utilisé. Elle prend en charge les notions suivantes :

· Acheminement des données sur la liaison

· Coordination de la transmission de données

(synchronisation)

· Format des données

· Conversion des signaux (analogique/numérique) pour

les modems RTC

· Contrôle des erreurs à l'arrivé.

b) Internet

La couche INTERNET est chargée de fournir le paquet des

données. Elle définit les datagrammes et gère la

décomposition / recomposition des segments. La couche Internet contient

5 protocoles dont les 3 premiers sont les plus importants :

1. Le protocole IP : gère les

destinations des messages, adresse du destinataire

2. Le protocole ARP (Adress Resolution

Protocol) : gère les adresses des cartes réseaux.

3. Le protocole ICMP (Internet Control

Message Protocol) : gère les informations relatives aux erreurs de

transmission.

Le protocole RARP (Reverse Address Resolution

Protocol) : gère l'adresse IP pour les équipements qui ne peuvent

s'en procurer une par lecture d'information dans un fichier de

configuration.

c) Transport

Elle assure l'acheminement des données et les

mécanismes permettant de connaître l'état de la

transmission. Les protocoles des couches suivantes permettent d'envoyer des

informations d'une machine à une autre. La couche transport permet

d'identifier les applications qui communiquent. Pour faciliter la

communication, on a défini non pas des noms d'applications, mais des

ports de communication spécifiques à chaque application.

KABWLO BAWALA Moise Gracias TEC G3info, WM, 2012-2013

~ 14 ~

La couche transport gère 2 protocoles de livraison des

informations indépendamment du type de réseau emprunté

:

· TCP (Transmission Control Protocol) :

assure le contrôle des données. Ce protocole fonctionne en mode

connecté,

· UDP : c'est un protocole qui

fonctionne en mode non connecté. Il n'assure aucun contrôle de

transmission des données

d) Application

La Couche Application englobe les applications standard du

réseau :

· SMTP (Simple Mail Transport Protocol) :

gestion des mails

· TELNET: protocole permettant de se

connecter sur une machine distante (serveur) en tant qu'utilisateur

· FTP (File Transfert Protocol) :

protocole utilisé pour les transfert des fichiers via Internet.

1.1.7. Présentation de l'architecture

client-serveur 1.1.7.1. Définitions

a) Serveur

C'est une machine puissante sur laquelle s'exécute le

logiciel serveur. Cette machine ne doit pas normalement s'éteindre, car

elle est sollicitée à chaque instant par des clients.

b) Client

C'est une machine sur laquelle s'exécute le logiciel

client. Cette machine accède aux diverses ressources fournies par le

serveur.

1.1.7.2. Fonctionnement d'un système

client-serveur

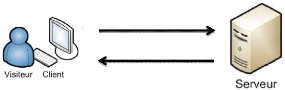

Un système client/serveur fonctionne selon le

schéma suivant :

> Le client lance une requête vers le serveur en

utilisant son adresse IP et son port qui désigne le service particulier

du serveur;

KABWLO BAWALA Moise Gracias TEC G3info, WM, 2012-2013

~ 15 ~

> Le serveur reçoit et répond à la

demande à l'aide de l'adresse de la

machine cliente et son port

Serveur

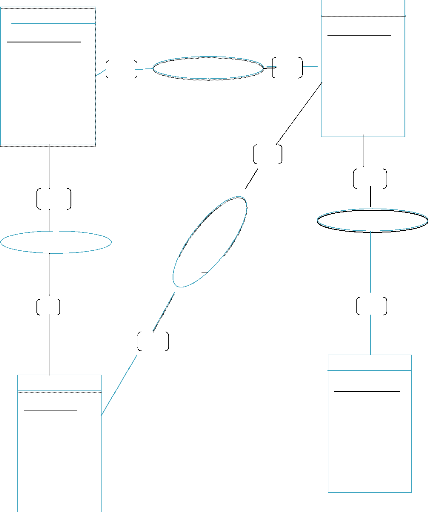

Figure I.4 : Schéma de fonctionnement

d'un système client-serveur.

· Avantages

Unicité de l'information : pour un site web dynamique,

certains articles du site sont stockés dans une base de données

sur le serveur. De cette manière, les informations restent identiques.

Chaque utilisateur accède aux mêmes informations.

1. Meilleure sécurité : lors de la connexion,

un PC client ne voit que le serveur et non les autres PC clients. De

même, les serveurs sont en général très

sécurisés contre les attaques de pirates.

2. Meilleurs fiabilités : en cas de panne, seul le

serveur fait l'objet d'une réparation, et non le PC client.

3. Facilité d'évolutivité : une

architecture client-serveur est évolutive car il est très facile

de rajouter ou d'enlever des clients et même des serveurs.

· Inconvénients

1. Un coût d'exploitation élevé (bande

passante, câbles, ordinateurs surpuissants)

KABWLO BAWALA Moise Gracias TEC G3info, WM, 2012-2013

~ 16 ~

2. Pour qu'un client reçoive des informations provenant

du serveur, celui-ci émet une requête passant par un port du PC

(exemple : port 25 pour les mails, port 80 pour le web et 21 pour le FTP). Le

serveur lui renvoie les informations demandées grâce à

l'adresse IP de la machine cliente.

1.1.8. Types d'architectures réseaux

1.1.8.1. Architecture à 1-tiers

Dans une approche d'application de type 1-tiers, les deux

machines jouent à même temps le rôle du client et du

serveur. Mais, il est obligatoire que tous deux parlent le même langage

c'est-à-dire utilisent le même protocole. Dans ce cas, on ne peut

pas parler d'architecture client/serveur mais plutôt d'informatique

centralisée.

Figure I.5: Représentation de

l'architecture à un niveau

1.1.8.2. Architecture à 2-tiers

Cette architecture est aussi appelée architecture

à deux niveaux.Elle est caractérisée par la demande d'une

ressource au client et le serveur la lui fournit immédiatement en

utilisant ses propres ressources. Cela veut dire simplement que le serveur ne

fait pas appel à d'autre application afin de fournir une partie du

service.

Figure I.6: Représentation de

l'architecture à deux niveaux

KABULO BAWALA Moise Gracias TFC G3info, UM,

2012-2013

~ 17 ~

1.1.8.3. Architecture à 3-tiers

Dans l'architecture à 3 niveaux ou simplement

architecture à 3-tiers, nous avons un niveau intermédiaire qui

est le serveur d'application. Nous avons généralement une

architecture composée d'un client, d'un serveur d'application et d'un

serveur de bases des données

Serveur de données

Serveur

d'applications

Figure I.7: Représentation de

l'architecture à trois niveaux

Un client : Il possède

généralement une interface utilisateur, exemple un navigateur

web, chargée de la présentation. Il lance une requête vers

le serveur.

Un serveur d'application : celui-ci fait la

jonction entre le client et le serveur de base de données. On l'appelle

aussi middleware. Le terme middleware vient de l'anglais

middle (milieu) et software (logiciel). Il désigne un ensemble de

couches réseaux et services logiciels qui permettent le dialogue entre

les différents composants d'une repartie.

Rôle du middleware

Le middleware offre des services de haut niveau liés

aux besoins de communication des applications (temps réel,

sécurisation, etc.) appelé communication interprocessus. Elle se

situe dans le modèle OSI au-dessus de la couche transport (couche 5,6 et

7).

Un serveur de base de données : c'est

ici que toutes les données sont stockées.

Actuellement, les serveurs de base des données sont

plus utilisés dans des sites de traitements de données des

entreprises, des industries, des institutions et surtout dans le réseau

Internet. Ils constituent un point central où plusieurs utilisateurs

stockent, partagent une quantité d'informations

KABWLO BAWALA Moise Gracias TEC G3info, WM, 2012-2013

~ 18 ~

importantes. Les différents usagers opèrent

à partir d'un client : ordinateur personnel, poste de travail, ou

terminal. Le serveur de la base de données est très important,

surtout, lorsque nous avons une grande quantité de données

à gérer au sein d'une entreprises par exemple.

KABWLO BAWALA Moise Gracias TEC G3info, WM, 2012-2013

~ 19 ~

CHAPITRE II. GENERALITES SUR LE SYSTEME D'INFORMATION

ET LE

BASE DE DONNEES

2.1. SYSTEME D'INFORMATION

a. Définition

Le système d'information est un ensemble des moyens

(humains et matériels) et des méthodes se rapportant au

traitement de l'information d'une organisation.

b. Rôle du système

d'information

On peut attribuer quatre rôles à un

système d'information d'une organisation lesquels :

> Produire des informations légales ou quasi

légales réclamées par l'environnement socio -

économique : les factures, les bulletins de salaire, les états

pour fiscalités,...

> Déclencher les décisions

programmées.

> Aider à la prise de décisions en

fournissant aux décideurs de l'organiser un ensemble d'informations

brutes ou modélisées (statistique, graphique,

modèle,...)

> Assurer la coordination des taches en permettant les

communications entre les individus du système organisationnel.

2.1.1. LA METHODE D'ANALYSE

Plusieurs méthodes sont d'usages pour la

réalisation d'une base de données entre lesquelles nous citons

:

( La méthode Merise ; ( La méthode UML ; ( La

méthode OMT, ( La méthode Racine...

Et pour le cas de notre travail, avons opté pour la

méthode merise que nous allons présenter dans les lignes qui

suivent.

MERISE

La méthode MERISE date de 1978-1979, et fait suite

à une consultation nationale lancée en 1977 par le

ministère de l'Industrie dans le but de choisir des

sociétés de conseil en informatique afin de définir une

méthode de conception de systèmes d'information. Les deux

principales sociétés ayant mis au point cette méthode sont

le CTI (Centre Technique

KABWLO BAWALA Moise Gracias TEC G3info, WM, 2012-2013

~ 20 ~

d'Informatique) chargé de gérer le projet, et le

CETE (Centre d'Etudes Techniques de l'Equipement).

La méthode de recherche en informatique par

sous-ensemble, Merise est une méthode de conception et de

réalisation des projets informatiques. Elle préconise une

démarche en étape et fait appel à des modèles pour

représenter les objets qui composent le système d'information,

les relations existant entre ces objets ainsi que les règles des

gestions sous jacentes.

2.1.2. Niveau d'abstraction.

Il existe un consensus sur le découpage d'un processus

de modélisation en trois étapes principales, correspondants

à une modélisation de la future base de données à

trois niveaux d'abstraction différents.

a. Niveau conceptuel.

Ce premier niveau représente le contenu de la base en

termes conceptuels, indépendants de toute considération

informatique. Il correspond à la description des finalités de

l'entreprise en expliquant sa raison d'être. Il traduit les objectifs et

les contraintes qui pèsent sur l'entreprise.

Il se traduit en termes de :

+ Modèle conceptuel de données (MCD) +

Modèle conceptuel de Traitement (MCT)

b. Le niveau organisationnel

Le niveau organisationnel permet de définir

l'organisation qu'il est souhaitable de mettre en place dans l'entreprise pour

atteindre les objectifs visés. Il précise les postes de travail,

la chronologie des opérations, les choix d'automatisation, tout en

intégrant les contraintes éventuelles.

· Le niveau conceptuel qui

décrit la statique et la dynamique du système d'information en se

préoccupant uniquement du point de vue du gestionnaire.

· le niveau organisationnel

décrit la nature des ressources qui sont utilisées pour

supporter la description statique et dynamique du système d'information.

Ces ressources peuvent être humaines et/ou matérielles et

logicielles.

· le niveau opérationnel dans

lequel on choisit les techniques d'implantation du système d'information

(données et traitements).

2.1.3. DEFINITION DES CONCEPTS a. Entité.

Une entité est la représentation d'un

élément matériel ou immatériel ayant un rôle

dans le système que l'on désire décrire.

KABWLO BAWALA Moise Gracias TEC G3info, WM, 2012-2013

~ 21 ~

b. Attribut (ou propriété)

Un attribut ou propriété est une donnée

élémentaire perçue sur le système d'information. Le

nom associé à un attribut est souvent porteur de sens. Un

attribut peut concerner une entité ou une association.

c. Identifiant

L'identifiant est une propriété permettant de

distinguer, sans ambiguïté, l'occurrence d'une entité. On

visualise cet identifiant en le plaçant généralement comme

première propriété et éventuellement en le

soulignant ou parfois de le faire précédé d'une

dièse (#).

d. Relation ou association

Une association est un lien sémantique entre deux ou

plusieurs entités. Elle est pourvue d'existence propre mais, elle peut

être porteuse de propriétés.

e. Cardinalité

Les cardinalités permettent de caractériser le

lien qui existe entre une entité et la relation à laquelle elle

est reliée. La cardinalité d'une relation est composée

d'un couple comportant une borne maximale et une borne minimale, intervalle

dans lequel la cardinalité d'une entité peut prendre sa valeur

:

· la borne minimale (généralement 0 ou 1)

décrit le nombre minimum de fois qu'une entité peut participer

à une relation.

· la borne maximale (généralement 1 ou n)

décrit le nombre maximum de fois qu'une entité peut participer

à une relation.

La cardinalité représente le nombre de fois

minimale et maximale d'une entité par rapport à une

association.

f. Contrainte d'intégrité fonctionnelle

(CIF)

Quand on détermine, entre une relation et une

entité, une cardinalité présentant les valeurs 0,1 ou 1.1

d'une part, et 1, n d'autre part, la relation est particulière, on

l'appelle alors contrainte d'intégrité fonctionnelle (CIF) et

afin de bien la représenter, son symbole sera également

différent. On peut dire que la relation est de type Père Fils.

En effet, la principale raison d'être de la mise en

évidence de CIF est optimisée par la suite le passage aux

fichiers ou base de données.

Une CIF indique que l'une des entités est totalement

déterminée par la connaissance de l'autre (ici, on peut dire que

connaissant un appartement on peut déterminer son

propriétaire).

KABWLO BAWALA Moise Gracias TEC G3info, WM, 2012-2013

~ 22 ~

2.2. BASE DE DONNEES

a) Définition

Une Base de Données est un ensemble structuré

de données archivées dans des mémoires accessibles

à l'ordinateur pour satisfaire un ou plusieurs utilisateurs

simultanément en un temps opportun et qui répond aux trois

critères suivants : l'exhaustivité, la non redondance et la

structure.

b) Système de gestion de base des données

(SGBD) :

Est un logiciel qui permet d'interagir avec une base de

données. Il permet à l'utilisateur de définir des

données, de consulter la base ou de la mettre à jour.

c) Rôle d'un SGBD

Le SGBD (système de gestion de base de données)

permet de décrire, manipuler, et interroger les données d'une

base de données. Il est chargé de tous les problèmes

liés aux accès concurrents, à la sauvegarde et la

restauration des

données.il doit de plus veiller

au contrôle, à l'intégrité t la

sécurité des données1.

d) Langages du système de gestion de base de

données

Etant donné que les systèmes de gestion de base

de données fonctionnent en mode interrogation, ils

utilisent un langage de manipulation de données qui est le SQL

(structured query langage) ou langage de requêtes.

e) Choix du système de gestion de base

donnée

Sachant que le système de gestion de base de

données ayant conquis le marché informatique est celui dit

relationnel, nous portons notre choix pour mettre en exergue

notre application sur MySQL qui est un SGBD relationnel faisant partie de

logiciels de gestion de base de données le plus utilisés au

monde, autant par le public web en concurrence avec Oracle, Informix et

Microsoft SQL Server...

f) Notion par rapport aux traitements

· Evénement

Un événement correspond à une

sollicitation du système d'information qui doit réagir par

l'exécution d'une opération permettant de répondre

à un événement en lui apportant le résultat

approprié. On peut donc dire qu'il est caractérisé par le

fait que « quelque chose s'est passé »

1 Internet vendredi 2 août 2013

KABWLO BAWALA Moise Gracias TEC G3info, WM,

2012-2013

~ 23 ~

Il existe deux types d'événement :

V' Evénement externe qui provoque un

changement de l'univers extérieur à l'organisation.

V' Evénement interne qui provoque un

changement interne au système d'information.

· Opération

L'opération peut se définir comme une suite

d'action qui ne peut être interrompue. Cette suite d'action peut

être réalisée sur les données en réactions

à l'événement déclencheur, en vue d'y apporter une

réponse appropriée.

Les opérations peuvent regroupées sous

l'appellation générique de processus, dès lors, qu'elle

concerne un même secteur d'activité.

· Synchronisation

La synchronisation peut se définir comme étant

une condition logique aussi appelée condition booléenne

à satisfaire préalablement au déclenchement de

l'opération, lors de l'apparition de l'événement.

Rappelons qu'une condition logique se traduit en utilisant un ou plusieurs

opérateurs de types : ET, OU, NON_OU, NON_ET, OU EXCLUSIF...

· Résultat

Le résultat est le produit de l'opération. Il

pourra être l'événement déclencheur d'une autre

opération.

KABWLO BAWALA Moise Gracias TEC G3info, WM,

2012-2013

~ 24 ~

CHAPITRE III. ANALYSE DU PREALABLE

Ce chapitre présente et décrit le milieu

d'investigation de notre travail qui est l'Hôtel OKT HOLIDAYS.

3.1. PRESENTATION DE L'OKT HOLIDAYS

3.1.1. HISTORIQUE

L'hôtel OKT se situe dans la République

Démocratique du Congo, ville de Mbujimayi, province du Kasaï

oriental.

L'objectif de cet hôtel est de rendre service à

la communauté locale, nationale et internationale en disposant des

chambres pour un logement, hébergent des passagers à un taux

concurrentiel afin d'influencer positivement d'autres établissement

hôtelier dans le sens de rendre un service équitable à la

population. Le fondateur de cet hôtel s'appelle Monsieur Onésime

KANYANGA TSHIBUMBA.

Les activités de cet hôtel ont commencé

au cours de l'année 2000. L'hôtel OKT HOLIDAYS fut le plan de

l'ingénieur MALAMBA et de l'architecte KAYEMBE, son ancien

électricien s'appelait Monsieur Jean marie MUKUNA et le chef de chantier

s'appelait Monsieur Dieudo, et c'était vers les années 2000

à 2004.

Nous signalons que cet hôtel fonctionne dans ses

propres installations depuis sa création.

L'hôtel comprend deux niveaux, et deux

catégories de chambre, 17 chambres pour la catégorie A et 13 pour

la catégorie B, ainsi que deux départements.

3.1.2. SITUATION GEOGRAPHIQUE DE L'HOTEL

Situé sur 228, avenue Inga, commune de la Muya, quartier

de la poste, dans la ville de Mbujimayi, chef lieu de la province du Kasaï

oriental, en république Démocratique du Congo.

KABWLO BAWALA Moise Gracias TEC G3info, WM,

2012-2013

~ 25 ~

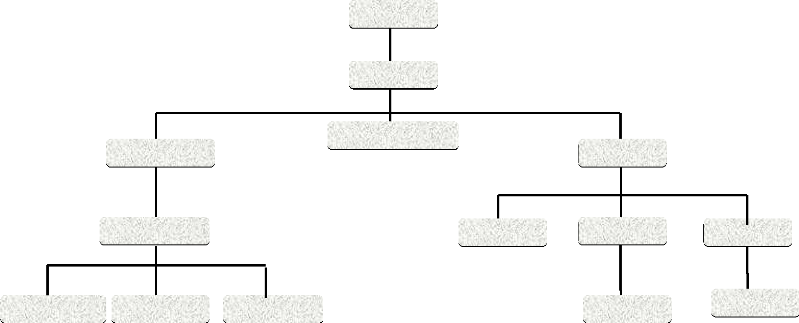

ORGANIGRAMME DE L'HOTEL OKT HOLIDAYS

PDG

MANAGER

RELATIONPUBLIQUE

MAINTENANCE

COMPTABLE

RECEPTION

VALATERIE BUANDERIE

MAGASIN

COMPTABL

SALLE

SERVICE

CUISINE

PLONGEUR

KABULO BAWALA Moise gracias TFC g3info, UM, 2012-2013

KABULO BAWALA Moise Gracias, G3 Info, UM 2012-2013

3.2. ANALYSE DE L'EXISTANT

3.2.1. ETUDE DE POSTE DE TRAVAIL

L'hôtel OKAT est organisé par les postes

ci-après : P.D.G., Directeur, Maitre d'hôtel, la réception,

la buanderie, la valaterie, la Maintenance, le maitre restaurant, le chef

cuisinier, le cuisinier, le bar man, le magasinier, le serveur/serveuse, l'aide

cuisinier, le plongeur, l'entretien et nettoyage.

Ces postes fonctionnent de la manière suivante :

P.D.G :

· C'est le promoteur de l'ouvrage, il est l'employer

principal ;

· il communique sa philosophie du travail à son

staff dirigeant ;

· Il reçoit le rapport de séance

auprès du directeur voir aussi aux maitres (hôtel, restaurant).

Directeur:

· Il fait appliquer la politique générale du

PDG ;

· Il coordonne les actions des maitres (hôtel,

restaurant) ;

· Il ordonne les dépenses ;

· il signe en lieu et place du PDG de

l'instant ou celui est empêcher ou absent ;

Maitre d'hôtel:

· il s'occupe de l'administration de l'hôtel

· il fournit ses rapports de séance au directeur

ainsi que ses états de besoins pour l'ordonnance des dépenses

;

· il collabore avec le maitre restaurant avant une

décision du travail sans oublier le directeur ;

La réception:

· séance d'accueil des clients et des visiteurs

· loger les clients

· écouter attentivement les doléances des

clients pour le transmettre à qui de droit

· tenir la caisse de l'hôtel

La buanderie : ce service s'occupe du lavage

et repassage et des draps, essuie-mains et vêtements des clients.

La maintenance : c'est un service permanent

et d'intervention ponctuelle, il s'occupe :

·

KABULO BAWALA Moise Gracias, G3 Info, UM 2012-2013

de la propriété de l'infrastructure

hôtelière

· de l'intervention sur l'électricité

· de l'intervention sur le froid

· de l'intervention sur la plomberie

· de l'intervention sur les appareils d'image

Valaterie : ce service s'occupe de l'entretien

des chambres et appartement.

Maitre Restaurant:

· il est le gérant superviseur du restaurant

· il est l'organisateur du travail

· il gère le restaurant au quotidien

· le rapport de la salle et de la cuisine lui sont transmis

a la fermeture. Ce dernier les exploite et établit les états de

besoins

· ses collaborateurs proches sont : cuisinier,

caissiers-barmans, magasiniers et le chef d'entretien et nettoyage

· il présente ses rapports au directeur

générale Chef Cuisinier:

· Il est le maitre de la cuisine

· Il est le concepteur des mets

· Il doit apprécier tous les mets ou plats avant la

sortie de la cuisine

· Ses collaborateurs proches sont des serveurs, serveuse,

(dans l'appréciation des mets servis), aides cuisinier, plongeurs,

cuisinier

· Il présente son rapport au maitre du restaurant

Cuisinier:

· Le cuisinier est la personne qui prépare les

aliments

· Ses collaborateurs proches sont : des aides cuisiniers,

plongeurs et garçons de salle

Barman-Caissier :

· Le barman caissier est la personne qui perçoit

l'argent de la part de client.

· Ses collaborateurs proches sont : les garçons de

salle, le magasinier.

KABULO BAWALA Moise Gracias, G3 Info, UM 2012-2013

Magasinier :

· le magasinier est la personne qui contrôle les

entrées/sorties dans le magasin

· ses collaborateurs proche sont : le barman caissier,

les cuisiniers, les aides cuisiniers, plongeurs et garçons de salle

Serveur/Serveuse :

· Ce sont de garçons ou fille de salle

· Leur rôle est de servir le client

Aide -Cuisinier : l'aide cuisinier c'est une

personne qui assiste le cuisinier Plongeur : pour le nettoyage

de tous les matériels de cuisine. Entretien-Nettoyage :

pour l'entretien de la salle de restaurant et aussi le l'entretien des

installations sanitaire.

3.2.2. ETUDE DE DOCUMENTS

3.2.2.1. Présentation de documents

Nous avion eu a prélevé les documents suivants :

> Fiche d'identification des clients ; > Reçu du payement des

clients. 1. FICHE D'IDENTIFICATION DES CLIENTS

N°

Téléphone :

Adresse résidentielle :

OKT HOTEL

CH N°

228, AV. INGA, Q/ POSTE, C/ MUYA Mbuji-Mayi

Prénom:

Nom: Postnom: Sexe:

Nationalité:

N Passeport ou Carte d'identité:

Dated'arrivée : Provenance :

Datepresuméededépart : Destination :

Nom du (de la)

conjoint(e) :

Profession :

Fait à Mbuji-Mayi, le / /20

L'OCCUPANT (E) LE RECEPTIONNISTE

POLICE D'IDENTIFICATION DE L'OCCUPANT

Figure II.1

KABULO BAWALA Moise Gracias, G3 Info, UM 2012-2013

KABULO BAWALA Moise Gracias, G3 Info, UM 2012-2013

2. RECU

OKT HOTEL ALL DAYS

228, AV. INGA, Q/ POSTE, C/MUYA Tel.: 856 10 37 47, 09 94 02 79

50 MBUJIMAYI

La somme de(en

lettres) :

Le gérant

Reçu de Mme, Mlle, Mr.

Motif :

Fait a Mbuji-Mayi, le / /201....

:

RECU

le client

Figure II.2

KABULO BAWALA Moise Gracias, G3 Info, UM 2012-2013

3.2.2.2. DESCRIPTION DES DOCUMENTS > Police

d'identification de l'occupant

Ce document permet d'enregistrer le client pour entrer en

possession d'une chambre.

Il est compose des rubriques suivantes :

- Prénom

- Nom

- Post Nom

- Sexe

- Nationalité

- N° Passeport ou carte d'identité

- Adresse Résidentielle

- Date d'arrivée

- Provenance

- Date Présumée de départ

- Destination

- Nom du (de la) conjoint(e)

- Profession

- N° Téléphone

N.B. : ce document porte la signature du réceptionniste

et de l'occupant.

> Reçu

Ce document permet d'enregistrer le montant paye par le client

pour

entrer en possession d'une chambre.

Il est compose des rubriques suivantes :

- Reçu de Mme, Mlle, Mr

- La somme de (en lettres)

- Motif

N.B. : ce document porte la signature du gérant et du

client.

KABULO BAWALA Moise Gracias, G3 Info, UM 2012-2013

Schéma de circulation de l'information

Démarche :

A l'arrivée du client, il se présente à

la réception où il doit se renseigner sur les chambres, une fois

d'accord on lui présente une fiche qu'il doit remplir, en demandant

l'avis de ce dernier sur la modalité de paie, si le client se

décide de payer à l'immédiat, on lui donne le montant

à payer.

Si le client s'acquitte, l'agent de la réception

l'enregistre dans le cahier d'enregistrement client, et élabore un

reçu qui va porter la signature du client ainsi que celle de l'agent

réceptionniste, le reçu établit va couvrir les

informations suivantes :

· Le nombre de jours pour l'occupation de la chambre;

· La preuve de paiement ;

Enfin, l'agent à la réception remettra la

clé au client, puis peut aller occuper la chambre.

A la fin de la journée, la réception

établit une fiche statistique de l'état d'occupation de

l'état d'occupation de chambre et cette dernière sera

présentée au chef de l'hôtel qui, à son tour va

établir le rapport financier ainsi que le rapport général

qui sera enfin présenté au PDG.

CIRCULATION DE L'INFORMATION

CLIENT

|

RECEPTION

|

MAITRE HOTEL

|

PDG

|

|

|

|

|

|

Identitéclt

|

|

|

|

|

|

|

R.GENERAL

|

|

|

|

|

|

FICH.S.A

|

|

|

|

|

T01

|

|

|

|

|

|

|

|

|

|

T04

|

|

|

|

FICHE A R.

|

|

|

|

|

|

|

|

|

|

|

|

R.FINANCIER

|

|

|

|

|

|

|

T05

|

|

|

SOM

|

|

|

|

R.GENERAL

|

|

|

|

|

|

|

|

|

SOM

|

|

|

|

T03

|

|

|

|

|

FICH.S.C

|

|

|

|

|

RECU

|

|

|

|

|

KABULO BAWALA Moise Gracias, G3 Info, UM

2012-2013

3.3. CRITIQUE DE L'EXISTANT

L'objectif de la critique de l'existant est d'établir

un diagnostic précis sur le bon fonctionnement ou sur le

disfonctionnement du système actuel.

Dans le cas de notre sujet nous allons orienter notre critique

à la manière dont

la réservation se passe au niveau de l'hôtel.

3.3.1. CRITIQUE

Actuellement les réservations se font soit par voie

téléphonique, soit directement à la réception,

ultérieurement, lors du départ du client un processus de

facturation est établit et une facture lui est délivrée,

tout cela se fait manuellement.

Notre analyse a permis de mettre en évidence certaines

défaillances sur le système d'information actuel qui concernent

essentiellement le processus de

réservation.

Dans le processus de réservation, l'utilisation d'un

support téléphonique comme moyen de communication entre les

différents acteurs entraîne une lourdeur dans l'échange de

l'information, échange qui est nécessaire pour une correcte

coordination des données. Cette caractéristique peut

entraîner une saturation du réseau téléphonique.

3.3.2. SOLUTIONS

Pour des raisons de rationalité, efficacité,

fiabilité, cohérence, crédibilité,

notoriété, et concurrence nous avons porté notre choix sur

la solution informatique avec une proposition de conception de la structure

informatique chargée de la gestion de la future base de

données.

La prise en compte des problèmes évoqués

précédemment a aboutit à l'élaboration d'une

proposition. Cette dernière introduit des avantages promotionnels et

ergonomiques à l'hôtel OKT, grâce à la connexion au

World Wide Web (WWW).

Elle consistera à mettre sur pied un site web afin de

faciliter la promotion de l'activité de l'hôtel, en lui permettant

de se faire connaître internationalement et communiquer rapidement et

sûrement avec le monde extérieur. Ce site devra favoriser la prise

de contact avec les individus aboutissant ainsi à une meilleure

interaction entre les clients et l'hôtel. Des que les réservations

en ligne pourront se faire, ce qui diminuera la lenteur des échanges ou

le coût des appels téléphoniques, dès

réception de la réservation, un email est envoyé au client

pour confirmation. Une interface administrateur sera aussi créée

afin de permettre la gestion des réservations, celle des clients et des

factures diminuant ainsi le travail qui été fait manuellement.

KABULO BAWALA Moise Gracias, G3 Info, UM 2012-2013

KABULO BAWALA Moise Gracias, G3 Info, UM 2012-2013

CHAPITRE IV. ETUDE FONCTIONNELLE

4.1. CONCEPTION DE LA NOUVELLE SOLUTION INFORMATIQUE

4.1.1. MODELISATION

La modélisation c'est la représentation virtuelle

de la réalité 4.1.2. CONCEPTION DE LA BASE DE

DONNEES

Pour la conception de notre système, nous utilisons la

méthode Merise qui nous propose un processus de modélisation en

trois étapes principales lesquelles :

· Le niveau conceptuel ;

· Le niveau organisationnel ;

· Le niveau physique.

LE NIVEAU CONCEPTUEL DE DONNEE

Le niveau conceptuel de donnée représente le

contenu de la base interne

conceptuel indépendant de toute considération

informatique, il se traduit en ce terme :

· Le MCD (le modèle conceptuel de donnée)

;

· Le MCT (le modèle conceptuel de traitement) ;

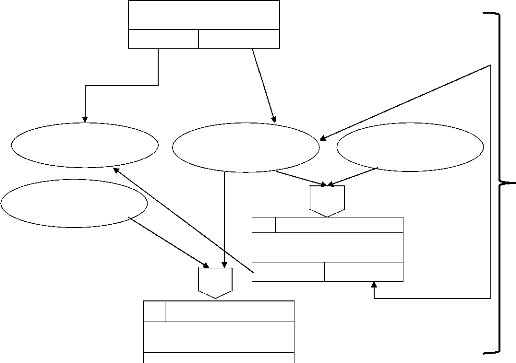

MODELE CONCEPTUEL

Cette étape a pour objectif de mettre en place des

données appropriées pour la gestion automatisée. Nous y

présentons les objets manipulés dans notre application ainsi que

les relations les reliant. La méthode utilisée est la

méthode entité-association.

Recensement des objets :

Le client ;

La chambre ;

La catégorie ;( la catégorie chambre).

La réservation.

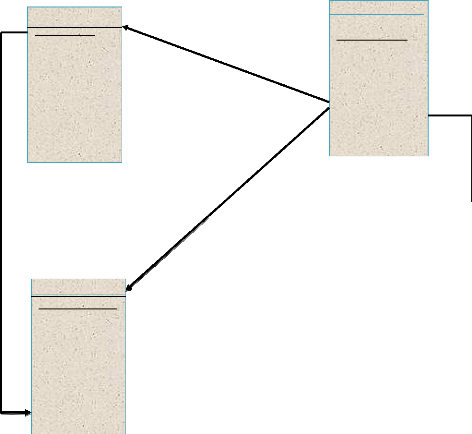

CLIENT

RESERVATION

CATEGORIE

CHAMBRE

KABULO BAWALA Moise Gracias, G3 Info, UM 2012-2013

CONCERNER

KABULO BAWALA Moise Gracias, G3 Info, UM 2012-2013

4.1.3. PRESENTATION ET DESCRIPTION DES RELATIONS 4.1.3.1.

PRESENTATION DES RELATIONS

Voici les relations recensées :

- Réserver ; - Effectuer ; - Appartenir ; - Concerner;

Une relation est toujours représentée par un

ovale. Ci-dessous, voilà la présentation des relations que nous

avons retenues :

A. RESERVER

Cette relation est binaire car elle lie les objets

client et chambre.

B.

RESERVER

EFFECTUER

Cette relation est binaire car elle lie les objets

client et réservation.

C.

EFFECTUER

APPARTENIR

Cette relation est binaire car elle lie les objets

chambre et catégorie.

D.

APPARTENIR

CONCERNER

Cette relation est binaire car elle lie les objets

chambre et réservation.

KABULO BAWALA Moise Gracias, G3 Info, UM 2012-2013

REGLES DE GESTION

Un client peut réserver une ou plusieurs chambres ;

Une chambre ne peut être réservée que par un

et un seul client ; Une chambre n'appartient que dans une et une seule

catégorie ; Une catégorie appartient à une ou plusieurs

chambres ;

Un client peut effectuer une ou plusieurs réservations

;

Une réservation ne peut être effectué que par

0 ou un seul client ; Une réservation concerne une et une seule chambre

;

Une chambre est concernée par une seule réservation

;

4.1.3.2 LE MODELE CONCEPTUEL DES DONNEES

RESERVATION

Numero_reserv Date_debut Date_fin Nbre_personne

Nbre_chambre Confirmation Annulation Commentaire

Numero_clt Nom

Post nom Prénom Adresse Sexe Nationalité Profession

Téléphone

EFFECTUER

1,n

CLIENT

0,1

1 ,n CONCERNER 0,n

1,n

RESERVER

1,1

Numero chbr Libelle

Téléphone

Numero_categ Libelle

Tarif

CHAMBRE

APPARTENIR

CATEGORIE

1,1

1,n

KABULO BAWALA Moise Gracias, G3 Info, UM 2012-2013

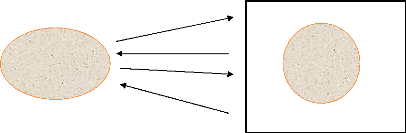

4.1.3.3. DIAGRAMME DE FLUX

44 4

CLIENT

3

2

1

HOTEL

1. Demande de réservation

2. Vérification de l'identité

3. Versement ou virement effectué

4. Réservation confirmée

KABULO BAWALA Moise Gracias, G3 Info, UM 2012-2013

4.1.3.4. MODELE CONCEPTUEL DE TRAITEMENT

1

SOLLICITATION RESERVATION

ENREGISTREMENTCLIENT

TOUJOURS

2

VIREMENT BANCAIRE

DELAI

D'ATTENTE

RESERVATION CONFIRMEE

4 RESERVATION ANNULEE

OK

TOUJOURS

RESERVATION EN ATTENTE

ET

KO

3 MISE A JOUR

OK

ET

KO

VIREMENT BANCAIRE

PAS DE

RESERVATION

B

KABULO BAWALA Moise Gracias, G3 Info, UM 2012-2013

KABULO BAWALA Moise Gracias, G3 Info, UM 2012-2013

4.1.3.5. MODELE ORGANISATIONNEL DE DONNEES (MOT)

|

PERIODE

|

PHASES

|

POSTES DE TRAVAIL

|

NATURE DU TRAITEMENT

|

|

A PERODIQUE

|

A

|

SERVICE DE LA RECEPTION

|

TRAITEMENT MANUEL

TRAITEMENT AUTOMATIQUE

|

|

B

|

SERVICE VIREMENT

|

TRAITEMENT AUTOMATIQUE

TRAITEMENT MANUEL

|

4.1.3.6. MODELE LOGIQUE DE DONNEES

CLIENT Numero_clt Nom Postnom Prenom Adresse Sexe

Nationalité Profession Téléphone

(CIF)

Numero_chbr Libellee Telephone

# Numero_clt #Numero_resev #Numero_categ

CHAMBRE

(CIF)

(CIF)

CATEGORIE

RESERVATION Numero_reserv Date_debut Date_fin

Nbre_personne Nbre_chambre Confirmation Annulation Commentaire # Numero_clt

Numero_categ Libelle

Tarif

KABULO BAWALA Moise Gracias, G3 Info, UM 2012-2013

KABULO BAWALA Moise Gracias, G3 Info, UM 2012-2013

4.1.3.7. DICTIONNAIRE DES DONNEES

|

N°

|

TABLES

|

PROPRIETES

|

CODES

|

TYPES

|

TAILLE

|

|

01

|

CLIENT

|

Numero clt

|

Numero clt

|

Numeric

|

10

|

|

|

Nom

|

|

Varchar

|

20

|

|

|

Postnom

|

|

Varchar

|

20

|

|

|

Prénom

|

|

Varchar

|

20

|

|

|

Adresse Sexe

|

|

Varchar

|

20

10

|

|

|

Nationalité

|

|

Varchar

|

20

|

|

|

Profession

|

|

Varchar

|

15

|

|

|

Telephone

|

|

Varchar

|

15

|

|

02

|

RESERVATION

|

Numero reserv

|

Numero reserv

|

Numeric

|

10

|

|

|

Date_debut

|

|

Date

|

10

|

|

|

Date_fin

|

|

Date

|

10

|

|

|

Nbre_personne

|

|

Numeric

|

2

|

|

|

Nbre_chambre

|

|

Numeric

|

2

2

|

|

|

Confirmation

|

|

Varchar

|

2

|

|

|

Annulation

|

|

Varchar

|

100

|

|

|

Commentaire

|

|

Varchar

|

|

|

03

|

CHAMBRE

|

Numero_chbr

|

Numero_chbr

|

Numeric

|

10

|

|

|

Libelle

|

|

Varchar

|

5

|

|

04

|

CATEGORIE

|

Numero_categ

|

Numero_categ

|

Numeric

|

10

|

|

|

Libelle

|

|

Varchar

|

5

|

|

|

tarif

|

|

Numeric

|

10

|

KABULO BAWALA Moise Gracias, G3 Info, UM 2012-2013

CALCUL DU VOLUME DE LA BASE DE DONNEE

L'entropie de la base de données nous donnera une

idée, bien que théorique du volume de données qui seront

traités par l'ordinateur.

Formule : Volume global = L * N

Ou N : Nombre d'occurrences de chaque table

L : Longueur logique d'enregistrements par table.

Longueur Logique d'enregistrements par table :

1. voici le volume de la base de données a) VOLUME DE LA

BASE DE DONNEES :

|

TABLE

|

TAILLE (L)

|

NBRE OCCUR

(N)

|

VOLUME

|

|

CLIENT

|

150

|

20

|

3000

|

|

RESERVATION

|

138

|

10

|

1380

|

|

CHAMBRE

|

55

|

10

|

550

|

|

CATEGORIE

|

25

|

10

|

250

|

TOTAL 5180

KABULO BAWALA Moise Gracias, G3 Info, UM 2012-2013

b) VOLUME DES INDEX

|

INDEX

|

TAILLE (L)

|

NBRE OCCUR

(N)

|

VOLUME

|

|

Numero_clt

|

10

|

20

|

200

|

|

Numero_reserv

|

10

|

10

|

50

|

|

Numero_chbr

|

10

|

10

|

80

|

|

Numero_categ

|

10

|

10

|

100

|

|

Total volume

index

|

430

|

Volume global = volume Utile + volume index

5660= octets ou caractères

Volume réel = volume global * coefficient

multiplicateur

Sachant que : 1.5 < coefficient multiplicateur < 2.5

Alors, volume réel =5660*2.5=14150 /1024=13.81836 Kilo

octets

Si on veut trouver en Megaoctets, on fait

13.81836/1024=0.01349

KABULO BAWALA Moise Gracias, G3 Info, UM 2012-2013

4.1.3.8. MODELE PHYSIQUE DE DONNEES (MPD)

Cette étape consiste en la prise en compte des

contraintes physiques liées au matériel de traitement et au

logiciel choisi. Le modèle physique de données est le passage du

MLD à la structure de la machine.

Tout SGBD doit pouvoir permettre entre autre : la

création d'une base de données par son langage de

définitions de données (LDD) le chargement de la base de

données, la mise à jour des données et la structure par le

langage de manipulations de données (LMD) l'interrogation par les

utilisateurs

Voici le MPD de notre base de données crée avec

MySQL comme SGBD :

1. TABLE CLIENT

Create table CLIENT (Numero_clt char(10) primary key, Nom

char(20), Postnom char(20), Prenom char(20), Adresse char(20), Sexe char(10),

Nationalite char(20), Profession char(15), Telephone char(15)) ;

2. TABLE RESERVATION

Create table RESERVATION (Numero_reserv char(20) primary key,

date_debut char(8), date_fin char(8), Nbre_personne char(2), Nbre_chambre

char(2), Confirmation char(5), Annulation char(5), Commentaire char(100),

Numero_clt char(10) foreign key references CLIENT);

3. TABLE CATEGORIE

Create table CATEGORIE (Numero_categ char(20) primary

key,libelle char(5), tarif char (10));

4. TABLE CHAMBRE

Create table CHAMBRE(Numero_categ char(20) primary key, libelle

char(5), tarif char(10), Numero_clt char(20) foreign key references CLIENT,

Numero_reserv char(20) foreign key references RESERVATION, Numero_categ

char(20) foreign key references CATEGORIE);

KABULO BAWALA Moise Gracias, G3 Info, UM 2012-2013

CHAPITRE V. REALISATION ET IMPLEMENTATION

Dans ce chapitre nous allons présenter l'environnement de

développement ainsi que les outils utilisés pour

implémenter notre application.

5.1. ENVIRONNEMENT

Pour arriver à la réalisation de notre application,

nous avons utilisé le langage de programmation PHP dédié

à la création des applications web dynamiques.

Notre plate forme adoptée est WAMP SERVER 2.2 qui inclut

tous les outils nécessaires pour le test d'un site web dynamique

à savoir le serveur Apache, MySQL et PHPMyAdmin.

Afin d'avoir les interfaces ergonomique nous avons utilisé

les logiciels tes que :

· Photo filtre ;

· Picasa ;

· Adobe photo CS3...

5.2. PRESENTATION OUTILS DE DEVELOPPEMENT

Pour le développement de notre application, nous avons

ainsi utilisé les outils suivants :

A) WAMP SERVER 2.2

Afin de mener à bien notre projet nous avons

utilisé comme outils de développement le trio PHP-APACHE-MYSQL

que forme WAMP SERVER. Ces trois noms désignent des logiciels,

installés sur le site web (machine serveur), ayant chacun des

rôles différents.

KABULO BAWALA Moise Gracias, G3 Info, UM 2012-2013

Wamp server est une plate forme de développement web de

type WAMP permettant de faire fonctionner localement (sans se connecter

à un serveur externe). C'est un environnement qui comprend deux serveurs

(Apache et MySQL), un interpréteur de scripts PHP, ainsi qu'une

administration pour les deux bases SQL PhpMyAdmin et SQLite Manager.

Apache : c'est le serveur web. Son rôle

est d'écouter les requêtes émises par les navigateurs (qui

demandent des pages web), de chercher la page demandée et de la

renvoyer.

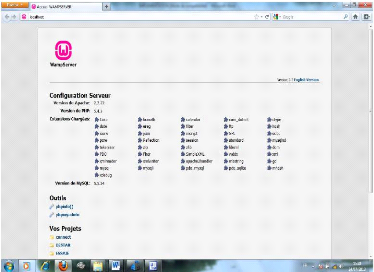

Page d'accueil Wamp

La page ci-dessous arrive lorsque nous lançons un

navigateur web notamment : Google Chrome, Firefox, internet explorer,

Opéra, safari ..., en y mettant aussi une adresse IP lequel :

http://127.0.0.1/ soit localhost dans la barre d'adresse.

La page qui va apparaitre contient les informations de la

version WAMP (Windows Apache MySQL, PHP) sous l'environnement WINDOWS bien

sur.

Voici la page d'accueil :

KABULO BAWALA Moise Gracias, G3 Info, UM 2012-2013

PHP : C'est un langage de script. Il permet,

de décrire et de créer des pages web, au travers desquelles

l'utilisateur peut échanger des informations avec le serveur; c'est ce

qu'on appelle des pages web dynamiques, il permet aussi un affichage dynamique

d'information, c'est-à-dire que le texte affiché peut

dépendre de variables. Les instructions PHP sont

généralement contenues dans des fichiers d'extension php. Ces

fichiers peuvent contenir du HTML, entremêlé avec le code PHP.

Quand un navigateur demande un tel fichier, le serveur Apache exécute

les instructions PHP, qui produisent une page HTML. Une fois la page HTML

générée, le serveur la renvoie au navigateur, qui ne voit

qu'une page HTML.

MySQL : c'est un système de gestion de

base de données. Son rôle est de stocker et de gérer une

grande quantité de données en les organisant sous forme de

tables, et de permettre la manipulation de ces données à travers

le langage de requête SQL. On ne s'occupe plus alors de la manière

dont les données sont stockées sur le disque dur, de simples

instructions permettent d'ajouter, de supprimer, de mettre à jour et

surtout de rechercher des données dans une base de données.

PHP est capable de passer à MySQL de telles

requêtes à travers les fonctions de préfixe MySQL_ (PHP

possède également des fonctions pour dialoguer avec d'autres

systèmes de gestion de base de données). C'est une raison du

succès du couple PHP+MySQL dans la mise en place de sites web.

PHP MyAdmin: système de gestion pour

MySQL. C'est une interface pour gérer plus facilement MySQL sans

nécessairement avoir de nombreuses connaissances. Ça permet de

mieux voir et éditer les informations liées à la base de

données, plutôt que d'utiliser des lignes de commandes pour faire

la même chose

Nous avons aussi utilisé comme langage d'interrogation

et de manipulation des données SQL(Structured Query Languae)

KABULO BAWALA Moise Gracias, G3 Info, UM 2012-2013

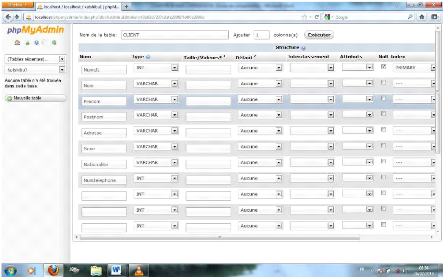

5.3. IMPLEMENTATION DE LA BASE DE DONNEES SUR WAMP

Notre base de données est élaborée

à partir des tables du MLD avec PhpMyAdmin que nous avons cité

plus haut : Notre base de données s'appelle oktholidays et elle contient

quatre tables et voici son interface :

Cette interface représente la base de données

que nous avons élaborée en MySQL comme notre SGBD.

KABULO BAWALA Moise Gracias, G3 Info, UM 2012-2013

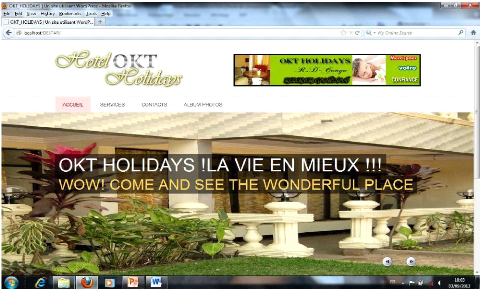

5.4. INTERFACES DE L'APPLICATION

Dans ce qui suit nous allons vous présenter les interfaces

de notre application ainsi les codes sources :

Ecran d'accueil

Cette page apparait une fois que l'on click sur notre projet dans

le localhost dans notre Wamp Server

KABULO BAWALA Moise Gracias, G3 Info, UM 2012-2013

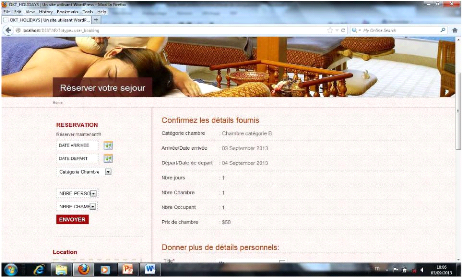

Lorsque nous faisons la réservation en choisissant la date

d'arrivée et celle de départ, nous tombons sur le formulaire

ci-dessous :

KABULO BAWALA Moise Gracias, G3 Info, UM 2012-2013

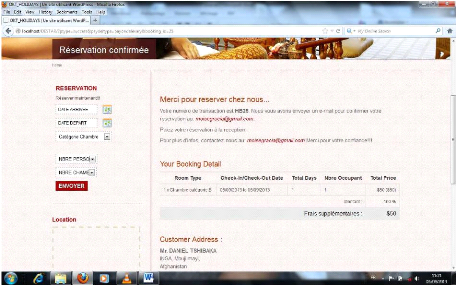

Enfin, la page web ci-dessous nous confirme la

réservation.

5.5. CODE SOURCE

<!DOCTYPE html PUBLIC "-//W3C//DTD XHTML 1.0 Transitional//EN"

"

http://www.w3.org/TR/xhtml1/DTD/xhtml1-transitional.dtd">

<htmlxmlns="

http://www.w3.org/1999/xhtml">

<head>

<metahttp-equiv="Content-Type" content="text/html;

charset=UTF-8" /> <title>OKT_HOLIDAYS | Un site utilisant

WordPress</title> <linkrel="alternate" type="application/rss+xml"

title="RSS 2.0" href="

http://feeds2.feedburner.com/templatic"

/>

<linkrel="profile" href="

http://gmpg.org/xfn/11"

/>

<linkrel="stylesheet" type="text/css" media="all" href="

http://localhost/DESTAR/wp-content/themes/HotelBooking/style.css"

/>

<linkrel="stylesheet" type="text/css" href="

http://localhost/DESTAR/wp-content/themes/HotelBooking/library/css/print.css"

media="print" />

<linkhref="

http://localhost/DESTAR/wp-content/themes/HotelBooking/skins/2-red.css"

rel="stylesheet" type="text/css" />

<linkrel="alternate" type="application/rss+xml"

title="OKT_HOLIDAYS » Feed" href="

http://localhost/DESTAR/?feed=rss2"

/> <linkrel="alternate" type="application/rss+xml" title="OKT_HOLIDAYS

» Comments Feed" href="

http://localhost/DESTAR/?feed=comments-rss2"

/> <scripttype='text/javascript' src='

http://localhost/DESTAR/wp-includes/js/jquery/jquery.js?ver=1.8.3'></script>

<scripttype='text/javascript' src='

http://localhost/DESTAR/wp-content/themes/HotelBooking/js/jquery.cycle.all.min.js?ver=3.5.1'></script>

<scripttype='text/javascript' src='

http://localhost/DESTAR/wp-content/themes/HotelBooking/js/jquery

02.js?ver=3.5.1'></script> <scripttype='text/javascript'

src='

http://localhost/DESTAR/wp-content/themes/HotelBooking/js/script.js?ver=3.5.1'></script>

<linkrel="EditURI" type="application/rsd+xml" title="RSD" href="

http://localhost/DESTAR/xmlrpc.php?rsd"

/>

<linkrel="wlwmanifest" type="application/wlwmanifest+xml"

href="

http://localhost/DESTAR/wp-includes/wlwmanifest.xml"

/> <metaname="generator" content="WordPress 3.5.1" />

</head>

<bodyclass="home blog">

<divclass="wrapper">

<divclass="header clear">

<divclass="header_in">

<divclass="logo">

<ahref="

http://localhost/DESTAR/"><imgsrc="

http://localhost/wordpress01/wp-content/uploads/2013/08/logo

v21.png" alt="" /></a><divclass="site-title

none"><h1><ahref="

http://localhost/DESTAR/">OKT_HOLIDAYS</a></h1>

<pclass="site-description">Un site utilisant

WordPress</p></div></div> <divclass="header_right">

<divclass="widget">

<divclass="textwidget"><objectclassid="clsid:d27cdb6e-ae6d-11cf-96b8-444553540000"

codebase="

http://fpdownload.macromedia.com/pub/shockwave/cabs/flash/swflash.cab#versi

on=8,0,0,0" width="500" height="90" id="BAN" align="middle">

<paramname="allowScriptAccess" value="sameDomain" />

KABULO BAWALA Moise Gracias, G3 Info, UM 2012-2013

KABULO BAWALA Moise Gracias, G3 Info, UM 2012-2013

<paramname="movie" value="BAN.swf?clickTAG="

/><paramname="quality" value="high" /><paramname="bgcolor"

value="#ffffff" />

<embedsrc="BAN.swf?clickTAG=" quality="high"

bgcolor="#ffffff" width="500" height="90" name="BAN" align="middle"

allowScriptAccess="sameDomain" type="application/x-shockwave-flash"

pluginspage="

http://www.macromedia.com/go/getflashplayer"

/>

</object>

</div>

</div>

</div>

</div><!-- header inner #end --> </div><!--

header #end -->

<divclass="main_nav">

<divclass="main_nav">

<divclass="main_nav_in clearfix">

<divclass="menu-header"><ulid="menu-reservation"

class="menu"><liid="menu-item-63" class="menu-item menu-item-type-custom

menu-item-object-custom current-menu-item current_page_item menu-item-home

menu-item-63"><ahref="

http://localhost/DESTAR/">ACCUEIL</a></li>

<liid="menu-item-36" class="menu-item menu-item-type-post_type

menu-item-object-page menu-item-36"><ahref="

http://localhost/DESTAR/?page

id=28">SERVICES</a></li> <liid="menu-item-39"

class="menu-item menu-item-type-post_type menu-item-object-page

menu-item-39"><ahref="

http://localhost/DESTAR/?page

id=37">CONTACTS</a></li> <liid="menu-item-40"

class="menu-item menu-item-type-post_type menu-item-object-page

menu-item-40"><ahref="

http://localhost/DESTAR/?page

id=32">ALBUM PHOTOS</a></li>

</ul></div></div></div>

</div><!-- main navi #end -->

<!-- Container -->

<divid="container" class="clear two_col_left_sidebg">

<divclass="widget">

<divid="slider">

<scripttype="text/javascript" src="

http://localhost/DESTAR/wp-content/themes/HotelBooking/js/jquery.min.js"></script>

<scripttype="text/javascript" language="javascript" >

// Speed of the automatic slideshow var slideshowSpeed = 6000;

// Variable to store the images we need to set as background //

which also includes some text and url's.

var photos =

</body>

</html>

KABULO BAWALA Moise Gracias, G3 Info, UM 2012-2013

CONCLUSION

Nous sommes enfin arrivés au terme de cette

étude intitulée « CONCEPTION ET REALISATION D'UN SITE WEB

POUR LA RESERVATION DES CHAMBRES EN LIGNE »qui avait comme champ

d'investigation l'hôtel OKT.

Avec l'évolution de la technologie informatique,

aujourd'hui l'internet nous offre s la possibilité de diffuser les

informations à faible coût et rapidement sans tenir compte de la

distance.

C'est la raison pour laquelle dans le souci de promouvoir les

échanges des informations de tous genres sur internet et

précisément répondre à la question de la

réservation à distance, nous avons mis en place un site web qui

permettra la diffusion des informations rapidement et à faible

coût ainsi la réservation des chambres au sein de l'hôtel

OKT.

Pour arriver à la réalisation de cette

application, nous avons subdivisé notre travail dans cinq chapitres

lesquels : L'introduction aux technologies internet vu que notre application

doit fonctionnée sur internet.

Le second chapitre était consacré à la

base des données parce que notre application est dynamique donc elle a

une base de données.

Le troisième chapitre quant à lui, était

consacré à l'analyse du préalable où nous avons

présenté notre champ d'investigation qui est l'hôtel

OKT.

Le chapitre quatre a traité l'aspect conceptuel de

ladite application où on est passé par merise comme

méthode de conception.

Enfin, notre dernier chapitre c'est la conception et la

réalisation de l'application ou nous avons présentés les

outils utilisés ainsi que l'environnement de la conception de cette

application.

L'intérêt porté à ce

présent, comme tant d'autres entreprises au monde, l'hôtel OKT

peut améliorer sa politique de diffusion d'information et resté

dans un marché de concurrence dynamique.

BIBLIOGRAPHIE

A. OUVRAGES

1. M. NEBRA, Réussir son site

web avec XHTML et CSS, Edition Eyrolles, 2007

2. M. NEBRA, Concevez votre site web

avec PHP et MySQL, 2010

3. S.KERN, Sites web avec Word Press

3.0 100% Pratique

4. J.M Defrance,PHP/MYSQL

avec Dream Weaver 8, Edition Eyrolles,2006

B. NOTES DE COURS

1. PROF S. NTUMBA, Analyse informatique

II, G3 info, UM 2012-2013

2. Ass.S.KASEREKA,

Télématique et réseaux

informatiques, G3informatique UM, Inédit 2012-2013.

3. CT J.P KAFUNDA KATALAYI:

Système d'information et base de données

G3 Info UM 2012 - 2013.

4. Prof E. KAMBAJA, Initiation à

la recherche scientifique, G2 info UM 2011-2012.

C .WEBOGRAPHIES

-

http://www.siteduzero.com -

http://www.grand hotel.cd - http

:

D.TRAVAIL DE FIN DE CYCLE

1. TOSOKO, « conception et

réalisation d'une application client-serveur pour la mise en commun des