2.4.4 TYPE DE SYSTEME DE GESTION DE BASE DE DONNEES

Nous distinguons généralement trois

catégories de système de gestion de base de données qui

sont :

v Le S.G.B.D centralisé

v Le S.G.B.D client-serveur

v Le S.G.B.D reparti

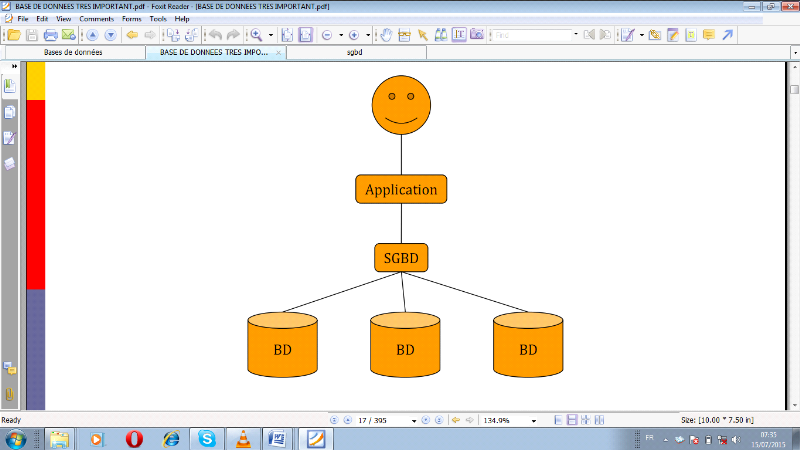

2.4.4.1 LE S.G.B.D CENTRALISE

- Réside dans un ordinateur central (ou à un

seul endroit).

La figure ci-dessous illustre l'architecture d'un S.G.B.D

centralisé

Figure II.6 : architecture d'un S.G.B.D

centralisé

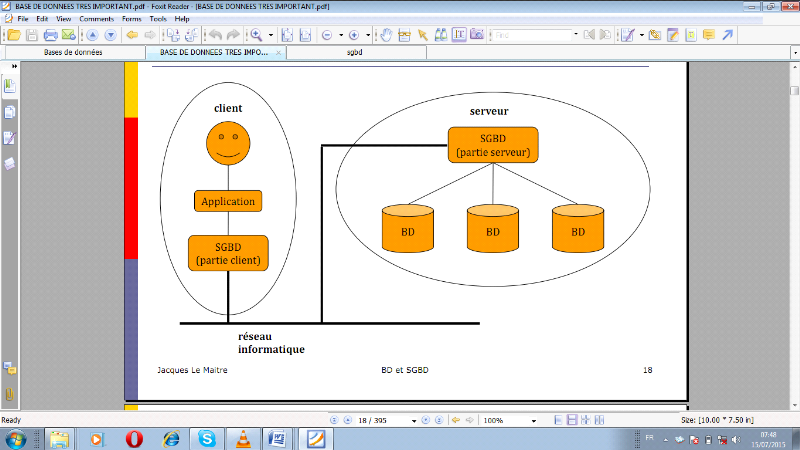

2.4.4.2 LE S.G.B.D CLIENT-SERVEUR

Dans ce système le serveur est dans un ordinateur plus

puissant et il répond à des requêtes provenant des clients.

Et le client est dans l'ordinateur de l'usager. Le client fait des

requêtes au serveur pour gérer la base de données. Exemple

: Langage SQL. Ce système est décrit dans la figure

ci-dessous :

Figure II.7 : architecture d'un S.G.B.D

client-serveur

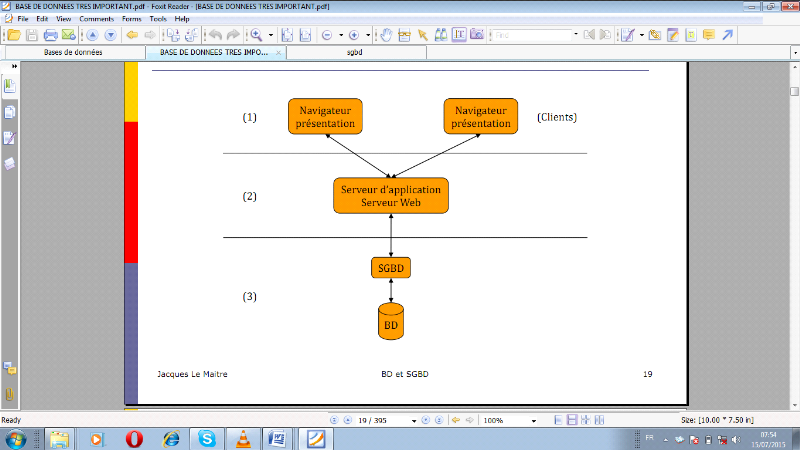

2.4.4.3 LE S.G.B.D TROIS TIERS

* Réside sur plusieurs ordinateurs

* Données sont distribuées dans plusieurs

centres d'activités.

Figure II.8 : architecture d'un S.G.B.D trois

tiers

2.4.5 LES ACTEURS DE BASE DE DONNEES.

La mise en place d'une base de données (de grande

envergure) nécessite la compétence de toute une équipe,

notamment :

v L'administrateur (une personne ou une

équipe) :

- décide de l'information contenue dans la base, il est

en charge de la définition des structures de données contenues

dans la base et de leur évolution éventuelle pour prendre en

compte de nouvelles applications.

- définit les autorisations accordées aux

utilisateurs

- définit les points de reprise et les sauvegardes.

v Les programmeurs d'application :

-Ils définissent les schémas externes et

construisent les programmes qui alimentent ou exploitent la BD en vue

d'applications particulières.

- Ils utilisent pour cela le langage de bases de

données du SGBD, éventuellement couplé avec un langage de

programmation classique.

v Les utilisateurs finaux :

-Ils accèdent à la BD au travers des outils

construits par les programmeurs d'applications ou pour les plus avertis au

travers du langage de requêtes.

2.4.6 LES CONTROLES D'UN S.G.B.D

· Intégrité

- Les données stockées dans une BD doivent

respecter un certain nombre de contraintes dites d'intégrité. Un

SGBD doit assurer qu'elles sont toujours respectées.

· Confidentialité

- Un SGBD doit permettre d'interdire à certaines

personnes de réaliser certaines opérations sur une partie ou sur

toute la BD.

· Concurrence

- Plusieurs utilisateurs se partagent la même BD. Un

SGBD doit gérer les conflits qui peuvent se produire lorsqu'ils

manipulent simultanément les mêmes données de façon

à ce que la BD ne soit pas mise dans un état

incohérent.

· Reprise après panne

- Après une panne, qu'elle soit d'origine logicielle ou

matérielle, un SGBD doit être capable de restaurer la BD dans un

état cohérent, le même ou le plus proche de celui

précédent la panne.

|