IV.3. SIMULATION

Nous avons fait recours à cette méthode parce

que nous avons effectué tous les tests dans un laboratoire informatique.

Dans notre laboratoire, nous sommes partis d'un énoncé pour

parvenir à simuler un environnement favorable à notre

étude:

IV.3.1. ENONCE

« Soit une Institution Financière

à caractère national qui cherche comment satisfaire, en temps

réel, les requêtes des clients pour les fidéliser. Elle ne

souhaite également pas engager beaucoup de ressources financières

pour y arriver. Quelle solution serait envisageable dans ce cas ?

»

- Données de Simulation

Soient A, B, N ; les Agences d'une institution

financière à dimension nationale. Dans l'Agence A, on enregistre

Dix opérations des clients qu'on souhaite partager en permanence avec

tous les autres sites dans le territoire national dans un environnement

instable quant à la connexion réseau et aux perturbations du

courant. Considérant les normes de confidentialité, Comment

procéder pour que l'Agence B et les Agences N puissent avoir ces

informations en permanence sur leurs sites ?

- Solution

Pour répondre à cette question, nous avons fait

recours à notre affirmation hypothétique selon laquelle si on

parvenait à Instaurer un système de Réplication dans le

but d'avoir en permanence les informations des autres bases, alors la

Conception d'un Algorithme de Réplication des données selon la

fréquence de lancement des requêtes des utilisateurs serait une

solution optimale pour minimiser les coûts d'achat de la bande

passante.

Pour des raisons de sécurité, nous avons

conçu une interface d'authentification (Figure 27) pour que les

informations confidentielles des autres bases ne soient accessibles que par les

ayant droits. A partir des algorithmes que nous avons proposés, nous

avons conçu une interface qui permet de saisir les informations dans la

base de données et de les répliquer avec les autres sites :

~ 52 ~

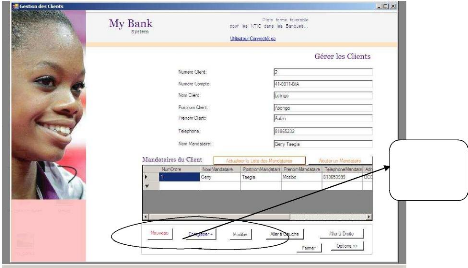

Saisie et

Validation

des Données

Figure 28: Interface de saisie des données de Test

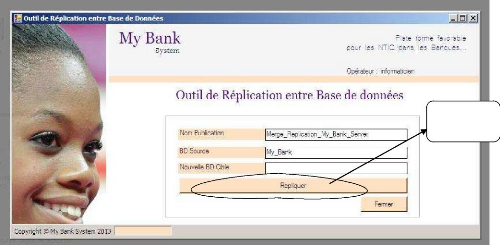

Propager les Données

Figure 29: Interface de Réplication des Données

à propager

~ 53 ~

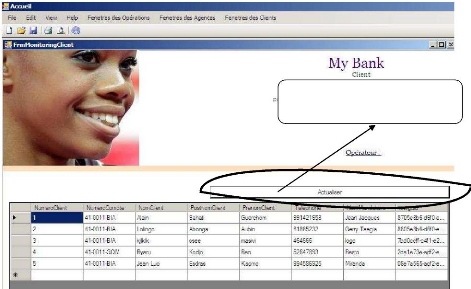

Actualiser le Site Esclave pour avoir les données en

permanence

Figure 30: Résultats obtenus après

Réplication des Données

- Conclusion

La politique de haute disponibilité des données

passant par la réplication des données dans une architecture

distribuée semble être une solution moins coûteuse, mais

efficace. Si cette institution financière souhaite pallier à ce

problème de disponibilité d'informations, elle peut recourir

à la mise en place d'un système de réplication qui prend

en compte les difficultés liées à l'environnement dans

lequel elle évolue, par exemple ce problème majeure de manque

d'énergie électrique et des perturbations réseaux.

|