2.2. Les contrôles généraux informatiques,

des contrôles opérants au niveau de l'entité

primordiaux

Le principe 11 du COSO 2013 précise que :

"L'organisation sélectionne et développe des contrôles

généraux informatiquess pour faciliter la réalisation des

objectifs". Il convient selon l'application des principes du COSO aux

états financiers que le management détermine la dépendance

entre les activités opérationnelles et les contrôles

généraux informatiquess et s'assure du respect de

l'efficacité des contrôles généraux informatiquess.

Selon le COSO, ces contrôles doivent permettre de couvrir les objectifs

suivants :

- la sécurité des données et la gestion

physique et logique des droits d'accès ;

- la protection des systèmes et des données ;

et

- la gestion des changements.

Ces trois points sont couverts selon le COSO par le

développement d'activités de contrôle visant à

s'assurer :

- que les droits d'accès au système informatique

soient compatibles avec les fonctions occupées et conformes à une

bonne séparation des tâches;

- que les données soient complètes, précises

et valides et que des sauvegardes régulières soient

effectuées ;

- qu'une politique du changement efficace soit mise en oeuvre

à chaque évolution du système.

La section 3 du chapitre 2 détaille ces contrôles

dans une démarche d'évaluation des travaux des experts

informatique par le CAC.

2.3. Le risque de fraude, un risque essentiel à prendre

en compte selon le référentiel du COSO

Le principe 8 du COSO 2013 prévoit que «

l'organisation intègre le risque de fraude dans son évaluation

des risques susceptibles d'affecter la réalisation des objectifs".

Ainsi, selon le COSO, une part importante de la responsabilité de la

direction de la société lors de la mise en place d'une structure

de contrôle interne est de concevoir des procédures et des

contrôles permettant de prévenir et détecter les risques

liés à la fraude. La gestion du risque de fraude comprend selon

le COSO :

- la mise en place d'une évaluation périodique

approfondie du risque de fraude ;

- la conception, l'application et l'actualisation de processus et

procédures de contrôle préventif et détectif de la

fraude ;

- la mise en oeuvre rapide d'actions en réponse

àÌ des allégations de fraude, y compris, le cas

échéant, envers les personnes impliquées.

Les facteurs de risque de fraude font référence

à une théorie développée dans les années 60

par un sociologue américain, Donald Cressey, intitulée « le

triangle de la fraude ». Pour l'élaborer, il a

réalisé des entretiens avec des personnes condamnées pour

fraude afin de mettre en évidence des points communs dans chacune de ces

affaires.

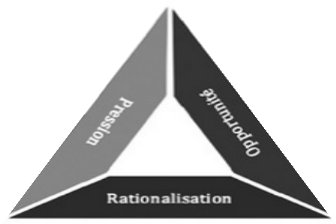

Ces 3 points sont schématisés comme suit :

Figure 1: Triangle de la fraude (Source étude

KPMG)

L'opportunité est un facteur externe au fraudeur qui

est davantage lié à l'organisation de la société ou

à la mise en place des contrôles. Les pressions sont souvent

liées à la fixation d'objectifs jugés irréalistes.

La rationalisation de l'acte frauduleux permet au fraudeur de rendre son acte

acceptable par rapport à son système de valeurs.

Enfin, le COSO identifie trois risques de fraude à

couvrir :

- le détournement d'actifs de la société

- le risque de reporting frauduleux,

- le risque de réalisation d'actes illégaux (y

compris la corruption);

Hormis les grands principes d'évaluation du

contrôle issus du COSO, la norme AS 2201 donne également la

démarche que devra suivre le professionnel pour s'assurer que ces

principes ont bien été appliqués.

|