IV.4. Moteur de détection.

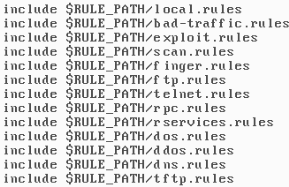

C'est la partie la plus importante dans un IDS. Le moteur de

détection utilise les règles pour faire la détection des

activités d'intrusion. Si un paquet correspond à une

règle, alors une alerte est générée. Les

règles sont groupées en plusieurs catégories sous forme de

fichiers. SNORT vient avec un ensemble de règles

prédéfini.

Ces règles ne sont pas activées automatiquement, il

faut les activer dans le fichier de configuration snort.conf. Chaque fichier

contient des règles décrit en type de trafic à

signaler.

(Voir figure 15).

Figure 15 : Une

partie du fichier snort.conf.

IV.5. Système d'alerte et d'enregistrement des

logs.

Le système d'alerte et d'enregistrement des logs s'occupe

de la génération des logs et des alertes. Les alertes sont

stockées par défaut dans le répertoire

C:\Snort\log.

Dés que le système devient opérationnel, on

pourra consulter les alertes générées directement dans les

fichiers textes ou bien utiliser une console de gestion. ACID (Analysis Console

for Intrusion Detection), est une application qui fournie une console de

gestion et qui permet la visualisation des alertes en mode graphique. Les

alertes dans ce cas sont stockées dans une base de données

MySQL.

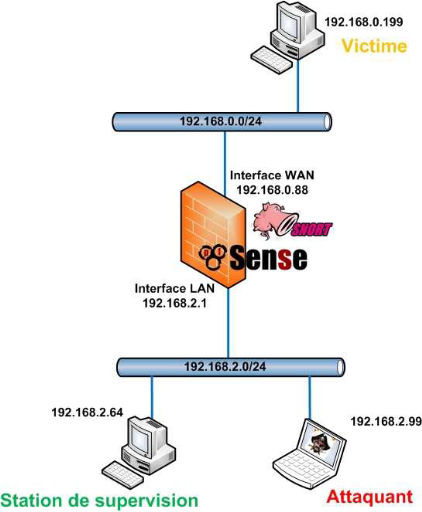

Voici une maquette qui nous permettra de tester Snort afin de

mettre en avant ses fonctions.

Figure 16 :Maquette

de test des fonctions de Snort

|