|

Epigraphe

« ...... Toutes choses concourent au bien de ceux qui

aiment Dieu...... »

Romains 8:28

DEDICACE

À

Mes parents BASA Michel et BALEKA

Marie

Pour les sacrifices consentis à nos égards ;

pour leur confiance, leur amour en nous.

À

Mes frères et Soeurs

Qui m'ont soutenu par leurs sacrifices qui me sont

inoubliables.

À

Mes camarades de la promotion

Pour leur bonne collaboration tout au long de notre

formation.

À

Ma fiancée Laurie NSELIKE

NDONGO

Qui ne cesse de me motiver du jour au jour.

À

Mes amis

En témoignage de mes sincères reconnaissances

pour les efforts

Qu'ils ont fournis pour nous soutenir au cours de nos

études.

Que Dieu nous garde toujours Un et Indivisible.

À

Mes collègues de la société

ECLAT-TOUCH

Pour leurs soutiens soit matériel que

financier.

À

Toutes les personnes qui nous ont aidés à

réaliser ce projet.

Elie BOSA KIYIKA

REMERCIEMENTS

Nous remercions le Dieu tout-puissant de nous avoir permis

d'arriver au terme de notre Travail de fin de cycle, qui est pour nous le

soubassement d'une merveilleuse aventure, celle de la recherche, source de

remise en cause permanent et de perfectionnement perpétuel.

Nos remerciements vont vers mes parents : mon père

BASA Michel et ma mère BALEKA NZINU

Marie, qui m'ont inculqué un esprit de combativité, de

la foi et de persévérance et qui m'ont toujours poussé et

motivé dans mes études.

Nos remerciements à Monsieur Benjamin

OKITAPOYI, Assistant à l'Institut Supérieur

d'Informatique Analyse et Programmation, le directeur du présent

travail, nous tenons à vous dire que vos conseils et vos recommandations

ont largement contribué à ce succès dont nous vous sommes

largement redevables.

Nous exprimons notre profonde gratitude et nos sincères

remerciements au prophète Elie NZAU de l'église

Vie Abondante et l'Assistant Luz MPEMBA, qui nous ont

aidé spirituellement et moralement devant certains problèmes.

Nos remerciements vont également aux enseignants qui

nous ont assistés durant notre cursus universitaire.

Nos remerciements les plus vifs aux membres du jury qui

accepteront d'honorer par leur jugement notre travail.

Elie BOSA KIYIKA

0. INTRODUCTION

0.1.

Problématique

La gigantesque exposition des applications web a fait

émerger des réalités ; dans le cadre de notre

travail, le système d'information[1(*)] utilisait par nos établissements

scolaires est manuel, et ne répond pas aux normes de la vie actuelle.

Nos écoles regorgent un nombre élevé des

élèves, et chaque fin d'année scolaire, elles

procèdentà une publication des résultats,pourtant cette

dernière est toujours manuelle etelle engendre trop d'imperfections aux

élèves absents à la proclamation, aux parents ayant connu

des empêchements pour savoir les résultats de leurs enfants. La

gestion même de résultats devient pertinente pour l'école

quand les parents viennent réclamer les fiches de cotes pour leurs

enfants.

Le développement rapide de l'informatique et

l'arrivée de l'Internet a donné à nos

établissements la possibilité d'utiliser des moyens

avancés et résistants pour gérer et exploiter de

très grands volumes des données. Jadis, le domaine de la gestion

informatique des données était réservé qu'aux

informaticiens. Actuellement, les tendances aux seins des établissements

ont changé de façon ce que tous les employés soient de

plus en plus impliqués dans les différents procédés

liés à la gestion et l'exploitation des données. De cette

façon, un certain niveau de connaissance des principes et des outils

standard de l'informatique est aujourd'hui requis pour la plupart des postes

disponibles dans nos établissements.

Cela nous a conduit à nous dresser quelques

interrogatoires telles que :

- Comment contourner la méthode traditionnelle de

publication de résultats nécessitant la présence

inévitable des élèves à l'école ?

- Vu l'apport de la NTIC à l'enseignement actuel, que

faire pour consulter ses résultats à distance ?

- Comment automatiser la publication des résultats des

élèves à la fin de l'année ?

- Comment un établissement scolaire pourra bien

gérer ses résultats chaque année et en gardant des

archives avec sécurité ?

- Que faire pour rendre le système flexible

étant centré sur la publication de résultat des

élèves « Just in time everywhere »

comme disent les anglais ?

0.2. Hypothèse

Vu l'importance du sujet choisi qui fait l'objet de notre

étude, le champ d'érudition de nos recherches se camperait autour

des questions posées dans la problématique. L'Internet qui

serait un réseau facilitant l'accès distant à n'importe

quelles données, occuperait aujourd'hui des services important pour bien

gérer nos systèmes d'information. La technologie web avec ses

nombreuses applications faciliterait la bonne gestion des données en

temps réel avec une sécurité accrue; d'où la mise

en oeuvre d'une application web pour la publication des résultats de

fin d'année scolaire serait donc nécessaire pour nos

établissements scolaires. L'Internet et le web faciliteraient la gestion

et l'archivage des résultats de chaque année, donneraient

l'opportunité aux parents et aux élèves d'accéder

à tout moment et partout dans le système en ayant juste le

matricule de l'élève en ordre avec l'établissement.

0.3. Objectif et intérêt du travail

L'objectif principal de ce travail est de développer

un modèle de base de données client-serveur adapté au

système actuel de la publication des résultats du complexe

scolaire LEMFU et en proposant quelques stratégies

d'amélioration de la circulation et de la qualité des

données.

Ainsi, notre sujet

s'intitule : «Implémentation d'une application

web pour la publication des résultats de fin d'année scolaire aux

humanités.'' « Cas du Complexe Scolaire

LEMFU» ; Car l'étude de l'évolution des applications

web et de fonctionnement semble être un moyen efficace pour pouvoir

dévoiler certains mystères sur le monde du web. Associer une

étude effective sur les moyens, les processus et les techniques de ces

applications qui peuvent tourner sur l'environnement client/serveur viendrait

enchérir cette recherche.

0.4. Délimitation Du Travail

Il est fort impossible d'étudier, de parcourir tous les

éléments influents jusqu'aux extrêmes limites de la terre

et jusqu'au début de temps.

0.4.1. Délimitation dans l'espace

Le présent travail de l'implémentation d'une

application web pour la publication des résultats de fin d'année

aux humanités particulièrement dans le complexe scolaire

LEMFU.

0.4.2. Délimitation dans le temps

Dans le temps, ce travail couvre la période allant du

mois de février 2012 au mois de mars 2014 car de temps en temps

l'école subisse des modifications structurelles.

0.5. Méthodes et techniques utilisées

Chaque travail scientifique repose sur des méthodes et

techniques appropriées pour atteindre le but poursuivi.

0.5.1.

Méthodes

Une méthode désigne l'ensemble

d'opérations intellectuelles par les quelles une discipline cherche

à étudier les vérités qu'elle poursuit, les

vérifiées et les démontrées.[2(*)]

Nous avons utilisé deux méthodes qui sont :

0.5.1.1. La Méthode

Analytique

Elle nous a permis d'analyser les différentes

étapes du système existant, les décomposer dans le but de

définir et d'en dégager les spécifiés.

0.5.1.2. La Méthode

Structuro-fonctionnaliste

Elle nous a permis de caractériser par la recherche des

impératifs fonctionnels et structurels pour maintenir l'équilibre

du système existant.

0.5.1.3. La Méthode

Historique

Elle nous a permis de remonter dans le temps pour saisir le

passé du complexe scolaire LEMFU comme source d'information en

considérant l'expérience du passé comme moyen

d'analyse.

0.5.2. Techniques

Une technique est un moyen par lequel on rend effectif les

méthodes utilisées par les chercheurs.[3(*)]

Nous avons utilisé deux techniques suivantes :

0.5.2.1. La Technique

d'Interview

Elle nous a permis de poser des questions concernant le

scénario du système et d'échanger avec des personnes

du domaine dont la contribution nous a été utile.

0.5.2.2. La Technique

Documentaire

Elle nous a permis d'avoir plus de connaissance sur les

systèmes en utilisant leurs documents.

0.6. Subdivision du Travail

Hormis l'introduction et la conclusion, notre travail a 3

chapitres, à savoir :

Chapitre premier :

Considérationsgénérales et théoriques

Chapitre deuxième :Cadre méthodologique

Chapitre troisième: Analyse et interprétation

des résultats.

0.7. Difficultés rencontrées

Nous avons été victime de beaucoup d'obstacle

lors de la récolte de données et lors de la recherche de document

entre autre les rendez-vous non respectés, indisponibilité de nos

interlocuteurs mais rien n'est facile dans la vie humaine. Malgré toutes

ces difficultés nous avons été déterminé a

récoltés les données pour rédiger le présent

travail.

1. CHAPITRE PREMIER :

CONSIDERATIONS GENERALES ET

THEORIQUES

2. Introduction

Au cours de ce chapitre, nous allons expliquer les

différents concepts de base utilisées dans le cadre de

l'élaboration de ce travail et enfin nous allons faire recours aux

différents travaux antérieurs en rapport avec notre sujet, pour

nous permettre de démarquer.

1.1. Définition

opérationnelle des concepts clés utilisées

a. web

Le World Wide Web (www), littéralement la «toile

d'araignée mondiale», communément appelé le web, et

parfois la toile, est un système hypertexte public fonctionnant sur

internet qui permet de consulter avec un navigateur, des pages accessibles sur

des sites.[4(*)]

L'image de toile d'araignée vient des hyperliens qui

lient les pages web entre elles.

Le web n'est qu'une des applications d'internet, d'autres

applications sont le courrier électronique, la messagerie

instantanée et Usenet. Le web a été inventé

plusieurs années après Internet.[5(*)]

Ø Termes désignant le World Wide

Web

Le World Wide Web est désigné par de nombreux

noms et abréviations synonymes : World Wide Web, WoldWideWeb,

World-Wide Web, Web, WWW, W3, Toile d'araignée mondiale, toile, certains

ont disparu.

En inventant le Web Tim Berners-Lee[6(*)] avait aussi pensé

à d'autres noms, comme Information Mesh (Maillage d'informations, Mine

d'informations, dont le sigle serait Tim).

Le sigle WWW a été largement utilisé pour

abréger World Wide Web avant que l'abréviation web ne prenne le

pas. WWW se prononce souvent trois double V, triple double V, ou

VéVéVé.

Ø Termes rattachés au Web

La terminologie propre au Web contient plusieurs dizaines de

termes :

L'expression en Ligne signifie

« Connecté à un réseau », en

occurrence le réseau informatique Internet. Cette expression n'est pas

propre au Web, on la retrouve à propos des

téléphones.[7(*)]

Un Hôte est un ordinateur en ligne.

Chaque hôte Internet est identifié par une adresse IP à la

quelle correspondant Zéro, Un ou plusieurs noms d'hôte. Cette

terminologie n'est pas propre au Web, mais à l'Internet.

Le World Wide Web (WWW) : le WWW est une

application conçue initialement pour la consultation et l'exploration

d'une documentation. Il est fondé sur les concepts de ressources

reliées entre elles par des liens hypertexte, et mises à la

disposition des utilisateurs par un hôte. Sur le réseau internet

un programme spécifique sera interpréter les liens hypertextes et

permettra à l'utilisateur de naviguer entre les différentes

ressources disponibles.

Une Ressource du World Wide Web est une

entité informatique (texte, image, forum, Usenet, boite à lettre

etc. ...) accessible indépendamment d'autres ressources. Une ressource

en accès public est librement accessible depuis Internet. Une ressource

locale est présente sur l'ordinateur utilisé par opposition

à une ressource distante (ou en ligne), accessible à travers un

réseau.

On peut accéder à une ressource distante qu'en

respectant le protocole de communication ; les fonctionnalités de

chaque protocole varient : réception, envoi, voire l'échange

continu d'informations.

HTTP (HyperText Transfer Protocol) est le

protocole de communication communément utilisé pour

transférer les ressources du Web. HTTPS est la variante

sécurisée de ce protocole. Il définit la façon dont

une page web est transmise du serveur au client. HTTPS[8(*)] est une variante

sécurisée de HTTP, c'est-à-dire que les informations

transmises sont cryptées pendant la transmission au lieu de voyager en

clair.

Une URL (Uniform Ressource Locator) pointe

sur une ressource. C'est une chaine de caractères permettant d'indiquer

un protocole de communication et un emplacement pour toute ressource du Web.

Un Hyperlien (ou Lien) est un

élément dans une ressource associé à une URL. Les

hyperliens du Web sont orientés ; ils permettent d'aller d'une

source à une destination seule la ressource à la source contient

les données définissant l'Hyperlien, la ressource de destination

n'en porte aucune trace.

HTML (HyperText MarkupLanguage) et XHTML (Extensible

HypertextMarkupLanguage) sont les langages informatiques permettant de

décrire le contenu d'un document (titre, paragraphe, disposition, des

images etc. ...) et d'y inclure des hyperliens. Un document HTML est un

document décrit avec le langage HTML. Les documents HTML sont les

ressources les plus consultées du web dans un mode de communication

client-serveur.

UnServeur est un hôte sur le quel

fonctionne un logiciel serveur auquel peuvent se connecter des logiciels

clients fonctionnant sur des hôtes clients.

DesServeurs sont de grosses machines d'un

coût généralement élevé, conçues pour

remplir des fonctions de service, pas pour être utilisées entant

que postes de travail. Les serveurs remplacent bien souvent des

mini-ordinateurs.

LogicielServeur est un composant qui permet

à plusieurs utilisateurs (de quelques-uns à un très grand

nombre) d'accéder à un même ressource, information ou

matériel. Cet accès est personnel et se fait de manière

ordonnée.

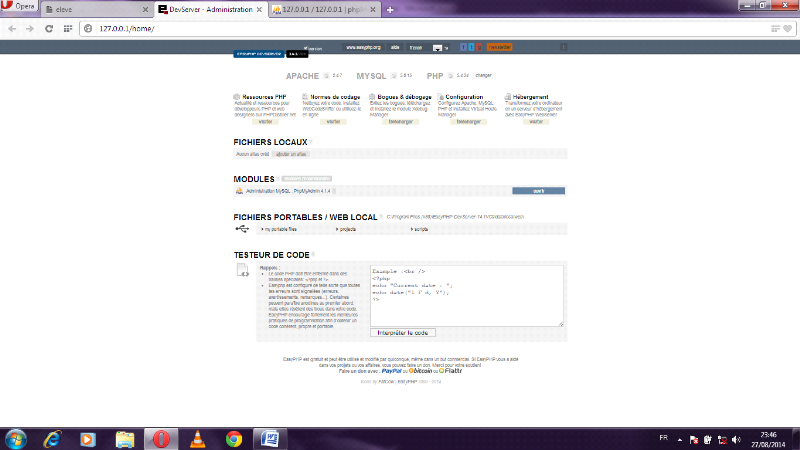

b. Les principaux logiciels serveurs

Le marché est dominé par deux logiciels

principaux : Apache et IIS. Le premier

est un logiciel libre, le second est un logiciel de serveur web Microsoft. Ces

deux serveurs principaux sont souvent complets par un serveur de langage comme

PHP, JSP (Java Server Pages) ou Python, ASP, spécifique à

Microsoft est intégré à IIS. Le rôle de ce serveur

de langage est d'étendre les possibilités des pages statiques

à pages dynamiques qui changeront en fonction de la requête de

l'utilisateur.

UnServeurWeb est un logiciel client http

conçu pour accéder aux ressources du Web, sa fonction de base est

de permettre la consultation des documents HTML disponibles sur les serveurs

HTTP.[9(*)]

Une Page Web (ou page) est un document

destiné à être consulté avec un navigateur web. Une

page web est toujours constituée d'une ressource centrale

(généralement un document HTML) et éventuelles ressources

liées automatiquement accessibles typiquement des images.

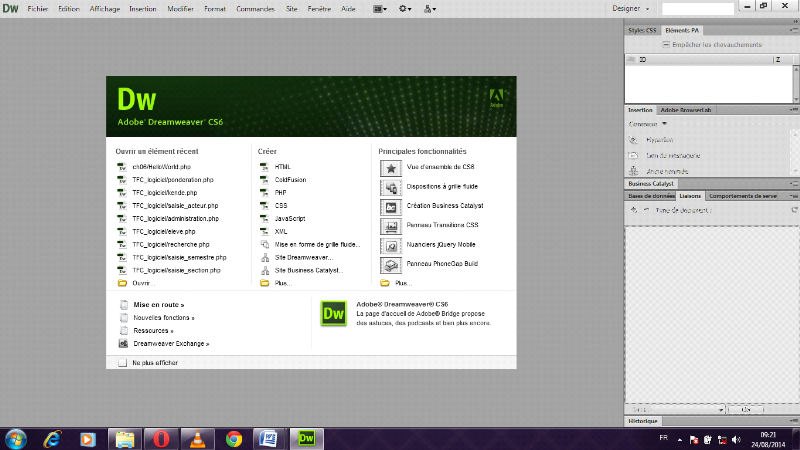

UnEditeurHTML(ou Editeur) est un logiciel

conçu pour faciliter l'écriture de documents HTML et de page web

en général.

UnSiteWeb(ou Site) est un ensemble de pages

web et d'éventuelles autres ressources, liées dans une structure

cohérente, publiées par un propriétaire (une entreprise,

une administration, une association, un particulier, etc. ...) et

hébergées sur un ou plusieurs serveurs web.

ApplicationWeb (aussi appelée

WEBAPP, de l'anglais) est une application manipulable

grâce à un navigateur Web de la même manière que le

site Web, une application Web est généralement des Widgets

à l'aide d'un navigateur Web via un réseau informatique

(Internet, Intranet, Réseau local etc. ...).

UnHébergeurWeb est une entreprise des

services informatiques hébergeant (mettant en ligne) sur ses serveurs

web les ressources constituant les sites web de ses clients.

UneAgenceWeb est une entreprise de services

informatiques réalisant des sites web pour ses clients.

L'ExpressionSurferleWeb signifie

« consulter le Web » ; elle a été

inventée pour mettre l'accent sur le fait que consulter le web consiste

à suivre de nombreux hyperliens de page en page. Elle est principalement

utilisée par les medias ; elle n'appartient pas au vocabulaire

technique.

UnPortailWeb est un site web tentant de

regrouper la plus large palette d'informations et de services possibles dans un

site web. Certains portails sont thématiques.

UnAgrégateurWeb est un site web qui

sélectionne, organise et éventuellement valide des pages (URL)

concernant un sujet précis et de les mettre en formes de façon

attractive.

Un Service Web est une technologie Client-serveur basée

sur les protocoles du web.

c. Les Protocoles

Un protocole informatique est exactement calqué sur son

homonyme humain : il énonce des règles précises et

rigides que chacun des deux interlocuteurs doit suivre pour être compris

de l'autre. Un langage, un code, quels qu'ils soient, sont des protocoles.

Toute communication électronique est en fait une suite

de protocoles, chacun réalisant une toute petite partie du chemin,

chacun comprenant le signal reçu de celui qui se situe avant lui, puis

transformant et traduisant ce signal pour le protocole qui le suit

immédiatement. Ne sont évoqués ici, au bout de la

chaîne de communication, que les protocoles dits de « Haut

niveau », ceux qui sont directement perceptibles par l'utilisateur,

mais on gardera présent à l'esprit que la simple transmission

d'un signal élémentaire entre deux composants matériels du

réseau obéit, elle aussi à un protocole, situé dans

les premières couches du modèle de référence, OSI

ou TCP/IP.

POP OU POP3 (Post Office

Protocol « 3 » désignant simplement la

version) : il précise la méthode de transmission des

courriers électroniques.

SMTP (Simple Mail Transfer Protocol) :

Protocole de courriels.[10(*)]

FTP (File Transfer Protocol) : explique comment de gros

fichiers peuvent être transmis d'un système à un autre de

la manière la plus efficace possible.

IMAP (Internet Message Access

Protocol) : Protocole de messagerie

électronique appelé à remplacer POP et SMTP. Il permet

notamment le stockage et la consultation des messages sur le serveur plus

performant et mieux sécurisé. Il devient rapidement le protocole

standard de la messagerie électronique.[11(*)]

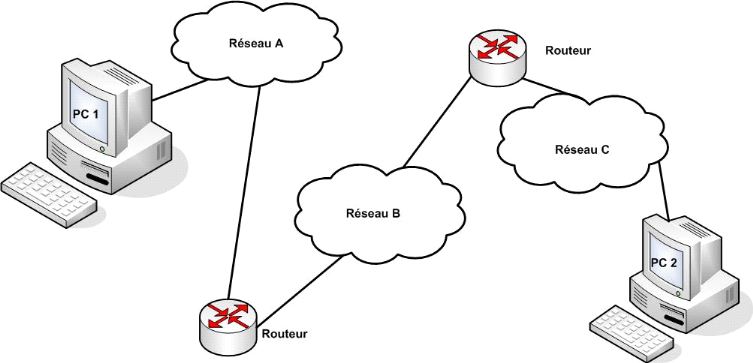

TCP/IP est une suite de protocoles

(utilisés sur Internet), il signifie Transmission Control

Protocol/Internet Protocol et il présente la façon dont les

ordinateurs communiquent sur Internet pour cela il se base sur l'adressage IP,

c'est-à-dire le fait de fournir un adressage IP à chaque machine

du réseau à fin de pouvoir acheminer des paquets de

données.[12(*)]

TCP (Transmission Control Protocol) est le

premier utilisateur de protocole IP et offre les services classiques d'une

couche, transport, établissement, maintien et fermeture des

liaisons ; contrôle de flux d'erreurs ;

séquencèrent des paquets.[13(*)]

IP (Internet Protocol) est un protocole

réseau qui définit la mode d'échange

élémentaire entre les ordinateurs participants du réseau

en leur donnant une adresse unique sur le réseau. Ce protocole a connu

une évolution en deux versions : la version IPV4 et IPV6.[14(*)]

d. Internet

L'Internet est stricto sensu, un

réseau puisqu'il met en communication des terminaux informatiques.

L'internet est un enjeu économique majeur et un critère de

développement ; il représente aussi les exemples en ce sens

abondent un enjeu hautement politique, par les informations qu'il

véhicule et qu'il rend accessibles.[15(*)]

L'Internet est le réseau informatique

mondial sur lequel un certain nombre d'applications fonctionnent. C'est une

architecture de communication, construite sur une suite de protocoles

précis et rigoureux la suite TCP/IP. Sur ce réseau, une

série d'applications fonctionne. Les deux principales sont le World Wide

Web (la Toile, le Net ...) et la messagerie électronique mais l'une et

l'autre sont des applications d'Internet, pas Internet en lui-même. Il

existe d'autres applications sur internet, la palette disponibilités ne

cessant de s'élargir (télévision,

téléphonie, etc. ...).[16(*)]

e. Autres applications sur internet

L'autre application majeure tournant sur internet est bien

entendu la messagerie électronique. (Elle a été

crée par Tom Linson en 1971 elle est donc bien antérieure au

WWW), sur le réseau Arpanet. Nous devons également à Tom

Linson l'utilisation du symbole @ pour séparer les deux parties d'une

adresse de messagerie, le nom de l'utilisateur et l'ordinateur(le domaine) sur

le quel se trouve la boîte de réception. Il a choisi ce symbole

tout simplement parce qu'il était facilement accessible sur les claviers

américains (il sera rendu accessible sur les autres par

nécessité) et parce qu'il n'était pas utilisé dans

les noms propres. D'autres applications d'internet sont par exemple le

transfert de fichiers (FTP), Usenet (à la base des groupes de discussion

via le protocole NNTPet ancêtre des forums de discussion). Plus

récemment, la téléphonie avec le protocole VOIPest un

exemple d'une nouvelle application du WWW.

Le Fournisseur d'accès à l'Internet ou FAI

remplit plusieurs fonctions :

- Il met à disposition l'infrastructure technique qui

permet à l'utilisateur de se connecter : les lignes, les rocades,

dorsales et équipements d'interconnexion qu'il possède ces

éléments en propre ou les loue à un

opérateur ;

- Il peut fournir à l'utilisateur les matériels

qui vont permettre sa connexion à l'internet ;

- Il lui propose un certain nombre de services plus ou moins

variés en fonction des caractéristiques techniques de la

connexion.

Pour cela, le FAI demande à l'utilisateur la

souscription d'un abonnement. Celui-ci de droit privé et concurrentiel

de ne pas souscrire à l'offre de matériel par exemple et de se le

procurer par soi-même.

Langage de Programmation est un compilateur

qui traduit les instructions écrites par les programmeurs.[17(*)]

f. Comprendre le problème

La création d'un site Internet consiste à

écrire, à l'aide d'un langage de programmation spécifique

des pages statiques ou interactives qui seront mises à la disposition

des internautes (ou des utilisateurs internes dans le cas d'Intranet). Le

langage d'écriture le plus couramment utilisé est HTML (HyperText

MarkeupLanguage), langage construit sur un système de balises symboles

encadrant les différents objets à traiter. Une balise <p>

ouvrira par exemple un paragraphe et une balise </p> en indiquera la fin.

HTML permet de construire des pages statiques

dont les informations ne changent pas, des pages dynamiques peuvent être

construites avec d'autres langages tels que PHP ou ASP. Ces langages

génèrent en fait un code HTML compréhensible par le

logiciel client.

Implémentation est l'action de

programmer une fonction particulière bien spécifiée. Elle

est aussi la réalisation de la phase finale d'élaboration d'un

système de manière à permettre au matériel, aux

logiciels et aux procédures d'entrer en fonction.[18(*)]

Résultat est ce qui résulte

d'une action, d'un fait, d'un principe etc. ...[19(*)]

Publication est l'effet de rendre public,

c'est l'action de publier.[20(*)]

Ecole est un établissement où

l'on accueille des individus

appelés « Ecoliers » à fin que des

professeurs leur dispensent un enseignement de façon

collective.[21(*)]

1.2. Etat de la

Question

La formidable évolution de l'informatique vers plus de

puissance, d'économie de fonctionnement et des innovations a

marqué la vie de l'humanité moderne. En effet l'informatique a

pris une autre dimension, plus personnelle, plus intime : notre

environnement s'est approprié donc d'un outil pour en faire un

formidable moyen de socialisation, de dialogue, d'échanges et de

découvertes. Une sorte de rêve moderne, qui a mis la notion de

« partage », on « Twitte » ... et la

différence n'est pas seulement sémantique.

Cette puissance de calcul toujours disponible, cette

assistance en permanence à portée de main, cette masse

gigantesque de savoirs et d'informations accessibles à tout instant,

font parti de la source à la solution aux difficultés que

connaissaient notre environnement. C'est ainsi que tout investigateur pourrait

apporter une contribution aux problèmes aux quels se confronte sa

société en proposant des solutions.

Il est probable qu'avant nous, d'autres investigateurs ont eu

d'une manière ou d'une autre à réfléchir et

à écrire sur une structure Web qui est notre objet

d'étude ou recherche ; leurs travaux permettront à nous

chercheurs de se situer par rapport au thème que nous voulons traiter.

Sur ça nous pouvons citer quelques-uns comme :

ü CYANI Fiston et MUKEBA KALALA«

mise en place d'un système informatise de publication des

résultats des étudiants ». Cas de l'ISIPA,

2011-2012 à l'ISIPA.[22(*)]

Pour remédier à cette situation, leurs

problématiques s'articulaient autour des questions suivantes :

§ Comment le jury procède-t-il pour publier les

résultats aux étudiants ?

§ Comment le jury procède alors pour statuer sur

les cotes de l'étudiant portées sur la grille de

délibération ?

Ils ont affirmé à titred'hypothèses

que :

§ la « Mise en place d'un système

informatise de publication desrésultats des étudiants

» serait une meilleure réponse à toutes les

questions.

C'est dans ce cadre que s'inscrit notre spéculation de

fin de cycle : `' L'implémentation d'une

application web pour la publication des résultats de fin d'année

scolaire aux humanités''. A la seule divergence de nos

prédécesseurs ci-haut cités, notre travail sera l'objet

:

ü De réaliser une application web dynamique

compréhensible par les non-informaticiens (utilisateurs) mais

administrable en ligne.

ü De stocker et d'afficher des informations fiables dans

la base de données tout en proposant un modèle de configuration

d'un serveur web et un hébergement professionnel.

ü D'incorporer un système de recherche plus

complexe, dynamique, sécurisé et rapide dans cette base de

données.

ü D'archiver les informations chaque année

scolaire et les rendre accessibles à tout instant, n'importe quand et

n'importe où en toute sécurité.

3. CHAPITRE DEUXIEME :

CADRES METHODOLOGIQUES

2.0. Description de la

Méthode

Merise est basée sur la séparation des

données et des traitements à effectuer en plusieurs

modèles conceptuels, organisationnels, logiques et physiques afin

d'assurer une longévité au modèle.[23(*)]

En effet, on observe que les traitements sont plus

susceptibles de changements. On parle ainsi de la description dynamique du

système d'information tandis que l'agencement des données n'a pas

à être souvent remanié, c'est à ce niveau que l'on

parlera de la description statique du système d'information.

La méthode merise décrit l'aspect statique du

système d'information par le modèle conceptuel de données

qui peut être défini comme une représentation statique du

système d'information de l'entreprise mettant en évidence sa

sémantique et qui a pour but de décrire de façon formelle

les données qui y seront utilisées.[24(*)]

Pour pouvoir dégager notre modèle conceptuel de

données, nous garderons à l'esprit le diagramme de flux

élaboré lors de la description fonctionnelle du système.

La connaissance du circuit

d'information ainsi que les différents acteurs qui interviennent sera

utile afin de ressortir les règles de gestion. Les règles de

gestion découvertes seront d'un grand apport pour la formalisation de

notre modèle conceptuel de données.

2.1. Etude du Préalable

2.1.1. Présentation de

l'entreprise

2.1.1.1. Historique de

l'entreprise

Le complexe scolaire LEMFU est un établissement

d'enseignement scolaire privé agrée sous l'arrêté

ministériel N°MINEPSP/CAB MIN/1778/95 BIS. Cela avec l'initiative

de monsieur LEMBA Smith en association d'idées de son grand frère

Bernard BANIKINA MATA étant précurseur dans le domaine

l'enseignement.

C'est depuis le mois de septembre 1986 que le complexe

scolaire LEMFU a vu le jour dans la commune de BUMBU sous l'appellation de

`'EPIFRA'' qui veut dire `'Ecole Primaire d'Instructions

Françaises''.

Au départ c'était qu'une école primaire

en progression bien après les humanités, Il y a la section

chimie-biologie et commerciale administrative.

Dix ans après, c'est-à-dire en 1996, il y a eu

la naissance d'une succursale dans la commune de SELEMBAO, sur l'avenue MADIATA

n°6, au quartier KINGU, cité Camping. Cette extension aussi a

évolué, il y a la maternelle, le primaire, le secondaire

général et les humanités d'où nous avons la section

pédagogique, chimie-biologie, latin-philo, la coupe et couture et la

commerciale informatique. Les deux LEMFU sont constitués des corps

d'enseignants qualifiés.

2.1.1.2. Objectif du complexe

scolaire LEMFU

L'objectif du complexe scolaire LEMFU est la socialisation

technique et morale des enfants, il vise à préparer les jeunes

à la vie adulte, en les informant au savoir et aux habiletés

nécessaires à la vie professionnelle en les éduquant

moralement en fonction des orientations à la base du statut d'adulte.

Il s'agit d'une organisation orienté vers un double

mandat : Eduquer et Instruire, Socialiser et Former.

Les objectifs cités ci-haut le complexe scolaire LEMFU

les regroupe en 3 grandes catégories sous tendue par la

production :

1. La formation personnelle des apprenants tant physique que

cognitive et morale ;

2. La formation sociale des apprenants ;

3. L'apprentissage des connaissances et des matières

proprement scolaire.

Les 2 premières catégories renvoient à la

mission de socialisation, de l'éducation de l'école et de la

formation des jeunes congolais ; futurs cadres compétents et aptes

à répondre aux besoins du pays, à être utile

à eux-mêmes et à la société congolaise et

pourquoi pas dans le monde tandis que la 3ème Correspond

d'avantage à la mission d'instruire où mieux d'inculcation

où Préval la mémorisation et la reproduction.

2.1.1.3. Situation

géographique

Le complexe scolaire LEMFU est situé sur l'avenue

LUYEYE au n°144 du quartier MATADI dans la commune de BUMBU dans la ville

province de Kinshasa, pour plus de précision, le complexe scolaire LEMFU

est limité :

ü Devant : le complexe scolaire TOYOKANI

ü A gauche : le collège saint

Jean-Baptiste

ü A droite : l'avenue KIMPESE

ü Derrière : la grande avenue du

marché de BUMBU la révolution justes aux approches de

l'église catholique Saint Jean-Baptiste.

2.1.1.4. Organigramme

général

Promoteur

Coordonnateur

Chef d'établissement

Conseiller pédagogique

Administrateur

Chargé du personnel

Sentinelle

Enseignant

Directeur de discipline

Secrétaire

Intendant

Réceptionniste

Source : Chef d'établissement

2.1.1.5. Description de

l'organigramme

§ Promoteur

Le promoteur est le sommet de tous et il s'occupe de la

promotion du complexe.

§ Administrateur

L'administrateur veille à l'évolution, au

progrès de l'école, il élabore les projets du

développement du complexe.

§ Coordonnateur

Le coordonnateur coordonne les activités

pédagogiques et financières de l'école, il s'occupe aussi

des cas sociaux du personnel.

§ Chef d'établissement

Le chef d'établissement est la pièce maitresse

de l'école, il s'occupe de la pédagogie, il fait le suivi de

l'enseignement de l'école en fonction des instructions officielles de

l'enseignement primaire, secondaire et professionnel.

§ Chargé du personnel

Le chargé du personnel est là pour l'engagement

des nouveaux candidats enseignants par ses techniques, il juge la

compétence de l'enseignant à engager. Il s'occupe aussi de tout

paiement des frais des bureaux, gestionnaires des différents bureaux

officiels.

§ Intendant

L'intendant est chargé de la gestion de patrimoine

matériel de l'école, il veille à tous les manuels et

matériels de l'école, c'est lui le chargé d'achat des

matériels de construction.

§ Enseignant

L'enseignant est la personne chargé de transmettre des

connaissances ou des méthodes de raisonnement à autrui dans les

cadres d'une formation générale ou d'une formation

spécifique à une matière, un domaine ou une discipline

scolaire à fin de rendre l'apprenant utile pour sa vie, sa famille et

pour la société.

§ Directeurdediscipline

Le directeur de discipline est le disciplinaire de

l'école, il veille sur les heures d'entrées et de sorties mais

aussi sur l'application du règlement d'ordre intérieur de

l'école, il est le conseiller des élèves.

§ Sentinelle

La sentinelle est la personne qui fait le guet pour la veille

et la protection du patrimoine de l'école et veille aussi à la

propreté de cette dernière. Elle veille aussi aux entrées

et sorties des élèves, des enseignants et de toutes les personnes

étrangères, il refusera les entrées des personnes

étrangères s'ils sont jugés suspects.

§ Secrétaire

Le secrétaire est la personne qui s'engage de saisir de

tous les documents administratifs, faire le reportage des réunions que

tienne le chef d'établissement ou le conseiller pédagogique et

parfois les réunions organisées par le promoteur, garder les

documents du patrimoine, coordonne aussi les activités

financières de l'école, minuter les lettres de

correspondances.

2.1.2. Description du

système d'Information

2.1.2.1. Organigramme

concerné

Chef d'établissement

Conseiller pédagogique

Secrétaire

Réceptionniste

Enseignant

Source : chef d'établissement

2.1.2.2. Description de

l'organigramme concerné

§ Chef d'établissement

Il est le chef du service et à la fin de la

journée il reçoit le rapport final qui lui sera donné par

le conseiller pédagogique.

§ Enseignant

Il évalue, corrige, transcrit et transmet les fiches

des côtes à au conseiller pédagogique.

§ Conseiller Pédagogique

Il dispose d'une équipe permettant de calculer les

résultats et il reçoit les élèves en ordre aux

règles de l'école donc en ordre avec les frais scolaires et les

exhibe les résultats de fin d'année.

§ Secrétaire

Le secrétaire possède tous les documents dans

lesquels il y a les modalités des payements pour toute l'école et

vérifie si l'élève a soldé. Il donne le jeton

témoignant son solde et perçoit l'argent auprès de

l'élève qui n'est pas aux règles et lui établit un

reçu.

§ Réceptionniste

Il est chargé d'accueillir les élèves aux

jours de la publication des résultats et il les guide vers le

secrétaire.

2.1.2.3.

Narration

L'année scolaire dans le niveau humanitaire se divise

en périodes et en semestres pendant lesquelsles élèves

sont soumisaux évaluations (interrogations et examens) par rapport aux

matières dispensées par des enseignants.

Les évaluations sont surveillées par les

enseignants et chaque fin de période, ils sont censés de

transcrire et d'apporter les fiches des côtes des élèves au

conseiller pédagogique pour les calculs des résultats

(pourcentages). Après les calculs le conseiller pédagogique

transcrira les fiches des résultats pour les distribuer le jour de la

publication.

A la date de la publication des résultats de fin

d'année, l'élève vient à l'école pour

s'enquérir du sort de ses résultats.

Une fois qu'ilarrive à l'école, il se

présente à la réception et le réceptionniste lui

orientera avant tout chez le secrétaire pour vérifier si

l'élève à solder ses frais scolaires de toute

l'année.S'il est en ordre le secrétaire lui remettra un jeton

justifiant sa solvabilitéet il lui orientera vers le conseiller

pédagogique qui détient tous les résultats de

l'école.

L'élève donnera le jeton au conseiller

pédagogique et ce dernierlui remettra le billet des vacances et la fiche

des résultats.

A la fin de la journée le conseiller pédagogique

établira un rapport qui sera donné auchef

d'établissement.

N.B : il n'ya pas des titulaires des classes. Les calculs

des résultats se font par le conseiller pédagogique et les

membres de son bureau pour raison de transparence et le bulletin est

donné à l'élève qui veut quitter(ne nous concerne

pas).

2.1.2.4. Diagramme de

contexte

1. But

Il a pour but de représenter les flux d'information

entre l'organisation et les acteurs externes selon une représentation

standard dans laquelle chaque objet porte un nom [25(*)]:

ü Un grand rectangle représentant l'organisation

ü Des ellipses en pointillés représentant

les différents acteurs externes

ü Les flux d'information sont représentés

par des flèches dont l'orientation désigne le sens du flux

d'information.

Elève

Evaluation

Transcription

Calcul de pourcentage

Publication

2.1.3. Modèle

Conceptuel de Communication (MCC)

2.1.3.1. Concepts de

bases

1.Définition

Diagramme de flux : appelé aussi modèle

conceptuel de communication permet de compléter le diagramme de contexte

en décomposant l'organisation en une série d'acteurs internes.

Dans ce diagramme la représentation standard est la suivante :

ü Les acteurs

internes sont représentés par des ellipses ;

ü Les messages internes sont représentés

par des flèches.[26(*)]

2.Quelques vocabulaires

Domaine d'étude : est un sous

-ensemble cohérent de l'entreprise ou de l'organisme, bien

délimité et formant le contenu du sujet à

étudier ;

Acteur : un acteur est un

émetteur ou un récepteur d'un flux d'information lié

à une activité au sein du système d'information. Selon le

cas, il peut s'agir d'une catégorie de personne, d'un service ou d'un

système d'information d'une autre organisation. Un reçoit un flux

d'information, qui lui permet d'agir en transformant l'information et envoyant

un ou plusieurs autre flux d'information à d'autres acteurs sont

présentés par leur rôle dans l'activité

étudiée.[27(*)]

Acteur interne : un acteur interne moral

ou physique capable d'émettre ou de recevoir des informations des agents

actifs appartenant au système d'information

étudié ;

Acteur externe :Un acteur externe est un

élément émetteur ou récepteur de données,

situé hors du système d'information

étudié ;

Domaine connexe :Un domaine connexe est

un composant du système d'information interagissant avec le domaine

d'étude. C'est un acteur interne à l'entreprise, mais externe au

domaine d'étude ;

Activité :L'activité est

un ensemble de traitements homogènes qui transforment ou manipulent des

données. Une activité peut souvent être vue comme un sous

-domaine d'étude, un morceau du domaine d'étude ;

Flux de données :Un flux est un

transfert d'informations entre composants du système. Le composant peut

être un domaine, une activité ou un acteur externe.[28(*)]

En d'autre terme, le flux représente un échange

entre deux acteurs, les flux peuvent être classés en cinq

catégories :

Manière qui est transformée en

consommé ;

Ø Finance ;

Ø Personnel ;

Ø Actifs (matériel ou savoir-faire

nécessaire pour exercer l'activité)

Ø Information, un flux est émis par un acteur

à destination d'un autre acteur.

N.B : dans l'utilisation de l'analyse

des flux par la méthode Merise, on s'intéressera principalement

aux flux d'informations. Les autres types de flux peuvent représenter un

intérêt majeur devront donc être explicités en flux

d'information (information-représentation).[29(*)]

2.1.3.2. Présentation

du diagramme de flux

Le diagramme de flux est un schéma qui nous indique

comment les différentes informations ou les différents documents

sont inter changés entre les différents services.

FLUX 8 Rapport

FLUX 3 Orientation

Elève

Secrétaire

Conseiller pédagogique

Chef d'établissement

FLUX2 Demande

Réceptionniste

Flux 4 Doléance + Reçu

Flux 5 Vérification Remise Reçu +

Jeton

Enseignant

FLUX 1Fiche des côtes

2.1.3.3. Matrice de

flux

Le matrice de flux est un tableau à double entré

dans lequel d'un côté où représente le poste

émetteur et de l'autre côté où représente le

poste récepteur.

|

RECEPTEUR

EMETTEUR

|

ELEVE

|

RECEPTIONNISTE

|

CONSEILLER PEDAGOGIQUE

|

SECRETAIRE

|

CHEF D'ETABLISSEMENT

|

ENSEIGNANT

|

|

Elève

|

|

FLUX 2

|

Jeton

FLUX 6

|

Reçu

FLUX 4

|

|

|

|

Réceptionniste

|

FLUX 3

|

|

|

|

|

|

|

Conseiller pédagogique

|

Billet des vacances + Fiche des résultats

FLUX 7

|

|

|

|

Rapport

FLUX 8

|

|

|

Secrétaire

|

Reçu + Jeton

FLUX 5

|

|

|

|

|

|

|

Chef d'établissement

|

|

|

|

|

|

|

|

Enseignant

|

|

|

Fiche des côtes

FLUX1

|

|

|

|

2.1.3.4. Description des

flux

|

N°

|

Acteur Emetteur

|

Acteur Récepteur

|

Document

|

Distance

|

|

1

|

Enseignant

|

Conseiller pédagogique

|

Fiche des côtes

|

#177;1m

|

|

2

|

Elève

|

Réceptionniste

|

-

|

#177;1m

|

|

3

|

Elève

|

Secrétaire

|

-

|

#177;1m

|

|

4

|

Secrétaire

|

Elève

|

Jeton

|

#177;1m

|

|

5

|

Elève

|

Conseiller pédagogique

|

Jeton

|

#177;1m

|

|

6

|

Conseiller pédagogique

|

Elève

|

Fiche des résultats +

Billet de vacance

|

#177;1m

|

|

7

|

Conseiller pédagogique

|

Chef d'établissement

|

rapport

|

#177;1m

|

2.1.3.5. Description des

documents

ü Jeton

Rôle : permet d'affirmer la solvabilité de

l'élève, après la vérification par le

secrétaire.

Description :

|

Code

|

Description

|

Type

|

Taille

|

|

Nom

Postn

Pren

Datrec

Class

Opt

Sect

Montpay

Observ

Restpay

Annescol

|

Nom de l'élève

Post nom de l'élève

Prénom de l'élève

Date réception

Classe

Option

Section

Montant payer

Observation

Reste à payer

Année scolaire

|

AN

AN

AN

AN

AN

AN

AN

AN

AN

AN

AN

|

15

15

15

14

6

20

20

10

50

10

11

|

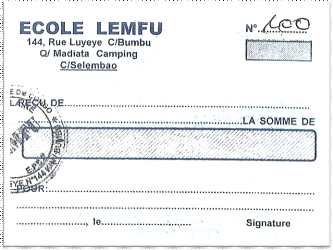

ü Reçu

Rôle : il est une preuve de paiement.

Description :

|

Code

|

Description

|

Type

|

Taille

|

|

Nom

Postn

Pren

Datpaie

Class

Opt

Sect

Montpaych

Montpaylet

Motipaie

Observ

Restpay

Annescol

|

Nom de l'élève

Post nom de l'élève

Prénom de l'élève

Date paiement

Classe

Option

Section

Montant payer en chiffre

Montant payer en lettre

Motif du paiement

Observation

Reste à payer

Année scolaire

|

AN

AN

AN

AN

AN

AN

AN

AN

AN

AN

AN

AN

AN

|

15

15

15

14

6

20

20

10

50

20

50

10

11

|

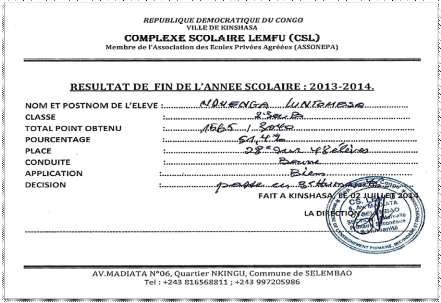

ü Fiche des résultats

Rôle : permet la publication des résultats par

élève.

Description

|

Code

|

Description

|

Type

|

Taille

|

|

Nom

Postn

Pren

Datpub

Class

Opt

Sect

Totpoinobt

Pourcent

Place

Appli

Decis

Annescol

|

Nom de l'élève

Post nom de l'élève

Prénom de l'élève

Date publication

Classe

Option

Section

Total point obtenu

Pourcentage

Place

Application

Decision

Année scolaire

|

AN

AN

AN

AN

AN

AN

AN

AN

AN

AN

AN

AN

An

|

15

15

15

14

6

20

20

10

5

3

20

30

11

|

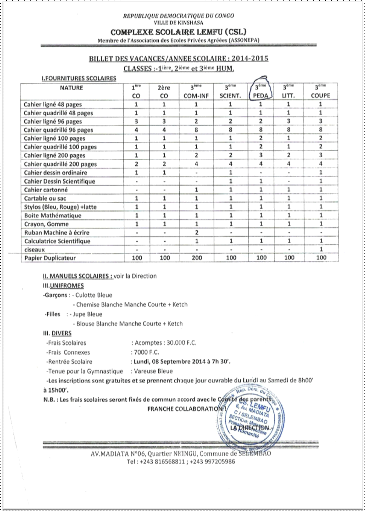

ü Billet des vacances

Rôle : permet d'officialiser la date de la

rentrée scolaire et de déclarer les différents fournitures

et frais qui seront utilisé l'année suivante.

Description

|

Code

|

Description

|

Type

|

Taille

|

|

Annescol

Class

sect

Opt

fourscol

accomfraisco

fraiconx

datrentscol

|

Année scolaire

Classe de l'élève

Section

Option

Fournitures scolaires

Acomptes frais scolaires

Frais connexes

Date de la rentrée scolaire

|

AN

AN

AN

AN

AN

AN

AN

AN

|

11

5

20

20

2000

20

20

10

|

2.1.4. Modèle Conceptuel de

Traitement (MCT)

2.1.4.1. Notions

Le modèle conceptuel de traitement est un

modèle permettant de représenter de façon

schématique l'activité d'un système d'information sans

faire référence à des choix organisationnels ou des

moyens d'exécutions. C'est à dire qu'il permet de définir

simplement ce qui doit être fait, mais il ne dit pas quand comment et

où.[30(*)]

Etat de la base d'information

Faits et événements

Processeur d'information

Base d'information

La démarche de MERISE soutient que tout système

d'information est composé d'une base d'information et d'un processeur

d'information qui représente respectivement sa statique et sa

dynamique.

2.1.4.2.

Evénement

L'événement matérialise un fait qui, en

se produisant, doit déclencher une réaction du système.

Plus précisément, cette notion couvre deux aspects :

1. le fait qui survient et sa perception.

2. Le compte rendu de cette perception faite

auprès du système d'information.

Seul le second aspect est pris en compte dans la dynamique du

système d'information et correspond à la définition de

l'événement. Du fait de cette restriction,

l'événement doit obligatoirement être digéré

par le système d'information, sans quoi il ne répondrait pas

à ses objectifs. Parmi les événements on

distingue :

Ø Lesévénements

internes : sont des événements émis par un

acteur externe

Ø Les événements

externes : sont des événements qui surviennent

lorsqu'une opération se termine.

Certains événements externes sont liés au

temps. Les occurrences d'événement ne seront pas

modélisées par contre la capacité d'un

événement qui est le nombre maximum d'occurrence acceptée

par le processeur d'information et la fréquence d'apparition des

occurrences le sont.[31(*)]

2.1.4.3.

Opération

La réponse à l'arrivé d'un

événement est le déclenchement d'un ensemble de traitement

appelé opération.

Lors de son exécution, une opération ne peut pas

être interrompue par l'attente d'un événement externe.

L'exécution d'une action élémentaire s'effectuée

sur les événement (s) déclencheur (s). Ces actions

élémentaire portant sur des occurrences d'entités ou

d'association du MCD et peuvent appartenir à l'un de quatre

types :

Ø Insertion

Ø La modification

Ø L'effacement

Ø La recherche...

La logique d'enchaînement des actions

élémentaire n'est pas toujours séquentielle et peut faire

intervenir des structures alternatives (si oui....alors.....si non) ou

itératives (tant que......répéter.....pour).[32(*)]

C'est aussi un ensemble d'actions accomplis par le

système d'information en réaction à un

évènement ou à une conjonction d'évènements

et non interruptibles par un évènement externe.[33(*)]

2.1.4.4.

Synchronisation

La synchronisation d'une pré-condition ou

déclenchement d'une opération. Elle peut faire intervenir

plusieurs événements.

La synchronisation est aussi une condition booléenne

(ET/OU) traduisant les règles de gestion que doivent respecter les

événements pour déclencher une

opération.[34(*)]

2.1.4.5. Description des

événements

E1 : Réception de la fiche des côtes

E2 : Transcription

E3 : Attente

E4 : Dépôt de la fiche des côtes

E5 : Calcul de pourcentage

E6 : Transcription de la fiche des résultats

E7 : Arrivé

E8 : Présentation

E9 : Réception

E10 : Orientation

E11 : Réception

E12 : Vérification du solde

E13 : Etablissement jeton et remise

E14 : Réception jeton et orientation

E15 : Présentation et réception

E16 : Remise jeton et vérification

E17 : Etablissement billet de vacance

E18 : Remise billet de vacance + fiche des

résultats

E19 : Etablissement rapport

E20 : Envoie rapport au chef d'établissement

2.1.4.6. S5

OP9 OP10

S1

OP1 OP2

S2

OP3OP4

OP7 OP8

E1

E2

E3

E9

E3

E7

E6

E8

E3

E10

E11

E5

E4

E3

S4

S3

OP5 OP6

E3

S9

OP17 OP18

OP15 OP16

E17

E16

E18

E19

S8

E3

E3

E20

A

OP13OP14

S7

A

E12

E13

OP11 OP12

E3

E14

S6

E3

Présentation du

MCT

E15

2.1.5. Modèle

Conceptuel des données Brut (MCDB)

2.1.5.1. Notions

Merise est basée sur la séparation des

données et des traitements à effectuer en plusieurs

modèles conceptuels, organisationnels, logiques et physiques afin

d'assurer une longévité au modèle.

En effet, on observe que les traitements sont plus

susceptibles de changements. On parle ainsi de la description dynamique du

système d'information tandis que l'agencement des données n'a pas

à être souvent remanié, c'est ce niveau que l'on parle de

la description statique du système d'information.

La méthode merise décrit l'aspect statique du

système d'information par le modèle conceptuel de données

qui peut être défini comme une représentation statique du

système d'information de l'entreprise mettant en évidence sa

sémantique et qui a pour but de décrire de façon formelle

les données qui y seront utilisées.

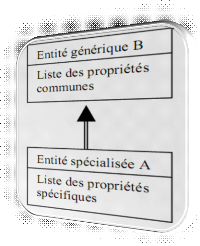

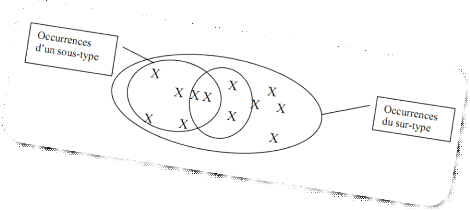

Quelques concepts de base du modèle conceptuel de

données :

Ø La priorité est une information

élémentaire, c'est-à-dire non déductible d'autres

informations, qui présentent un intérêt pour le domaine

étudié.

Ø L'occurrence est la valeur prise par une

propriété

Ø L'entité est la représentation d'un

élément matériel ou immatériel ayant un rôle

dans le système que l'on désire décrire

Ø L'identifiant est un ensemble de

propriétés (une ou plusieurs) permettant de designer une et une

seule entité. L'identifiant est une propriété

particulière d'un objet telle qu'il n'existe pas deux occurrences de cet

objet pour lesquelles cette propriété pourrait prendre une

même valeur.

Ø Une association est un lien sémantique entre

plusieurs entités. Elle est aussi appelé relation.

Ø Les cardinalités permettent de

caractériser le lien qui existe entre une entité et la relation

à laquelle est reliée. La cardinalité d'une relation est

composée d'une coupe comportant une borne maximale et une borne

minimale, intervalle dans lequel la cardinalité d'une entité peut

prendre sa valeur.

2.1.5.2. Règles de

gestions

Une règle de gestion est un élément de

description globale du fonctionnement de l'organisation. Les règles de

gestion peuventporter sur les données manipulées par

l'organisation ou sur les traitements.[35(*)]

Ces sont aussi des informations de commande ou d'instruction

qui définissent la suite des opérations à effectuer pour

passer des données de bases aux résultats. Elles permettent aussi

de déterminer les cardinalités entre objets et

relations :

Règle 1 :

- 1 enseignant possède 1 nationalité

- 1 nationalité est possédée par 1, n

enseignants

Règle 2 :

- 1 élève possède 1 nationalité

- 1 nationalité est possédée par 1, n

élèves

Règle 3 :

- 1 évaluation est passée par 1, n

élèves au cours d'une année scolaire

- Au cours d'1 année scolaire1 élève passe

1, n évaluations

Règle 4 :

- 1 évaluationappartientà 1 période

- A 1 périodeappartiennent par 1, n évaluations

Règle 5 :

- Pour 1 matière sont passés 1, n

évaluations

- A 1 évaluation sont passées pour 1, n

matières

Règle 6 :

- 1 matière est dispensée par 1, n enseignants

- 1 enseignant dispense 1, n matières

Règle 7 :

- 1 enseignant fréquente 1, n classes au cours d'1,n

années scolaires

- Au cours d'1 année scolaire 1 classe est

fréquentée par 1, n enseignants

Règle 8 :

- 1 évaluation appartient à 1 type

évaluation

- A 1 type évaluation appartiennent 1, n

évaluations

Règle 9 :

- 1 période est contenuedans 1 semestre

- Dans 1 semestresont contenues 1, n périodes

Règle 10 :

- 1 classe appartient à 1 option

- A 1 option appartiennent 1, n classes

Règle 11 :

- 1 option se trouve dans 1 section

- Dans une section se trouvent 1, n options

Règle 12 :

- 1 élève fréquente 1, n classes au cours

d'1,n années scolaires

- Au cours d'1 année scolaire 1 classe est

fréquentée par 1, n élèves

Règle 13 :

- 1 enseignant possède 0, 1 grade

- 1 grade est possédé par 1, n enseignants

2.1.5.3. Recensement et

description des entités

A. Entité

- Elève

- Enseignant

- Nationalité

- Evaluation

- Classe

- Matière

- Grade

- Option

- Période

- Semestre

- Section

- Année scolaire

- Type évaluation

B.Description des entités

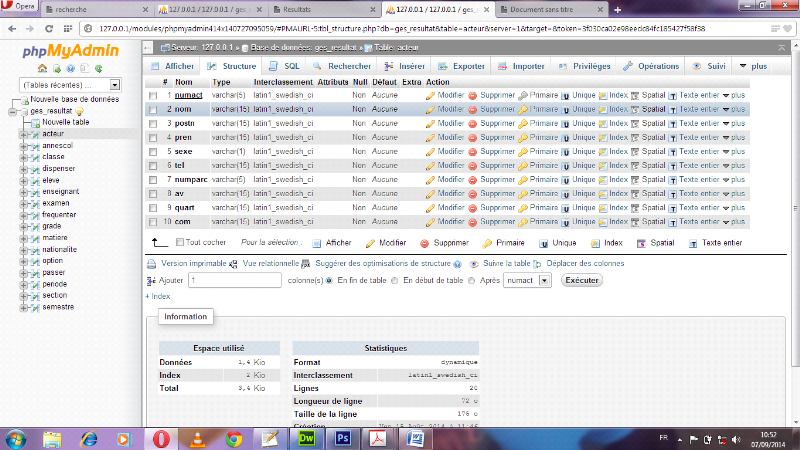

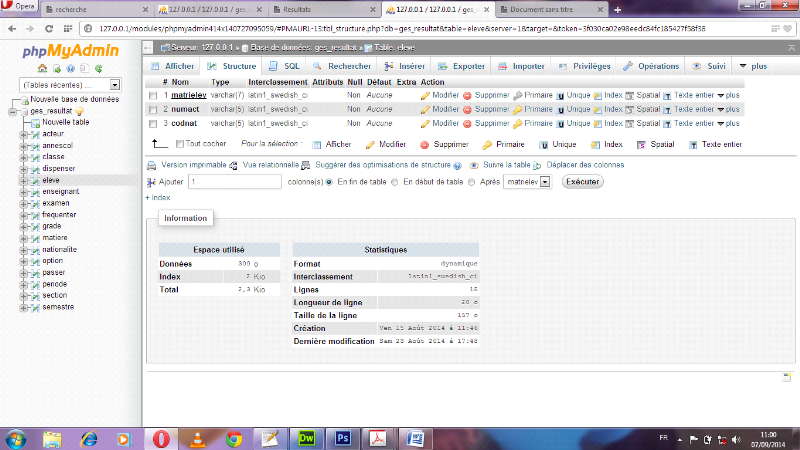

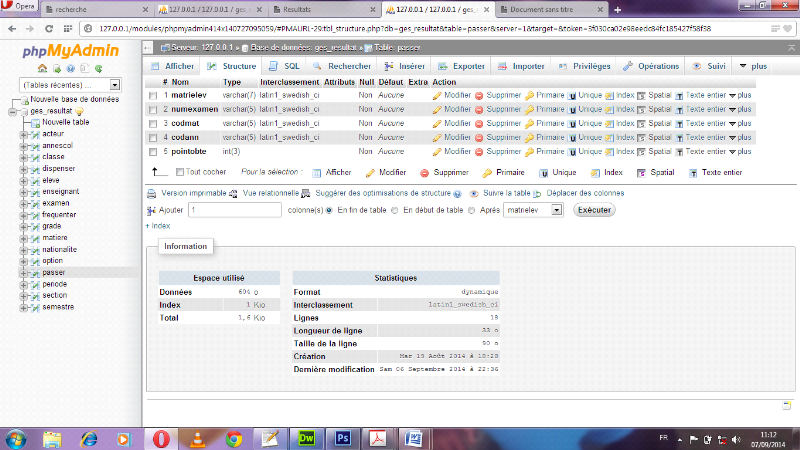

1. Elève

|

CODE

|

LIBELLE

|

TYPE

|

TAILLE

|

OBSERVATION

|

|

Matrielev

|

Matricule élève

|

AN

|

7

|

Identifiant

|

|

Nom

|

Nom

|

AN

|

15

|

-

|

|

Postn

|

Post nom

|

AN

|

15

|

-

|

|

Pren

|

Prénom

|

AN

|

15

|

-

|

|

Sex

|

Sexe

|

AN

|

1

|

-

|

|

Tel

|

Téléphone

|

AN

|

14

|

-

|

|

Adres

|

Adresse

|

AN

|

20

|

-

|

|

CODE

|

LIBELLE

|

TYPE

|

TAILLE

|

OBSERVATION

|

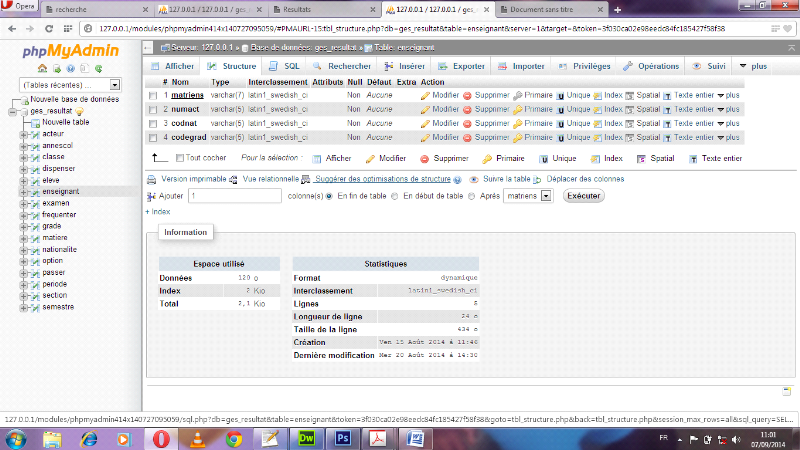

|

Matriens

|

Matricule enseignant

|

AN

|

7

|

Identifiant

|

|

Nom

|

Nom

|

AN

|

15

|

-

|

|

Postn

|

Post nom

|

AN

|

15

|

-

|

|

Pren

|

Prénom

|

AN

|

15

|

-

|

|

Sex

|

Sexe

|

AN

|

1

|

-

|

|

Tel

|

Téléphone

|

AN

|

14

|

-

|

|

Adres

|

Adresse

|

AN

|

20

|

-

|

2. Enseignant

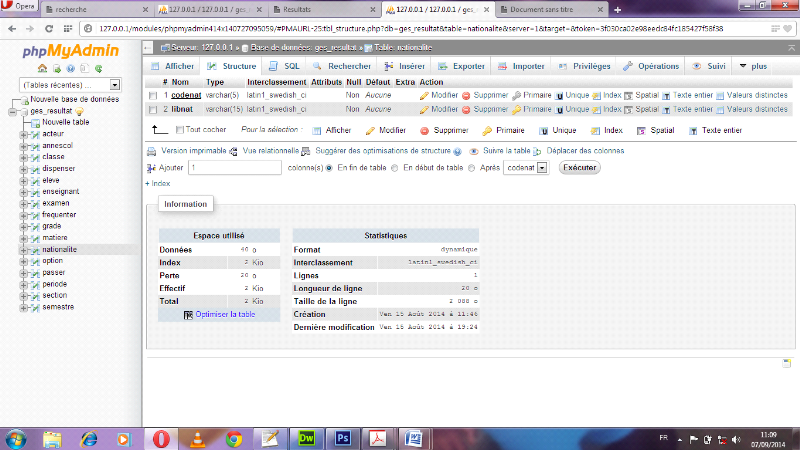

3. Nationalité

|

CODE

|

LIBELLE

|

TYPE

|

TAILLE

|

OBSERVATION

|

|

Codenat

|

Code nationalité

|

AN

|

5

|

Identifiant

|

|

Libnat

|

Libellé nationalité

|

AN

|

15

|

-

|

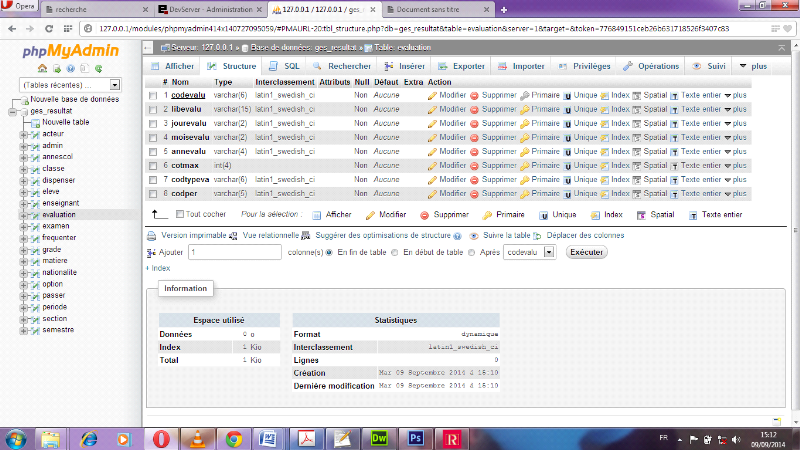

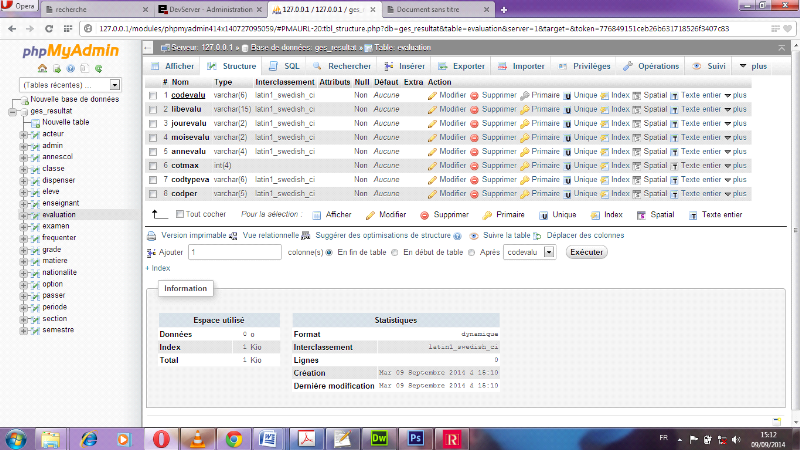

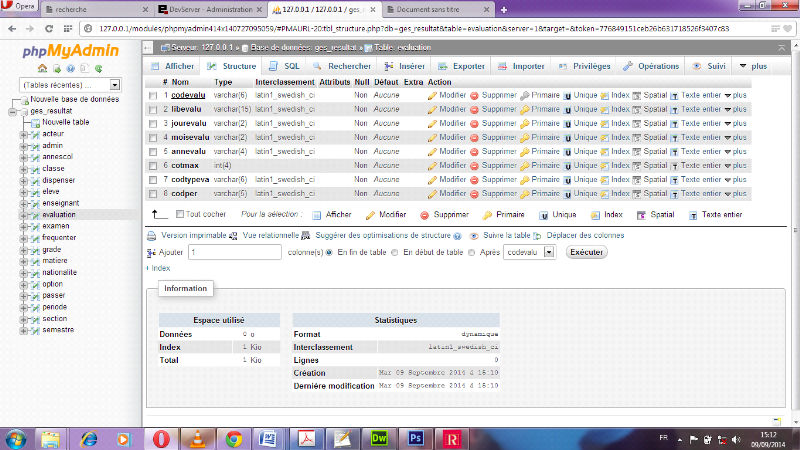

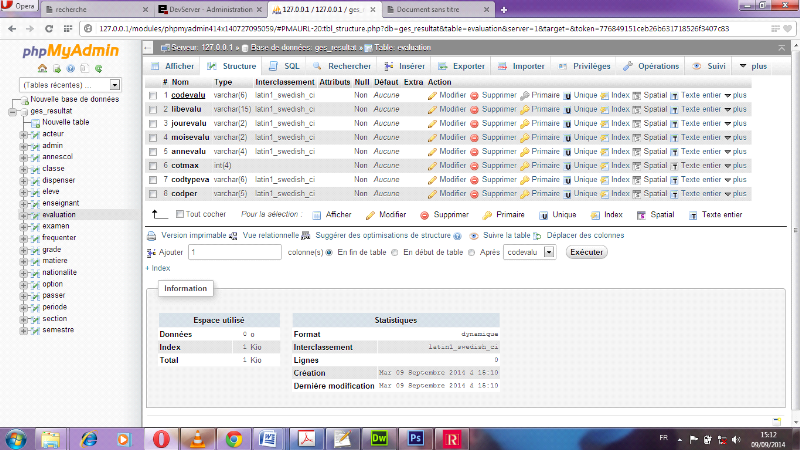

4. Evaluation

|

CODE

|

LIBELLE

|

TYPE

|

TAILLE

|

OBSERVATION

|

|

Codevalu

|

Code évaluation

|

AN

|

5

|

Identifiant

|

|

Libevalu

|

Libellé évaluation

|

AN

|

15

|

-

|

|

Datevalu

|

Date évaluation

|

AN

|

10

|

-

|

|

cotmax

|

Côte maximum

|

N

|

4

|

-

|

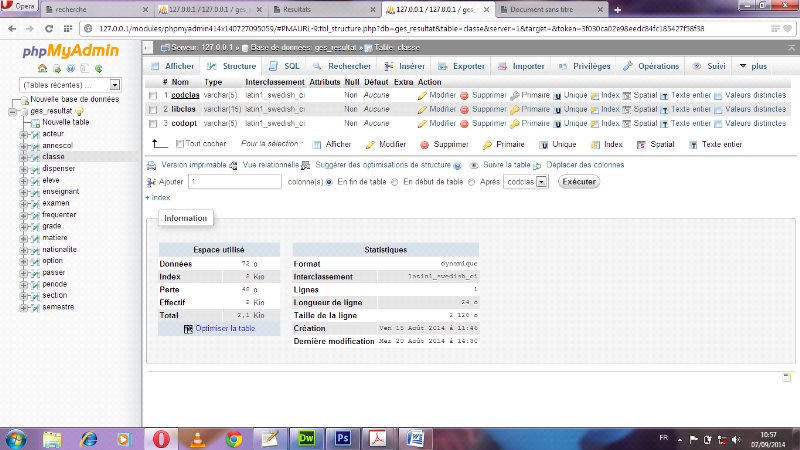

5. Classe

|

CODE

|

LIBELLE

|

TYPE

|

TAILLE

|

OBSERVATION

|

|

Codeclas

|

Code classe

|

AN

|

5

|

Identifiant

|

|

Libclas

|

Libellé classe

|

AN

|

15

|

-

|

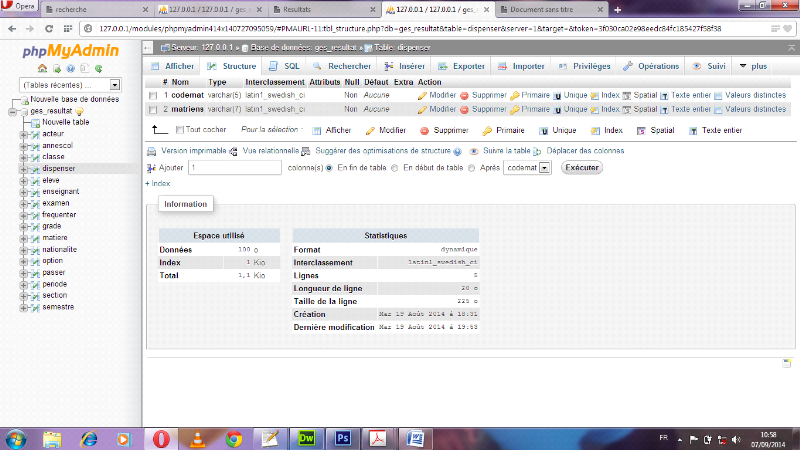

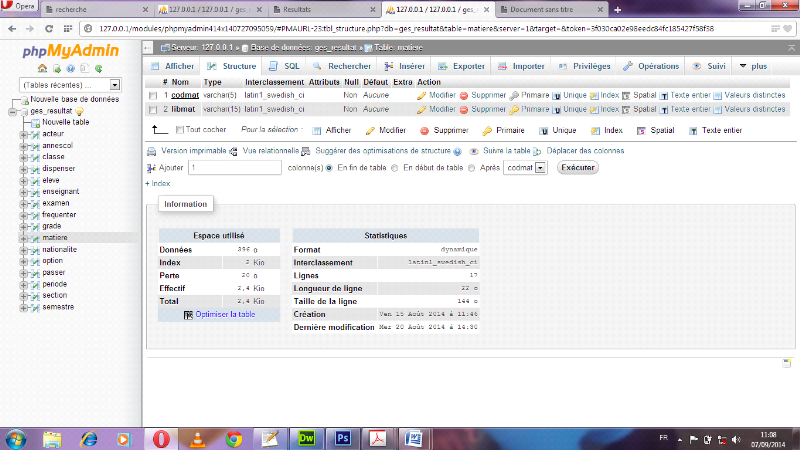

6. Matière

|

CODE

|

LIBELLE

|

TYPE

|

TAILLE

|

OBSERVATION

|

|

Codemat

|

Code matière

|

AN

|

5

|

Identifiant

|

|

Libmat

|

Libellé matière

|

AN

|

15

|

-

|

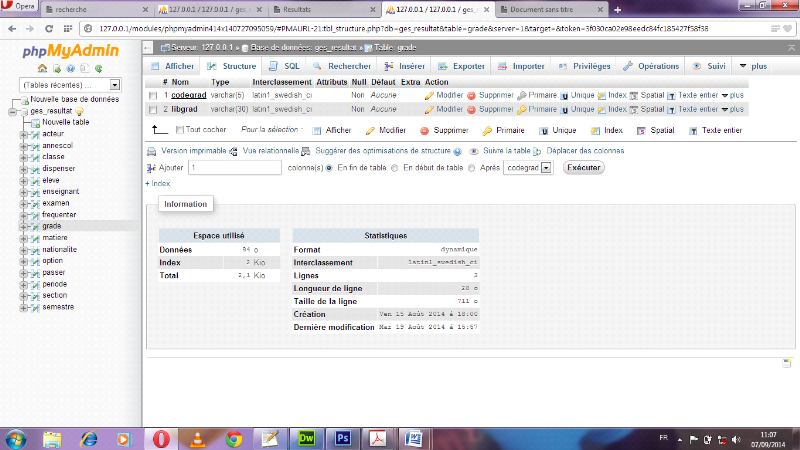

7. Grade

|

CODE

|

LIBELLE

|

TYPE

|

TAILLE

|

OBSERVATION

|

|

Codgrad

|

Code grade

|

AN

|

5

|

Identifiant

|

|

Libgrad

|

Libellé grade

|

AN

|

15

|

-

|

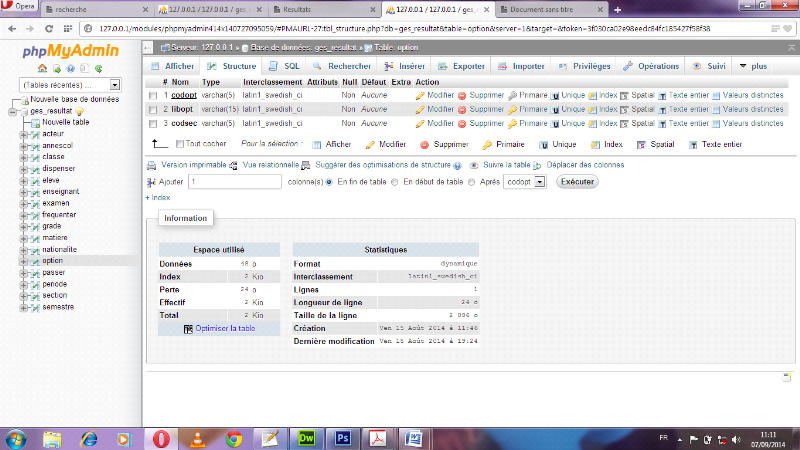

8. Option

|

CODE

|

LIBELLE

|

TYPE

|

TAILLE

|

OBSERVATION

|

|

Codopt

|

Code option

|

AN

|

5

|

Identifiant

|

|

Libopt

|

Libellé option

|

AN

|

15

|

-

|

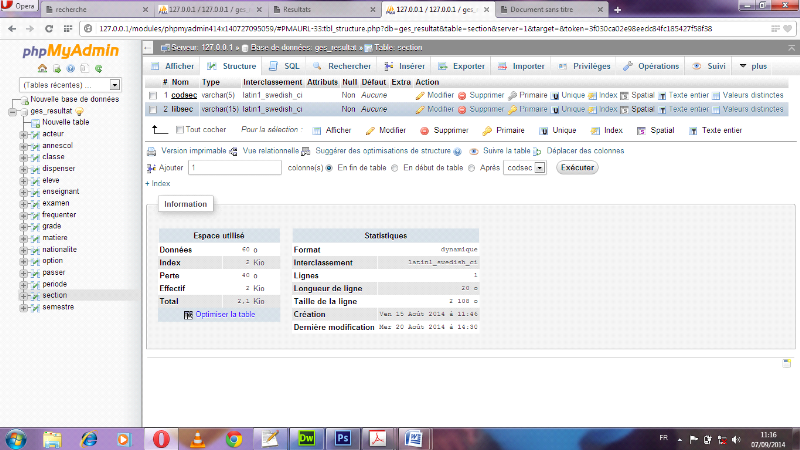

9. Section

|

CODE

|

LIBELLE

|

TYPE

|

TAILLE

|

OBSERVATION

|

|

Codsec

|

Code section

|

AN

|

5

|

Identifiant

|

|

Libsec

|

Libellé section

|

AN

|

15

|

-

|

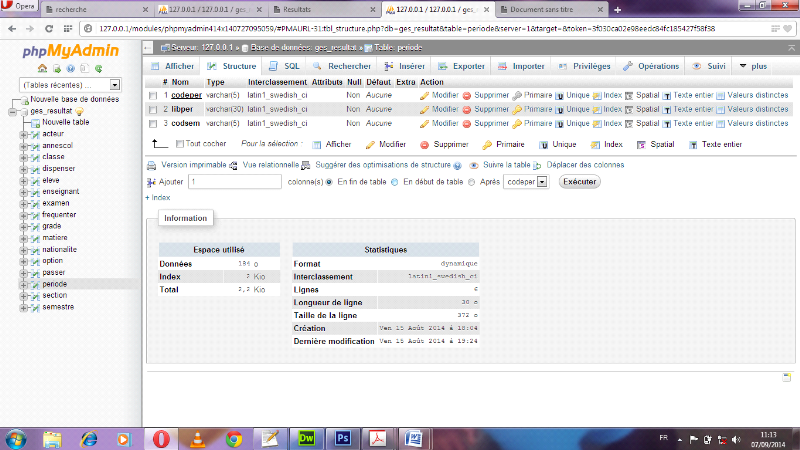

10. Période

|

CODE

|

LIBELLE

|

TYPE

|

TAILLE

|

OBSERVATION

|

|

Codeper

|

Code période

|

AN

|

5

|

Identifiant

|

|

Libper

|

Libellé période

|

AN

|

15

|

-

|

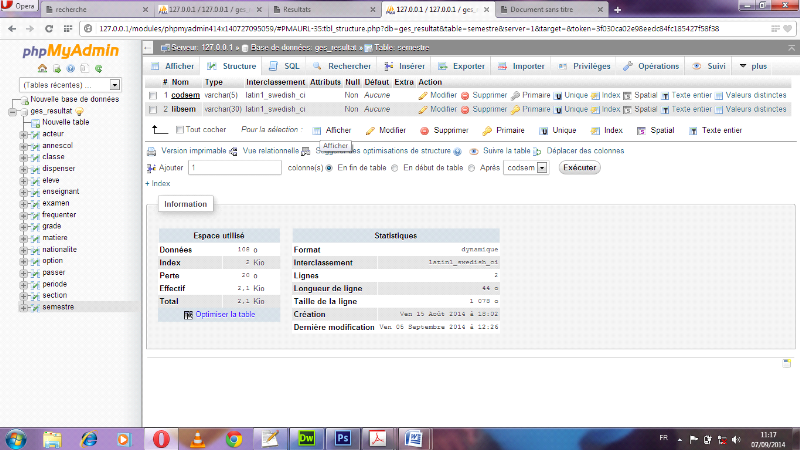

11. Semestre

|

CODE

|

LIBELLE

|

TYPE

|

TAILLE

|

OBSERVATION

|

|

Codesem

|

Code semestre

|

AN

|

5

|

Identifiant

|

|

Libsem

|

Libellé semestre

|

AN

|

15

|

-

|

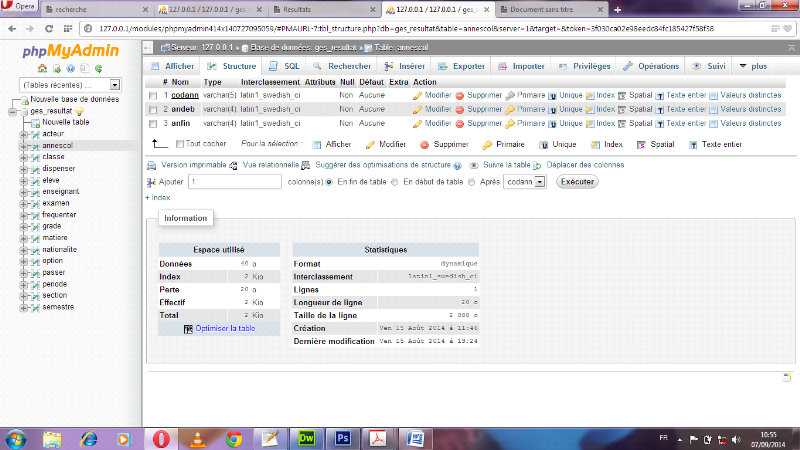

12. Année scolaire

|

CODE

|

LIBELLE

|

TYPE

|

TAILLE

|

OBSERVATION

|

|

Codann

|

Code année

|

AN

|

5

|

Identifiant

|

|

Andeb

|

Année début

|

N

|

4

|

-

|

|

Anfin

|

Année fin

|

N

|

4

|

-

|

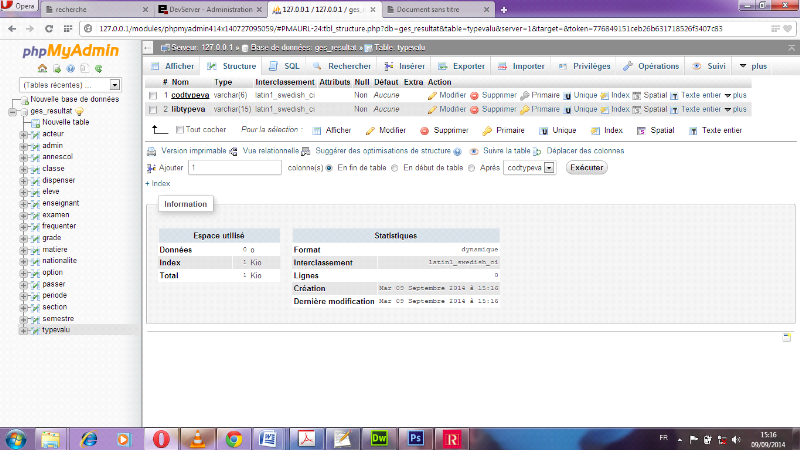

13. Type évaluation

|

CODE

|

LIBELLE

|

TYPE

|

TAILLE

|

OBSERVATION

|

|

Codtypevalu

|

Code type évaluation

|

AN

|

5

|

Identifiant

|

|

libtypevalu

|

Libellé type évaluation

|

AN

|

15

|

-

|

2.1.5.4. Recensement et

Description des associations

A. Recensement des associations

Une association est un lien entre deux ou plusieurs

entités. On doit lui donner un nom, le plus souvent un verbe, qui

caractérise le type de relation existante entre les entités. Une

association possède parfois des propriétés.

- Appartenir 1

- Appartenir 2

- Appartenir 3

- contenir

- Dispenser

- Fréquenter

- Passer

- Posséder 1

- Posséder 2

- Posséder 3

- Se trouver

|

N°

|

Nom

|

Associations liées

|

Cardinalité

|

Dimension

|

|

1

|

Posséder3

|

Enseignant - Grade

|

0,1-1,n

|

2

|

|

2

|

Posséder1

|

Enseignant - Nationalité

|

1,1-1,n

|

2

|

|

3

|

Posséder2

|

Nationalité - Elève

|

1,n-1,1

|

2

|

|

4

|

Passer

|

Elève - Evaluation - Matière - Année

scolaire

|

1,n-1,n-1,n-1,n

|

4

|

|

5

|

Appartenir3

|

Evaluation - période

|

1,1-1,n

|

2

|

|

6

|

contenir

|

Période - Semestre

|

1,n-1,1

|

2

|

|

7

|

Dispenser

|

Enseignant - Matière

|

1,n-1,n

|

2

|

|

8

|

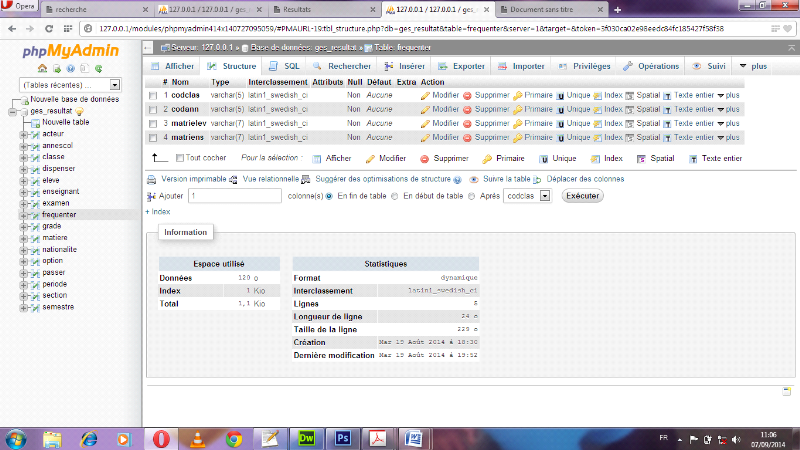

Fréquenter

|

Enseignant - Classer - Elève - Année scolaire

|

1,n-1,n-1,n-1,n

|

4

|

|

9

|

Appartenir1

|

Classe - Option

|

1,1-1,n

|

2

|

|

10

|

Se trouver

|

Option - Section

|

1,1-1,n

|

2

|

|

11

|

Appartenir2

|

Evaluation - Type évaluation

|

1,1-1,n

|

2

|

B. Description des Associations

2.1.5.5. Dictionnaire des

Données

Le dictionnaire des données constitue l'ensemble

d'opérations utilisées aux différents niveaux d'analyse et

de conception. Il contient en général les définitions des

termes utilisés et classés par ordre alphabétique, il

représente les sigles, les codes ou les symboles employés dans ce

document précisément les synonymes et il permet également

de définir la structure des données composées avec une

notation syntaxique stricte.

|

CODE

|

LIBELLE

|

TYPE

|

TAIILE

|

OBSERVATION

|

|

Matrielev

|

Matricule élève

|

AN

|

7

|

Identifiant

|

|

Nom

|

Nom

|

AN

|

15

|

-

|

|

Postn

|

Post nom

|

AN

|

15

|

-

|

|

Pren

|

Prénom

|

AN

|

15

|

-

|

|

Sex

|

Sexe

|

AN

|

1

|

-

|

|

Tel

|

Téléphone

|

AN

|

14

|

-

|

|

Adres

|

Adresse

|

AN

|

20

|

-

|

|

Matriens

|

Matricule enseignant

|

AN

|

7

|

Identifiant

|

|

Nom

|

Nom

|

AN

|

15

|

-

|

|

Postn

|

Post nom

|

AN

|

15

|

-

|

|

Pren

|

Prénom

|

AN

|

15

|

-

|

|

Sex

|

Sexe

|

AN

|

1

|

-

|

|

Tel

|

Téléphone

|

AN

|

14

|

-

|

|

Adres

|

Adresse

|

AN

|

20

|

-

|

|

Codenat

|

Code nationalité

|

AN

|

5

|

Identifiant

|

|

Libnat

|

Libellé nationalité

|

AN

|

15

|

-

|

|

codevalu

|

codeévaluation

|

AN

|

6

|

Identifiant

|

|

Libevalu

|

Libellé examen

|

AN

|

15

|

-

|

|

Datevalu

|

Date examen

|

AN

|

10

|

-

|

|

cotmax

|

Point Maximum

|

N

|

4

|

-

|

|

Codeclas

|

Code classe

|

AN

|

5

|

Identifiant

|

|

Libclas

|

Libellé classe

|

AN

|

15

|

-

|

|

Codemat

|

Code matière

|

AN

|

5

|

Identifiant

|

|

Libmat

|

Libellé matière

|

AN

|

15

|

-

|

|

Codgrad

|

Code grade

|

AN

|

5

|

Identifiant

|

|

Libgrad

|

Libellé grade

|

AN

|

15

|

-

|

|

Codopt

|

Code option

|

AN

|

5

|

Identifiant

|

|

Libopt

|

Libellé option

|

AN

|

15

|

-

|

|

Codesec

|

Code section

|

AN

|

5

|

Identifiant

|

|

Libsec

|

Libellé section

|

AN

|

15

|

-

|

|

Codeper

|

Code période

|

AN

|

5

|

Identifiant

|

|

Libper

|

Libellé période

|

AN

|

15

|

-

|

|

Codesem

|

Code semestre

|

AN

|

5

|

Identifiant

|

|

Libsem

|

Libellé semestre

|

AN

|

15

|

-

|

|

Codann

|

Code année

|

AN

|

5

|

Identifiant

|

|

Andeb

|

Année début

|

N

|

4

|

-

|

|

Anfin

|

Année fin

|

N

|

4

|

-

|

|

codtypeva

|

Code type évaluation

|

AN

|

5

|

Identifiant

|

|

libtypeva

|

Libellé type évaluation

|

AN

|

15

|

-

|

2.1.5.6. Présentation

du Modèle Conceptuel de Données Brut (MCDB)

Contenir

1,n

1,1

1,n

1,1

Période

Codper

libper

Evaluation

codevalu

Libevalu

Datevalu

Cotmax

Semestre

Codsem

libsem

Appartenir 3

Classe

codclas

libgclas

Passer

cotobt

1,1

1,n

1,n

1,1

1,n

1,n

1,n

0,1

1,n

1,n

1,n

1,n

1,n

1,n

1,n

1,n

1,n

1,1

1,1

1,n

codsec

libsec

Section

Se trouver

Option

codopt

libopt

Année scolaire

Codann

andeb

anfin

Appartenir 1

Fréquenter

Nationalité

Codnat

libnat

Elève

Matrielev

Nom

Postn

Pren

Sex

adres

Posséder 2

Matière

Codemat

libmat

Dispenser

Posséder 1

Grade

codegrad

libgrad

Posséder 3

Enseignant

Matriens

Nom

Postn

Pren

Sex

adres

Type évaluation

Codtypeva

libtypeva

Appartenir 2

1,n

1,1

2.1.6. Description des

moyens

A. Moyens Humains

|

Poste

|

Nombre de personnes

|

Niveau d'étude

|

Ancienneté

|

|

Chef d'établissement

|

1

|

L2

|

7 ans

|

|

Conseiller pédagogique

|

1

|

G3

|

1 an

|

|

Secrétaire

|

1

|

G3

|

17 ans

|

|

Réceptionniste

|

1

|

G3

|

3 ans

|

B. Moyens Matériels

|

Nom matériel

|

Marque

|

Nombre par poste

|

Année d'acquisition

|

Etat

|

|

Ordinateur

|

Dell

|

4

|

2012

|

Bon

|

|

Imprimante

|

HP Jet d'encre

|

2

|

2012

|

Bon

|

|

photocopieuse

|

HP A5

|

1

|

2012

|

Bon

|

2.1.7. Critique de

l'existant

Le complexe scolaire LEMFU ne dispose pas d'un système

informatique efficace, toute fois, il ne doit pas être

considéré comme point obligatoire pour la réalisation du

présent projet.

En effet, ça sera mieux de définir les objectifs

de la concrétisation du projet actuel et ce dernier ne sera focaliser

que sur un système de publication électronique des

résultats.

A. Aspects Positifs

En tenant compte des interviews des agents trouvés sur

terrain ; nous avons fait les constats suivants :

- La délibération peut se faire après la

publication des ; résultats pour certains

élèves ;

- Les enseignants ont la facilité de modifier leurs

côtes ;

- Les élèves bénéficient sur place

des conseils oraux de leur conseiller pédagogique après la

publication.

B. Aspects Négatifs

Pendant les recherches nous avons constaté les faits

suivants :

- La désorganisation des documents qui contiennent les

résultats ;

- La perte de temps ou feuilletage lors de la recherche des

résultats de l'élève ;

- La lassitude du conseiller pédagogique après

quelques heures de travail ;

- Le risque des pertes de documents après la

publication ;

- Le risque de fraude ;

- L'impatience des certains élèves et parents

aux jours de la publication causé par une longue durée

d'attente ;

- L'inexactitude dans les calculs lors de l'élaboration

des points.

2.1.8. Proposition et choix

d'une solution

Le but de cette étape est de proposer une ou plusieurs

solutions capables de créer un système ou d'améliorer la

qualité du système existant.

Ainsi dans le cadre de notre étude, nous proposons

deux solutions qui permettraient d'améliorer le système

existant.

A. Solution manuelle

réorganisé

A ce fait, nous suggérons une bonne organisation de la

conservation des documents dans le but de pouvoir bien garder les

résultats, afin d'une consultation ultérieure ; tout en

prévoyant une offre en armoire qui va permettre d'un lieu d'archivage

sûr des différents documents liés à cette

gestion.

B. Solution informatique

Nous proposons une application web pour la publication des

résultats en temps réelaprès la

délibération ;facilitantles élèves de

consulter leurs résultatsà n'importe quel endroit via

l'internet.

Cette application :

- Apporte à l'école une nouvelle

technologie(NTIC) ;

- Nécessite la création d'une BDD en ligne pour

la publication des résultats ;

- Favorise une consultation très simplifiée des

élèves avec un système de recherche flexible;

- Archive les résultats et les autres informations avec

une sécurité accrue.

C. Choix d'une solution

Dans le cadre de la solution à choisir, nous portons

notre choix sur la solution informatique, car c'est elle qui va répondre

à toutes les problématiques, difficultés et aspects

soulevés dans cette gestion.

Une fois la solution informatique est appliquée, il y

aura comme avantage :

- Circulation élargie des informations à travers

le monde par le canal du web;

- Réduction de temps de publication grâce

à l'internet.

2.2. Etude

détaillée

2.2.1.

Généralité sur l'étude

détaillée