II.5. MODELES DE

REFERENCE

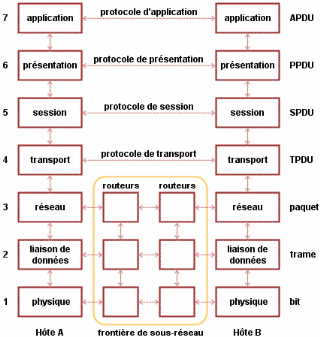

A. LE MODELE OSI

Le modèle explique la manière dont les

données transitent à travers les différentes couches vers

un autre équipement du réseau.

Le modèle OSI comporte sept couches :

Physique, Liaison de données, Réseau,Transport, Session,

Présentation et Application.

Fig 13. Modèle OSI

Chaque couche est constituée d'éléments

matériels et logiciels et offre un service à la couche

située immédiatement au-dessus d'elle. Chaque couche n d'une

machine gère la communication avec la couche n d'une autre machine en

suivant un protocole de niveau n qui est un ensemble de règles de

communication pour le service de niveau n.

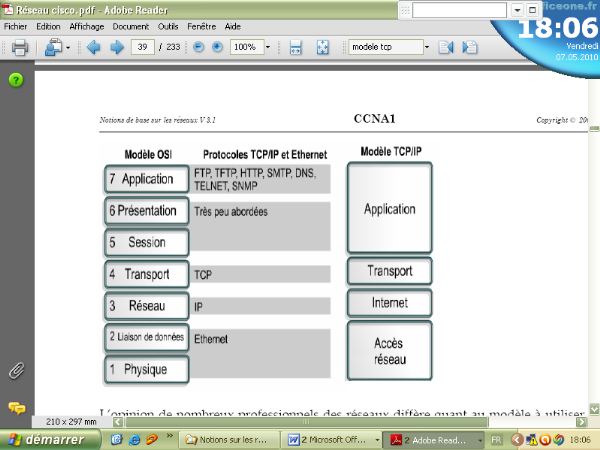

B. LE MODELE TCP/IP

Le modèle TCP/IP a été conçu par

le ministère de la défense Américaine.Il a

été développé en tant que norme ouverte. Cela

voulait dire que n'importe qui pouvait l'utiliser.

Le modèle TCP/IP comporte quatre couches : La

couche d'accès au Réseau, la couche Internet, la couche

Transport, la couche Application.

Fig 14. Modèle TCP/IP

C. CORRESPONDANCE MODELE

OSI/TCP

Les deux modèles sont les plus utilisés ;

les protocoles du modèle TCP/IP ont constitué pour

développement de l'Internet. Le modèle OSI ne permet pas de

créer des réseaux. Il est utilisé pour nous aider à

comprendre la communication dans le réseau.

o TCP/IP intègre les couches application,

présentation et session du modèle OSI dans sa couche

application.

o TCP/IP regroupe les couches physique et liaison de

données du modèle OSI dans sa couche d'accès au

réseau.

o La couche transport du protocole TCP/IP utilise le protocole

UDP, la transmission des paquets n'est pas fiable tandis qu'elle est toujours

fiable avec la couche transport du modèle OSI.

Fig 15. Correspondance Modèle OSI/TCP

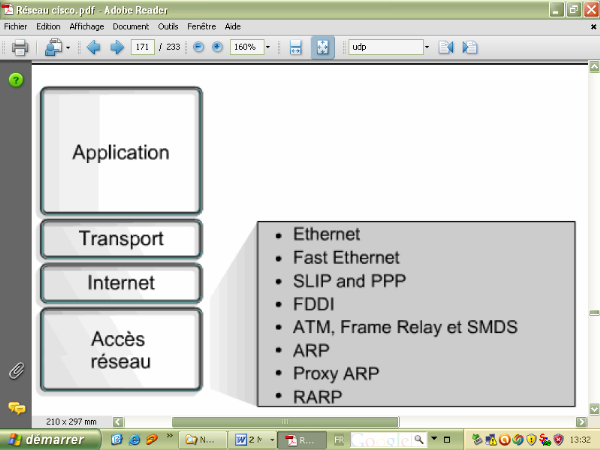

LA COUCHE D'ACCES AU RESEAU

La couche d'accès au réseau permet à un

paquet IP d'établir une liaison physique avec un média

réseau. Il comprend les détails sur les technologies LAN et WAN,

ainsi que toutes les informations qui sont contenues dans la couche physique et

liaison de données du modèle OSI.

Les pilotes d'application, les cartes modem et les autres

équipements s'exécutent au niveau de la couche d'accès au

réseau. Cette dernière définit les procédures

utilisées pour communiquer avec le matériel réseau et

accéder au média de transmission. Les protocoles de modem,

à savoir les protocoles SLIP (Serial Line Internet Protocol) et PPP

(Point-to-Point Protocol) sont utilisés pour accéder au

réseau par modem.

Elle définit la connexion au média physique en

fonction de l'interface réseau et du type de matériel

utilisés.

Fig 16. Couche d'accès au réseau

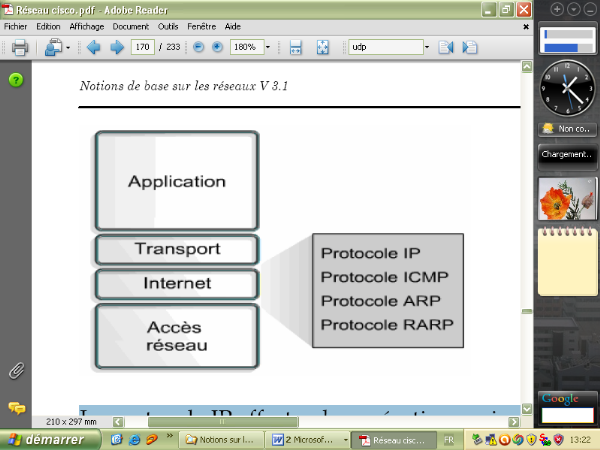

LA COUCHE INTERNET

La couche Internet sélectionne le meilleur chemin pour

transférer les paquets sur le réseau. Le protocole principal de

cette couche est le protocole IP. Elle est composée de quelques

protocoles telles que : IP, ICMP, ARP et RARP.

Le protocole IP assure l'acheminement des paquets non

orienté connexion. Il ne se préoccupe pas du contenu des paquets,

mais il recherche un chemin pour les acheminer à destination.

Le protocole ICMP (Internet Control Message Protocol) offre

des fonctions de messagerie et de contrôle.

Le protocole ARP (AddressResolution Protocol) détermine

les adresses MAC pour les adresses IP connues.

Le protocole RARP (Reverse AddressResolution Protocol)

détermine l'adresse IP pour une adresse MAC connue.

Fig 17. Couche Internet

Le protocole IP :

o définit un paquet et un système

d'adressage.

o transfère des données entre la couche Internet

et la couche d'accès au réseau.

o achemine des paquets à des hôtes distants.

Le protocole IP est un protocole non fiable parce qu'il

n'envoie pas correctement les données sur le réseau, il

n'effectue aucune vérification d'erreurs et ne fournit aucun service de

correction.

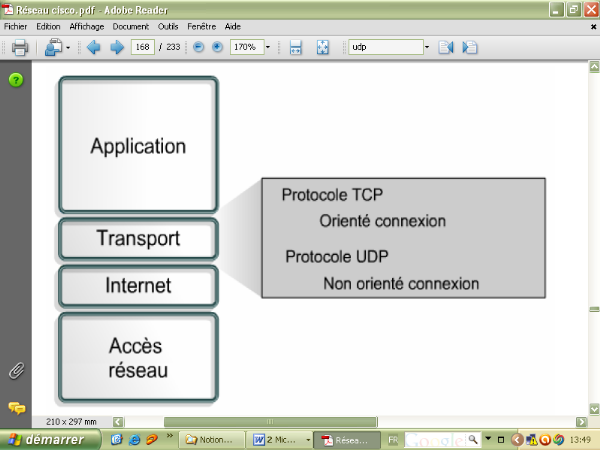

LA COUCHE TRANSPORT

La couche transport fournit une connexion logique entre les

hôtes source et de destination.

Les protocoles de transport segmentent et rassemblent les

données envoyées par des applications de couche supérieure

en un même flux de données, ou connexion logique, entre les deux

points d'extrémité.

La couche transport assure une fiabilité et un

contrôle de bout en bout. TCP et UDP sont les protocoles de la couche

transport.

Les protocoles TCP et UDP segmentent les données

d'application de couche supérieure, envoient des segments d'un

équipement à un autre.

Fig 18. Couche Transport

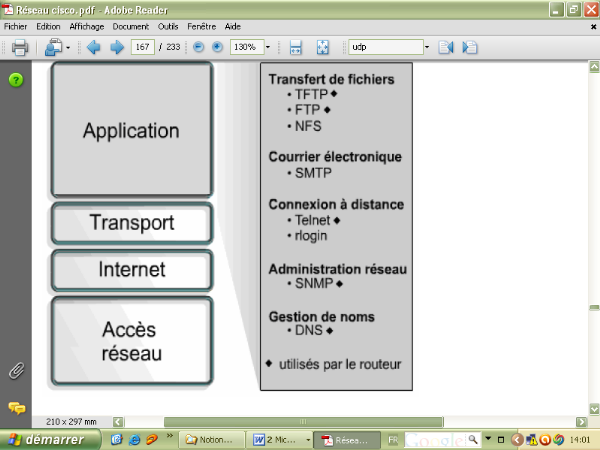

LA COUCHE APPLICATION

La couche application est constituée d'un ensemble de

protocoles, chacun avec une spécification particulière.

FTP (File Transfer Protocol): ce protocole

est un service fiable orienté connexion qui utilise le protocole TCP

pour transférer des fichiers entre des systèmes qui le prennent

en charge. Il gère les transferts bidirectionnels des fichiers binaires

et ASCII.

TFTP (Trivial File Transfer Protocol): ce

protocole est un service non orienté connexion qui utilise le protocole

de datagramme utilisateur UDP (User Datagram Protocol). Il est utilisé

sur le routeur pour transférer des fichiers de configuration.

NFS (Network File System): est un ensemble de

protocoles pour systèmes de fichiers distribués, permettant un

accès aux fichiers d'un équipement de stockage distant, tel qu'un

disque dur, dans un réseau.

SMTP (Simple Mail Transfer Protocol): ce

protocole régit la transmission du courrier électronique sur les

réseaux informatiques et ne permet que la transmission des

données autres que du texte en clair.

Telnet: permet d'accéder à

distance à un autre ordinateur. Il permet à un utilisateur

d'ouvrir une session sur un hôte Internet et d'exécuter diverses

commandes.

SNMP (Simple Network Management Protocol):

permet de surveiller et de contrôler les équipements du

réseau. Il gère les configurations, les statistiques, les

performances et la sécurité.

DNS (Domain Name System): est utilisé

par Internet pour convertir en adresses IP les noms de domaine et leurs noeuds

de réseau annoncés publiquement.

Fig 19. Couche Application

2ème PARTIE

ETUDE PREALABLE

|