II. Protocoles d'authentification

? Réseau filaire

Protocoles propriétaires => Exemple: VMPS de Cisco

Authentification sur adresse MAC uniquement

MBAYE DIEDHIOU ETUDIANT EN LICENCE 3 INFORMATIQUE

APPLIQUEE UNIVERSITE ASSANE SECK DE

ZIGUINCHOR 2013/2014

? Réseau filaire et sans-fil

Protocoles ouverts => Radius et 802.1x

Authentification sur adresse MAC, Login/password Certificats,

cartes à puce ....

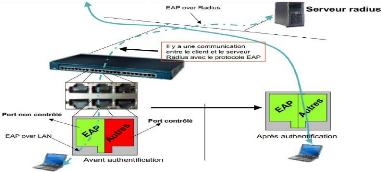

II.1 Protocoles d'authentification: Radius et 802.1x

Figure1 : serveur Radius et 802.1x

Remarque:

802.1x met en oeuvre le protocole EAP pour les communications du

client vers le serveur d'authentification. EAP (Extensible Authentification

Protocol) est un protocole de transport de protocole d'authentification.

L'intérêt de l'architecture d'EAP est de pouvoir utiliser divers

mécanismes d'authentification sans que l'équipement réseau

(NAS) ait besoin de les connaître. Dans ce cas il agit comme un tunnel

transparent vers un serveur qui lui

implémente les mécanismes souhaités. Par

exemple: Mot de passe, certificats,

carte à puce II.1.1 Le protocole Radius: les types de paquets

Le protocole utilise 4 types de paquets suffisants pour assurer

toutes les transactions:

(hors accounting)

. Access-Request:

Premier paquet envoyé par le client (NAS). Il contient

l'identité de l'utilisateur qui se

connecte (username/password ou CN du certificat ou MAC

adresse).

. Access-Accept:

Renvoyé par le serveur Radius pour accepter la

requête du client après interrogation de sa base

d'authentification. Ce paquet peut contenir une liste d'attributs correspondant

aux services qui sont autorisés (par exemple le vlan).

. Access-Reject:

Emis par le serveur radius pour spécifier au client que sa

requête est rejetée.

MBAYE DIEDHIOU ETUDIANT EN LICENCE 3 INFORMATIQUE

APPLIQUEE UNIVERSITE ASSANE SECK DE

ZIGUINCHOR 2013/2014

En principe ce paquet peut être émis à tout

moment pour mettre fin à une connexion, mais certains équipement

ne supporte pas.

. Access-Challenge:

Emis par le serveur Radius pour demander soit de

réémettre un Access-Request, soit pour demander des informations

complémentaires.

II.1.2 Protocoles d'authentification: EAP

Principales méthodes d'authentification EAP:

- EAP/TLS : Authentification mutuelle entre le serveur et le

client par certificat. - EAP/PEAP ou EAP/TTLS : Le client est

authentifié par un login/mot de passe. Le serveur peut être

authentifié par son certificat.

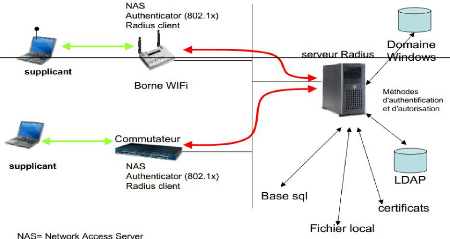

II.1.3 Protocoles d'authentification: Terminologie

Figure2 : authentification

|