Chapitre 4 : Attaque par inondation (Flooding) dans

les réseaux AD HOC.

3.2. Types de Flooding

L'Attaque Flooding peut être commencé par

inonder le réseau avec de faux RREQ ou paquet de données, menant

au blocage du réseau et réduit la probabilité de

transmission de données du réel noeud. Dépend Sur quel

type de paquet utilisé pour inonder dans le réseau est

classé en trois catégories, sont Hello Flooding, RREQ Flooding Et

Data Flooding. [42]

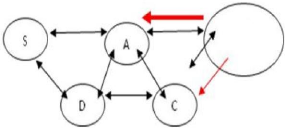

3.2.1. Hello Flooding

Certains protocoles de routage dans un réseau sans fil

exigent des noeuds pour diffuser des messages Hello, à eux-mêmes

annoncé à leurs voisins. Un noeud qui reçoit un tel

message peut supposer qu'il est dans une plage de l'expéditeur. Certains

noeuds de mauvaise conduite dans le flot de réseau continu le paquet

Hello. Sans la maintenance de l'intervalle de Hello. Il crée les

perturbations dans le fonctionnement du réseau. Cette activité

détourne l'action du noeud légitime dans le réseau.

[42]

Attaquant

Figure 4.3: L'attaque Hello Flooding. [42] 3.2.2. RREQ

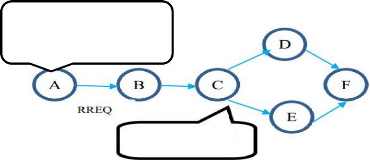

Flooding

Dans ce type d'attaque, le noeud inondeur diffuse plusieurs

paquets RREQ pour le noeud qui existent ou non existent dans le réseau.

Dans ce type d'attaque Flooding, l'attaquant désactive le taux de RREQ,

Pour activer l'inondation par des paquets RREQ, donc il consomme de la bande

passante du réseau. [40]

Noeud A diffuse RREQ vers le noeud K

[jjjjjjjjm]

Noeud C diffuse RREQ vers noeud K

L'IMPACT DES ATTAQUES SUR LA FIABILITE DE ROUTAGE DANS LES

RESEAUX AD HOC 54

Figure 4.4: L'attaque RREQ Flooding.

[40]

|