CHAPITRE II : CONCEPTION DE RESEAU IP/MPLS

[1], [2], [3], [4], [6], [8], [15], [17], [18], [19], [21],

[22], [23], [24], [25]

Ce chapitre consacré à la conception de

réseau IP/MPLS,s'attèlera sur les différents moyens et

techniques de mise en oeuvre de réseau IP avec le protocole MPLS. Nous

avons décrit en premier lieu, les réseaux IP tout en

spécifiant les protocoles qu'ils utilisent ensuite, les

différents types d'adressage sans lequel, la transmission de

données entre les hôtes du réseau serait pratiquement

impossible. L'Internet et son service de meilleur qualité

« best effort » ont été évoqué

par la suite et allonsparlerdu routage dans les réseaux IP dont la

prérogative consiste à décider sur quelle interface de

sortie les paquets doivent emprunter pour être transmis, les

réseaux privés virtuels ont été

évoqué par la suite ainsi que les protocoles de tunnelisation qui

permettent d'encapsuler dans leurs datagrammes des paquets afin d'être

transmis.

II.1

RESEAUX IP

Les Réseaux IP sont à la base de la

genèse du protocole IP qui a pour tâche de faciliter la

réalisation des réseaux privés d'entreprises, tels que les

réseaux intranets et extranets ou encore les réseaux mis en place

pour la domotique. Ces réseaux IP présentent de nombreuses

propriétés communes que nous allons examiner succinctement tout

en décrivant le fonctionnement et en détaillant les principaux

protocoles mis en oeuvre pour l'acquisition d'un réseau plus

performant.

II.1.1

Architecture physique d'un réseau IP

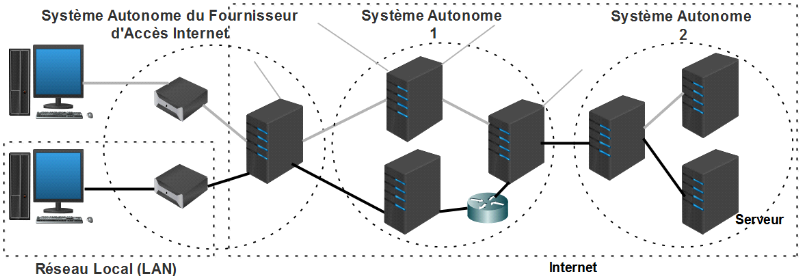

Au niveau physique, le réseau IP est constitué

d'un ensemble d'équipements interconnectés, commutateurs (ou

switches) et routeurs, sous le contrôle de différentes

entités indépendantes appelées Systèmes Autonomes

(ou AS, AutonomousSystems) : ce sont généralement des

fournisseurs d'accès, de contenu, des universités, des

entreprises comme illustrée dans la figure ci-dessous :

Figure II.1 : Architecture physique d'un

réseauIP [23]

Cependant, dans un réseau d'opérateur, nous

pouvons distinguer trois composantes structurellement différentes, en

termes de technologies, de débits des liens ou encore de nombre

d'utilisateurs simultanées. Leur étude est

généralement spécifique et met en jeu des modèles

théoriques distincts.

- Le réseau d'accès est la

partie en bordure de réseau reliant le client à

l'opérateur. C'est le cas du réseau ADSL par exemple, qui relie

la passerelle domestique à un DSLAM, ou des réseaux sans fil et

mobiles. Sa capacité est aujourd'hui plutôt limitée et il

est souvent un goulot d'étranglement pour le trafic (les connexions

peuvent facilement atteindre le débit d'accès).

- Le réseau de collecte centralise le

trafic de plusieurs DSLAM et le connecte au réseau de l'opérateur

par l'intermédiaire des équipements d'accès au service.

Typiquement le réseau de collecte est en ATM ou Ethernet Gigabit, et

peut potentiellement être un point de saturation en fonction des nouveaux

services consommateurs de bande passante comme la vidéo à la

demande par exemple.

- Le réseau coeur est la partie

centrale qui offre la connectivité entre les utilisateurs et les

différents services. La capacité des liens est

généralement grande comparée à celle des

réseaux d'accès (plusieurs dizaines de gigabits par seconde),

puisque les liens de coeur transportent le trafic d'un très grand nombre

d'utilisateurs.

|