Analyse de la plateforme

Dans ce chapitre, nous allons effectuer une analyse

complète de notre système afin d'effectuer un dimensionnement

correct des caractéristiques de notre produit. Il s'agit donc

d'effectuer une analyse fonctionnelle du système qui consiste à

distinguer les besoins fonctionnelles.

Il s'agit de l'ensemble des fonctionnalités qui

décrivent les services attendus. Dans cette partie, nous allons d'abord

décrire l'ensemble des acteurs qui interagissent avec notre

système, ensuite nous décrirons en détails l'ensemble des

interactions entre ces acteurs et le système à l'aide de

diagrammes de cas d'utilisation et enfin le comportement de ces cas

d'utilisation par des diagrammes d'activité.

I. Les acteurs du

système

Après avoir recensé l'ensemble des besoins, nous

avons distingué les différents acteurs suivants :

1. L'administrateur :

C'est le super-utilisateur qui gère le SIG. Il ajoute

des structures et crée un responsable de site pour chaque structure.

2. Responsable du

site

C'est le groupe de personne qui tous les droits sur

l'application concernant son espace c'est-à-dire seulement ce qui

concerne sa structure et qui est chargé de l'organisation de son site.

Il peut créer d'autres utilisateurs en leur attribuant des droits. C'est

lui qui met à jour et/ou valide toutes les mises à jour

effectuée. Il accède donc à toutes les interfaces de

l'application.

3. Les utilisateurs

membres

Il s'agit d'un groupe d'utilisateur qui est nommé par

l'administrateur et qui accède à l'interface

protégé avec des tâches réduites. Toutes les mises

à jour qu'ils effectuent sont d'abord validées par

l'administrateur avant d'être publiée.

4. Les

visiteurs

C'est le groupe qui accède uniquement à la zone

publique. Ils ne s'authentifient pas, et accède directement à

cette zone pour consultation (affichage d'une carte ou un plan, navigation,

recherches...). En d'autres termes ce sont les internautes.

II. Interactions entre les

acteurs et le système

Ces interactions seront décrites à l'aide de

diagrammes de cas d'utilisation. Si nécessaire certains cas

d'utilisation seront également décrits à l'aide d'un

scénario textuelle.

1. Diagrammes de cas

d'utilisation

Diagramme 4.1 :

Diagramme de cas d'utilisation général

o Le cas d'utilisation « Navigation sur

le portail »

Ici, nous allons nous intéresser au cas

« navigation » car celui-ci permet d'effectuer toutes

les actions de la zone publique. Il faut noter que tous les acteurs peuvent

effectuer ce cas d'utilisation.

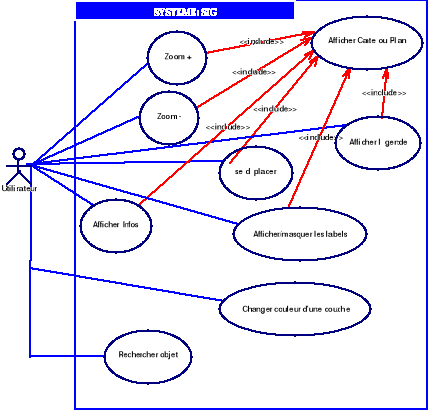

Diagramme 4.2 :

Diagramme de cas d'utilisation «Navigation sur le

portail »

Afficher Carte ou

Plan : il s'agit d'afficher une carte ou un plan

en choisissant les couches correspondantes.

Zoom (+/-) : Permet

d'agrandir/réduire les dimensions de la carte ou du plan sur la zone

cliquée.

Afficher légende :

Affiche la légende correspondante aux couches

sélectionnées.

Afficher infos : Permet

d'afficher les informations relatives à une zone à partir d'un

click sur la carte.

Tous ces trois derniers cas nécessitent l'affichage

d'une carte ou d'un plan.

Changer Couleur : Permet de

modifier la couleur de fond associée à une couche.

o Le cas d'utilisation « Accès

à la zone privée »

Ce cas décrit l'ensemble des fonctionnalités

disponibles dans la zone privée qui n'est accessible que par les

utilisateurs authentifiés.

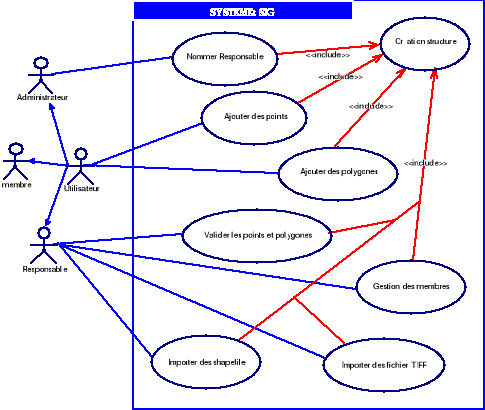

Diagramme 4.3 :

Diagramme de cas d'utilisation «Accès à la zone

privée »

Importer des shapefile : il

d'importer des fichiers shapes vers notre base de donnée spatiale.

Valider les points et

polygones : c'est la validation des points et des polygones

ajoutés par les membres avant d'être publié.

2. Scénarios

textuels des cas d'utilisation

Nous allons choisir ici de d écrire textuellement

les deux cas suivant : « Authentification »,

« Navigation » et « importation des

shapefile »

o Le cas

« Authentification »

Tableau 4.1 :

scénario textuel du cas

« Authentification »

|

Nom du cas

|

Authentification

|

|

Acteur

|

Les Utilisateurs sauf les visiteurs simples

|

|

Scénario

|

succès

|

|

Pré conditions

|

Utilisateur créé

Utilisateur appartient à la structure concernée

|

|

Actions

|

Le système présente le portail d'accueil

L'utilisateur sélectionne le menu paramétrage

Le système présente le formulaire

d'authentification

L'utilisateur saisie son login et son mot de passe

Le système vérifie et accepte l'identité de

l'utilisateur

Ensuite le système crée une session et enregistre

les paramètres de l'utilisateur dans celle-ci

Le système affiche la page admin correspondante au profil

de l'utilisateur

L'utilisateur accède ainsi à toutes les

fonctionnalités dont il a droit

|

|

Post condition

|

L'utilisateur est authentifié et est enregistré

dans la session courante

|

|

Variantes

|

L'utilisateur à oublier son compte

Le système lui redemande son login et mot de passe

|

o Le cas « Navigation sur le

portail »

Tableau 4.2 :

scénario textuel du cas « Navigation sur le

portail »

|

Nom du cas

|

Navigation sur le portail

|

|

Acteur

|

Tous les Utilisateurs

|

|

Scénario

|

succès

|

|

Pré conditions

|

Accès à internet ou à l'intranet

|

|

Actions

|

Le système le portail du site avec tous les outils de

navigation

L'utilisateur sélectionne une couche

Le système affiche la couche correspondante

L'utilisateur sélectionne l'outil zoom+ et click sur la

carte

Le système effectue le zoom avant à partir du point

de click

L'utilisateur sélectionne l'outil zoom-

Le système effectue le zoom arrière

L'utilisateur sélectionne l'outil déplacement

Le système effectue le déplacement du point

L'utilisateur demande d'afficher la légende

Le système affiche la légende correspondante aux

couches sélectionnées

L'utilisateur sélectionne l'outil info

Le système affiche les infos relatives à la zone

sélectionnée

L'utilisateur effectue la recherche sur un objet

Le système affiche tout le résultat de la

recherche

|

|

Post condition

|

Les couches sélectionnées sont affichées

Apres zoom l'emprise de la carte change

|

|

Variantes

|

L'utilisateur n'entre pas les bons critères de

recherche

Le système ne retourne aucun résultat

L'utilisateur tente de zoomer sans afficher au préalable

une carte

Le système lui affiche un message lui disant de

sélectionner et d'afficher d'abord une carte.

|

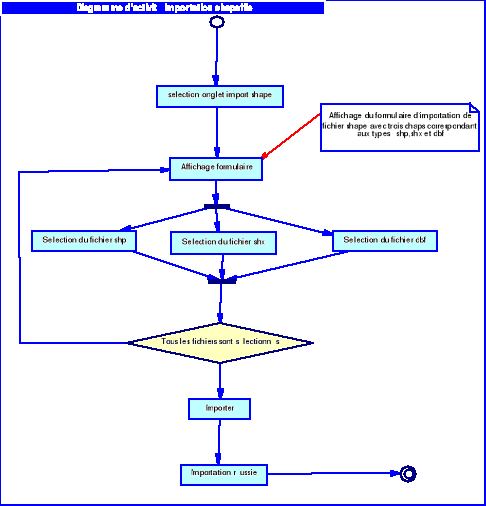

o Le cas « Importer

shapefile »

Tableau 4.3 :

scénario textuel du cas « importer

shapefile »

|

Nom du cas

|

Importer shapefile

|

|

Acteur

|

Seuls les responsables du site

|

|

Scénario

|

succès

|

|

Pré conditions

|

Responsable authentifié

|

|

Actions

|

L'utilisateur sélectionne le menu importer shapefile

Le système présente un formulaire d'importation

Le système demande à l'utilisateur de donner les

répertoires ou sont localisés les fichiers

L'utilisateur click sur parcourir et sélectionne les

chemins des répertoires

Le système récupère ces chemins

L'utilisateur click sur importer

Le système télécharge les fichiers de la

machine locale vers le server

Le système exécute la commande et crée le

contenu des shapes dans la base de donnée spatiale

Le système affiche un message signalant le succès

de l'importation

|

|

Post condition

|

Le système crée une nouvelle couche vecteur dans la

base de données spatiale

|

|

Variantes

|

L'utilisateur n'entre les bons types de fichier.

Le système envoie un message d'erreur

|

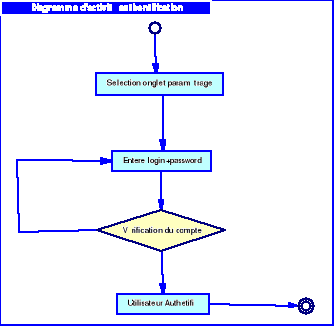

3. Comportement des cas

d'utilisation

Nous allons décrire ici le comportement de certains cas

d'utilisation à l'aide de diagrammes d'activités. Nous

décrivons ici les comportements des cas

« Authentification » et « Accès à

la zone privée » et « importation des

shapefile ».

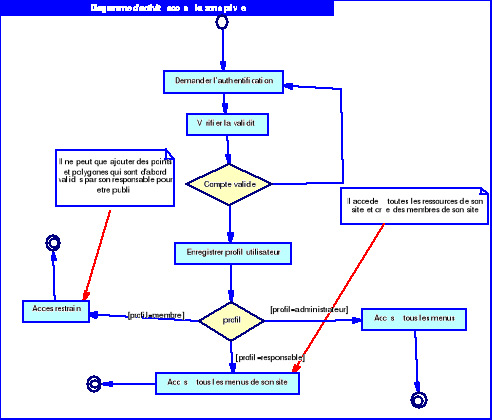

Diagramme 4.4 :

Diagramme d'activité

«Authentification »

Diagramme 4.5 :

Diagramme d'activité «Accès à la zone

privée »

Diagramme 4.6 :

Diagramme d'activité «importer

shapefile »

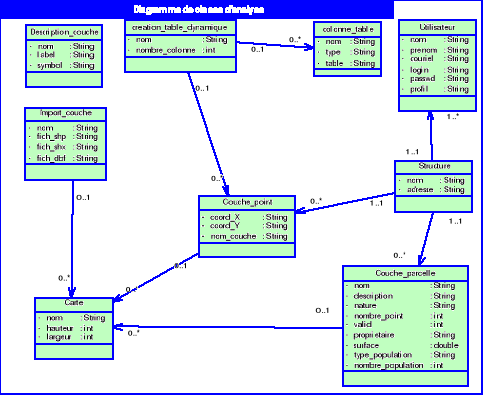

4. Diagramme de classe

d'analyse

Apres avoir décrit l'ensemble des cas d'utilisation et

leurs comportements, nous aboutissons au diagramme de classe d'analyse

suivant :

Diagramme 4.7 :

Diagramme de classe d'analyse

Après cette phase d'analyse qui nous a permis de bien

cerner le périmètre du système, nous allons passer dans le

prochain chapitre à la phase conception.

|