|

|

ESSEC MANAGEMENT EDUCATION

NOM & Prénom : TEIXEIRA Gilberto

Antonio SPECIALITE :

Management des Systèmes d'Information

MEMOIRE

Pour l'obtention du diplôme de :

Responsable en gestion

L'HEBERGEMENT D'APPLICATIONS ET DE SITES

INTERNET

CAS D'ETUDE :

(L'implémentation de la plate-forme Web

Vault d'EDS)

ACCORD DU COMITE PEDAGOGIQUE NOM :

Date :

Signature :

ACCORD DU DIRECTEUR DE MEMOIRE

NOM : Dominique BRIOLAT

Date : Signature :

|

REMERCIEMENTS

Je tiens à remercier très sincèrement

Dominique Briolat, mon directeur de mémoire pour l'aide qu'il m'a

apporté tout le long de la réalisation de ce mémoire,

ainsi que monsieur François Janicaud, le responsable du projet Web Vault

pour m'avoir permis de piloter le projet dans son ensemble.

Je remercie aussi :

L'architecte technique du projet, Monsieur Thierry Minet, le

responsable technique Windows NT, Monsieur Philippe Adjedj le responsable

technique UNIX, Monsieur Noël Spinec qui ont été des

interlocuteurs efficaces dans l'avancement du projet. Pour la partie en avant

vente des offres WebVaut je remercie Madame Catherine Moulinoux, pour m'avoir

permis de consulter des types de contrat et de propositions d'avant vente

Madame Sophie Bruchon, au marketing, qui m'a fait parvenir des documentations

sur le Web Hosting, avec qui j'ai eu le plaisir de partager une

présentation sur le Web Hosting aux étudiants de l'ESSEC au mois

de juin 2001.

Enfin mes remerciements iront à Monsieur Philippe

Forestier mon responsable direct pour la confiance qu'il m'a

témoignée tout au long de ma formation de Management des

Systèmes d'information.

J'ai une pensé particulière aussi pour ma femme et

ma fille qui m'ont fortement soutenu.

Table des matières

Table des matières 3

Table des figures 6

Résumé 7

Chapitre 1 - PRESENTATION DE LA SOCIETE EDS 8

EDS dans le monde : 8

Les métiers d'EDS : 8

L'organisation mondiale d'EDS : 9

La place d'EDS France : 9

Chapitre 2 - LE MARCHE DES SERVICES INTERNET 12

2.1. Le marché Français et les acteurs

présents : 12

2.2. Le marché Français de l'hébergement des

sites Internet : 13

2.3. Le positionnement d'EDS sur le marché des prestations

d'hébergement d'applications et de sites Internet : 15

2.4. L'hébergement les enjeux et les atouts des

prestataires de services : 17

Chapitre 3 - PROBLEMATIQUES DE L'HEBERGEMENT ET GESTION

D'APPLICATIONS INTERNET 19

3.1. Les offres : 19

3.2. Les impératifs d'une plate-forme d'hébergement

d'applications et de sites Internet : 19

3.3. Le niveau de la sécurité et la

continuité du service : 21

3.4. Le niveau de qualité de service,

disponibilité, réactivité, évolution : 22

3.5. Les coûts : 22

3.6. L'intérêt d'un hébergeur : 22

Chapitre 4 - LA PLATE-FORME WEB HOSTING IMPLEMENTE A EDS FRANCE

24

4.1. Historique : 24

4.2. Description de la plate-forme Web Vault d'EDS : 24

4.3. Description des équipements mutualisés : 26

4.4. Description des plates-formes dédiées aux

clients pour intégration des serveurs : 27

4.5. Surveillance des serveurs par

Télé-exploitation : 28

4.6. Matériel et Logiciel : 28

4.7.1. Pour la protection anti-virus, EDS France s'appuie sur

:......30

4.7.2. Renforcement de la sécurité des serveurs

Windows NT : 4.7.3. Audit de vulnérabilité réseau :

|

4.7.4. Audit systèmes et processus :

4.7.5. Audit réalisé par le client :

|

|

30

31

31

31

|

|

4.8. La gestion et l'administration de la plate-forme Web Vault :

|

32

|

|

|

4.8.1. Pour l'exploitation reporting et outils utilisés :

|

|

32

|

|

4.8.2. Pour la surveillance et le reporting du site :

|

|

32

|

|

4.8.3. Pour la sauvegardes et la restauration :

|

|

33

|

|

4.8.4. Pour la gestion des changements :

|

|

33

|

|

Gestion avancée du contenu du site Web :

|

|

34

|

|

4.9. Maintenance des matériels et systèmes

d'exploitation :

|

34

|

|

|

4.10. Gestion de la sécurité :

|

34

|

|

|

4.11. Détection et sécurité d'intrusion :

|

35

|

|

|

4.12. Gestion de configuration :

|

35

|

|

|

4.14. Résolution de panne matériel :

|

38

|

|

4.15 . Processus simplifié d'intégration des

clients de la plate-forme Web Vault : 39

Résumé des avantages de la plate-forme

mutualisée d'EDS : 41

Chapitre 5 - LE PROJET : L'IMPLEMENTATION DE LA PLATE-FORME Web

Vault. 42

5.1. Phase initiale description du projet. 42

5.2. Intégration du premier client (X) sur la plate-forme

suivant son cahier des charges : 43

5.3. Intégration du Site Internet d'EDS France «

eds.fr » qui était

hébergé sur la plate-forme d'EDS au Royaume Uni 45

5.4. Recommandations pour l'implémentation d'une

infrastructure d'hébergement de sites Internet : 46

CONCLUSIONS 47

Glossaire 48

Bibliographie 57

ANNEXES 59

Annexe : 1 60

Annexe : 2 63

Annexe : 3 64

Annexe : 4 66

Annexe : 5 67

Annexe : 6 68

Annexe : 7 69

Annexe : 8 69

Table des figures

Numéro Page

Figure 2.1 : le marché français

des services Internet 1999 et 2000, revenu des

ISP 12

Figure 2.2 : répartition des

hébergements en 2000 .. 13

Figure 2.2.1 : type d'hébergement choisi

en France par les entreprises en

2000 13

Figure 2.2.2 : répartition des

hébergements de sites en 2003 14

Figure 2.2.3 : hébergement d'applications

eBusiness en France .. 14

Figure 2.3 : positionnement des fournisseurs de

services d'hébergement

selon leurs métier de base . 15

Figure 2.3.1 : positionnement d'EDS

d'après Markess International...... 16

Figure 2.3.2 : positionnement d'EDS dans la

typologie du web Hosting

d'après IDC 16

Figure 2.3.3 : positionnement d'EDS dans le

marché du Web Hosting d'après

Gartner Group 17

Figure 3.2 : exemple schéma

d'architecture à quatre niveaux différenciés...... 20

Figure 4.2 : schéma de l'architecture

d'EDS d'hébergement d'applications et de sites Internet . 25

Figure 4.15 : étape du processus

d'intégration des nouveaux clients entrants dans la plate-forme Web

Vault . 39

Résumé

La mise en place d'une plate-forme d'hébergement

d'applications et de sites Internet est une opération délicate et

particulièrement onéreuse. Une infrastructure de grande

sécurité implique d'être conçue en quatre niveaux

différenciés avec des matériels redondants. La plate-forme

d'hébergement d'applications et de sites Internet Web Vault (marque

déposée) désignant la plate-forme d'hébergement

d'applications et de sites Internet d'EDS (Electronic Data System) est

conçue sur ce modèle qui est à ce jour reconnu comme le

meilleur. Une haute technicité est requise à tous les niveaux :

réseaux, systèmes, sauvegarde, sécurité. Un

personnel très qualifié est indispensable. Il faut s'assurer que

les ressources destinées au projet, pour exécuter une tâche

bien particulière, soient vraiment adaptées.

L'infrastructure installée, il convient, avant la mise

en oeuvre, d'effectuer des tests d'intrusions par des spécialistes de la

sécurité munis de matériels et de logiciels de haute

technologie et constamment informés des derniers virus que l'on trouve

dans l'environnement Internet. L'entité EDS sécurité

reçoit des informations dès qu'une faille ou un virus est

détecté par les services de sécurité sur le plan

mondial. L'offre Web Vault est basée sur la mise en commun des

ressources matérielles, humaines et de sécurité qui

favorisent la réduction des coûts et les économies

d'échelle.

Ce mémoire traite du marché des services

Internet en France ainsi que de la problématique de l'hébergement

d'applications et de sites Internet. Il est surtout orienté sur

l'infrastructure, la sécurité et la qualité de service. Il

comprend la description de la plate-forme Web Vault mise en place à EDS

France sa gestion et son administration. De ma mission pour piloter ce projet,

en tant que chef de projet pour la mise en place de cette infrastructure.

Chapitre 1 - PRESENTATION DE LA SOCIETE EDS

EDS dans le monde :

EDS (Electronic Data Systems) est une société

américaine de services en informatique dirigée par Dick Brown,

membre du Comité de Direction de Vivendi Universal. Elle se situe au

deuxième rang mondial des SSII (leader en infogérance) avec un

chiffre d'affaire de 19,2 milliards de dollars pour l'année 2000 (hausse

de 10%) et un total de 130000 employés.

La politique d'EDS est fondée sur le respect de

l'individu, le développement et la fidélisation de chaque

collaborateur, la reconnaissance de la performance et le travail en

équipe.

Ses mots d'ordre sont : flexibilité, agilité et

réactivité, permettant ainsi :

~ D'éliminer les frontières avec le partage de

l'information

quelque soit le moment, le lieu ou la méthode

· D'établir la confiance

· D'aspirer continûment au perfectionnement

· De trouver de nouvelles voies de collaboration

Les métiers d'EDS :

· Assistance aux utilisateurs, infogérance de

Systèmes distribués

· Tierce Maintenance Applicative, ingénierie

logicielle

· Décisionnel, Data warehouse,

Géo-Marketing

· Solutions Consulting E-Business

· Infogérance ERP, Grands Systèmes

· ERP, CRM, Supply Chain

EDS fait bénéficier de ses services plus de 300

clients. Au nombre de ses clients figurent les plus grands groupes industriels

français et étrangers. Par ses activités de conseil de

direction générale, ses e-solutions professionnelles, son

expertise en gestion de processus (BPM) et d'infrastructures techniques, EDS

permet à ses clients de rentrer rapidement dans le monde de

l'économie digitale pour en tirer le meilleur parti. EDS réunit

les meilleurs compétences pour répondre aux impératifs de

performance globale de ses clients en termes de coût, de qualité

de services et de compétitivité. EDS porte une grande importance

à la qualité de l'engagement sur les résultats. Ce qui

permet à ses clients de pouvoir se centrer sur leur métier. Ses

services sont semblables partout dans le monde, élément de plus

en plus recherché par les clients, comme Rank Xérox, Opel

GM et Ericsson etc... Récemment, EDS s'est lancé

en France dans un service de web hosting (hébergement de sites Internet)

EDS fournit déjà 6300 clients à travers le monde de ces

services d'hébergement, gère 46 400 serveurs sur plus d'un

million de m2 dans 140 centres.

L'organisation mondiale d'EDS :

Quatre lignes de services :

· A.T Kearney : conseil en management et en

stratégie

· Business Process Management : gestion de processus

clients

· Information Solutions : exploitation et gestion de

l'informatique cliente

· E.Solution : solutions liées à Internet et

au commerce électronique

Cinq unités de support fournissant un support fonctionnel

et opérationnel à ces lignes de services :

· Leadership and Change Management (ressources humaines)

· Strategy and Business Development (stratégies)

· CFO (finances)

· Légal (juridique)

· Global industries marketing and sales (marketing et

vente) Chaque ligne de services s'articule autour de :

Trois fonctions clés chargées d'encadrer et de

développer les prestations fournies aux clients :

· Le directeur de clientèle, le directeur de compte

et le directeur d'affaires.

· Une équipe de vente

· Une équipe de mise en oeuvre La place

d'EDS France :

EDS France, regroupant 3000 collaborateurs et dont le

président est Francis Meston, a réalisé un chiffre

d'affaire de 3 milliards de francs en 2000, soit une hausse de 10% sur

l'année.

Au sein d'EDS France, l'entité (CI) core infrastructure

qui en France

emploie plus de 500 personnes, assure la mise en oeuvre

d'infrastructures et

se répartit en 4 domaines : production informatique,

télécommunications, systèmes distribués et services

d'accueil.

CI France comprend les principaux sous-ensembles suivants :

Le service Opérations : permet le fonctionnement des

processus récurrents d'exploitation au quotidien du SMC (Services

Management Centre).

Le service TS (Technical Services) : regroupe des experts de

haut niveau, organisés par centres d'expertise technique sur les

environnements midrange, mainframe, et postes de travail :

· Unix : conseil/support et administration des serveurs

Unix.

· NT/Novell : conseil/support et administration des

serveurs NT et Novell hébergés au SMC ou sur site client.

· ERP : conseil/support, administration de bases Oracle et

SQL Server, administration des ERP

· Mainframe : maintenance des systèmes et support

· Tools automation : conseil/support et intégration

d'outils sur les serveurs

· Desktop : conseil/support sur les environnements postes

de travail, résolution d'incidents, support au

déploiement,

télédistribution

Le service RDC (Remote Delivery Centres) : permet l'exploitation

à distance de sites informatiques, à partir de deux centres

spécialisés :

· RDC 400 de Tours : télé-exploitation

d'AS400

· RDC Unix du Havre : télé-exploitation de

serveurs Unix sans ERP

Le service SM (Service Management) assure :

· la gestion complète des processus de

changements

· indicateurs et suivis d'activités le

(reporting)

· la gestion complète des incidents majeurs

Le service PIM (Project Implémentation Manager)

regroupe les chefs de projets pilotant le processus d'intégration et

implémentation du système d'information d'un nouveau client dans

l'environnement EDS de livraison contractuel (delivery)

Le service réseau NS (Network Services) assure :

· l'administration des réseaux

· l'installation de réseaux pour des clients

· la gestion de la sécurité des

réseaux

Le service RMS (Request Management Services) assure

l'interface de type help-desk entre les utilisateurs des systèmes mis en

place pour les clients d'EDS et les compétences EDS.

En 1999, EDS a décidé suite à une

étude de marché, de se lancer sur le marché des services

Internet.

Chapitre 2 - LE MARCHE DES SERVICES INTERNET

Dans ce chapitre nous étudierons le marché

Français des services internet, les acteurs présents,

l'hébergement des sites Internet, le positionnement d'EDS sur ce

marché, des enjeux et atouts des prestataires de ces services.

2.1. Le marché Français et les acteurs

présents :

D'après IDC (International Data Corporation) le

marché français des services Internet, qui regroupe les

prestations d'accès à Internet, d'hébergement de sites Web

et de services à valeur ajoutée (mise à disposition

d'applications audio/vidéo et/ou de eCommerce sur une plate-forme

d'hébergement, pour du développement de la création de

sites, du conseil en réseaux, conseil en eMarketing et voix sur IP). Ce

marché est en plein essor avec une croissance des revenus des ISP

(Internet Service Provider) estimée, par IDC, à 67% en 2000.

Selon IDC, le taux de croissance annuel moyen devrait s'élever à

48% entre 1999 et 2004, portant les revenus des ISP à 26,6 milliards de

francs. (figure 2.1)

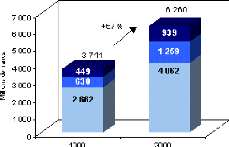

Figure 2.1 :

Le marché français des services

Internet

1999 et 2000, revenus des ISP, millions de francs

Source : IDC France, 2000

Les services proposés sont souvent une gamme de

services Internet. Cela consiste généralement en

l'hébergement de sites ou de développement de sites ou d'autres

services à valeur ajouté. Il existe 5 grandes catégories

d'ISP selon leur positionnement sur le marché :

Les spécialistes du grand public, spécialistes

des professionnels, les ISP régionaux, les offreurs d'accès

virtuel et les solutions IAP (Internet Access Provider). (1)

(1)

http://www.idc.fr

2.2. Le marché Français de

l'hébergement des sites Internet : La répartition des

hébergements en 2000 :

En ce qui concerne l'hébergement des sites d'après

les sources Markess International.

44% du marché de l'hébergement en 2000

correspondait à une formule externe de type partagé ou

mutualisé. (Figure 2.2)

Figure 2.2 :

(Source Markess International)

Le type d'hébergement choisi en France par les

entreprises en 2000 :

36 % des applications e-business (transactionnelles) sont

hébergées sur des serveurs dédiés à une

seule entreprise, avec un ensemble de services (fourniture de matériel

ou de logiciels). (Figure 2.2.1)

Figure 2.2.1 :

(Source Markess International)

Répartition des hébergements de sites en

2003 :

62 % du marché sera représenté par

l'hébergement e-business (Figure 2.2.2) et pour 38 % à la

location d'applications.

Figure 2.2.2 :

(Source Markess International)

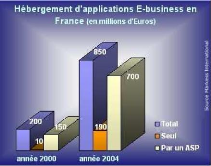

L'hébergement d'applications e-business en France

:

68 % des entreprises françaises hébergent ou bien

comptent faire héberger prochainement l'une de leurs applications

e-business. Ce secteur représentait 200 milliards d'Euros en 2000 et

devrait passer à 850 milliards d'Euros en 2003. (Figure 2.2.3)

Figure 2.2.3 :

(Source Markess International)

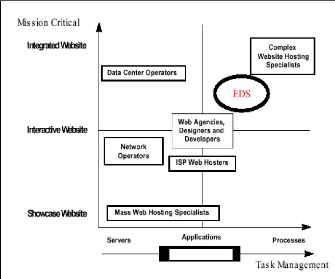

2.3. Le positionnement d'EDS sur le marché des

prestations d'hébergement d'applications et de sites Internet :

D'après toute les enquêtes et études

réalisé par des spécialistes : les sociétés

OVUM, IDC internationnal, Méta group et Markess international le groupe

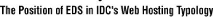

EDS se positionne dans les spécialistes. (Figure 2.3, 2.3.1, 2.3.2) Au

niveau du marché d'après l'enquête de la

société Gartner Research (figure 2.3.3) EDS se trouve dans une

position de participant au marché de l'hébergement de site

Internet ce qui est normal puisqu'il est récent sur ce

créneau.

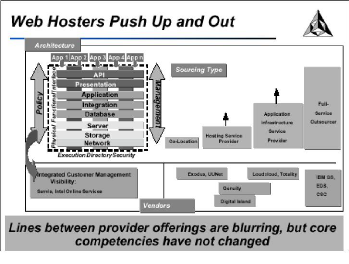

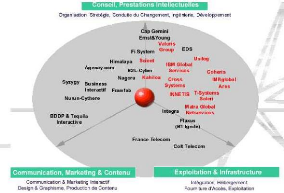

Figure 2.3 : Positionnement des fournisseurs de

services d'hébergement selon leurs métier de base.

Méta group janvier 2001.

Selon Méta group les fournisseurs prétendant

offrir l'ensemble des services d'hébergement ont rarement la

compétence dans les applications. Les clients devraient avoir la

tentation de vouloir aller vers les fournisseurs ayant une expérience

dans les applications (par exemple, IBM) qui fournit un seul point de contact,

mais souvent aux dépens de la visibilité et avec un coût

global plus élevé.

Figure 2.3.1 : Markess International

Figure 2.3.2 : IDC international

Figure 2.3.3 : positionnement d'EDS dans le

marché du Web Hosting d'après Gartner Group

2.4. L'hébergement les enjeux et les atouts des

prestataires de services :

Qu'il s'agisse de nouvelles start-up ou de grande entreprise,

toutes celles qui investissent dans le développement d'applications

Internet ont une problématique en commun : l'hébergement de sites

sur le réseau des réseaux (Web, Intranet et Extranet)

Compte tenu des études de marché et

l'évolution du e-business l'hébergement s'impose aujourd'hui

comme la pierre angulaire dans la stratégie d'un projet de e-business.

L'entreprise doit s'entourer d'un hébergeur de valeur et de

confiance.

Les prestataires doivent être capable de rendre des

services sans faille à leurs clients.

Bien entendu, les besoins du client diffèrent, mais

aujourd'hui ils ont compris qu'il ne s'agit plus de résoudre des

problèmes d'infrastructure et de connectivité au net. Mais que

désormais il est question de rapidité d'ouverture et de

disponibilité du site.

Le contexte est rendu plus difficile par la fragilité

de la net économie. Le métier d'hébergeur est en pleine

mutation et il recouvre une activité aux multiple facettes.

L'hébergement actuel existant et proposé par les prestataires est

en général de 3 types :

1) La co-localisation ce mode d'hébergement offre

parfois des débits important mais, bien souvent, trop peu de services

annexes.

2) L'hébergement mutualisé a pour

avantage d'être peu onéreux, mais il implique de partager son

espace vital avec d'autres sites. Pour l'hébergeur, le modèles

économique ne devient rentable qu'à partir d'une masse critique

de sites.

3) L'hébergement dédié s'adresse

tout particulièrement aux clients exigeants désireux d'abriter

des applications complexes, qui sont le plus souvent reliés à

leur systèmes d'information.

Compte tenu de ce marché des services Internet et du

positionnement d'EDS, nous allons décrire dans le chapitre suivant, les

offres mises en place par EDS pour solutionner cette problématique.

Chapitre 3 - PROBLEMATIQUES DE L'HEBERGEMENT ET GESTION

D'APPLICATIONS INTERNET

Les grandes et moyennes entreprises francaises qui ont un site

internet et

qui évoluent vers des applications Internet sont

confrontés à des

problématiques nouvelles qui sont :

L'hébergement et la gestion des

applications ainsi que la protection contre des attaques externes

oüinternes à l'entreprise. Ceci est liés à

l'intégration de ces technologies des systèmes d'informations

ouvert.

Dans ce chapitre, nous détaillerons successivement les

offres, les contraintes liées à l'hébergement

d'application Internet, à la sécurité et à la

continuité de service.

3.1. Les offres :

Les offres ont deux cas de figure, une qui est

l'hébergement mutualisé ou partagé et l'autre

l'hébergement dédié.

L'hébergement mutualisé ou partagé

regroupe plusieurs clients sur un même serveur. Adapté à

des sites de tailles réduite, cette option est à moindre

coût pour les petites entreprises.

L'hébergement dédié est principalement

destiné à de grands

groupes. C'est la domicilation d'un site

de manière exclusive, sur un oüplusieurs serveurs. C'est

la solution qui se prête parfaitement aux

entreprises ayant un véritable enjeu en termes d'ebusiness

(site de commerce électronique, ISP, ASP

Dot.com etc.)

3.2. Les impératifs d'une plate-forme

d'hébergement d'applications et de sites Internet :

La conception d'une plate-forme d'hébergement

d'applications et de sites Internet :

Pour concevoir une infrastructure avec une grande

sécurité, il faut que dès la phase de conception que

celle-ci soit en quatre niveaux différenciés, avec des

matériels et lignes de connexion à Internet redondants (Figure

3.2). Il ne sert à rien de surprotéger, tel ou tel maillon de

l'infrastructure, si le réseau dénote l'existence ne serait-ce

que d'un matériel fragile et isolé.

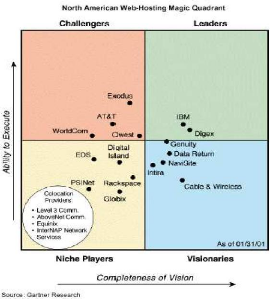

Figure 3.2 : exemple schéma ci-joint :

1)

dispositif d'équilibrage

de charges

Concentrateur

dispositif d'équilibrage

de charges

Concentrateur

Teixeira Gilberto Antonio

Exemple d'architecture à

quatre niveaux

ISP"A"

ISP"B"

INTERNET

Routeur Routeur

Concentrateur

Concentrateur

Zone DMZ

Serveur

PROXY

Serveur

Web

Serveur de

messagerie

serveur

FTP

Serveur

DNS

pareu

pare feu

Concentrateur

Concentrateur

Reseau interne

ouvert

Serveur

d'applications

Serveur

d'applications

Serveur

de messagerie

paeu

Hub

Reseau interne

Serveur

de base

de données

Serveur

de base

de données

Serveur

ERP

Serveur

X

Serveur

X

pare feu

Routeur Routeur

intranet et extranet

Sécurisé

Concentrateur

Concentrateur

pare feu

Une zone Internet (pour l'accès)

2) Une zone démilitarisée DMZ

(Demilitarized Zone) pour la sécurité externe.

3) Un premier réseau interne ouvert pour le

traitement des applications.

4) Un second réseau interne sécurisé pour

l'accès des données et leur surveillance.

Cette infrastructure permet de pouvoir effectuer une

montée de niveau de protection des données sur le réseau

interne sans affecter les autres niveaux. Le modèle à quatre

niveaux dès l'origine est reconnu comme le meilleur à ce jour

(2).

Il existe beaucoup de sites à trois niveaux :

1) Internet = premier niveau

2) Zone DMZ

3) Une base de données et des serveurs d'applications

L'infrastructure à trois niveaux est vulnérable

au niveau de la sécurité car un hacker (pirate informatique) peut

faire des dégâts ou prendre connaissance de données plus

facilement. Ce type d'infrastructure est moins performant s'il ne

bénéficie pas de système d'équilibrage, le

système est affaibli en cas de montée en charge et une panne de

matériel suffit à l'arrêter si le matériel n'est pas

redondant.

3.3. Le niveau de la sécurité et la

continuité du service :

L'évolution et la maturité du commerce

électronique exigent d'aller vers plus de sécurité pour

éviter les fuites notamment des données stratégiques en

circulation. L'obligation de prévoir l'installation de contrôle

d'accès, de détection d'intrusion et de routeurs filtrant. Un

système de filtrage à base de règles ou de pare-feu qui se

comportent comme des « ponts » entre l'extérieur et

l'intérieur. Ils interviennent à deux niveaux en interdisant

l'entrée à toute adresse (IP) internet protocol non reconnue et

aiguillant le trafic selon le type demandé. Ce dernier cas interdit

d'ailleurs l'accès au système d'information de manière

globale. La requête n'étant pas apte à s'exécuter

que sur le serveur approprié au service demandé, chaque

prestation dispose d'un numéro qui l'identifie : la messagerie (SMTP)

correspond au port 25 ; le web (http) au numéro 80 ; etc... Il faut

savoir que plus il y a de port ouverts sur le pare-feu, plus les risques

d'attaques sont élevés car chaque port constitue alors une

brèche potentielle.

L'extension d'un site se traduit par de nouvelle tâches

du fait de l'augmentation des activités de gestion, des configurations

de sécurité et de modification. Les coûts qui en

découlent peuvent être très élevés en temps,

matériels et ressources humaines.

(2) Digital Communications and Services-numéro 10- mai

2001 page 83.

3.4. Le niveau de qualité de service,

disponibiité, réactivité, évolution :

Les sites Web se construisent autour de la qualité du

service qui est apporté au client. Pour que celle-ci soit garantie il

faut que la plate-forme ait un système de répartition de charge

qui en est la pierre angulaire. Pour pouvoir supporter des charges de trafics

importants, il faut que le nombre de serveurs Web, la puissance et le

débit des lignes soient calculés en conséquence.

D'après une étude de Méta group : pour

gagner un point de service de 99,97 % à 99,98% cela représente

une différence de coût, non pas de 10 % mais plutôt de 300 %

. Ceci n'est pas liée au matériel mais plutôt au logiciel,

et principalement au support, aux processus et en définitive, aux

ressources humaines.

3.5. Les coûts :

Pour assurer une redondance matériel et se

protéger contre les pannes physiques, il faut doubler les

investissements matériels, et ne pas oublier les contrats de

maintenance.

Ce coût est à imputer à la

sécurité physique et peut être négligeable en

comparaison des enjeux de continuité de service et de l'image de marque

de l'entreprise.(3)

3.6. L'intérêt d'un hébergeur :

L'hébergeur doit pouvoir offrir l'ensemble des

prestations possibles à ses clients : la co-localisation,

l'hébergement mutualisé et l'hébergement

dédié, ce qui lui permettra de pouvoir répondre aux

besoins du marché.

Il devra offrir en conséquence : a) Des locaux

sécurisés :

~ L'accès physique doit être contrôlé

pour autoriser uniquement

les exploitants, les administrateurs et les

propriétaires des informations à entrer dans les locaux. Le

personnel d'intervention de l'hébergeur sur les serveurs des clients

doivent être identifiés.

· L'alimentation électrique doit être

redondante et secourue

(onduleur et groupe électrogène).

~ La climatisation doit être doublée ou secourue.

(3) 01 informatique : La haute disponibilité exigence du

e.commerce Avril 2001 N°1629 page 40,45.

· La résistance des locaux doit arrêter les

tentatives d'intrusion

physique.

· L'emplacement des locaux doit prévenir les

risques physiques

classiques (inondation, incendie, ...).

b) Une plate-forme à quatre niveaux avec un taux de

charge, débit des lignes (bande passante) suffisamment

dimensionnés. Des matériels redondants, un système

d'équilibrage des charges pour éviter les goulots

d'étranglements.

c) Une gestion de la sécurité des intrusions

réalisé par des spécialistes.

d) Une architecture logique de sauvegarde du réseau,

sauvegarde et restauration possible (en ligne).

e) Un SLA (Service Level Agreement) alias convention de

service qui soit bien défini. Décrire les niveaux de service

à atteindre pour le prix convenu dans les conditions financières.

Il répertorie les indicateurs de niveau de service qui seront

mesurés, les valeurs devant être atteintes par le prestataire et

sous quelles conditions. Il précise aussi - le cas échéant

- quels sont les niveaux donnant lieu à l'application de bonus/malus ou

pénalités.

f) Des ressources compétentes sur un grand nombre

d'applications du marché.

En tenant compte de ces points l'hébergeur, aura un

avantage indéniable de maîtrise des contraintes de

l'hébergement.

Cette approche globale a été

implémentée sous forme d'une offre packagé Web Vault EDS.

Nous allons préciser cette offre dans le prochain chapitre.

Chapitre 4 - LA PLATE-FORME WEB HOSTING IMPLEMENTE A

EDS FRANCE.

EDS France a mis en place un environnement technique permettant

l'hébergement de sites et applications Internet. Dans ce chapitre, nous

décrivons successivement la plate-forme Web Vault d'EDS.

4.1. Historique :

Le groupe EDS avait décidé d'implémenter

début 2001 une plate-forme d'hébergement d'applications et de

sites Internet en France. Ce projet représentait de la part du groupe,

un investissement important de l'ordre de plusieurs millions de dollars. Ce qui

a permis la mise en place en France d'une infrastructure complète

d'offres packagées Web Vault d'EDS. Composés de

différentes configurations standards, selon le besoin des clients.

4.2. Description de la plate-forme Web Vault d'EDS

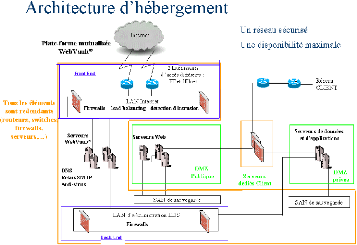

:

Les serveurs des clients EDS sont intégrés dans

la plate-forme. Son architecture est à quatre niveaux avec des ensembles

d'installations mutualisées décrite dans la (figure 4.2).

L'accès Internet :

L'ensemble de la plate-forme est accessible par Internet.

Pour des raisons de disponibilité de l'accès

Internet, EDS a deux fournisseurs d'accès : UUNET et France

Télécom.

Les deux fournisseurs d'accès allouent de la bande

passante par tranche de 4 Mbps, dans une limite de 155 tranches (soit un

maximum de 155x4 Mbps). La commande de bande passante supplémentaire est

faite dès que 70% d'occupation de la bande passante courante est

atteint. EDS a estimé que ce seuil était correct pour ne pas

pénaliser ses clients. S'il s'avérait que ce seuil était

insuffisant, il serait modifié.

La bande passante allouée par les deux fournisseurs est

mutualisée pour l'ensemble des clients.

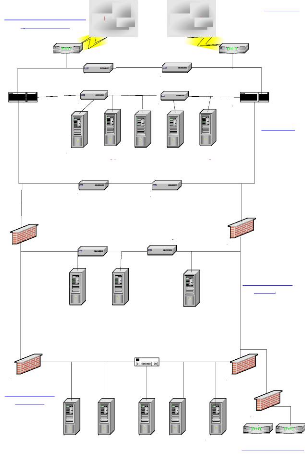

Figure 4.2 : Schéma de l'architecture

d'EDS d'hébergement d'applications et de sites Internet:

Sécurisation générale du

réseau, performance et disponibilité :

L'ensemble de la plate-forme Web Vault (partie mutualisée

et serveurs dédiés clients) sont protégé par :

Côté Internet (LAN « front-end ») :

· Deux pare-feu en redondance.

· Un système de détection d'intrusion au

niveau du réseau, sur des serveurs redondants.

Du côté de l'administration EDS*LINK (LAN «

back-end ») :

· Deux pare-feu en redondance.

Les pare-feu et le système de détection

d'intrusion, à l'entrée de la plate-forme, bloquent toute

tentative d'intrusion d'utilisateurs non reconnus ou de pirates

informatiques.

Les éléments redondants bénéficient

d'un système de Répartition de charge (ou « Load Balancing

») ayant une double fonction.

Il dirige le trafic venant d'Internet sur l'élément

redondant le moins chargé, ce qui a pour effet d'augmenter les

performances.

Si un des éléments redondants tombe en panne, le

répartiteur de charge dirige systématiquement le trafic sur

l'autre élément, le temps que l'élément en panne

soit rétabli, ce qui a pour effet de garantir une disponibilité

de la plate-forme à quasiment 100%.

Des serveurs mutualisés :

Les serveurs anti-virus, DNS, de détection d'intrusion et

Relais SMTP sont des serveurs mutualisés. L'ensemble de la plate-forme

Web Vault, en particulier les serveurs dédiés des clients,

profitent des services correspondants.

4.3. Description des équipements

mutualisés :

Tous les équipements mutualisés : (routeurs)

matériel pour diriger les données à travers un

réseau, (firewall) pare-feu dispositif qui permet de relier en toute

sécurité un réseau interne d'entreprise aux réseaux

publics et non protégés tel que l'Internet, (switches)

commutateur réseau qui répartis la communication, (serveurs)

ordinateur dédié à l'administration d'un réseau

informatique sont redondants avec un système de load-balancing pour la

disponibilité et les performances.

L'infrastructure (LAN) réseau local utilise la

dernière famille catalyst de commutateurs multicouches de marque

CISCO.

Tous les serveurs mutualisés sont des Sun Unix.

Les consoles de surveillance et exploitation sont des consoles

Tivoli BMC Patrol.

Les consoles de sauvegarde sont des Sun avec l'outil (TSM) Tivoli

Storage Management.

Surveillance des équipements mutualisés

:

Tous les équipements mutualisés (routeurs,

pare-feu, switches, serveurs) sont surveillés à distance à

partir des consoles d'exploitation qui reçoivent des alertes en cas

d'incidents, immédiatement pris en compte par les opérateurs.

Les consoles recueillent aussi des informations sur les

performances des équipements. Ceci permet à EDS d'agir en

conséquence pour les améliorer.

Description des interconnexions :

Dans l'infrastructure mutualisée de Web Vault, les

connexions entre les équipements réseau sont en Gigabit

Ethernet.

Les cartes réseaux qui équipent les serveurs sont

des 100 Mbps (méga bits par seconde, vitesse de transfert des

données circulant sur cette carte)

La sauvegarde réseau SAN (Storage Area Network) :

Tous les serveurs sont reliés à un SAN de sauvegarde.

Le SAN est un réseau spécialisé

destiné au stockage des données. Il est en relation avec les

baies de disques qui stockent des données routées et

hiérarchisées via des commutateurs ; c'est un réseau

physique constitué par des câbles en fibre optique.

Les sauvegardes sont entièrement automatisées et

sont réalisées par un robot.

Les médias de sauvegarde sont stockés sur le site

(en standard) et hors site (en option)

4.4. Description des plates-formes

dédiées aux clients pour intégration des serveurs :

Les serveurs dédiés clients sont de deux types ;

1) Serveurs Web avec Applications.

Un serveur Web avec Applications doit pouvoir être

accessible par les Internautes. Il est donc connecté en frontal à

la zone DMZ du réseau local. Il est par ailleurs connecté au

réseau local interne protégé pour la surveillance et

l'administration par EDS.

2) Serveurs de données. Selon leur type, ils sont

connectés différemment à la plate-forme :

Un serveur de données est accessible par une

application hébergée sur un serveur d'application. Il n'est donc

pas connecté au réseau local frontal, il est rattaché au

serveur de l'application.

Cette non-connexion au réseau local frontal des

serveurs de données est une protection supplémentaire des

données clients contre des intrusions éventuelles qui n'auraient

pas été arrêtées par le système de

détection d'intrusion protégeant l'ensemble de la plate-forme.

Comme les serveurs Web avec applications, les serveurs de

Données sont connectés au réseau local interne

protégé pour la surveillance et l'administration par EDS.

L'application Web et les données de l'application

peuvent être hébergés sur un serveur unique, dans ce cas,

le serveur est connecté au réseau local frontal de la zone

DMZ.

4.5. Surveillance des serveurs par

Télé-exploitation :

La surveillance, l'administration et le pilotage des sauvegardes

se fait à partir de consoles.

Pour ce faire, un agent de supervision et administration BMC

Patrol et un agent de sauvegarde TSM des données sont installés

sur chaque serveur client.

En cas d'incident sur un serveur, l'agent envoie une alerte

sur la console de surveillance. L'opérateur prend immédiatement

les mesures nécessaires pour résoudre l'incident.

Ces agents permettent aussi de mesurer les performances (taux

d'occupation mémoire, disque, disponibilité) et d'éditer

des statistiques qui conduisent EDS à faire des préconisations au

client sur des améliorations possibles.

4.6. Matériel et Logiciel :

EDS a défini pour les clients de Web Vault deux

configurations standards a titre indicatif car suivant les évolutions ce

matériel peut changer :

1) Marque Compaq avec Windows NT (système d'exploitation)

:

|

Compa q

Windo ws NT

|

Level 1

|

Level 2

|

Level 3

|

Level 4

|

|

Platform

|

Proliant DL380R

|

Proliant DL380R

|

Proliant DL580R

|

Proliant DL580R

|

|

CPU

|

1 x 1000 MHz

|

2 x 1000 MHz

|

2 x 733 MHz

|

4 x 733MHz

|

|

Memory

|

256 MB

|

384 MB

|

1280 MB

|

2304 MB

|

|

Disk

|

18 GB

|

36 GB

|

54 GB

|

126 GB

|

2) Marque Sun avec UNIX (système d'exploitation) :

|

SUN Solaris

|

Level 1

|

Level 2

|

Level 3

|

Level 4

|

|

Platform

|

Netra

|

Enterprise 220R

|

Enterprise 220R

|

Enterprise 430R

|

|

CPU

|

1 x 440

MHz

|

1 x 450 MHz

|

2 x 450 MHz

|

4 x 450 MHz

|

|

Memory

|

256 MB

|

256 MB

|

512 MB

|

1024 MB

|

|

Disk

|

18 GB

|

36 GB

|

72 GB

|

144 GB

|

Ces configurations sont définies de façon

souple, à partir d'une configuration de base pouvant être

augmenté en puissance (ajout de processeur, de Mémoire RAM, de

Disque dur)

Les configurations de base et leurs extensions possibles sont

décrites en (Annexe : 1)

Les (SGBDR) Système de Gestion de Bases de Données

Relationnelles disponibles sur le Web Vault sont :

Pour Compaq Windows NT :

· SQL Server V7

· Oracle 8i Enterprise Pour Sun UNIX :

· Oracle 8i Enterprise

4.7. Sécurité de la plate-forme Web

Vault :

La sécurité dans Web Vault est un service

mutualisé et est prise en charge par des serveurs redondants anti-virus

et des serveurs redondants de détection d'intrusion, le système

de load-balancing garantissant leur disponibilité permanente et leur

performance.

Ces serveurs, anti-virus et de détection d'intrusion,

protègent l'ensemble des serveurs de la plate-forme Web Vault, serveurs

mutualisés et serveurs dédiés des Clients.

Le serveur mutualisé de détection d'intrusion

est en entrée du LAN « front end » (côté

Internet). Les agents d'alerte des pare-feu et de l'outil de détection

d'intrusion sont interfacés avec l'outil de supervision utilisé

pour l'ensemble de la plate-forme Web Vault. Ceci permet, à tout moment,

à l'équipe d'exploitation présente 24h/24 et 7j/7, de

prendre les mesures nécessaires suite à un

événement anormal.

4.7.1. Pour la protection anti-virus, EDS France s'appuie

sur :

Le « Virus Control Group » basé aux Etats

Unis, en contact avec tous les sites mondiaux d'EDS et des prestataires locaux

de défense anti-virus (pas d'informations sur ses prestataires).

Dès qu'un virus est détecté par une de

ces deux sources, EDS France est immédiatement alerté et

reçoit les éléments et la correction correspondante. Les

opérations de protection sont immédiatement

exécutées sur les serveurs anti-virus mutualisés de Web

Vault qui protègent l'ensemble des serveurs, qu'ils soient

mutualisés ou dédiés :

· Application de la correction de sécurité

· Mise à jour du logiciel anti-virus

· Modification des paramètres d'un service

· Arrêt d'un service ou d'une machine si besoin

est

La veille sécuritaire à EDS s'appuie sur CERT

(Computer Emergency Response Team). C'est un des organes de

sécurité de l'Internet fondé par le DARPA en 1988, pour

faire face rapidement aux attaques et aux bidouilles diverses, en

émettant en particulier des rapports sur les différentes failles

découvertes dans les systèmes. La principale équipe du

CERT se trouve à l'université de Carnegie Mellon aux USA.

L'équivalent en France est le CERTA.

4.7.2. Renforcement de la sécurité des

serveurs Windows NT :

Des modifications destinées à renforcer la

sécurité de Microsoft NT sont appliquées.

Les partitions sont toutes NTFS, les permissions standards sont

modifiées pour éviter les accès non autorisés.

La sécurité du registre Windows NT est

également modifiée, pour les mêmes raisons.

Les « hotfixes » de sécurité,

publiés par Microsoft afin de pallier les vulnérabilités,

sont appliqués dès leur validation, avec un contrôle de non

régression.

Les actions suivantes sur la base de sécurité

Windows NT sont entreprises. Chaque serveur dédié est

installé en tant que serveur (pas de contrôleur de domaine). Un

utilisateur client désirant mettre à jour un site par FTP devra

obtenir, au préalable, un identifiant Windows NT valide, qui donnera des

droits limités à un espace disque identifié. Il n'aura

pas, par exemple, de droits sur un serveur de données s'il n'y a pas

lieu.

4.7.3. Audit de vulnérabilité réseau

:

EDS prévoit deux audits « surprises » en cours

d'année concernant la détection de la vulnérabilité

réseaux.

Les audits sont effectues par une entité (Information

Sécurité d'EDS) indépendante de celle de la plate-forme

Web Vault.

4.7.4. Audit systèmes et processus :

Ces audits sont effectués une fois par an par des

auditeurs venant des Etats Unis.

Leur rôle est d'une part de vérifier que les

procédures standards EDS sont bien comprises et appliquées au

sein de l'organisation, et d'autre part de tester la sécurité des

systèmes Unix et Windows NT, à partir d'outils

spécifiques.

Les auditeurs font des préconisations et reviennent pour

vérifier la bonne application de ces préconisations.

4.7.5. Audit réalisé par le client :

EDS n'a pas d'objection à ce que ses clients puissent

diligenter des audits, à leurs frais et à tout moment pendant

l'exécution du contrat, dès lors que :

· L'audit ne crée pas de retard, de désordre

ou de charge supplémentaire dans l'exécution des prestations,

· Le préavis est raisonnable,

· Une copie du rapport est transmise à EDS,

· La mission d'audit n'est pas confiée à un

concurrent d'EDS,

· L'auditeur souscrive à un engagement de

confidentialité au bénéfice du client et d'EDS.

4.8. La gestion et l'administration de la plate-forme

Web Vault :

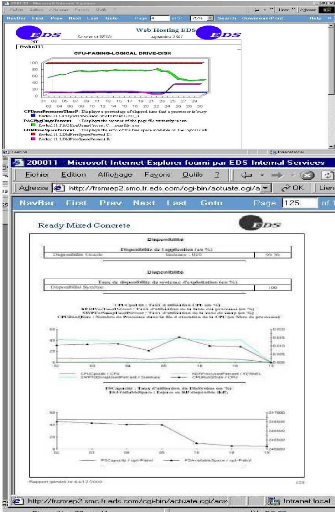

4.8.1. Pour l'exploitation reporting et outils

utilisés :

Surveillance des pannes et de la performance :

· EDS utilise BMC Patrol pour la surveillance des serveurs

et la mesure de leur performance.

· Un agent BMC Patrol est installé sur chaque

serveur et envoie une alerte à la console de surveillance dès

qu'une anomalie ou une panne est détectée.

· L'opérateur agit immédiatement pour la

résolution du problème.

· Les outils BMC PATROL de supervision des plates-formes

remontent des informations qui servent de base au reporting technique des

infrastructures.

· Ces données sont mises en forme en utilisant

e.report designer de ACTUATE. (annexe : 2) Cet outil de développement

permet de générer des rapports standards et de les rendre

accessibles par Internet.

Les rapports standards incluent les informations sur :

· La disponibilité

· Le taux d'I/O disques

· Le taux d'occupation disque

· L'occupation de l'espace mémoire

Ces informations permettent de faire des

préconisations sur des changements permettant d'améliorer la

disponibilité et la performance de la plate-forme. Sont donnés en

annexe deux exemples de rapport affichés avec Microsoft Internet

Explorer.

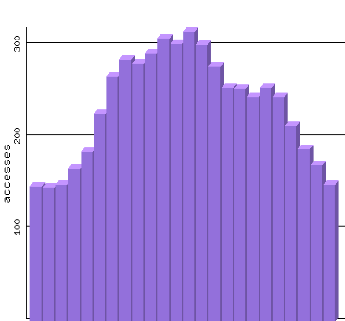

4.8.2. Pour la surveillance et le reporting du site :

La surveillance de la disponibilité du site 24h/24 et

7j/7 est faite par l'outil Wusage, dont un agent est installé sur chaque

serveur Web.

Wusage enregistre aussi des statistiques d'utilisation du site

Web. Il fait des mesures comme :

· Fréquentation du serveur

· Fréquentation des pages

· Trace du cheminement dans les pages

· Analyse des sites d'où viennent les

utilisateurs.

Il permet d'améliorer son site et d'en mesurer

l'évolution de sa popularité au cours du temps. Voir l'exemple

d'analyse de trafic. (annexe : 3)

4.8.3. Pour la sauvegardes et la restauration :

Pilotage des sauvegardes.

EDS procède à deux type de sauvegardes des

fichiers :

· Des sauvegardes quotidiennes, incrémentales et

exécutées en ligne sans arrêt de la base (online)

· Des sauvegardes hebdomadaires, entière et

exécutées hors ligne (offline)

Manutention et stockage des sauvegardes sur le site EDS :

· Les médias de sauvegarde sont stockés sur

le site d'hébergement EDS.

· Les sauvegardes hebdomadaires sont conservées sur

4 semaines.

· Possibilité de stockage des supports sur un autre

site EDS.

· Restauration en standard.

· En cas d'incident de sa responsabilité, EDS

exécute les restaurations de fichiers nécessaires.

Restauration sur demande :

Les restaurations de fichiers ou de disque à la demande

sont facturées en fonction de la charge de travail correspondante.

4.8.4. Pour la gestion des changements : Gestion simple du

contenu du site Web :

EDS exécute des procédures simples de mise

à jour du site du client. Ces procédures sont définies

pendant la phase de démarrage du projet. Le client communique les

changements à effectuer au moyen d'une interface Web.

Gestion avancée du contenu du site Web :

EDS peut prendre en charge des mises à jour plus

complexes. Le prix de ce service optionnel est évalué en fonction

de la tâche correspondante.

Gestion des versions :

EDS tient à jour la gestion des changements faits sur le

matériel, le système d'exploitation et les SGBD.

Ces changements concernent l'application de patchs, les

montées de version, les interventions de maintenance,

4.9. Maintenance des matériels et

systèmes d'exploitation :

Les serveurs et systèmes d'exploitation sont

loués au client. EDS en assure la maintenance. Les délais

d'intervention et de réparation sont précisés dans le

paragraphe 4.14 (voir annexe 1 « Niveaux de services »).

· Redémarrages programmés des serveurs.

· Des redémarrages des serveurs sont

programmés pour optimiser leurs ressources (nettoyage de la

mémoire, défragmentation des disques)

· Redémarrages programmés des serveurs

à la demande du client.

· Les redémarrages à la demande du Client de

ses serveurs sont facturés.

· Correction et mise à jour des logiciels de

base.

Dans le cas où un changement de version ou

l'application d'une correction sur un logiciel de base est rendu

nécessaire par une montée de version de l'application client, EDS

réalise ce service, optionnel et facturé au client.

4.10. Gestion de la sécurité

:

Administration des comptes :

Ce service correspond à l'administration des comptes

utilisateurs identifiés (nom utilisateur, mot de passe) et des pare-feu

mutualisés.

La plate-forme Web Vault, serveurs EDS mutualisés et

serveurs dédiés des clients, est protégée du

réseau Internet par des pare-feu mutualisés et redondants.

4.11. Détection et sécurité

d'intrusion :

Protection des données par encriptage : SSL sur 40 bits

et sur 128 bits

EDS procède pour ses clients, à l'achat des

licences et logiciels SSL, pour être en conformité avec la

législation française pour offrir ces deux options de cryptage

des données qui transitent sur les réseaux.

Test de vulnérabilité des serveurs

:

EDS réalise des simulations d'intrusion sur les serveurs

pour tester la résistance du système de protection

anti-intrusion.

Ces tests sont réalisés deux fois par an.

Protection anti-virus :

Mise en place des corrections de sécurité

régulièrement.

4.12. Gestion de configuration :

EDS effectue l'administration de la DNS (Domain Name Server)

ainsi que l'enregistrement et renouvellement de celle-ci.

Pour l'obtention d'un nom de domaine (

http://www.XX.fr) le client ou son ISP,

(Internet Service Provider) fait la démarche auprès de

l'Association Française pour le Nommage Internet en Coopération

(AFNIC)(4) qui est l'organisme français délivrant les noms de

domaine.

EDS met à la disposition de ses clients une brochure

(booklet) afin de les aider dans leur démarche.

EDS gère les adresses IP (Internet Protocol) des serveurs

associés aux noms de domaine qui lui sont communiqués.

Moteur de recherche :

Le moteur de recherche indexe le texte contenu sur le site

Web et met à la disposition des internautes des fonctions simples de

recherche sur le texte.

(4)

http://www.nic.fr

Les moteurs de recherche prévu en standard dans l'offre

sont :

En Windows NT : MS Index (inclus dans IIS (logiciel Microsoft))

et Site Serveur

En Unix : Netscape Excite for Web Servers (EWS)

Accès FTP sécurisé SSH :

EDS préconise pour toutes les mises à jours sur

les serveurs (site Web, fichiers de données) l'utilisation du protocole

de transfert de fichiers FTP (sécurisé SSH) via Internet.

SSH permet de crypter le contenu des données

transférées par FTP et aussi de crypter les login ( user-id et

password). Par conséquent on peut considérer que le transfert des

données est fait avec une sécurité correcte.

Re-routage de messages (Email sortant) :

Ce service correspond au re-routage des messages sur Internet,

messages générés à partir d'une page HTML ou d'une

application.

Le serveur Web Vault hébergeant la page ou

l'application le dirige vers le serveur relais SMTP mutualisé de la

plate-forme Web Vault, qui le reroute sur Internet.

Service de messagerie :

C'est un service de gestion de boites à lettres.

A l'heure actuelle, Web Vault ne fournit pas ce service sous

forme mutualisée. Ce service ne peut fonctionner que sur un serveur

dédié au Client : sur un serveur dédié Unix avec le

logiciel SendMail ou sur un serveur dédié Windows NT avec le

logiciel Exchange ou Lotus Notes (logiciel de messagerie).

Installation et maintenance de base de données

:

EDS installe le SGBD sur les serveurs de données et en

assure la maintenance et les mises à jour (upgrades)

Load Balancing local :

Dans le cas où les serveurs Web du client sont

redondants sur la même plate-forme (pour une plus grande performance et

une haute disponibilité), ces serveurs peuvent bénéficier

du système de répartition de charge (« load balancing

») mutualisé.

Load Balancing distribué :

Même service, mais pour des serveurs redondants

situés sur des plate-formes différentes (exemple : un serveur en

France et un serveur en Angleterre)

Caching (terme employé sur Internet)

:

Le caching est la mise en mémoire des informations

délivrées par les serveurs ce qui permet un accès plus

rapide lorsqu'elle sont de nouveau demandées. Cette disposition permet

d'optimiser les temps d'accès à l'information et réduit

les coûts.

Ce service demande l'installation d'un serveur proxy

dédié, (il reçoit des requêtes qui ne lui sont pas

destinées et il les transmet aux autres serveurs).

Chat, Newsgroup :

EDS effectue l'installation des logiciels correspondants.

Streaming média :

EDS a un accord avec AKAMAI, une entreprise

américaine, qui est spécialisée dans

l'accélération du transit des contenus sur Internet,

idéale pour la transmission vidéo.

Test de stress :

Des tests de performances des serveurs suite à une

montée en charge sont réalisés. Ils permettent de faire

des préconisations sur l'évolution des serveurs.

Mise à jour majeures du système d'exploitation

:

EDS réalise les mises à jour de version majeures

des système Windows NT et Unix.

4.13. Le niveau de services SLA (Service Level

Agreement) :

Les connexions à Internet redondantes et hauts

débits et de 2 fournisseurs différents, ainsi que les

équipements réseau redondants, garantissent une

disponibilité du serveur de 99,50%. La surveillance et l'exploitation

des serveurs et réseaux sont effectuée 24h/24, 7j/7 et 365

jours/365.

Help desk (support au client) déclaration des incidents

24h/24 7j/7 :

En niveau 2 la prise en compte de l'incident est

immédiate pendant les heures de bureau, et dans un délai de 2h

maximum la nuit, le week-end et les jours fériés.

L'administration des systèmes et réseaux LAN se

fait du lundi au samedi, hors jours fériés, de 8h à

18h.

Le moyen de communication entre le help desk EDS et les

utilisateurs du client est une interface Web : (Problem Portal) logiciel de

transfert d'incident sur Internet en standard, l'offre prévoit une

volumétrie d'un appel par serveur hébergé et par mois.

4.14. Résolution de panne matériel :

EDS a en stock des serveurs et des pièces

détachées. Deux cas peuvent se produire :

~ Une configuration équivalente au serveur du client

est

disponible ou EDS peut réparer la panne avec une

pièce détachée.

~ Une intervention du mainteneur est nécessaire et dans

ce cas

le temps garanti d 'intervention (GTI) est de 4h maximum, le

temps de rétablissement du matériel garanti (GTR) est de 8h

maximum. Il faut ajouter à ces délais, si cela est rendu

nécessaire, le temps de ré-installation des progiciels et de

l'application ainsi que celui de la restauration des données.

La synthèse comparative des différentes services

disponibles suivant l'offre est décrite dans l'annexe 1.

Avantage de la plate-forme Web Vault :

Les serveurs dédiés des clients EDS sont

hébergés dans la plate-forme Web Vault intégrée

dans l'IPC (International Processing Center) d'EDS situé au Blanc

Mesnil, au Nord de Paris. Ce centre a été construit en 1987, sur

un terrain de 26 000 m2. La salle machine occupe une surface totale

de 3 600 m2, dont 500 m2 pour la plate-forme Web Vault

les bureaux une surface de 15 000 m2 et les dépendances une

surface de 1 400 m2.

La surveillance du centre est faite 24h /24 et 7j/7, par un

système vidéo. Des gardiens en permanence sur le centre

contrôlent tous les accès de personnes, qui sont

identifiées et doivent faire reconnaître leur badge

magnétique.

L'accès direct aux serveurs et aux consoles de

surveillance Web Vault est limité exclusivement au personnel

informatique d'EDS.

Architectes

(PIM)

Project

Implémentation

Manager

intégration

du

client

Contrôle et vérification de l'offre vendue aux

clients

(SM) service

manager

Nouveaux

clients

Attribution au

client

Etat du stock

Prévision des

besoins

Organisation

logistique

STOCK

matériels

d'avance

Définitions

matériels

suivant

l'offre

(liste)

Service des

commandes

matériels

(EDS)

Fournisseurs

(matériels,

lignes,

softs

etc...)

Contacts EDS

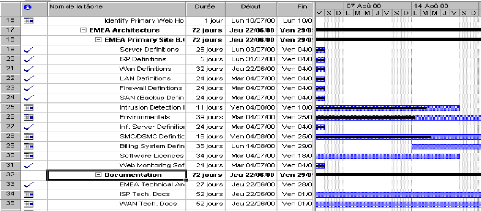

4.15 . Processus simplifié d'intégration

des clients de la plate-forme Web Vault :

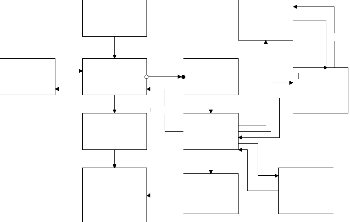

Le processus simplifié (figure : 4.15) correspond

à l'intégration des nouveaux clients entrants dans la plate-forme

Web Vault d'EDS France. Celle-ci est la même dans les autres pays.

Figure 4.15 :

Mise en

production de

l'offre vendue

aux client

Etape du processus d'intégration des nouveaux

clients entrants dans la plate-forme Web Vault :

Etape 1 : Le client entre dans le

service avant vente des offres du Web Vault (nouveaux clients).

Etape 2 : Le service du «

contrôle et vérification de l'offre vendue au client »,

communique le nom du (SM) ainsi que celui du (PIM) au client. Ce service traite

avec les architectes ainsi qu'avec les autres services de spécialistes

concernés par l'offre vendue au client.

Etape 3 : Le service «

prévision des besoins » établit une liste qui est

envoyée au service « organisation logistique »

Etape 4 : Le service «

organisation logistique » d'après la liste des besoins remonte

l'état de ce qui peut être en stock au service «

contrôle et vérification de l'offre vendu au client », et

l'attribue au client entrant. Ce qui manque pour le besoin d'intégration

de ce client est commandée par ce service auprès de

différents fournisseurs par le « service Fournisseurs ».

Etape 5 : Le (PIM) implémente

le nouveau client entrant en respectant les délais, c'est lui qui pilote

les équipes dont il a besoin pour implémenter ce nouveau client.

Il met ce client en production et après validation des procès

verbaux du contrat avec le client il passe la main au (SM) qui pilote la

production de ce nouveau client.

Avantages de la plate-forme mutualisée d'EDS

:

~ Des ressources matérielles, logicielles, humaines et

de

sécurité qui favorisent la réduction des

coûts et permettent de réaliser des économies

d'échelle.

~ Les partenariats avec différents constructeurs et

fournisseurs

permettent de faire bénéficier à la

clientèle de prix intéressant.

~ Les clients bénéficient du partage de composants

de

l'infrastructure mutualisée.

~ La définition du SLA avec le client correspondant

à son

besoin.

~ Une infrastructure qui est basé sur le modèle

à quatre

niveaux ayant un système d'équilibrage

redondant garantissant une grande disponibilité, une haute performance

et une sécurité maximum.

· L'avantage de mises à jour essentielles

constamment apportées à l'infrastructure.

· Pouvoir disposer de plate-forme d'hébergement

de sites et d'applications EDS identiques internationaux. Ceci aux Etats Unis,

en Angleterre, en Allemagne et en Italie soit pour créer des sites

équivalents ou créer des sites miroirs.

Résumé des avantages de la plate-forme

mutualisée d'EDS :

Sécurité du centre

d'hébergement

d'EDS

|

La surveillance du centre est faite 24h /24 et 7j/7, par un

système vidéo. Des gardiens en permanence sur le centre

contrôlent tous les accès de personnes, qui sont

identifiées et doivent faire reconnaître leur badge

magnétique.

L'accès direct aux serveurs et aux consoles de

surveillance Web Vault est limité exclusivement au personnel

informatique d'EDS.

La salle machine est équipée d'une climatisation

redondante et d'un système de détection/extinction d'incendie.

Tous les câbles passent dans un double plancher. Trois

onduleurs de 1250 KVA chacun stabilisent le réseau

électrique. Trois UPS de 500KVA, avec chacun 15 jours d'autonomie

électrique, pallient les problèmes de panne.

|

Sécurité

|

Elle est Mutualisé et prise en charge par des serveurs

redondants d'anti-virus et des serveurs redondants de

détection d'intrusion, le système de load-balancing garantissant

leurs disponibilités permanentes et leurs performances. Des tests de

vulnérabilités des serveurs sont réalisés, ainsi

que des simulations d'intrusion sur les serveurs pour tester la

résistance du système de protection anti-intrusion.

Les plate-formes d'hébergements de sites et

d'applications EDS identiques internationaux qui permet d'effectuer des

miroirs.

|

Disponibilité et Temps de réponses :

|

Un engagement contractuel est défini dans le SLA

|

Evolutivité :

|

La possibilité d'évolution, des offres de services

(Silver à Gold, et de Gold à Platinum).

Exemple : si un client a besoin de changer de serveur

(configuration différente, système

d'exploitation...), l'ancien matériel reste propriété

d'EDS et le client n'a pas à payer la valeur résiduelle de ce

matériel.

|

Ressources mutualisé pour :

|

Un partage des composants de l'infrastructure

mutualisée

matérielles, logicielles et humaines.

|

Achat matérielles :

|

Des partenariats avec différents constructeurs et

fournisseurs permettant de faire bénéficier les clients de prix

intéressant.

|

Audit :

|

Audit de vulnérabilité réseau «

surprises »

Audit systèmes et processus.

Audit réalisé par le client, EDS n'a pas

d'objection à ce que ses clients puissent diligenter des audits,

à leurs frais et à tout moment pendant l'exécution du

contrat.

|

Surveillance et reporting :

|

Une surveillance de la disponibilité du site 24h/24 et

7j/7 est faite par l'outil Wusage, dont un agent est installé sur chaque

serveur Web.

EDS utilise BMC Patrol pour la surveillance des serveurs et la

mesure de leur performance. Les outils BMC PATROL remontent des informations de

supervision des plates-formes qui servent de base au reporting technique des

infrastructures.

|

|

L'environnement cible étant précisé, nous

allons dans le chapitre suivant, décrire le processus

d'intégration et déploiement des premiers clients dans

l'infrastructure Web Vault d'EDS.

Chapitre 5 - LE PROJET : L'IMPLEMENTATION DE LA

PLATE-FORME Web Vault.

Ce chapitre décrit le projet d'implémentation

de la plate-forme Web Vault avec une approche par l'exemple de

l'intégration des deux premiers clients. Nous terminerons par des

recommandations pour l'implémentation d'une infrastructure.

5.1. Phase initiale description du projet.

Ce projet avait été initialement

démarré par un directeur chef de projet anglais. Il avait

bénéficié de l'expérience de la mise en place de

l'infrastructure du Web Vault au Royaume Uni. Il devait travailler en

binôme avec le responsable du projet en France pour lui passer la main

avant que sa mission n'arrive à son terme. J'avais accepté

d'être ce chef de projet. Ma mission consisté à reprendre

le suivi d'après l'organigramme (annexe : 4) et continuer le projet

jusqu'à son terme qui était :

· De prendre connaissance du projet et du

périmètre.

· De remplacer le chef de projet anglais qui était

arrivé au terme de sa mission.

· Pilotage du projet en cours, validation des livrables,

des procédures, vérifier, libérer les différentes

ressources au fur et à mesure qu'elles n'étaient plus

indispensables.

· Valider la sécurité de la plate forme

après contrôle par les services de sécurité

d'EDS.

· Effectuer le transfert des rôles aux

différents services de production interne EDS suivants : (annexe 5)

· Logistique, (NS) Network Service, NT, UNIX, Help Desk,

Sécurité et pour la sauvegarde.

· Désignation des responsables à

l'exploitation de la plate-forme en production pour l'ensemble des services

technique.

· Désignation du (SM) responsable des reportings au

futur client de la plate-forme.

· Validation de l'ensemble de la plate-forme et mise en

production.

· Effectuer l'intégration des premiers clients sur

la plate-forme.

Ma participation à la mise en place de cette

plate-forme, me permet de confirmer une grande partie des points concernant

l'infrastructure d'hébergement de sites et applications Internet

d'EDS.

Je commencerais par un besoin de compétences de haut

niveaux. Une organisation qui permet d'établir une chaîne de

supervision. La sécurité d'intrusions qui doit absolument

être faite par des spécialistes pour exemple : la première

semaine où nous avions mis des serveurs accessibles par le Web, nous

avons comptabilisé plus de 150 essais d'intrusions. Les coûts de

maintenance matériels qui sont de l'ordre de 20 % récurent

annuellement sans compter les coûts d'infrastructure que je n'ai pas

analysés. Ceci me permettra de dire qu'une telle infrastructure devra

pour être rentable avoir beaucoup de clients.

5.2. Intégration du premier client (X) sur la

plate-forme suivant son cahier des charges :

Ce premier client s'intégré parfaitement dans

l'offre packagée d'EDS : Son choix fut l'offre « Silver

» avec les services correspondant qui étaient : Pour les

options :

· Nombre d'appels Niveau 1 Help-Desk : (le standard

prévoit 1 appel par mois)

· Support Technique : NON

· Surveillance des Performances : OUI (CPU, Mémoire,

disques, I-O)

· Surveillance de la disponibilité du Site : OUI

(Alarmes automatiques vers Client)

· Stockage des supports hors site : NON

· Restauration sur demande : OUI

· Gestion complexe du contenu : NON

· Gestion des versions : OUI ("suivi de configuration et

documentation")

· Redémarrage à la demande :NON

· Correction et mise à jour des logiciels de base :

OUI, à l'initiative de EDS/CI

· SSL-40 bits : OUI (certificat à la charge de

EDS/CI)

· SSL-128 bits : NON

· Moteur de recherche : OUI

· E-mail sortant : NON

· Service de messagerie : NON

· Load Balancing local : NON

· Load Balancing : NON

· Caching : NON

· Chat : NON

· Newsgroup : NON

Pour le type de serveur un : Windows NT

· Level : 2

· Les options des équipements

matériels/logiciels :

· Back End : 1 liaison LAN sur 4ème interface

· Back End : 1 switch CISCO 2924 fourni et

administré par EDS/CI

· Back End : Hébergement d'un routeur et d'une

liaison WAN (fournis et administrés par le Client)

· SGBD SQL Server v7 fourni et installé par

EDS/CI

· 512 Mo de RAM

· Disques en 2 partitions RAID-1

· Test de stress : NON

Une description bien définie permet d'effectuer une

intégration d'un client sans litige préalable au contrat.

Le suivi des processus définis pour le Web Vault permet

d'éviter des disfonctionnements dans l'administration des clients.

Une validation de l'ensemble du site hébergé, fait

avec le client, permet d'éviter de devoir régler

ultérieurement des litiges.

Le passage au (SM) service manager est défini dans le

processus d'intégration il est l'interlocuteur du client et responsable

de l'exploitation. Ce client avait confié le développement de son

application et de son site à EDS, ce qui nous a permis d'effectuer une

intégration en douceur du premier client dans l'environnement Web Vault

d'EDS. Cela a également permis d'effectuer des tests de l'ensemble de la

plate-forme, ainsi que des

ajustements au fur et à mesure avant la date de mise en

route officielle du site.

5.3. Intégration du Site Internet d'EDS France

«

eds.fr » qui était

hébergé sur la plate-forme d'EDS au Royaume Uni.

Le cahier des charges était une offre de services «

Bronze » sur serveurs mutualisés:

J'ai personnellement effectué le transfert de ce site, en

recherchant qui était l'opérateur en me connectant sur le site de

l'AFNIC .

J'ai pu avoir les informations qui m'intéressaient.

Basculer un site est, somme toute, une opération assez simple à

effectuer. Il suffit d'envoyer un mail à l'opérateur qui

gère le nom de domaine, avec les informations sur le serveur de

destination, ce qui le conduit à vous renvoyer un mail de contrôle

pour vérifier que vous êtes bien la personne responsable du site.

Cette opération est complètement transparente. Avant le

basculement je me suis assuré que le nom de domaine `

eds.fr' avait bien été

transféré en France, grâce à un utilitaire qui ce

trouve sur le site de l'AFNIC. J'ai ainsi recueilli des informations sur la

route suivie par `

eds.fr', informations que j'ai

imprimées pour effectuer des comparaisons avant et après le

basculement et m'assurer que le domaine `

eds.fr' avait bien basculé sur la

plate-forme Web Vault France.

Etapes effectués :

|

Recherche de l'opérateur qui gère

le

site "

eds.fr"

effectué sur le site de

l'AFNIC qui permet également

d'avoir

des informations techniques sur les

adresses 'IP' du serveur

actuel du

lieu d'hébergement.

|

|

|

|

Confirmation de

la demande par

le

demandeur

|

|

|

|

|

|

|

|

|

Vérification de la

nouvelle route

avec

l'outil de

l'AFNIC

|

|

Envoi d'un mail à

l'opérateur qui

gère le

nom de domaine avec les

informations sur le

serveur de

destination

|

|

|

|

|

|

|

|

|

|

|

Nouveau lieu

d'hébergement

du site

"

eds.fr"

en

France

|

|

Contrôle de la route suivie

par le site

"

eds.fr" avant

le

basculement du lieu

d'hébergement. Effectué

avec un

outil qui est

disponible sur le site de

l'AFNIC.

|

|

L'opérateur

nous renvoie un mail pour une vérification

d'identité du demandeur

|

|

Changement

effectué

par

l'opérateur

nouvelle

route du site

|

|

|

|

|

|

|

|

|

|

|

|

|

|

|

|

|

5.4. Recommandations pour l'implémentation d'une

infrastructure d'hébergement de sites Internet :

Il est très important, lors de la mise en place d'une

telle infrastructure de ne pas créer de faiblesse dans la conception du

site. L'effort d'organisation ne doit pas être abandonné avant

d'avoir établi une chaîne de supervision. Des mesures et des

précautions décidées au départ doivent être

appliquées tout au long de l'évolution de l'infrastructure. Il ne

sert à rien de surprotéger tel ou tel maillon de l'infrastructure

si le réseau dénote l'existence ne serait-ce qu'un seul

matériel fragile.

La compétence des ressources humaines doit faire

l'objet d'une attention particulière, le Web Hosting, faisant partie des

technologies de pointe. La sauvegarde est impérative avec des outils

comme TSM (Tivoli Storage Management ; logiciel de sauvegarde de marque IBM).

Dans ce type d'infrastructure on a des sauvegardes de base de données

qui s'effectuent sur les serveurs en ligne 24h sur 24 et 7 jour sur 7. A noter

aussi qu'il est impératif que la ressource humaine connaisse bien le

produit utilisé.

Il convient de n'autoriser aucune connexion directe vers

l'extérieur. Tout branchement doit impérativement transiter par

les firewalls (un pare feu)

Avant la mise en exploitation il convient de s'assurer que des

tests d'intrusions (scanning) ont bien été réalisés

sur tous les matériels connectés au réseau et que le

service sécurité a bien donné son aval.

Une bonne gestion logistique et administrative telles que les

commandes de matériels, la gestion des délais de

disponibilité et de compatibilité éventuellement les

retours dans les délais impartis doit être assurée par la

personne en charge du projet, afin de garantir une continuité de service

maximale.

CONCLUSIONS

La mise en place de la plate-forme Web Vault d'EDS pour les

clients français m'a permis de confronter mes connaissances

théoriques de management de projet aux contraintes concrètes de

nos clients, d'enrichir mes concepts de bases par la réalité de

l'activité d'hébergement d'applications et de sites Internet en

France. Aussi ma vision plus large du management de systèmes

d'information m'a permis d'apporter un éclairage nouveau sur les enjeux

et les méthodes de gestion des projets Web Vault.

L'étude de l'offre Web Vault d'EDS reflète les

exigences du marché d'hébergement de sites et le niveau de

services qui peuvent être nécessaires selon la criticité

des sites hébergés.

La première exigence rencontrée est la

sécurité tant physique que logique des données. Cela

implique la mise en place d'un ensemble de dispositifs allant de la

détection d'intrusions à la surveillance physique de

l'infrastructure. EDS n'a pas lésiné sur les moyens en ce sens.

L'étendue et la puissance des installations de son site au Blanc Mesnil

peuvent en témoigner.

La sécurité est également

inhérente aux différentes architectures proposées ce qui

offre une grande flexibilité dans la déclinaison des niveaux de

service en fonction des impératifs budgétaires des clients.

Cela nous amène à la deuxième exigence du

marché :

Disposer d'une offre modulaire et évolutive qui puisse