Chapitre 3 - La mise en place d'OpenStack

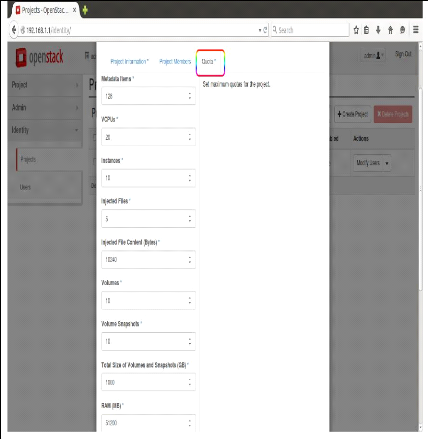

Figure 3.14: Ressources nécessaire pour

le projet. 3.5.2. Création d'un utilisateur:

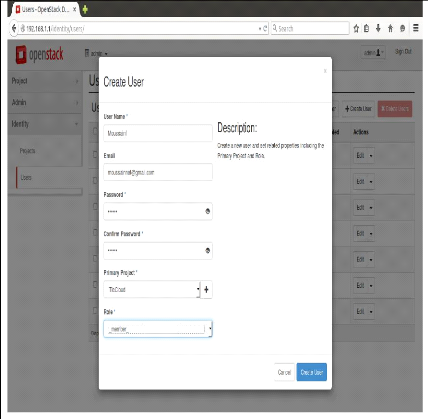

On clique sur « User », puis sur « Create User

» pour créer un utilisateur qui sera membre de ce projet, il peut

exploiter et manipuler les ressources (quotas) qu'on lui a affecté

seulement.

On remplit les champs comme montrés ci-dessous, puis on

valide.

45

Chapitre 3 - La mise en place d'OpenStack

Figure 3.15: Création d'un

utilisateur.

Maintenant pour accéder et exploiter les ressources

affectées, on ferme la session admin, et on rentre avec l'utilisateur

membre de ce projet.

Dans la page d'accueil, on peut voir les ressources

affectées, et leur taux d'utilisation. On peut aussi exploiter ces

ressources.

La figure 3.15 représente la page d'accueil pour les

utilisateurs de projet.

46

Chapitre 3 - La mise en place d'OpenStack

Figure 3.15: Page d'accueil pour les membres de

projet.

47

Chapitre 3 - La mise en place d'OpenStack

3.5 Conclusion:

Dans ce chapitre, on a présenté les outils

logiciels et matériels ainsi que toutes les étapes et la

démarche à suivre pour installer les différents composants

d'OpenStack. Bien que l'installation semble facile à première

vue, mais on a beaucoup cherché avant de la finaliser avec

succès, car à chaque fois un problème survenait, qu'il

fallait résoudre pour passer à l'étape suivante. En plus

du fait que certaines informations ne sont pas évidentes à

trouver, et que comme on a pu le constater, il y a plusieurs composants

à installer, chacun ayant un rôle particulier, qu'il est bon de

connaitre, pour mener à bien cette laborieuse installation et

configuration.

49

Chapitre 4 - La sécurité dans l'OpenStack

CHAPITRE 4 :

LA SECURITE DANS L'OPENSTACK

4.1 Introduction :

Dans ce chapitre nous allons présenter une étude

sur la sécurité dans l'OpenStack, et puis en a explique comment

utilise les outils de l'analyse les vulnérabilités et les outils

de l'attaque d'un Cloud.

50

|