CHAPITRE 4 : INTERCONNEXION ET SÉCURISATION DES

DEUX SITES DISTANTS : CAS DE L'ISP/MBANZA-NGUNGU ET L'ISP/KISANTU

4.1.

Introduction

Dans ce chapitre nous présentonsla configurationde

l'interconnexion de l'ISP/Mbanza-Ngungu et l'ISP/Kisantu. Étant

donné que nous n'avons pas des matériels à notre

porté, nous utilisons le simulateur « Cisco Packet Tracer » de

Cisco.

4.2.

Présentation de simulateur « Cisco Packet Tracer »

Le « Cisco Packet Tracer » est un programme puissant

de simulation qui permet aux étudiants d'expérimenter le

comportement du réseau. En effet, Packet Tracer fournit la simulation,

la visualisation, la création, l'évaluation et les

capacités de collaboration et facilite l'enseignement et l'apprentissage

des technologies complexes. Toutes les configurations présentées

dans ce travail seront faites grâce à ce simulateur.

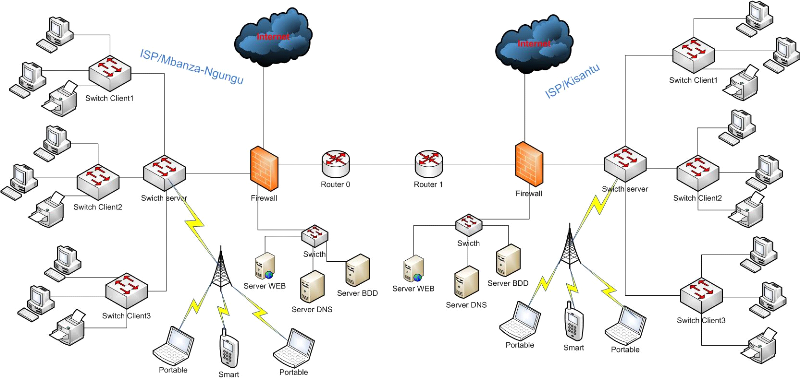

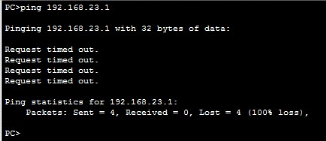

4.3. Architecture globale

Cette architecture montre globalement le réseau

informatique de ces deux institutions, qui sont

ISP/Mbanza-Ngungu et ISP/KInsantu.

Figure 26: Architecture

globale

La Figure 26 ci-dessus montre les équipements

utilisés entre autres nous citons : les PC, les Switch, le

pare-feu, les routeurs etc... précisons ici qu'on a configuré

rien que des Vlans de deux cotés. Dans la topologie Simplifiée

cela qu'on a configuré notre protocole BGP et ACL.

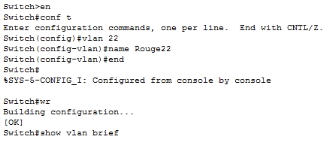

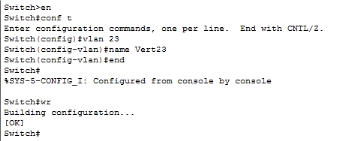

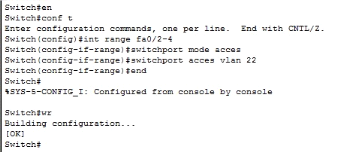

4.4. Configuration des

équipements des Vlan

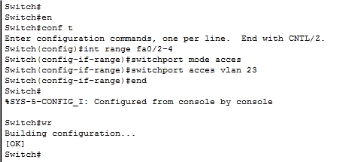

1. Création de VLANs

2. Affectation des ports

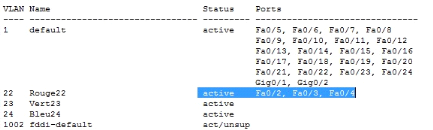

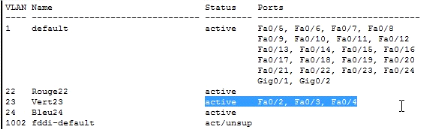

3. Résultat après attributions des ports

Vlan22

Vlan 23

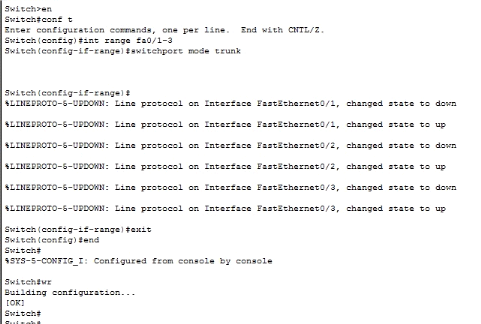

4. Configuration mode trunk

5. Test de connectivité

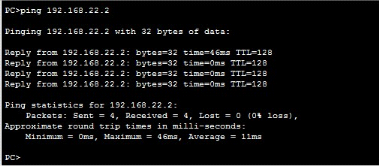

Entre le même Vlan

Entre deux Vlan différents

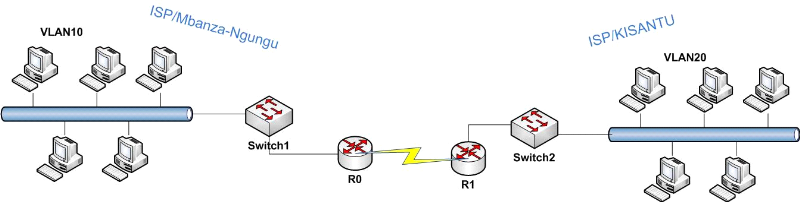

4.5. Architecture

Simplifiée

Pour faciliter la configuration, nous avons créé

une architecture simplifiée ou de test. En effet, cette architecture est

composée de deux VLAN (10 et 20). Les deux routeurs R0 et R1 constituent

des bordures des réseaux (système autonome). Le protocole eBGP

sera configuré et les ACL viendront renforcer la sécurité

des échanges.

Figure 27: Architecture Physique

Simplifiée

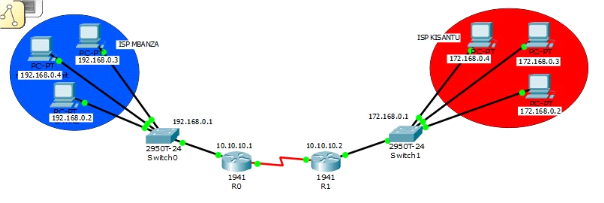

4.6. simulation de l'architecture simplifiée sous

Ciscopaquet tracer

Figure 28: Architecture Physique

Simplifiée

La Figure 28 ci-dessus montre l'architecture simplifiée

ou de test.Tous les équipements ont été

configuré.Le protocole BGP a été configuré entre

les deux systèmes autonomes et aussi la sécurisation via les

ACLs.

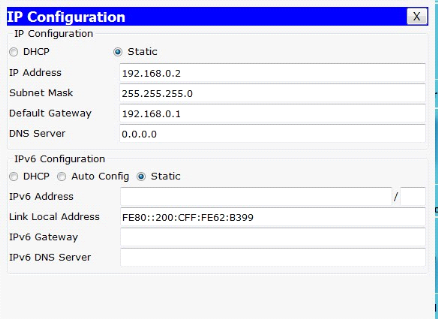

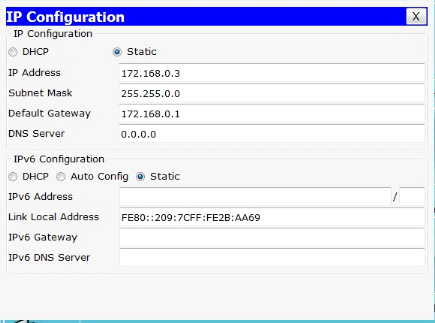

4.7. Configuration des hôtes

4.8. Configuration des équipements

On va lancer des séries des configurations sur tous les

équipements du réseau. Dans ce qui suit on va présenter la

configuration étape par étape de tous les équipements

configurés.

|