|

INPLEMENTATION DE VPN SOUS LINUX UBUNTU

Tuteur : Olivier NGOUNOUE

Auteur : Donald SOTTIN

Remerciements

Au terme de ce travail, je présente mon vif

remerciement à la Direction de l'Etablissement scolaire MultiHexa,

à Monsieur MOUAMMINE Youssef le Directeur, Monsieur Olivier NGOUNOUE

pour ces conseils et sa serviabilité pour la réalisation de ce

projet.

Mes sincères remerciements vont également

à tous mes professeurs pour leurs Disponibilité, leurs conseils

et leurs collaborations.

Je tiens à remercier du plus profond de mon coeurs,

l'ensemble du personnel enseignant et administratif de l'école et qui

nous ont aidé tout au long de notre formation.

Mes sincères remerciements vont également

à Pierre Houdagba, Dr en Réseau Telecom et

développement.

2

SOMMAIRE

1.

INTRODUCTION.......................................................................................

4

2. ETUDE DE L'EXISTANT

.............................................................................

5

2.1. Technologies traditionnelles de connexion

inter-réseaux .................. 5

2.1.1. Les lignes louées

........................................................................

5

2.1.2. Les PVC (Permanent Virtual Circuit)

........................................... 5

2.1.3. Les SVC (Switched Virtual Circuit)

.............................................. 5

2.1.4. Les connexions téléphoniques

.................................................... 5

2.2. Propriétés des VPN

...........................................................................

5

2.3. Avantages et inconvénients des

VPN................................................. 6

2.3.1. Coût

...........................................................................................

6

2.3.2. Temps de mise en oeuvre

............................................................ 6

2.3.3. Performances

.............................................................................

7

2.3.4.

Sécurité......................................................................................

7

2.4. Les principales solutions du

marché.................................................. 8

2.4.1. Quelques solutions

logicielles..................................................... 8

2.4.2. Quelques solutions matérielles

................................................... 9

2.4.3. Solutions clés en

main..............................................................

10

2.5. Le VPN du département

informatique.............................................. 10

3. CONFIGURATION DU VPN

......................................................................

11

3.1. Matériel disponible

.........................................................................

11

3.2. Installation et configuration d'OpenVPN sur le

serveur ................... 11

3.2.1. Paquets à

installer....................................................................

11

3.2.2. Création du certificat de l'autorité

de certification .................... 12

3.2.3. Création du certificat et de la clé

pour le serveur ...................... 12

3.2.4. Création du certificat et de la clé

pour un client ........................ 13

3.2.5. Création du paramètre Diffie

Helmann...................................... 13

3.2.6. Résumé des certificats et des

clés créés dans keys ...................

13

3.2.7. Mise en place des certificats et des

clés.................................... 13

3.2.8. Configuration d'OpenVPN

......................................................... 14

3.3. Installation d'OpenVPN sur le client Windows

................................. 15

3.3.1. Configuration d'OpenVPN

......................................................... 15

3.3.2. Connexion

................................................................................

16

4. TESTS

....................................................................................................

16

4.1. Routage

..........................................................................................

16

4.2. Samba

............................................................................................

18

4.3.

NFS.................................................................................................

18

4.4. Performances

.................................................................................

19

4.5. Navigation Internet

........................................................................

20

4.6. Connectivité IPv6

...........................................................................

22

4.6.1. Configuration

...........................................................................

23

5. APPLICATIONS DES

VPN........................................................................

24

6.

CONCLUSION.........................................................................................

27

7. ANNEXES

...............................................................................................

28

7.1. Fichier de configuration du serveur OpenVPN

................................. 28

7.2. Fichier de configuration du client

OpenVPN..................................... 36

7.3. Configuration de l'accès distant sur Windows

2003......................... 38

3

1. INTRODUCTION

Les besoins en communication des entreprises ont

fortement évolué notamment avec l'avènement des

échanges électroniques au détriment du support papier.

La communication n'est pas seulement interne à

l'entreprise mais aussi externe avec d'autres entreprises, des

fournisseurs, des clients, des employés.

En effet, le nombre de travailleurs nomades est en

augmentation et ces derniers peuvent avoir besoin d'accéder aux

ressources de l'entreprise en tout lieu et à tout moment. C'est le cas

notamment pour les commerciaux.

Pour répondre à ces besoins, de nouveaux moyens

d'échange ont été développés à la

base desquels on trouve l'informatique, les réseaux et Internet.

Aujourd'hui, de très nombreuses entreprises, quelle que

soit leur taille ou leur activité sont connectées à

Internet disposant ainsi, à travers ce réseau public, d'un point

d'accès à une gigantesque infrastructure.

Mais l'utilisation d'Internet pose un problème de

taille : la sécurité des échanges.

Cette sécurité est abordée sous plusieurs

critères :

· La disponibilité : les applications et

services doivent être disponibles pour les utilisateurs.

· L'intégrité : s'assurer que les

données en transit ne peuvent être

modifiées par une personne non autorisée sans que

le destinataire ne s'en aperçoive.

· La confidentialité : s'assurer que les

données en transit ne peuvent pas être consultées par

quelqu'un d'autre que le destinataire.

· La preuve, non-répudiation :

s'assurer qu'une entité à l'origine d'un message ou d'une

transaction ne peut le nier à posteriori.

Les réseaux privés virtuels ou VPN (Virtual

Private Network) permettent de renforcer l'intégrité, la

confidentialité et dans certains cas la preuve lors d'échange de

données sur un réseau public.

Qu'est-ce qu'un réseau privé virtuel?

C'est un réseau dans le sens où c'est un

support pour les échanges électroniques de données,

privé car seuls les ordinateurs des réseaux locaux de part

et d'autre du VPN peuvent "voir" les données et virtuel car il ne

dépend pas d'une infrastructure dédiée mais utilise des

moyens logiques sur une infrastructure existante : Internet.

4

L'objectif de cette étude sera donc de faire le point

sur les outils existants en matière de connectivité

inter-réseaux ainsi que de réaliser des tests relatifs à

l'utilisation des VPN.

2. ETUDE DE L'EXISTANT

2.1. Technologies traditionnelles de connexion

inter-réseaux

2.1.1. Les lignes louées

Ces lignes sont des liaisons point à point

louées par un opérateur de télécommunication

à une entreprise. Cette ligne étant dédiée, les

performances et la sécurité sont au maximum mais le coût

d'une telle connexion reste élevé.

2.1.2. Les PVC (Permanent Virtual Circuit)

L'infrastructure de l'opérateur de

téléphonie est utilisée pour acheminer les

données entre deux sites. Le coût de cette technologie est

plus faible que les lignes louées car l'opérateur mutualise son

infrastructure.

Les performances sont donc élevées mais la

mutualisation amoindrit la sécurité.

2.1.3. Les SVC (Switched Virtual Circuit)

Le principe est identique au PVC mais ici la connexion est

établie à la demande. Lorsque des données doivent

être transférées, une connexion est établie et elle

se termine à la fin du transfert. Le temps de connexion peut cependant

induire des performances plus faibles qu'avec le PVC.

2.1.4. Les connexions

téléphoniques

Aujourd'hui, ce mode de connexion est surtout employé

pour permettre aux utilisateurs nomades de joindre le réseau de leur

entreprise.

Les performances sont faibles et le coût

généralement très élevé.

2.2. Propriétés des VPN

· Tunneling

Les informations échangées entre deux machines

d'un réseau interne d'entreprise sont rarement routables sur Internet

en

5

raison du protocole utilisé (IPX, AppleTalk...) ou de

l'utilisation d'adresses privées.

Les VPN, grâce à la technique du tunneling,

peuvent s'affranchir de ces restrictions en encapsulant les données dans

une trame IP pour les véhiculer vers leur destination tout en les

protégeant grâce au chiffrement.

· Authentification

Lors de l'implémentation d'un VPN, il est

indispensable de s'assurer de l'identité des correspondants se

connectant aux ressources.

· Contrôle d'accès

L'accès aux ressources de l'entreprise doit être

géré en fonction des droits de chaque utilisateur.

· Chiffrement et signature

Les VPN utilisent des mécanismes de chiffrement et de

signature électronique afin que seul le destinataire puisse consulter

les données échangées (confidentialité) et que

ces données ne puissent pas être modifiées pendant leur

transfert (intégrité)

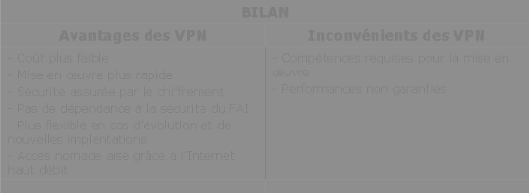

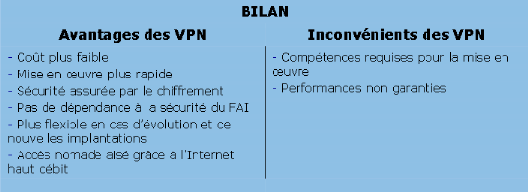

2.3. Avantages et inconvénients des VPN

2.3.1. Coût

Pour mettre en place un VPN, il est nécessaire avant

tout de disposer d'une connexion à Internet. Le coût d'une telle

connexion est abordable pour l'ensemble des entreprises et des particuliers

avec l'avènement de l'ADSL et du câble.

2.3.2. Temps de mise en oeuvre

Lorsque la connexion Internet existe, le temps de mise

en oeuvre du VPN est fonction de la complexité de la solution ou de la

technologie choisie.

Il peut aller de quelques jours à quelques semaines en

fonction de la complexité de l'environnement. En revanche, l'ajout d'un

site dans un VPN existant peut se faire en quelques heures. De plus, la mise en

oeuvre est sous le contrôle de l'entreprise.

Dans le cas des PVC/SVC, les durées de mise en oeuvre

peuvent être de plusieurs semaines en fonction du nombre de sites

à connecter. En effet, l'entreprise est tributaire de la diligence du

fournisseur de service à qui elle fait la demande.

6

Quant aux lignes louées, les délais sont de

plusieurs semaines et peuvent atteindre une année.

Figure 1 : Coût et temps de mise en oeuvre

2.3.3. Performances

La performance d'un VPN est globalement liée à

la performance d'Internet.

En conséquence, il est impossible de garantir une

bande passante ou un temps de réponse entre deux sites

interconnectés.

A contrario, les lignes louées, SVC et PVC ne sont pas

touchées par ce problème. En effet, les connexions sont

réalisées sur le réseau d'un seul opérateur qui,

ayant la maîtrise de son infrastructure, peut mettre en place les moyens

appropriés pour garantir la performance du lien.

2.3.4. Sécurité

Les VPN s'appuient sur des technologies de chiffrement

robustes et la génération et la mise en place des clés de

chiffrement est sous le contrôle du propriétaire du VPN. Le niveau

de confidentialité est donc très élevé.

Les lignes louées sont également

considérées comme très sûres parce que non

mutualisées. Mais rien n'empêche une personne mal

intentionnée située chez le fournisseur de service

d'écouter le trafic.

7

Les PVC/SVC quant à elles sont mutualisées et

utilisent des techniques de routage, traversant ainsi plusieurs

équipements avant d'arriver à destination. De plus les

données de plusieurs clients circulent sur le même support

physique.

Figure 2 : Performances et sécurité

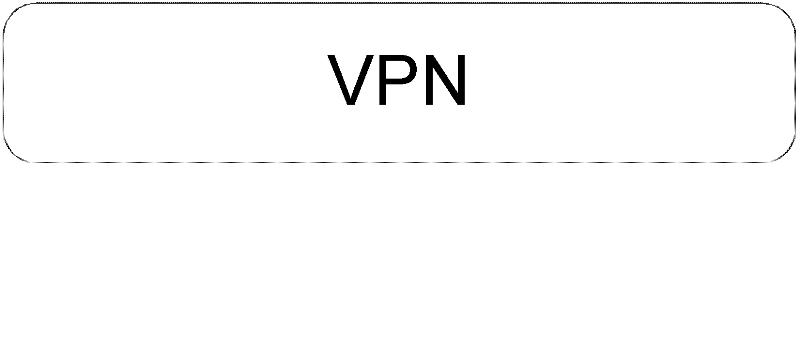

Figure 3 : Bilan

2.4. Les principales solutions du marché

2.4.1. Quelques solutions logicielles

· Checkpoint : produit commercial proposant

une vaste gamme, implémentation de IPSec et SSL, équilibrage de

charge et tolérance aux pannes.

8

· Microsoft : solutions intégrées

à ses produits, implémentation de

IPSec, PPTP (Point to Point Tunneling Protocol), L2TP (Layer 2

Tunneling Protocol), configuration complexe hors d'un domaine

Windows.

· OpenVPN : produit Open Source basé

sur OpenSSL, portabilité étendue (Linux, FreeBSD, OpenBSD, Mac

OS X, SUN Solaris, Windows 2000/XP/2003), facilité de configuration et

d'installation.

· OpenSwan : produit Open Source pour Linux

basé sur IPSec, interopérable avec L2TP/IPSec de Windows.

· Racoon : démon IKE (Internet Key

Exchange) permettant la gestion des certificats et du type

d'authentification à utiliser. Implémenté dans les

machines Unix, FreeBSD, Linux.

· Hamachi : solution commerciale. Utilise les

serveurs du fournisseur du logiciel pour établir un VPN. Version

de base gratuite. Versions pour Windows, Linux, MAC OS X.

2.4.2. Quelques solutions matérielles

Ce sont la plupart du temps des routeurs regroupant

des fonctions de VPN. Ce sont aussi des solutions vendues sous forme de

boitier prêt à configurer. Les fonctionnalités sont plus ou

moins riches : firewall, antivirus, équilibrage de charge.

· Nokia : vaste gamme de boitiers prêts

à configurer, prix pouvant dépasser 30000$, client VPN sur

téléphone portable

· Cisco : cluster pouvant atteindre 14 Gbps avec

un chiffrement

3DES, convergence des réseaux données, voix, video

à travers un VPN

· Juniper : boitiers haut de gamme, 6 Gbps en

3DES, jusqu'à

25000 tunnels par boitier

· Nortel : tout-en-un DNS/DHCP/Firewall,

clients VPN pour Palm- Pilot ...

9

2.4.3. Solutions clés en main

Fournies par les opérateurs, ces solutions vont de la

fourniture et l'administration d'équipements connectés à

internet jusqu'à la mise en place d'un réseau privé.

Outre les VPN, ces opérateurs peuvent fournir des

services tels que les pare-feux, la détection d'intrusion, la voix sur

IP...

Quelques opérateurs : AT&T, Colt

Télécommunications France, Infonet, Easynet...

2.5. Le VPN du département informatique

Association de sécurité IPSec en mode Tunel

Pluto

192.168.252.1

192.168.254.1

10.130.23.132

192.168.254.x

Tunel

OpenVPN

Borne WiFi

Client Racoon

Borne WiFi

10.130.23.131

192.168.252.x

Figure 4 : Les VPN du département informatique

Client OpenVPN

Le département informatique est configuré avec

deux VPN de types différents :

· OpenVPN basé sur OpenSSL

· KAME qui est l'implémentation IPSec de

FreeBSD et NetBSD. Elle s'utilise avec deux logiciels, racoon et setkey.

Racoon est le démon IKE (Internet Key Exchange) permettant la gestion

des certificats et le type d'authentification à utiliser. Setkey est un

outil permettant de définir les politiques de traffic. Cette

implémentation a été portée sous Linux 2.6 et un

patch existe pour Linux 2.4

10

3. CONFIGURATION DU VPN

3.1. Matériel disponible

La configuration de test est la suivante :

· Un PC équipé d'un pentium IV et

disposant de 256 MB de mémoire. Cette machine est configurée

comme serveur avec Linux ubuntu et elle est située dans le

réseau privé du département informatique.

Adresse IPv4 : 10.130.0.99

Adresse IPv6 : 2001:660:7101:1::99

· Un PC à domicile (le client)

équipé d'un pentium III à 500Mhz et de 768 MB de RAM. Ce

PC est relié à Internet au travers d'un modem/routeur ADSL

(Menara) dont le débit n'excède pas 5 Mbps.

Le routeur peut faire de la translation d'adresses et de ports

et il peut être configuré en pont (bridge). Il ne dispose pas

d'adresse IP publique fixe (attribuée par DHCP).

Ce PC est équipé de Windows XP SP2.

3.2. Installation et configuration d'OpenVPN sur le

serveur

3.2.1. Paquets à installer

L'installation est lancée par la commande :

#apt-get install openvpn

Répondre oui à la question : Faut-il

créer un périphérique

TUN/TAP?

Répondre non à la question : Faut-il

arrêter openvpn avant de le mettre à jour?

Si ce n'est pas déjà fait, installer

également OpenSSL. En effet, c'est ce programme qui servira à

sécuriser le tunnel VPN avec des clés et des certificats.

11

3.2.2. Création du certificat de l'autorité

de certification

OpenVPN est livré avec plusieurs scripts permettant de

générer plus facilement les clés et les certificats pour

OpenSSL. Ces scripts se situent dans le répertoire easy-rsa

(/usr/share/doc/openvpn/examples/easy-rsa/)

Avant d'utiliser les scripts, il faut éditer le fichier

vars pour initialiser les variables par défaut :

export KEY_COUNTRY=MA export

KEY_PROVINCE=Maroc export

KEY_CITY=Casablanca

export KEY_ORG="Dept. Informatique

MultiHexa"

export

KEY_EMAIL=dsottin@yahoo.fr

Il faut ensuite initialiser initier les variables

fraîchement modifiées avec la commande suivante :

. ./vars

Le script suivant, crée ou réinitialise le

sous-répertoire keys.

Le dossier easy-rsa doit contenir le fichier

openssl qui est le fichier de configuration par défaut

d'OpenSSL. Décompresser éventuellement ce fichier.

Le script suivant permet de créer dans keys le

certificat principal du serveur de certification ca.crt et la

clé correspondante ca.key

./build-ca

Il faut répondre aux questions posées en

modifiant éventuellement les champs remplis par défaut.

3.2.3. Création du certificat et de la clé

pour le serveur

Le script suivant permet de créer dans keys le

certificat vpntest.crt et la clé vpntest.key pour le

serveur VPN nommé vpntest :

./build-key-server vpntest

12

3.2.4. Création du certificat et de la clé

pour un client

Les scripts suivants permet de créer dans keys

le certificat client1.crt et la clé client1.key

pour le client VPN nommé client1:

. ./vars

./build-key client1

Répondre "y" à la demande de signature et de

commit. Cette opération est à renouveler pour chaque

client1.

3.2.5. Création du paramètre Diffie

Helmann

Le script suivant permet de créer dans keys le

fichier

dh1024.pem:

./build-dh

3.2.6. Résumé des certificats et des

clés créés dans keys

Certificat du serveur de certification (CA) OpenSSL : ca.crt

Clé du serveur de certification (CA) OpenSSL : ca.key Certificat du

serveur OpenVPN : vpntest.crt

Clé du serveur OpenVPN : vpntest.key Certificat du client

OpenVPN : client1.crt Clé du client OpenVPN : client1.key

3.2.7. Mise en place des certificats et des

clés

Sur le serveur OpenVPN, il faut copier les cinq fichiers suivant

dans /etc/openvpn :

o ca.crt

o ca.key

o vpntest.crt

o vpntest.key

o dh1024.pem

Les trois fichiers suivants devront être installés

sur le PC client

o ca.crt

o client1.crt

o client1.key

13

3.2.8. Configuration d'OpenVPN

Le fichier de configuration server.conf doit se trouver

dans

/etc/openvpn. Il faut spécifier le port

d'écoute d'OpenVPN, ici le port 1184.

Ce port devra être ouvert pour le serveur sur le pare-feu

du département et sur le serveur lui-même :

# Which TCP/UDP port should OpenVPN listen on?

# If you want to run multiple OpenVPN instances

# on the same machine, use a different port

# number for each one. You will need to

# open up this port on your firewall. port 1194

Il faut aussi spécifier le protocole utilisé, ici

UDP :

# TCP or UDP server?

;proto tcp proto udp

Le nom des fichiers servant à l'authentification des

clients :

# Any X509 key management system can be used.

# OpenVPN can also use a PKCS #12 formatted key file

# (see "pkcs12" directive in man page). ca ca.crt

cert vpntest.crt

key vpntest.key # This file should be kept secret

# Diffie hellman parameters.

# Generate your own with:

# openssl dhparam -out dh1024.pem 1024

# Substitute 2048 for 1024 if you are using

# 2048 bit keys. dh dh1024.pem

L'adresse du réseau virtuel, ici 192.168.252.0/24. Le

serveur aura pour adresse 192.168.252.1:

# Configure server mode and supply a VPN subnet

# for OpenVPN to draw client addresses from.

# The server will take 10.8.0.1 for itself,

# the rest will be made available to clients.

# Each client will be able to reach the server

# on 10.8.0.1. Comment this line out if you are

# ethernet bridging. See the man page for more info.

;server 10.8.0.0 255.255.255.0 server 192.168.252.0

255.255.255.0

14

Les commandes envoyées par le serveur au client pour

modifier sa table de routage. Dans ce cas tous les paquets à destination

de 10.0.0.0/8 sont redirigés vers le tunnel.

push "route 10.0.0.0 255.0.0.0"

La commande suivante indique quel sera le DNS utilisé par

le client :

push "dhcp-option DNS 10.130.0.7"

Il ne reste plus qu'à démarrer le serveur avec la

commande située dans /etc/init.d/ :

./openvpn start

3.3. Installation d'OpenVPN sur le client

Windows

3.3.1. Configuration d'OpenVPN

Après l'installation, il faut copier dans le

répertoire C:\Program files\OpenVPN\config les fichiers

précédemment créés :

o ca.crt

o client1.crt

o client1.key

Il faut également modifier le fichier de configuration

par défaut qui porte l'extension ovpn pour l'adapter à

la configuration du serveur distant. Ici l'adresse publique du serveur

distant,

193.55.128.99, doit être indiquée. Cette adresse

a été translatée par l'administrateur réseau vers

l'adresse privée du serveur VPN qui est 10.130.0.99, ainsi que le port

1194.

# The hostname/IP and port of the server.

# You can have multiple remote entries

# to load balance between the servers. remote 193.55.128.99

1194

;remote my-server-2 1194

Il faut également indiquer dans ce fichier les noms des

fichiers requis pour l'authentification :

15

# SSL/TLS parms.

# See the server config file for more

# description. It's best to use

# a separate .crt/.key file pair

# for each client. A single ca

# file can be used for all clients. ca ca.crt

cert simple.crt key simple.key

3.3.2. Connexion

Lors de la connexion, il est possible que certaines routes du

serveur ne soient pas poussées vers le client. Ceci est dû aux

droits limités que possède le client.

Il faut alors lui donner des droits restreints au

réseau ou démarrer le client OpenVPN avec les droits plus

élevés d'un autre utilisateur.

La commande runas.exe le permet :

runas.exe /profile /user:dell\user_sup /savecred "C:\Program

Files\OpenVPN\bin\openvpn-gui-1.0.3.exe"

Ici dell est le nom de la machine et user_sup

l'utilisateur possédant des droits étendus.

Cette commande doit être lancée la

première fois par l'utilisateur aux droits étendus qui doit

indiquer son mot de passe. Le paramètre /savecred sauvegarde

ce mot de passe permettant par la suite à l'utilisateur ordinaire de

lancer OpenVPN par cette commande.

4. TESTS

4.1. Routage

Voici la table de routage du client lorsque le VPN est

établi. Elle montre l'établissement des routes vers les

réseaux

192.168.252.0/24 et 10.0.0.0 poussées par le serveur:

16

Avant l'établissement du VPN :

C:\>route print

=====================================================================

======

Liste d'Interfaces

0x1 ........................... MS TCP Loopback interface

0x2 ...00 ff 4e 0f d5 98 ...... TAP-Win32 Adapter V9 - Miniport

d'ordonnancement de paquets

0x10004 ...00 c0 4f 01 ab 4f ...... Controleur Fast Ethernet

intégré 3Com 3C918 (compatible 3C905B-TX) - Miniport

d'ordonnancement de paquets

=====================================================================

======

=====================================================================

====== Itinéraires actifs :

Destination réseau Masque réseau Adr. passerelle

Adr. interface Métrique

0.0.0.0 0.0.0.0 192.168.1.1 192.168.1.20 20

127.0.0.0 255.0.0.0 127.0.0.1 127.0.0.1 1

192.168.1.0 255.255.255.0 192.168.1.20 192.168.1.20 20

192.168.1.20 255.255.255.255 127.0.0.1 127.0.0.1 20

192.168.1.255 255.255.255.255 192.168.1.20 192.168.1.20 20

224.0.0.0 240.0.0.0 192.168.1.20 192.168.1.20 20

255.255.255.255 255.255.255.255 192.168.1.20 192.168.1.20 1

255.255.255.255 255.255.255.255 192.168.1.20 2 1

Passerelle par défaut : 192.168.1.1

Après l'établissement du VPN :

C:\>route print

=====================================================================

======

Liste d'Interfaces

0x1 ........................... MS TCP Loopback interface

0x2 ...00 ff 4e 0f d5 98 ...... TAP-Win32 Adapter V9 - Miniport

d'ordonnanceme de paquets

0x10004 ...00 c0 4f 01 ab 4f ...... Contrleur Fast Ethernet

intÚgrÚ 3Com 3C91 (compatible 3C905B-TX) - Miniport

d'ordonnancement de paquets

=====================================================================

======

=====================================================================

====== Itinéraires actifs :

Destination réseau Masque réseau Adr. passerelle

Adr. interface Métrique

0.0.0.0 0.0.0.0 192.168.1.1 192.168.1.20 20

10.0.0.0 255.0.0.0 192.168.252.5 192.168.252.6 1

127.0.0.0 255.0.0.0 127.0.0.1 127.0.0.1 1

192.168.1.0 255.255.255.0 192.168.1.20 192.168.1.20 20

192.168.1.20 255.255.255.255 127.0.0.1 127.0.0.1 20

192.168.1.255 255.255.255.255 192.168.1.20 192.168.1.20 20

192.168.252.1 255.255.255.255 192.168.252.5 192.168.252.6

1

192.168.252.4 255.255.255.252 192.168.252.6 192.168.252.6

30

192.168.252.6 255.255.255.255 127.0.0.1 127.0.0.1 30

192.168.252.255 255.255.255.255 192.168.252.6 192.168.252.6

30

224.0.0.0 240.0.0.0 192.168.1.20 192.168.1.20 20

224.0.0.0 240.0.0.0 192.168.252.6 192.168.252.6 30

255.255.255.255 255.255.255.255 192.168.1.20 192.168.1.20 1

255.255.255.255 255.255.255.255 192.168.252.6 192.168.252.6

1

Passerelle par défaut : 192.168.1.1

=====================================================================

======

17

Lorsque la connexion VPN est fermée, la table de routage

est rendue à son état initial.

4.2. Samba

Afin de tester les performances du VPN, quelques tests sont

réalisés sur un montage NFS ainsi que sur un partage Samba.

L'accès au partage Samba est très facile pour

l'utilisateur. Il suffit de lui donner le chemin du volume partagé pour

qu'il l'affiche dans les Favoris Réseau.

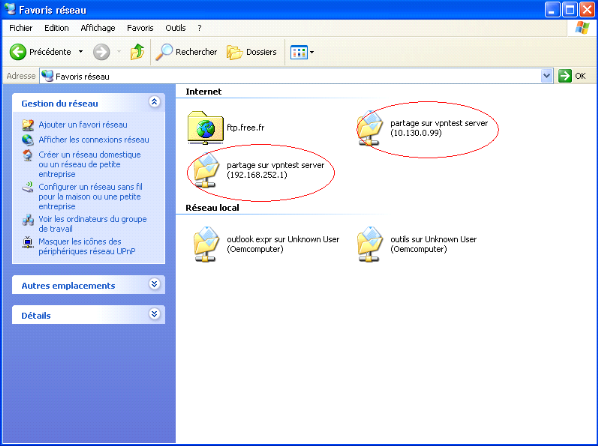

Figure 5 : Favoris réseau sur le client VPN

On voit sur cette figure que l'accès au dossier samba

sur le serveur VPN

peut se faire par l'adresse virtuelle 192.168.252.1 et par

l'adresse privée

10.130.0.99.

4.3. NFS

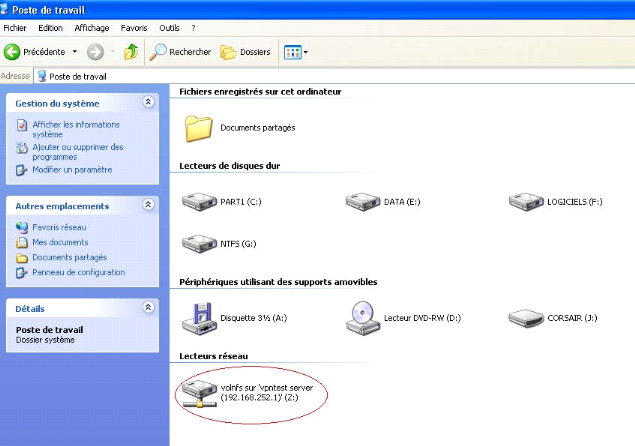

Le volume exporté par le serveur NFS s'appelle

volnfs. Tout comme pour le partage Samba, ce volume est

hébergé sur le serveur VPN.

18

Le client NFS utilisé sur Windows s'appelle NfsAxe.

Microsoft propose sa solution NFS appelée "Services for

Unix"1, solution qu'il a été impossible de configurer

lors des tests.

NfsAxe est une version d'essai limitée à une

utilisation de 30mn. Au bout de ce laps de temps, le volume est

démonté et il faut de nouveau le remonter. Cette utilisation

est néanmoins suffisante pour les tests à

réaliser.

Figure 6 : Fenêtre de configuration de NfsAxe

4.4. Performances

A cet effet, il s'agit de lire et d'écrire dans un fichier

au format Word de 5MB. Ce même fichier a été placé

dans les volumes Samba et NFS.

1 Après avoir été payante, cette

solution est aujourd'hui proposée gratuitement.

19

Figure 7 : Volume NFS

Test NFS : le fichier s'ouvre en 3s environ. Après une

modification, le fichier est enregistré et il s'écoule 2mn30

avant qu'il soit à nouveau accessible!

Test Samba : le fichier s'ouvre dans les mêmes temps

mais son enregistrement est plus rapide : 1mn30.

Ceci montre que les temps de traitement sont assez longs dans

cette configuration et qu'une telle utilisation manque de confort. Une

solution alternative consiste à travailler sur une copie locale du

fichier.

4.5. Navigation Internet1

Ce test a pour but de vérifier l'accessibilité

à l'intranet du département ainsi que les routes

empruntées par les paquets en fonction des sites visités.

La commande netsh permet de voir la configuration DNS

de l'ordinateur local avant l'établissement du VPN.

Ci-dessous, "Connexion au réseau local 6"

désigne l'interface réseau réservée au VPN. Le

VPN n'est pour l'instant pas établi.

1 Afin de bénéficier d'une

configuration de "production" et pleinement fonctionnelle, les tests sont ici

réalisés sur le VPN du département informatique.

20

netsh interface ip>show dns

Configuration pour l'interface "Connexion au réseau

local 6" Serveurs DNS configurés via DHCP : Aucun

Enregistrer avec le suffixe : Principale uniquement

Configuration pour l'interface "Connexion au réseau

local" Serveurs DNS configurés via DHCP : 192.168.1.1

Enregistrer avec le suffixe : Principale uniquement

Après établissement du VPN, l'adresse du DNS

situé sur le réseau privé apparaît : 10.130.0.2.

netsh interface ip>show dns

Configuration pour l'interface "Connexion au réseau

local 6" Serveurs DNS configurés via DHCP : 10.130.0.2

Enregistrer avec le suffixe : Principale uniquement

Configuration pour l'interface "Connexion au réseau

local" Serveurs DNS configurés via DHCP : 192.168.1.1

Enregistrer avec le suffixe : Principale uniquement

Le VPN étant établi, voici l'itinéraire

à destination de

Erreur !

Référence de lien hypertexte non valide.

tracert">C:\>tracert.www.multihexa.com

Détermination de l'itinéraire vers

panoramix.info.unicaen.fr [10.130.0.3]

avec un maximum de 30 sauts :

1 87 ms 86 ms 86 ms 10.130.23.1

2 80 ms 105 ms 171 ms panoramix.multihexa.com

[10.130.0.3]

Itinéraire déterminé.

L'itinéraire sans le tunnel :

C:\>tracert

www.multihexa.com

Détermination de l'itinéraire vers

panoramix.info.unicaen.fr [193.55.128.20]

avec un maximum de 30 sauts :

1 1 ms 1 ms <1 ms neufbox [192.168.1.1]

2 116 ms 109 ms * 1.103.198-77.rev.gaoland.net

[77.198.103.1]

3 * * 110 ms 193.234.119-80.rev.gaoland.net

[80.119.234.193]

4 99 ms 76 ms 67 ms V3850.nts1-co-1.gaoland.net

[84.96.251.129]

5 88 ms 60 ms 47 ms Renater.sfinx.tm.fr

[194.68.129.102]

6 * 145 ms 157 ms nri-a-g1-0-0-101.cssi.renater.fr

[193.51.187.17]

7 125 ms 136 ms 154 ms rouen-pos2-0.cssi.renater.fr

[193.51.179.22]

8 133 ms 132 ms 124 ms caen-pos2-0.cssi.renater.fr

[193.51.180.21]

9 152 ms 151 ms 150 ms vikman-caen.cssi.renater.fr

[193.51.184.225]

10 111 ms 60 ms 49 ms 193.55.134.252

11 * * * Délai d'attente de la demande

dépassé.

12 99 ms 76 ms 111 ms panoramix.multihexa.com

[193.55.128.20] Itinéraire déterminé.

21

Dans le premier cas, le nom est résolu par le DNS

interne et ce dernier fournit donc l'adresse privée du serveur web.

L'accès est donc direct à partir de l'intranet.

Dans le second cas, le tunnel étant fermé, c'est

le FAI, qui va renvoyer l'itinéraire.

Et si, le tunnel étant ouvert, on cherche à

accéder à l'extérieur de l'université, par exemple

www.oreilly.com, là aussi

c'est le FAI qui renvoie l'itinéraire. En cas de requête sur

ce site, les paquets transiteront par la voie habituelle,

c'est-à-dire en dehors du tunnel.

C:\>tracert www.oreilly.com

Détermination de l'itinérai

re vers www.oreilly.com

[208.201.239.37]

avec un maximum de 30 sauts :

1 <1 ms <1 ms <1 ms neufbox [192.168.1.1]

2 113 ms 74 ms 84 ms 1.103.198-77.rev.gaoland.net

[77.198.103.1]

3 * * * Délai d'attente de la demande

dépassé.

4 79 ms 64 ms 76 ms beyond-3491.aub.giga.parix.net

[198.32.247.93]

5 299 ms 309 ms 328 ms pos1-1.br01.sjo01.pccwbtn.net

[63.218.6.54]

6 283 ms 214 ms 216 ms

layer42.ge3-2.br01.sjo01.pccwbtn.net [63.218.7.6]

7 290 ms 303 ms 329 ms

te1-1p4-91.core3.eqx.layer42.net [69.36.239.146]

8 285 ms * 282 ms te1-1-930.core1.scl.layer42.net

[69.36.239.157]

9 * 277 ms 275 ms te1-1-925.core2.scl.layer42.net

[69.36.239.125]

10 325 ms 313 ms 285 ms

te1-1-932.core1.pao.layer42.net [69.36.239.173]

11 242 ms 265 ms 283 ms

te1-1-929.core1.sf2.layer42.net [69.36.239.154]

12 * 304 ms 304 ms 115.ae0.gw4.200p-sf.sonic.net

[208.106.96.165]

13 297 ms 267 ms 259 ms 0.ge-0-1-0.gw.sr.sonic.net

[64.142.0.197]

14 225 ms 281 ms 309 ms gig50.dist1-1.sr.sonic.net

[208.201.224.30]

15 202 ms 240 ms * ora-demarc.customer.sonic.net

[64.142.122.36]

16 * 332 ms 279 ms

www.oreillynet.com

[208.201.239.37]

Itinéraire déterminé.

4.6. Connectivité IPv6

Il s'agit de joindre le serveur VPN sur son adresse Ipv6 :

2001:660:7101:1::99

Le FAI ne fournissant pas d'adresse IPv6, il est

nécessaire pour le client de passer par des moyens de substitution par

exemple le

6to4.

Le 6to4 est un système de tunnel IPv6 sur IPv4. Il est

conçu pour une machine ayant une IPv4 publique.

6to4 attribue automatiquement une adresse IPv6 dans le

réseau

2002::/16, adresse fabriquée directement

à partir de l'IPv4 publique.

22

Exemple: l'adresse 77.80.54.220

s'écrira en hexadécimal:

4D.50.36.DC

Ainsi une adresse IPv6 6to4 "liée" correspond à

cette adresse IPv4 pourra être :

2002:4D50:36DC:ABCD::2

Les serveurs de tunnel 6to4 s'appellent des "6to4 Relay

Router". Une adresse IPv4 (192.88.99.1) est dédiée sur Internet

à cet effet. N'importe lequel des 6to4 relay routers d'Internet

est joignable par cette adresse. Il s'agit d'une adresse annoncée par

plusieurs réseaux disposant de serveurs de tunnels 6to4, et donc

existant de multiples fois sur Internet. Ce système permet au client

d'envoyer ses paquets au serveur de tunnel le plus proche automatiquement.

Cette adresse IPv4 est donc une adresse anycast.

4.6.1. Configuration1

La configuration du relais 6to4 se fait avec la commande

netsh2

Si ce n'est pas déjà fait, installer la pile IPv6

:

netsh>inerfacet ipv6

OK

netsh interface ipv6>install

OK

Préciser le relais 6to4 à utiliser, puis activer le

tunnel :

netsh interface ipv6>6to4 set relay 192.88.99.1

enabled

OK

netsh interface ipv6>6to4 set state enabled

OK

6to4 est maintenant configuré et il est possible de faire

un ping sur une adresse IPv6 :

1 Il est impératif que le modem soit

configuré en mode bridge afin que l'adresse IP publique

allouée par le FAI soit directement accessible.

2 Cette commande disponible sous les OS de la famille

Windows (XP/2000/2003) permet de configurer dynamiquement le réseau sans

redémarrage du système!

23

C:\>ping -a 2001:660:7101::2

Envoi d'une requête 'ping' sur router.info.unicaen.fr

[2001:660:7101::2] avec 32 octets de données :

Réponse de 2001:660:7101::2 : temps=55 ms

Réponse de 2001:660:7101::2 : temps=56 ms Réponse de

2001:660:7101::2 : temps=56 ms Réponse de 2001:660:7101::2 : temps=56

ms

Statistiques Ping pour 2001:660:7101::2:

Paquets : envoyés = 4, reçus = 4, perdus = 0

(perte 0%), Durée approximative des boucles en millisecondes :

Minimum = 55ms, Maximum = 56ms, Moyenne = 55ms

C:\>

Ce dispositif va donc permettre de joindre le serveur VPN sur son

adresse IPv6 puis un tunnel IPv4 sera établi.

Ceci montre les possibilités de 6to4 mais il aurait

été plus judicieux d'aller plus loin et de mettre en place un

tunnel IPv6.

5. APPLICATIONS DES VPN

En premier lieu, les VPN permettent d'accéder aux

intranets distants, fussent-ils au bout du monde, de manière

aisée et sécurisée.

L'application la plus courante des VPN est certainement

l'accès à l'intranet distant ainsi qu'au partage de

fichiers.

De manière plus générale, on peut faire

à travers un VPN tout ce qu'on ferait si l'on se trouvait physiquement

sur le site distant, hormis sans doute de se lever pour aller chercher ses

travaux d'impression sur les imprimantes distantes.

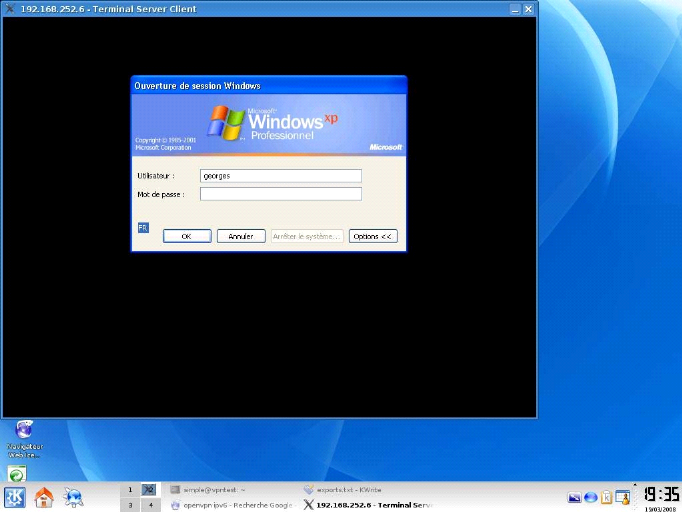

Il est par exemple possible d'ouvrir une session Windows

(Figure 8) sur une machine Linux sans être

obligé de configurer les multiples ports des machines (PC et routeurs)

en fonction de l'application que l'on désire utiliser.

24

Figure 8 : Ouverture de session Windows sur un PC Linux

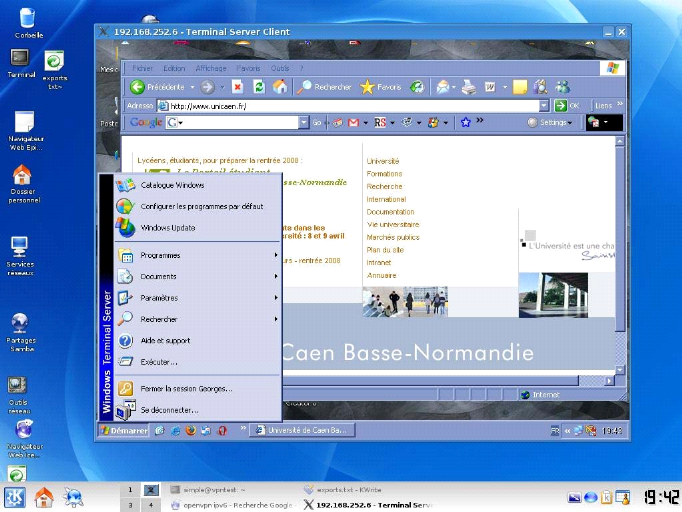

Il est ainsi possible de bénéficier de tout

l'environnement de travail d'une machine distante (Figure

9), de l'accès aux fichiers, des préférences

des réglages, de la messagerie personnalisée...

25

Figure 9 : Bureau à distance

On peut opposer SSH et VPN. Les deux systèmes

permettent d'accéder à des ressources distantes de manière

sécurisée.

SSH sera peut être préféré des

administrateurs système qui travaillent souvent en ligne de commande

et qui peuvent se connecter rapidement au site distant.

Pour un utilisateur ordinaire, le VPN est d'un

accès plus facile puisque beaucoup d'opérations peuvent

être automatisées lors de la création du tunnel, notamment

le montage des ressources partagées.

Par exemple le script suivant va lancer la création du

tunnel puis le montage des ressources partagées à

l'extrémité du tunnel.

"C:\Program Files\OpenVPN\bin\openvpn-gui.exe" --connect

maconfig.ovpn

Net use

\\nom_de_la_machine_distante\ressource_partagée

On peut même imaginer dans des

développements futurs qu'il devienne possible de transporter le

logiciel et les informations d'authentification sur une clé USB pour

ainsi créer son tunnel favori "à la volée" sur n'importe

quel ordinateur.

26

6. CONCLUSION

Les VPN permettent donc aux réseaux privés de

s'étendre et de se relier entre eux au travers d'Internet.

Pour s'équiper, les grandes entreprises auront tendance

à se tourner vers des solutions clés en main ou des

équipements dédiés (boitiers électroniques,

routeurs).

Les petites entreprises ou les particuliers, quant à

eux, iront plutôt vers des solutions logicielles moins

coûteuses.

L'étude a principalement porté sur

l'installation, la configuration et le fonctionnement d'OpenVPN, solution par

ailleurs utilisée au sein du département informatique.

Ce logiciel Open Source basé sur OpenSSL à pour,

lui, l'avantage d'une mise en place facile.

Il existe malgré tout d'autres solutions, comme celle

de Microsoft avec le protocole PPTP (Point to Point Tunneling Protocol)1

et surtout IPSec qui n'a pas été testé ici notamment

en raison d'une sous-estimation de sa complexité.

En effet, les concepts développés dans IPSec, sa

configuration et la mise en place d'un tunnel basé sur cette technologie

sont d'un abord autrement plus difficile que celui de OpenVPN.

Malgré tout, cette voie mérite d'être

sérieusement explorée, IPSec étant nativement

implanté dans les piles IPv4 et IPv6.

1 L'étude de cette solution s'est

volontairement limité à l'installation et la configuration de

PPTP(voir en annexe).

27

7. ANNEXES

7.1. Fichier de configuration du serveur

OpenVPN

#################################################

# Sample OpenVPN 2.0 config file for #

# multi-client server. #

# #

# This file is for the server side #

# of a many-clients <-> one-server #

# OpenVPN configuration. #

# #

# OpenVPN also supports #

# single-machine <-> single-machine #

# configurations (See the Examples page #

# on the web site for more info). #

# #

# This config should work on Windows #

# or Linux/BSD systems. Remember on #

# Windows to quote pathnames and use #

# double backslashes, e.g.: #

# "C:\\Program Files\\OpenVPN\\config\\foo.key" #

# #

# Comments are preceded with '#' or ';' #

#################################################

# Which local IP address should OpenVPN

# listen on? (optional)

;local a.b.c.d

# Which TCP/UDP port should OpenVPN listen on?

# If you want to run multiple OpenVPN instances

# on the same machine, use a different port

# number for each one. You will need to

# open up this port on your firewall. port 1194

# TCP or UDP server?

;proto tcp proto udp

# "dev tun" will create a routed IP tunnel,

# "dev tap" will create an ethernet tunnel.

# Use "dev tap0" if you are ethernet bridging

# and have precreated a tap0 virtual interface

# and bridged it with your ethernet interface.

# If you want to control access policies

# over the VPN, you must create firewall

# rules for the the TUN/TAP interface.

# On non-Windows systems, you can give

# an explicit unit number, such as tun0.

# On Windows, use "dev-node" for this.

# On most systems, the VPN will not function

# unless you partially or fully disable

# the firewall for the TUN/TAP interface.

;dev tap dev tun

# Windows needs the TAP-Win32 adapter name

# from the Network Connections panel if you

# have more than one. On XP SP2 or higher,

# you may need to selectively disable the

28

# Windows firewall for the TAP adapter.

# Non-Windows systems usually don't need this.

;dev-node MyTap

# SSL/TLS root certificate (ca), certificate

# (cert), and private key (key). Each client

# and the server must have their own cert and

# key file. The server and all clients will

# use the same ca file.

#

# See the "easy-rsa" directory for a series

# of scripts for generating RSA certificates

# and private keys. Remember to use

# a unique Common Name for the server

# and each of the client certificates.

#

# Any X509 key management system can be used.

# OpenVPN can also use a PKCS #12 formatted key file

# (see "pkcs12" directive in man page). ca ca.crt

cert vpntest.crt

key vpntest.key # This file should be kept secret

# Diffie hellman parameters.

# Generate your own with:

# openssl dhparam -out dh1024.pem 1024

# Substitute 2048 for 1024 if you are using

# 2048 bit keys. dh dh1024.pem

# Configure server mode and supply a VPN subnet

# for OpenVPN to draw client addresses from.

# The server will take 10.8.0.1 for itself,

# the rest will be made available to clients.

# Each client will be able to reach the server

# on 10.8.0.1. Comment this line out if you are

# ethernet bridging. See the man page for more info.

;server 10.8.0.0 255.255.255.0 server 192.168.252.0

255.255.255.0

# Maintain a record of client <-> virtual IP address

# associations in this file. If OpenVPN goes down or

# is restarted, reconnecting clients can be assigned

# the same virtual IP address from the pool that was

# previously assigned. ifconfig-pool-persist ipp.txt

# Configure server mode for ethernet bridging.

# You must first use your OS's bridging capability

# to bridge the TAP interface with the ethernet

# NIC interface. Then you must manually set the

# IP/netmask on the bridge interface, here we

# assume 10.8.0.4/255.255.255.0. Finally we

# must set aside an IP range in this subnet

# (start=10.8.0.50 end=10.8.0.100) to allocate

# to connecting clients. Leave this line commented

# out unless you are ethernet bridging.

;server-bridge 10.8.0.4 255.255.255.0 10.8.0.50 10.8.0.100

# Push routes to the client to allow it

# to reach other private subnets behind

# the server. Remember that these

# private subnets will also need

# to know to route the OpenVPN client

# address pool (10.8.0.0/255.255.255.0)

# back to the OpenVPN server.

;push "route 192.168.10.0 255.255.255.0"

;push "route 192.168.20.0 255.255.255.0" push "route 10.0.0.0

255.0.0.0"

push "route 10.130.0.0 255.255.0.0"

29

# To assign specific IP addresses to specific

# clients or if a connecting client has a private

# subnet behind it that should also have VPN access,

# use the subdirectory "ccd" for client-specific

# configuration files (see man page for more info).

# EXAMPLE: Suppose the client

# having the certificate common name "Thelonious"

# also has a small subnet behind his connecting

# machine, such as 192.168.40.128/255.255.255.248.

# First, uncomment out these lines:

;client-config-dir ccd

;route 192.168.40.128 255.255.255.248

# Then create a file ccd/Thelonious with this line:

# iroute 192.168.40.128 255.255.255.248

# This will allow Thelonious' private subnet to

# access the VPN. This example will only work

# if you are routing, not bridging, i.e. you are

# using "dev tun" and "server" directives.

# EXAMPLE: Suppose you want to give

# Thelonious a fixed VPN IP address of 10.9.0.1.

# First uncomment out these lines:

;client-config-dir ccd

;route 10.9.0.0 255.255.255.252

# Then add this line to ccd/Thelonious:

# ifconfig-push 10.9.0.1 10.9.0.2

# Suppose that you want to enable different

# firewall access policies for different groups

# of clients. There are two methods:

# (1) Run multiple OpenVPN daemons, one for each

# group, and firewall the TUN/TAP interface

# for each group/daemon appropriately.

# (2) (Advanced) Create a script to dynamically

# modify the firewall in response to access

# from different clients. See man

# page for more info on learn-address script.

;learn-address ./script

# If enabled, this directive will configure

# all clients to redirect their default

# network gateway through the VPN, causing

# all IP traffic such as web browsing and

# and DNS lookups to go through the VPN

# (The OpenVPN server machine may need to NAT

# the TUN/TAP interface to the internet in

# order for this to work properly).

# CAVEAT: May break client's network config if

# client's local DHCP server packets get routed

# through the tunnel. Solution: make sure

# client's local DHCP server is reachable via

# a more specific route than the default route

# of 0.0.0.0/0.0.0.0.

push "redirect-gateway def1"

# Certain Windows-specific network settings

# can be pushed to clients, such as DNS

# or WINS server addresses. CAVEAT:

#

http://openvpn.net/faq.html#dhcpcaveats

push "dhcp-option DNS 10.130.0.7"

;push "dhcp-option WINS 10.8.0.1"

# Uncomment this directive to allow different

# clients to be able to "see" each other.

# By default, clients will only see the server.

# To force clients to only see the server, you

# will also need to appropriately firewall the

# server's TUN/TAP interface.

;client-to-client

30

# Uncomment this directive if multiple clients

# might connect with the same certificate/key

# files or common names. This is recommended

# only for testing purposes. For production use,

# each client should have its own certificate/key

# pair.

#

# IF YOU HAVE NOT GENERATED INDIVIDUAL

# CERTIFICATE/KEY PAIRS FOR EACH CLIENT,

# EACH HAVING ITS OWN UNIQUE "COMMON NAME",

# UNCOMMENT THIS LINE OUT.

;duplicate-cn

# The keepalive directive causes ping-like

# messages to be sent back and forth over

# the link so that each side knows when

# the other side has gone down.

# Ping every 10 seconds, assume that remote

# peer is down if no ping received during

# a 120 second time period. keepalive 10 120

# For extra security beyond that provided

# by SSL/TLS, create an "HMAC firewall"

# to help block DoS attacks and UDP port flooding.

#

# Generate with:

# openvpn --genkey --secret ta.key

#

# The server and each client must have

# a copy of this key.

# The second parameter should be '0'

# on the server and '1' on the clients.

;tls-auth ta.key 0 # This file is secret

# Select a cryptographic cipher.

# This config item must be copied to

# the client config file as well.

;cipher BF-CBC # Blowfish (default)

;cipher AES-128-CBC # AES

;cipher DES-EDE3-CBC # Triple-DES

# Enable compression on the VPN link.

# If you enable it here, you must also

# enable it in the client config file. comp-lzo

# The maximum number of concurrently connected

# clients we want to allow.

;max-clients 100

# It's a good idea to reduce the OpenVPN

# daemon's privileges after initialization.

#

# You can uncomment this out on

# non-Windows systems.

;user nobody

;group nogroup

# The persist options will try to avoid

# accessing certain resources on restart

# that may no longer be accessible because

# of the privilege downgrade. persist-key

persist-tun

# Output a short status file showing

# current connections, truncated

# and rewritten every minute. status openvpn-status.log

31

# By default, log messages will go to the syslog (or

# on Windows, if running as a service, they will go to

# the "\Program Files\OpenVPN\log" directory).

# Use log or log-append to override this default.

# "log" will truncate the log file on OpenVPN startup,

# while "log-append" will append to it. Use one

# or the other (but not both).

;log openvpn.log

;log-append openvpn.log

# Set the appropriate level of log

# file verbosity.

#

# 0 is silent, except for fatal errors

# 4 is reasonable for general usage

# 5 and 6 can help to debug connection problems

# 9 is extremely verbose verb 3

# Silence repeating messages. At most 20

# sequential messages of the same message

# category will be output to the log.

;mute 20# a unique Common Name for the server

# and each of the client certificates.

#

# Any X509 key management system can be used.

# OpenVPN can also use a PKCS #12 formatted key file

# (see "pkcs12" directive in man page). ca ca.crt

cert vpntest.crt

key vpntest.key # This file should be kept secret

# Diffie hellman parameters.

# Generate your own with:

# openssl dhparam -out dh1024.pem 1024

# Substitute 2048 for 1024 if you are using

# 2048 bit keys. dh dh1024.pem

# Configure server mode and supply a VPN subnet

# for OpenVPN to draw client addresses from.

# The server will take 10.8.0.1 for itself,

# the rest will be made available to clients.

# Each client will be able to reach the server

# on 10.8.0.1. Comment this line out if you are

# ethernet bridging. See the man page for more info.

;server 10.8.0.0 255.255.255.0 server 192.168.252.0

255.255.255.0

# Maintain a record of client <-> virtual IP address

# associations in this file. If OpenVPN goes down or

# is restarted, reconnecting clients can be assigned

# the same virtual IP address from the pool that was

# previously assigned. ifconfig-pool-persist ipp.txt

# Configure server mode for ethernet bridging.

# You must first use your OS's bridging capability

# to bridge the TAP interface with the ethernet

# NIC interface. Then you must manually set the

# IP/netmask on the bridge interface, here we

# assume 10.8.0.4/255.255.255.0. Finally we

# must set aside an IP range in this subnet

# (start=10.8.0.50 end=10.8.0.100) to allocate

# to connecting clients. Leave this line commented

# out unless you are ethernet bridging.

;server-bridge 10.8.0.4 255.255.255.0 10.8.0.50 10.8.0.100

# Push routes to the client to allow it

# to reach other private subnets behind

# the server. Remember that these

32

# private subnets will also need

# to know to route the OpenVPN client

# address pool (10.8.0.0/255.255.255.0)

# back to the OpenVPN server.

;push "route 192.168.10.0 255.255.255.0"

;push "route 192.168.20.0 255.255.255.0" push "route 10.0.0.0

255.0.0.0"

push "route 10.130.0.0 255.255.0.0"

# To assign specific IP addresses to specific

# clients or if a connecting client has a private

# subnet behind it that should also have VPN access,

# use the subdirectory "ccd" for client-specific

# configuration files (see man page for more info).

# EXAMPLE: Suppose the client

# having the certificate common name "Thelonious"

# also has a small subnet behind his connecting

# machine, such as 192.168.40.128/255.255.255.248.

# First, uncomment out these lines:

;client-config-dir ccd

;route 192.168.40.128 255.255.255.248

# Then create a file ccd/Thelonious with this line:

# iroute 192.168.40.128 255.255.255.248

# This will allow Thelonious' private subnet to

# access the VPN. This example will only work

# if you are routing, not bridging, i.e. you are

# using "dev tun" and "server" directives.

# EXAMPLE: Suppose you want to give

# Thelonious a fixed VPN IP address of 10.9.0.1.

# First uncomment out these lines:

;client-config-dir ccd

;route 10.9.0.0 255.255.255.252

# Then add this line to ccd/Thelonious:

# ifconfig-push 10.9.0.1 10.9.0.2

# Suppose that you want to enable different

# firewall access policies for different groups

# of clients. There are two methods:

# (1) Run multiple OpenVPN daemons, one for each

# group, and firewall the TUN/TAP interface

# for each group/daemon appropriately.

# (2) (Advanced) Create a script to dynamically

# modify the firewall in response to access

# from different clients. See man

# page for more info on learn-address script.

;learn-address ./script

# If enabled, this directive will configure

# all clients to redirect their default

# network gateway through the VPN, causing

# all IP traffic such as web browsing and

# and DNS lookups to go through the VPN

# (The OpenVPN server machine may need to NAT

# the TUN/TAP interface to the internet in

# order for this to work properly).

# CAVEAT: May break client's network config if

# client's local DHCP server packets get routed

# through the tunnel. Solution: make sure

# client's local DHCP server is reachable via

# a more specific route than the default route

# of 0.0.0.0/0.0.0.0.

push "redirect-gateway def1"

# Certain Windows-specific network settings

# can be pushed to clients, such as DNS

# or WINS server addresses. CAVEAT:

#

http://openvpn.net/faq.html#dhcpcaveats

push "dhcp-option DNS 10.130.0.7"

;push "dhcp-option WINS 10.8.0.1"

33

# Uncomment this directive to allow different

# clients to be able to "see" each other.

# By default, clients will only see the server.

# To force clients to only see the server, you

# will also need to appropriately firewall the

# server's TUN/TAP interface.

;client-to-client

# Uncomment this directive if multiple clients

# might connect with the same certificate/key

# files or common names. This is recommended

# only for testing purposes. For production use,

# each client should have its own certificate/key

# pair.

#

# IF YOU HAVE NOT GENERATED INDIVIDUAL

# CERTIFICATE/KEY PAIRS FOR EACH CLIENT,

# EACH HAVING ITS OWN UNIQUE "COMMON NAME",

# UNCOMMENT THIS LINE OUT.

;duplicate-cn

# The keepalive directive causes ping-like

# messages to be sent back and forth over

# the link so that each side knows when

# the other side has gone down.

# Ping every 10 seconds, assume that remote

# peer is down if no ping received during

# a 120 second time period. keepalive 10 120

# For extra security beyond that provided

# by SSL/TLS, create an "HMAC firewall"

# to help block DoS attacks and UDP port flooding.

#

# Generate with:

# openvpn --genkey --secret ta.key

#

# The server and each client must have

# a copy of this key.

# The second parameter should be '0'

# on the server and '1' on the clients.

;tls-auth ta.key 0 # This file is secret

# Select a cryptographic cipher.

# This config item must be copied to

# the client config file as well.

;cipher BF-CBC # Blowfish (default)

;cipher AES-128-CBC # AES

;cipher DES-EDE3-CBC # Triple-DES

# Enable compression on the VPN link.

# If you enable it here, you must also

# enable it in the client config file. comp-lzo

# The maximum number of concurrently connected

# clients we want to allow.

;max-clients 100

# It's a good idea to reduce the OpenVPN

# daemon's privileges after initialization.

#

# You can uncomment this out on

# non-Windows systems.

;user nobody

;group nogroup

# The persist options will try to avoid

# accessing certain resources on restart

# that may no longer be accessible because

34

# of the privilege downgrade. persist-key

persist-tun

# Output a short status file showing

# current connections, truncated

# and rewritten every minute. status openvpn-status.log

# By default, log messages will go to the syslog (or

# on Windows, if running as a service, they will go to

# the "\Program Files\OpenVPN\log" directory).

# Use log or log-append to override this default.

# "log" will truncate the log file on OpenVPN startup,

# while "log-append" will append to it. Use one

# or the other (but not both).

;log openvpn.log

;log-append openvpn.log

# Set the appropriate level of log

# file verbosity.

#

# 0 is silent, except for fatal errors

# 4 is reasonable for general usage

# 5 and 6 can help to debug connection problems

# 9 is extremely verbose verb 3

# Silence repeating messages. At most 20

# sequential messages of the same message

# category will be output to the log.

;mute 20

35

7.2. Fichier de configuration du client

OpenVPN

##############################################

# Sample client-side OpenVPN 2.0 config file #

# for connecting to multi-client server. #

# #

# This configuration can be used by multiple #

# clients, however each client should have #

# its own cert and key files. #

# #

# On Windows, you might want to rename this #

# file so it has a .ovpn extension #

##############################################

# Specify that we are a client and that we

# will be pulling certain config file directives

# from the server. client

# Use the same setting as you are using on

# the server.

# On most systems, the VPN will not function

# unless you partially or fully disable

# the firewall for the TUN/TAP interface.

;dev tap dev tun

# Windows needs the TAP-Win32 adapter name

# from the Network Connections panel

# if you have more than one. On XP SP2,

# you may need to disable the firewall

# for the TAP adapter.

;dev-node MyTap

# Are we connecting to a TCP or

# UDP server? Use the same setting as

# on the server.

;proto tcp proto udp

# The hostname/IP and port of the server.

# You can have multiple remote entries

# to load balance between the servers. remote 193.55.128.99

1194

;remote my-server-2 1194

# Choose a random host from the remote

# list for load-balancing. Otherwise

# try hosts in the order specified.

;remote-random

# Keep trying indefinitely to resolve the

# host name of the OpenVPN server. Very useful

# on machines which are not permanently connected

# to the internet such as laptops. resolv-retry infinite

# Most clients don't need to bind to

# a specific local port number. nobind

# Downgrade privileges after initialization (non-Windows only)

;user nobody

;group nogroup

# Try to preserve some state across restarts. persist-key

36

persist-tun

# If you are connecting through an

# HTTP proxy to reach the actual OpenVPN

# server, put the proxy server/IP and

# port number here. See the man page

# if your proxy server requires

# authentication.

;http-proxy-retry # retry on connection failures

;http-proxy [proxy server] [proxy port #]

# Wireless networks often produce a lot

# of duplicate packets. Set this flag

# to silence duplicate packet warnings.

;mute-replay-warnings

# SSL/TLS parms.

# See the server config file for more

# description. It's best to use

# a separate .crt/.key file pair

# for each client. A single ca

# file can be used for all clients. ca ca.crt

cert simple.crt key simple.key

# Verify server certificate by checking

# that the certicate has the nsCertType

# field set to "server". This is an

# important precaution to protect against

# a potential attack discussed here:

#

http://openvpn.net/howto.html#mitm

#

# To use this feature, you will need to generate

# your server certificates with the nsCertType

# field set to "server". The build-key-server

# script in the easy-rsa folder will do this.

;ns-cert-type server

# If a tls-auth key is used on the server

# then every client must also have the key.

;tls-auth ta.key 1

# Select a cryptographic cipher.

# If the cipher option is used on the server

# then you must also specify it here.

;cipher x

# Enable compression on the VPN link.

# Don't enable this unless it is also

# enabled in the server config file. comp-lzo

# Set log file verbosity. verb 3

# Silence repeating messages

;mute 20

37

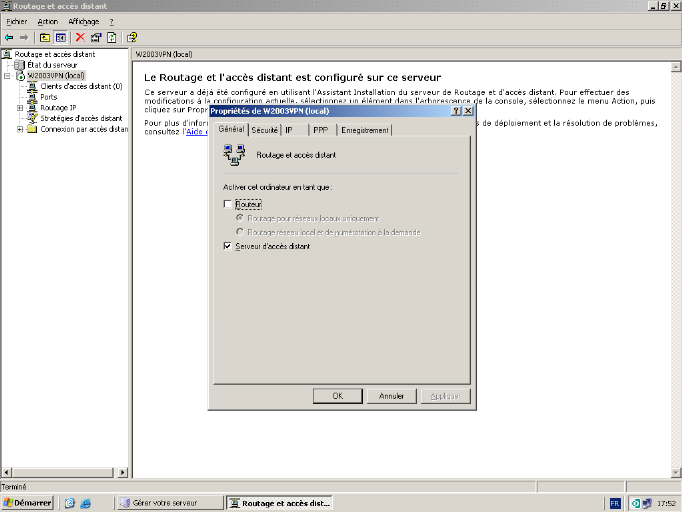

7.3. Configuration de l'accès distant sur Windows

20031

Pour configurer un VPN PPTP sur ce serveur, il faut lui ajouter

le rôle Serveur VPN ou ouvrir la fenêtre Routage et

accès distant.

Dans cette fenêtre, éditer les

propriétés du serveur et dans l'onglet

Général cocher Serveur d'accès

distant (Figure 10)

Figure 10

1 Ce serveur n'est pas un contrôleur de domaine

mais un serveur autonome.

38

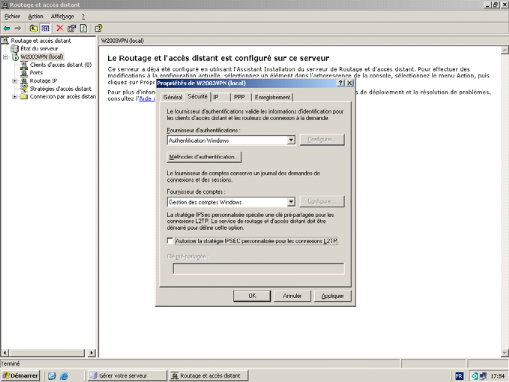

Dans l'onglet Sécurité sélectionner

Authentification Windows et

Gestion des comptes Windows.(Figure 11)

Figure 11

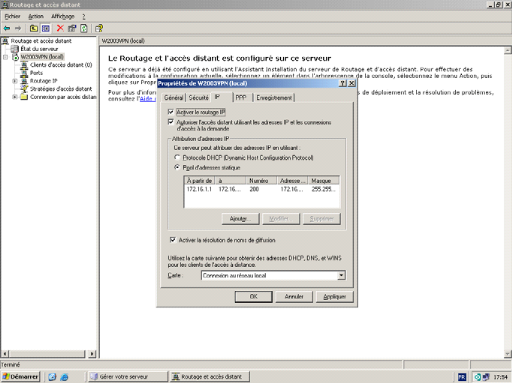

Dans l'onglet IP, sélectionner une plage

d'adresses statiques à attribuer au client (Figure 12).

Figure 12

Pour finir, il faut donner aux utilisateurs les droits pour

l'accès à distance.

39

Le port TCP 1723 doit être ouvert dans les deux sens et le

protocole

47 autorisé.

40

|