2.2. Propriétés des VPN

· Tunneling

Les informations échangées entre deux machines

d'un réseau interne d'entreprise sont rarement routables sur Internet

en

5

raison du protocole utilisé (IPX, AppleTalk...) ou de

l'utilisation d'adresses privées.

Les VPN, grâce à la technique du tunneling,

peuvent s'affranchir de ces restrictions en encapsulant les données dans

une trame IP pour les véhiculer vers leur destination tout en les

protégeant grâce au chiffrement.

· Authentification

Lors de l'implémentation d'un VPN, il est

indispensable de s'assurer de l'identité des correspondants se

connectant aux ressources.

· Contrôle d'accès

L'accès aux ressources de l'entreprise doit être

géré en fonction des droits de chaque utilisateur.

· Chiffrement et signature

Les VPN utilisent des mécanismes de chiffrement et de

signature électronique afin que seul le destinataire puisse consulter

les données échangées (confidentialité) et que

ces données ne puissent pas être modifiées pendant leur

transfert (intégrité)

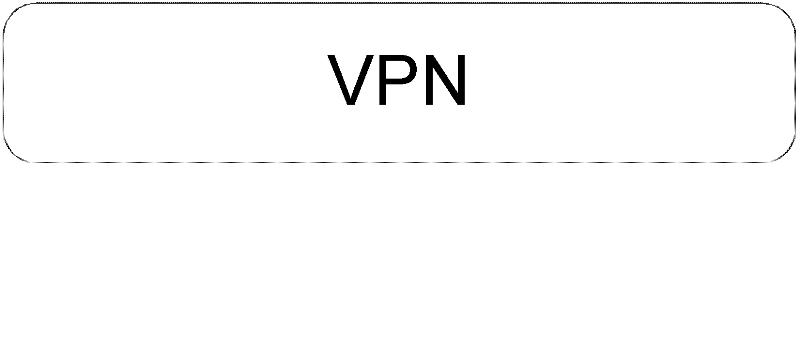

2.3. Avantages et inconvénients des VPN

2.3.1. Coût

Pour mettre en place un VPN, il est nécessaire avant

tout de disposer d'une connexion à Internet. Le coût d'une telle

connexion est abordable pour l'ensemble des entreprises et des particuliers

avec l'avènement de l'ADSL et du câble.

2.3.2. Temps de mise en oeuvre

Lorsque la connexion Internet existe, le temps de mise

en oeuvre du VPN est fonction de la complexité de la solution ou de la

technologie choisie.

Il peut aller de quelques jours à quelques semaines en

fonction de la complexité de l'environnement. En revanche, l'ajout d'un

site dans un VPN existant peut se faire en quelques heures. De plus, la mise en

oeuvre est sous le contrôle de l'entreprise.

Dans le cas des PVC/SVC, les durées de mise en oeuvre

peuvent être de plusieurs semaines en fonction du nombre de sites

à connecter. En effet, l'entreprise est tributaire de la diligence du

fournisseur de service à qui elle fait la demande.

6

Quant aux lignes louées, les délais sont de

plusieurs semaines et peuvent atteindre une année.

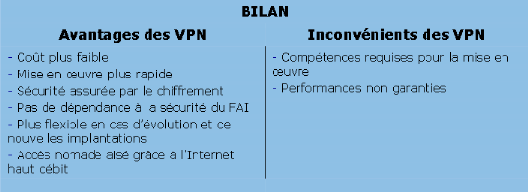

Figure 1 : Coût et temps de mise en oeuvre

2.3.3. Performances

La performance d'un VPN est globalement liée à

la performance d'Internet.

En conséquence, il est impossible de garantir une

bande passante ou un temps de réponse entre deux sites

interconnectés.

A contrario, les lignes louées, SVC et PVC ne sont pas

touchées par ce problème. En effet, les connexions sont

réalisées sur le réseau d'un seul opérateur qui,

ayant la maîtrise de son infrastructure, peut mettre en place les moyens

appropriés pour garantir la performance du lien.

2.3.4. Sécurité

Les VPN s'appuient sur des technologies de chiffrement

robustes et la génération et la mise en place des clés de

chiffrement est sous le contrôle du propriétaire du VPN. Le niveau

de confidentialité est donc très élevé.

Les lignes louées sont également

considérées comme très sûres parce que non

mutualisées. Mais rien n'empêche une personne mal

intentionnée située chez le fournisseur de service

d'écouter le trafic.

7

Les PVC/SVC quant à elles sont mutualisées et

utilisent des techniques de routage, traversant ainsi plusieurs

équipements avant d'arriver à destination. De plus les

données de plusieurs clients circulent sur le même support

physique.

Figure 2 : Performances et sécurité

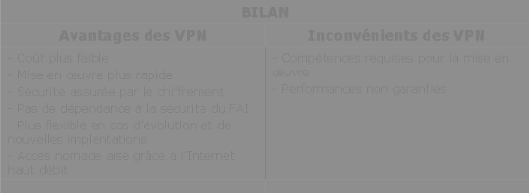

Figure 3 : Bilan

|