Chapitre 2 : Analyse et Spécifications des

Besoins

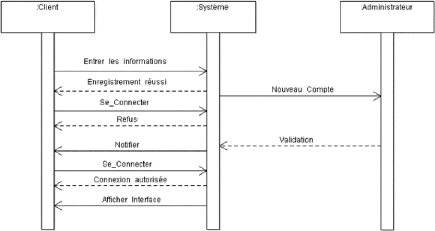

FIGURE 2.2 - Diagramme de séquence de création de

compte, scénario nominal

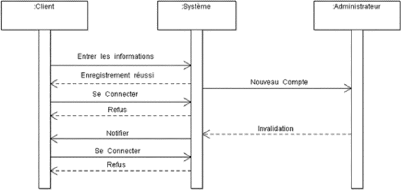

Sauf que par malchance, il pourrait qu'il n'y ait pas de

validation de la part de l'adminis-trateur, et ce pour plusieurs raisons que

seul l'administrateur connaisse (faux enregistrement, intrusion...). Le

diagramme de séquence suivant dans la figure 2.3 présente le

scénario alternatif pour la création de compte.

FIGURE 2.3 - Diagramme de séquence de création de

compte, scénario alternatif

Rapport de Projet de Conception et de

Développement 16

Chapitre 2 : Analyse et Spécifications des

Besoins

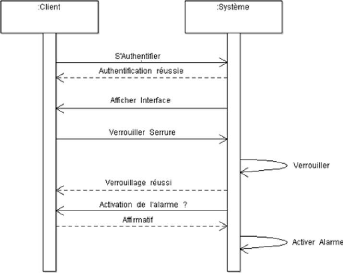

2.4.2.2 Verrouiller Serrure

Le verrouillage et le déverrouillage de la serrure de

manière distante est la fonctionnalité primordiale de notre

projet, c'est le contrôle le plus délicat de ce système. Le

client devra pouvoir s'authentifier et lancer le verrouillage de la serrure de

la porte. L'activation de l'alarme est une option qui est attachée

à cette fonctionnalité, mais elle est aussi une

fonctionnalité à part. Le diagramme de séquence (Figure

2.4) suivant permet de décrire le scénario du

déverrouillage :

FIGURE 2.4 - Diagramme de séquence de verrouillage de la

serrure, scénario nominal

Il se pourrait que l'un des utilisateurs n'ayant pas droit

à ouvrir la porte essaye de le faire, le système alors ne devra

pas exécuter sa demande mais plutôt signaler à cet

utilisateur que ses droits sont insuffisants pour demander une telle fonction.

Le scénario serait alors comme suit:

Rapport de Projet de Conception et de

Développement 17

|