2.3 Les pare-feux et les anti-crackages

Un pare-feu (firewall en englais ) est outil matériel

et/ou logiciel. Ils sont considérés comme la première

solution technologique conçut pour protéger les données

d'un système local ou en réseau utilisé . De ce fait, il

existe différentes catégories de firewall. Chacune d'entre-elles

dispose d'avantages et d'inconvénients qui lui sont propres. Le choix du

type d'un type de firewall plutôt qu'un autre dépendra de

l'uti-lisation que l'on souhaite en faire, mais aussi des différentes

contraintes imposées par le réseau devant être

protégé.On s'intéresse ici au pare-feu logiciel .

2.3.1 FirewallID

Firewalld est une solution complète de pare-feu

disponible par défaut sous Cen-tOS serveur,présente une

évolution dans le monde de firewall.Son importance réside dans le

fait qu'ils prennent en compte la validité des paquets qui transitent

par rapport aux paquets précédemment reçus,tous attributs

de chaque connexion seront sauvegardés en mémoire dès

leurs débuts jusqu'à leur fin .les adresses IP, numéros de

port ... sont les attributs qui seront stockés en mémoire .Ce

firewall a pour advantage la protection contre certaines attaques DoS comme le

Syn Flood,un attaque qui consiste à envoyer en masse des paquets de

demande de connexion (SYN) sans en attendre la réponse (c'est ce que

l'on appelle flood). Ceci provoque la surcharge de la table des connexions des

serveurs ce qui les rend incapable d'accepter de nouvelles connexions.

Un autre atout de FirewallId est l'acceptation

d'établissements de connexions à la demande. C'est à dire

qu'il n'est plus nécessaire d'ouvrir l'ensemble des ports

supérieurs à 1024.

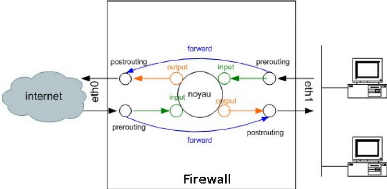

Le principe de fonctionnement FirewallId est décrit

comme suit dans la figure [Fig 2.14]

- INPUT :Cette chaîne est utilisée pour les

paquets étant à destination des applications du firewallId. A ce

stade, les paquets sont prêts à être envoyé aux

applications.

- OUTPUT : Cette chaîne est utilisée pour les

paquets sortant des applications du firewallId. A ce stade, les paquets ont

donc déjà été traités, ou

générés par les applications

- FORWARD : Cette chaîne filtre les paquets passant

d'une interface à une autre du firewallId, c'est à dire qu'ils ne

sont pas destinés à une application présente sur le

firewallId. Ces paquets ne passent pas par les chaînes INPUT et OUTPUT et

ne

38 Chapitre 2. Sécurisation du serveur

FIGURE 2.14 - Principe de fonctionnement du

firewallId

passent jamais par la couche applicative. Dans ce cas, le

firewallId se comportera comme une passerelle.

- PREROUTING : Quand les paquets arrivent au niveau du

firewall, ils sont dans un état non modifié. C'est à dire

qu'il n'y a encore eu aucun traitement quel qu'il soit

- POSTROUTING : Quand les paquets sont prêts à

être envoyés sur l'interface réseau. Ils ont donc

été traités par les applications, et router par le

firewall. Tous les traitements sur ces paquets sont alors terminés.

nous allons mettre en place un pare-feu pour le serveur . la

figures ci-dessous présente un exemple des règles définies

pour contrôler le trafic entré-sorti sur différents ports

et n'accepte que ceux qui sont autorisés .

2.3. Les pare-feux et les anti-crackages 39

40 Chapitre 2. Sécurisation du serveur

FIGURE 2.15 - Exemple d'un script firewall

La firewallId est donc une suite de règles qui

spécifient des critères. Si un paquet ne correspond pas à

une règle c'est la prochaine règle de la chaîne qui est

utilisée, si il correspond la règle va « sauter » vers

une autre règle .Parmi les cibles définies par firewallId trois

sont fréquemment utilisées : ACCEPT, DROP et REJECT.

· ACCEPT signifie qu'on laisse passer le paquet à

travers le firewall.

· DROP signifie que le paquet est purement et simplement

jeté. L'hôte source du paquet ne sera pas prévenu, le cas

est identique à la perte du paquet.

· REJECT signifie que le paquet est rejeté. A la

différence de DROP, un paquet d'erreur est transmis à

l'émetteur du paquet rejeté. Ainsi celui-ci est prévenu

que le paquet a été rejeté et pour donc agir en

conséquence

Les réglés de pare-feu peuvent être

modifiées par plusieurs outils de sécurité Se

prémunir contre les attaques ,l'une entre eux est Fail2ban pour lutter

contre attaque par dictionnaire .

|