4. Diagrammes de séquences

Le diagramme de séquences permet de visualiser l'aspect

temporel des interactions Acteur/Système et de connaître le sens

de ces interactions (acteur vers système ou contraire). Dans un souci de

simplification, on représente l'acteur principal à gauche du

diagramme, et les acteurs secondaires éventuels à droite du

système.

Le but étant de décrire comment se

déroulent les actions entre les acteurs ou objets. La dimension

verticale du diagramme représente le temps, permettant de visualiser

l'enchaînement des actions dans le temps, et de spécifier la

naissance et la mort d'objets. Les périodes d'activité des objets

sont symbolisées par des rectangles, et ces objets dialoguent par le

biais de messages.

Parmi les scénarios importants dans notre application,

nous choisissons les scénarios relatifs aux actions suivantes, afin de

les présenter sous forme de diagrammes de séquences:

L'inscription, l'authentification, ajout d'une station et la modification d'une

station

32

Application de gestion des informations

météorologiques Salhi Mohamed Khaled

33

Application de gestion des informations

météorologiques Salhi Mohamed Khaled

34

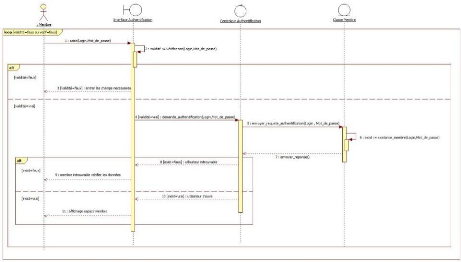

4.1 Diagramme de séquences« Authentification

»

Le digramme, exposé dans la figure 9 ci-dessous,

décrit les scénarios possibles lors d'une opération

d'authentification d'un membre.

Figure 9 : Diagramme de séquences «

Authentification »

L'authentification est une étape nécessaire pour

permettre aux différents

acteurs d'accéder à leurs environnements de

travail et assurer la sécurité de l'application et la

confidentialité des données.

Chaque membre du système dispose d'un login et d'un mot

de passe qu'il doit saisir dans le formulaire d'authentification afin

d'accéder à son espace. Si les paramètres de connexion

sont erronés ou n'existe pas, un message d'erreur est affiché et

le formulaire d'authentification est affiché de nouveau pour

l'utilisateur.

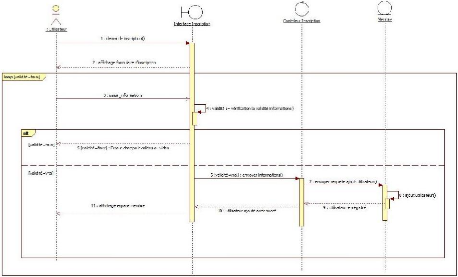

4.2 Diagramme de séquences« Inscription

»

Le diagramme représenté dans la figure

10ci-dessous décrit les scénarios possibles lors d'une

inscription d'utilisateur

Figure 10 : Diagramme de séquences «

Inscription»

+ L'utilisateur l'accède au site, le système lui

affiche une interface d'inscription.

+ Il remplit le formulaire d'inscription.

+ Le système vérifie la validitédes

champs.

+ Si tous les champs sont corrects, le système prend en

charge les informations

introduites et les enregistrent dans la base de

données.

+ Si l'inscription n'est pas valide, l'utilisateur doit soit

réinscrit soit resté un simple

utilisateur de l'application.

|