II.1.2.2.2.1 Ethernet

Ethernet a été développé par

l'entreprise américaine Xerox PARC vers le milieu des années 70,

puis amélioré par Xerox, DEC, et Intel.

Cette technologie est très souple et

s'exécute sur un grand nombre de supports de réseaux. Ethernet

est la topologie logique la plus rependue dans le réseau actuel

basée sur une norme IEEE 802.315 (Institute of Electronic

Electronical Engineer) appelée CSMA/CD (Carrier Sense Multiple Access

with Collision Detection) la méthode d'accès à tous

réseaux Ethernet.

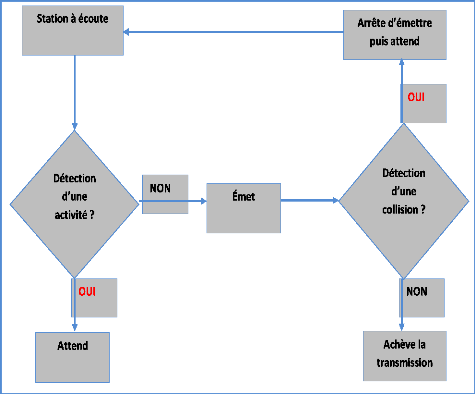

La figure ci-dessous présente la technique

CSMA/CD de régulation de flux des données qui permet de

détecter et d'éviter les collisions au sein du réseau s'il

y a lieu.

r

Station à écoute

Arrête d'émettre puis attend

Achève la

transmission

Attend

Détection

d'une

collision ?

Détection

/ d'une

activité ?

Figure 6: Technique de CSMA/CD

15 La norme IEEE 802.3:

http://www.inetdoc.net/articles/ethernet/ethemet.ieee.lOMbps.html

Réalisé par DINGAMADJI Michael, Ing.

Télécoms&Réseaux Page 16

Étude d'une solution d'un réseau

d'accès optique dans les systèmes de communication

II.1.2.2.2.2 Token-ring

Appelée encore anneau à jeton, cette

topologie est conçue par IBM. Elle est devenue une

référence en matière de réseaux locaux. La

régulation d'accès conforme à la norme IEEE

802.516 suit un protocole de type déterministe

Le schéma ci-dessous décrit le

fonctionnement de cette technique.

Jeton libre

A

Émetteur

-- Jeton occupé

Un jeton

circule dans

le

réseau

C

Récepteur

Figure 7: Fonctionnement de Token-ring

II.1.2.2.2.3 FDDI (Fiber Distributed Data

Interface)

FDDI a été développé

dans les années 1980n. La norme pour les réseaux

de l'interface de données distribuées sur fibre ont

été définis par l'American National Standards Institute

(ANSI), pour fournir une architecture de réseau à haut

débit qui pourrait être utilisé pour les réseaux

locaux et métropolitain.

Le FDDI est un anneau de jeton de détection et

de correction d'erreur. Les réseaux FDDI semblent aux réseaux

Token-ring à jeton. Ils sont constitués de deux anneaux

appelés anneau principal et anneau secondaire.

En cas de problème sur l'anneau

principal par exemple une défaillance de l'anneau ou une rupture,

l'anneau principal se reconfigure en transmettant les données sur

l'anneau secondaire qui continue à transmettre. La méthode

d'accès utilisée dans le réseau FDDI est le passage

de

16 La norme 802.5 :

http://www.labo-microsoft.org/def/3190/

17

http://materiel-pedagogique.com/Informatique

programmation/176210-La_technologie_FDDI.html

Réalisé par DINGAMADJI Michael, Ing.

Télécoms&Réseaux Page 17

Étude d'une solution d'un réseau

d'accès optique dans les systèmes de communication

jeton. Toute fois, cette méthode est plus efficace que

Token-ring car plusieurs signaux peuvent circuler de façon

simultanée.

|