|

ÉCOLE SUPÉRIEURE D'INFORMATIQUE

SALAMA

République Démocratique du Congo

Province de

Haut-Katanga

Lubumbashi

www.esisalama.org

ÉLABORATION D'UN PORTAIL COLLABORATIF BASÉ SUR

LA

CENTRALISATION DES DONNÉES DANS UN RÉSEAU

INTERNE

(Cas de la Congrégation des soeurs de la Charité

à Lubumbashi.)

Travail présenté et défendu en vue de

l'obtention du grade d'ingénieur technicien en Informatique

Par : NTUMBA TSHIKA Suzanne

Option : Administration Système et

Réseaux

Juillet - 2019

Juillet - 2019

ÉCOLE SUPÉRIEURE D'INFORMATIQUE

SALAMA

République Démocratique du Congo

Province de

Haut-Katanga

Lubumbashi

www.esisalama.org

ÉLABORATION D'UN PORTAIL COLLABORATIF

BASÉ SUR LA

CENTRALISATION DES DONNÉES DANS UN RÉSEAU

INTERNE

(Cas de la Congrégation des soeurs de la

Charité à Lubumbashi.)

Travail présenté et défendu en vue de

l'obtention du grade d'ingénieur technicien en Informatique

Par : NTUMBA TSHIKA Suzanne

Option : Administration Système et

Réseaux

Directeur : KASONGA TSHIBANGU Patrick

Co-directeur : KALONDA MBO Michée

TFE_AS_ESIS 2018-2019

Page | I

ÉPIGRAPHE

« Tout semble toujours

impossible jusqu'à ce

qu'il soit fait. »

Nelson Mandela.

Page | II

DÉDICACE

TFE_AS_ESIS 2018-2019

A ma très chère congrégation,

A mon feu père Alexandre NTUMBA,

A ma tendre mère Adeltrude KAIDI,

A mes frères et soeurs,

A la 17ème promotion de l'Ecole

Supérieure Informatique Salama et à tous

ceux qui ont commencé avec nous cette aventure et qui

nous ont précédés

auprès du Père,

A ceux qui ont partagé nos joies et nos peines tout au

long de notre parcours,

A ceux qui ont contribué de loin ou de près

à notre formation.

TFE_AS_ESIS 2018-2019

Page | III

REMERCIEMENTS

A l'issue de ce travail, nous tenons à remercier

sincèrement toutes les personnes qui ont contribué au bon

déroulement de notre formation, pour leur disponibilité et

conseils qui nous ont guidé tout au long de notre cursus

universitaire.

Nous adressons nos remerciements à M. KASONGA TSHIBANGU

Patrick, notre directeur, qui malgré ces multiples occupations n'a

ménagé aucun effort pour nous accompagner durant ce travail. Nous

vous remercions de nous avoir tant appris en modélisation et à

l'assiduité du travail. Trouvez ici le témoignage de notre

profonde gratitude,

Nous exprimons notre reconnaissance à notre

co-directeur, M. KALONDA Michée qui a bien voulu nous encadrer

malgré ses multiples tâches. Nous apprécions son aide, les

explications pertinentes et les conseils précieux qui ont eu un grand

impact dans la réussite de mon travail.

A M. BANZA Baudouin pour son assistance et ses conseils en

dépit de ses occupations, nous formulons notre gratitude.

Merci également au comité de gestion d'Esis pour

leur constance dans le suivi de notre formation, à tous les Enseignants

qui nous ont encadrés tout au long de notre cycle, et

particulièrement à la coordination Réseaux pour leurs

efforts louables.

A la congrégation des Pères Salésiens

pour leurs soutiens tant financiers que spirituel, nous disons merci,

A la congrégation des Soeurs de la Charité de

Jésus et de Marie pour nous avoir permis de faire des études

universitaires, vont nos remerciements.

A nos collègues de promotion pour leurs aides et leurs

remarques constructives, nous disons merci.

Et une pensée particulière à tous les

héros dans l'ombre qui nous ont assisté durant notre parcours

universitaire et apporté leur sollicitude.

|

Page | IV

|

|

LISTE DES FIGURES

|

|

|

|

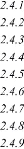

Figure 1-1 Organigramme

|

|

20

|

|

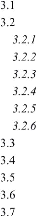

Figure 2-1 Cartographie

|

|

25

|

|

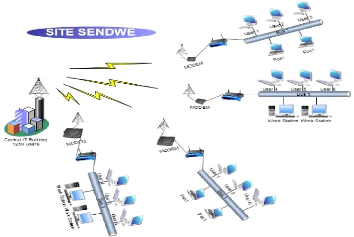

Figure 2-2 Site Sendwe

|

|

26

|

|

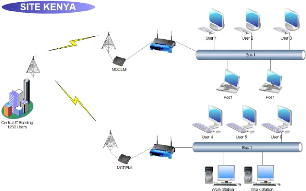

Figure 2-3 Site Kenya

|

|

26

|

|

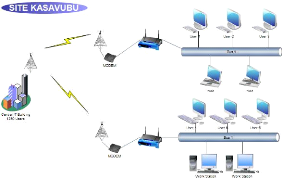

Figure 2-4 Site Kasavubu

|

|

27

|

|

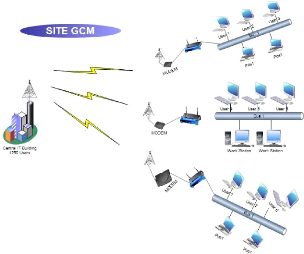

Figure 2-5 Site GCM

|

|

27

|

|

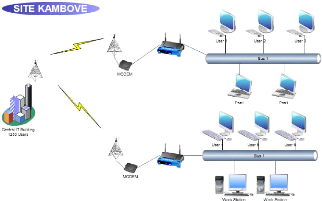

Figure 2-6 site Kambove

|

|

28

|

|

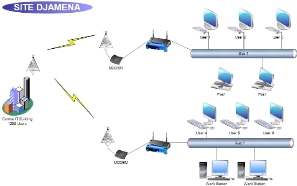

Figure 2-7 Site Djamena

|

|

28

|

|

Figure 2-8 structure générale du système

|

|

29

|

|

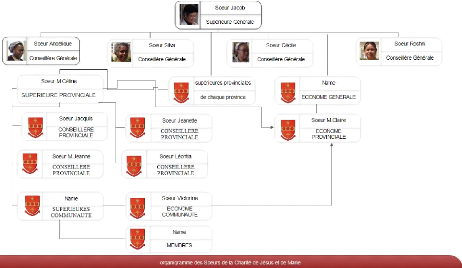

Figure 2-9 2.3 Présentation des liaisons inter sites

|

|

30

|

|

Figure2-10 site central détaillé

|

|

36

|

|

Figure 2-11 Site Kenya Détaillé

|

|

36

|

|

Figure 2-12 2.4.5 Site Sendwe détaillé

|

|

37

|

|

Figure 2-13 2.4.5 Site Kasavubu détaillé

|

|

38

|

|

Figure 2-14 2.4.8 Site Djamena détaillé

|

|

39

|

|

Figure 2-15 Site Kambove détaillé

|

|

40

|

|

Figure 2-16 Site GCM détaillé

|

|

41

|

|

Figure 2-17 Diagramme de cas d'utilisation

|

|

43

|

|

Figure 2-18 2.5.2.1 Diagramme de classe

|

|

44

|

|

Figure 2-19 1. Diagramme de séquence Modifier profile

|

|

45

|

|

Figure 2-20 Diagramme de séquence enregistrer fichier

|

|

47

|

|

Figure 2-21 Diagramme de séquence

télécharger fichier

|

|

48

|

|

Figure 2-22 Diagramme de séquence Envoyer requête

|

|

49

|

|

Figure 2-23 Diagramme de séquence bloquer utilisateur

|

|

51

|

|

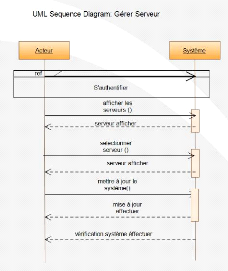

Figure 2-24 Diagramme de séquence Gérer Serveur

|

|

52

|

|

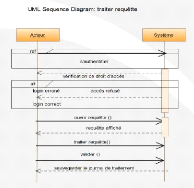

Figure 2-25 Diagramme de séquence Traiter requête

|

|

53

|

|

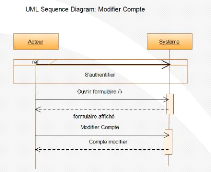

Figure 2-26 Diagramme de séquence Modifier compte

|

|

54

|

|

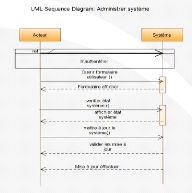

Figure 2-27 Diagramme de séquence Administrer

système

|

|

55

|

|

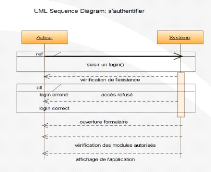

Figure 2-28 Diagramme de séquence s'authentifier

|

|

56

|

|

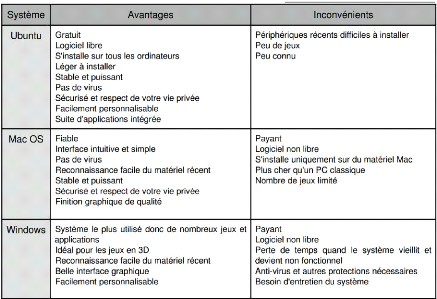

Figure 3-1 tableau comparative Système d'exploitation

|

|

58

|

|

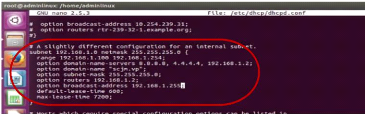

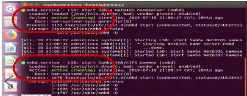

Figure 3-2 installation service DHCP

|

|

61

|

|

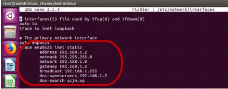

Figure 3-3 Interfaces

|

|

62

|

|

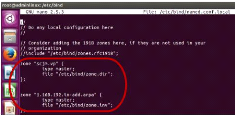

Figure 3-4 Configuration des zones

|

|

63

|

|

Figure 3-5 Configuration zone direct

|

|

63

|

|

Figure 3-6 Configuration zone inverse

|

|

63

|

|

Figure 3-7 ajout du site web

|

|

64

|

|

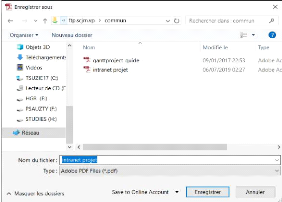

Figure 3-8 enregistrement du fichier

|

|

65

|

|

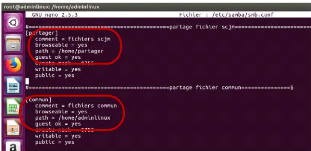

Figure 3-9 Configuration des fichiers de partage

|

|

65

|

|

TFE_AS_ESIS

|

2018-2019

|

|

|

Page | V

|

|

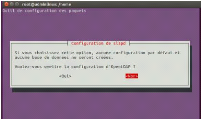

Figure 3-10 configuration ldap1

|

|

66

|

|

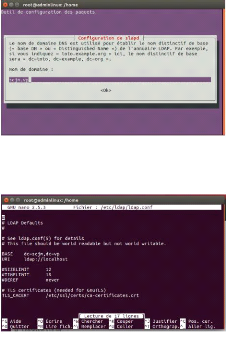

Figure 3-11 ldap ajout nom du domaine

|

|

67

|

|

Figure 3-12 fichier de configuration

|

|

67

|

|

Figure 3-13 installation zabbix

|

|

68

|

|

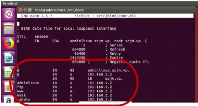

Figure 3-14 Installation de la Base de donnée

|

|

69

|

|

Figure 3-15 La Base de donnée

|

|

69

|

|

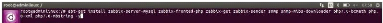

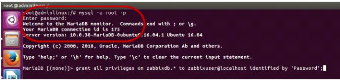

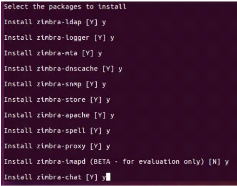

Figure 3-16 téléchargement du paquet zimbra

|

|

70

|

|

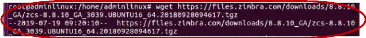

Figure 3-17 installation du paquet

|

|

70

|

|

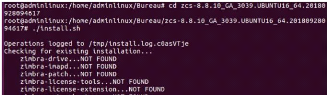

Figure 3-18 Choix des Paquets Zimbra

|

|

71

|

|

Figure 3-19 Plan de test du système

|

|

73

|

|

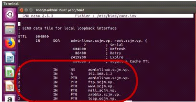

Figure 3-20 Test de configuration dnsutils

|

|

73

|

|

Figure 3-21 test Ping dns

|

|

74

|

|

Figure 3-22 Test de connexion web dans le navigateur

|

|

74

|

|

Figure 3-23 Test Certificat

|

|

74

|

|

Figure 3-24 statut serveur Samba

|

|

75

|

|

Figure 3-25 Partage de fichier

|

|

75

|

|

Figure 3-26 test dhcp sous Windows

|

|

75

|

|

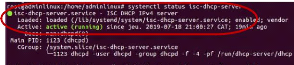

Figure 3-27 Etat de DHCP

|

|

75

|

|

Figure 3-28 Etat de Zabbix

|

|

76

|

|

Figure 3-29 Etat de service de Zabbix sous Windows

|

|

76

|

|

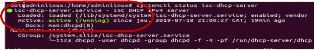

Figure 3-30 démarrage de Zimbra

|

|

76

|

|

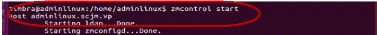

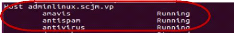

Figure 3-31 Etat de Zimbra

|

|

76

|

|

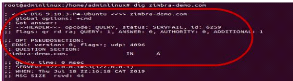

Figure 3-32 Test DNS record Zimbra

|

|

76

|

|

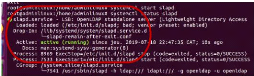

Figure 3-33 Etat de phpldapadmin

|

|

77

|

|

Figure 3-34 test du serveur LDAP

|

|

77

|

|

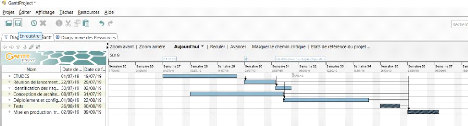

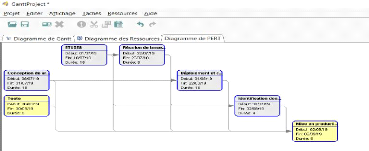

Figure 3-35 3.8 Diagramme de gantt.

|

|

79

|

|

Figure 3-36 3.8 Diagramme de PERT

|

|

79

|

|

Figure 4-1 Dossier partagé

|

|

80

|

|

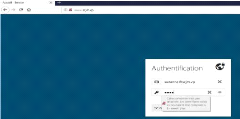

Figure 4-2 Interface d'ouverture web

|

|

80

|

|

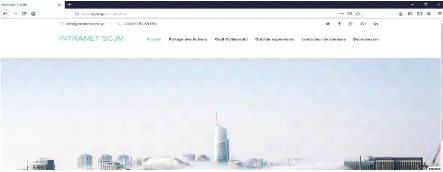

Figure 4-3 interface du portail collaborative

|

|

81

|

|

Figure 4-4 Boite de réception

|

|

81

|

|

Figure 4-5 1Interface Admin Zimbra

|

|

81

|

|

Figure 4-6 admin consol

|

|

82

|

|

Figure 4-7 ajout d'un utilisateur

|

|

82

|

|

Figure 4-8 ouverture du compte

|

|

82

|

|

Figure 4-9 planification d'une réunion

|

|

83

|

|

Figure 4-10graphique mail

|

|

83

|

|

Figure 4-11 Page accueil active directory

|

|

83

|

|

Figure 4-12 arborescence de Active Directory

|

|

84

|

|

Figure 4-13 Ajout d'un utilisateur dans le domaine

|

|

84

|

|

TFE_AS_ESIS

|

2018-2019

|

|

TFE_AS_ESIS 2018-2019

Page | VI

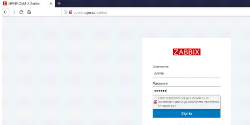

Figure 4-14 login zabbix 84

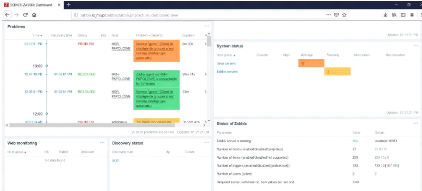

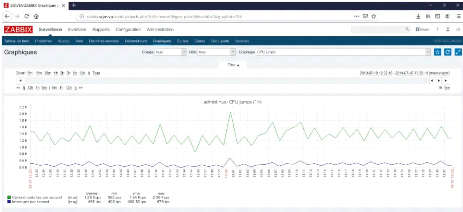

Figure 4-15 tableau de bord zabbix 85

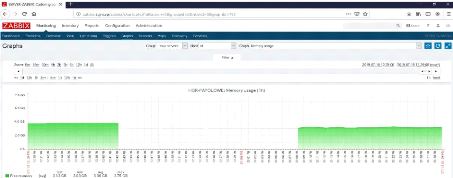

Figure 4-16 Graphique mémoire utilisée 85

Figure 4-17 graphique mémoire CPU 86

TFE_AS_ESIS 2018-2019

Page | VII

LISTE DES TABLEAUX

Table 2-1 Equipements actifs sur le site central 33

Table 2-2 services et applications 34

Table 2-3 Equipement de transport de données 35

Table 2-4 Equipements actifs sur le site Kenya 37

Table 2-5 Equipements actifs sur le site Sendwe 37

Table 2-6 Equipements actifs sur le site Kasavubu 38

Table 2-7 Equipements actifs sur le site Djamena 39

Table 2-8 Equipements actifs sur le site Kambove 40

Table 2-9 Equipements actifs sur le site GCM 41

Table 2-10 Inventaire du parc 42

Table 2-11 Scenario nominal Modifier profile 45

Table 2-12 Scenario nominal Enregistrer fichier 46

Table 2-13 Scenario nominal Télécharger Fichier

47

Table 2-14 Scenario nominal Envoyer requête 49

Table 2-15 Scenario nominal bloquer utilisateur 50

Table 2-16 Scenario nominal Gérer serveur 51

Table 2-17 Scenario nominal traiter requête 53

Table 2-18 Scenario nominal Modifier compte 54

Table 2-19 Scenario nominal Administrer système 55

Table 2-20 Scenario nominal s'authentifier 56

Table 3-1 plan d'adressage 71

Table 3-2 Analyse financière globale de tous les sites

77

Table 3-3 Planning project 78

TFE_AS_ESIS 2018-2019

Page | VIII

LISTE DES ACRONYMES

1. TIC : Technologies de l'information et de la

communication

2. VPN : Virtual Private Network

3. DIF : Direction financière,

4. CNAM : Caisse Nationale d'Assurance maladie

5. RUP : Rational Unified Process

6. WAN : Wide Area Network

7. SCJM : Soeur de la Charité de Jésus et de

Marie

8. DHCP : Dynamic Host Configuration Protocol

9. UML : Unified Modeling Language

10. DNS : Domain Name System

11. QoS : Quality of service

12. IPSEC : Internet Protocol Security

13. MPLS : MultiProtocol Label Switching

14. FAI : Fournisseur d'Accès à Internet

15. BIND9 : Berkeley Internet Name Domain

16. IP : Internet Protocol

17. VP : Vincent de Paul

18. IDU : In Door Unit

19. ODU : Out Door Unit

20. LTS : Long-term support

21. GNOME : GNU Network Object Model Environment

22. GNU : GNU's not Unix

23. CNAME : Nom Canonique

24. PTR : Pointer Record

25. SNMP : Simple Network Management Protocol

26. IPMI : Intelligent Platform Management Interface

TFE_AS_ESIS 2018-2019

Page | IX

TABLE DES MATIERES

ÉPIGRAPHE I

DÉDICACE II

REMERCIEMENTS III

LISTE DES FIGURES IV

LISTE DES TABLEAUX VII

LISTE DES ACRONYMES VIII

TABLE DES MATIERES IX

AVANT-PROPOS XII

CHAPITRE 0 : INTRODUCTION GÉNÉRALE 1

0.1 APERÇU GÉNÉRAL 1

PROBLÉMATIQUE 1

HYPOTHÈSE 2

CHOIX ET INTÉRÊT DU SUJET 3

Choix du sujet 3

Intérêt du sujet 3

MÉTHODES ET TECHNIQUES 3

Méthodes 3

Techniques 4

SUBDIVISION DU TRAVAIL 4

OUTILS LOGICIELS ET ÉQUIPEMENTS UTILISÉS 5

Outils logiciels 5

Equipements 5

ETAT DE L'ART 6

DÉLIMITATION DU TRAVAIL 7

DIFFICULTÉS RENCONTRÉES 7

CHAPITRE 1 : ETUDE PREALABLE 17

INTRODUCTION 17

PRÉSENTATION GÉNÉRALE DU CADRE 17

Aperçu historique 17

Objectifs et missions 18

Services 18

Siège social 19

Structure organisationnelle 20

ANALYSE DE L'EXISTANT 20

Points forts 21

Points à améliorer 21

IDENTIFICATION DES BESOINS 21

TFE_AS_ESIS 2018-2019

Page | X

Besoins fonctionnels 22

Besoins non fonctionnels 22

LES CONTRAINTES 22

CONCLUSION PARTIELLE 23

CHAPITRE 2 : CONCEPTION DU SYSTEME 24

INTRODUCTION 24

ARCHITECTURE DES RÉSEAUX 24

Architecture physique 24

Cartographie des sites 24

Présentation des bâtiments des sites 25

Structure générale du système 28

PRÉSENTATION DES LIAISONS INTER SITES 29

CONCEPTION DETAILLE LOGIQUE 31

L'architecture logique 31

Supports physiques et les équipements actifs sur les

Sites 31

Support logiciel du Site central 34

Equipements de Transmission 34

Service de transport de données 35

Site Kenya 36

Site Sendwe 37

Site Kasavubu 38

Site Djamena 38

FONCTIONNEMENT DU SYSTÈME 42

Identification des acteurs 42

Modèles d'analyse 43

CONCLUSION PARTIELLE 57

CHAPITRE 3 : TECHNOLOGIE A UTILISER 58

INTRODUCTION 58

CHOIX DES TECHNOLOGIES UTILISÉES 58

Système d'exploitation 58

Packages installer sur Ubuntu 16.04 61

Outil de supervision 67

Outil de supervision ZABBIX 68

Outil collaboratif zimbra version 8.8.7 70

Plan d'adressage 71

PLAN DE NOMMAGE 72

PLAN DE TEST DU SYSTÈME. 73

EVALUATION FINANCIÈRE 77

PLANNING DE RÉALISATION DU PROJET 78

DIAGRAMME DE GANTT. 79

TFE_AS_ESIS 2018-2019

Page | XI

CONCLUSION PARTIEL 79

CHAPITRE 4 : IMPLEMENTATION DE LA SOLUTION 80

UN SERVEUR DE FICHIERS : POUR LA CENTRALISATION ET LE PARTAGE

DES

DONNÉES, 80

INTERFACE DE FONCTIONNEMENT DU SERVEUR WEB 80

INTERFACE DE L'OUTIL COLLABORATIF ZIMBRA 81

FONCTIONNEMENT DE MONITORING ZABBIX 84

CONCLUSION PARTIELLE 86

CONCLUSION GENERALE 87

LIMITE ET PERSPECTIVE 88

LIMITES 88

PERSPECTIVES 88

BIBLIOGRAPHIE 89

Page | XII

AVANT-PROPOS

À l'égard de l'évolution de la

technologie, toute organisation qui se veut évoluer devra en son sein

structurer ses activités et ses différents départements.

Cette structuration nécessite la coordination et l'échange entre

eux, notamment certaines tâches complexes relatives à la

comptabilité et à la gestion du personnel.

A nos jours, la mobilité de l'information dans une

organisation est devenue une politique de communication interne. Elle a

bouleversé le mode traditionnel de l'information en favorisant la

nouvelle tendance de communication et est devenue un facteur d'union, de

motivation, de prise de décision efficace et d'inventivité qui

entraine une nouvelle forme de circulation de l'information notamment un

partage facile des données, une diffusion plus rapide et une

communication en temps réel. Elle permet aussi de développer

grâce au portail collaboratif, le partage des compétences et

créer un esprit d'équipe.

L'objectif de notre projet est d'apporter tant soit peu notre

contribution dans l'amélioration des conditions de travail et de vie

dans le quotidien de chaque membre de notre organisation. En introduisant la

modernité dans le quotidien de l'organisation des soeurs de la

charité, nous contribuons aussi à sa santé intellectuelle.

La mobilité de la communication, l'innovation de la technologie, le

partage des données en temps réel sont de nos jours les raisons

pour chaque grande organisation de se doter d'un intranet collaboratif. Nous

croyons que l'implémentation de l'intranet collaboratif réformera

le système de communication de l'organisation.

TFE_AS_ESIS 2018-2019

NTUMBA TSHIKA Suzanne

INTRODUCTION GÉNÉRALE Page | 1

TFE_AS_ESIS 2018-2019

CHAPITRE 0 : INTRODUCTION GÉNÉRALE

0.1 Aperçu général

De nos jours où le numérique constitue le

principal vecteur d'information et de communication, véhiculer

l'information dans une entreprise ou une organisation bien structurée

est devenue une politique de communication interne. De ce fait, lorsqu'elle est

bien véhiculée, l'information favorise la communication et

devient alors facteur d'adhérence, d'orientation, de décision

efficace et de créativité. C'est la cause pour laquelle les

technologies de l'information et de la communication (TIC) ont d'une

manière inspirée le changement du mode traditionnel de

circulation de l'information à la nouvelle apparence

caractérisée par la facilité, la rapidité et

l'instantanéité. [1] Elle permet également de

dématérialiser les documents papier en données

informatisées dans les entreprises et ainsi développer un travail

collaboratif dans un esprit d'équipe.

C'est dans ce contexte que s'inscrit ce travail de fin

d'études qui consiste à déployer un modèle

d'intranet collaboratif implémenté pour la congrégation

des soeurs de la charité de la province Saint Vincent de Paul, il inclut

l'architecture du réseau et son implémentation, une base de

données relationnelle en arrière-plan et une interface pour

toutes les oeuvres et communautés qui seront connectées à

l'intranet. L'accès à la base des données sera fait sur un

serveur de fichier déployé dans un système open source

avec un outil collaboratif et un outil de supervision réseau qui

permettra aux utilisateurs de manipuler la base des données à

partir de leur navigateur web. Afin d'implémenter un intranet

sécurisé, plusieurs protocoles et configurations sur le

matériel informatique seront implémentés. Ce projet est

innovateur et sera le premier pas dans le changement technologique de

l'organisation et instruira la transformation du mode traditionnel et manuel

vers une informatisation du système, ainsi le changement de la

méthode de communication et des transferts des fichiers seront

implémentés pour une bonne organisation de la

congrégation.

Problématique

La Congrégation des Soeurs de la Charité est

présente dans plusieurs pays à travers les continents d'Afrique,

d'Asie et d'Europe. À Lubumbashi les soeurs sont implantées dans

cinq communautés distantes les unes des autres. Elles oeuvrent dans le

secteur médical, le secteur enseignant et surtout le secteur social.

Outre le secteur d'enseignement, chaque communauté a une oeuvre

spécifique.

Une comptabilité de chaque communauté et oeuvre

est tenue mensuellement et est transmise à la hiérarchie qui est,

dans notre cas, l'économat Provincial via son aide économe. Etant

une grande organisation, la congrégation a besoin d'informatiser son

fonctionnement en ce qui concerne les finances, le patrimoine, son personnel

médical,

INTRODUCTION GÉNÉRALE Page | 2

TFE_AS_ESIS 2018-2019

enseignants et ouvriers et en même temps avoir une

fluidité dans la transmission des informations à chaque

instance.

Nous avons constaté qu'il y a 3 problèmes

majeurs : la récolte des données, la conservation des

données et la transmission des informations entre les différentes

oeuvres ou entre les maisons et la hiérarchie.

1. Le constat fait du point de vue de la récolte des

informations est que la personne chargée de collecter les rapports

financiers des oeuvres et communautés, se déplace avec une

clé USB pour rassembler les données d'un ordinateur à

l'autre, d'une communauté à l'autre. Et cela entraine la fatigue

et la surcharge, avec comme risque de contamination des machines dans le cas

où la clé est infectée, les fichiers collectés sont

parfois corrompus, Si les rapports présentent des erreurs qui demandent

un renseignement ou une explication voire même une correction, la

personne en charge de la récolte devra refaire le même

déplacement ou alors téléphoner pour avoir des

explications, ce qui engendre des coûts et des délais

supplémentaires.

Pour les maisons situées en dehors de Lubumbashi, les

gestionnaires devront se déplacer vers Lubumbashi avec leurs rapports

soit au format imprimé soit sur un support de stockage.

2. Du point de vue de la conservation des données, les

données sont stockées sur deux ordinateurs indépendants.

La centralisation des données de manière automatique n'existe

pas. Par conséquent, en cas de panne d'une machine sur laquelle sont

stockées les données, tout sera perturbé et cela vas

donner un travail fastidieux aux économes par manque des mises à

jour automatiques des Bases de Données et leur centralisation.

3. Du point de vue de la communication et de la transmission

des données, les courriers importants trainent parfois avant d'atteindre

les personnes concernées. Parfois même, ils arrivent quand

l'évènement est déjà dépassé, ainsi

afin de résoudre certains problèmes urgents, la personne devra se

déplacer ou utiliser le téléphone avec comme

conséquence les coûts élevés de communication.

En vue de remédier à ces difficultés et

d'améliorer le système de travail de la famille religieuse et d'y

apporter des contributions informatiques, nous nous sommes demandée :

Comment pouvons-nous faciliter la récolte des

données et la fluidité de partage des informations au sein de la

congrégation en maximisant le transfert d'informations entre les

destinataires concernés et en toute sécurité ?

Hypothèse

L'évolution de la technologie facilite la mise en place

des architectures pouvant simultanément résoudre les

problèmes énumérés ci-haut. D'où il est

possible de mettre en place une architecture client/serveur avec un portail

collaboratif.

Pour nous la solution idéale serait de :

INTRODUCTION GÉNÉRALE Page | 3

TFE_AS_ESIS 2018-2019

? Créer un réseau pour interconnecter les

différentes maisons et oeuvres de la congrégation,

? Déployer un outil de centralisation du réseau et

du partage des données, ? Mettre en place une politique de

sécurité dans le but de sécuriser les données de

l'information et leur partage

? De maitriser le cycle de vie des documents liées aux

activités de correction et des mises à jour,

? D'expédier, d'archiver, de centraliser les

données.

Nous voulons par ce travail trouver des réponses

adéquates à la gestion simple et collaborative des données

et du personnel via un intranet.

Choix et intérêt du sujet Choix du

sujet

La mise en place d'un portail collaboratif open source dans un

intranet permet de déployer des solutions utilisant des moyens

techniques et plus performants afin de centraliser la documentation de la

province1, les coordonnées de toutes les soeurs et leurs

associés et de créer un forum dédié aux

échanges au sein de la Congrégation.

Intérêt du sujet

Avec l'évolution technologique, ce projet nous permet

de matérialiser les tâches d'un administrateur réseau et

système dans son ensemble, de maitriser une gestion des incidents, de

requêtes et des appels dans un réseau et aussi les bases de

l'administration. Il nous permet aussi de construire une nouvelle architecture

de l'organisation pour les futures applications. L'intranet va héberger

un portail collaboratif qui sera accessible aux membres de l'organisation selon

les permissions d'accès.

|

Méthodes et Techniques

Méthodes

|

Dans ce travail scientifique, nous avons utilisé la

méthode Top Down Design. Une approche descendante qui permet un travail

simultané sur plusieurs composants et sous-ensembles tout en restant

cohérent pour aboutir à une ingénierie

simultanée.

1 Une province au sein de la congrégation est

l'ensemble de communautés religieuses dépendant d'une

supérieure provinciale qui en est le supérieur canonique du

groupe des religieuses rassemblées en une circonstance

particulière soit de culture, de langue, de pays ou territoire, de

proximité.

INTRODUCTION GÉNÉRALE Page | 4

TFE_AS_ESIS 2018-2019

Cette méthode analytique consiste à

élaborer de manière technique et conceptuelle un travail partant

de plus haut niveau d'abstraction jusqu'au plus bas niveau d'abstraction

utilisant trois niveaux de modèle naturel pour résoudre le

problème :

=> Niveau conceptuel où le problème à

résoudre est posé ; c'est le niveau d'abstraction le plus haut,

en d'autres termes le squelette du travail.

=> Niveau logique qui détermine la solution logique

pour résoudre le problème posé indépendamment de

moyen physique.

=> Niveau physique détermine la solution

matérielle du problème de manière complexe. Une solution

qui résout le problème posé.

Techniques

Nous procédons pour chaque étape de notre

conception à énumérer les outils à utiliser en

donnant leur avantage. A la question posée, nous tachons de transformer

le problème à la résolution en répondant à

la question - quoi ? - qu'est-ce qu'on essaie de résoudre et nous

essaierons de comprendre quel sont les difficultés liées à

notre question et de les résoudre en suivant un plan. De l'analyse de

besoins nous établissons un cahier de charges qui répond aux

besoins et qui nous conduit à la conception d'un système. Dans

notre cas nous utilisons trois techniques:

=> La documentation

=> L'observation directe

=> La configuration (ou le paramétrage)

Subdivision du travail

Notre travail scientifique est constitué de quatre

chapitres détaillant les différentes étapes à

franchir afin d'accomplir ce projet. Ces étapes se traduiront par quatre

chapitres que nous développerons plus tard.

Le premier chapitre, intitulé : « ETUDE PREALABLE

» présente la congrégation et ses différentes

oeuvres, son mode de collecte, de stockage et de partage des informations et va

déboucher sur un diagnostic et sur les exigences fonctionnelles de la

solution.

Le deuxième chapitre, intitulé : «

CONCEPTION DE LA SOLUTION » est consacré à la conception de

l'architecture du réseau et la spécification des

fonctionnalités à implémenter

Le troisième chapitre, intitulé : «

TECHNOLOGIE A UTILISER » est axé sur la présentation du

choix de la technologie adaptée à la solution retenue

Le quatrième chapitre, intitulé : «

IMPLEMENTATION DE LA SOLUTION » consiste à la

matérialisation de la solution dans l'environnement choisi.

INTRODUCTION GÉNÉRALE Page | 5

TFE_AS_ESIS 2018-2019

|

Outils logiciels et équipements utilisés

Outils logiciels

|

=> Ubuntu 16.04 : un système d'exploitation libre

qui s'adresse aux administrateurs et à tout un chacun.

= Edraw max : un logiciel qui me permettra de dessiner des

diagrammes, la maquette de mon réseau.

=> Zabbix : un logiciel libre permettant de surveiller

l'état de divers services réseau, serveurs et autres

matériels réseau et qui produit des graphiques de consommation

des ressources.

= Zimbra : une plate-forme complète de messagerie et de

travail collaboratif, développée autour des nouvelles

technologies Web Ajax, et basée sur des logiciels libres. Une suite

collaborative en ligne comprenant une messagerie, une gestion documentaire et

des agendas partagés.

Equipements

=> Ordinateur portable : pour le test nous disposons d'un

PC

Lenovo T440p Thinkpad avec les caractéristiques

ci-après :

- Processeur : Intel® coreTM i5-4300M CPU@ 2.60

GHZ x 4

- Mémoire RAM : 7.5 Gio

- Adaptateurs réseau : Intel® Haswell Mobile

- HDD : 484.0 Go

- OS : Ubuntu 16.04, 64 bits

- Alimentation : 20V, 2.25A

=> Routeur NETGEAR: pour gérer le réseau et

distribuer la connexion et

assurer les services tels que connecter les matériels

d'autres marques, gérer

les logiciels via le réseau, la sécurité sur

le réseau, la configuration VPN, le

partage des fichiers et d'imprimante. NETGEAR wireless-G 54

routeur

(WGR614)

- Routeur haut débit et commutateur 4 port de partage

d'Internet

- Il fait automatiquement une mise à niveau

- Configurable pour les réseaux privés et les

points d'accès publics

- Protection par double firewall contre les attaques externes

- Sécurisation du réseau

- Deuxième antenne interne pour améliorer la

gamme

INTRODUCTION GÉNÉRALE Page | 6

TFE_AS_ESIS 2018-2019

? D-link Wireless N Access point modèle DAP-1360 : pour

l'interconnexion via le wifi

? Serveur : un ordinateur qui desservira les autres

ordinateurs en services par le réseau.

Etat de l'art

Le thème que nous abordons dans notre travail

scientifique a été abordé au niveau de l'ESIS par

l'Ingénieur. KATUPA NKOLE Mick : « DEPLOIEMENT D'UN PORTAIL

COLLABORATIF EN VUE D'OPTIMISER LES ACTIVITES D'UNE ENTREPRISE DANS LE CADRE DE

SON EXERCICES AU MOYEN DE LA PLATE FORME MICROSOFT SHAREPOINT SERVER 2010

», année académique 20132014. Cas du département

informatique DIF à la Gécamines.

Dans son travail il s'est focalisé sur le partage de

l'information et des connaissances dans une plate-forme interactive sur

laquelle sont disponibles plusieurs ressources numériques et des

services accessibles pour toute la communauté d'utilisateurs,

constitué de quatre fonctions dont la communication, la coordination, la

gestion de contenu et la gestion des connaissances en utilisant un

système propriétaire.

En dehors de ce travail précité nous nous sommes

inspiré du travail publié sur internet de :

ZAIRI MOHAMED Ali : CONCEPTION ET REALISATION D'UN INTRANET,

Université Virtuelle de Tunis, 2010-2011 qui est un travail sur la

conception et la réalisation d'un intranet pour la caisse de CNAM.

Lui par contre oriente son travail à la conception

d'une plateforme coopératif basé sur la gestion des

congés, des réunions, des utilisateurs, des droits et de services

pour la bonne circulation de l'information au sein de la caisse. Il a choisi la

méthodologie du développement RUP pour sa conception, le langage

de programmation JAVA et le logiciel PowerAMC pour le traitement informatique

et les bases de données assemblées.

LAPEYRE Agnès : PROJET PORTAIL INTRANET DE TRAVAIL

COLLABORATIF, communauté virtuelle de Lyon, 2002-2003.

Un travail comparatif de deux logiciel de travail

collaboratifs : QuickPlace et Sharepoint dans leur domaine fonctionnel,

basées plus sur les fonctionnalités des travails collaboratif.

Pour notre travail nous aurons, contrairement aux autres,

à migrer vers des solutions open source et étendre notre solution

dans un WAN.

Parmi tant des Systèmes d'Exploitations Open Source,

nous avions choisi Ubuntu 16.04, non pas comme le meilleur mais celui qui nous

permettra dans ses avantages à réaliser notre travail et aussi

des logiciels qui nous permettront de mieux

INTRODUCTION GÉNÉRALE Page | 7

TFE_AS_ESIS 2018-2019

concevoir notre système. Mais nous ne saurons pas

exploiter toutes les complexités des systèmes ni des logiciels

utilisés. La technologie étant évolutive, ce que nous

implémentons aujourd'hui pourrait être obsolète dans le

futur.

Délimitation du travail

Notre travail s'inscrit dans le cadre de la conception de

l'espace de travail numérique. Nous prendrons la province de Saint

Vincent de Paul de la Congrégation des Soeurs de la charité de

Jésus et de Marie siégeant à Lubumbashi.

=> Dans le temps : Ce travail est le fruit

des recherches accomplies tout au long de notre parcours poursuivant

l'année académique 2018-2019. Cette étude se prolongera

jusqu'à son implémentation matérielle.

=> Dans l'espace : La congrégation

étant internationale, notre travail

s'étendra sur celle-ci en

suivant ses frontières et en dehors du pays selon que les moyens le

permettront.

=> Délimitation Technologique :

nous avons choisi de travailler avec un système d'exploitation

open source comme Ubuntu et implémenté les logiciels libres et

non payant comme Zimbra et Zabbix.

Difficultés rencontrées

=> La récolte des données n'a pas

été facile.

=> Les configurations sur Ubuntu ont beaucoup de bugs et

demande une connexion en permanence.

=> Le choix technologique n'a pas été facile

par ce que nous avons changé plusieurs fois les outils.

=> Les problèmes organisationnels.

ETUDE PREALABLE Page | 17

CHAPITRE 1 : ETUDE PREALABLE

Introduction

L'usage de l'outil informatique étant devenu

très important pour toute organisation, il serait nécessaire pour

le bon fonctionnement de l'organisation de l'utiliser. Dans ce chapitre, nous

présentons le cadre de travail dans lequel nous allons entreprendre le

projet et aussi une étude seras faite sur le système existant.

Nous allons à partir de notre analyse ressortir le problème de

collecte, de stockage et de partage d'informations auquel nous trouverons des

solutions pour y remédier.

Présentation générale du cadre

Aperçu historique

La Congrégation des Soeurs de la Charité

de Jésus et de Marie, SCJM, a été fondée

en Belgique le 4 novembre 1803 par le Chanoine Pierre-Joseph Triest dans le

petit village de Lovendegem, dans le diocèse de Gand.

Congrégation religieuse internationale de droit pontifical, elle a pour

mission spécifique de révéler à tous, et

particulièrement aux démunis et aux marginalisés que

DIEU EST AMOUR. [1]

Emu de la pauvreté et de la misère qui

l'entourait, Pierre Joseph Triest avait surtout pitié des enfants

malheureux. Son zèle et son dévouement l'ont poussé vers

les pauvres, les aliénés, les handicapés de toutes

sortes.

Dès leur fondation, les soeurs se sont

dévouées à l'éducation sous toutes formes dans les

écoles et centres pour aveugles, sourds, handicapés mentaux et

autres. Elles se dépensent aussi dans les hôpitaux et les homes

des sans-logis valorisant la personne humaine, surtout les jeunes filles, les

femmes et les enfants.

La Congrégation compte 9 Provinces, une Vice-province et

deux Régions :

? Province Anglo-Irlandaise

? Province de Delhi-Inde

? Province Néerlandophone-Belgique

? Province du Pakistan

? Province du Sri Lanka

? Province de Ranchi-Inde

? Province Belge du Sud

? Province Saint Bernard - RDC

? Province Saint Vincent de Paul - RDC

TFE_AS_ESIS

2018-2019

ETUDE PREALABLE Page | 18

? Vice-Province Notre Dame de Kibeho - Rwanda

? Région du Mali

? Région Notre Dame de Lavang - Vietnam.

Le Généralat ou l'Administration centrale est

à Bruxelles et son équipe de

Leadership est composée d'un groupe international de

cinq soeurs et une équipe chargée de finance et

d'administration.

Les soeurs travaillent dans le secteur médical, le

secteur enseignant et surtout dans le secteur social. Elles sont

présentes depuis 1891 au Congo et depuis 1911 au Grand Katanga. [2]

A Lubumbashi les soeurs travaillent dans les écoles

normales (Lycée Tshondo, Lycée Wema, Lycée Tuendele

Primaire, école primaire Tangu-Hapo, Complexe scolaire Anuarite) et dans

l'école spécialisée (Institut Nuru pour enfants

aveugles)

Objectifs et missions

La mission de Soeurs de la Charité de Jésus et

de Marie consiste à révéler, particulièrement aux

démunis et aux laissés pour compte de notre temps, que DIEU EST

AMOUR. Poussées par l'amour de Jésus, les Soeurs de la

Charité s'impliquent dans leur mission : promouvoir le règne de

Dieu dans notre société particulière et dans le monde en

général. Révéler que Dieu est amour est, pour

elles, religieuses, une mission essentielle liée à leur appel.

C'est le fondement de tous les services qu'elles veulent rendre par la seule

nature de leur appel à être Soeurs de la Charité de

Jésus et de Marie, à travers les trois dimensions de leur vie -

amour pour Dieu, amour mutuel dans les communautés et amour pour toute

personne, surtout les démunis, les laissés pour compte. [5]

« Le Charisme de chaque SCJM se manifeste dans la

manière particulière selon laquelle elle unifie dans sa vie les

trois dimensions : l'union à Dieu, le service du prochain et de la vie

en communauté. Cette unification tisse la toile même de la vie.

» [1, pp. 2-7]

Services

Dans ce monde où la technologie se développe

rapidement, prenant Jésus pour modèle, les soeurs tentent de

répondre aux multiples besoins croissants de notre temps, sans

distinction de religions, de races ou de cultures. [2, p. 133]

Ces services consistent en:

TFE_AS_ESIS

2018-2019

ETUDE PREALABLE Page | 19

=> L'éducation à la fois formelle et informelle,

y compris

l'éducation spécialisée pour des personnes

atteintes d'un

handicap mental ou physique

=> Les soins de santé

=> Les soins des personnes âgées

=> L'attention aux patients atteints du SIDA

=> Le soin des personnes atteintes de la lèpre

=> L'accompagnement des malades en phase terminale

=> La tentative de répondre à toutes sortes de

misères et de souffrances.

Elles se consacrent aussi:

=> Aux orphelins

=> Aux personnes socialement marginalisées

=> Aux jeunes troublés

=> Aux enfants de la rue

=> Aux sans-abris

=> Aux réfugiés

=> Aux femmes opprimées

Un certain nombre de nos Soeurs sont engagées dans :

=> L'activité pastorale

=> La catéchèse

=> Le partage de la Parole de Dieu

=> L'organisation de programmes pour religieux et laïcs

dans des Centres

Spirituels

=> La promotion de l'éco spiritualité

=> La pastorale dans les prisons

Afin d'aider à promouvoir la justice et la paix, elles

s'efforcent de remédier

aux causes qui sont à la racine d'un grand nombre de

problèmes sociaux et de restaurer

la dignité humaine.

Siège social

La maison provinciale des soeurs de la charité se situe au

numéro 732 de l'avenue Kasavubu, dans la commune de Lubumbashi, en

RDC.

TFE_AS_ESIS

2018-2019

ETUDE PREALABLE Page | 20

Structure organisationnelle

Figure 1-1 Organigramme

Analyse de l'existant

Actuellement il n'y a pas de réseaux existant. Nous

constatons que chaque oeuvre où les membres de l'organisation sont

dotés d'un outil informatique et chaque utilisateur peut se connecter

à l'internet mais ces ordinateurs ne sont pas connectés à

un réseau ni un domaine. Certaines communautés ont une connexion

d'un fournisseur d'accès comme :

? Sendwe : Global, InterSys

? GCM : Microcom,

? Kambove :

? Kasavubu :

Et d'autres se contentent de la connexion des fournisseurs

mobiles comme Vodacom, Orange ou Africel. Par conséquent il n'y a pas un

service informatique approprié ni une structure technique

organisée et unifiée. Les ordinateurs sont indépendants du

point de vue systèmes d'exploitation et des applications actuellement

utilisés sont facultatifs et difficiles à évaluer la

performance.

TFE_AS_ESIS

2018-2019

ETUDE PREALABLE Page | 21

Points forts

=> L'usage de l'outil informatique dans l'organisation est

d'actualité ; => Chaque utilisateur accède aux mails

même avec son smart phone ; => La possibilité d'avoir certaines

infrastructure informatique même sans avoir un réseau

préétabli ;

Points à améliorer

=> Aucune centralisation des données. Chaque

utilisateur a son propre ordinateur et se connecte directement à

l'internet ;

=> Sécurité amoindrit par ce que l'internet fait

circuler les données en clair ; => Il n'y a pas de gestion efficace

des données avec comme conséquence de perte de données;

=> Pas d'archivage des données ;

=> Pas de partages de ressources à distance

=> Système difficile à administrer

Identification des besoins

Les besoins expriment pour notre travail une

fonctionnalité de notre système

informatique, les besoins spécifient le comportement des

intrants et résultats du système.

Pour notre cas nous avons épinglé quelques besoins

majeurs que notre système essayera

de résoudre :

=> La centralisation et le partage des données

=> La communication

=> L'attribution de compte mail

=> L'archivage des données

=> La sécurité dans la transmission des

données

=> La gestion des droits d'accès ;

=> Gestion des utilisateurs

=> Le travail collaboratif

Ainsi nous aurons à implémenter dans notre

système un serveur open source

qui inclut dans sa configuration un serveur de fichiers, un

serveur web, un serveur de base

de donnée, un serveur contrôleur de domaine qui

contiendra toutes les informations des

comptes utilisateurs, un serveur de messagerie et un outil de

supervision.

TFE_AS_ESIS

2018-2019

ETUDE PREALABLE Page | 22

Besoins fonctionnels

Les besoins fonctionnels sont les opérations que notre

système nous

permettra de mettre en place : un portail intranet dans un Wan

pour un travail collaboratif avec comme finalité, les échanges

d'informations et de données et leur gestion ainsi que la gestion de

certaines applications propres au fonctionnement de l'organisation, la gestion

de requêtes et les incidents en ce qui concerne la télé

assistance dans le but d'améliorer la circulation et le partage des

informations

Pour la réalisation de notre projet nous allons

implémenter

=> Un serveur de fichiers : pour la centralisation et le

partage des données, => Un serveur web : pour la communication et le

portail collaboratif

=> Un serveur DHCP : pour la centraliser la gestion de

l'adressage et éviter les conflit d'adresse,

=> Un serveur DNS : pour le nom du domaine,

=> Un serveur contrôleur de domaine : La gestion des

droits d'accès et la Gestion des utilisateurs

=> Un serveur de messagerie : pour la messagerie locale et

l'attribution des adresses mails,

=> Un outil de supervision : La sécurité dans

la transmission des données et le travail collaboratif

Besoins non fonctionnels

Ici le système devra répondre à certaines

exigences de la Qos qui perfectionnera la qualité de notre

système comme :

=> La sécurité qui permettra le respect de la

confidentialité des données et des utilisateurs, la

sécurité autour du matériel et des logiciels ;

=> La disponibilité de services et des donnés

à chaque demande de consultation,

=> La rapidité dans la transmission des

données, qui dépendront d'une bonne qualité de la bande

passante

=> L'inter connectivité des sites

=> La fiabilité, la stabilité et la haute

disponibilité

Les contraintes

Un système est toujours soumis à des

contraintes. La science étant évolutive, ce que nous proposons

aujourd'hui pourra être soumis à des modifications, pour notre cas

certaines contraintes telles que:

TFE_AS_ESIS

2018-2019

ETUDE PREALABLE Page | 23

=> La protection des données ;

=> L'incorporation des anciennes données au nouveau

système ;

=> La période de transition entre l'ancien et le

nouveau mode de travail et du

système ;

=> La performance des outils et des utilisateurs

=> Les contraintes de l'innovation ;

=> Contrainte budgétaire du matériel, des

logiciels, des formations et de

réalisation.

Ainsi, ils nous permettront, à l'implémentation de

notre système, de laisser

des brèches pour le futur développement.

Conclusion partielle

Nous avons pu d'une manière succincte spécifier

le cadre dans lequel notre système sera fonctionnel en nous basant sur

la critique de l'existant, les besoins fonctionnels et non fonctionnels qui

déterminent ce que seras notre système.

Nous avons proposé de concevoir un réseau dans

un intranet collaboratif afin d'améliorer la productivité des

tâches quotidiennes qui permettra de trouver l'information plus

facilement, de communiquer simplement et d'échanger des idées et

documents, bref de faciliter la collaboration commune dans notre

organisation

Le chapitre suivant se basera sur la conception de notre

architecture réseau et les grandes lignes qui constitueront notre projet

d'intranet collaboratif et ces différents composants.

TFE_AS_ESIS

2018-2019

TFE_AS_ESIS 2018-

2019

CONCEPTION DU SYSTEME Page | 24

CHAPITRE 2 : CONCEPTION DU SYSTEME

Introduction

La conception d'un projet d'un intranet collaboratif repose

sur une architecture physique et logique d'un réseau informatique.

L'étude de besoins dans le chapitre précédent nous a

éclairé pour concevoir notre système. Dans ce chapitre,

les éléments d'opportunité qui nous permettrons

d'élaborer notre travail ont été épinglés

dans le chapitre précédent. Les éléments de

faisabilité seront détaillés ci-dessous.

Architecture des réseaux

Notre architecture contiendra trois parties :

=> L'architecture physique, => L'architecture logique,

=> La conception détaillée.

Architecture physique

Qui définiras la topologie physique de notre

système et l'interconnexion des composants de réseau.

Cartographie des sites

La cartographie des sites nous permet d'avoir une idée

réelle des distances des sites. Notre essaie aura comme centrale le site

Sendwe. Notre réseau s'étendra sur les sites ci-dessous :

=> Site Sendwe : Le couvent Saint Charles Lwanga;

référence hôpital Sendwe, il est constitué de trois

écoles, trois bureau d'administration provinciale et d'une

communauté religieuse.

=> Site Kenya : Le couvent Sainte Bernadette,

référence Basilique, possède une école primaire

=> Site Kasavubu : Le couvent Saint Joseph,

référence Station Mulikap

=> Site Djamena : deux écoles, référence

école Tuendelee

CONCEPTION DU SYSTEME Page | 25

? Site GCM : Le couvent N.D. d'Espérance,

référence lycée Tshondo, constitué de deux

communautés religieuses, d'un centre de formation, d'une école et

d'un internat

? Site Kambove : deux écoles, référence

école Anuarite

Figure 2-1 Cartographie

Présentation des bâtiments des

sites

Nous allons présenter chaque site avec les postes qui

nécessitent une connexion.

? Site Sendwe, communauté Saint Charles Lwanga est

situé sur l'avenue Sendwe, référence hôpital Sendwe,

détiendras dix postes dont trois au couvent et six poste dans les

écoles environnantes. Etant dans la coordination des SCJM, la structure

centrale d'administration seras dans le même site.

TFE_AS_ESIS 2018-

2019

CONCEPTION DU SYSTEME Page | 26

TFE_AS_ESIS 2018-

2019

Figure 2-2 Site Sendwe

? Site Kenya, communauté Saint Bernadette,

référence Basilique de la Kenya, deux postes, un au couvent et un

à l'école.

Figure 2-3 Site Kenya

? Site Kasavubu, la maison provinciale,

référence Mulikap station, quatre postes, pour les bureaux

administratifs de la province.

CONCEPTION DU SYSTEME Page | 27

TFE_AS_ESIS 2018-

2019

Figure 2-4 Site Kasavubu

? Site GCM, communauté N.D. d'Espérance,

référence lycée Tshondo, cinq postes.

Figure 2-5 Site GCM

TFE_AS_ESIS 2018-

2019

CONCEPTION DU SYSTEME Page | 28

? Site Kambove, référence école Anuarite,

deux postes.

Figure 2-6 site Kambove

? Site Djamena, référence lycée Tuendelee,

deux postes.

Figure 2-7 Site Djamena

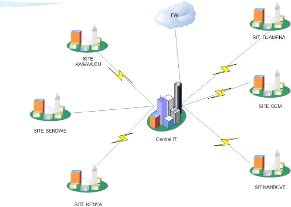

Structure générale du

système

L'intranet a comme fondement de base de réaliser le

rôle client-serveur par le canal du serveur web en utilisant les normes

d'internet. Il a pour but de relier les acteurs distants afin

d'améliorer le partage et la circulation des données et de

l'information. Le FAI connectera le central aux sites des sites distants par

les lignes allouées pour véhiculer les informations, publier des

ressources ou pour la gestion de l'annuaire du réseau.

CONCEPTION DU SYSTEME Page | 29

Figure 2-8 structure générale du

système

Notre parc informatique SCJM comptera environ une quarantaine

d'ordinateur de différent types repartie sur sept sites. L'architecture

de notre intranet est du type client-serveur. Ainsi chaque site est client et

le site central est serveur.

Les systèmes d'exploitation installé sur les

postes clients sont de la plate-forme Microsoft des différentes

versions.

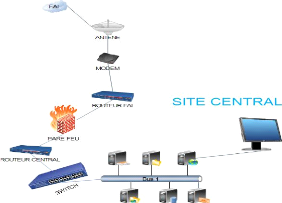

Présentation des liaisons inter sites

Notre organisation possède nombreux sites distants et

certains utilisateurs nomades, pour les faire communiquer et faciliter les

échanges des ressources et permettre une circulation des informations de

manière sécurisée, et aussi sécuriser l'ensemble du

réseau, il y a plusieurs possibilités de connecter les sites

distants, entre autre le VPN IPSec, le VPN MPLS et aussi l'abonnement à

des services de réseau étendu par le biais d'un FAT.

La connexion inter-sites fait partie du fournisseur

d'accès. Pour notre cas nous avons opté de solliciter les

services de réseau étendu par le canal du fournisseur

d'accès, qui assurera l'interconnexion de nos sites par des stations

dédiées. Nous avons choisi Vodacom par ce que nous supposons

qu'il assure le suivi, la fiabilité et la bonne qualité des

services offerts.

L'intranet suppose une connexion permanente et de longue

durée pour tous les utilisateurs. Cela présuppose certains

dispositifs au préalables :

? Écarter les intrusions et sécuriser le

réseau

? Filtrer les accès aux données et faciliter

l'accès aux documents

? Gérer le débit

TFE_AS_ESIS 2018-

2019

TFE_AS_ESIS 2018-

2019

CONCEPTION DU SYSTEME Page | 30

Figure 2-9 2.3 Présentation des liaisons inter

sites

Un intranet est principalement basé sur un site central

par ce qu'il prend en charge toutes les fonctionnalités et les

protocoles implémentés dans le système. Le site central

est le lieu où le fournisseur d'accès installe son

équipement. Il gère l'attribution des adresses IP et les noms de

domaine ainsi que la gestion des utilisateurs et des équipements. Il est

aussi le lieu où sont placés les serveurs qui intègrent

les applications internes (sites web, emails, forums, base de

données...).

Pour notre cas, la connexion entre les postes distants sur un

même site seront point-à-multipoints et pour un poste local nous

utiliseront la connexion filaire avec une topologie maillée. Pour Les

modes de communication, nous adopterons le mode de transmission duplex,

c.-à-d. une connexion réseau qui permet la réception et la

transmission de donnée simultanément dans les deux sens.

Nous utiliserons des commutateurs (switch) de troisième

niveau pour interconnecter les différents appareils de notre

réseau intranet. Nous utiliserons des routeurs seulement sur le site

central. Les autres sites utiliseront la ligne allouée pour se connecter

au site central. Les serveurs seront dédiés à

l'administration des tâches de notre intranet.

Afin de sécuriser notre réseau des nombreuses

failles de sécurité que présente l'environnement Windows,

nous avons choisi d'utiliser les logiciels libres et le système Linux

desquels la vulnérabilité est minime.

CONCEPTION DU SYSTEME Page | 31

CONCEPTION DETAILLE LOGIQUE L'architecture

logique

Elle définit la topologie de circulation de

l'information, elle sera interposée sur la topologie physique de notre

système. Sur elle s'établira notre intranet.

Toutes les opérations qui seront effectuées sur

le système déclencheront des traitement internes qui sont les

résultats de tous les cas d'utilisation décrits plus haut.

TFE_AS_ESIS 2018-

2019

Supports physiques et les équipements actifs

sur les Sites Caractéristiques du serveur

? Marque : Lenovo Thinkserveur TS150

? Modèle : 70UB001NEA

? Processeur : Intel Xeon E3

? Type de Processeur : Intel Xeon E3 - 1225 v6 (4 cores 3.3

Ghz/3.7 Turbo-

cache 8 Mo

? Support du Processeur : Intel 1151

? Fréquence CPU : 3.3 Ghz

? Nombre de Processeur installé : 1

? Nombre de CPU supporté : 1

? Chipset : Intel 36

? Taille de la mémoire : 8 Go

? Fréquence(s) Mémoire : DDR4 2400 MHz

? Type de mémoire : DDR4 ECC

? Format Mémoire : 4 X DIMM 288 pins (DDR4)

? Taille de mémoire Max : 64 Go

? Nombre de slots mémoire disponibles : 3

? Nombre de baies pour disques : 4 X 3" 1/2

? Capacité : 2 To

? Vitesse de rotation : 7200 RPM

? Contrôleur réseau intégré : Oui

? Norme(s) réseau : 10/100/1000 Mbps

CONCEPTION DU SYSTEME Page | 32

TFE_AS_ESIS 2018-

2019

Caractéristique du routeur

=> Ethernet/LAN : Oui

=> LAN Ethernet : taux de transfert des données :

10,100,1000 Mbit/s

=> Nombre de port Ethernet LAN (RJ-45) : 5

=> Nombre de ports USB : 1

=> Version USB : 2.0

=> Standards réseau : IEEE 802.3at

=> Client DHCP : Oui

=> Serveur DHCP : Oui

=> Gestion basée sur le web : Oui

=> Pare-feu : Oui

=> Mémoire flash : 16 Mo

=> Mémoire interne : 128 Mo

=> Intégré dans le processeur : Oui

=> Fréquence du processeur : 800 MHz

=> Nombre de coeurs de processeurs : 1

Caractéristique du Modem

=> Type de modulation : QPSK (de phase) est une modulation a 4

niveau Caractéristique du switch manageable

=> Type de switch : Gigabit

=> Port :16 10/100 Mbps

=> Fonctionnement silencieux, sans ventilateur

=> Une plus grande tolérance, un meilleur temps moyen

de bon fonctionnement

=> Prise en charge des réseaux VLAN pour la

segmentation du trafic

=> Qualité de service et contrôle de la bande

passante pour garantir une fluidité

de fonctionnement

=> Fonction de diagnostic des câbles facilitant le

dépannage des problèmes de

câblage

=> Configurable à partir d'une interface Web ou de

l'utilitaire SmartConsole

TFE_AS_ESIS 2018-

2019

CONCEPTION DU SYSTEME Page | 33

Caractéristique de l'antenne

=> Porté max : 20 km

=> La fréquence : 5 GHz => Gain : 23 dBi

=> Marque : Buffalo BS-GS

Caractéristique du pare feu

=> Filtrage et inspection de paquets (SPI)

=> Prévention des attaques déni de

service(DoS)

Table 2-1 Equipements actifs sur le site central

|

Matériels

|

Système

d'exploitation

|

Services installés

|

Spécification

techniques

|

Coût($) unitaire

|

|

Serveur

|

Ubuntu server

16.04

|

DHCP

DNS SAMBA LDAP ZABBIX ZIMBRA APACHE NETFILTER

|

|

$ 1390.4

|

|

Modem

|

|

|

IDU

|

$ 95

|

|

Switch

manageable

|

|

|

16 ports

|

$ 121.49

|

|

Routeur Mikrotik

|

|

|

2.4 Ghz de

fréquences, 54

Mbps de vitesse,

|

$ 92.43

|

|

Antenne

|

|

|

équipements Vodacom

|

$ 300

|

|

Pare feu

|

|

|

physique

|

$ 362

|

CONCEPTION DU SYSTEME Page | 34

|

|

|

STP cat 6, UTP,

|

|

|

Câbles Ethernet

|

|

|

en bobines de

|

$ 174

|

|

|

|

305m

|

|

|

Connecteur

|

|

|

RJ45

|

$ 1

|

|

Prise

|

|

|

RJ45 cat 6 FTP

|

$ 8.34

|

|

TOTAL

|

$ 3052,32

|

Les différents matériels informatiques dans nos

sites aideront à réduire le broadcast et à

sécuriser le réseau contre les attaques extérieures.

Support logiciel du Site central

Tous nos serveurs sont configurés sous le

système d'exploitation Ubuntu 16.04 avec les différents services

et applications configurés dans notre réseau intranet des SCJM

qui suivent :

Table 2-2 services et applications

|

Services et

Applications

|

Paquet installé

|

Fonction ou Rôle

|

|

SERVEUR DNS

|

Bind9 bind9utils bind9.doc

|

La résolution de noms du

domaine scjm.vp ;

|

|

DHCP

|

Isc-dhcp-server

|

L'attribution dynamiques des

adresses IP.

|

|

Pare-feu

|

Netfilter + iptables

|

La sécurité du réseau.

|

|

Messagerie

|

Mail, zimbra

|

La messagerie interne

|

|

WEB

|

Apache2, php5, mysql 5.0

|

La plateforme web

|

|

Outil

collaboratif

|

Zimbra

|

Pour l'intranet

|

|

MONITORING

|

Zabbix.server zabbix.agent

|

La gestion du parc informatique et Pour la surveillance du

réseau

|

|

BASE DE

DONNEES

|

Apache2, php5, mysql 5.0, phpmyadmin

|

Pour la gestion des fichiers

numériques

|

Equipements de Transmission

Equipements de Transmission en faisceaux hertzien : Deux type

:

? Indor (IDU) : un IDU qui fait la modulation en émettant

et démodulation en réception. De préférence un

modem de phase.

TFE_AS_ESIS 2018-

2019

TFE_AS_ESIS 2018-

2019

CONCEPTION DU SYSTEME Page | 35

? Outdor (ODU) : une pilonne positionnée tenant compte

des obstacles et une

antenne Buffalo BS-GS avec une alimentation POE). La liaison

devra

être en visibilité directe ; avec comme

caractéristique : fréquence entre 1.5 à 5Go; type de port

Ethernet 10/100 et sa puissance d'émission qui peut arroser

jusqu'à 20 km. Une configuration plug and play prédéfinie

par le concepteur. Juste le mettre dans le conditionnement de

fonctionnement.

? Ordinateur portable : pour le test

? Routeur NETGEAR: pour gérer le réseau et

distribuer la connexion et assurer les services tels que connecter les

matériels d'autres marques, gérer les logiciels via le

réseau, la sécurité sur le réseau, la configuration

VPN, le partage des fichiers et d'imprimante.

? D-link Wireless N Access point modèle DAP-1360 : pour

l'interconnexion via le wifi.

Service de transport de

données

Table 2-3 Equipement de transport de données

|

Opérateurs

|

Bande

passante

|

Couverture

|

Nombre de

site

|

Distance

FAI-

CENTRAL

|

coût

|

|

VODACOM

|

Forfaitaire

|

Total

|

Facultatif

|

1503 m

|

$ 1080

|

|

ORANGE

|

De 512 ko à 2 Mg

|

Centre-ville

|

3 et plus

|

Le site le

plus proche

du central

FAI

|

$ 1053

|

Pour des raisons de sécurité chaque site aura sa

propre adresse IP. Le DHCP sera configuré avec les adresses sous

-réseaux

TFE_AS_ESIS 2018-

2019

CONCEPTION DU SYSTEME Page | 36

Figure2-10 site central détaillé

Site Kenya

Possédera deux groupes de travail qui constituent des

sous postes interconnecté

en intranet

Figure 2-11 Site Kenya Détaillé

CONCEPTION DU SYSTEME Page | 37

Table 2-4 Equipements actifs sur le site Kenya

|

Matériels

|

Quantité

|

Services installés

|

Spécification

techniques

|

Coût($)

unitaire

|

|

Antenne

|

2

|

|

Point à point

|

$ 252,8

|

|

modem

|

2

|

|

IDU

|

$ 95

|

|

Switch

|

2

|

|

De niveau 3

|

$ 121.49

|

|

Câbles Ethernet

|

1

|

|

UTP,STP cat 6

|

$ 174

|

Site Sendwe

Possédera quatre groupes de travail qui constituent des

sous postes interconnectés par des faisceaux.

Figure 2-12 2.4.5 Site Sendwe détaillé

Table 2-5 Equipements actifs sur le site Sendwe

|

Matériels

|

Quantité

|

Services installés

|

Spécification

techniques

|

Coût($)

unitaire

|

|

Antenne

|

4

|

|

Point à point

|

$ 252,8

|

|

modem

|

4

|

|

IDU

|

$ 95

|

|

Switch

|

4

|

|

De niveau 3

|

$ 121.49

|

|

Câbles Ethernet

|

2

|

|

UTP,STP cat 6

|

$ 174

|

TFE_AS_ESIS 2018-

2019

CONCEPTION DU SYSTEME Page | 38

Site Kasavubu

Possédera un groupe de travail interconnecté en

intranet.

Figure 2-13 2.4.5 Site Kasavubu

détaillé

Table 2-6 Equipements actifs sur le site Kasavubu

|

Matériels

|

Quantité

|

Services installés

|

Spécification

techniques

|

Coût($)

unitaire

|

|

Antenne

|

2

|

|

Point à point

|

$ 252,8

|

|

modem

|

2

|

|

IDU

|

$ 95

|

|

Switch

|

2

|

|

De niveau 3

|

$ 121.49

|

|

Câbles Ethernet

|

1

|

|

UTP,STP cat 6

|

$ 174

|

Site Djamena

Possédera deux groupes de travail qui constituent des sous

postes interconnectés par des faisceaux.

TFE_AS_ESIS 2018-

2019

CONCEPTION DU SYSTEME Page | 39

Figure 2-14 2.4.8 Site Djamena détaillé Table

2-7 Equipements actifs sur le site Djamena

|

Matériels

|

Quantité

|

Services installés

|

Spécification

techniques

|

Coût($)

unitaire

|

|

Antenne

|

2

|

|

Point à point

|

$ 252,8

|

|

modem

|

2

|

|

IDU

|

$ 95

|

|

Switch

|

2

|

|

De niveau 3

|

$ 121.49

|

|

Câbles Ethernet

|

1

|

|

UTP,STP cat 6

|

$ 174

|

Site Kambove

Possédera deux groupe de travail qui constituent des sous

postes interconnectés

en intranet

TFE_AS_ESIS 2018-

2019

CONCEPTION DU SYSTEME Page | 40

Figure 2-15 Site Kambove détaillé

Table 2-8 Equipements actifs sur le site Kambove

|

Matériels

|

Quantité

|

Services installés

|

Spécification techniques

|

Coût($) unitaire

|

|

Antenne

|

2

|

|

Point à point

|

$ 252,8

|

|

modem

|

2

|

|

IDU

|

$ 95

|

|

Switch

|

2

|

|

De niveau 3

|

$ 121.49

|

|

Câbles Ethernet

|

1

|

|

UTP,STP cat 6

|

$ 174

|

Site GCM

Possédera trois groupes de travail qui constituent des

sous postes interconnectés par des faisceaux.

TFE_AS_ESIS 2018-

2019

CONCEPTION DU SYSTEME Page | 41

Figure 2-16 Site GCM détaillé

Table 2-9 Equipements actifs sur le site GCM

|

Matériels

|

Quantité

|

Services installés

|

Spécification

techniques

|

Coût($)

unitaire

|

|

Antenne

|

3

|

|

Point à point

|

$ 252,8

|

|

modem

|

3

|

|

IDU

|

$ 95

|

|

Switch

|

3

|

|

De niveau 3

|

$ 121.49

|

|

Câbles Ethernet

|

2

|

|

UTP,STP cat 6

|

$ 174

|

TFE_AS_ESIS 2018-

2019

TFE_AS_ESIS 2018-

2019

CONCEPTION DU SYSTEME Page | 42

Inventaire du parc informatique

Table 2-10 Inventaire du parc

|

N°

|

Nom site

|

Emplacement

|

Machine fixe

|

Machine portable

|

Caractéristiques

|

|

1

|

Central

|

Salle serveurs/

Sendwe

|

2

|

-

|

- Compatibles à Windows 10

- HDD :1 To

- RAM : 8 G minimum - CPU: 4 cores 2.6 GHz

|

|

2

|

Sendwe

|

|

10

|

5

|

|

3

|

Kasavubu

|

|

4

|

5

|

|

4

|

Djamena

|

|

2

|

2

|

|

5

|

Kambove

|

|

3

|

2

|

|

6

|

Kenya

|

|

2

|

2

|

|

7

|

GCM

|

|

4

|

6

|

|

TOTAL

|

|

27

|

22

|

Fonctionnement du système

De manière générale, les entités

qui communiqueront au sein de notre réseau informatique sont les

ressources matérielles qui sont :

? Les composants de traitement : ordinateurs, imprimantes,

scanners etc. ? Les composants de transmission qui sont les cartes

réseaux, commutateurs, routeurs, câbles, etc.

Ainsi que les ressources logicielles qui sont les applications

informatiques, bases de données, etc.

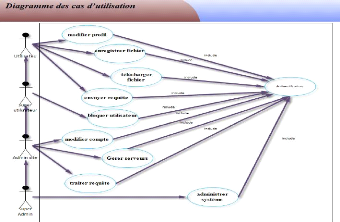

Identification des acteurs

Le projet étant de déployer un intranet, afin de

faciliter la communication et le partage ; nous essayerons de déterminer

les rôles de chaque acteur dans notre système. Un acteur

représente un rôle joué par une personne qui interagit avec

le système. D'où, les acteurs potentiels pour notre

système sont :

? L'utilisateur: tout membre de l'organisation, il peut

modifier son profil ; peut enregistrer un fichier et

télécharger un fichier commun, peut envoyer une

requête, Il ne peut ajouter ni supprimer les comptes des

utilisateurs.

TFE_AS_ESIS 2018-

2019

CONCEPTION DU SYSTEME Page | 43

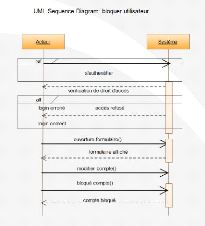

? Le Super utilisateur : modifier les informations

des utilisateurs de sa juridiction, valider les comptes des

utilisateurs de sa juridiction, peut bloquer un utilisateur.

? L'administrateur du site : il a droit de consulter

les comptes des utilisateurs, de créer les comptes

des utilisateurs mais pas de les supprimer ; d'intégrer

une machine au domaine, de gérer les comptes

utilisateur et les adresses email, d'intervenir au requêtes des

utilisateurs et de les assister en cas de pannes, de

créer et supprimer les utilisateurs, de

gérer les mots de passe.

? Le super-admin : possède tous les droits sur le

réseau et sur tous les utilisateurs, il valide la

création, la suppression et la modification des comptes utilisateurs, Il

a le droit sur toutes la base de donnée de l'intranet, il

consulter les logs de tous les utilisateurs de l'organisation,

il est le gérant de l'intranet et toutes les applications, il a une

visibilité totale sur les bases de données. Il a pour taches de

gérer tout le système.

Modèles d'analyse

Les modèles d'analyse nous permettrons de

décrire de manière détaillée le fonctionnement de

notre système. Nous commencerons cette description par l'analyse des cas

d'utilisations, le déroulement des besoins par le diagramme de classe et

enfin la réalisation des cas d'utilisation par les diagrammes de

séquence.

Figure 2-17 Diagramme de cas d'utilisation

CONCEPTION DU SYSTEME Page | 44

TFE_AS_ESIS 2018-

2019

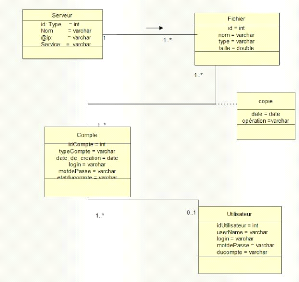

Diagramme de classe

Figure 2-18 2.5.2.1 Diagramme de classe

Description textuelle du cas d'utilisation

Nous allons décrire les sous activités des cas

d'utilisation suivant :

=> Modifier profile,

=> Enregistrer fichier,

=> Télécharger fichier,

=> Envoyer requête,

=> Bloquer utilisateur,

=> Gérer les serveurs,

=> Traiter requête,

=> Modifier compte,

=> Administrer système,

=> Authentifier.

CONCEPTION DU SYSTEME Page | 45

TFE_AS_ESIS 2018-

2019

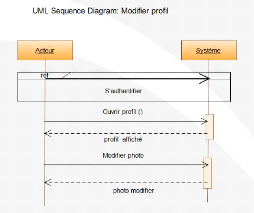

1. Modifier profile

Acteur principal : Utilisateur

Objectifs : changer apparence de son

profil(photos)

Préconditions :

La plateforme est lancée,

L'utilisateur s'authentifier,

L'utilisateur se situe sur la page de son profil.

L'utilisateur change sa photo

Post-conditions :

Le profil est modifié

Scénario nominal :

Table 2-11 Scenario nominal Modifier profile

|

Action menée par l'utilisateur

|

Action réalisée par le

système

|

|

S'authentifier

|

|

|

Ouvrir son profil

|

|

|

Profil affiché

|

|

Modifié profil

|

|

|

Profil modifié

|

Alternatives :

Le système signale si le login est faux.

Figure 2-19 1. Diagramme de séquence Modifier

profile

CONCEPTION DU SYSTEME Page | 46

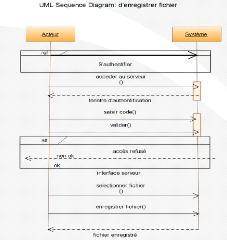

2. Enregistrer fichier

Acteur principal : Utilisateur

Objectifs : sauvegarder les fichiers sur le

serveur

Préconditions :

La plateforme est lancée,

L'utilisateur s'authentifier,

L'utilisateur se situé sur le serveur de partage de

fichier.

Post-conditions :

Le fichier a été enregistré

Le dossier de partage de fichier est affiché

Scénario nominal :

Table 2-12 Scenario nominal Enregistrer fichier

|

Action menée par l'utilisateur

|

Action réalisée par le

système

|

|

S'authentifier

|

|

|

Accéder au serveur

|

|

|

Fenêtre d'authentification

|

|

Saisir coordonnées

|

|

|

Valider

|

|

|

Interface serveur

|

|

Sélectionner fichier

|

|

|

Enregistrer fichier

|

|

|

Fichier enregistré

|

Alternatives :

Le système refuse l'accès si l'authentification

est fausse

L'onglet de confirmation contient une case de validation et

une

d'annulation,

Une notification pour informer que fichier est

enregistré ;

TFE_AS_ESIS 2018-

2019

CONCEPTION DU SYSTEME Page | 47

TFE_AS_ESIS 2018-

2019

Figure 2-20 Diagramme de séquence enregistrer

fichier

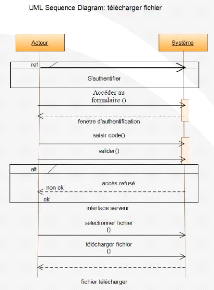

3. Télécharger fichier

Acteur principal : Utilisateur

Objectifs : télécharger le fichier

des archives

Préconditions :

La plateforme est lancée,

L'utilisateur s'authentifie,

L'utilisateur se situe sur le serveur de partage de fichier.

Post-conditions :

Le dossier a été téléchargé

La page de confirmation est affichée

Scénario nominal :

Table 2-13 Scenario nominal Télécharger

Fichier

|

Action menée par l'utilisateur

|

Action réalisée par le

système

|

|

S'authentifier

|

|

|

Accéder au serveur

|

|

|

Fenêtre d'authentification

|

|

Saisir coordonnées

|

|

|

Valider

|

|

|

Interface serveur

|

|

Sélectionner fichier

|

|

|

télécharger fichier

|

|

|

Fichier téléchargé

|

CONCEPTION DU SYSTEME Page | 48

TFE_AS_ESIS 2018-

2019

Alternatives :

Le système refuse l'accès si l'authentification

est fausse

L'onglet de confirmation contient une case de validation et

une

d'annulation,

Une notification pour informer que fichier est

téléchargé;

Figure 2-21 Diagramme de séquence

télécharger fichier

4. Envoyer requête

Acteur principal : Utilisateur

Objectifs : envoyer une requête

d'incidence à l'admin site

Préconditions :

La plateforme est lancée,

L'utilisateur s'authentifie,

L'utilisateur se situé sur l'interface de

requête

Post-conditions :

La requête a été envoyé

Le message de confirmation est affiché.

CONCEPTION DU SYSTEME Page | 49

TFE_AS_ESIS 2018-

2019

Scénario nominal :

Table 2-14 Scenario nominal Envoyer requête

|

Action menée par l'utilisateur

|

Action réalisée par le

système

|

|

S'authentifier

|

|

|

Accéder au formulaire de requête

|

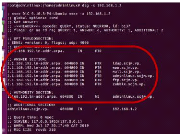

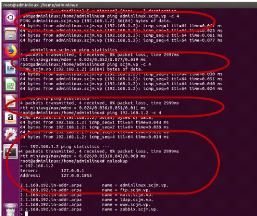

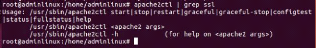

|