Chapitre 2 : YlliitiL

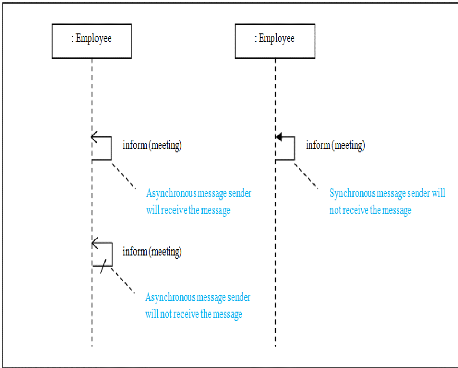

Ainsi, quand le message est envoyé et reçu par

la même ligne de vie, il est nécessaire de spécifier si

l'émetteur reçoit ou non le message : l'origine barrée de

la flèche signifie que l'émetteur est exclu des destinataires

[Mic05].

Figure 2.19: Notation des boucles sur la

même ligne de vie [Gen03]

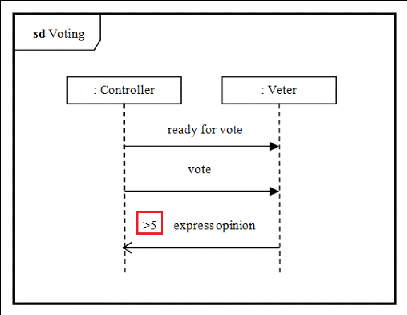

Il est possible de restreindre aussi le nombre de destinataires

en spécifiant le nombre de récepteurs à la pointe de la

flèche (par exemple « <5 ») [Mic05].

~énératIon ~~s ~~agrammes 2t'LLMJ à

yartIr ~~ yrogrammes DT

C~~pItre 2 : LLM~

Figure 2.20: restreindre le nombre de

destination en AUML [Gen03]

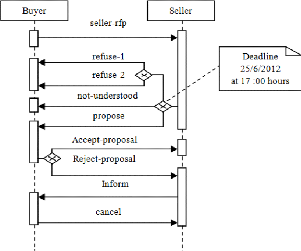

+ Exemple d'interaction [Ste99] :

1' L'acheteur envoie une demande de propositions au vendeur.

v' Le vendeur dispose de trois options à choisir dans le

délai:

· Faire une proposition.

· refuser (avec des raisons différentes).

· dire qu'il ne comprenait pas.

v' Si le vendeur a fait une proposition, l'acheteur a le choix de

rejeter ou d'accepter

v' Si l'acheteur accepte la proposition du vendeur, dans ce cas,

chaque fois le vendeur informe l'acheteur sur son état.

v' L'acheteur peut annuler l'exécution de la proposition

à tout moment.

~énératIon ~~s ~~agrammes 2t'LLMJ à

yartIr ~~ yrogrammes DT

C~~pItre 2 : LLM~

Figure 2. 21: exemple de protocole

d'interaction [Zei09]

Dans ce chapitre nous avons présenté le

formalisme AUML : les principaux diagrammes et les différentes notations

utilisées par ce formalisme qui ne sont pas complètement

standardisées. Nous nous intéressons dans ce qui reste de ce

mémoire aux diagrammes de classes et de séquences pour la

compréhension des applications multi-agents écrites dans JADE.

Chapitre -03-

Approche propos~e et

presentation de l'outil

developpe

Dans ce chapitre

Introduction.

1. L'approche proposée.

1.1. Translation du programme JADE vers le diagramme de classe

AUML 1.2. Translation du programme JADE vers le diagramme de séquence

AUML.

1.3. La génération du fichier XML correspond

aux diagrammes générés.

2. Les règles de transformation.

2.1.Génération de diagramme de classe AUML

à partir de programme JADE.

2.2.Génération de diagramme de séquence AUML

à partir de programme JADE.

2.3.Diagrammes AUML vers document XML.

3. Présentation de l'outil développée

4. Etude de cas

|