1.4 JUSTIFICATION DU

THEME

Mettre en place un système d'authentification pouvant

répondre aux problèmes suscités tout en garantissant

l'identité des utilisateurs au sein d'une entreprise, d'une instance

(à l'exemple du ministère des forêts et du ministère

des finances) et même d'une fédération universitaire en

particulier l'université de Dschang et ses différents

établissements affiliés ( à l'exemple de l'iut-fv de

bandjoun) tout en garantissant la confiance dans le réseau. Cela passe

par :

1.4.1

CENTRALISER L'AUTHENTIFICATION

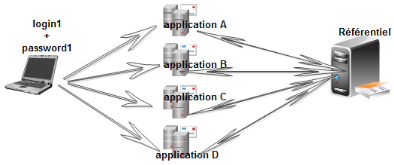

Figure 4 : centralisation de

l'authentification

251644928C'est pour mettre en place un système central

de gestion des identités pour l'accès à toutes les

applications de l'intranet.Elle nous permet de partager une base commune. Le

principe est de disposer d'une base de données globale pourcentraliser

toutes les demandes d'authentification des utilisateurs. Elle unifie la gestion

des authentifications et des autorisations. Cela permet également de

centraliser la gestion de la politique de sécurité. Un annuaire

(LDAP) est un type particulier de base de données pour ce genre

d'authentification.

251697152

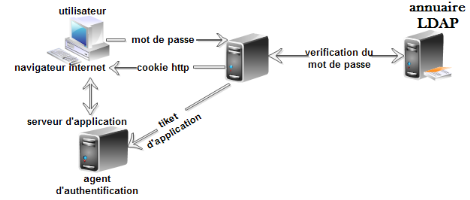

Figure 5 : authentification

centralisée à l'annuaire LDAP

251674624

1.4.2

AUTHENTIFICATION UNIQUE

Le Single Sign-On est une technique qui consiste à

soumettre l'utilisateur à une procédure d'authentification

uniqueet une seule fois par rapport aux différents services

accessibles : applications web ou fonctions protégées du

système. Il peut aussi prononcer les autorisations ou interdictions

d'accès de l'utilisateur à l'ensemble des services, suivre

l'activité et tracer les opérations effectuées. Son

architectureest en général basée sur un serveur

d'authentification (certificat X509, Kerberos).Il est composé :

D'un serveur d'authentification

C'est l'élément central du SSO puisqu'il assure

:

· L'authentification.

· La persistance de la connexion.

· La propagation de l'identité de l'utilisateur

auprès des applications

Il a la charge de vérifier le mot de passe de

l'utilisateur auprès d'une base de référence(NIS, LDAP,

/etc/passwd ...).

Figure 6 : principe

d'authentification unique

251645952

De l'agent d'authentification

L'agent d'authentification est la brique SSO

intégrée aux applications (librairie, module apache).L'agent

vérifie que l'utilisateur est authentifié. S'il n'est pas

authentifié, il le redirige vers le serveur d'authentification.

1.4.3

LA DELEGATION D'IDENTITES

Le fournisseur d'identités permettra de

déléguer l'identification desutilisateurs au sein d'un

fournisseur de services externe.L'utilisateur peut se connecter de n' importe

où et pourquoi pas profiter d'un SSO.

Mais le gain ne porte pas uniquement sur une plus grande

simplicité d'utilisation des applications. Du point de vue de la

sécurité, le fait de fédérer des applications

autour d'une architecture Web unique permet de profiter d'une

sécurité accrue grâce au chiffrement SSL.

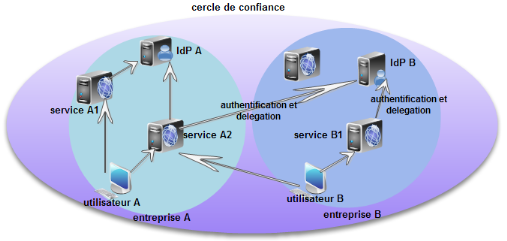

Figure 7 : principe de la

fédération d'identités

251646976

· Lorsqu'un utilisateur A accède à un

service A1, l'authentification est basée sur le fournisseur

d'identité A interne.

· Lorsqu' un utilisateur B externe à l'entreprise

A accède à un service A2 l'authentification est basée sur

le fournisseur d'identité B de son entreprise

· Lorsqu'un utilisateur B accède à un

service A2 externe à son entreprise et un service B1 interne à

son entreprise, les deux services s'appuient sur le fournisseur

d'identité de son entreprise. L'utilisateur B peut

bénéficier ainsi d'un SS0 entre deux services.

Tous les mécanismes de fédération

d'identités se basent sur le principe fondamental d'existence d'une

relation de confiance entre les partenaires qui ont décidé de

collaborer.

.

|