II.4 Commutation des labels

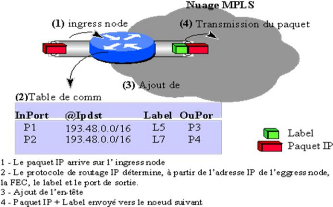

Lorsqu'un paquet arrive dans un réseau MPLS en fonction

de la FEC auquel appartient le paquet l'ingress node consulte sa table de

commutation et affecte un label au paquet et le transmet au LSR suivant.

13

Figure II.5: Arrivée d'un paquet IF sur

l'Ingress node [7]

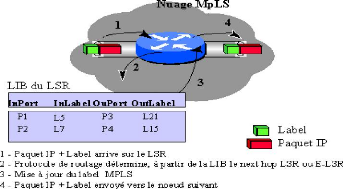

Lorsque le paquet MPLS arrive sur un LSR interne du nuage

MPLS, le protocole de routage fonctionnant sur cet équipement

détermine dans la base de données des labels LFIB le prochain

label à appliquer à ce paquet pour qu'il parvienne jusqu'à

sa destination. L'équipement procède ensuite à une mise

à jour de l'en-tête MPLS (swapping du label et mise à jour

du champ TTL, du bit S) avant de l'envoyer au noeud suivant.

Figure II.6: un label sur un LSR

[7]

Enfin , une fois que le paquet MPLS arrive à l'Engress

node il lui sera retiré toute trace MPLS et le paquet sera transmis

à la couche réseau.

14

Figure II.7 : retrait du label sur l'engress node [7]

II.5 Méthode de distribution des labels et le protocole LDP

[5]

Dans un réseau MPLS, il existe deux méthodes

pour créer et distribuer les labels : Implicit routing et Explicit

routing. Ces deux méthodes sont celles utilisées pour

définir les chemins LSP dans le réseau MPLS.

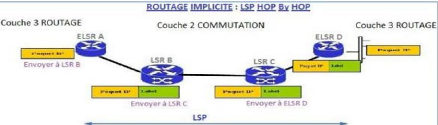

II.5.1 La méthode Implicit Routing [5]

C'est la méthode de base choisie par l'IETF pour les

réseaux MPLS. C'est un modèle fondé sur la topologie du

réseau. Dans ce cas les labels sont créés à l'issue

de l'exécution des protocoles de routage classique. Cette distribution

est réalisée grâce au protocole LDP. Chaque routeur LSR

doit donc mettre en oeuvre un protocole de routage interne de niveau 3 comme le

protocole OSPF et les décisions de routage sont prises

indépendamment les unes des autres.

Figure II.8 : Le routage implicite

[5]

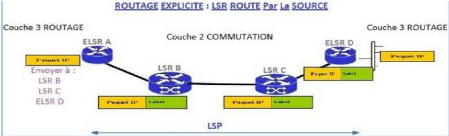

II.5.2 La méthode Explicit Routing [5]

Cette méthode explicite est fondée sur les

requêtes (REQUEST-BASED) et consiste à ne construire une route que

lorsqu'un flux de données est susceptible de l'utiliser. Cette

méthode est utilisée pour CR-LDP (CR-LDP=LDP+TE)

et RSVP-TE.

15

Le LSP n'est plus déterminé à chaque bond

contrairement au routage implicite, Ce qui permet à MPLS de faire du

« Traffic Engineering » afin d'utiliser efficacement

les ressources du réseau et d'éviter les points de forte

congestion en répartissant le trafic sur l'ensemble du réseau. Ce

mécanisme permet à un opérateur de faire du TE en imposant

au réseau des contraintes sur les flux du point source jusqu'au point

destination. Ainsi des routes autres que le plus court chemin peuvent

être utilisées. Le routeur Ingress ELSR choisit le chemin de bout

en bout au sein du réseau MPLS.

Figure II.9: routage explicite [5]

|