CHAPITRE III : TESTS ET EVALUATIONS

Introduction

La dernière partie dans ce projet, consiste à

explorer les différentes données et graphes

générés par Kibana et évaluer le bon fonctionnement

de la solution en effectuant des tests divers et des scénarios

d'attaques.

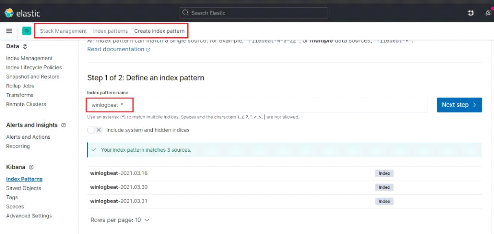

1 Prise en main et exploration des données sur

Kibana

Avant d'utiliser l'interface de Kibana, il faut commencer par

créer des modèles d'index (index patterns) dans le volet "Stack

management/ Index Patterns/Create index pattern", afin d'indiquer à

Kibana quels sont les indices Elasticsearch qu'on veut explorer. Un index peut

être considéré comme un ensemble de documents, chaque

document est formé par des champs, qui sont des paires clé-valeur

contenant les données.

Comme on à indiquer à Logstash de nommer

winlogbeat-[date] tous les données venant de Winlogbeat et

filebeat-[date] tous les données venant de Filebeat. Dans `index pattern

name' nous indiquons le nom winlogbeat-* pour regrouper tous les index venant

de Winlogbeat.

Figure 37 : Création des modèles

d'index de Winlogbeat

Dans `time field' nous indiquons @timestamp qui correspond au

champs d'horodatage des fichiers journal venant de Winlogbeat.

49

Chapitre III : Tests et évaluations

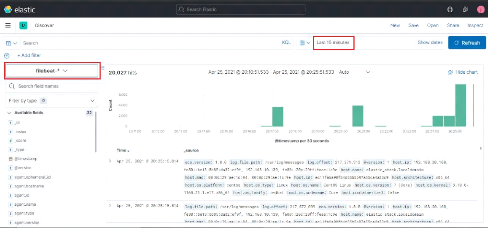

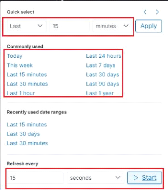

Explorer les données de manière interactive se

fait à partir de la page `Discover'. On peut soumettre des

requêtes de recherche, filtrer les résultats et afficher des

champs spécifiques. La répartition des documents dans le temps

est affichée dans un histogramme en haut de la page et l'index sur

lequel se porte notre recherche se trouve à gauche.

Figure 38 : Page `Discover' de Kibana (index

filebeat)

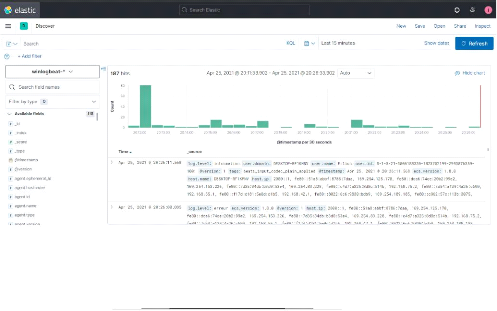

Figure 39 : Page `Discover' de Kibana (index

Filebeat)

Et pour l'index winlogbeat.

Chapitre III : Tests et évaluations

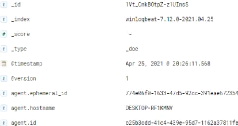

On peut consulter l'intégrité du document sous

forme de table ou sous format JSON en cliquant sur la flèche à

gauche. Le format table particulièrement, permet de mieux visualiser

tous les champs du document.

Figure 40 : Visualisation des logs sous forme de

table

La barre "search" permet de saisir des requêtes selon

des critères de recherche précis. Les conditions sont

exprimées à l'aide du langage d'interrogation de Kibana (KQL)

basé sur les opérateurs mathématiques et logiques. Par

exemple, on peut filtrer les évènements d'authentifications SSH

échouer du 25/04/2021 à travers le filtre message : "sshd" and

message : "Failed password and @timestamp : "2021-04-25" qui indique à

Kibana de chercher tous les évènements dont le contenu du champs

message contient le mot "sshd" et en plus les mots « Failed password

» et dont le timestamp correspond à 2021-04-25.

50

51

|