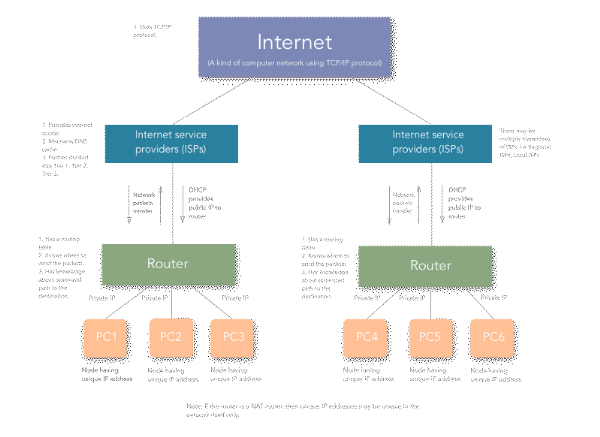

III-Fonctionnement des

reseaux informatiques.

il existe des similitudes entre les fournisseurs de niveau 3 et

de niveau 2. c'est un autre niveau de hiérarchie qui achète la

bande passante d'un Fournisseur de niveau 2 et la vend aux consommateurs.En

règle générale, le trafic passant par votre routeur passe

également par la Couche 3, 2 et éventuellement par les FAI de

couche 1 vers un autre réseau..

Représentation d'un réseau informatique partage Au

total:

A-Fonction de l'adresse IP

· Lorsqu'un ordinateur / périphérique se

connecte au réseau, il reçoit l'adresse IP privée

attribuée par le routeur. Le routeur reçoit une adresse IP

publique du Fournisseur.

· Les autres périphériques du

réseau reçoivent des adresses IP privées uniques.

· ceux qui offrent leurs services liés à

Internet sont connectés les uns aux autres dans le monde entier et nous,

les consommateurs, fournirons un retour financier afin que nous puissions

utiliser ce service Internet

B-Roles des Routeurs dans la mise en oeuvre des resaux

informatiques

· Lorsqu'un périphérique tente

d'établir une connexion réseau avec un autre

périphérique sur un autre réseau, il le fait à

l'aide d'un routeur. Le routeur mappe ensuite l'adresse IP privée et le

numéro de port privé à l'adresse IP publique et au

numéro de port public arbitraire avec un grand nombre entier.

* Le routeur envoie les paquets à la destination

souhaitée, puis analyse l'ordinateur / périphérique

à partir duquel le paquet a été reçu.

· L'ordinateur / périphérique distant

répond en envoyant la destination en tant qu'adresse IP publique et port

public du routeur

· enfin, le routeur authentifie l'adresse IP

privée et le port privé et envoie les paquets réseau.

C'est le cycle de développement d'Internet, l'un des

réseaux informatiques utilisant le protocole TCP / IP.

|