Introduction :

On va commencer dans ce chapitre par le diagramme de package pour

préciser les détails de l'architecture Client / Serveur,

ensuite on a présenté les phases de l'implémentation de

projet.

1. Diagramme de package :

L'objectif de ce diagramme est de présenter

l'environnement de notre projet, et le plat réseau utilisée qui

est l'architecture client/ Serveur.

+export

Windows10

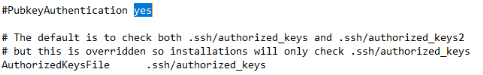

Serveur 2019 Server

SFTP

+export

Réception des fichiers

Envoi des fichiers

+export

BDD (SQL SERVER) OpenSSH

Client WinSCP

Côté serveur

Coté client

![]()

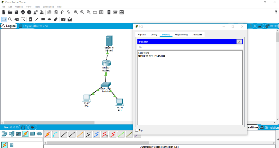

Cisco packet Tracer

1ere étapes :on a créé

notre environnement serveur et retour

Switch 2 PC

2éme étapes :dans serveur on

a cliqué sur config et dans le champ de display

Name on a écrié FTP server et on a

cliqué sur services puis sur FTP

Dans le champ username : on a

créé Ciscoet notre

password puis add

2émeétapes :après la

création d'adresse IP on a créé default getway.

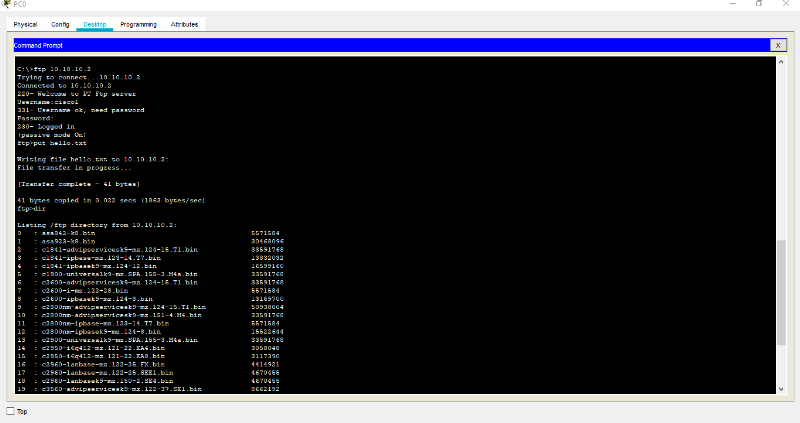

3éme étapes :dans

PC0 on a entré sur Text Editor on

créé Hello World testing File for FTP

services. 3éme étapes :dans

PC0 on a entré sur Text Editor on

créé Hello World testing File for FTP

services.

4éme étapes :on a sauvegarder le

fichier 4éme étapes :on a sauvegarder le

fichier

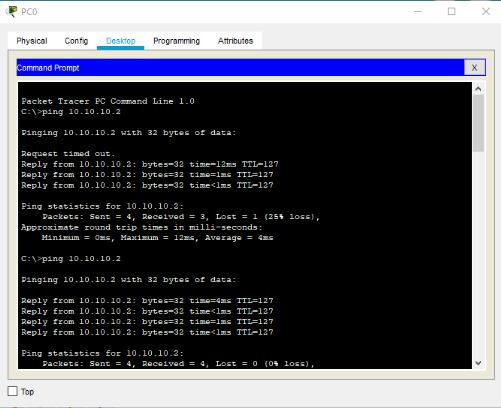

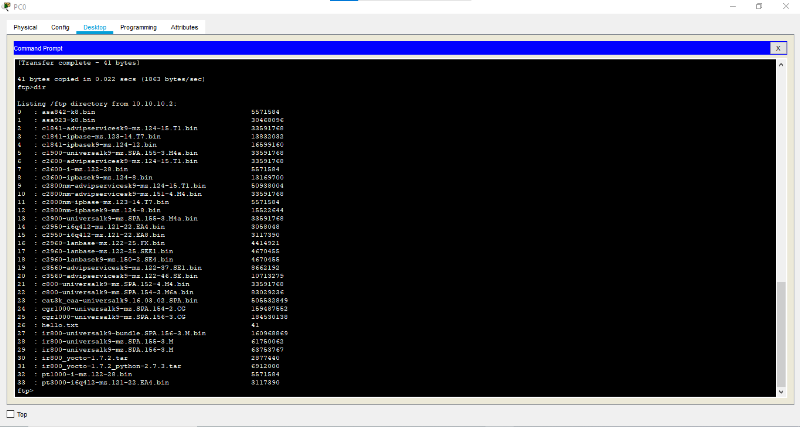

5éme étapes :sur terminal 5éme étapes :sur terminal

Ping 10.10.10.2 pour assurer que il y'a

connectivité entre serveur et pc0

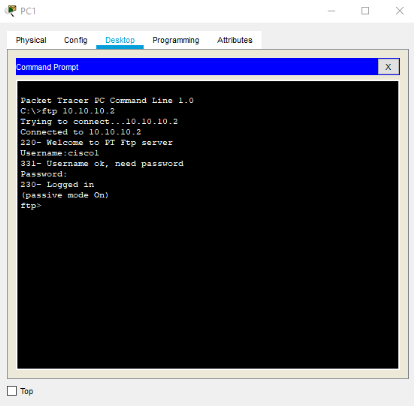

6éme étapes :on a

créé FTP puis entré .

7éme étapes :on a

créé FTP puis entré Puis FTP 10.10.10.2

2. Etapes

d'implémentation :

2.1

Préparation de platform:

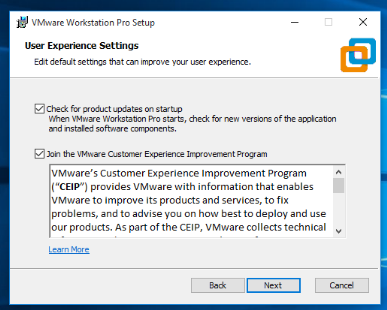

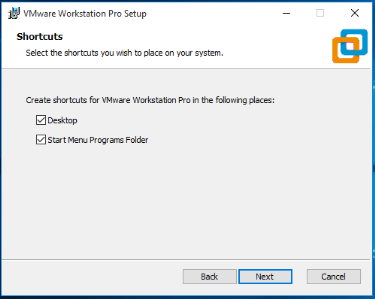

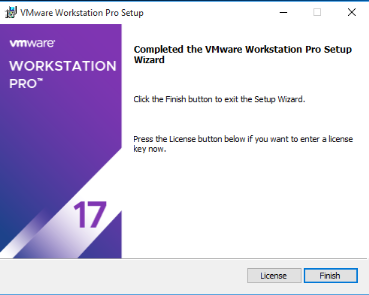

Installation VMWARE:

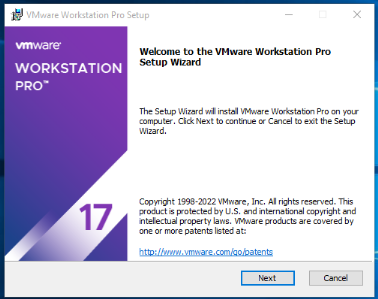

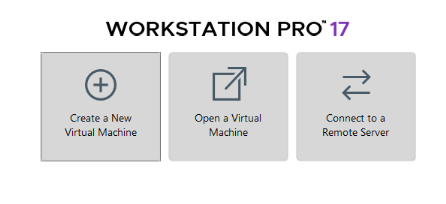

1ere étapes :on a clique

bouton droit sur le fichier de VMWARE17

Puis clique Next.

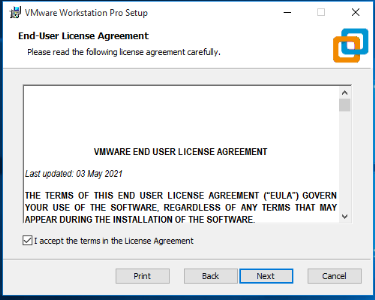

2éme étapes :i accept

the terms in the licence Agreement puis clique

next.

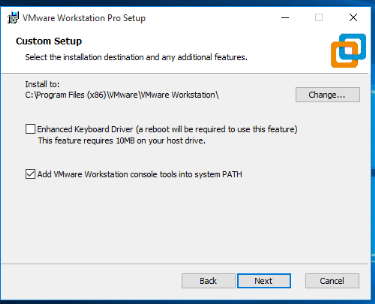

3éme

étapes :sélectionner la destination de fichier de

VMware.

5éme étapes :next pour

terminer l'installation .

4éme étapes :next pour

terminer l'installation .

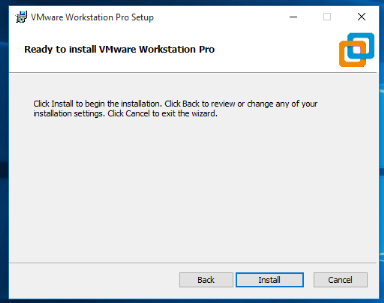

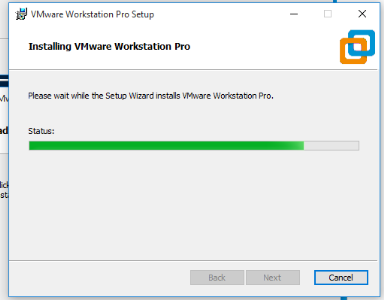

6éme étapes :Install pour

lance l'installation.

7éme étapes :finish pour

ouvrir le VMWARE.

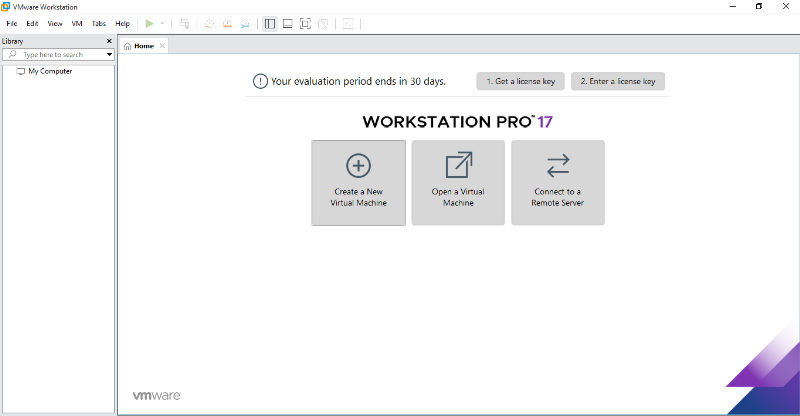

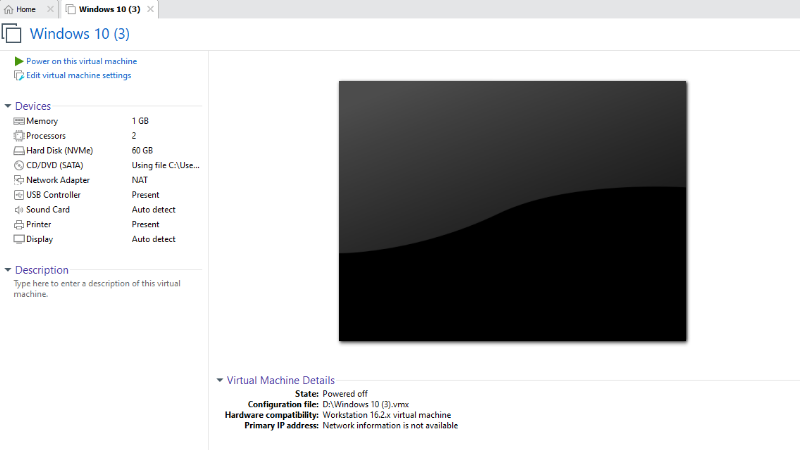

8éme étapes :l'interface de

VMWARE.

Installation de win10 :

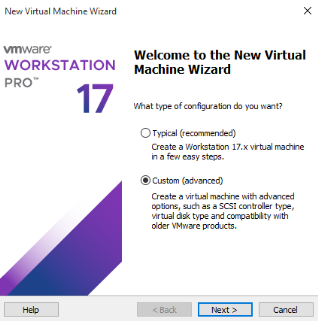

2éme étapes : on a choisi

custom pour le type de configuration de la machine.

3éme étapes : clique sur

i Will Install the operating system later.

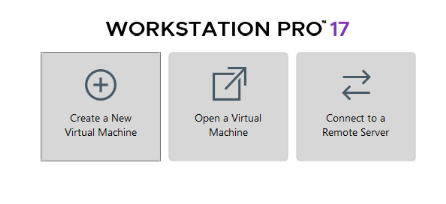

1éme étapes : create e new

Virtual machine pour créer nouveau machine virtuel.

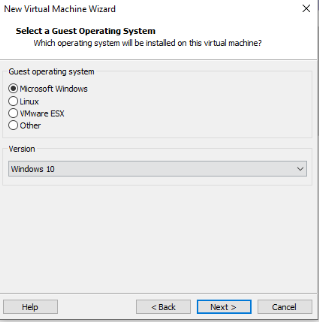

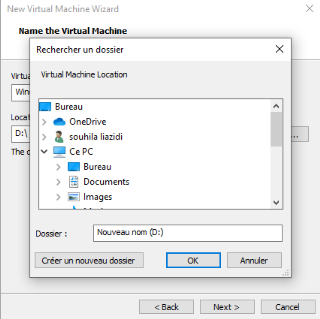

5éme étapes : on a choisi

l'endroit où on va poser le fichier.

4éme étapes :

sélectionné MicrosoftWindows et version

Windows 10.

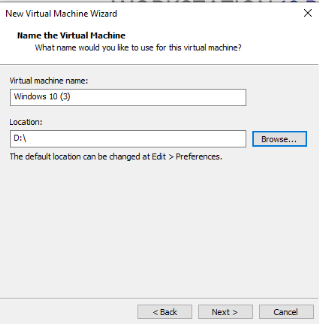

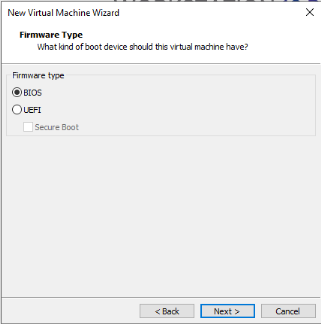

7éme étapes : type

BIOS

6éme étapes :

sélectionné Nom de lamachine etlocation

.

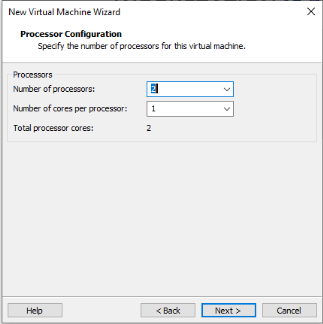

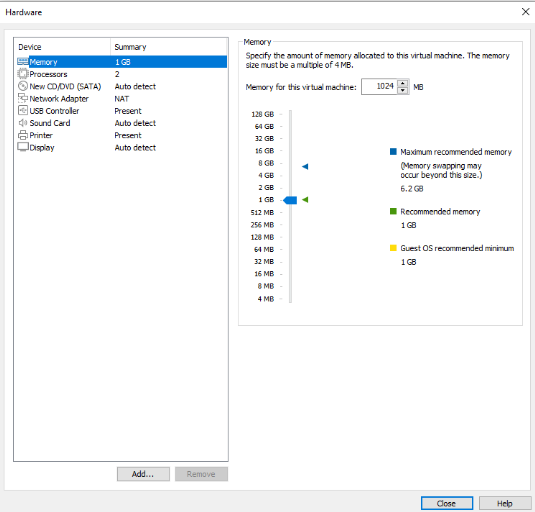

8éme étapes : configuration de

processeur 8éme étapes : configuration de

processeur

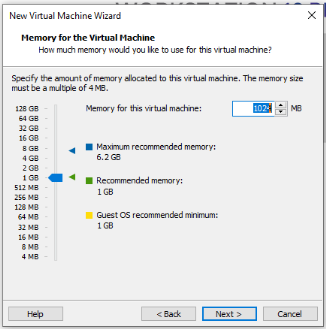

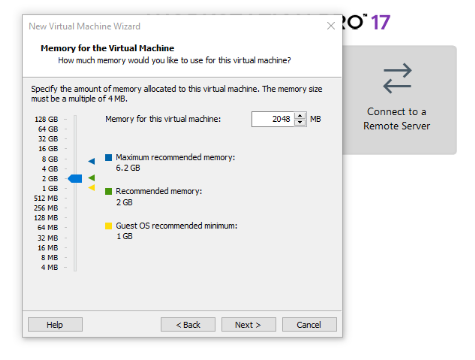

9éme étapes : on a choisi 1GB pour

la tailles de mémoire de la mchine. 9éme étapes : on a choisi 1GB pour

la tailles de mémoire de la mchine.

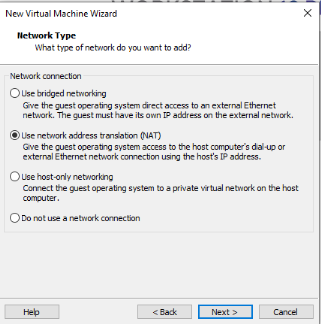

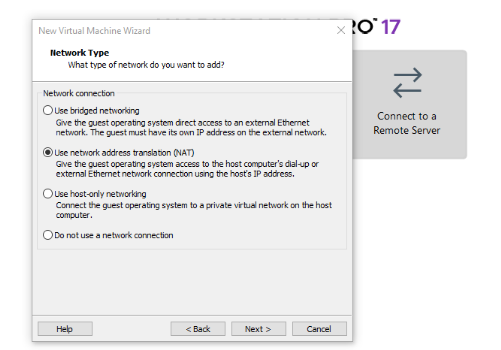

10éme étapes : use network address

translation pour type de réseau. 10éme étapes : use network address

translation pour type de réseau.

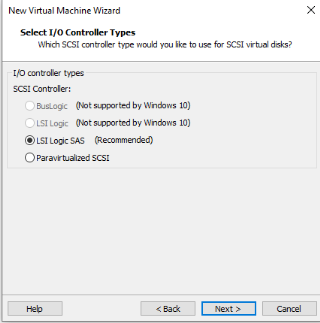

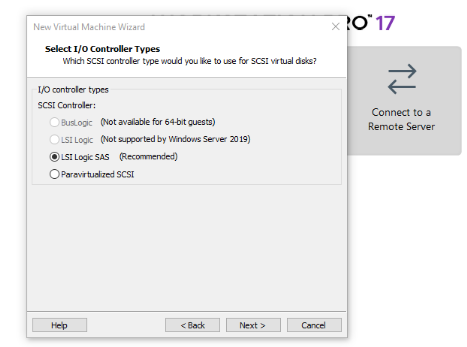

11éme étapes : LSI logic SAS pour le

type de contrôleur. 11éme étapes : LSI logic SAS pour le

type de contrôleur.

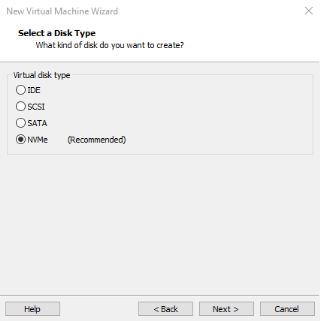

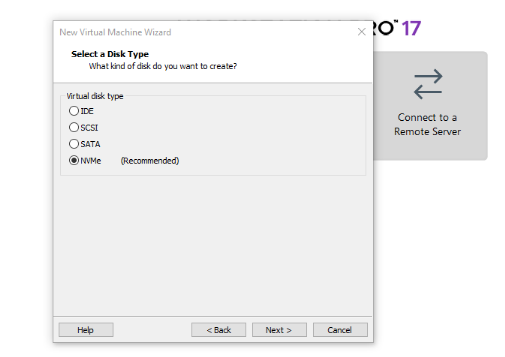

12éme étapes : le type de disque et

NVMe. 12éme étapes : le type de disque et

NVMe.

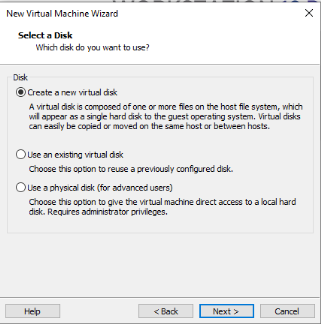

13éme étapes : create a new Virtual

disk. 13éme étapes : create a new Virtual

disk.

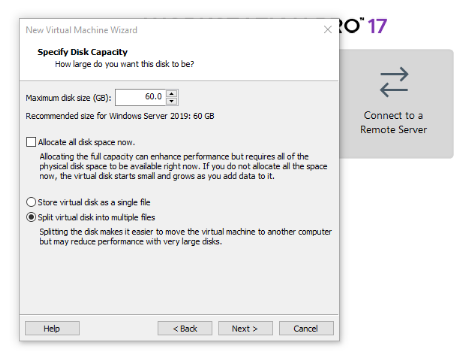

14éme étapes : la capacité de

disque on a choisi 60GB. 14éme étapes : la capacité de

disque on a choisi 60GB.

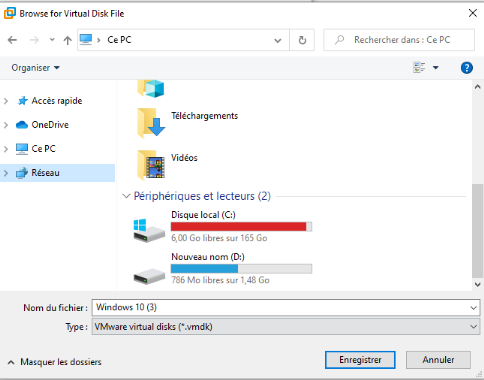

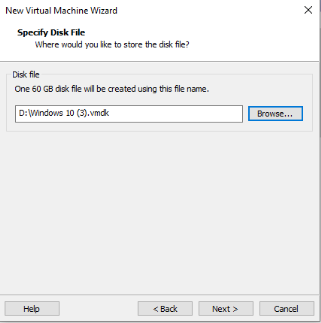

15éme étapes : on a

enregistré le fichier de la machine. 15éme étapes : on a

enregistré le fichier de la machine.

16éme étapes : on a choisi endroit

où on va poser le fichier. 16éme étapes : on a choisi endroit

où on va poser le fichier.

17éme étapes : customize hardware

pour le changement de quelque information. 17éme étapes : customize hardware

pour le changement de quelque information.

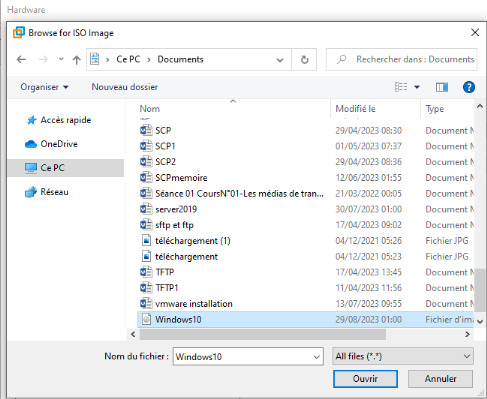

18éme étapes : clique sur

New CD/DVD pour détecter image iso de

WIN10. 18éme étapes : clique sur

New CD/DVD pour détecter image iso de

WIN10.

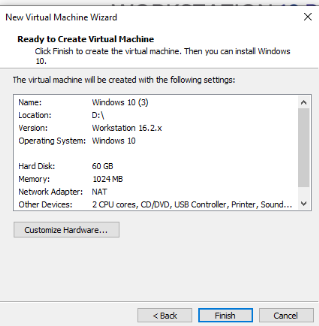

19éme étapes : clique

finish pour lancer l'installation.

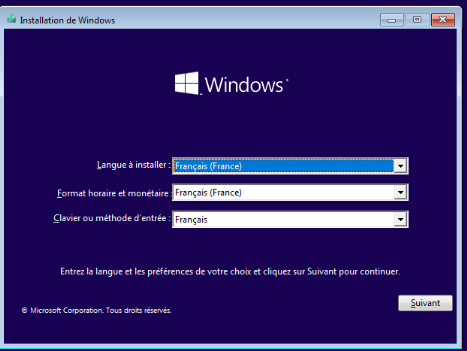

21éme étapes :on a choisi la

langue français.

20éme étapes :power on This Virtual

machine pour ouvrir la machine.

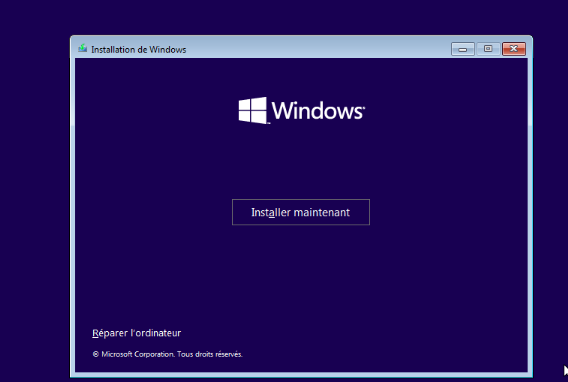

22éme étapes :installer

maintenant pour lancer l'installation.

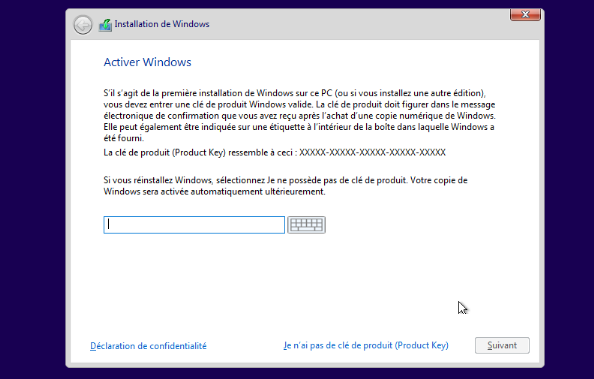

23éme étapes :je n'ai pas

clé de produit

Et clique suivant.

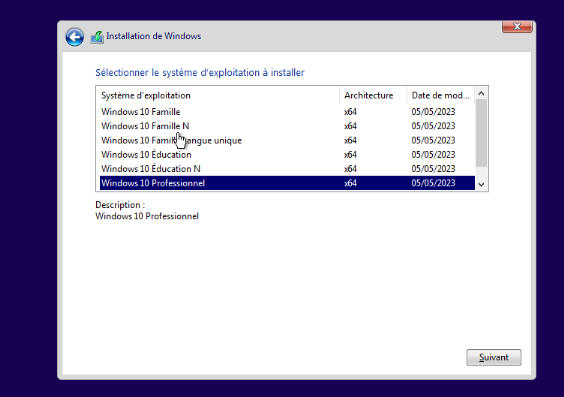

24éme étapes : on a

choisiWindows10 professionnel.

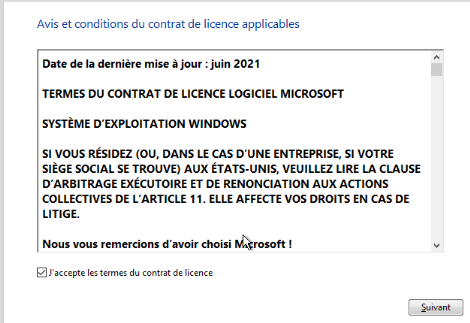

25éme étapes :j'accepte les

termes du contrat de licence après suivant.

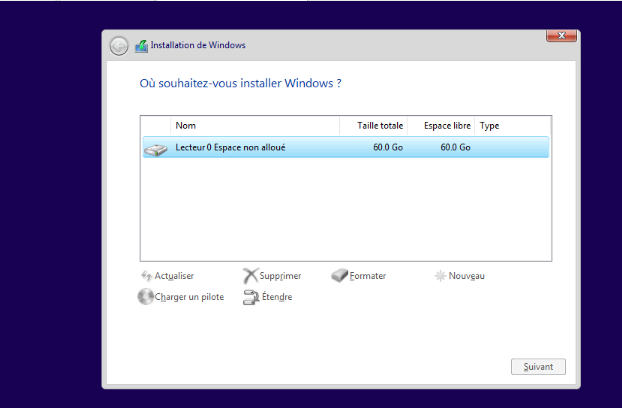

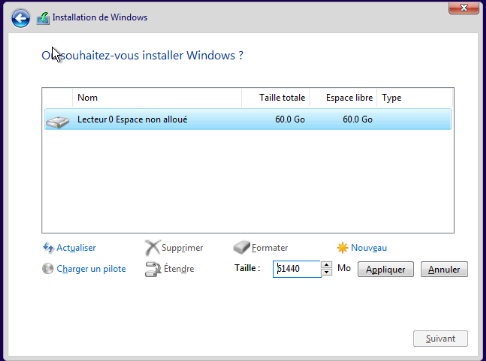

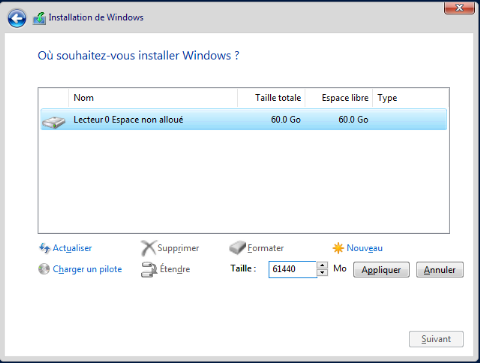

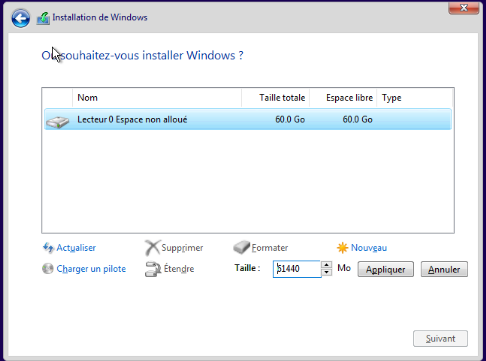

27éme étapes :nouveau

puis appliqué puis suivant

Pour créer autre lecteur.

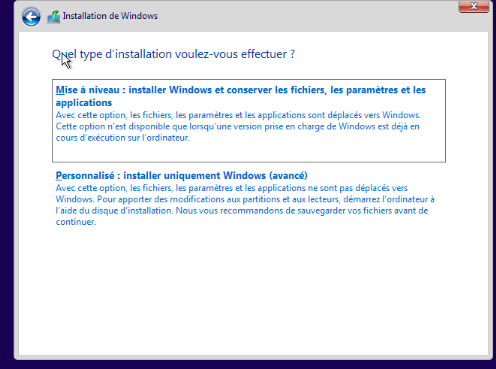

26éme

étapes :personnalisé : installer uniquement

Windows.

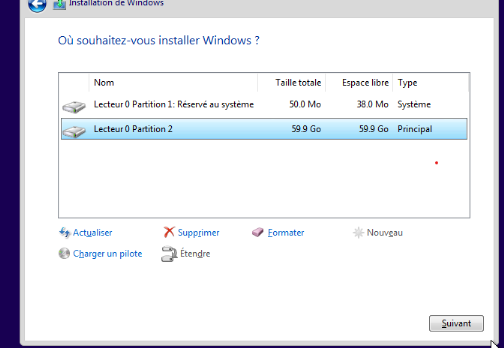

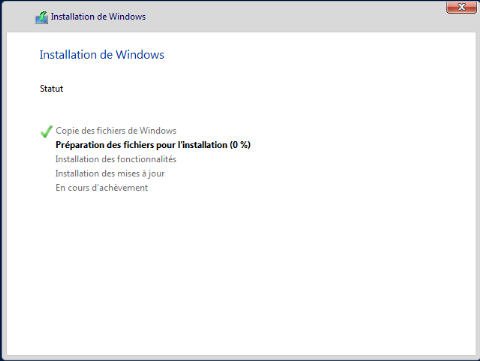

28éme

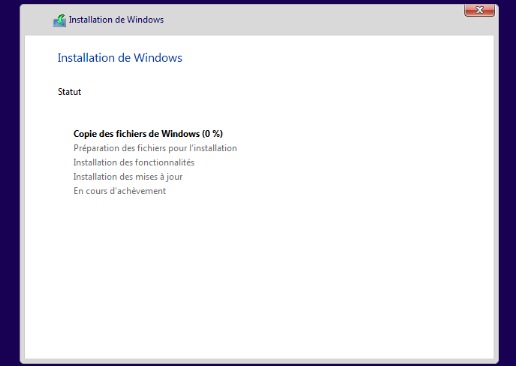

étapes : installation et démarrer.

29éme

étapes : l'interface de Windows 10.

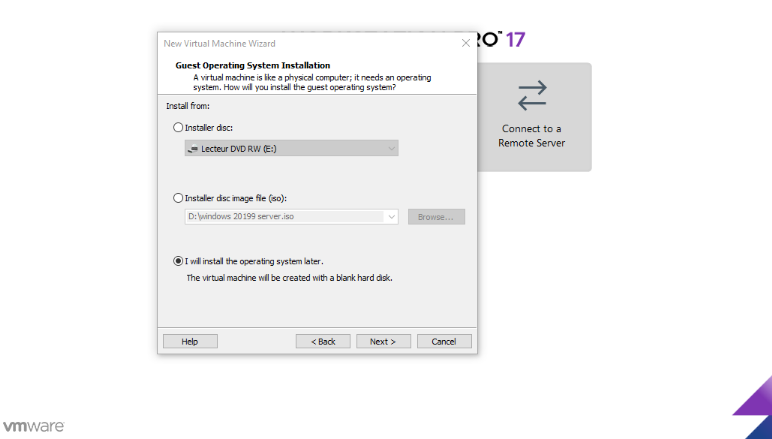

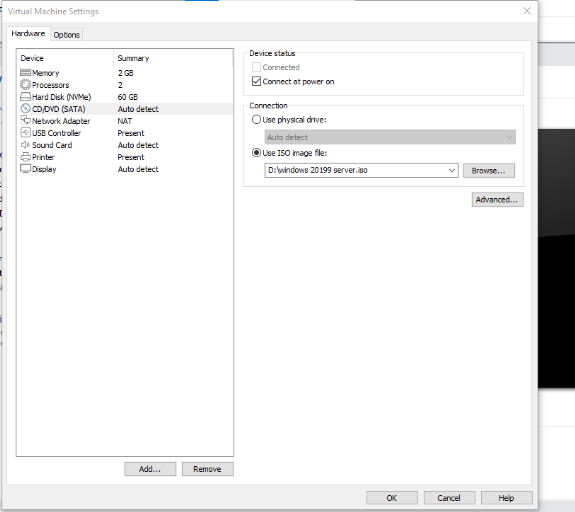

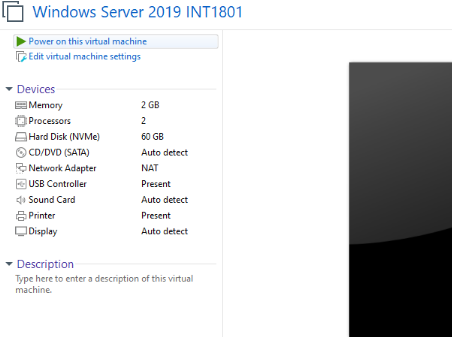

Installation de win server19 :

2éme étapes : on a choisi

custom pour le type de configuration de la machine.

1éme étapes : create e new

Virtual machine pour créer nouveau machine virtuel.

3éme étapes : clique sur i

Will Install the operating system later.

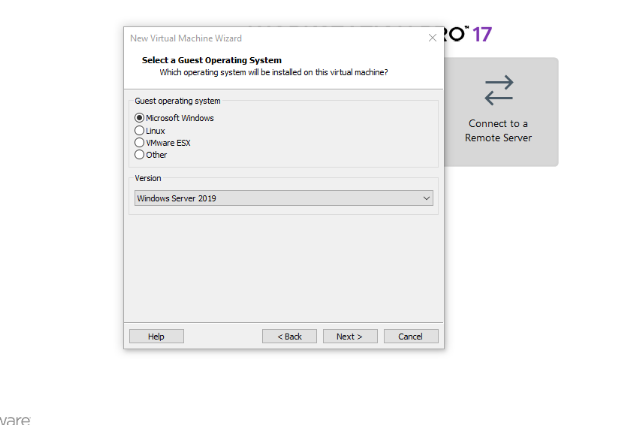

4éme étapes :

sélectionné MicrosoftWindows et version

Windows 2019.

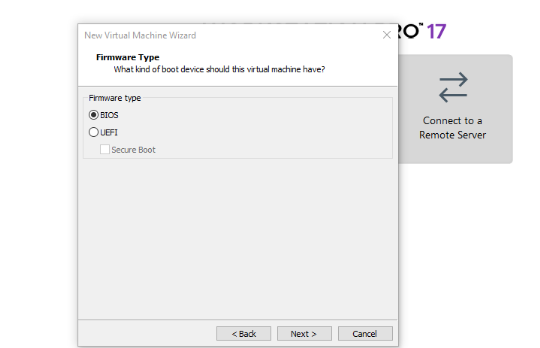

5éme étapes : type

BIOS

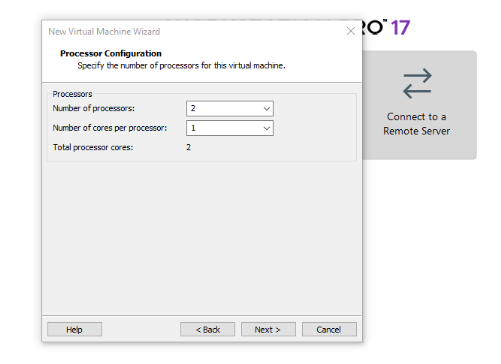

6éme étapes : configuration

de processeur.

7éme étapes : on a choisi 1GB pour

la taille de mémoire de la machine. 7éme étapes : on a choisi 1GB pour

la taille de mémoire de la machine.

8éme étapes : use network address translation

pour type de réseau. 8éme étapes : use network address translation

pour type de réseau.

9éme étapes : LSI logic SAS pour le

type de contrôleur. 9éme étapes : LSI logic SAS pour le

type de contrôleur.

10éme étapes : le type de disque et

NVMe. 10éme étapes : le type de disque et

NVMe.

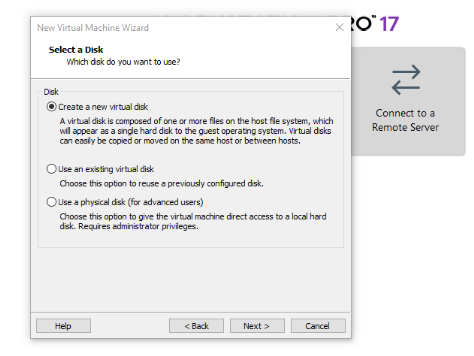

11éme étapes : create a new Virtual

disk. 11éme étapes : create a new Virtual

disk.

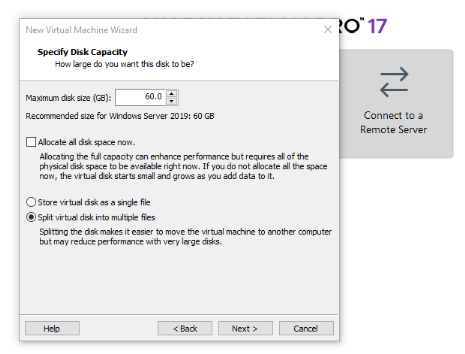

12éme étapes : la capacité de

disque on a choisi 60GB. 12éme étapes : la capacité de

disque on a choisi 60GB.

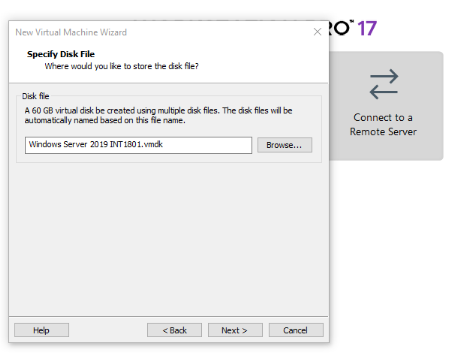

13éme étapes : on a choisi endroit

où on va poser le fichier. 13éme étapes : on a choisi endroit

où on va poser le fichier.

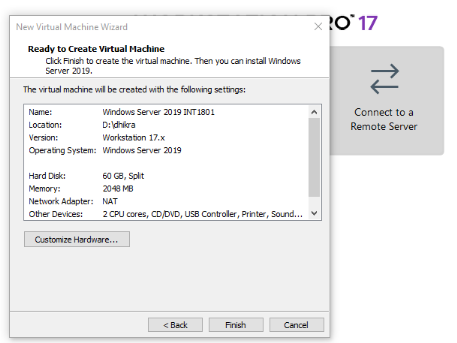

14éme étapes : customize hardware

pour le changement de quelque information. 14éme étapes : customize hardware

pour le changement de quelque information.

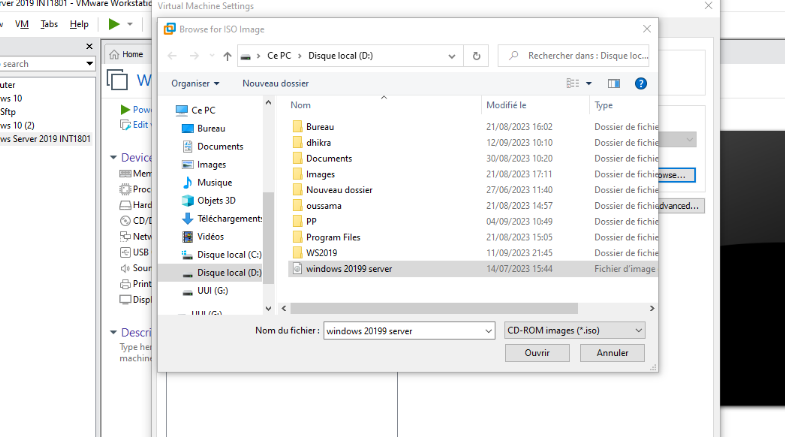

15éme étapes : clique sur

CD/DVD pour détecter image iso de WIN2019

server. 15éme étapes : clique sur

CD/DVD pour détecter image iso de WIN2019

server.

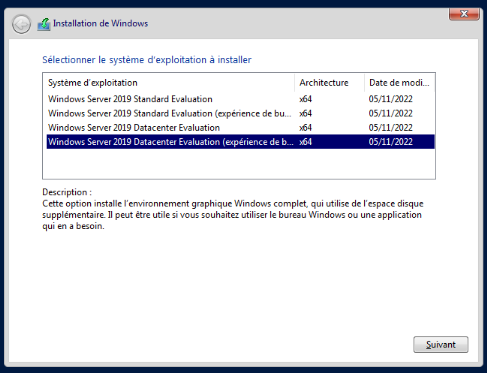

16éme étapes :power on This Virtual

machine pour ouvrir la machine.

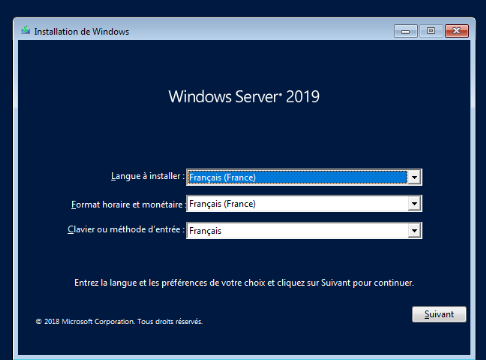

17éme étapes :on a choisi la

langue francais

19éme étapes : on a

choisiWindows server 2019 Datacenter evaluation .

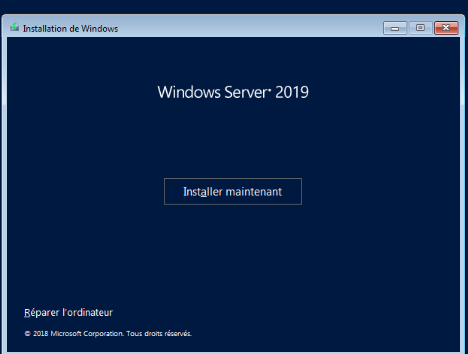

18éme étapes :installer

maintenant pour lancer l'installation.

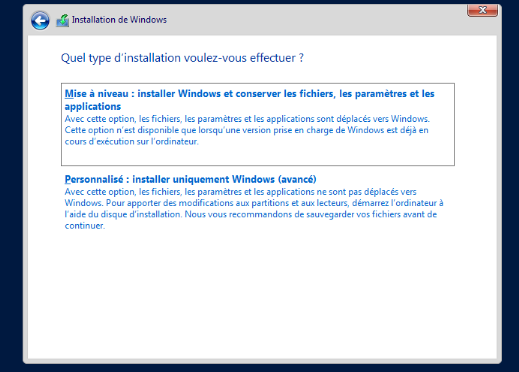

21éme

étapes :personnalisé : installer uniquement

Windows.

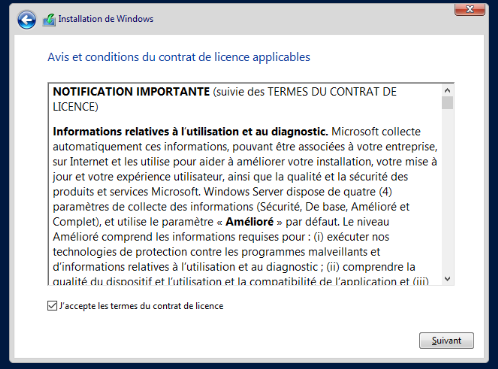

20éme étapes :j'accepte les

termes du contrat de licence après suivant.

22éme étapes :nouveau

puis appliqué puis suivant

Pour créer autre lecteur.

23éme

étapes : installation et démarrer.

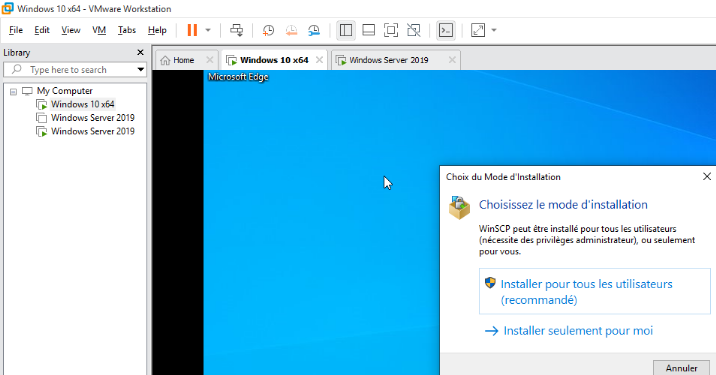

3. Installation de

l'application :

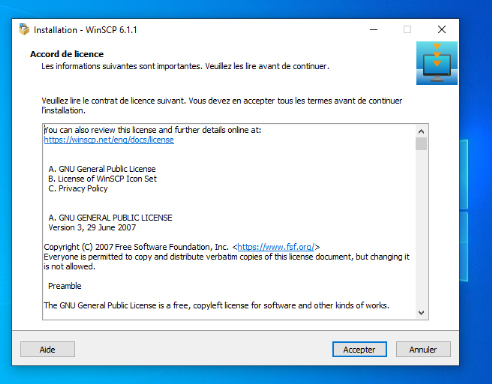

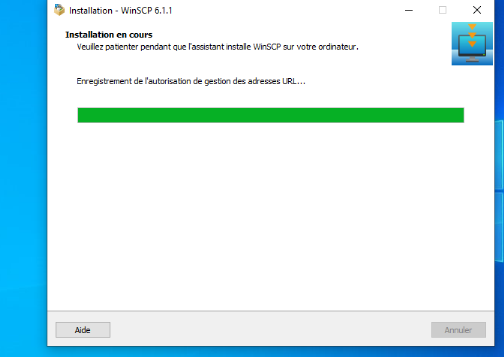

1éme étapes : le mode

d'installation et

2éme étapes : j'accepte

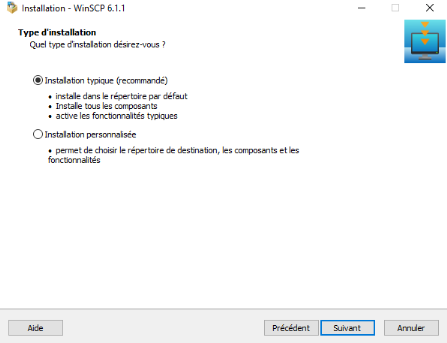

3éme étapes : type

d'installation typique

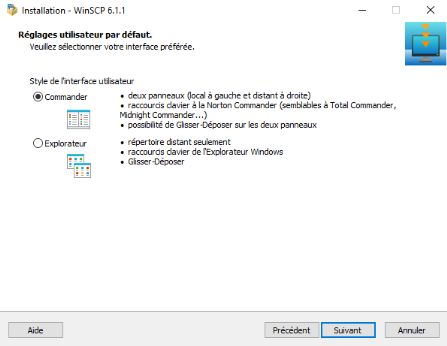

4éme étapes : style de

l'interface utilisateur commander.

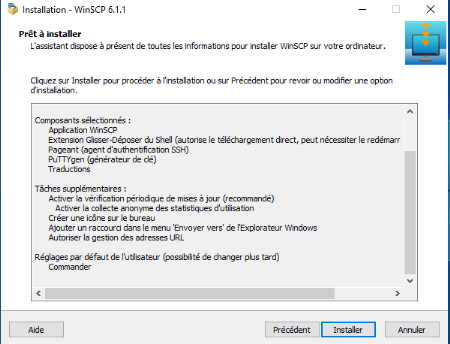

5éme étapes : installer

pour lancer l'installation.

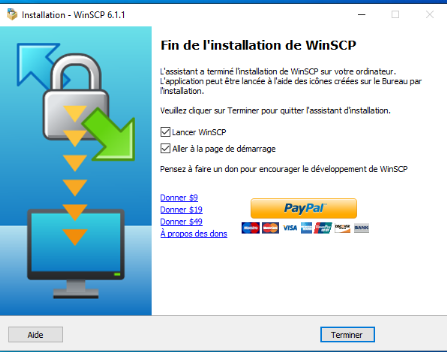

6éme étapes : winSCP est

installer

4. Configuration de protocole

SFTP :

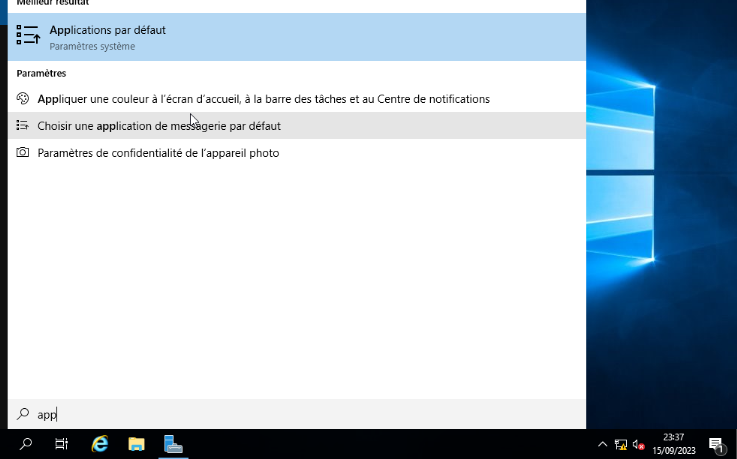

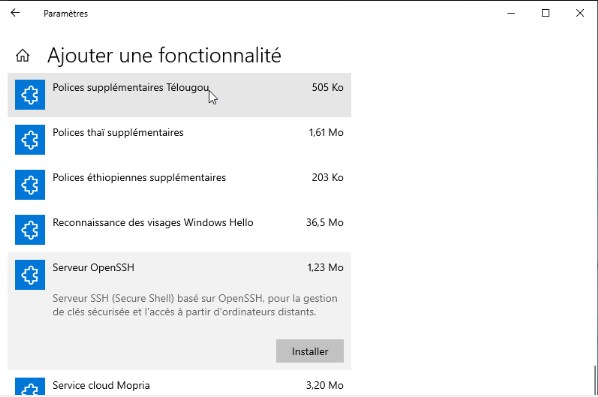

1. Installation de fonctionnalités

1éme étape : dans la barre

de recherche de Windows server 2019 on a recherché application

par default

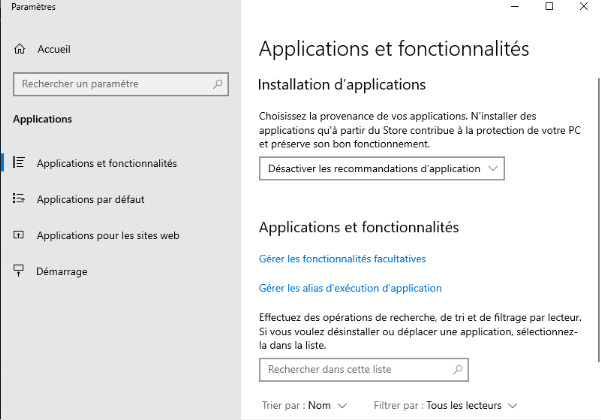

2éme étape : gérer les

fonctionnalités facultatives pour ajouter une

fonctionnalité

3éme étape : installer

serveur OpenSSH

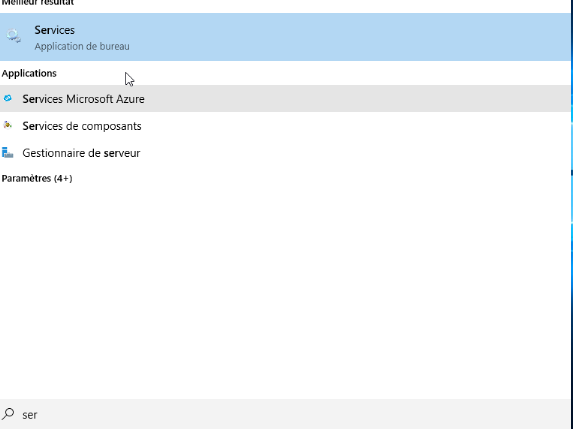

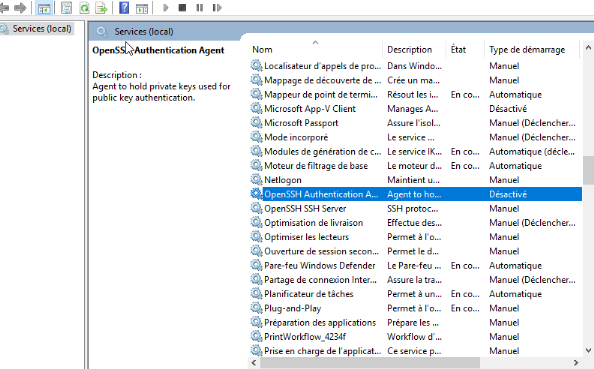

2. Pour activer les services :

1éme étape : dans la barre de

recherche on a écrit services

2éme étape : changement de

état de service Open SSH(automatique)

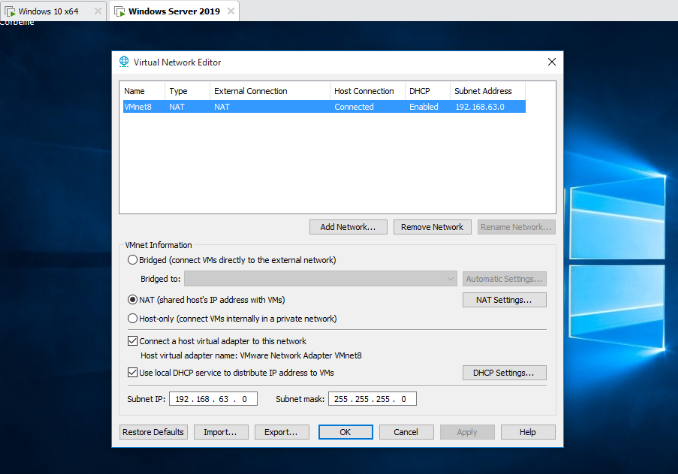

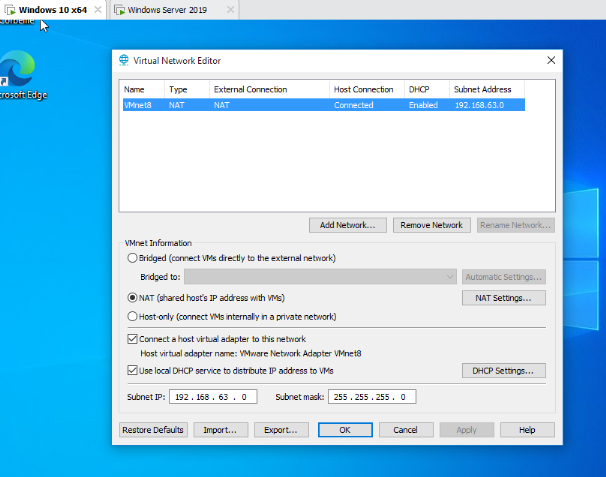

3. Racorder WS2019 et WIN10 dans le méme

réseau :

1éme étape : dans WS2019edit

puis clique sur Virtual network et on choisit VMnet8.

2éme étape : dansWin10 edit

puis clique sur Virtual network on choisit le même type de réseau

vmnet8.

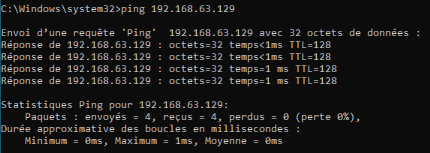

confirmé que wS2019 et WIN10 dans le méme

réseau :

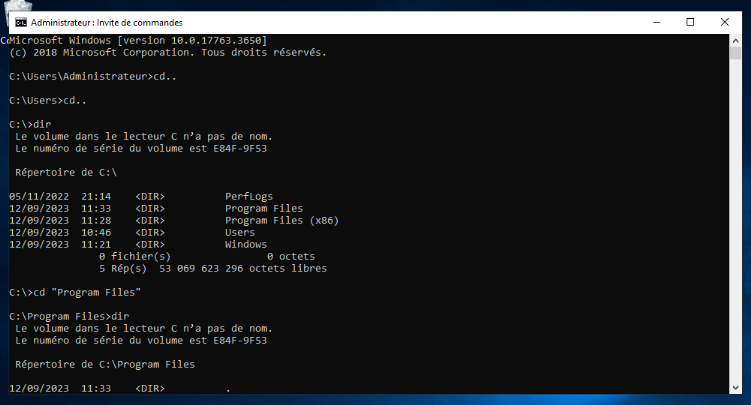

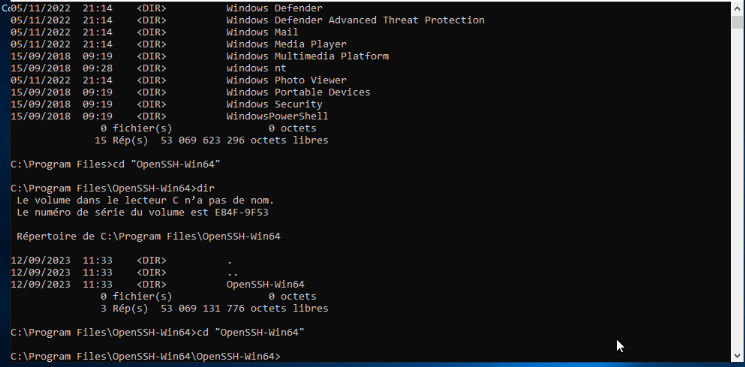

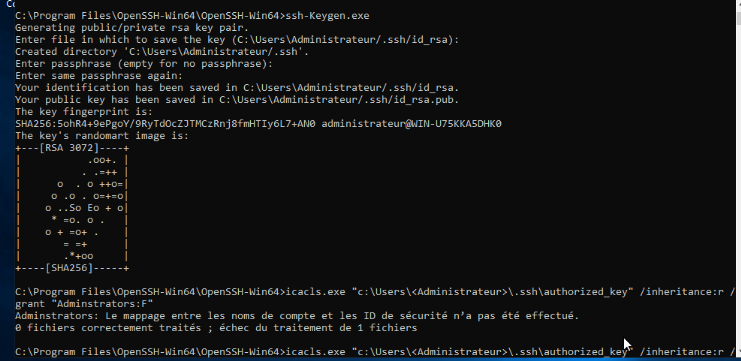

4. configuration de protocole SSH

1éme étape : dans invite de

commande on a quitté l'emplacement qui est sorti automatiquement

à travers la commande cd..

2éme

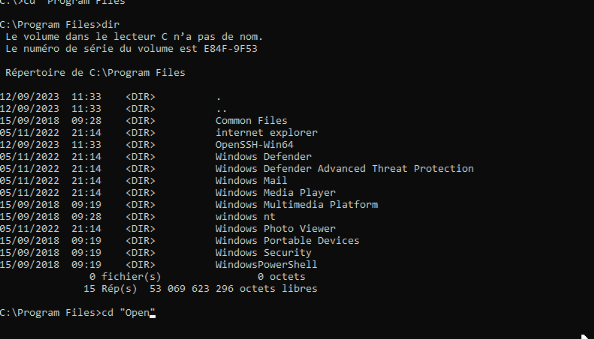

étape :dans Program Files on a

écrire dir pour afficher les fichiers qui existe dans

Program Files.

3éme étape :pour entrer dans

Open SSH en a écrire cd "OpenSSH-win64"

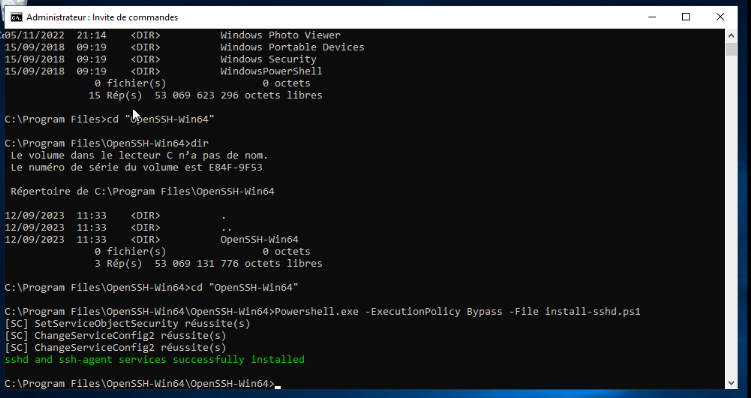

4éme étape:Powershell.exe -Execution Policy

Bypass -File install-sshd.ps1.

Pour installer sshd.

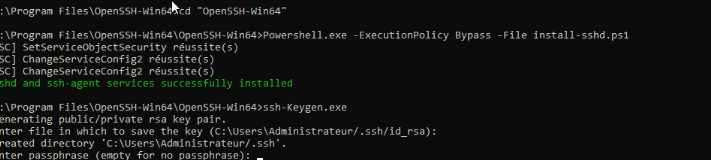

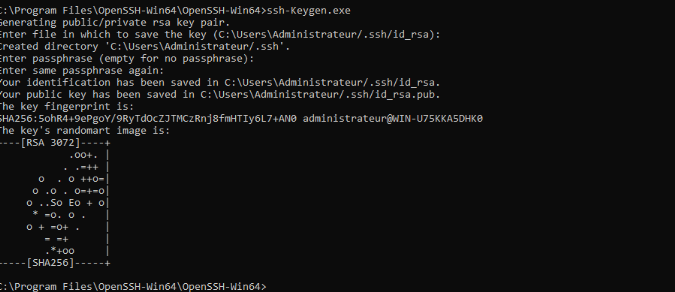

5éme

étapes :ssh-Keygen.exe

Pour générer des fichiers de clé pub et

privé

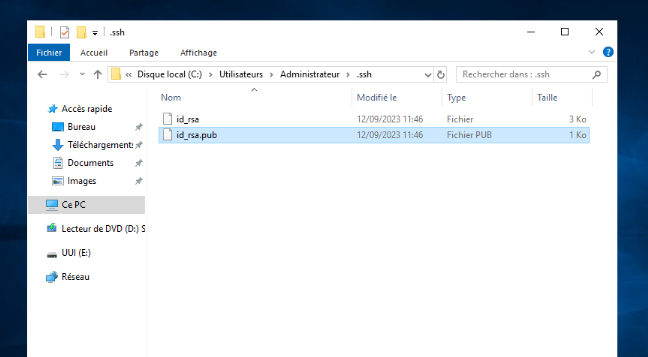

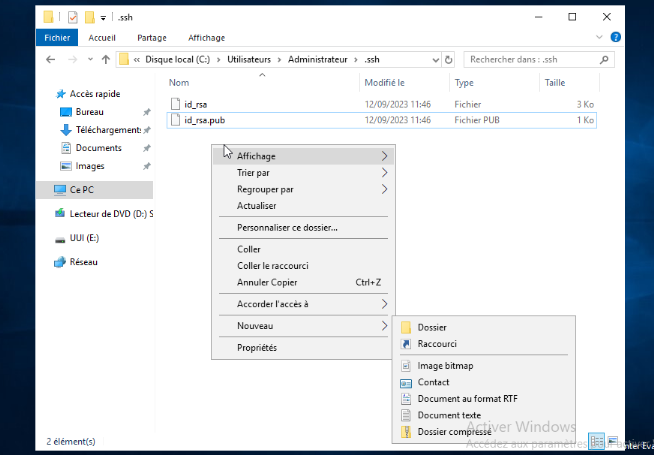

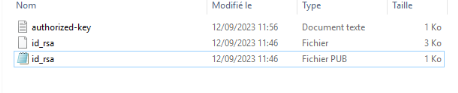

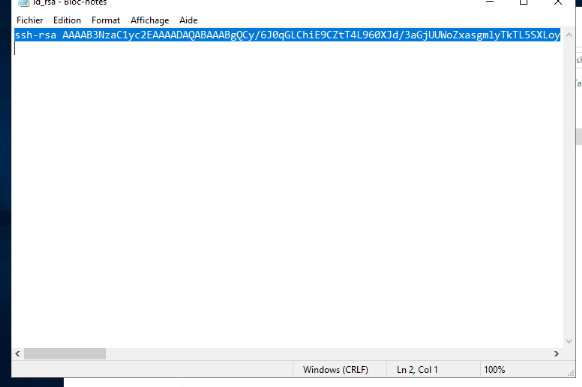

6éme étapes :dans les

fichiers utilisateurson a créé fichier

authorized Key et on a copiéle texte

deid_rsa.pubdans le nouveau fichier.

7éme étapes : et en fin on a

enregistré les modifications dans le fichier.

8éme étapes :on revient

à fenêtre d'invite de commande et on écris la commande si

dessous:

Icacls.exe

"c:\users\Aministrateur>\.ssh\authorized_key" /inheritance:r/

grant"Administrator:F"

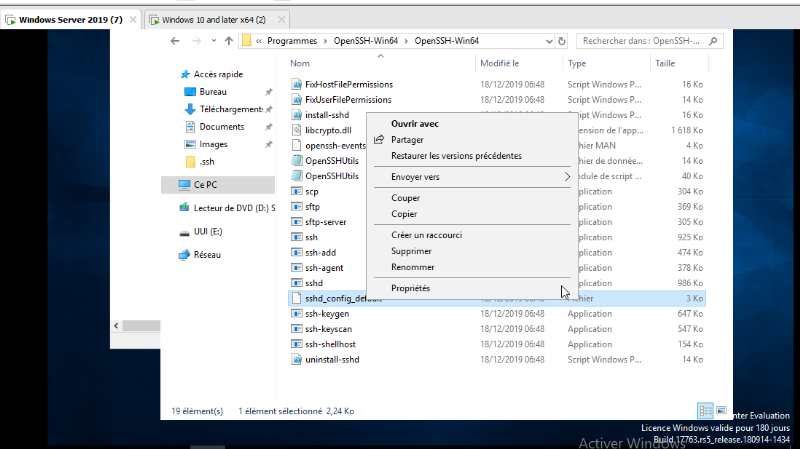

9éme étapes : clique bouton

droit de fichier sshd-config-defender qui existe dans le fichier

OpenSSH-Win64.

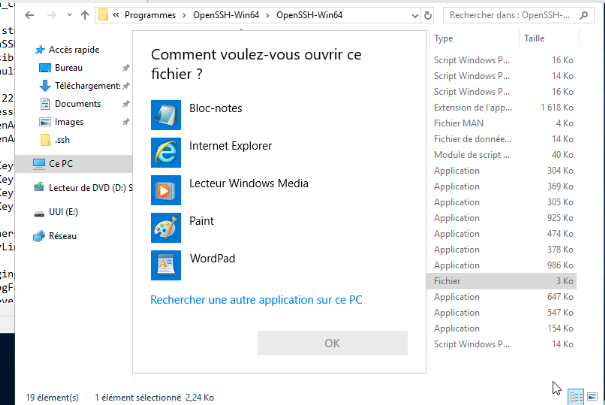

10éme étapes :ouvrir le

fichier avec Bloc-notes.

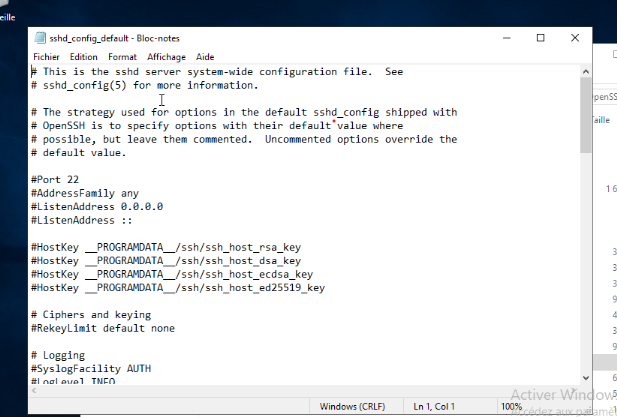

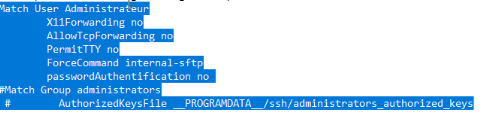

11éme étapes :le fichier sshd

et ouvert.

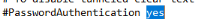

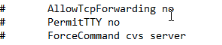

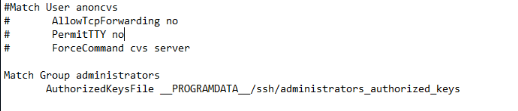

12éme étapes : change yes

avec no .

13éme étapes :on a

changé yes avec no .

14éme étapes : on a

changé quelque information qui est affiché dans cette photo.

Apres cette changement on a enregistré la modification.

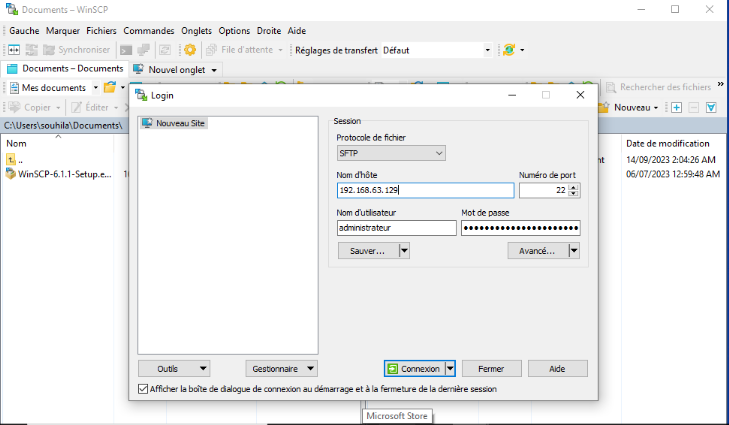

a

Intégrité

Test de projet

Essayer de transfert

Conclusion

A travers plusieurs essayes sur la partie pratique, on a fini

à peu près l'implémentation de ce serveur de transfert des

fichiers de façon sure et sécurité, cette dernière

est assurée par le chiffrement SSH sous le protocole SFTP.

Maintenance :

Nettoyer les ordinateurs (les machines).

Connaitre l'espace disponible dans client/serveur.

Activer le pare-feu.

Modifier le réglage d'un équipement.

Redémarrez un équipement ou un logiciel en cas

c'est ne veut pas fonctionner.

Activer la CPD (Contrôleur Principale de Domaine) et

CSD (Contrôleur Secondaire de domaine) de façon automatique ou

manuel par l'administrateur de serveur.

Créer un serveur de secours (la redondance).

Activer la sauvegarde pour restaurer les données ou

l'image système OS en cas de défaillance (Plan de Reprise

d'Activité et Plan de Continuité d'Activité).

Système d'ondulation par un stabilisateur de courant

électrique fixe (au niveau de l'armoire de brassage).

Contrôler de réseau par

SolarWinds (Schéma de réseau, détecter la

connectivité, des statistiques sur le trafic réseau).

Mettre à jour de réseau informatique (mettre

à jour).

Installer un antivirus fiable et activer ses mises à

jour régulièrement.

l'activation d'observateur d'événementaffiche

des alertes personnelles de OPENSSH pour l'admin et l'opérationnel

().

Sécurité :

L'authentification par la création des sessions (Nom

d'utilisateur et le mot de passe). Hachage de mot de passe MD5.

La confidentialité chiffrement Asymétrique SSH

&RSA.........................

La disponibilité totale du système

d'information.

La mise à jour de l'antivirus et des applications

utilisées permet d'afficher les notifications des avertissements.

Activer la liste de permis et interdis (Deny, Allow) des

quelques sites web qui vont représenter plusieurs intrusions des

attaques externes.

Activer La traçabilité

« eventlog » pour chaque session ouverte par un utilisateur

internes intégr é dans le réseau de

l'établissement.

Contrôle de données :

Par l'application SolarWinds on peut voir les fichiers

entrants et sortants.

SolarWinds supporte presque tous les types de fichiers texte,

photos, vidéo ( .doc , .xls , .ppt , .pdf , .jpg , .png ,

.mp4) .

L'intégrité des données.

Conclusion générale

Le secteur des technologies de sécurité de

l'information étant en constante mutation, le présent travail

fait état des résultats obtenus lors de la mise place d'un

réseau informatique dédié de transfert de fichiers.

Nous avons en effet grâce à ce nouveauconcept

permis aux employés de partager de façon sécurisée

leurs données via le protocole SFTP qui est le principal outils

permettant d'implémenter la sécurité, ce partage

était possible en interne pour les utilisateurs du réseau local

de l'entreprise, mais aussi en externe pour les utilisateurs dit «

distants » situés en dehors du réseau local.

En effet, nous avons présenté un travail

divisé en deux parties, à savoir l'approche théorique qui

était subdivisé deux chapitres dont le premier a porté sur

l'étude préalable dans laquelle nous avons présenté

l'entreprise et nous avons fait l'analyse de l'existant, critique de l'existant

et proposé une solution qui consiste à mettre en place une

liaison permanente, distante et sécurisée entre plusieurs sites

de la « CASNOS » pour l'envoie des fichiers par

l'installation et la configuration d'un serveur SFTP authentifiée

OpenSSH relie un client Winscp ;le second a porté sur les

réseaux informatiques contenant généralités ,

définition, types rôles, avantages et inconvénients; le

troisième a porté sur le protocoles de la sécurité

informatique où nous avons brossé de façon claire les

notions, le fonctionnement ainsi que les différents protocoles

utilisés pour la mise en oeuvre de réseau SFTP.

Et la deuxième partie intitulée

réalisation de la nouvelle plate-forme qui était aussi

subdivisé en trois chapitres dont le premier a porté sur les

outils utilisés dans l'implémentation; le second a porté

sur la réalisation de la simulation de système sous GNS3 et enfin

le troisième, la réalisation du projet.

En effet, la mise en place de SFTP permet aux réseaux

LAN de s'étendre et de se relier entre eux au travers d'internet. Cette

solution mise en place est une politique de réduction des coûts

liés à l'infrastructure réseau des entreprises. Il en

ressort que la technologie basé sur le protocole SFTP est l'un des

facteurs clés de succès qui évolue et ne doit pas aller en

marge des infrastructures réseaux sécurisés et du

système d'information qui progressent de façon exponentielle,

à cause de l'authentification garantie par le protocole SSH et la

confidentialitéassurée par la méthode de chiffrement

asymétrique RSA.

En définitive, comme tout travail scientifique, nous

n'avons pas la prétention de réaliser un travail sans critique et

suggestion de la part de tout lecteur afin de le rendre plus meilleur.

Les systèmes informatiques sont devenus des outils

indispensables au fonctionnement des entreprises. Ils sont aujourd'hui

déployés dans tous les secteurs professionnels, à s'avoir,

le secteur bancaire, les assurances, la médecine... avec

l'évolution d'Internet, les réseaux et les données sont

exposées aux attaques compromettant ainsi la sécurité des

systèmes et provoquant des dommages très sévères

dans une organisation, Cette évolution assouvi par conséquent

les besoins de nombreux utilisateurs qui ne sont pas forcément

de bonne opinion. Ils peuvent exploiter les vulnérabilités

des réseaux et des systèmes dans le but d'accéder

à des informations confidentielles et de les utiliser dans leurs

propre intérêt. Il en découle que ces réseaux

sont devenus ciblés par ce genre de menaces et leurs

sécurisation recèle une préoccupation de plus en plus

importante. La mise en place d'une politique de sécurité autour

de ces systèmes est donc primordiale.

On peut développer ce projet en ajoutant ou

améliorant par :

En tout état de cause, dans le cadre d'un accès

restreint et plus sécurisé à l'internet, nous pourrons

nous retourner sur le VPN ou le cryptage du réseau.

Utiliser un programme de sauvegarde fiable.

Protection contre les attaques.

Utiliser le protocole TFTP.

Installation un programme de sécurité.

Mise à jour de firewall.

Autre plate-formes.

SCP et un autre chiffrement.

Développer sous une autre application sous par exemple

WinSCP, FileZilla, ......

Refaire ce projet en proposant aidée sur un serveur

Cloud.

Dans ce contexte nous avons décidé de

réaliser remplacez FTP par un protocole avancé avec des fonctions

de sécurité du système d'information du La Caisse

nationale de sécurité sociale des non-salariés alors

l'objectif principal d'une telle technique est protéger les informations

des clients contre la perte, les dommages ou l'exposition au piratage et

à l'intrusion, puis venir avec des solutions pragmatiques pour

remédier à ces faiblesses ; donc, améliorer la

sécurité du système dans son ensemble via SFTP et par une

combinaison de versions serveur linux et de mise en oeuvre de la

sécurité SSH

|