II. Interfaces de l'application :

Dans cette partie nous présentant les interfaces de

notre application :

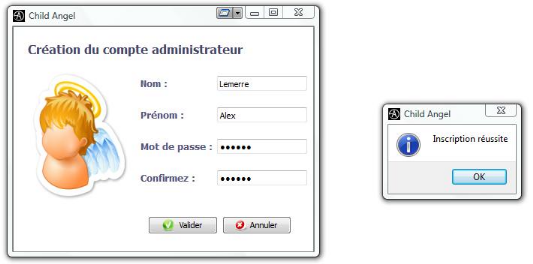

II.1 Interface

« Inscription » :

Cette interface s'affiche après l'installation de

l'application, elle permet a l'utilisateur de crée un profil

administrateur, ce profil est crée qu'une seul fois et il donne a son

créateur le droit de configurer et de créer des profils dans

lesquels il définit les règle de filtrage et les configurations

selon ses besoins.

L'inscription regroupe la saisie du nom, prénom, mot de

passe et sa confirmation puis la validation.

Figure 24 « Interface inscription»

Si le remplissage des champs est incomplet, un message

d'information apparaît indiquant qu'il faut remplir tous les champs

Figure 25 « Interface inscription»

-Si la confirmation du mot de passe est

incorrecte, un message d'erreur apparaît indiquant qu'il faut confirmer

le mot de passe

Figure 26 « Interface inscription»

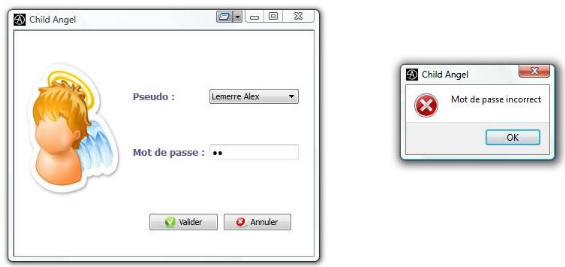

II.2 Interface «

Authentification »

La phase d'authentification consiste à choisir le

pseudo et le mot de passe du profil qui doit être déjà

existant dans la base de données, si le pseudo correspond à

l'administrateur, alors il peut utiliser l'application (configurer les

paramètres....) si le pseudo correspond a un enfant ou un adolescent,

son profil s'active.

En cas ou le mot de passe ne correspond pas au pseudo choisi,

un message d'erreur apparaît indiquant que le mot de passe est

incorrect.

Figure 27 « Interface Authentification»

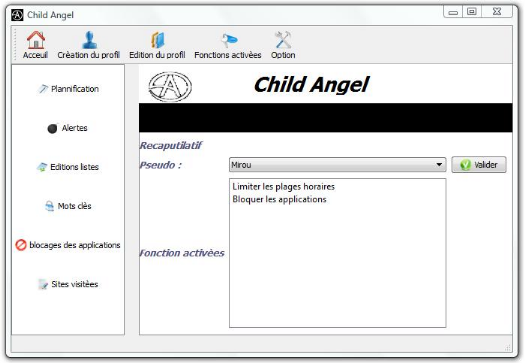

II.3 Interface « Accueil »

Une fois connecté, l'administrateur a accès a

l'interface d'accueil qui lui présente les options de l'application

ainsi que le récapitulatif des fonctions activées pour chaque

pseudo choisi.

Figure 28« Interface accueil»

II.4 Interface « Création du

profil »

Cette interface permet a l'administrateur de crée un

profil enfant ou adolescent.

Ce profil est caractérisé surtout par son pseudo

et son mot de passe puisqu' il va se connecter avec ses deux paramètres

et pour que l'ajout d'un profil se fasse avec succès il faut remplir

tous les champs puis il faut valider.

A ce stade, nous avons trouvé plusieurs difficultés

techniques pour enregistrer le formulaire dans le fichier XML, puisque on n'a

pas trouvé une fonction prédéfinis pour l'enregistrement

sans écraser le contenue déjà existant dans le fichier.

Donc nous étions obligés de développer un

algorithme.

Cet algorithme consiste à relire le fichier dans le slot

et réécrire en parallèle les éléments dans

un fichier temporaire jusqu'à arriver à la fin

réécrire les nouvelle données, l'élément

enfin remplacer le fichier d'origine par le fichier temporaire.

Figure 29 « Interface création profil»

-Si les champs sont incomplets, un message d'erreur

apparaît indiquant qu'il faut remplir tous les champs. Il faut noter que

la vérification se fait au niveau des interfaces.

Figure 30 « Interface création profil»

-Si la confirmation est différente du mot de passe

saisi précédemment, un message d'erreur apparaît indiquant

que la confirmation est incorrecte.

Figure 31 « Interface création profil»

|