|

- 1 -

« Ce n'est pas parce que les choses

sont difficiles que nous n'osons, c'est

parce que nous n'osons pas que les

choses sont difficiles »

« Lamartine»

EPIGRAPHE

~ 2 ~

DEDICACE

Au feu père MULUMBA NGALAMULUME Constantin, mon

symbole du courage extrême, tu fus mon bouclier dans le moment le plus

difficile et tu me donnas toujours du goût à la vie voici le fruit

de mille peine et misère.

A la feu mère BAMBI Joséphine, neuf mois

durant ton ventre tu m'imaginas un être fragile et minuscule à

l'abri de tout souci, tu es la première à m'initier à ce

monde injuste et corrompu, aucun mot ne peut décrire ce que j'ai

toujours ressenti pour toi, mère je te loue dans une locution vraie

sans faute.

Je vous dédie ce travail

PAMPHIL KAZADI MULUMBA

Nous rendons hommage à tous nos frères et soeurs

: Odette BAKAKAMA, Wivine TSHIELA, Arsène MBAYI, Aubin BIDIMPATA,

Danny

~ 3 ~

AVANT-PROPOS

Les connaissances acquises dans le monde scientifique,

constituent pour nous une arme stratégique et un bagage essentiel

indispensable à l'élaboration du présent travail.

Ce dernier est également le résultat de la

conjugaison d'effort de plus d'une personne.

La concrétisation de cette oeuvre scientifique serait

illusoire sans le concours éminent des honorables personnalités

à qui nous jetons des fleurs de reconnaissances.

Tenant compte de ce qui précède, nous remercions

très sincèrement le Professeur Rostin MABELA MATENDO qui, en

dépit de ses multiples occupations et préoccupations

indispensables, a accepté de couronner par son doigt talentueux la

direction du présent travail et en donner une haute valeur

scientifique.

Mes remerciements vont également à Monsieur

TSHIKUTU Anaclet d'avoir accepté la codirection de ce mémoire.

Nous n'oublierons jamais les mérites du corps

professoral de la faculté de sciences informatiques pour nous avoir

façonné afin d'être ce que nous sommes aujourd'hui, qu'il

reçoit au travers ces lignes, nos sentiments de gratitude et de

reconnaissance.

Que nos sentiments de reconnaissance soient adressés

aux autorités académiques de l'université notre dame du

Kasayi.

Nous remercions énormément le couple Docteur

François MULUMBA et madame Vivine TSHIELA, car ils ont eu à

supporter notre parcours, par conséquent toutes nos caprices et

indifférences à leur égard, que l'eternel le

protège.

A toi ma future mère de mes enfants Dorcas KAMUANYA

BAFUKILA pour tes conseils, ta bravoure et ton amour que tu m'as donné

depuis le premier cycle jusque maintenant, trouve à travers ces lignes

ma sincère gratitude.

~ 4 ~

MAYUNDO, pour leur sacrifice et la profondeur de leur amour

fraternel manifeste.

Notre profonde gratitude s'adresse à toute la famille

MULUMBA, à mes cousins et cousines et à toute la famille

élargie pour leur assistance tant morale, spirituelle que

matérielle.

Nous ne pouvons pas non plus oublier les bienfaits, la

générosité et la sympathie dont nous avons

été sujet de la part de nos amis(es), collègues et

connaissances : Aimé MUANBA, Augustin MPAYI, Augustin BAPA, Sara MBULU,

Bernard KABWATILA, Patrick BARAKA, Adolphe MULUMBA.

PAMPHIL KAZADI MULUMBA

~ 5 ~

LISTE DES SIGLES ET ABREVIATIONS

ACL : Access Control List

AG : Administrateur Gestionnaire

BCZ : Bureau Central de la Zone

CPL : Courant Porteur en Ligne

DHCP : Dynamic Host Configuration Protocol

DNS : Domain Name Server

DPS : Division Provinciale de la

Santé

FDDI: fiber distibuted data interface

IHM: Interface Homme Machine

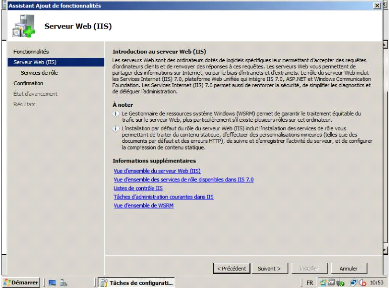

IIS : Internet Information Server

IPSEC : Internet Protocol Security

IS: Infirmier Superviseur

ISO : International Standard Organisation

IT : Infirmier Titulaire

L'AMRF : Accès Multiple à

Répartition de Fréquences

LAN : Local Area Network

MCZ : Médecin Chef de Zone

NAT: Network Address Translation

OEM: Onde électromagnétiques

OSI: Open System Interconnexion

UDP: User Datagram Protocol

VLAN: Virtual Local Network

VSAT: Very Smail Aperture Terminal

WEP: Wired Equivalent Privacy

~ 6 ~

0. INTRODUCTION GENERALE

Les réseaux informatiques sont en train de bouleverser

la carte du développement, ils élargissent les horizons des

individus et créent les conditions qui permettent de réaliser en

l'espace d'une décennie des progrès qui, par le passé,

posaient des difficultés.

Aujourd'hui, les réseaux paressent un moyen

satisfaisant aux entreprises qui, jadis présentées beaucoup de

problèmes de transfert des données, le partage des ressources et

tant d'autres services par manque d'infrastructures de communication bien

adaptées à cette fin, il a donc fallu mettre au point des

liaisons physiques entre les ordinateurs pour que l'information puisse circuler

facilement.

C'est dans cette optique que nous avons voulu aborder le cadre

de notre étude en apportant un éclaircissement pouvant susciter

la curiosité, la créativité afin de vulgariser les

nouvelles technologies de transmission des données dans nos entreprises

tant publiques que privées.

Ainsi, cet éclaircissement est envisagé à

trois niveaux :

1. il s'agira pour nous d'essayer de dégager un

aperçu sur les réseaux informatiques par l'approche notionnelle

c'est-à-dire élucider quelques différents types de

réseau et équipements utilisé dans cet environnement.

2. présenter le mécanisme de cryptographie des

données dans la transmission et chuter par la mise en oeuvre d'une bonne

politique de sécurité des données à la zone.

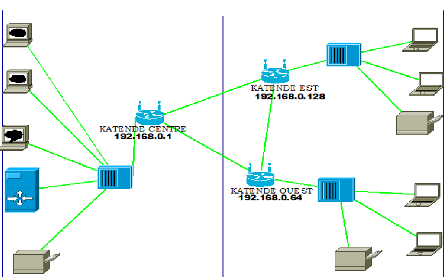

3. Présenter enfin aux partenaires de la zone de

santé de Katende le bien fondé de notre projet informatique avec

des technologies bien nouvelles soient-elles en permettant aux utilisateurs

(personnels) de transférer, d'encoder et d'échanger les

données en temps réel. L'objectif principal envisagé est

de permettre aux lecteurs d'avoir une idée globale sur les

réseaux informatiques en tenant compte de matériels et logiciels

utilisés dans cet environnement qui, actuellement en plein essor.

0.1. PROBLEMATIQUE

Il sied de dire que les réseaux informatiques,

constituent une nouvelle manière de communiquer qui encouragent les

utilisateurs à imaginer les multiples services auxquels ils pourront

accéder en dehors du transfert, d'encodage de données SNIS. Toute

fois, le déploiement d'un réseau opérationnel à

cette structure sanitaire permettra à la dite zone d'avoir une

interaction avec la division provinciale de la santé de Kananga.

A la lumière de ce qui précède, les

questions suivantes peuvent résumer la préoccupation de notre

réflexion scientifique au cours de la rédaction de ce projet :

1. Que faut-il faire pour minimiser la mobilité des

superviseurs qui vont récolter les données dans chaque aire de

santé ?

2. Quel mécanisme faut-il mettre en place pour assurer

l'intégralité des données à la zone de santé

?

~ 7 ~

0.2. HYPOTHESES

A ces questions, un certain nombre de réponses

anticipées s'est constitué dans notre entendement. Nous retenons

celle qui nous a semblé capitale pour la soumettre à l'analyse et

à l'expérimentation. La dite réponse, nous la formulons de

la manière suivante : La conception et le déploiement d'un

réseau sécurisé, comme moyen efficace pour optimiser la

récolte de données et gérer les transactions dans les

différents sites afin de minimiser la mobilité de superviseurs.

C'est un projet qui s'étend sur la zone de santé rurale de

Katende en tenant compte de la distance des aires de santé.

0.3. OBJECTIF POURSUIVI

Notre projet vise à instaurer une technologie

permettant aux infirmiers Titulaires, de pouvoir communiquer à distance

avec le bureau central de la zone afin d'exécuter les actions telles que

: encoder, transférer les données SNIS et informer le

médecin chef de zone de la situation éventuelle des produits

pharmaceutiques sans se déplacer mais simplement en utilisant le

réseau informatique mis à sa disposition.

La réussite de ces actions serait possible grâce

à une technique de pointe qui servira à interconnecter les

différentes aires de santé qui se constitueront de la

manière suivante : les plus rapprochées forment un site d'une

part et, celles qui sont éloignées constituent un autre site

d'autre part. Tout cela se réalise à l'aide de la distance

parcours par les superviseurs de la zone de santé.

0.4. CHOIX ET INTERET DU SUJET

Le choix de ce sujet est motivé par les raisons suivantes

:

? Le souci d'aider la zone de santé de Katende

d'assurer la liaison en temps réel entre le médecin chef de zone

de santé et les infirmiers responsables des autres aires de

santé, en vue de la transmission mensuelle de la synthèse des

activités sanitaires effectuées.

? Le souci de faciliter la communication et la planification

des réunions entre le médecin chef de zone de santé et les

infirmiers titulaires des aires de santé.

A cet effet, dans le but d'assurer une liaison permanente

entre le bureau central, les aires de santé et la division provinciale

de santé de Kananga malgré la distance qui les sépare,

l'étude sur la conception et le déploiement d'un

réseau sécurisé pour la transaction des données

à la zone de santé rurale de Katende, nous

permettra de déployer une structure informatique qui pourra aider les

infirmiers titulaires et le médecin chef de zone de rester en

interaction avec la DPS/Kananga pour le bon fonctionnement et le suivi des

activités dans cette structure sanitaire.

0.5. TECHNIQUES ET METHODES

Nous avons effectué notre recherche au niveau de la

zone de santé rurale de Katende plus précisément au bureau

central de la zone, Ainsi pour vérifier nos hypothèses de la

solution retenue et atteindre nos objectifs spécifiques, nous avons

recouru aux méthodes et techniques suivantes :

~ 8 ~

? Méthode historique : elle nous a permis

d'étudier le passé de la zone pour mieux cerner la situation

actuelle afin de mieux préparer son évolution future

? Méthode descriptive : elle nous a servi pour

la description rigoureuse et objective de la zone de santé pour parvenir

à disposer des éléments nécessaires à

l'approfondissement du sujet de notre mémoire et à la

présentation des faits récoltés.

La technique étant l'ensemble des

procédés d'un art, nous avons utilisé les techniques

suivantes :

? Interview : celle-ci nous a permis de dialoguer

avec les personnels du bureau

central pour avoir plus d'amples informations fiables sur le

fonctionnement de la structure sanitaire.

? Documentaire : elle nous a permis d'élaborer

notre approche théorique en consultant des ouvrages, les

mémoires, les travaux de fin de cycle et les notes de cours qui cadrent

avec notre sujet.

0.6. SUBDIVISION DU TRAVAIL

Notre mémoire se subdivisera en trois principaux

chapitres repartis en deux grands volets, notamment l'approche théorique

et pratique. La première approche contient le premier et le

deuxième chapitre, et la dernière approche contiendra le

troisième chapitre.

Approche théorique :

Le premier chapitre, intitulé aperçu sur les

réseaux informatiques, présente les concepts de base sur les

réseaux informatiques, les équipements et la topologie. La

dernière section de ce chapitre présente quelques

matériels utilisés en télécommunication.

Le deuxième chapitre qui a pour titre la

cryptographie et sécurité des données,

présente la cryptographie, quelques-uns de ses algorithmes et la

politique de sécurité des données.

Approche pratique :

Le troisième chapitre, intitulé conception et

déploiement, analyse le plan global de la conception et de la

configuration du réseau. Enfin, une conclusion clôt ce travail.

~ 9 ~

'- 10 '-

CHAPITRE I : APERCU GENERAL SUR LES RESEAUX

INFORMATIQUES

1.0. INTRODUCTION

Dans ce chapitre nous allons nous soumettre à la

présentation des notions de base utilisées en réseaux

informatiques, d'une façon plus claire nous parlerons de

différentes topologies que prendre un réseau, le principe de

fonctionnement et les matériels utilisés pour assurer

l'interconnexion dans cet environnement.

1.1. LES RESEAUX

Le terme Réseau se définit comme un ensemble

d'entités (objet, personnes, etc.) Interconnectées les unes avec

les autres. Un réseau qui permet de faire circuler des

éléments matériels ou immatériels entre chacune de

ces entités. Selon le type d'entités interconnectées, le

terme sera ainsi différent:

? Réseau

téléphonique: ensemble d'infrastructures permettant

de faire circuler la Voix entre plusieurs postes

téléphoniques.

? Réseau de transport: ensemble

d'infrastructures et de disposition permettant de Transporter des personnes et

leurs biens entre plusieurs zones géographiques.

? Réseau Informatique : ensemble

d'ordinateurs reliés entre eux grâce à des lignes Physiques

et échangeant des informations sous forme des

Données numériques1

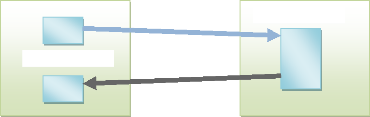

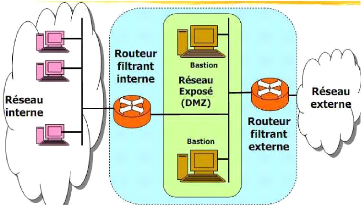

Fig.1 : réseau informatique

Technique de transmission

D'une manière générale, nous

distinguerons deux types de technologies de transmission largement

répandues : la diffusion et le point-à-point.2

a. les réseaux à diffusion

Un réseau à diffusion dispose d'un seul canal de

transmission qui est partagé par tous les équipements qui y sont

connectés. Sur un tel réseau, chaque message envoyé,

appelé

1 Patient KASONGO, cours

d'administration réseau, L1 Informatique, UKA, inédit,

2012-2013

'- 11 '-

paquet dans certaines circonstances, est reçu

par tous les messages du réseau. Dans ce mode de transmission, on

utilise deux modes qui sont envoi broadcast et envoi

multicast. Dans le premier mode le système

à diffusion a la possibilité d'adresser un paquet à toutes

les destinations en utilisant une valeur spéciale dans le champ

d'adresse. Ainsi, le paquet est non seulement reçu, mais aussi

traité par toutes les machines. Dans le second mode, le système

permet d'adresser un paquet à un sous ensemble des machines du

réseau.

b. les réseaux point-à-point

Par contraste au système précédent, le

réseau point-à-point consiste en un grand nombre de connexions,

chacun faisant intervenir deux machines. Pour quitter de sa source à sa

destination, un paquet peut transiter par plusieurs machines

intermédiaires. Une transmission point-à-point entre

expéditeur et destinataire est appelée diffusion individuelle

(envoi unicast)

1.1.1. Mode de transmission

Pour une transmission donnée sur une voie de

communication entre deux machines, la communication peut s'effectuer de

différentes manières. La transmission est

caractérisée par : Le sens des échanges, Le mode de

transmission: il s'agit du nombre de bits envoyés simultanément

et la synchronisation: il s'agit de la synchronisation entre émetteur et

récepteur. Ainsi, selon le sens des échanges, on distingue 3

modes de transmission :3

? La liaison simplex :

caractérise une liaison dans laquelle les données

circulent dans un seul sens, c'est-à-dire de l'émetteur vers le

récepteur. Ce genre de liaison est utile lorsque les données

n'ont pas besoin de circuler dans les deux sens (par exemple de votre

ordinateur vers l'imprimante ou de la souris vers l'ordinateur...).

? La liaison half-duplex :

(parfois appelée liaison à l'alternat ou

semi-duplex) caractérise une liaison dans laquelle les

données circulent dans un sens ou dans l'autre, mais pas les deux

simultanément. Ainsi, avec ce genre de liaison chaque

extrémité de la liaison émet à son tour. Ce type de

liaison permet d'avoir une liaison bidirectionnelle utilisant la

capacité totale de la ligne.4

? La liaison full-duplex :

(appelée aussi duplex intégral)

caractérise une liaison dans laquelle les données circulent de

façon bidirectionnelle et simultanément. Ainsi, chaque

extrémité de la ligne peut émettre et recevoir en

même temps, ce qui signifie que la bande passante est divisée par

deux pour chaque sens d'émission des données si un même

support de transmission est utilisé pour les deux transmissions.

Selon le nombre d'unités élémentaires

d'informations (bits) pouvant être simultanément transmises par le

canal de communication, nous distinguons :

3 Jean-Pierre ARNAUD, Réseaux &

Télécoms, Dunod, Paris, 2003

4 Jean-Didier BATUBENGA, cours de réseaux

informatiques, G2 Informatique, UKA, inédit, 2011-2012

~ 12 ~

> Liaison parallèle : On

désigne par liaison parallèle la transmission simultanée

de N bits. Ces bits sont envoyés simultanément sur N

voies différentes (une voie étant par exemple un

fil, un câble ou tout autre support physique). La liaison

parallèle des ordinateurs de type PC nécessite

généralement 10 fils.

> Liaison série : Dans une

liaison série, les données sont envoyées bit par bit sur

la voie de transmission. Toutefois, étant donné que la plupart

des processeurs traitent les informations de façon parallèle, il

s'agit de transformer des données arrivant de façon

parallèle en données en série au niveau de

l'émetteur, et inversement au niveau du

récepteur.

1.1.2. Mode de commutation

La transmission de trames recourt aux deux modes de commutation

suivants :

1. Commutation Store-and-Forward :

la trame entière doit être reçue pour pouvoir

l'acheminer. Les adresses d'origine et de destination sont lues et des filtres

sont appliqués avant l'acheminement de la trame.

2. Commutation Cut-through : la

trame est envoyée via le commutateur avant la réception

intégrale de la trame. L'adresse de destination de la trame doit

être au moins lue avant la transmission de la trame. Ce mode

réduit à la fois la latence de la transmission et de la

détection des erreurs.5

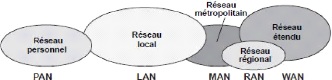

1.1.3. Classification des Réseaux

Informatiques

On distingue différents types de réseaux selon

leur taille (en termes de nombre de machines), selon leur vitesse de transfert

des données ainsi que selon leur étendue. On définit

généralement les catégories de réseaux suivantes

:6

a. Le réseau Personnel

La plus petite étendue de réseau est

nommée en anglais Personal Area Network(PAN). Centrée sur

l'utilisateur, elle désigne une interconnexion d'équipements

informatiques dans un espace d'une dizaine de mètres autour de celui-ci.

Elles utilisent les technologies telles que le Bluetooth, infrarouge. Dans le

cas de Bluetooth (WPAN : Wireless PAN), la transmission se fait par micro-onde

dans la bande de 2,4GHZ pour un débit de 1Mbps en commutation de paquet

ou de circuit ou encore les deux à la fois

h. Le réseau Local

Les réseaux locaux, ou LAN (Local Area Network),

correspondent par leur taille aux réseaux intra-entreprises, ils servent

au transport de toutes les informations numériques de l'entreprise. En

règle générale, les bâtiments à câbler

s'étendent sur plusieurs centaines de mètres. Les débits

de ces réseaux vont aujourd'hui de quelques mégabits à

plusieurs centaines

5 Guy Pujolleles, réseaux édition

6, Eyrolle, Paris France, aout 2006

6 KUROSE, J. & ROSS, K., Analyse structurée

des réseaux, Paris, édition Pearson éducation, mars

2005.

Le SAN est un réseau de grande capacité de

stockage reliant plusieurs serveurs. Il est constitué des

contrôleurs qui gèrent plusieurs disques durs physiques pour

créer un seul

~ 13 ~

de mégabits par seconde. Il utilise des supports tels

que le câble à paires torsadées, la fibre optique ou encore

le câble coaxial pour des débits allant jusqu'à 10Gbps.

Dans le cas du non câblé, il utilise le Wifi (WLAN), sur des

bandes de fréquence allant de 2,4Ghz pour des débits allant de

1,2 à 54Mbps cela en fonction de la norme 802.11 utilisée.

c. LB résBau Métropolitain

Les réseaux métropolitains ou MAN

(Métropolitain Area Network) permettent l'interconnexion des entreprises

ou éventuellement des particuliers sur un réseau

spécialisé à haut débit qui est géré

à l'échelle d'une métropole. Ils doivent être

capables d'interconnecter les réseaux locaux des différentes

entreprises pour leur donner la possibilité de dialoguer avec

l'extérieur.

Un MAN est formé d'équipements des

réseaux interconnectés par des liens hauts débits en

général en fibre optique ou en sans fil jusqu'à 20

Kilomètres au maximum(WIMAX).

d. LB résBau Régional

Les réseaux régionaux ou RAN (Régional

Area Network) ont pour objectif de couvrir une large surface

géographique. Dans le cas des réseaux sans fil, les RAN peuvent

avoir une cinquantaine de kilomètres de rayon, ce qui permet, à

partir d'une seule antenne, de connecter un grand nombre d'utilisateurs.

B. LB résBau EtBndu

Les réseaux étendus, ou WAN (Wide Area Network),

sont destinés à transporter des données numériques

sur des distances à l'échelle d'un pays, voire d'un continent ou

de plusieurs continents. Le réseau est soit terrestre, et il utilise en

ce cas des infrastructures au niveau du sol, essentiellement de grands

réseaux de fibre optique, soit hertzien, comme les réseaux

satellitaire

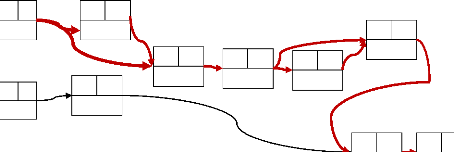

Fig.2 : classification des réseaux selon la taille

f. LE SAN (STORAGE AREA NETWORK)

~ 14 ~

espace de stockage de grande capacité. Le SAN est donc

généralement constitué d'une baie des disques durs

gérés par un contrôleur pour en faire un seul espace de

stockage. Le contrôleur SAN est connecté sur le LAN de la suite

des serveurs pour allouer à chaque serveur un espace de stockage

dynamique appelé AGREGAT. Cet espace de stockage sera utilisé

pour stocker les données du serveur et le disque dur local du serveur ne

sera utilisé rien que pour le système d'exploitation du

serveur.

En outre, la classification des réseaux selon la taille

énumérée ci-haut, nous pouvons aussi le classifier selon

le débit ainsi, nous trouvons trois grandes familles :

ü Les réseaux à faible et moyen débits

(débit <200Kbps)

ü Les réseaux à haut débit

(200Kbps<débit<20Mbps)

ü Les réseaux à très haut

débits (débit>20Mbps)7

1.2. TOPOLOGIE DE RESEAUX

La topologie est une façon d'agencer les

équipements (postes, imprimantes, serveur, etc.) interconnectés

dans un réseau local. La topologie peut comporter deux aspects :8

1.2.1. La topologie physique

La topologie physique correspond à la façon dont

les postes du réseau local sont câblés. Les topologies

physiques couramment utilisées sont:

Topologie en bus

Le bus, un segment central où circulent les

informations, s'étend sur toute la longueur du réseau, et les

machines viennent s'y accrocher. Lorsqu'une station émet des

données, elles circulent sur toute la longueur du bus et la station

destinatrice peut les récupérer. Une seule station peut

émettre à la fois. En bout de bus, un « bouchon »

permet de supprimer définitivement les informations pour qu'une autre

station puisse émettre.

L'avantage du bus est qu'une station en panne ne perturbe pas

le reste du réseau. Elle est, de plus, très facile à

mettre en place. Par contre, en cas de rupture du bus, le réseau devient

inutilisable. Notons également que le signal n'est jamais

régénéré, ce qui limite la longueur des

câbles. Cette topologie est utilisée dans les réseaux

Ethernet.

Fig.3 : topologie en bus

7 Guy Pujolleles, réseaux édition

6, Eyrolle, Paris France, aout 2006

8 Claude Servin, Réseaux et

Télécoms, édition 2, DUNOD ,2006

~ 15 ~

|

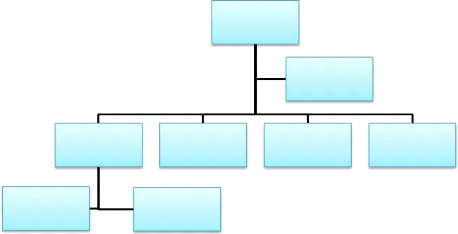

Fig.5 : topologie hiérarchique

|

Topologie en anneau

Dans une topologie en anneau, chaque hôte est

connecté à son voisin. Le dernier hôte se connecte au

premier. Cette topologie crée un anneau physique de câble.

Cette topologie permet d'avoir un débit proche de 90%

de la bande

passante.de plus, le signal qui circule

est régénéré par chaque station. Par contre, la

panne d'une station rend l'ensemble du réseau inutilisable. Enfin cette

architecture étant la propriété d'IBM, le prix est

élevé et la concurrence devient quasiment inexistant. Cette

topologie est utilisée par les réseaux Token Ring et FDDI (Fiber

Distributed Data Interface)

Topologie en étoile

C'est une topologie la plus courante, notamment avec les

réseaux Ethernet RJ45. Toutes les stations sont reliées à

un unique composant central : le concentrateur, quand une station émet

vers le concentrateur, celui-ci envoie les données à toutes les

machines (hub) ou celle qui en est la destinataire(Switch). Ce type de

réseau est facile à lettre en place et à surveiller ainsi

la panne ne met pas en cause l'ensemble du réseau. Par contre, il faut

plus de câbles que pour les autres topologies et si le concentrateur

tombe en panne, tout le réseau est anéanti. De plus, il est

également très facile de rajouter un noeud à un tel

réseau puisqu'il suffit de le connecter au concentrateur

Fig.4: topologie en étoile

Topologie étoile étendue

Une topologie en étoile étendue relie des

étoiles individuelles en connectant les concentrateurs ou commutateurs.

Cette topologie peut étendre la portée et la couverture du

réseau.

Topologie hiérarchique

Une topologie hiérarchique est similaire à une

topologie en étoile étendue. Cependant, plutôt que de lier

les concentrateurs ou commutateurs ensemble, le système est lié

à un ordinateur qui contrôle le trafic sur la topologie.

~ 16 ~

Topologie maillée

On implémente une topologie maillée afin de

garantir une protection maximale contre l'interruption de service. Tel est le

cas d'une topologie maillée qui représente une solution

idéale pour les systèmes de contrôle en réseau d'une

centrale nucléaire. Comme vous pouvez le constater dans le schéma

ci-dessous, chaque hôte possède ses propres connexions à

tous les autres hôtes. Bien qu'Internet emprunte de multiples chemins

pour atteindre un emplacement, il n'adopte pas une topologie

complètement maillée.

Fig.6 : topologie maillée

1.2.2. La topologie logique

La topologie logique d'un réseau détermine de

quelle façon les hôtes communiquent sur le média. Les deux

types de topologie logiques les plus courants sont le broadcast et le passage

de jeton. L'utilisation d'une topologie de broadcast indique que chaque

hôte envoie ses données à tous les autres hôtes sur

le média du réseau. Les stations peuvent utiliser le

réseau sans suivre un ordre déterminé. Ethernet fonctionne

ainsi.

La deuxième topologie logique est le passage de jeton.

Dans ce type de topologie, un jeton électronique est transmis de

façon séquentielle à chaque hôte. Dès qu'un

hôte reçoit le jeton, cela signifie qu'il peut transmettre des

données sur le réseau. Si l'hôte n'a pas de données

à transmettre, il passe le jeton à l'hôte suivant et le

processus est répété. Token Ring et FDDI (Fiber

Distributed Data Interface) sont deux exemples de réseaux qui

utilisent le passage du jeton.

1.3. PRINCIPAUX ELEMENTS D'UN RESEAU

Dans cette section nous évoquerons les

différences fondamentales entre les réseaux organisés

autour de serveurs et les réseaux fonctionnant en pair à pair.

1.3.1. Point de vue logiciel

a. PRINCIPE

On parle du principe de fonctionnement logiciel dans la mesure

où cette architecture est basée sur l'utilisation de deux types

de logiciels, à savoir : un logiciel serveur et un logiciel Client

s'exécutant normalement sur deux machines différentes.

L'élément important dans cette architecture est l'utilisation de

mécanismes de communication entre les deux applications. D'où le

principe généraux de fonctionnement consistent à :9

9 Pierre KAFUNDA, cours de base de données

réparties, L1 informatique, UKA, inédit, 2013-2014

10 Matthieu Exbrayat, cours de Bases

de Données Réparties : Concepts et Techniques, ULP Strasbourg,

inédit, Décembre 2007

~ 17 ~

> Faire fonctionner des applications en réseau ;

> Dissocier le développement pur des contraintes

techniques ;

> Optimiser les performances de l'application en

définissant des choix technique judicieux

> Coordonner le processus coopérant pour

l'exécution d'une tache.

Notion1 : Client

Un client est un processus demandant l'exécution d'une

opération à un autre processus par envoi d'un message contenant

le descriptif de l'opération à exécuter et attendant la

réponse à cette opération par un message en retour.

Notion 2 : Serveur

Un serveur est un processus accomplissant une opération

sur demande d'un client et lui transmettant le résultat. Il est la

partie de l'application qui offre un service, il reste à l'écoute

des requêtes du client et répond au service qui lui est

demandé.

Notion 3 : Requête

Une requête est un message transmis par un client

à un serveur décrivant l'opération à

exécuter pour le compte du client.10

Notion 4 : Réponse

Une réponse est un message transmis par un serveur

à un client suite à l'exécution d'une opération

contenant les paramètres de retour de l'opération.

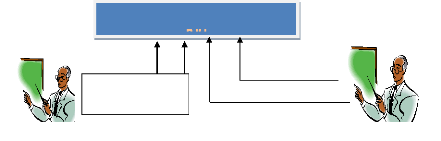

Notion 5 : architecture client serveur

Le client-serveur est un mode de dialogue entre deux

processus. Le premier appelé client, demande

l'exécution des services au second appelé

serveur. Un client exécute une application et demande

l'exécution d'une opération à un serveur par le biais

d'une requête, il reçoit une réponse, qui lui indique que

l'opération a été bien exécutée.

Le serveur accomplit les services et envoie en retour des

réponses. En général, un serveur est capable de traiter

les requêtes de plusieurs clients. Il permet donc de partager des

ressources entre plusieurs clients qui s'adressent à lui par des

requêtes envoyées sous forme des messages. L'architecture

client-serveur peut être mise en oeuvre afin d'assurer une meilleure

qualité du dialogue homme-machine. Un processus serveur, souvent

exécuté sur une machine séparée (par exemple un

terminal intelligent) exécute les fonctions d'entrées-sorties

graphiques pour un processus client qui exécute le code applicatif.

Cette organisation est appelée client-serveur de présentation.

Elle peut être utilisée pour transformer une interface

homme-machine caractères en interface graphique: on parle alors de

rhabillage.

Client Serveur

Applications

Réponse

Requête

Opération

Fig.7. architecture client-serveur

~ 18 ~

Notion 6 : types d'architectures

client-serveur1

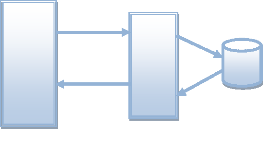

1. Architecture à deux niveaux

L'architecture à deux niveaux (aussi appelée

architecture 2-tiers, tiers signifiant rangée

en anglais) caractérise les systèmes clients/serveurs pour

lesquels le client demande une ressource et le serveur la lui fournit

directement, en utilisant ses propres ressources. Cela signifie que le serveur

ne fait pas appel à une autre application afin de fournir une partie du

service

NIVEAU 1

NIVEAU 2

Envoi de messages

Requête http, Fichiers

Envoi de réponses

SQL

Serveur

Client

Données

Fig.8. Architecture client-serveur deux tiers

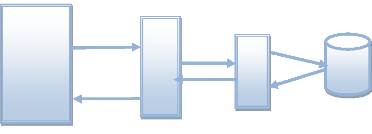

2. Architecture à trois niveaux 12

Dans l'architecture à 3 niveaux (appelée

architecture 3-tiers), il existe un niveau intermédiaire,

c'est-à-dire que l'on a généralement une architecture

partagée entre :

> Un client, c'est-à-dire l'ordinateur demandeur

des ressources, équipées d'une interface utilisateur

(généralement un navigateur web) chargée de la

présentation ;

> Le serveur d'application (appelé également

middleware), chargé de fournir la ressource mais

faisant appel à un autre serveur

> Le serveur de données, fournissant au serveur

d'application les données dont il a besoin.

Niveau 1

Niveau 2

Fichiers SQL

Envoi de message

Niveau 3 3

Requête SQL

Données

Envoi de

réponse Serveur de base de

données

Client Serveur d'application

Requête http

Fig.9. Client-serveur 3 tiers

11Http : //

www.wikipédia.com,

consulté le 10 /10/2014, 10H45 12 GARDARIN, le

Client-serveur, Eyrolle, Paris 1996

- 19 -

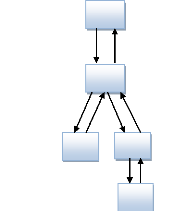

3. architecture multi-niveau

Dans l'architecture à 3 niveaux, chaque serveur

(niveaux 2 et 3) effectue une tâche (un service)

spécialisée. Un serveur peut donc utiliser les services d'un ou

plusieurs autres serveurs afin de fournir son propre service. Par

conséquent, l'architecture à trois niveaux est potentiellement

une architecture à N niveaux.

Niveau 1

Client

Niveau 2

Serveur

Niveau 3

Serveur

Serveur

Niveau 4

Serveur

Fig.10. Architecture client/serveur à N

tiers

b. CARACTERISTIQUES

Dans ce présent point, nous essayerons de

dégager quelques caractéristiques entre un serveur, un client et

enfin nous ferons une comparaison non seulement entre l'architecture

client/serveur 2 tiers et celle 3 tiers mais aussi nous

énumérerons les caractéristiques communes du

client-serveur.13

1) Caractéristiques principales du serveur

:

> Il est passif (ou maître) ;

> Il est fournisseur de services ;

> Il fait le contrôle d'accès distant ;

> Il est à l'écoute, prêt à

répondre simultanément aux requêtes envoyées par des

clients ;

> Dès qu'une requête lui parvient, il la

traite et envoie directement une réponse.

2) Caractéristiques principales du client

:

> Il est actif (ou esclave) ;

> Il est consommateur de services ;

13 ROLIN Pierre, MARTINEAU Gilbert,

TOUTAIN Laurent, LEROY Alain, Les réseaux, principes

fondamentaux, Hermes, décembre 1996.

~ 20 ~

> Il est proactif : à l'origine de la demande ;

> Il envoie des requêtes au serveur ;

> Il attend et reçoit les réponses du

serveur.

3) Caractéristiques communes du client/serveur

:

Il existe plusieurs caractéristiques communes de cette

architecture mais nous énumérons quelques unes :

> Partage de ressources ;

> Capacité d'évolution du système :

ajout et retrait de stations clientes, changement de serveurs, « passage

à l'échelle »

> Intégrité des données partagées

;

> masque aux Clients la localisation du serveur ;

> Les données des serveurs sont gérées

sur le serveur de façon centralisée. D'où, les clients

restent individuels et indépendants ;

> Modification du module serveur sans toucher au module

client

4) Comparaison entre deux types d'architectures

:

L'architecture à deux niveaux est donc une

architecture client/serveur dans laquelle le serveur est polyvalent,

c'est-à-dire qu'il est capable de fournir directement l'ensemble des

ressources demandées par le client.

Dans l'architecture à trois niveaux par contre, les

applications au niveau serveur sont délocalisées,

c'est-à-dire que chaque serveur est spécialisé dans une

tâche (serveur web/serveur de base de données par exemple).

L'architecture à trois niveaux permet :

> Une plus grande flexibilité/souplesse ;

> Une sécurité accrue car la

sécurité peut être définie indépendamment

pour chaque service, et à chaque niveau ;

> De meilleures performances, étant donné le

partage des tâches entre les différents serveurs.14

1.3.2. Point de vue matériel

Pour que la communication réseau soit

opérationnelle, il faut d'abord interconnecter les matériels

entre eux. Ceci est souvent effectué à travers une interface

filaire, à titre illustratif un câble connecté à une

carte réseau ou à un modem. L'interface air peut également

être exploitée, à travers des communications non filaires,

en utilisant l'infrarouge, le laser ou les ondes radio.15

a. Paire torsadée

La paire de fils torsadée est le support de

transmission le plus simple, elle est constituée d'une ou de plusieurs

paires de fils électriques agencés en spirale. Ce type de support

convient à la transmission aussi bien analogique que numérique.

Les paires torsadées peuvent être blindées, une gaine

métallique enveloppant complètement les paires

métalliques, ou non blindées. Elles peuvent être

également « écrantées ». Dans ce cas, un ruban

métallique entoure les fils.

14

http://www.laboratoiremicrosoft.org//

consulter le 20/09/2014 à 16H00 15 Claude Servin,

Réseaux et Télécoms, édition 2, DUNOD

,2006

~ 21 ~

b. Câble coaxial

Un câble coaxial est constitué de deux

conducteurs cylindriques de même axe, l'âme et la tresse,

séparés par un isolant. Ce dernier permet de limiter les

perturbations dues au bruit externe. Si le bruit est important, un blindage

peut être ajouté. Quoique ce support perde du terrain, notamment

par rapport à la fibre optique, il reste encore très

utilisé.

c. Fibre optique

La fibre optique est utilisée dans les environnements

où un très fort débit est demandé mais

également dans les environnements de mauvaise qualité. Elle

comporte des composantes extrémités qui émettent et

reçoivent les signaux lumineux.

Il existe plusieurs types de fibres, notamment les suivantes :

> Les fibres multimodes à saut d'indice, dont la bande

passante peut atteindre 50 MHz sur 1 km.

> Les fibres multimodes à gradient d'indice, dont la

bande passante peut atteindre 500 MHz sur 1km.

> Les fibres monomodes, de très petit

diamètre, qui offrent la plus grande capacité d'information

potentielle, de l'ordre de 100 GHz/km, et les meilleurs débits. Ce sont

aussi les plus complexes à réaliser.16

d. Les transceivers

Les anglo saxons parlent de TRANSCEIVER, contraction de

Transmitter (émetteur) et receiver (récepteur). Ce mot est

parfois francisé en trancepteur. On l'appelle

aussi MAU (Medium Access Unit), il est utilisé pour

adapter les signaux tels que la lumière de la fibre optique en

impulsions électriques.

e. Répéteur

La distance pouvant être couverte par un réseau

LAN est limitée en raison de l'atténuation. Ce terme

désigne l'affaiblissement du signal qui circule sur le réseau. La

résistance du câble ou du média à travers lequel

passe le signal est à l'origine de la perte de la puissance du signal.

Un répéteur Ethernet est une unité réseau de couche

physique qui amplifie ou régénère le signal sur un LAN

Ethernet. Lorsqu»un répéteur est utilisé pour

prolonger la distance d'un LAN, il permet à un réseau de couvrir

une plus grande distance et d'être partagé par un plus grand

nombre d'utilisateurs. Cependant,

l'utilisation de répéteurs et de concentrateurs

complique les problèmes liés aux broadcasts et aux collisions.

Elle a aussi un effet négatif sur les performances globales d'un LAN

à média partagé. De plus, le concept du

répéteur peut être étendu au répéteur

multiport, ou concentrateur, qui procure les avantages d'un

répéteur en plus de la connectivité entre plusieurs

unités. Ce processus a néanmoins une limite. Les

répéteurs et les concentrateurs présentent des

inconvénients, le principal étant l'extension des domaines de

collision et de broadcast.17

16 Pierre Rolin - Réseaux haut débit,

HERMES, décembre 1999

17 SUSBIELLE, J-F., Internet multimédia et

temps réel, édition Eyrolles, Paris, 2000.

18 CAICOYA, S. & SAURY, J-G.,

Windows server 2003 et Windows 2008, Paris, Micro- Application, Novembre

2007

19 DEMAN Thierry, ELMALEH Freddy,

CHATEAU Mathieu, NEILD Sébastien, Windows Server 2008 Administration

avancée, ENI Editions, 2009

~ 22 ~

Fig.11 : Répéteur

f. Concentrateur

Un hub est un répéteur multiport. Il permet de

réaliser une configuration en étoile, c'est- à-dire qu'il

permet aux câbles de converger sur un même point. Un hub concentre

les données en provenance des hôtes et

régénère le signal. Le hub possède plusieurs ports

(4,8, 16, 24, 32) sur lesquels vont s'enficher les connecteurs RJ 45, on dit

souvent qu'il se contente de récupérer les données sur un

port et de les répéter sur l'ensemble des ports,

c'est-à-dire qu'il fait le simple broadcast des informations. Tous les

ordinateurs connectés à ce dernier peuvent alors écouter

les informations, mais seul le destinataire en tiendra compte. Un hub se place

au niveau de la couche physique du modèle OSI, tout comme le

répéteur.18

Fig.12 : hub

g. Routeur

Le routeur e st un équipement réseaux permettant

d'interconnecter deux réseaux utilisant des technologies et protocoles

différents. Le routeur est un élément, il choisit la

destination du message en lisant les informations contenues au niveau du

protocole IP. Il peut de ce fait faire office de passerelle « Gateway

» entre les réseaux de natures différentes. Pour

connaître le port où faire passer les paquets, l'algorithme de

routage crée et maintient des tables de routage qui contiennent une

variété d'informations, comme la destination (saut suivant).

Lorsqu'un routeur reçoit un paquet, il cherche l'adresse du

réseau de destination dans la table de routage et l'envoie sur le port

concerné. Les routeurs déterminent le meilleur chemin en fonction

de la bande passante de la ligne et du nombre de « sauts à

franchir. Par rapport aux ponts, Switch, etc. les routeurs garantissent une

meilleure isolation de la transmission des données puisqu'ils ne

transmettent pas les messages de type « broadcast ». On dit qu'un

routeur segmente un réseau en domaines de broadcast (diffusion). La

table de routage peut être remplie de deux façons: par

l'administrateur du réseau qui détermine les chemins d'une

manière statique dans cette dernière, on parle alors du

routage statique ou par le routeur lui- même qui prend

connaissance du réseau grâce à des protocoles de routage,

on parle dans ce cas du routage dynamique. Le routage

dynamique utilise des protocoles appelés protocoles de routage qui sont

: RIP, BGP, etc. par opposition du protocole de routage on parle des protocoles

routables, ce sont des protocoles qui sont traités et supportés

par les routeurs.19

~ 23 ~

h. Switch

Un commutateur est également un équipement de

couche 2 parfois appelé pont multiport. Il prend des décisions de

transmission en se basant sur les adresses MAC contenues dans les trames de

données acheminées. De plus, il apprend les adresses MAC des

équipements connectés à chaque port et insère ces

informations dans une table de commutation. Les commutateurs créent un

circuit virtuel entre deux unités connectées qui souhaitent

communiquer. Une fois ce circuit créé, un chemin de communication

dédié est établi entre les deux unités. La mise en

oeuvre d'un commutateur introduit la micro segmentation sur un réseau.

En théorie, il crée un environnement exempt de collisions entre

la source et la destination, ce qui permet d'optimiser l'utilisation de la

bande passante disponible. Il facilite également la création de

multiples connexions simultanées de circuits virtuels.

Fig.14 : Switch

i. Le modem

Le MODEM est un modulateur et démodulateur, dans le cas

de la modulation il reçoit un signal numérique et le transforme

en signal analogique. Dans le cas inverse on parle de la

démodulation.

1.4. RESEAU SANS FIL

Un réseau sans fil (en anglais

wireless network) est, comme son nom l'indique, un réseau dans

lequel au moins deux terminaux (ordinateur portable, PDA, etc.) peuvent

communiquer sans liaison filaire.

Grâce aux réseaux sans fil, un utilisateur a la

possibilité de rester connecté tout en se déplaçant

dans un périmètre géographique plus ou moins

étendu, c'est la raison pour laquelle on entend parfois parler de

"mobilité".

Les réseaux sans fil sont basés sur une liaison

utilisant des ondes radioélectriques (radio et infrarouges) en lieu et

place des câbles habituels. Il existe plusieurs technologies se

distinguant d'une part par la fréquence d'émission

utilisée ainsi que le débit et la portée des

transmissions.

Les réseaux sans fil permettent de relier très

facilement des équipements distants d'une dizaine de mètres

à quelques kilomètres. De plus l'installation de tels

réseaux ne demande pas de lourds aménagements des infrastructures

existantes comme c'est le cas avec les réseaux filaires (creusement de

tranchées pour acheminer les câbles, équipements des

bâtiments en câblage, goulottes et connecteurs), ce qui a valu un

développement rapide de ce type de technologies.20

20 Philippe ATELIN, réseaux

sans fil 802.11, édition ENI, 1957

~ 24 ~

1.4.1. Catégories de réseaux sans

fil21

On distingue habituellement plusieurs catégories de

réseaux sans fil, selon le périmètre géographique

offrant une connectivité (appelé zone de couverture),

s'affranchissant d'une infrastructure câblée et autorisant la

mobilité, les réseaux sans fils, sous des appellations

génériques différentes, sont en plein essor. On distingue

:

v les WPAN (Wireless Personal Area

Network), de la simple liaison infrarouge à 100 kbit/s au Bluetooth

à environ 1 Mbit/s, ces technologies peu coûteuses devraient se

développer rapidement. Elles sont essentiellement utilisées pour

raccorder un périphérique informatique (imprimante...), un agenda

électronique...

v les WLAN (Wireless Local Area

Network), prolongent ou remplacent un réseau local traditionnel.

Ces réseaux, objet de cette section, devraient connaître un

développement important. Ils autorisent des débits allant de 2

à 54 Mbit/s ;

v les WMAN (Wireless Metropolitain Area

Network) utilisés pour l'accès aux réseaux

d'infrastructure (boucle locale), ils offrent des débits de plusieurs

dizaines de Mbit/s ;

v enfin, les WWAN (Wireless Wide Area

Network), recouvrent essentiellement les réseaux voix avec ses

extensions données (GSM, GPRS et UMTS), les débits sont

relativement faibles de quelques dizaines de kbit/s (10 à 384

kbit/s).

Fig.15 : description des réseaux sans fil

1.4.2. Architectures générales du

réseau sans fil a) Les réseaux « ad hoc »22

Les réseaux « ad hoc» s'affranchissent de

toute infrastructure. La communication à lieu directement de machine

à machine. Une machine pouvant éventuellement servir de relais

pour diffuser un message vers une station non vue (au sens

électromagnétique du terme) par la station d'origine

(routage).

Actuellement, les réseaux ad hoc ne fonctionnent qu'en

mode point à point. Les protocoles de routage font l'objet de nombreuses

recherches.

21

http://ciscam.univ-aix.fr/doctech/reseaux.pdf

consulter le 29/09/2014 à 11H30

22 Guy Pujolle, les réseaux édition

5, Eyrolle, Paris France, aout 2006

~ 25 ~

b) Les réseaux cellulaires

Les réseaux sans fils sont soit indépendants de

toute infrastructure filaire, soit en prolongement de celle-ci. Les solutions

adoptées doivent résoudre de nombreux problèmes tel que:

l'identification et la confidentialité des communications, la

localisation du mobile en déplacement (itinérance ou

roaming), l'accès multiple et le partage du support (politique

d'accès).23

Fig.16 : architecture cellulaire

1.4.2.1. L'architecture en couche

Le transport des données d'une extrémité

à l'autre d'un réseau nécessite un support physique ou

hertzien de communication. Pour que ces données arrivent correctement

à la destination, avec la qualité de service ou QoS (Quality of

Service), exigée, il faut en outre une architecture logicielle

chargée du contrôle des paquets dans le

réseau.24

1.4.2.2. Modèle OSI

Les concepts architecturaux utilisés pour

décrire le modèle de référence proposé par

l'ISO possède sept couches.25

Niveau 1 : Couche physique

La couche physique assure un transfert de bits

sur le canal physique (support). À cet effet, elle

définit les supports et les moyens d'y accéder :

spécifications mécaniques (connecteur), spécifications

électriques (niveau de tension), spécifications fonctionnelles

des éléments de raccordement nécessaires à

l'établissement, au maintien et à la libération de la

ligne (Câble à paires torsadées, câble coaxial, Fibre

optique. Etc.)

Niveau 2 : couche liaison des données

La couche liaison assure, sur la ligne, un service de

transfert de blocs de données (Trames) entre deux

systèmes adjacents en assurant le contrôle,

l'établissement, le maintien et la libération du lien logique

entre les entités. Les protocoles de niveau 2 permettent, en

23 Aurélien Géron, Wifi

professionnel ; la norme 802.11 ; le déploiementet la

sécurité, Ed Dunod, Paris 2099

24 DAVID TILLOY, Introduction aux

Réseaux TCP/IP, Amiens 1998-1999

25 ANACLET TSHIKUTU, cours de

télématique, G3 Informatique, UKA, inédit, 2014

~ 26 ~

outre, de détecter et de corriger les erreurs

inhérentes aux supports physiques. Le pont et le Switch sont des

équipements utilisés dans cette couche.

Niveau 3 : couche Réseau

La couche réseau assure, lors d'un transfert à

travers un système relais, l'acheminement des données

(paquets) à travers les différents noeuds d'un

sous réseau (routage). Les protocoles de niveau 3 fournissent les moyens

d'assurer l'acheminement de l'appel, le routage, le contrôle de

congestion, l'adaptation de la taille des blocs de données aux

capacités du sous-réseau physique utilisé. Elle offre, en

outre, un service de facturation de la prestation fournie par le sous

réseau de transport. Le routeur est l'équipement utilisé

dans cette couche

Niveau 4 : couche transport de données

La couche transport est la couche pivot du modèle OSI.

Elle assure le contrôle du transfert de bout en bout des informations

(messages) entre les deux systèmes

d'extrémité. La couche transport est la dernière couche de

contrôle des informations, elle doit assurer aux couches

supérieures un transfert fiable quelle que soit la qualité du

sous-réseau de transport utilisé.

Niveau 5 : couche session

La couche session gère l'échange de

données (transaction) entre les applications distantes.

La fonction essentielle de la couche session est la synchronisation des

échanges et la définition de points de reprise.

Niveau 6 : couche présentation

Interface entre les couches qui assurent l'échange de

données et celle qui les manipule. Cette couche assure la mise en forme

des données, les conversions de code nécessaires pour

délivrer à la couche supérieure un message dans une

syntaxe compréhensible par celle-ci. En outre, elle peut,

éventuellement, réaliser des transformations spéciales,

comme la compression de données.

Niveau 7 : couche application

La couche application, la dernière du modèle de

référence, fournit au programme utilisateur, l'application

proprement dite, un ensemble de fonctions (entités d'application)

permettant le déroulement correct des programmes communicants

(Transferts de fichiers, courrier électronique...).

1.4.2.3. La pile TCP/IP

La famille de protocoles TCP/IP est ce que l'on appelle un

modèle en couche comme il est défini dans le modèle

OS! (Open System Interconnexion) édité par

l'!SO la différence du modèle OSI par au

modèle TCP/IP qu'on appelle parfois modèle

DoD(Department Of Defense), c'est au niveau de couche, le

modèle TCP/IP comprend que 4 couches qu'on peut

définir de la façon suivante (en partant des couches les plus

basses):26

26 PUJOLLE G. et al. ,

Réseaux et Télématique Tom1, Ed. Eyrolles, Paris

,1980.

~ 27 ~

1) Couche d'accès au Réseau

La couche accès réseau est la première

couche de la pile TCP/IP, elle offre les capacités à

accéder à n'importe quel réseau physique, qu'il s'agisse

de réseau local Token ring, Ethernet, FDDI. Elle prend en charge les

fonctions suivantes: Acheminement des données sur la liaison; la

Coordination de la transmission des données, Format des données;

Conversion des signaux (analogiques/numériques); Contrôle des

erreurs.

2) Couche Internet (réseau)

Le rôle principal de la couche Internet consiste

à sélectionner le meilleur chemin pour transférer les

paquets sur le réseau. Le principal protocole de cette couche est le

protocole IP. La détermination du meilleur chemin et la commutation des

paquets sont effectuées au niveau de cette couche. Les protocoles

suivants sont utilisés par cette couche: IP, ICMP, ARP, RARP,

IGMP

3) Couche Transport

Le rôle principal de la couche transport est

d'acheminer et de contrôler le flux d'informations de la source à

la destination, de manière fiable. Le contrôle de bout en bout

ainsi que la fiabilité sont assurés grâce aux

fenêtres glissantes, aux numéros de séquence et aux

accusés de réception.

La couche transport établit une connexion logique

entre deux points d'extrémité d'un réseau

(connectivité de bout en bout ou point to point). Les protocoles de

cette couche segmentent et rassemblent les données envoyées par

les applications de couche supérieure en un flux de données. Les

protocoles TCP et UDP.

4) Couche Application

La couche application est la couche située au sommet

des couches de protocoles TCP/IP. Elle contient des applications réseaux

permettant de communiquer grâce aux couches inférieures. Chaque

application interagit avec la couche de transport pour envoyer ou recevoir des

données. En fonction des caractéristiques de l'échange, le

programme choisit un mode de transmission à la couche de transport.

Toutes les applications sur Internet sont bâties sur le modèle

«client/serveur» à savoir qu'une extrémité de la

connexion rend des services à l'autre extrémité.

1.5. ADRESSAGE

L'adressage IP reflète, de par sa structure, la

distinction entre les différents réseaux logiques. En effet un

certain nombre de bits de l'adresse IP identifie le réseau lui

même (netid), l'autre partie identifie l'hôte dans

ce réseau (hostid). Ce découpage netid - hostid

constitue donc un plan d'adressage hiérarchique pour un réseau

IP, ce qui permet une meilleure gestion des routeurs qui n'ont besoin que de

mémoriser des adresses de réseaux et non des adresses

d'hôtes. Il va sans dire que des réseaux interconnectés

27 DEMAN Thierry, ELMALEH Freddy,

CHATEAU Mathieu, NEILD Sébastien, Windows Server 2008 Administration

avancée, ENI Editions, 2009

28 OLIVIER A, Internet et

entreprise, Ed. Eyrolles, Paris, 1995.

~ 28 ~

doivent avoir des netids distincts.27

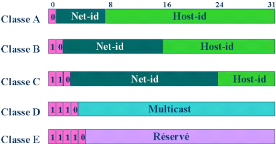

Cette structuration est différente selon la classe du

réseau. On distingue 5 classes de réseaux codées de A

à E. La distinction de classe de réseaux se fait sur la valeur

des premiers bits. Pour les classes A, B et C, la taille de la partie d'adresse

réservée au net-id varie, elle est de 1 octet pour la classe A, 2

pour la classe B et 3 pour la classe C.

Fig. 17 : les classes d'adresses

La classe D est réservée à la

multidiffusion (multicast), technique utilisée par des protocoles

spéciaux pour transmettre simultanément des messages à un

groupe donné de noeuds différents, de la diffusion de

vidéo par exemple. La classe E était réservée

à un usage ultérieur28

Un certain nombre d'adresses IP ont été

réservés pour une utilisation en intranet. Ces adresses

définies dans la RFC 19918 permettent d'assurer à un serveur

Proxy (qui partage la connexion Internet de l'entreprise), une

différenciation satisfaisante entre le réseau public (Internet)

et le réseau privé (intranet). Ainsi, chaque entreprise

connectée à Internet peut utiliser les mêmes adresses IP

privées en interne et différencier les accès sur Internet

au moyen d'une seule adresse IP publique externe.

Ces adresses IP privées sont :

> 10.0.0.0 à 10.255.255.255

> 172.16.0.0. à 172.31.255.255

> 192.168.0.0. à 192.168.255.255

1.5.1. Quelques normes

Les normes régissent les réseaux locaux en

permettant la compatibilité des matériels

informatiques.

> 802.1 établit le contexte général des

réseaux

> 802.2 établit les parties communes aux

différents réseaux locaux

> 802.3 Bus logique sur une topologie physique en bus ou en

étoile

> 802.5 anneau du type Token Ring

> 802.9 Réseaux numériques

> 802.11 Réseaux sans fil dans la bande de

fréquence 2400 -2480Ghz

> 802.11a et 802.11b les futures normes pourront atteindre une

dizaine de Mbit/s

- 29 -

1.5.2. Introduction à la

télécommunication

Etymologiquement, la télécommunication

(abrév. fam. télécoms) est une communication à

distance, elle n'est pas considérée comme une science, mais comme

une technologie et technique appliquée.

Du point de vue informatique, On entend par

télécommunications toute transmission, émission et

réception à distance, de signes, de signaux, d'écrits,

d'images, de sons ou de renseignements de toutes natures, par fil,

radioélectricité, optique ou autres systèmes

électromagnétiques.29

1.5.2.1. Bande passante

La bande passante (en anglais bandwidth) d'une voie

de transmission est l'intervalle de fréquence sur lequel le signal ne

subit pas un affaiblissement supérieur à une certaine valeur

(généralement 3 dB, car 3 décibels correspondent à

un affaiblissement du signal de 50%), on a donc :30

Plusieurs types de service de communications sont

définis dans la réglementation de la bande passante et donne lieu

à la catégorie suivante :

ü La bande KU31

Elle est peu sensible aux parasites urbains et est donc

préconisée pour l'utilisation des VSAT en offrant une

fréquence large de 1000MGHZ, son inconvénient qu'elle est trop

sensible aux orages, l'eau de pluie.

ü La bande KA

Permet l'utilisation d'antennes encore plus petites, les

USAT. Cette bande est surtout utilisée par les terminaux mobiles de type

GSM en offrant une fréquence large de 2500MGHZ.

ü La bande L

Est principalement destinée aux satellites en orbite

basse. Les bandes de fréquences de la bande L ont été

définies par la conférence mondiale (CAMR) de 1992 pour le

service mobile par satellite.

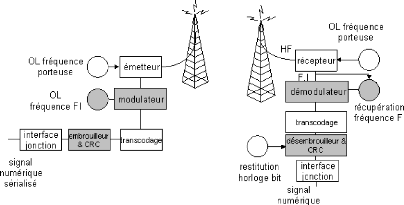

1.5.2.2. Les liaisons Hertziennes32 a)

Principe

Un conducteur rectiligne alimenté en courant haute

fréquence ou radiofréquence peut être assimilé

à un circuit oscillant ouvert. Un tel circuit ou antenne

d'émission rayonne une énergie (onde

électromagnétique). Cette énergie

électromagnétique recueillie par un autre conducteur distant ou

antenne de réception est transformée en un courant

électrique similaire à celui d'excitation de l'antenne

d'émission (théorème de réciprocité).

29 GUILBERT J.F. (éd),

Téléinformatique, Transport et traitement de l'information

dans les réseaux et système informatique, Ed. Eyrolles,

Paris, 1900.

30AUDOUIN P et AL. , Radiocommunication

numérique/1, principe, 1modélisation etsimulation, Paris,

Dunod, 2002

31 http://www.eurolab-france.asso.fr/ consulté

à 20H00

32BLAC-LAPIERRE A., La communication en temps

réel et transmission efficace, Ed Eyrolles, Paris, 2000.BRETON T.

& et al, Télécommunications, Télé

activités, Encyclopoedia universalis, n°Suppl.2, 1996

~ 30 ~

b) Les antennes

Une antenne est un fil conducteur parcouru par un courant

électrique, par un mouvement de charges électriques rayonnant

dans l'espace sous forme d'ondes électromagnétiques : une piste

de circuit imprime, un cordon d'alimentation peut jouer le rôle

d'antennes. On distingue ainsi l'antenne d'émission et l'antenne de

réception.

? Emission : génération d'OEM (ondes

électromagnétiques) provoquée par le courant dans

l'antenne

? Réception : une OEM provoque l'apparition de

courant dans l'antenne

Aussi, une antenne est un dispositif de transition pour

l'énergie électromagnétique, entre les guides d'ondes

(coaxial, filaire) et les milieux libres (hertzien, intérieur d'un guide

...)

Pour la réception, cette antenne peut être

qualifiée de capteur électromagnétique.

Fig. 18 : modèle d'une antenne

c) Faisceaux hertziens

Les ondes radioélectriques peuvent, dans certains cas,

remplacer avantageusement les liaisons filaires (cuivre ou optique). Les

faisceaux hertziens ou câbles hertziens, par analogie aux réseaux

câblés peuvent être analogiques ou numériques. Les

débits peuvent atteindre 155 Mbit/s. Ils sont principalement

utilisés pour des réseaux :

? de téléphonie (multiplexage fréquentiel ou

temporel),

? de transmission de données,

? de diffusion d'émissions

télévisées.

Ainsi pour diminuer les puissances d'émission, la

technique des faisceaux hertziens utilise des antennes très directives.

L'antenne réelle est placée au foyer optique d'une parabole qui

réfléchit les ondes en un faisceau d'ondes parallèles

très concentré, limitant ainsi la dispersion de l'énergie

radioélectrique. En réception, l'antenne est aussi placée

au foyer optique de la parabole. Tous les rayons reçus

parallèlement à l'axe optique de la parabole sont

réfléchis vers le foyer optique, on recueille ainsi, le maximum

d'énergie.

~ 31 ~

d) Les liaisons satellitaires

Une station terrestre émet vers le satellite un flux

d'information (voie montante). Le satellite n'est qu'un simple

répéteur, il régénère les signaux

reçus et les réémet en direction de la Terre (voie

descendante). Pour utiliser un satellite comme point nodal d'un réseau

terrestre et, non comme simple relais de télécommunication, il

est nécessaire d'admettre plusieurs voies montantes. Celles-ci sont

alors en compétition pour l'accès au satellite. Plusieurs

techniques peuvent être utilisées :

> £'AMRF (Accès Multiple à

Répartition de Fréquences), consiste à diviser la bande de

fréquence du satellite en sous-bandes, chacune réservée

à une voie de communication.

> £'AMRT (Accès Multiple à

Répartition de Temps), la porteuse est commune à tous les canaux

de communication, mais chaque canal n'en dispose que durant un intervalle de

temps limité. Ce mode d'accès nécessite une

synchronisation entre les stations.

> £'AMRC (Accès Multiple à

Répartition par Code), dans cette technique on attribue à chaque

voie de communication un code. Les informations codées sont

envoyées simultanément, elles sont extraites du flux par

décodage.

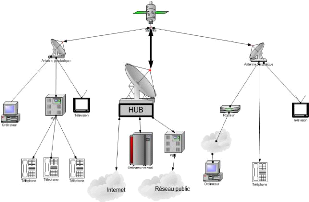

1) Organisation du système

satellitaire

Le VSAT est un système qui repose sur le principe d'un

site principal (le hub) et d'une multitude de points distants (les stations

VSAT).

De ce fait le hub constitue le point le plus important du

réseau, c'est par lui que transite toutes les données qui

circulent sur le réseau, ainsi part son importance sa structure est

conséquente et gère tous les accès à la bande

passante. Les stations VSAT permettent de connecter un ensemble de ressources

au réseau

2) Gestion de la bande passante

Dans le cas des liaisons par satellites, la gestion de la

bande passante est un élément très important car ce

média est encore relativement cher. Si l'on loue un segment de 2 Mhz et

que l'on se rend compte qu'en moyenne on ne consomme que 1 Mhz et bien on

gaspille de la bande et par conséquent, on perd de l'argent. Certains

types de liaisons comme les liaisons point à point sont des

systèmes où l'ont ne peut gérer la bande correctement.

Mais ce n'est pas le cas du VSAT. Comme seul le point central gère

l'accès au segment satellite, il est capable d'optimiser la gestion de

la bande par un système de double multiplexage temporel et

fréquentiel.

3) Les applications

VSAT est un système qui est prévu pour mettre en

place des réseaux de données. Mais depuis son apparition dans les

années 80, les améliorations ont été

apportées au système et les constructeurs ont réussi

à augmenter considérablement le nombre d'applications possible

avec un réseau de ce type.

Les terminaux VSAT possède des Slots permettant

d'accueillir des cartes de différentes natures:

> Cartes réseaux : X25, FR, ATM, Ethernet, ...

> Cartes multimédia: Vidéoconférence,

Streaming vidéo

> Cartes de communication: lignes analogiques, lignes

numériques, ports série

- 32 -

4) Les avantages

Le VSAT possède quelques avantages ci-après :

> permet de connectés 10 000 points

simultanément au réseau.

> L'ajout de nouveau point facile

> La gestion et la supervision de l'ensemble du

réseau à partir d'un seul point d'accès(Hub)

5) Les inconvénients

Le principal inconvénient de la technologie VSAT est Le

fait que toutes les communications passent par le hub et cela revient de dire

que si le hub tombe en panne ce tout le réseau qui est

paralysé.

Fig. 19 : liaison par satellite

1.5.3. Les bruits33

C'est l'ensemble des phénomènes qui vont par

leurs conséquences perturber une transmission d'information ou

dégrader la qualité du signal. Aussi le bruit dans le domaine des

télécommunications n'a pas d'intérêt en

lui-même mais en temps qu'il dégrade un signal utile ou

information et qu'il nuit à sa restitution après

transmission

1.5.3.1 Nature du bruit

La transmission de données sur une ligne ne se fait pas

sans pertes. Tout d'abord le temps de transmission n'est pas immédiat,

cela impose une certaine "synchronisation" des données à la

réception, d'autre part des parasites ou des dégradations du

signal peuvent apparaitre de la nature suivante :

33 F Cottet, Traitement des

Signaux et Acquisition de données Cours et Exercice Résolus,

Ed DUNOD 1997

~ 33 ~

? Le bruit d'origine externe

Le caractère externe se comprend ici par

rapport au système de transmission.

On peut ainsi citer tous les parasites provoquant des

perturbations électromagnétiques : étincelles,

alimentation à découpage, onduleurs, moteurs électriques

ou à combustibles, lignes d'alimentations, foudre, soleil, rayons

cosmiques... On y distinguera les bruits naturels des bruits dits

artificiels ou d'origine humaine.

? Le bruit d'origine interne

Il s'agit cette fois du bruit provoqué par les

éléments mêmes constituant le système de

transmission. En effet, tout équipement ne se contente pas de traiter le

signal, mais il le dégrade plus ou moins suivant sa qualité. Sur

un amplificateur hifi, il suffit de débrancher les sources et de monter

le volume : on perçoit un léger souffle dû à

l'électronique interne (même s'il est délicat d'assimiler

directement ce bruit uniquement aux sources internes (alimentation,

couplages...).

On distingue deux sources de bruit d'origine interne :

? Le bruit de grenaille (ou bruit Schottky) ? Le bruit thermique

(ou bruit Johnson)

1.5.3.2 Rapport signal sur bruit34

La notion de bruit est tout d'abord pratique : écouter

la radio ou regarder un écran de télévision en diffusion

analogique a permis à chacun de se familiariser avec ce qu'était

le bruit de fond, ou souffle, la puissance de bruit et son influence

sur la qualité de réception.

Les grandeurs notées C/N, (ce qui restera

valable avec S/N, Eb/N0,...) sont en réalité

des rapports de puissance et ils s'expriment en dB (décibels). Il ne

s'agit pas à proprement parler d'un rapport (division) de deux valeurs,

mais de l'expression d'un écart en dB. Ainsi pour le C/N on a

exactement

C/N = 1O1og( PO/PN )

1.1

Où P0 et PN sont les puissances de la

porteuse pure qui, en anglais se nomme Carrier (C) et du

Bruit (anglais Noise (N)) exprimés en Watts dans les

conditions de mesure. C/N est appelé rapport porteuse

à bruit.

1.6. LE ROUTAGE 1.6.1. Introduction

La mise en réseau de machines utilisant la pile TCP/IP

peut mettre en oeuvre différents concepts de routage que nous

résumerons ici, selon les niveaux croissants de la pile OSI

? Au niveau 1 : Le domaine de collision à travers un

HUB ou concentrateur, ou toutes les machines se voient et

s'écoutent simultanément. Il n'y a pas de routage a proprement

parler et c'est la mise en oeuvre du CSMA/CD qui permet le partage des

informations.

34 A. Glavieux, Codage de Canal Traitement du Signal

et de l'Image, Ed Hermès Lavoisier 2005

'-' 34 '-'

? Au niveau 2 : Le SWITCH ou commutateur permet

d'aiguiller les connexions vers le bon destinataire sans solliciter les autres

machines ; cette opération n'est possible que dans une même classe

d'adresse IP. En fait, le routage s'effectue sur la valeur de l'adresse MAC des

machines, et ignore la valeur des adresses IP. L'usage du protocole ARP est

impose. Le commutateur a lui-même une adresse IP unique et plusieurs

adresses MAC selon son nombre de ports. Il fait donc partie du réseau

local qu'il dessert.

? Au niveau 3: Le ROUTER ou routeur assure

l'opération de routage proprement dit au niveau de l'adresse IP. Il lit

l'adresse IP du datagramme a router et choisit un de ses accès en

fonction de sa table de routage (dont le principe et la mise en place sont

détailles ci-après).

Ce dispositif (appareil spécifique ou terminal avec

plusieurs cartes réseaux), aussi qualifie de GATEWAY (passerelle) dans

la terminologie IP, dispose d'au moins deux IP, une pour chacun des deux

réseaux qu'il dessert. Une des techniques de filtrage est d'utiliser la

substitution de l'adresse privée par une adresse publique: c'est le NAT.

On distingue deux types de NAT, statique et dynamique.

? NAT statique : chaque adresse privée

est décalée par le routeur pour devenir une adresse publique. Les

machines internes peuvent être jointes depuis l'extérieur. En

revanche il faut disposer d'autant d'adresses internes que d'externes ce qui ne

résout pas le problème de pénurie.

? NAT dynamique : [masque rading] une unique

adresse externe peut être attribuée a la demande a une ou

plusieurs adresse interne. Ce mécanisme impose de gérer les liens

entre adresse interne et adresse externe pendant une période

donnée donne et donc un certain degré de complexité

logicielle du routeur.

L'avantage du NAT est d'être souple et de ne pas

nécessiter de configuration avancée au niveau du client, le

routeur gérant seul la translation dans les deux sens. En revanche, il

peut exister des risques d'instabilités des connexions sortantes, et il

est impossible d'accepter des connexions entrantes (depuis

l'extérieur).

1.6.2. Mode de routage35

Acheminer les informations, dans un réseau, consiste

à assurer le transit des blocs d'un point d'entrée à un

point de sortie désigné par son adresse. Chaque noeud du

réseau comporte des tables, dites tables d'acheminement

couramment appelées tables de routage, qui

indiquent la route à suivre pour atteindre le destinataire, En principe,

une table de routage est un triplet <Adresse destination>/<Route

à prendre>/<Coût>

Il convient de distinguer la politique d'acheminement qui

indique comment est choisie une route, du protocole de routage ou simplement le

routage qui décrit comment sont construites les tables d'acheminement,

c'est-à-dire qu'il spécifie les échanges d'information

entre noeuds, le mode de calcul de la route et du coût ainsi il existe

Les différents modes de routage :

Routage statique ou routage fixe

Dans ce routage il est question de construire, dans chaque

noeud, une table indiquant, pour chaque destination, l'adresse du noeud

suivant. Cette table est construite par l'administrateur du réseau lors

de configuration du réseau et à chaque changement de

35Jean-Pierre ARNAUD, RÉSEAUX ET

TÉLÉCOMS : Cours et exercices corrigés,

Dunod, Paris, 2003

~ 35 ~

topologie. Simple, le routage fixe assure, même en mode

non connecté, le maintien en séquence des informations. Aucun

bouclage de chemin n'est à craindre, mais il n'existe pas de solution de

secours en cas de rupture d'un lien.

Le routage statique n'est pas optimal, il convient

parfaitement aux petits réseaux et aux réseaux dans lesquels il

n'existe pas de redondance dans les routes

Routage par diffusion (de 1 vers n)

L'information est routée simultanément vers

plusieurs destinataires ou groupe d'utilisateurs. Le message doit être

dupliqué en autant d'exemplaires que de destinataires. Cette technique

oblige l'émetteur à connaître tous les destinataires, elle

surcharge le réseau. Dans ce cas, on utilise,

généralement, un adressage de groupe, chaque noeud n'effectue,

alors, que les duplications nécessaires aux sous-groupes ou

destinataires finals qu'il dessert (adresse de diffusion).

Routage par inondation (de 1 vers tous)

Dans le routage par inondation, chaque noeud envoie le message

sur toutes ses lignes de sortie, sauf celle d'où provient le message.

Pour éviter une surcharge du réseau, chaque message comporte un

compteur de sauts. Le compteur est initialisé à l'émission

(nombre de sauts autorisés) et décrémenté par

chaque noeud. Le message est détruit quand le compteur de sauts est

à zéro.

Pour éviter les bouclages, les messages sont

numérotés, chaque noeud mémorise cet identifiant et

détruit les messages déjà vus.

Ce système est très robuste, il résiste

à la destruction de plusieurs lignes et garantit de trouver toujours le

plus court chemin ; il est utilisé dans certaines communications

militaires et par certains protocoles de routage pour diffuser les informations

d'états du réseau.

Routage par le chemin le plus court ou au moindre coût

Dans ce mode de routage, chaque noeud tient à jour des

tables indiquant quel est le plus court chemin pour atteindre le noeud

destination. Dans ce mode de routage, chaque lien a un coût

affecté ou calculé. Ce coût ou métrique peut

être exprimé en :

1. nombre de sauts ;

2. en km, distance réelle ;

3. en temps de latence dans les files d'attente ;

4. en délai de transmission ;

5. fiabilité.