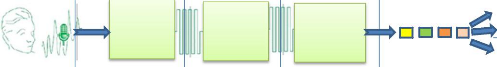

II.2.3 Les numérisations de la Voix

Convertisseur

numérrique

analogique

Processeur DSP

Ajout d'en-tête

Paquets IP

4. Habillage des

en-têtes

1.Acquisition

2. Numérisation

3. Compression

5. Emission et transport

Le principe de la voix sur IP est basé sur la

numérisation de la voix, c'est-à-dire le passage d'un signal

analogique à un signal numérique. Celui-ci est compressé

en fonction des codecs choisis, cette compression a comme but de réduire

la quantité d'information qui est transmise sur le réseau. Le

signal obtenu est découpé en paquets, à chaque paquet on

ajoute les entêtes propres au réseau (IP, UDP, RTP....) et pour

finir, il est envoyé sur le réseau. Ce principe est

illustré dans la figure 23.

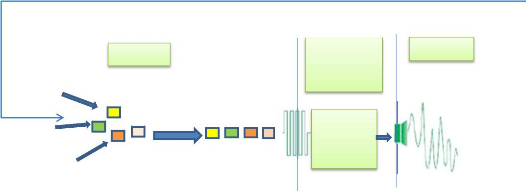

8. Restitution

6. Réception

Convertisseur

analogique

numérrique

7. Conversion num/analogique

Figure 23 : numérisation de la voix

II.2.3.1. Acquisition du signal

La première étape consiste naturellement à

capter la voix à l'aide d'un micro, qu'il s'agisse de celui d'un

téléphone ou d'un micro casque.

II.2.3.2. Numérisation

La voix passe alors dans un convertisseur analogique

numérique qui réalise deux tâches distinctes

34

IMPLANTATION D'UN SYSTEME VOIP SECURISE PAR UNE TECHNOLOGIE VPN

DANS UNE ENTREPRISE A MULTIPLE CENTRE D'EXPLOITATION

V' Echantillonnage du signal sonore: un

prélèvement périodique de ce signal, il s'agit

d'enregistrer à des intervalles très rapprochés la valeur

d'un signal afin de pouvoir disposer d'un enregistrement proche de la valeur

réelle de ce signal.

V' Quantification : qui consiste à

affecter une valeur numérique (en binaire) à chaque

échantillon. Plus les échantillons ne sont codés sur un

nombre de bits important, meilleure sera la qualité

II.2.3.3. Compression

Le signal une fois numérisé peut être

traité par un DSP (Digital Signal Processor) qui va le compresser,

c'est-à-dire réduire la quantité d'informations

nécessaire pour l'exprimer. L'avantage de la compression est de

réduire la taille des données.

II.2.3.4. Habillage des en-têtes

Les données doivent encore être enrichies en

informations avant d'être converties en paquets de données

à expédier sur le réseau. Nous illustrons par un exemple

de type de trafic synchronisation: s'assurer du réassemblage des paquets

dans l'ordre

II.2.3.5. Emission et transport

Les paquets sont acheminés depuis le point

d'émission pour atteindre le point de réception sans qu'un chemin

précis soit réservé pour leur transport.

|