3.2.3. Répartition des matériels

Vu l'organigramme qui fait l'objet de notre sujet, voici comment

se présente la répartition des matériels par services.

|

N°

|

Utilisateurs ou

services

|

Ordinateur portable

|

Ordinateur fixe

|

Imprimante

|

onduleur

|

|

1

|

PDG

|

-

|

1

|

-

|

1

|

|

2

|

Gérant

|

1

|

1

|

1

|

1

|

|

3

|

Directeur technique

|

1

|

1

|

1

|

1

|

|

4

|

Réception

|

-

|

1

|

1

|

1

|

3.2.4. Paramétrage du réseau

|

Nom de postes

|

Adresse IP

|

Masque de sous

réseau

|

passerelle

|

|

PDG

|

192.168.1.1

|

255.255.255.0

|

192.168.1.0

|

|

GERANT

|

192.168.1.2

|

255.255.255.0

|

192.168.1.0

|

|

Directeur technique

|

192.168.1.3

|

255.255.255.0

|

192.168.1.0

|

|

Réception 1

|

192.168.1.4

|

255.255.255.0

|

192.168.1.0

|

|

Réception 2

|

192.168.1.5

|

255.255.255.0

|

192.168.1.0

|

|

Serveur

|

192.168.1.6

|

255.255.255.0

|

192.168.1.0

|

|

Imprimante

|

192.168.1.7

|

255.255.255.0

|

192.168.1.0

|

|

Routeur

|

192.168.1.0

|

255.255.255.0

|

192.168.1.0

|

Page 84 sur 108

3.2.5. Evaluation du cout

|

N°

|

MATERIELS

|

QUANTITE

NECESSAIRE

|

QUANTITE

EXISTANT

|

QUANTITE

A ACHETER

|

PU

|

PT

|

|

1

|

Serveur DMZ

|

3

|

-

|

3

|

1700$

|

5100$

|

|

2

|

Ordinateur

client

|

4

|

4

|

-

|

-

|

-

|

|

3

|

Routeur

|

1

|

-

|

1

|

200$

|

200$

|

|

4

|

Switch

|

1

|

-

|

1

|

150$

|

150$

|

|

5

|

Câble

|

10

|

-

|

10

|

5$

|

50$

|

|

6

|

Connecteur RJ

45

|

20

|

-

|

20

|

3$

|

30$

|

|

7

|

Pare feu

|

2

|

-

|

-

|

-

|

-

|

|

7

|

Attaches

|

20

|

-

|

20

|

5$

|

100$

|

|

8

|

Goulottes

|

10

|

-

|

10

|

10$

|

100$

|

|

9

|

Ondulaire

serveur

|

1

|

-

|

1

|

150$

|

150$

|

|

10

|

Ondulaire

client

|

2

|

1

|

1

|

150$

|

150$

|

|

11

|

Imprimante

|

2

|

1

|

1

|

500$

|

500$

|

|

12

|

Extincteur

|

2

|

1

|

1

|

150$

|

150$

|

|

13

|

Disjoncteur

|

2

|

-

|

2

|

10$

|

20$

|

|

14

|

Stabilisateur

|

3

|

-

|

3

|

70$

|

210$

|

|

Imprévue

|

1500$

|

|

Main d'oeuvre

|

1500$

|

|

Total

|

9910$

|

3.2.6. Administration et sécurité de la base

de données

L'administration de la base de données est un point

essentielle car les informations que renferme la base de données est

primordiale pour l'entreprise au risque de perte de

données l'entreprise souffrira en même temps.

Sur ceux nous sommes donc invités à attribuer

les droits d'accès pour chaque agent du système et cela

dépend aussi de la fonction

qu'occupe l'agent

- Le PDG aura le droit de lire et écrire

- Le gérant aura le droit de lire et écrire

- Le directeur technique aura le droit de lire et

écrire - Les réceptionnistes auront le droit d'écrire

Page 85 sur 108

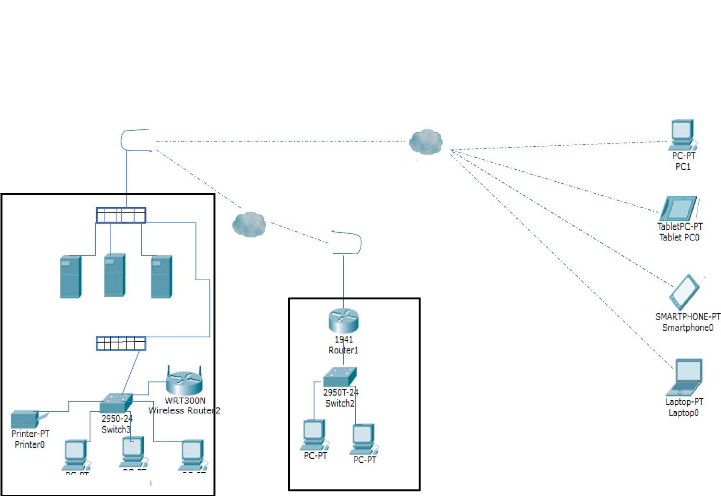

3.2.7. Schéma fonctionnel du réseau

SITE KALEMBE

Pare feu 1

Intranet

SITE

KABAMBARE

Serveur DMZ (FTP) zone d'accès public

Pare feu 2

PDG

Gérant

Rec 1 Rec 2

DT

Internet

);

Page 86 sur 108

|