|

REPUBLIQUE DEMONCRATIQUE DU CONGO

MINISTERE DE L'ENSEIGNEMENT SUPERIEUR ET

UNIVERSITAIRE

UNIVERSITE NOTRE-DAME DU KASAYI

U.KA

Faculté d'Informatique

B.P 70 KANANGA

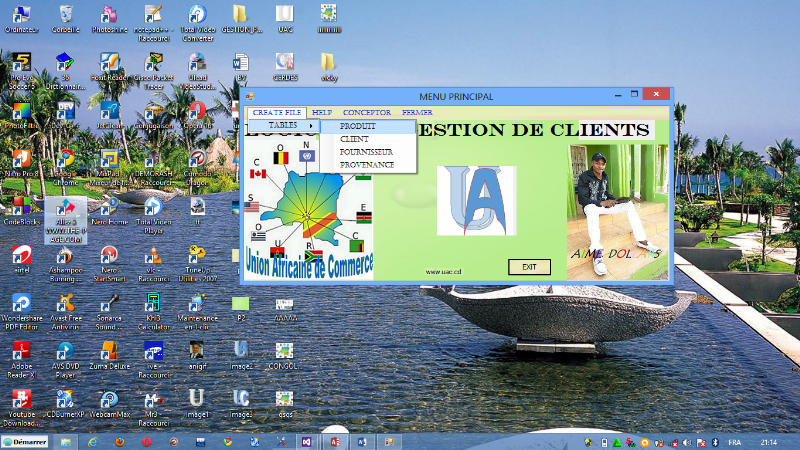

CONCEPTION ET REALISATION D'UNE BASE DES DONNEES POUR

LA GESTION DES CLIENTS

« Cas de l'Union Africaine du Commerce

(U.A.C) ».

Par

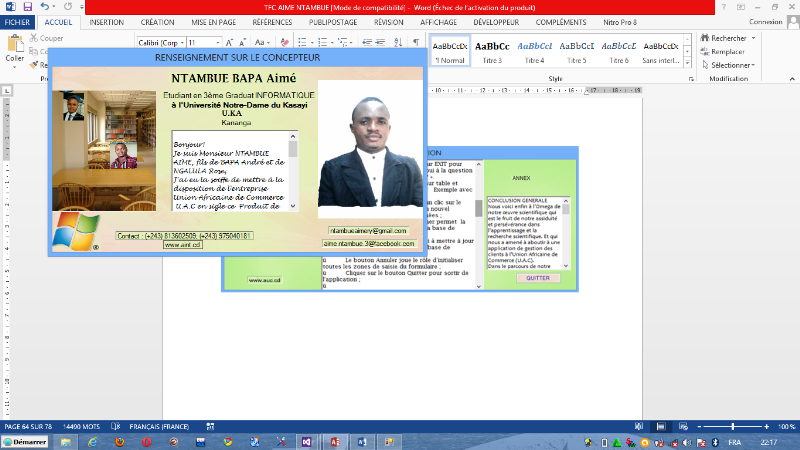

NTABUE BAPA Aimé

Travail de fin de cycle présenté en vue de

l'obtention d'un diplôme de gradué en Sciences

Informatiques/Option : Gestion Informatique.

Directeur : CT Théodore TSHISUNGU

M'VITA

Septembre 2015

Co-directeur : Assistant TSHIKUTU

Anaclet

0. INTRODUCTION

Actuellement dans le monde, l'homme cherche le plus souvent

à rendre expéditif son travail par l'application des nouvelles

technologies pouvant lui permettre de bien l'exécuter et le faire avec

rapidité.

L'implantation de l'informatique qui est une nouvelle science

facilitant le traitementautomatique de l'information au moyen des machines

spécifiques (entre autre l'ordinateur) a permis à l'homme de

gérer, d'exécuter et de contrôler la grande partie de son

travail.

C'est ainsi que l'informatique a envahi toutes les disciplines

du monde moderne. Nous allons faire appel à l'informatique pour la

gestion de clients qui est notre domaine de recherche.

0.1. CHOIX ET INTERET DU SUJET

Sur le plan personnel

Notre choix a porté sur ce sujet parce qu'il permettra

de rendre notre connaissance parfaite sur la gestion et d'améliorer la

gestion de clients pour éviter toute conséquence

néfaste.

Sur le plan scientifique

Pour pallier aux difficultés multiple

qu'éprouvée l'ancienne gestion c'est-à-dire une gestion

manuelle qui ne consistée qu'à faire des calculs manuellement,

faire tout le rapporttoujours aux manuscrit, ce qui était à la

base de beaucoup de perte de données ;ce travail mettra en place

un système de gestion informatisé pouvant rendre la gestion de

nos clients non seulement rapide, mais aussi fiable et transparente.

Sur le plan social

Pour délimiter cette gestion manuelle qui

consistée à faire de calculs manuellement, faire tout le rapport

toujours aux manuscrit, cette étude aidera nos sociétés et

nos opérateurs économiques à avoir connaissance sur la

gestion de leurs clients dans toute la période de l'application.

0.2. PROBLEMATIQUE ET HYPOTHESE

0.2.1. PROBLEMATIQUE

Etant donné que la gestion de clients dans une

société commerciale sert à identifier chaque client par

son nom, son post-nom, son prénom, sa catégorie, sa provenance,

sa date d'abonnement, sa date d'achat des produits et toute autre information

y référant ;

Un bloc des problèmes se présente à

savoir :

Tout client se trouve dans l'obligation de quitter chez soit

pour se procurer des produits dans un point de vente ;

S'il arrive et trouve que le produit désigné ne

pas en stock, il perdra son argent de transport ;

Chaque client cherche toujours à être servi

rapidement ;

La fatigue du corps humain est la base de plusieurs oublis des

éléments du vrais rapport ;

Le rapport établit au manuscrit constitue une cause

primordiale d'énormes erreurs.

Tous ces problèmes méritent une

résolution

Alors, comment arriver à donner solution à tous

ces problèmes?

0.2.2. HYPOTHESE

Nous pensons que pour arriver à la résolution de

toutes ces difficultés, il faudra analyser

lesdifférentsproblèmes de l'U.A.C.afin d'arriver à voir de

quelle manière l'insertion d'un outil informatique est capable de

répondre à tous ces besoins.

La conception d'une base de données pour la gestion de

clients doit nous permettre d'arriver à mettre sur pied une application

de gestion de clients. Cette application facilitera la société

U.A.C. degéreret de contrôlerla gestion de ses clients.

0.3. METHODE ET TECHNIQUES

0.3.1. METHODE

Tout travail scientifique est un travail méthodique,

c'est-à-dire qui suit une certaine logique dans son élaboration.

Il fait appel à certaines méthodes et doit se reposer sur

l'utilisation rationnelle des méthodes.

Une méthode est considérée comme un outil

majeur et surtout efficace permettant au chercheur d'aboutir au

résultat escompté et estimé meilleur pour un travail

scientifique comme nous le savons.1(*)

Prenant référence à notre travail, nous

avons optés pour l'utilisation des méthodes suivantes:

Ø Merise

Ø Analytique

Ø Structuro-fonctionnelle.

a. MERISE

La méthode merise c'est une méthode de

conception, de développement et de réalisation de projets

informatiques. Elle nous a permis de concevoir le système

d'information.

b. ANALYTIQUE

Cette méthode nous a aidée à analyser des

fait observés et d'en faire une critique et en suite proposer des

solutions nouvelles.

c. STRUCTURO-FONCTIONNELLE

Cette dernière nous a aidés à

procéder à l'analyse et à l'étude de la structure

des postes de travail au sein de l'U.A.C.A travers elle, nous avons

distingués le point fort et le point faible de la structure.

0.3.2.TECHNIQUES

La technique documentaire

La documentation a portée sur la consultation des

documents se rapportant au sujet d'étude, la consultation de la

bibliothèqueélectronique qui est l'internet et la lecture de

certains livres de gestion.2(*)

La technique d'interview

Ici nous avons procéder à communiquer

verbalement avec les personnels compétents de l'Union Africaine du

Commerce U.A.C en sigle, pour récolter les données de

l'entreprise.

La technique d'observation

Cette dernière nous a aidés à

découvrir personnellement des réalités relevant du

système existant.

0.4. DELIMITATION DU SUJET

Toute démarche scientifique exige pour bien

êtreprécise, une délimitation dans le temps et dans

l'espace ainsi que dans le domaine de recherche.

Dans le temps :

Notre travail s'effectue au cours des années

2014-2015.

Dans l'espace :

Notre recherche n'a pas engagé toute les

sociétés de la ville de Kananga ;toutefois, nous avons

opté pour l'U.A.C. (Union Africaine du Commerce) à Kananga.

Dans le domaine :

Cette étude s'inscrit dans le cadre de la conception

d'une base de données pour la gestion de clients.

0.5. SUBDIVISION DU TRAVAIL3(*)

Mise à part l'introduction et la conclusion

générale, notre travail est subdivisé en quatre

chapitres :

Chapitre I. ANALYSE PREALABLE

Dans ce chapitre, nous allons présenter l'entreprise

cible et montrer la façon dont les informations y circulent.

Chapitre II. ANALYSE FONCTIONNEL(CONCEPTUEL).

Ici nous nous baserons sur les différentes

méthodes de conception, définir la structure de données

à informatiser.

Chapitre III. ANALYSE ORGANIQUE

Sur ce troisième chapitre, nous aurons à

décrire le matériel pouvant nous permettre à

réaliser un système d'information physique en lieu et place du

système d'information logique.

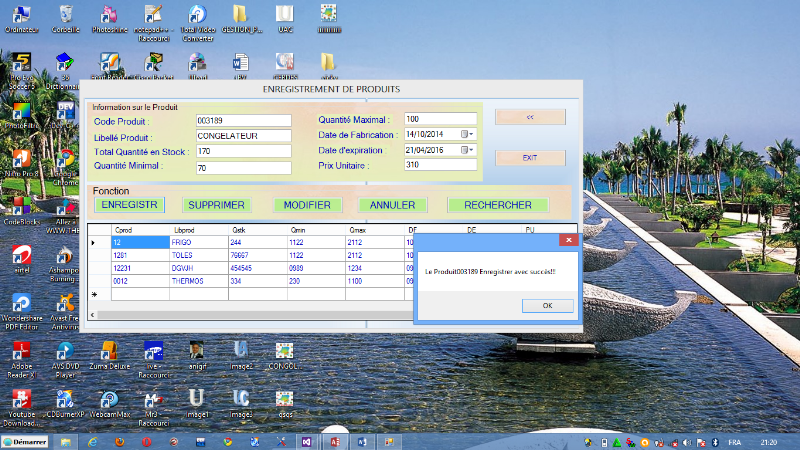

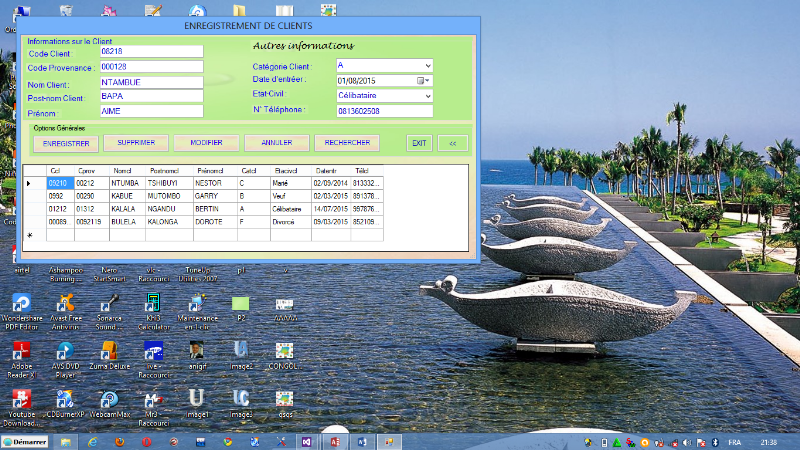

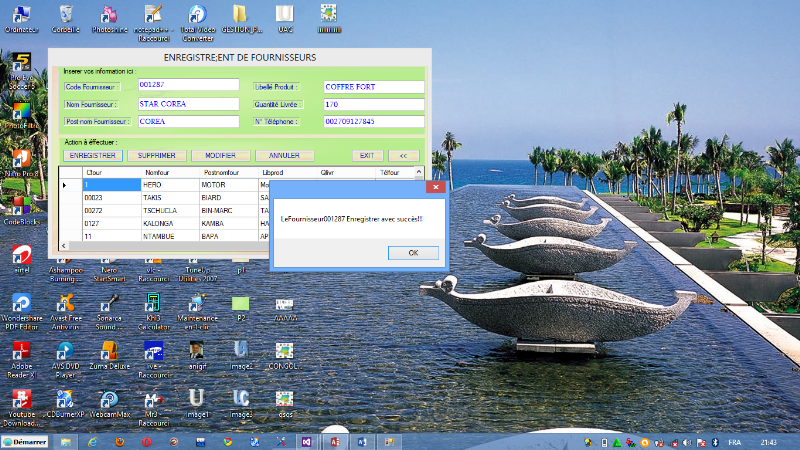

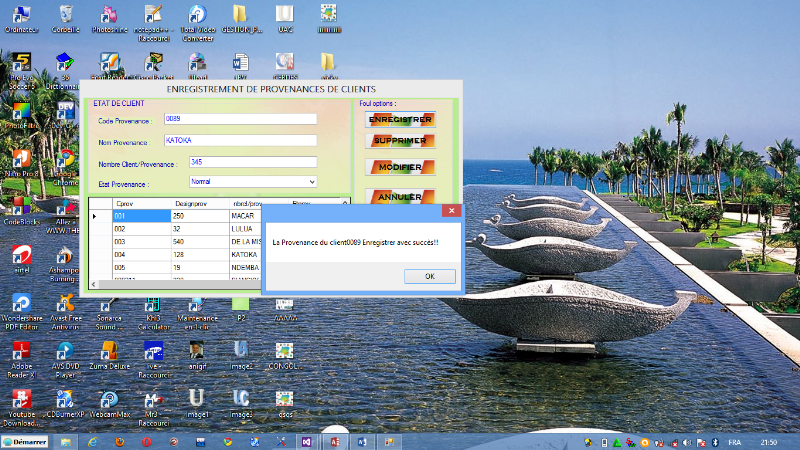

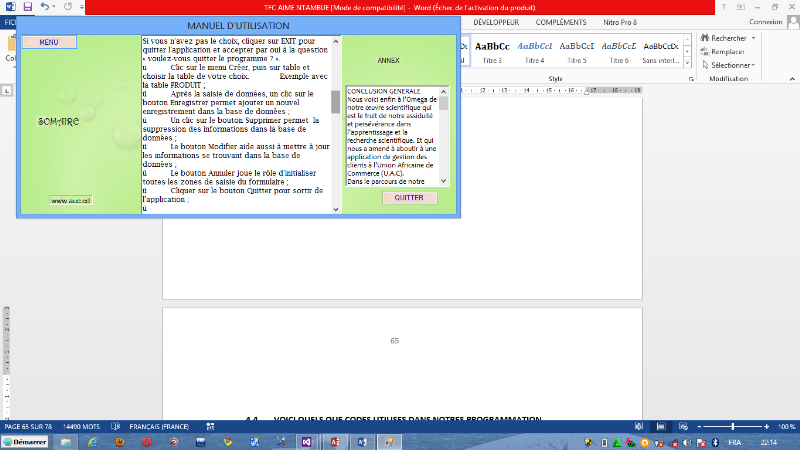

Chapitre IV. PROGRAMMATION

Ce dernier chapitre, présentera le résultat de

notre recherche par la mise en place d'une application de gestion de

clients.

CHAPITRE I :ANALYSE PREALABLE

0.1. BUT

Dans ce chapitre, nous allons non seulement présenter

l'entreprise, mais aussi montrer la façon dont les informations y

circulent.

0.2. CONNAISSANCE DU SYSTEME D'INFORMATION

0.2.1. SYSTEME DE GESTION

Le système de gestion se divise en deux systèmes

à savoir :

- Le système d'information

- Le système de décision

1er) SYSTEME D'INFORMATION

a) Définition.

1 Le Système

Un système se défini comme un ensemble

d'éléments en interaction dynamique, organisés en fonction

d'un but bien déterminé.

C'est en quelque sorte une chose (identifiable) qui fait

quelque chose (activité, fonction) et qui est doté d'une

structure.

Un système évolue dans un environnement et pour

quelque chose (finalité).

En latin et en grec, le mot « système » veut

dire combiner, établir, rassembler. Par-là, nous voyons qu'un

sous-système est un système faisant partie d'un autre

système. Généralement, un système est

constitué de composants (ou d'éléments) organisés

ensemble dans le but de faciliter le flux d'informations.4(*)

2 L'Information

Une information est appelée donnée.

C'est un élément de connaissance susceptible

d'être codé pour être conservé, traité ou

communiqué.Pour mieux s'entendre, il est impérieux d'avoir

à l'esprit ce que c'est une information.

a. Définition

L'information est un élément permettant de

compléter notre connaissance en renseignant sur un objet, un

événement ou un concept ...

Cette information peut se présentée sous

diverses formes. Dans les entreprises, les trois principales formes

d'informations rencontrées sont les suivantes :

Ø la forme écrite (fiches, papiers, document

écrits ...),

Ø la forme symbolique (une gommette de couleur, une

étoile sur une fiche...), et

Ø la forme orale (de bouche à

l'oreille...).5(*)

b. Rôle de l'information

Tout acte de la vie d'une organisation s'accompagne ou est

conditionné par des informations pour :

Ø Améliorer son fonctionnement,

Ø Faciliter la prise de décision,

Ø Répondre aux besoins se clients,

Ø Résoudre ses difficultés,

Ø Stocker des informations et tenir compte des valeurs

ajoutées.

Ø Etc.

c. Illustration de flux

d'information et les postes (services)

Dans l'entreprise, le système d'information peut alors

être considéré comme étant constitué d'un

ensemble de flux d'information transitant entre diverses postes.

Bons de commande

Servicecomptable

Facture

Flux entrant

Poste

Flux sortant

Figure 1 : Flux

d'information

Les informations sont généralement

traitées dans les endroits comme postes ou services, mais il y a

possibilité d'avoir une vue plus ou moins globale de cette notion de

posteselon les besoins. Ainsi le service comptable peut être

considéré comme un poste, mais on peut également

considérer chaque employé de ce service commeaussi un poste

(sous-poste de service).

Le flux quant à lui, peut se traduire par des documents

écrits ou tout simplement par des informations orales

échangées entre deux postes.

d. Différentes

formes d'informations

Dans un système d'information, les informations

manipulables se réparties en deux catégories : L'information

naturelle et l'information structurée.

1èreInformations

naturelles

Il s'agit ici de l'information telle qu'elle est produite ou

appréhendée par l'homme avec ses moyens d'expression naturels.

Elle peut prendre des formes diverses parmi lesquelles nous trouvons :

Ø l'information écrite,

Ø L'information orale,

Ø L'information picturale,

Ø Etc....

2èmeInformations

structurées

L'information structurée c'est une forme d'information

permettant la représentation des informations naturelles de

manière plus rigoureuse car ces dernières sont souvent

difficilement appréhendable et manipulables.Elle est

généralement obtenue à la suite d'une extraction manuelle

ou automatique dans une information naturelle.

Le Système d'information

a. Définition

A l'ère de nouvelles technologies de l'information et

communication(NTIC), consciemment ou inconsciemment, chacun de nous, est en

contact quasi-permanant avec un ou plusieurs systèmes d'information.

Les appréciations et les points de vue peuvent varier, mais l'impact des

systèmes d'information sur la société et la vie

quotidienne de chacun de nous est incontestablement perceptible.

L'enjeu de toute entreprise qu'elle soit de négoce,

industrielle ou de services consiste donc à mettre en place un

système destiné à collecter, mémoriser, traiter et

distribuer l'information (avec un temps de réponse suffisamment

bref).

Ainsi le système d'information(SI) se défini

comme étant un ensemble organisé de ressources : personnel,

matériel, logiciel, données,procédures ; permettant

d'acquérir, traiter, stocker, communiquer desinformations

(données, textes, images, sons...) dans une organisation

donnée.

Ø Ressources personnel : Il

s'agit des différentes personnes qui accueillissent, émettent ou

transmettent de l'information nécessaire au système

organisationnel(SO) qui représente une organisation comme un ensemble

globale d'entité et de l'association.

Ø Ressources matériel :

Principalement nous trouvons ici :

- Des machines plus ou moins sophistiquées notamment

des ordinateurs, des machines comptable, des machines à écrire,

des machines à calculer ...

- Des supports de l'information tels que : support

magnétiques et électroniques, papier, cartonnier,

microfiches...

- Autres ressources : Armoires de rangement classeurs,

bureaux, pneumatiques, interphones, téléphone fixe,

télex...

Ø Ressources logiciel et

procédure :

- Des algorithmes ou des programmes sous forme de fiches

d'instructions ou de logiciels d'ordinateurs.

- Des simulations diverses

- Etc.

Ø Ressource de

données :Diffusion orale ou écrite des

informations.

Communiquer des informations (diffuser)

Personne

Acquérir des informations (collecter)

Traiter des informations (transformer)

Stocker des informations (conserver)

Système d'information

Pour...

Matériel

Logiciel et procédure

Données

Figure 2 : Définition du

Système d'information

b. Rôle du système

d'information

Le système d'information contribue à la

réduction de l'incertitude dans le pilotage des organisations et

à la maîtrise de la complexité des situations de gestion.

Dans un environnement concurrentiel, il constitue un vecteur d'innovation

souvent décisif. Le système d'information est un

élément essentiel du pilotage de l'organisation et de ses

activités pour aider à la prise de décision. Aux

différents niveaux de décision correspondent des besoins

d'informations différents en termes de forme, de contenu, de

disponibilité. (6(*))

De tout ceci, nous pouvons attribuer quatre rôles

principaux au système d'information dans une organisation :

- Le SI permet laproduction d'une information

réclamée par l'environnentsocio-économique : les

factures, les bulletins de salaires...

- Le Si permet l'analyse des informations internes et

externes ;

- Il aide au traitement des informations ;

- Il permet la diffusion des résultats des informations

traitées ;

- Il permet de stocker des informations et de tenir compte des

valeurs ajoutées.

- Il rand facile la collaboration entre les agents de

même niveaux.

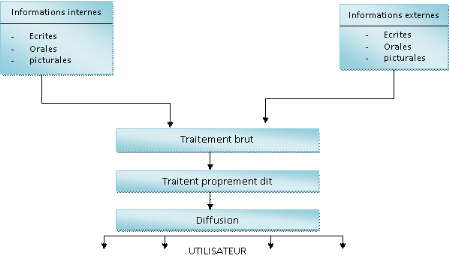

Ces rôles peuvent être représentés

comme suit :

Figure 3 : Rôles du système

d'information

c. Qualité d'un Système

D'information

Un système d'information doit posséder les

qualités ci-après :

Ø La fiabilité : le

système d'information doit fournir les informations fiables, sans

erreurs, autrement un bon système d'information doit contenir moins

d'erreurs possibles.

Ø La rapidité : un bon

système doit mettre à temps, dans un délai court les

informations ou les résultats à la disposition des

utilisateurs.

Ø La pertinence : un bon

système doit être capable d'assurer une sécurité

pour les informations en son sein.

Ø La sécurité : un

bon système d'information ne peut être accédé que

par les utilisateurs prédéfinis.7(*)

2e) Système de décision

a) Définition

C'est système est défini comme étant

l'ensemble de processus permettant la conversion d'une information en

action.

Il existe deux étapes importantes dans la prise de

décision :

- l'étape

d'identification : C'est la partie condition ;

Grâce aux informations récoltées, le

décideur trouve connaissance sur le problème.

- L'étape de résolution du

problème :C'est la partie action ;

Elle débouche sur le choix d'une solution.

C'est dans une table de décision qui est un langage

algorithmique de prise de décision que doivent apparaitre ces deux

étapes.

b) Classification desdécisions

Comme les informations, les décisions sont

classifiées aussi en deux grandes catégories notamment la

classification par niveaux et la classification par méthodes.

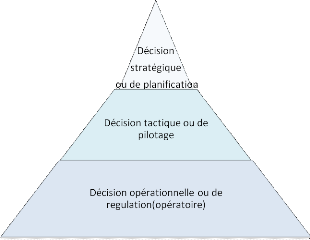

Ø La classification par

niveau :

La composition classique du système de l'information

reflète la hiérarchie de l'entreprise grâce à

unmodèle pyramidal que voici :

Figure 4: Pyramide

-

Décisionopérationnelles :Elle

Concerne toutes les activités et les opérations,

effectuées dans l'entreprise. Dans plusieurs entreprises on trouve

surtout les décisions opérationnelles, c'est genre de

décisions sont prises par le personnel qui exécute les ordres

provenant de décisions tactiques ou de pilotage (agents de même

niveaux).

- Décision

tactiques : C'est les cadres moyens qui prennent

les décisions tactiques,Ils décident des actions à

conduire sur le personnel exécutant en fonction des objectifs et des

politiques de l'entreprise.

- Décision

stratégiques :Elles sont prises par les hauts cadres

de l'entreprise (la direction, les membres du comité de gestion) ou des

membres décisionnels.

Ø La classification par

méthodes :

C'est une décision prise selon la nature de processus

mis en oeuvres pour déclencher l'action, elle peut être soit

programmable ou soit non programmable.

- Décision

programmable :Elle est dite programmable lorsqu'elle est

prise suivant un algorithme ou une règle de gestion bien

formalisée et non ambigüe de sorte que la décision soit

prise automatiquement c'est-à-dire sans l'intervention du

décideur ni de son intelligence.

NB : Toute décision programmable reste toujours

probable du faite qu'elle peut ou ne pas se réalisée dans les

deux cas,premièrement dans le cas où elle coûte cher,

on la rejette ou on l'abandonne et deuxièmement dans le cas où il

n'y a personne pour le programmée.

- Décision non

programmable :contrairement à la

précédente, la décision non programmable fait vraiment

appel à l'intelligence du décideur car le processus

d'identification et/ou de résolution n'est pas algorithmique.

0.3. PRESENTATION DE L'ENTREPRISE

Dans notre travail, nous avons opté pour l'U.A.C.

(Union Africaine du Commerce), qui est notre entreprise de recherche.

0.3.1. HISTORIQUE DE L'ENTREPRISE

L'Union Africaine du Commerce U.A.C en sigle étant une

entreprise comme toutes les autres, elle a été créé

en 1976 par un grand homme d'affaire de la nationalité indienne

appelé Monsieur Schucla, qui aujourd'hui naturalisé

américain ; cette entreprise à débuter l'ouverturede

ses portes en République Démocratique du Congo R.D.C en sigle,

précisément à Kinshasa la Capital avec la mise en place

d'une usine des plastiques appelé U.A.C, vu qu'elle a attirée

l'attention de la population au travers de cette usine, elle se décida

de signer la collaboration avec autres usines telles que les usines de

fabrication de motos Héro Motors enfin élargir sa tante en

ouvrant ses portes dans certaines autres villes de la RDC, telles que :

Lubumbashi, Mbuji-Mayi, Ilebo, L'odja, Tshikapa et Kananga.

A cette période, le marché s'avérait de

plus en plus rentable, vu cela, l'Etat congolais a commencé à

intervenir dans les différentes activités de cette entreprise,

cet ainsi que l'U.A.C est partie d'une société privée

à responsabilité limitée (S.P.R.L.) pour une

société par action à responsabilité limitée

(S.A.R.L.).

Et pour ce qui concerne notre ville, l'Union Africaine du

Commerce àaccéder au démarrage de ses activités sur

la ville de Kananga le 03/février/2014 au centre-ville de Kananga sur

l'immeuble Djab's Hôtel.

0.3.2. SITUATION GEOGRAPHIQUE

L'Union Africaine du Commerce U.A.C en sigle se situe au

centre-ville de Kananga dans la commune de Kananga précisément au

croisement des avenues Shabunda ex-Macar et Muhona.

Elle est limitée :

- Au nord par : le bâtiment Mulaja

Kadiobo ;

- Au sud par : la Société Congo

Future ;

- A l'Est par : le Cathédrale Saint

Clément ;

- A l'Ouest par : l'hôtel Moderna.

0.3.3. ORGANIGRAMME GENERAL ET DESCRIPTION DE POSTES.

0.1.1.1. ORGANIGRAME GENERAL DE

L'ENTREPRISE

Sur ce point nous allons présenter la structure

hiérarchique de l'entreprise sous deux volés entre autres

l'organigramme général et l'organigramme isolé.

- L'organigramme général : il

représente les attributions des taches sous forme

hiérarchisée au sein de l'entreprise ;

- L'organigramme isolé : il ne reprend que le

service concerné par notre travail.

A. L'organigramme général

Voici comment se présente l'organigramme

général de l'entreprise cible.

Directeur Général(DG)

Comptable

Chef du Personnel(CP)

Chef du Personnel Adjoint(CPA)

Gérant

Chefs de Dépôts(CD)

Secrétaire

Réception

Facturation

Caisse

Livraison

Technique

Sécurité

B. L'organigramme isolé

L'organigramme isolé se représente de la forme

suivante :

Directeur Général(DG)

Chef du Personnel Adjoint (CPA)

Gérant

Réception

Facturation

Caisse

C. Représentation graphique de l'organigramme

général

Chefs de Dépôts

Technique e e

Facturation

Sécurité

Livraison

Secrétariat

Réception

Directeur Général

Comptable

Gérant

Chef du Personnel Adjoint

Chef du Personnel

Caisse e e

Figure 5 : Organigramme

général

D. INTERPRETATION DE L'ORGANIGRAMME

GENERAL

Sur cette partie, nous allons interpréter

l'organigramme général de l'entreprise U.A.C, c'est aussi

une façon pour nous d'expliquer en quelques mots le système

d'information de cette dernière.

Par priorité, débutons avec le numéro un

de l'entreprise, nous avons :

- Directeur Général :C'est

le numéro un, le responsable, le Patron de l'entreprise lui-même

au niveau national. A ne pas oublier que l'Union Africaine de Commerce est une

société privée à responsabilité

limité (S.P.R.L) ;

- Comptable :C'est un

représentant légal, représente le Directeur

Général en Province, il coordonne le tout, et fait rapport au

Directeur Général ;

- Chef du Personnel :il contrôle

les actions dans l'entreprise, c'est un personne sensé connaitre

l'évolution du travail et des travailleurs au sein de l'entreprise et

donne le rapport au Directeur national en laissant une copie au

représentant provincial;

- Chef du Personnel Adjoint :il fait

l'intérim du Chef du Personnel et lui fait rapport avec copie pour

information au coordonnateur provincial;

- Gérant :C'est aussi un

personnel qui est chargé de la gestion de tous les produits dans tous

les dépôts et dans tous les magasins et fait le rapport au

Comptable qui est le coordonnateur enprovincial ;

- Chefs de Dépôts : C'est

sont des personnels chargés de la gestion de stock, comme l'U.A.C

possède plusieurs dépôts sur la ville, chaque

dépôt a son Chef pour le mêmerôle qui est de

contrôler les entrées et les sorties et faire rapport au

Gérant de l'entreprise;

- Secrétariat :Ici on

reçoit les commandes de clients, on fait la vérification de la

disponibilité des produits en stock puis on enregistre le client. Comme

le secrétariat travail en connivence avec la caisse, le client paie et

reçoit ses factures. A la fin de la journée, ce service fait

rapport au service comptable;

- Réception :Ce service est

chargé de l'accueil de tout le client qui arrive dans le mur de cette

société pour raison d'achat ou de visite de divers produits s'y

retrouvant, il donne quelques explicationsconcernant l'importance et

l'utilisation de leurs matérielssouvent plus sophistiquéset c'est

au client de faire son choix. Si le client décide d'acheter, ce service

reçoit sa commande. Comme il est aussi combiné avec la caisse, le

client n'est servi qu'après règlement. A la fin du moi, il fait

rapport à la comptabilité ;

- Facturation :C'est aussi un servicequi

fait la facture au client juste après vérification de la

disponibilité de produits commandés par le client ;

- Caisse :Après avoir reçu

l'argent, la caisse appose la mention « à payer »

sur les trois factures, classe une copie, remet une autre et l'original au

client pour retirer les produits. A la fin de la journée, elle

réunit toutes les facturescopiées pour faire un rapport de

caisse ;

- Livraison :C'est un service qui prend

soin des clients, en les servants d'après leurs commandes ;

- Technique : C'est le service qui

réunit les techniciens électroniciens et électriciens pour

s'occuperde l'installation ou du montage de différents meuble ou

produits le désirant;

- Sécurité :Ce service est

chargé de la protection des hommes et de leurs biens, par homme ici nous

voyons les personnels de l'entreprise et les clients, par biens nous voyons ici

les produits et les fournitures de l'entrepriseet de clients.

0.1.1.2. DESCRIPTION DE POSTES

A. LISTE DES POSTES

|

CODE

|

DESIGNATION

|

|

P1

|

Client

|

|

P2

|

Sécurité et Réception

|

|

P3

|

Comptabilité

|

|

P4

|

Caisse

|

|

P5

|

Gérant

|

|

P6

|

Fournisseur

|

|

P7

|

Directeur

|

Tableau

1 : liste de poste

B. LISTE DES DOCUMENTS

|

CODE

|

DESIGNATION

|

|

D1

|

Bon de commande

|

|

D2

|

Registre produit

|

|

D3

|

Facture

|

|

D4

|

Liste de produits à approvisionnés

|

|

D5

|

Etat de commande

|

|

D6

|

Bon de Livraison

|

|

D7

|

Liste des entrées

|

Tableau 2 : Liste des documents

0.3.4. OBJECTIF DE L'ENTREPRISE

Pour gagner le pari et rendre la République

Démocratique du Congo un pays de la modernité du

développement de la technologie, l'Union Africaine de Commerce poursuit

les objectifs suivants :

- Contribuer aux cinq chantiers du Président de la

République Démocratique du Congo dans différents secteurs

tels que :

ü Dans le secteur emplois ;

ü Dans le secteur constructions et

infrastructure ;

ü Dans le secteur électricité ;

ü Etc.

- Limité les dépenses d'importations en mettant

à la disposition de la population :

ü Des meilleures qualités des meubles et des

fournitures de bureaux ;

ü Des appareils électroménagers plus

sophistiqués;

ü Des moyens de transports très efficaces à

faible consommation.

0.3.5. POSSIBILITE FINANCIERE DE L'ENTREPRISE

Etant une société privée à

responsabilité limité(S.P.R.L), l'U.A.C est financièrement

soutenue par elle-même (autofinancement), donc elle ne vit qu'avec

l'argent produit

0.3.6. ETUDE DU SERVICE CONSERNE

0.1.1.3. ETUDE DE L'EXISTANT

C'est sur cette partie que nous allons faire une étude

de postes qui font l'objet de notre recherche de façon plus

détaillée. Cela va nous aider à comprendre la

manière dont circulent les informations. Pour y arriver nous l'avons

subdivisé en trois points essentiels :

- Analyse des postes ;

- Analyse des ressources de traitement ;

- Analyse des flux d'information.

0.1.1.4. ORGANIGRAMME DU SERVICE CONSERNE

Directeur Général

Comptable

Gérant

Secrétaire

Livraison

Facturation

Réception

Caisse

Figure 6 : Organigramme isolé

0.1.1.5. ETUDE DE RESEAU D'INFORMATION

Cette étude va nous permettre de voir comment les

informations circulent au sein de cette entreprise et d'avoir l'idée sur

les différents postes d'activité ainsi que leurs documents des

traitements.

0.1.1.6. NARRATION DE LA CIRCULATION DE

L'INFORMATION

Les informations au sein de l'Union Africaine de Commerce

circulent de la manière suivante :

Le client quitte sa résidence pour se diriger à

l'entreprise, lorsqu'il arrive, il se présente à la

sécurité. La sécurité juge son état, s'il

est mains vide, il entre sans recevoir un jeton, s'il a un sac, il le laisse

à la porte d'entrée et la sécurité lui donne un

jeton lui permettant de reprendre son sac à la sortie.

Le client vérifie les produits dans le magasin, s'il

trouve son choix, il passe à la comptabilité avec son bon de

commande, la comptabilité vérifie la disponibilité des

produits commandés en stock et établit une facture avec deux

copies, le client paie sa facture et le comptable jouant le rôle de la

caisse appose la mention « A payer » sur les trois

factures, classe une copie et remet l'originale et une autre copie au client

pour retirer le produits à la livraison, le livreur livre le produit au

client et lui conduit avec ses deux factures au secrétariat, le

secrétaire enregistre la facture du client, classe la copie et remet

l'original au client ; si le client avait pris un jeton, il passe le

remettre à la sécurité et prend son sac puis retourne

à sa résidence.

A la fin de la journée, le secrétaire reprend

les copies de factures classées pour vérifier le produit qui sont

en rupture de stock et établit une liste de produit à

approvisionnés qu'il envoi au Gérant pour sélection et

fait rapport au comptable.

Le Gérant après sélection établit

un état de commande qu'il envoi au fournisseur pour livraisonet fait

rapport au comptable, le fournisseur livre le produit au comptable. Le

comptable procède à la mise à jour du stock et

établit une liste des entrées qu'il envoi au Directeur

Général pour information ; il reprend aussi les copies des

factures classées pour faire un rapport de caisse qu'il envoi encore au

Directeur Général pour même objet.

0.1.1.7. LISTE DE POSTES DE TRAVAIL

|

CODE

|

DESIGNATION

|

|

P1

|

Client

|

|

P2

|

Sécurité et Réception

|

|

P3

|

Comptabilité

|

|

P4

|

Caisse

|

|

P5

|

Gérant

|

|

P6

|

Fournisseur

|

|

P7

|

Directeur

|

Tableau 3 : Liste poste de travail

0.1.1.8. ETUDE DE DOCUMENTS

Elle permet de décrire et analyse les différents

documents rencontrés dans cette entreprise.

1. LISTE DE DOCUMENTS8(*)

|

CODE

|

DESIGNATION

|

|

D1

|

Bon de commande

|

|

D2

|

Registre produit

|

|

D3

|

Facture

|

|

D4

|

Liste de produits à approvisionnés

|

|

D5

|

Etat de commande

|

|

D6

|

Bon de livraison

|

|

D7

|

Liste des entrées

|

Tableau 4 : Liste de document

2. DESCRIPTION DES DOCUMENTS9(*)

Ø Analyse de postes

L'analyse de poste c'est une analyse qui va nous aider

à présenter les différents postes faisant l'objet de notre

recherche ainsi que leurs activités majeures.

|

Nom de l'application : GESTION DE

CLIENTS

Analyste : Aimé NTAMBUE

Date : le / /2015

Fiche d'analyse de poste de travail

|

|

N°

|

Nom de Poste

|

Travail effectué

|

Moyen de Traitement

|

Volume

|

Nombre de Prestataire

|

|

01

|

Réception

|

-Accueil de tous;

-Recevoir la commande du client.

|

- Ordinateur ;

- Imprimante

- Registre ;

- Papier ;

- Stylo ;

|

Varie avec les commandes des clients

|

2 Personnes

|

|

02

|

Comptabilité

|

-Représente le Directeur Général en

Province,

-Coordonne le tout.

-Vérifie les produits disponibles en stock,

-Facture et règle la caisse.

|

-Ordinateur,

-Imprimante,

-Papier,

-Stylo,

-Carné de facture,

-Carbonne,

-Encre,

-Pinceau,

-Classeur,

-Armoire de bureau.

|

Varie avec les commandes des clients

|

1 Personne

|

|

03

|

Fournisseur

|

-Fournir les produits commandés par l'entreprise

|

-Registre de produit,

-Etat de commande,

-Bon de livraison,

|

Varie selon la diversité des produits

commandés

|

Favorable

|

|

04

|

|

|

|

|

|

Tableau 5 : Fiche d'analyse de poste de travail

FICHE D'ENTRETIENT

|

Nom de l'application : GESTION DE

CLIENTS

Analyste : Aimé NTAMBUE

Date : le //2015

ENTRETIENT

|

|

Nom de la personne rencontrée :

Date entretien :

Service :

Emploi :

Opérations :

Sujets abordés :

Document reçus :

Document émis :

|

NZAMBI Jean-Paul

21 Janvier 2015

Secrétariat

Secrétaire

Commande des produits, facturation.

Commande des produits, facturation, enregistrement.

Facture

Bon de commande.

|

|

Observation

|

|

Tableau 6 : Rencontre sur le champ

FICHE D'OPERATION10(*)

|

Nom de l'application : GESTION DE

CLIENTS

Analyste : Aimé NTAMBUE

Date : le /O1/2015

OPERATION

|

|

Nom de la personne rencontrée :

Date d'entretien :

Commandesdesproduits :

Facturation :

Enregistrement :

|

CP Willy

23 Janvier 2015

Le client quitte sa résidence et se dirige à

l'entreprise, lorsqu'il arrive, il vérifie les produits dans le magasin,

s'il trouve son choix, il passe alors son bon de commande à la

comptabilité, la comptabilité vérifie la

disponibilité des produits commandés en stock et établit

une facture que régler le client.

Secrétaire

La facturation dépende de la quantité de produit

commandé, et aussi de la catégorie du client.

Chaque client est enregistré après

sélection des produits de son choix à travers sa facture, ceci

est élaborer par le secrétaire.

|

|

Observation

|

|

Tableau 7 : Fiche d'Opérations

DESCRIPTION DU DOCUMENT

|

Nom de l'application : GESTION DE

CLIENTS

Analyste : Aimé NTAMBUE

Date : le //2015

Description du document

|

|

Nom de la personne rencontrée :Date

d'entretien :

Code document :

Libellé document :

Emetteur :

Récepteur :

Périodicité :

Nombre exemplaire :

Volume annuel :

Délai de traitement :

|

CP Willy

23 Janvier 2015

D1

Bon de commande

Client

Réception, comptabilité.

Quotidienne.

Facultatif.

10.000

Immédiat.

|

|

Observation

|

|

Tableau 8 : Fiche de Description du document

|

Nom de l'application : GESTION DE

CLIENTS

Analyste : Aimé NTAMBUE

Date : le / /2015

Description du document

|

|

Nom de la personne rencontrée :

Date d'entretien :

Code document :

Libellé document :

Emetteur :

Récepteur :

Périodicité :

Nombre exemplaire :

Volume annuel :

Délai de traitement :

|

CP Willy

23 Janvier 2015

D2

Registre des produits

fournisseur

Comptabilité, Gérant.

mensuel.

2

4

Immédiat.

|

|

Observation

|

|

|

Nom de l'application : GESTION DE

CLIENTS

Analyste : Aimé NTAMBUE

Date : le / /2015

Description du document

|

|

Nom de la personne rencontrée :

Date d'entretien :

Code document :

Libellé document :

Emetteur :

Récepteur :

Périodicité :

Nombre exemplaire :

Volume annuel :

Durée de conservation :

Durée de destruction :

Délai de traitement :

|

CP Willy

23 Janvier 2015

D3

Facture

Comptabilité, Secrétariat

Client, caisse, secrétariat.

Quotidienne.

3

10.000

1 an

>1 an.

Immédiat.

|

|

Observation

|

|

|

Nom de l'application : GESTION DE

CLIENTS

Analyste : Aimé NTAMBUE

Date : le / /2015

Description du document

|

|

Nom de la personne rencontrée :

Date d'entretien :

Code document :

Libellé document :

Emetteur :

Récepteur :

Périodicité :

Nombre exemplaire :

Volume annuel :

Délai de traitement :

|

CP Willy

23 Janvier 2015

D4

Liste de produits approvisionnés

Secrétaire

Gérant

Mensuel

2

5

Immédiat.

|

|

Observation

|

|

|

Nom de l'application : GESTION DE

CLIENTS

Analyste : Aimé NTAMBUE

Date : le / /2015

Description du document

|

|

Nom de la personne rencontrée :

Date d'entretien :

Code document :

Libellé document :

Emetteur :

Récepteur :

Périodicité :

Nombre exemplaire :

Volume annuel :

Durée de conservation :

Durée de destruction :

Délai de traitement :

|

CP Willy

23 Janvier 2015

D5

Etat de commande

Gérant

fournisseur

Selon la rupture de stock

3

Favorable

3 ans

> 3 ans

Immédiat.

|

|

Observation

|

|

|

Nom de l'application : GESTION DE

CLIENTS

Analyste : Aimé NTAMBUE

Date : le / /2015

Description du document

|

|

Nom de la personne rencontrée :

Date d'entretien :

Code document :

Libellé document :

Emetteur :

Récepteur :

Périodicité :

Nombre exemplaire :

Volume annuel :

Durée de conservation :

Durée de destruction :

Délai de traitement :

|

CP Willy

23 Janvier 2015

D6

Bon de livraison

Fournisseur

Gérant, Comptabilité.

3

3

Varie selon les commandes

3 ans

>3 ans

Immédiat.

|

|

Observation

|

|

|

Nom de l'application : GESTION DE

CLIENTS

Analyste : Aimé NTAMBUE

Date : le / /2015

Description du document

|

|

Nom de la personne rencontrée :

Date d'entretien :

Code document :

Libellé document :

Emetteur :

Récepteur :

Périodicité :

Nombre exemplaire :

Durée de conservation :

Durée de destruction :

Délai de traitement :

|

CP Willy

24 Janvier 2015

D7

Liste des entrées

Comptabilité

Responsable (Directeur Général).

Mensuel

2

10 ans

>10 ans

Immédiat.

|

|

Observation

|

|

Source : Enquête sur terrain

Documents Entrants :

|

Code doc

|

Désignation

|

Provenance

|

Remarque

|

|

D1

|

Bon de commande

|

P1

|

|

|

D1

|

Bon de commande

|

P2

|

|

|

D2

|

Registre des produits

|

P3

|

|

|

D6

|

Bon de livraison

|

P6

|

|

Documents Sortants :

|

Code doc

|

Désignation

|

Provenance

|

Remarque

|

|

D1

|

Bon de commande

|

P1

|

|

|

D2

|

Registre des produits

|

P3

|

|

|

D6

|

Bon de livraison

|

P3

|

|

|

D3

|

Facture

|

P1

|

|

|

D7

|

Liste des entrées

|

P7

|

|

|

D4

|

Listes des produits

|

P5

|

|

Ø Analyse de ressources de

traitements

Sur cette analyse nous nous sommes plus intéresseraux

ressources personnelles et matérielles.

|

Application : Gestion des Clients

Analyste : Aimé NTAMBUE

Date : Le 27/01/2015

FICHES DE FONCTION

Ressourcesmatériels

|

|

Nomdumatériel

|

Traitement

|

|

Carnet de facture

|

Enregistrement et facturation de clients

|

|

Registre des produits

|

Enregistrement des produits

|

|

Ordinateurs

|

Stockage logique des informations générales

|

|

Papier

|

Stockage physique des informations

|

|

Armoire

|

Rangement et classement des documents

|

|

Téléphone fixe

|

Communication en interne

|

|

FICHES DE FONCTION

Ressources personnels

|

|

N°

|

Poste de travail

|

Nom agent

|

Fonction

|

Ancienneté

|

|

01

|

Direction

|

CERKAS

|

Directeur Général

|

1 an

|

|

02

|

Comptabilité

|

KEVINE

|

Comptable

|

1 an

|

|

03

|

Gérance

|

Serge .NG

|

Gérant

|

6 mois

|

|

04

|

Secrétariat

|

Jean-Paul .K

|

Secrétaire

|

1 an

|

|

05

|

Réception

|

DELTA et KEVINE

|

Récepteur

|

1 an

|

|

06

|

Facturation

|

Jean-Paul .K

|

Facturier

|

1 an

|

|

07

|

Caisse

|

KEVINE

|

Caissier

|

1 an

|

|

08

|

Livraison

|

Jacques KAMBAMBA

|

Livreur

|

6 mois

|

Ø Analyse de flux d'information

L'analyse de flux d'information c'est une partie qui nous

donne une clarté sur la circulation des informations dans ce service

commercial.

a. Tableau de flux

Ce tableau nous présentera en intégralité

le rôle et les informations véhiculées par chaque

document.(11(*))

|

Application : Gestion de clients

Analyste : Aimé NTAMBUE

Date :

Tableau de flux de document

|

|

Code

|

Appellation

|

Rôle et information

véhiculée

|

Poste émetteur

|

Poste récepteur

|

|

D1

|

Bon de commande

|

Commande de client

|

Client

|

Réception, Comptabilité

|

|

D2

|

Registre de produits

|

vérification de produits existant

|

Fournisseur

|

Comptabilité, Gérant

|

|

D3

|

Facture

|

Enregistrement du nom de client, produit commandé et

montant à payer.

|

Comptabilité et secrétariat

|

Client, caisse et secrétariat

|

|

D4

|

Liste de produits à approvisionnés

|

Présente les produits manquants ou diminués dans

le magasin.

|

Secrétariat

|

Gérant

|

|

D5

|

Etat de commande

|

Commande de l'entreprise

|

Gérant

|

fournisseur

|

|

D6

|

Bon de livraison

|

Preuve de produits livrés

|

Fournisseur

|

Gérant, Comptabilité

|

|

D7

|

Liste des entrées

|

Rapport de mise à jour des produits

|

Comptabilité

|

Responsable (Directeur Général).

|

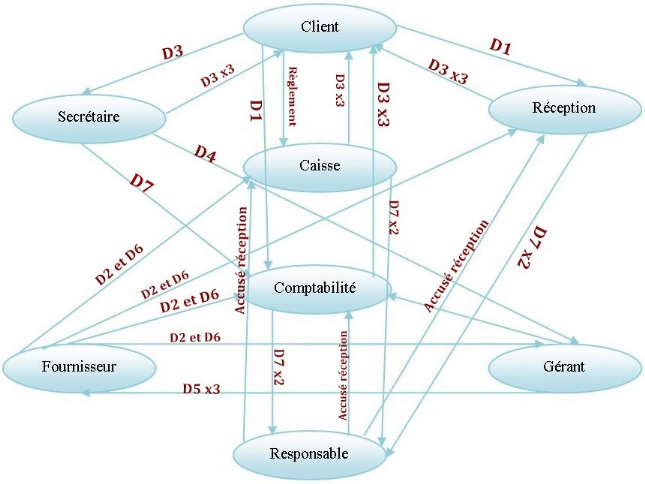

b. Matrice de flux

Cette matrice reprend toujours la manière de

circulation des informations entre les postes différents.

|

Client

|

Réception

|

Comptabilité

|

Secrétariat

|

Caisse

|

Gérant

|

Fournisseur

|

Responsable

|

|

Client

|

-

|

D1

|

D1

|

D3

|

Règlement

|

-

|

-

|

-

|

|

Réception

|

D3 x3

|

-

|

-

|

-

|

-

|

-

|

-

|

D7 x2

|

|

Comptabilité

|

D3 x3

|

-

|

-

|

|

-

|

-

|

-

|

D7 x2

|

|

Secrétariat

|

D3 x3

|

D7

|

D7

|

-

|

D7

|

D4

|

-

|

-

|

|

Caisse

|

D3 x3

|

-

|

-

|

-

|

-

|

-

|

-

|

D7 x2

|

|

Gérant

|

-

|

-

|

-

|

-

|

-

|

-

|

D5 x3

|

-

|

|

Fournisseur

|

-

|

D2 et D6

|

D2 et D6

|

-

|

D2 et D6

|

D2 et D6

|

-

|

-

|

|

Responsable

|

-

|

Accusé réception

|

Accusé réception

|

-

|

Accusé réception

|

-

|

-

|

-

|

Tableau 9:Matrice de flux

c. Schéma de flux d'information

Comme la représentation schématique est aussi

nécessaire, nos informations seront représentées de la

manière suivante :

Figure 7: Schéma de flux

d'information

d. ANALYSE DE CIRCUIT DE CIRCULATION DES

INFORMATIONS

|

Client

|

Réception

|

Caisse

|

Comptabilité

|

Secrétaire

|

Gérant

|

Fournisseur

|

Responsable

|

|

000

|

100

|

200

|

300

|

400

|

500

|

600

|

700

|

001

002

201

201

301

501

502

701

001

001

001

6

-Présentation du client à la réception.

101

-Réception du client.

101

0

201

301

001

0

401

001

401

401

001

401

001

X

001

RP

FAC

FAC

FAC

FAC

LP

x

EC

x

RE

x

0

501

601

402

0

301

0

002

-Le client muni de 3 factures se rend à la caisse.

102

302

202

402

502

701

RC

LP

EC

0-Réception des rapports et classement

402

602

502

702

-Réception du rapport de caisse.

-Classement du rapport de caisse

202

0

FAC

201

402

LP

501

301

EC

601

301

BL

303

RC

003

103

203

303

602

0-Mis à jours des produits reçus (stocks)

403

503

603

703

-Réception des rapports et leurs

-Classements

RJ

RC

0

FAC

RJ

703

RC

703

BL

RJ

703

VPE

VPE

Tableau 10 : Analyse de circulation des

informations

e. Symboles utilisés et

Abréviation12(*)

Ø Symboleutilisés

Document permanent

Document circulant

Archivage

Classement

Message verbal

Document circulant à plusieursexemplaires

Document circulant à un seul exemplaire

Renvoi d'un document au poste renseigné

Par le numéro

Provenance d'un document au poste

Renseigné par le numéro

Figure 8: Symbole utilisation

Ø Abréviation

utilisées.

1) RP : Registre de produits

2) FAC : Facture

3) LP : Liste de Produits

4) EC : Etat de Commande

5) RE : Rapport des entrées

6) RC : Rapport de Caisse

7) BL : Bon de Livraison

8) RJ : Rapport de la Journée

9) VPE : Vérification des

produits entrés

1.3.6.7. GRILLE D'ANALYSE DE L'INFORMATION

|

DOCUMENT ENTRANT

|

DOCUMENT INTERNE

|

DOCUMENT SORTANT

|

|

D1

|

D6

|

D2

|

D4

|

D7

|

D3

|

D5

|

|

Cprod

|

Lprod

|

Cprod

|

Cprod

|

Cprod

|

Numfac

|

Nomprod

|

|

Lprod

|

Qcom

|

Lprod

|

Lprod

|

Lprod

|

Ncl

|

Qcom

|

|

Qcom

|

Qlivr

|

Qcom

|

Qapp

|

Qcom

|

Nom_art

|

Datcom

|

|

Datentr

|

Datlivr

|

Qreç

|

Datenv

|

Qentr

|

Design

|

Nfour

|

|

|

Datrécept

|

|

Datlivr

|

PU

|

|

Tableau 11 : Grille d'analyse d'information

1.4. ANALYSE CHRITIQUE DE L'EXISTANT13(*)

C'est avec cette analyse que nous allons faire les

diagnostiques concernant la manière dont circulent les informations dans

ce service commercial, pour en sortir les points forts ainsi que les points

faibles qui permettrons d'orienter notre application enfin de palier aux

difficultés.

1. POINTS

FORTS

Nous trouvons ici quelques points à

félicités par leurs mode de fonctionnement, il s'agit

de :

- La confiance totale entre le Chef et son Subalterne,

- Une meilleure collaboration entre les agents de même

niveaux eux même et entre les agents et les aux cadres,

- Un engagement sure de tous les employé ;

2. POINTS FAIBLES

Quel que soit l'engagement de tous, les points suivants font

trainer le bon fonctionnement du service :

- Les informations sont traitées les plus souvent

manuellement, ce qui ralenti le système existant ;

- La monopolisation des postes, tel est le cas à la

comptabilité ; un seul prestataire exclu le rôle du comptable

il joue encore au le rôle de la réception et de la caisse, cela

provoque une masse du travailqui permettra un surmenage peut conduire

même à l'établissement d'un faut rapport.

1.4.1. RECENSEMENT DE PROBLEMES

- Les informations sont traitées manuellement ;

- La circulation des informations avec lenteur ;

- La masse des informations à traitées ;

- L'oublie d'un vrai rapport.

1. ANALYSE DES CAUSES

- L'exclusion des

outils informatiques dans le traitement des informations ;

- La concentration des postes ;

- L'exploitation des mains d'oeuvres non

qualifiés ;

2. PROPOSITION DES SOLUTIONS

- Mettre à la disposition du service commercial de

l'U.A.C, des outils informatiques performants ;

- Procéder

à la décentralisation des postes ;

- Engager les employés en procédant par un test

de compétence normal.

C'est avec ces solutions que nous mettons fin au premier

chapitre avec sûreté que tous nos lecteurs auront l'image de

l'entreprise, et connaitrons sans doute la façon dont y circulent des

informations de poste à poste.

Ayant reçu une connaissance parfaite sur ce

système d'information, nous pouvant opter pour son informatisation. Pour

y arriver, nous procéderons d'abord par faire une analyse fonctionnelle

qui est l'intitulé même du suivant chapitre.

CHAPITRE II : ANALYSE FONCTIONNEL

(CONCETUELLE).

Dans le chapitre précédent, nous vous avons

présenté la structure interne de l'entreprise cible de notre

travail. Alors dans ce présent chapitre, nous aurons à vous

montrer la structure des données que nous aurons à

informatiser.

2.1. DEFINITION DE L'ANALYSE FONCTIONNELLE14(*)

L'analyse fonctionnelle c'est une démarche qui consiste

à recenser, caractériser, ordonner, hiérarchiser les

fonctions offertes par un produit ou un service en fin de satisfaire au besoin

des utilisateurs.

Après avoir examiné le système

d'information utilisé à l'Union Africaine de Commerce( U.A.C),

nous avons soulevé les points faibles qui vous sont présentaient

ci-haut et par exemple dans le service de secrétariat les informations

sont traitées manuellement, ce qui ralenti le système existant,

et pour connaître la liste des clients enregistrés

quotidiennement, il fallait lui laisser un grand temps afin qu'il puisse

vérifier petit à petit dans ses registres et autres documents

qu'ils utilisaient pour leurs enregistrements.

Cette conception pourra aider les agents à avoir les

informations sûres et fidèles de tous les clients, des produits et

leur facturation juste dans un très petit délai.

2.2. OBJECTIF DE L'ANALYSE FONCTIONNEL

Le but de l'Analyse Fonctionnelle est d'optimiser la

conception ou la re-conception de produits en s'appuyant sur les

fonctions que doit réaliser le produit. Le mot

produit peut ici prendre des sens très divers. Il peut s'agir d'un objet

matériel ou immatériel (produit industriel,

objet technique, programme informatique, services financiers,

services commerciaux etc.).15(*)

1er) A quoi sert l'Analyse Fonctionnelle ?

Ø A augmenter la qualité des produits et la

satisfaction du destinataire (client-utilisateurs),

Ø A améliorer l'efficacité et à

réaliser des économies,

Ø A laisser ouvert le choix des solutions

(indépendant de la technologie),

Ø A faciliter la gestion des évolutions et la

maintenance,

Ø A encourager la créativité (ne se

limite pas aux solutions existantes),

Ø A mettre en place une communication efficace à

tous les niveaux (interne, externe),

Ø A fournir un contexte contractuel,

Ø A éviter les conflits

client-facturier-comptable-Gérant-fournisseur.

2e) Qui fait l'Analyse Fonctionnelle ?

Ø Les concepteurs de

produits.

Ø Le commanditaire ou demandeur (directeur de

programme, chefs de projet,...) : C'est un bénéficiaire direct

des conclusions de l'analyse.

Ø Le groupe de travail (apporte la compétence

technique, expertise et créativité)

Ø Un animateur (organisation, arbitrage de premier

niveau,...)

3e) Quand fait-on de l'Analyse Fonctionnelle

?

Ø A tous les moments de la vie des programmes

Ø Optimale en amont de la phase de développement

(lors de choix stratégiques)

Ø En développement et après, au niveau

des sous-systèmes16(*)

4e) Quand utiliser l'Analyse Fonctionnelle

?

Ø L'Analyse fonctionnelle n'a de sens que si elle est

menée au début d'un projet.

5e) Pourquoi utiliser l'Analyse Fonctionnelle

?

Ø L'Analyse fonctionnelle permet d'éviter

certains pièges classiques de la conception (aveuglement,

manqued'objectivité, mauvaise gestion des priorités).

Ø Dans les faits, les premières étapes de

l'analyse fonctionnelle sontgénérales et concernent tous les

acteurs d'un même projet. C'est seulement dans un deuxièmetemps

qu'elledevient technique, et oriente les concepteurs vers des solutions

techniques.

2.3. OBJECTIF DE L'APPLICATION

Nous avons deux sortes d'objectifs à savoir :

Ø Objectifs de Gestion

Ces objectifs sont ceux qui permettent de répondre aux

besoins des utilisateurs.

Ø Objectifs Technique

Ces derniers nous permettrons bien sûre d'atteindre le

but poursuivi dans la gestion client qui est notre sujet de travail.

2.4. CHOIX DE LA METHODE DE CONCEPTION

Dans la conception des applications, plusieurs méthodes

informatiques sont appelées pour la réalisation de ces

applications, parmi elles nous pouvons citer :

Ø La méthode Merise ;

Ø La méthode Classique ;

Ø La méthode UML ;

Ø La méthode de base des données etc.

Ainsi pour notre travail, nous avons optés pour

l'utilisation de la méthode de base des données avec le model

entité-association.

2.5. ETUDE DE SORTIES

2.5.1. LISTE DE SORTIE

|

CODE RUBRIQUE

|

DESIGNATION

|

PERIODICITE

|

NOMBRE EXEMPLAIRE

|

|

L1

|

Liste des produits en stock

|

Apériodique

|

5

|

|

L2

|

Liste des clients

|

Apériodique

|

5

|

|

L3

|

Liste des fournisseurs

|

Apériodique

|

4

|

|

L4

|

Liste des provenances

|

Apériodique

|

4

|

|

ET1

|

Etat récapitulatif de la facture

|

journalier

|

4

|

|

ET2

|

Etat récapitulatif de la mise à jour

|

Apériodique

|

5

|

Tableau 12 : Liste de sortie

2.5.2. MODELE ET DESCRIPTION DES SORTIES

1er) LISTE DES PRODUITS EN STOCK.

Cprod, Libprod, TQstk, Qmin, Qmax, D.P, P.U.

Liste des produits

|

Code rubrique

|

Désignation

|

Nature

|

Taille

|

|

Cprod

Libprod

Qstk

Qmin

Qmax

D.F

D.E

P.U

|

Code produit

Libellé produit

Total Quantité en stock

Quantité minimal

Quantité maximal

Date de fabrication

Date d'expiration

Prix unitaire

|

N

AN

N

N

N

DATE

DATE

N

|

5

25

15

15

20

15

15

15

|

Tableau 13 : Liste de produits

2e) LISTE DES CLIENTS

Ccl, Cprov, Nom_cl, Post-nomcl, Prenomcl, Catcl, Datentr,

Etcivcl, Télcl.

|

Code rubrique

|

Désignation

|

Nature

|

Taille

|

|

Ccl

Cprov

Nomcl

Post-nomcl

Prénomcl

Catcl

Datentr

Etcivcl

Télcl

|

Code client

Code Provenance

Nom client

Post-nom client

Prénom client

Catégorie client

Date d'entrée

Etat civil client

Téléphone client

|

N

N

CHR

AN

AN

AN

DATE

AN

N

|

5

25

15

15

20

15

15

20

|

Tableau 14 : Liste de clients

3e) LISTE DES FOURNISSEURS

Nomfour, Post-nomfour, Libprod, Qlivr, Télfour.

|

Code rubrique

|

Désignation

|

Nature

|

Taille

|

|

Cfour

Nomfour

Post-nomfour

Libprod

Qlivr

Télfour

|

Code fournisseur

Nom fournisseur

Post-nom fournisseur

Libellé produit

Quantité livrée

Téléphone fournisseur

|

N

AN

AN

AN

N

N

|

5

25

15

20

20

15

|

Tableau 15 : Liste de Fournisseurs

4e) LISTE DES PROVENANCES

Cprov, Designprov, nbrcl/pro, Etprov.

|

Code rubrique

|

Désignation

|

Nature

|

Taille

|

|

Cprov

Designprov

Nbrcl/prov

Etprov

|

Code provenance

Désignation provenance

Nombre des clients par provenance

Etat de la provenance

|

AN

AN

N

AN

|

10

25

10

10

|

Tableau 16 : Liste de Provenances

2.5.3.1. RECHERCHE DES RUBRIQUES D'ENTREES

|

N°

|

CODE RUBRIQUE

|

RP

|

RS

|

RCL

|

CTE

|

NRC

|

|

01

02

03

04

05

06

07

08

09

10

11

12

13

14

15

16

17

18

19

20

21

22

23

24

25

26

27

|

Cprod

Libprod

TQstk

Qmin

Qmax

D.F

D.E

P.U

Ccl

Cprov

Nomcl

Post-nomcl

Prénomcl

Catcl

Datentr

Etcivcl

Télcl

Cfour

Nomfour

Post-nomfour

Libprod

Qlivr

Télfour

Cprov

Designprov

nbrcl/pro

Etprov

|

X

X

X

X

X

X

X

X

X

X

X

X

X

X

X

X

X

X

X

X

X

X

x

|

X

X

X

|

X

|

|

R1

R2

R3

|

Tableau 17 : Rubriques d'entrées

2.5.3.2. REGLE DE CALCUL

|

NRC

|

RUBRIQUE

|

DESIGNATION

|

FORMULE

|

|

R1

R2

R3

|

TQstk

DE

nbrcl/pro

|

Total quantité commandée

Date d'expiration

Nombre de clients par provenance

|

TQstk = TQstk + Qstk

DE = DJ - DF

nbrcl/pro = nbrcl/pro + 1

|

2.5.3. LISTE DE DES RUBRIQUES EN ENTREES

L'objectif recherché dans cette phase de l'analyse

réside dans l'obtention de la liste de toutes les rubriques

nécessaires aux entrées de traitements permettant l'obtention des

résultats souhaités par les utilisateurs.

Il existe essentiellement deux manières de

procéder pour obtenir cette liste :

Ø La méthode ascendante partant des

résultats,

Ø La méthode descendante qui part des fichiers

déjà existants dans l'organisme et des nouvelles fonctions

souhaitées.

Tel est le cas de la méthode ascendante qui consiste,

dans un premier temps, à recenser l'ensemble des résultats

demandés par les utilisateurs de manière à en extraire la

liste des rubrique qu'il contiennent, puis celles nécessaires à

leur obtention. Aussi la méthode descendante permet d'obtenir les

entrées à partir des documents différents et les besoins

future des utilisateurs.17(*)

Connaissant qu'une rubrique ne peut être retenue en

entrée que si elle est primaire, et qu'elle est dite primaire si elle

est identifiée par son code clé ; notre travail aura pour

rubriques d'entrées retenues, celles représentées dans le

tableau suivant18(*) :

|

LISTE DES RUBRIQUES RETENUES EN ENTREE

|

|

NUMERO

|

CODE RUBRIQUE

|

DESIGNATION

|

|

01

02

03

04

05

06

07

08

09

10

11

12

13

14

15

16

17

18

19

20

21

22

23

24

25

26

27

|

Cprod

Libprod

TQstk

Qmin

Qmax

DF

DE

PU

Ccl

Cprov

Nomcl

Post-nomcl

Prénomcl

Catcl

Datentr

Etcivcl

Télcl

Cfour

Nomfour

Post-nomfour

Libprod

Qlivr

Télfour

Cprov

Designprov

nbrcl/pro

Etprov

|

Code produit

Libellé produit

Total Quantité en stock

Quantité minimal

Quantité maximal

Date de fabrication

Date d'expiration

Prix unitaire

Code client

Code Provenance

Nom client

Post-nom client

Prénom client

Catégorie client

Date d'entrée

Etat civil client

Téléphone client

Code fournisseur

Nom fournisseur

Post-nom fournisseur

Libellé produit

Quantité livrée

Téléphone fournisseur

Code provenance

Désignation provenance

Nombre des clients par provenance

Etat de la provenance

|

Tableau 18 : Liste rubriques retenues

DICTIONANAIRE BRUT

|

N°

|

CODE

|

DESIGNATION

|

|

1

|

BC

|

Bon de commande

|

|

2

|

FAC

|

Facture

|

|

3

|

BL

|

Bon de livraison

|

|

4

|

Ar

|

Accusé de réception

|

|

5

|

RP

|

Registre de produits

|

|

6

|

Lcl

|

Liste de clients

|

|

7

|

Lprod

|

Liste de produits

|

|

8

|

Lfour

|

Liste de fournisseur

|

|

9

|

Lprov

|

Liste de provenance

|

|

10

|

Etfac

|

Etat récapitulatif de la facture

|

|

11

|

Etmj

|

Etat récapitulatif de la mise à jour

|

Tableau 19: Dictionnaire brut

DICTIONNAIRE VALIDE

|

N°

|

CODE

|

DESIGNATION

|

|

1

|

BC

|

Bon de commande

|

|

2

|

FAC

|

Facture

|

|

3

|

BL

|

Bon de livraison

|

|

4

|

RP

|

Registre de produits

|

|

5

|

Lcl

|

Liste de clients

|

|

6

|

Lprod

|

Liste de produits

|

|

7

|

Lfour

|

Liste de fournisseur

|

|

8

|

Lprov

|

Liste de provenance

|

|

9

|

Efac

|

Etat récapitulatif de la facture

|

Tableau 20: Dictionnaire valide

2.6. RECHERCHE DE LIAISON ENTRE LES RUBRIQUES

2.6.1. MATRICE CARREE

|

N°

|

CODE

|

1

|

2

|

3

|

4

|

5

|

6

|

7

|

8

|

9

|

10

|

11

|

12

|

13

|

14

|

15

|

16

|

17

|

18

|

19

|

20

|

21

|

22

|

23

|

24

|

25

|

26

|

27

|

|

1

|

Cprod

|

|

|

|

|

|

|

|

|

|

|

|

|

|

|

|

|

|

|

|

|

|

|

|

|

|

|

|

|

2

|

Libprod

|

X

|

|

|

|

|

|

|

|

|

|

|

|

|

|

|

|

|

|

|

|

|

|

|

|

|

|

|

|

3

|

Qstk

|

X

|

|

|

|

|

|

|

|

|

|

|

|

|

|

|

|

|

|

|

|

|

|

|

|

|

|

|

|

4

|

Qmin

|

X

|

|

|

|

|

|

|

|

|

|

|

|

|

|

|

|

|

|

|

|

|

|

|

|

|

|

|

|

5

|

Qmax

|

X

|

|

|

|

|

|

|

|

|

|

|

|

|

|

|

|

|

|

|

|

|

|

|

|

|

|

|

|

6

|

D.F

|

X

|

|

|

|

|

|

|

|

|

|

|

|

|

|

|

|

|

|

|

|

|

|

|

|

|

|

|

|

7

|

D.E

|

X

|

|

|

|

|

|

|

|

|

|

|

|

|

|

|

|

|

|

|

|

|

|

|

|

|

|

|

|

8

|

P.U

|

X

|

|

|

|

|

|

|

|

|

|

|

|

|

|

|

|

|

|

|

|

|

|

|

|

|

|

|

|

9

|

Ccl

|

|

|

|

|

|

|

|

|

|

|

|

|

|

|

|

|

|

|

|

|

|

|

|

|

|

|

|

|

10

|

Cprov

|

|

|

|

|

|

|

|

|

|

|

|

|

|

|

|

|

|

|

|

|

|

|

|

|

|

|

|

|

11

|

Nomcl

|

|

|

|

|

|

|

|

|

X

|

|

|

|

|

|

|

|

|

|

|

|

|

|

|

|

|

|

|

|

12

|

Post-nomcl

|

|

|

|

|

|

|

|

|

X

|

|

|

|

|

|

|

|

|

|

|

|

|

|

|

|

|

|

|

|

13

|

Prénomcl

|

|

|

|

|

|

|

|

|

X

|

|

|

|

|

|

|

|

|

|

|

|

|

|

|

|

|

|

|

|

14

|

Catcl

|

|

|

|

|

|

|

|

|

X

|

|

|

|

|

|

|

|

|

|

|

|

|

|

|

|

|

|

|

|

15

|

Datentr

|

|

|

|

|

|

|

|

|

X

|

|

|

|

|

|

|

|

|

|

|

|

|

|

|

|

|

|

|

|

16

|

Etcivcl

|

|

|

|

|

|

|

|

|

X

|

|

|

|

|

|

|

|

|

|

|

|

|

|

|

|

|

|

|

|

17

|

Télcl

|

|

|

|

|

|

|

|

|

X

|

|

|

|

|

|

|

|

|

|

|

|

|

|

|

|

|

|

|

|

18

|

Cfour

|

|

|

|

|

|

|

|

|

|

|

|

|

|

|

|

|

|

|

|

|

|

|

|

|

|

|

|

|

19

|

Nomfour

|

|

|

|

|

|

|

|

|

|

|

|

|

|

|

|

|

|

X

|

|

|

|

|

|

|

|

|

|

|

20

|

Post-nomfour

|

|

|

|

|

|

|

|

|

|

|

|

|

|

|

|

|

|

X

|

|

|

|

|

|

|

|

|

|

|

21

|

Libprod

|

|

|

|

|

|

|

|

|

|

|

|

|

|

|

|

|

|

X

|

|

|

|

|

|

|

|

|

|

|

22

|

Qlivr

|

|

|

|

|

|

|

|

|

|

|

|

|

|

|

|

|

|

X

|

|

|

|

|

|

|

|

|

|

|

23

|

Télfour

|

|

|

|

|

|

|

|

|

|

|

|

|

|

|

|

|

|

X

|

|

|

|

|

|

|

|

|

|

|

24

|

Cprov

|

|

|

|

|

|

|

|

|

|

|

|

|

|

|

|

|

|

|

|

|

|

|

|

|

|

|

|

|

25

|

Designprov

|

|

|

|

|

|

|

|

|

|

|

|

|

|

|

|

|

|

|

|

|

|

|

|

X

|

|

|

|

|

26

|

nbrcl/pro

|

|

|

|

|

|

|

|

|

|

|

|

|

|

|

|

|

|

|

|

|

|

|

|

X

|

|

|

|

|

27

|

Etprov

|

|

|

|

|

|

|

|

|

|

|

|

|

|

|

|

|

|

|

|

|

|

|

|

|

|

|

X

|

Tableau 21: Matrice Carrée

2.6.2. LISTE DES LIAISONS ENTRE DEUX RUBRIQUES

1. Cprod Libprod

TQstk

Qmin

Qmax

D.F

D.E

P.U

2. CclCprov