· Pare-feu

authentifiant

Les pare-feu authentifiant permettent de mettre en place des

règles de filtrage suivant les utilisateurset non plus uniquement

suivant des machines à travers le filtre IP. Il est alors possible de

suivrel'activité réseau par utilisateur.Pour que le filtrage

puisse être possible, il y a une association entre l'utilisateur

connecté et l'adresseIP de la machine qu'il utilise. Il existe plusieurs

méthodes d'association. Par exemple authpf, quiutilise SSH, ou encore

NuFW qui effectue l'authentification par connexion.

· Pare-feu

personnel

Les pare-feu personnels sont installés directement sur

les postes de travail. Leur principal but est decontrer les virus informatiques

et logiciels espions (spyware).Leur principal atout est qu'ils permettent de

contrôler les accès aux réseaux des

applicationsinstallées sur la machines. Ils sont capables en effet de

repérer et d'empêcher l'ouverture de ports pardes applications non

autorisées à utiliser le réseau.

· Portail

Captif

Les portails captifs sont des pare-feu dont le but

est d'intercepter les usagers d'un réseau de consultation afin de leur

présenter une page web spéciale (par exemple :

avertissement, charte d'utilisation, demande d'authentification, etc.) avant de

les laisser accéder à Internet. Ils sont utilisés pour

assurer la traçabilité des connexions et/ou limiter

l'utilisation abusive des moyens d'accès. On les déploie

essentiellement dans le cadre de réseaux de consultation Internet

mutualisés filaires ou Wi-Fi[12].

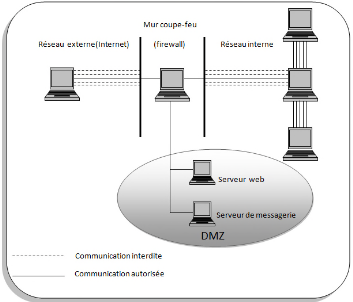

11.5.8.3 Zone

démilitarisée (DMZ)

Les systèmes pare-feu (Firewall) permettent de

définir des règles d'accès entre deux réseaux.

Néanmoins, dans la pratique, les entreprises ont

généralement plusieurs sous-réseaux avec des politiques de

sécurité différentes. C'est la raison pour laquelle il est

nécessaire de mettre en place des architectures de systèmes

pare-feu permettant d'isoler les différents réseaux de

l'entreprise : on parle ainsi de cloisonnement des réseaux

(le terme isolation est parfois également utilisé).

Lorsque certaines machines du réseau interne ont besoin

d'être accessibles de l'extérieur (serveur web, serveur de

messagerie, serveur FTP public, etc.), il est souvent nécessaire de

créer une nouvelle interface vers un réseau à part,

accessible aussi bien du réseau interne que de l'extérieur, sans

pour autant risquer de compromettre la sécurité de l'entreprise.

On parle ainsi de Zone démilitarisée

(notée DMZ, Demilitarised Zone) pour

désigner cette zone isolée hébergeant des applications

mises à disposition du public. La DMZ fait ainsi office de « zone

tampon » entre le réseau à protéger et le

réseau hostile.

Figure 3.7: Exemple d'une zone

démilitarisée''[13]

La politique de sécurité mise en oeuvre sur la

DMZ est généralement la suivante :

Ø trafic du réseau externe vers la DMZ

autorisé ;

Ø trafic du réseau externe vers le réseau

interne interdit ;

Ø trafic du réseau interne vers la DMZ

autorisé ;

Ø trafic du réseau interne vers le réseau

externe autorisé ;

Ø trafic de la DMZ vers le réseau interne

interdit ;

Ø trafic de la DMZ vers le réseau externe

interdit.

La DMZ possède donc un niveau de sécurité

intermédiaire, mais son niveau de sécurisation n'est pas

suffisant pour y stocker des données critiques de l'entreprise.

|