EPIGRAPHE

«Nous ne pouvons pas prédire où nous

conduira la Révolution Informatique. Tout ce que nous savons avec

certitude, c'est que, quand on y sera enfin, on n'aura pas assez de

RAM.»

Anonymous

DEDICACE

A ma famille et mes amis

qui m'ont supporté tout au long de ces longues

journées passées à réaliser ce travail.

MULAMBA Elie RNM

REMERCIEMENTS

Mes premiers remerciements sont adressés à mes

parents MULAMBA Jean et LUNGENYI Nicole ainsi qu'à toute ma famille.

Ensuite, bien sûr, je tiens à remercier mes

enseignants pour leur contribution à notre formation de graduat et je

remercie particulièrement Monsieur J.D BATUBENGA, directeur du travail

de fin de cycle et je tiens à remercier mon encadreur Monsieur Moise

KABULU, assistant au sein de l'Université de Mbuji-Mayi, pour son

encadrement, ses recommandations précieuses et sa

disponibilité.

Notre élan de gratitude à Monsieur Patrick BEYA

ainsi qu'au Docteur Celé TSHIMUNGU et Benjamin MUAMBA d'avoir

partagé leur expérience et leurs connaissances avec nous.

Enfin je tiens à remercier les membres du jury pour

avoir assisté à cette défense.

MULAMBA Elie RNM

LISTE DES ABREVIATIONS

BC : Base de Connaissance

BF : Base des Faits

BR : Base des Règles

MI : Moteur d'Inférence

IA : Intelligence Artificielle

SE : Système Expert

CDMA :

Code Division Multiple Access

UMTS :

Universal Mobile Telecommunication System

GSM :

Groupes Système Mobile

3G : Troisième

Génération

4G : Quatrième

Génération

WAP : Wireless Application Protocol

API : Application Programming Interface

PDA : Personnal Aigital Assistant

IDE : Intregal developpement

Environnement

OMS : Organisation Mondiale de la

Santé

P : Plasmodium

Dr : Docteur

VIH : Virus de l'Immunodéficience

Humaine

DDT : Dichloro Dipheny

Trichoroéthane

SGBD : Système de Gestion de Base de

Données

UML : Unifiel Modeling Langage

ETQ : Étiquète

BD : Base de Données

SQL : Structure Query Langage

ALT : Alternative

REF : Référence

MAJ : Mise à jour

SDK :Software Developpement Kit

ADT : Android Developpement Tools

LISTE DES FIGURES

Figure 1 : Architecture d'un système expert

Figure 4 : Diagramme de cas d'utilisation initial

Figure 3 : Diagramme de cas d'utilisation

authentification

Figure 4 : Illustre le diagramme de cas d'utilisation global

d'accès à l'espace Utilisateur

Figure 5 : Diagramme de cas d'utilisation accès

à l'espace Expert

Figure 6 : modèle en V

Figure 7 : Diagramme de dépliement

Figure 8 : Diagramme de

séquence Authentification

Figure 9 : Diagramme de séquence Créer

Compte

Figure 10 : Diagramme de séquence Mot de passe

oublié

Figure 11 : Diagramme de séquence Consulter

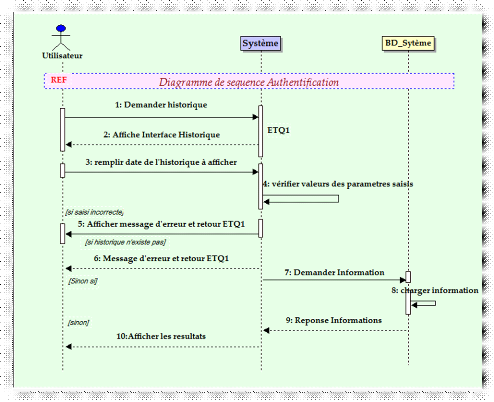

Historique

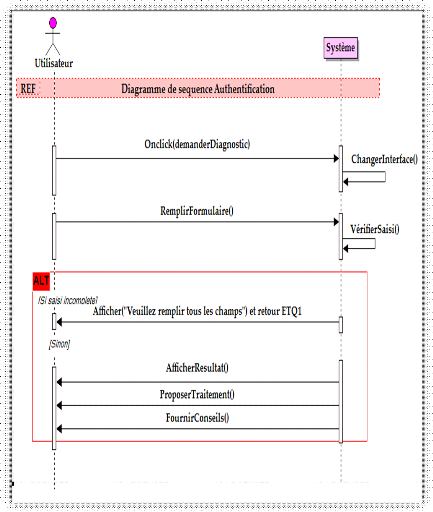

Figure 12: Diagramme de séquence Demander Diagnostic

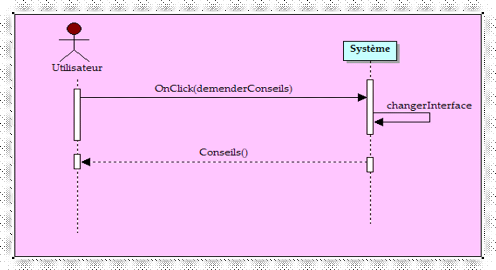

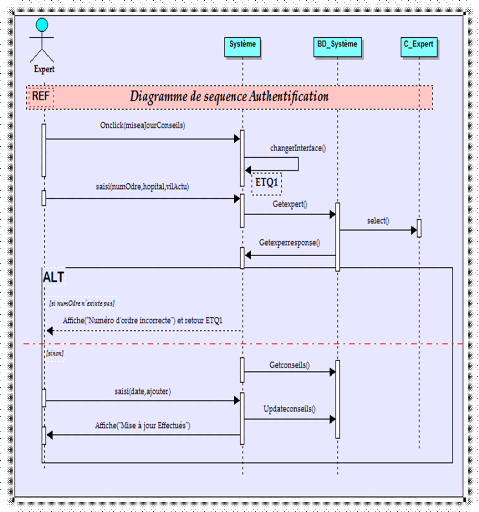

Figure 13: Diagramme de séquence Demander Conseils

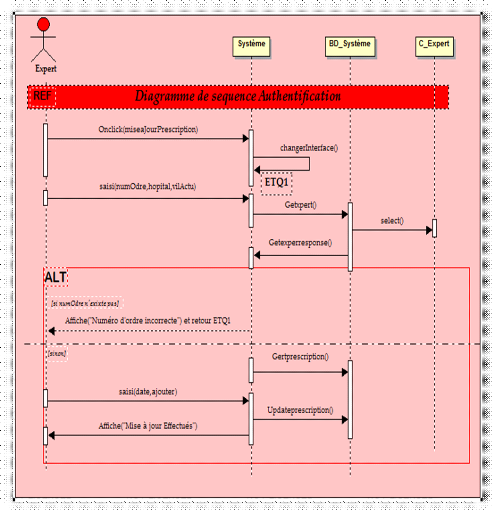

Figure 14 : Diagramme de séquence Mise à jour

prescription

Figure 15 : Diagramme de séquence Mise à jour

conseils

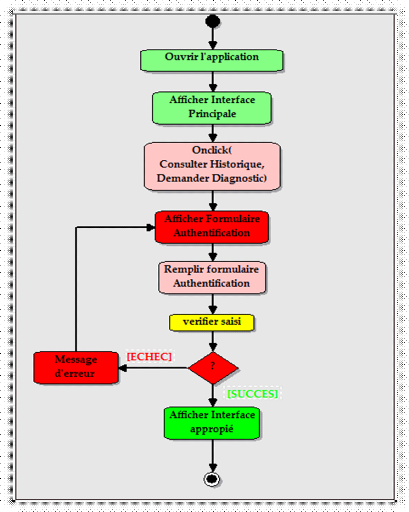

Figure 16 : Diagramme

d'activité Authentification

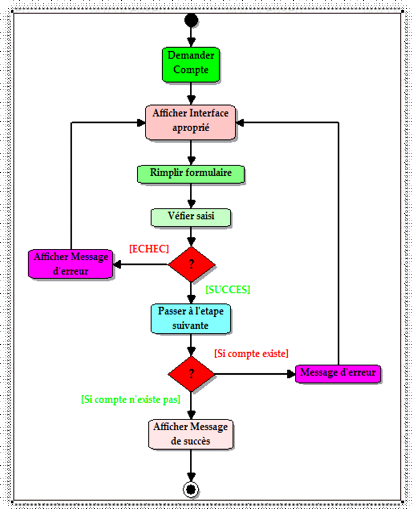

Figure 17 : Diagramme d'activité Créer

compte

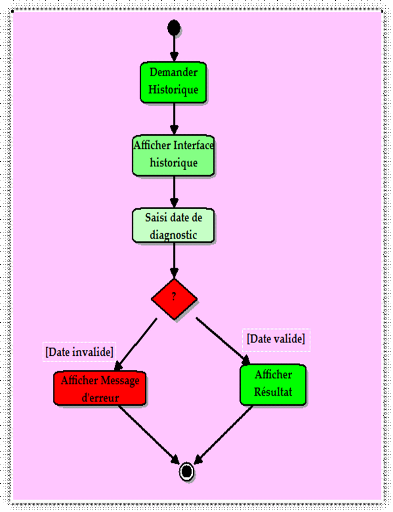

Figure 18 : Diagramme d'activité Consulter

Historique

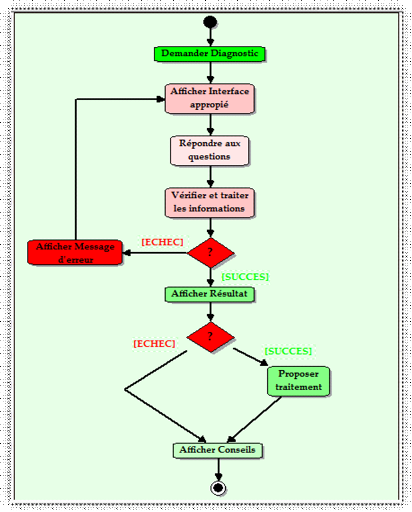

Figure 19 : Diagramme d'activité Demander

diagnostic

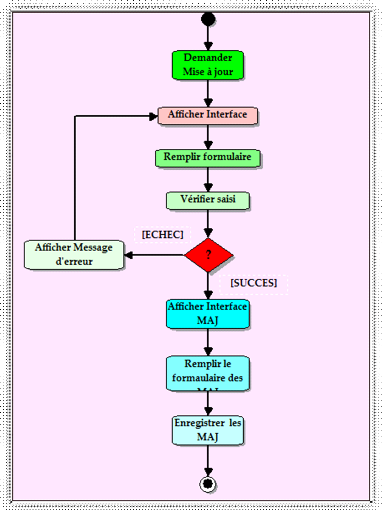

Figure 20 : Diagramme d'activité Mise à

jour

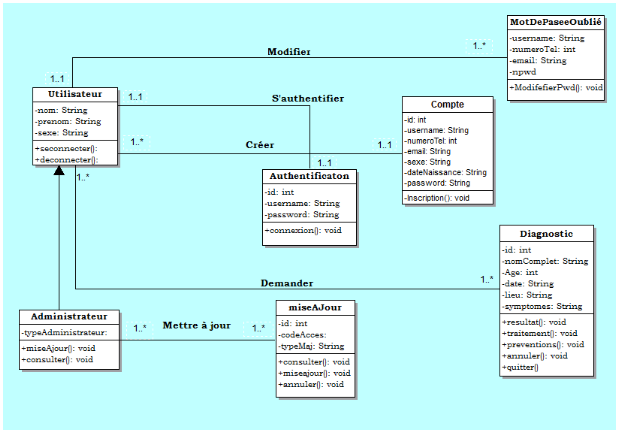

Figure 21 : Diagramme de classe

TABLE DES MATIERES

EPIGRAPHE........................................................................................................................IDEDICACE........................................................................................................................IILISTE

DES

ABREVIATIONS............................................................................................III

LISTE DES FIGURES

.......................................................................................................IV

TABLE DES

MATIERES...................................................................................................VI

INTRODUCTION GENERAL

3

0.1. Introduction

- 1 -

0.2. Problématique

- 2 -

0.3. Hypothèse

- 2 -

0.4. Objet et intérêt de

l'étude

- 2 -

0.5. Délimitation du travail

- 3 -

0.6. Méthodes et technique

utilisées

- 3 -

0.6.1. Méthodes

- 3 -

0.6.2. Techniques

- 3 -

0.7. Subdivision du travail

- 3 -

CHAPITRE I : GENERALITES SUR LES SYSTEMES EXPERT ET LE TELEPHONIE

MOBILE...........................................................................................................................-4-

I.1. LES SYSTEMES EXPERTS

- 5 -

I.1.1. INTRODUCTION

- 5 -

I.1.2. HISTORIQUE

- 5 -

I.1.3. DEFINITION D'UN SYSTEME EXPERT

- 6 -

I.1.4. CONCEPTS GENERAUX DE SYSTEME EXPERT

- 6 -

I.1.5. CARACTERISTIQUES D'UN SYSTEME EXPERT

- 7 -

I.1.6. AVANTAGES ET INCONVENIENTS DES SYSTEMES

EXPERTS

- 7 -

I.1.6.1. Avantages des systèmes experts

- 7 -

I.1.6.2. Inconvénients des systèmes

experts

- 8 -

I.1.7. DEVELOPPEMENT DE LA TECHNOLOGIE DES SYSTEMES

EXPERTS

- 8 -

I.1.8. FONCTIONNEMENT D'UN SYSTEME EXPERT

- 9 -

I.1.8.1. Fonctionnement

- 9 -

I.1.8.2. Technologie des systèmes

experts

- 9 -

I.1.8.3. Classification de Systèmes

Experts

- 9 -

I.1.8.4. Structure d'un système expert

- 10 -

I.1.8.5. Domaine d'application

- 10 -

I.1.8.6. Problèmes adaptés aux

systèmes experts

- 11 -

I.1.8.7 Processus d'ingénierie de

connaissance

- 11 -

I.1.8.8. Acquisition de connaissance

- 12 -

I.2. TECHNOLOGIE MOBILE

- 12 -

I.2.1. Historique

- 13 -

I.2.1.1. Invention

- 13 -

I.2.1.2. Démocratisation

- 13 -

I.2.2. Téléphone mobile

- 14 -

I.2.3. Pourquoi le mobile ?

- 14 -

I.2.4. Applications

- 14 -

I.2.5. Fabricants

- 14 -

I.3. CONCLUSION

- 15 -

CHAPITRE II: NOTIONS GENERALE SUR LE

PALUDISME.......................................-15-

II.1. INTRODUCTION

- 16 -

II.2. DEFINITION

- 17 -

II.3. CAUSES

- 17 -

II.4. TRANSMISSION

- 17 -

II.4.1.Transmission indirecte par

l'anophèle

- 18 -

II.4.2.Directe

- 18 -

II.4.3.Sujets réceptifs

- 18 -

II.5. SYMPTOMES

- 18 -

II.6. DIAGNOSTIC

- 19 -

II.6.1. Diagnostic Clinique

- 19 -

II.6.2.Diagnostic Biologique

- 19 -

II.6.3. Diagnostic Différentiel

- 19 -

II.7. TRAITEMENT

- 20 -

II.8. PROPHYLAXIE

- 20 -

II.10. CONCLUSION

- 21 -

CHAPITRE III: MODELISATION ET COMCEPTION DU SYSTEME

EXPERT............-21-

III.1. ANALYSE

- 22 -

III.1.1. INTRODUCTION

- 22 -

III.1.2. ANALYSE ET SPECIFICATION DES BESOINS

- 22 -

III.1.2.1. Identification des acteurs

- 22 -

III.1.2.1.1. Description des acteurs

- 22 -

III.1.3. SPECIFICATION DES BESOINS FONCTIONNELS

- 23 -

III.1.3.1. Description générale des

cas

- 23 -

III.1.4. SPECIFICATION DES BESOINS NON

FONCTIONNELS

- 24 -

III.2. MODELISATION

- 24 -

III.2.1.Méthodologie et approche

adoptée

- 24 -

III.2.1.1. Présentation du langage

- 25 -

III.2.1.2 Les avantages de la méthode

- 25 -

III.2. Les Diagramme de cas d'utilisation

- 25 -

III.6.1. Diagramme de cas d'utilisation initial

- 26 -

III.6.1.1. Diagramme de cas d'utilisation

Authentification

- 26 -

III.6.1.2. Diagramme de cas d'utilisation globale

d'accès à l'application

- 28 -

III.6.1.3. Diagramme de cas d'utilisation

« accès à l'espace Administrateur»

- 33 -

III.3. CONCEPTION

- 36 -

III.3.1. INTRODUCTION

- 36 -

III.3.2. LA CONCEPTION GENERALE

- 36 -

III.4.2.1.Le cycle de développement en v

- 36 -

III.4.3.La conception détaillée

- 37 -

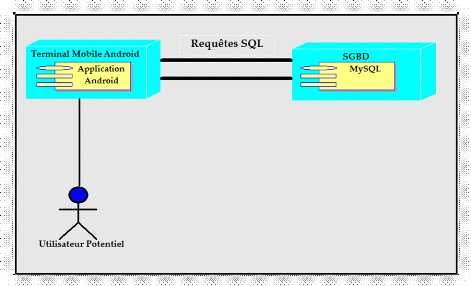

III.4.3.1. Le diagramme de déploiement

- 37 -

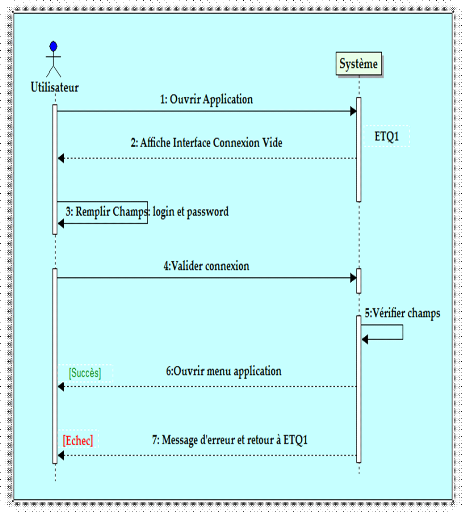

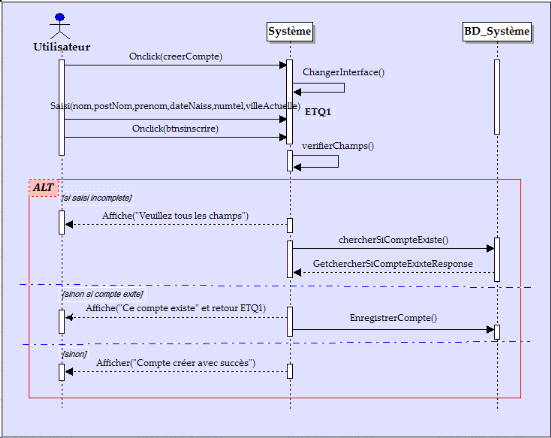

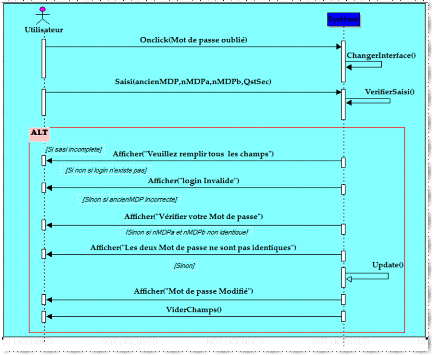

III.4.3.2. Les diagrammes de séquence

- 38 -

III.4.3. 3. Les diagrammes

d'activité

- 47 -

1.1.1. Diagramme de classes

- 52 -

2.CONCLUSION

- 52 -

CHAPITRE IV: REALISATION DU SYSTEME

EXPERT...............................................-53-

IV.1. INTRODUCTION

- 53 -

IV.2. PRESENTATION DU SYSTEME EXPERT DE DIAGNOSTIC

ET THERAPEUTIQUE DU

PALUDISME...................................................................

- 53 -

IV.2.1. Objectifs

- 53 -

IV.2.3. Fondement

- 53 -

IV.2.4. Environnement

- 53 -

IV.2.5. Description de la base de connaissance

- 53 -

IV.2.6. Les règles

- 53 -

IV.3. CHOIX TECHNIQUE

- 56 -

IV.3.1. Choix du langage de programmation

- 56 -

IV.3.1. Choix de l'architecture de

l'application

- 57 -

IV.4. ENVIRONNEMENT LOGISTIQUE

- 57 -

IV.4.1. Environnement de développement

- 57 -

IV.5. TRAVAIL REALISE

- 58 -

IV.5.1. Les jeux de test

- 58 -

REFERENCES

- 64 -

I. OUVRAGES

- 64 -

II. NOTES DE COURS

- 64 -

III. TRAVAIL DE FIN DE CYCLE ET MEMOIRE

- 64 -

IV. WEBOGRAPHIE

- 64 -

INTRODUCTION GENERAL

Introduction

De nos jours, nul n'est censé ignorer le

développement croissant et rapide de la technologie dans le monde et

surtout dans le domaine informatique.

Le développement de l'intelligence artificielle et les

systèmes experts n'a jamais cessé et la puissance de calcul des

ordinateurs leur ouvre des perspectives toujours plus vastes. De la même

façon que la robotisation bouleverse les usines, l'essor des

systèmes experts change la donne pour de nombreux métiers

qualifiés dans les bureaux. Certains sont transformés, d'autres

vont disparaître Avec eux. Mais la messe n'est pas dite, car

parallèlement l'idée même d'expertise évolue

aujourd'hui très vite.

La téléphonie mobile a connu une explosion dans

les années 2000 mais aucune révolution n'a semblé arriver

depuis : les appareils tendaient tous à se ressembler, les innovations

n'avaient plus vraiment de saveur ; les applications étaient difficiles

d'accès de par leur mode de distribution et souvent peu performantes

à cause des faibles capacités des appareils. Depuis quelques

mois, les smartphones sont dotés d'une puissance plus importante et

d'espaces de stockage conséquents. Les téléphones tendent

à devenir des objets artistiques, et possèdent des

fonctionnalités qu'aucun téléphone ne pouvait

espérer auparavant : connexion haut débit, localisation GPS,

boussole, écran tactile souvent multipoint, marché d'applications

en ligne... Autant de qualités permettant de créer des

applications innovantes et de les distribuer en toute simplicité.

La plate-forme Android apporte tout cela au consommateur, mais

surtout, elle affranchit le développeur de nombreuses contraintes par

son ouverture ; elle permet à n'importe quel développeur de

créer ses applications avec un ticket d'entrée quasi nul. Le

Framework et le système d'exploitation et outils associés ont un

code source ouvert, leur accès est gratuit et illimité. Plus

besoin de négocier avec le constructeur du téléphone pour

qu'il vous laisse développer sur sa plate-forme.

Tous les développeurs sont ainsi sur un même pied

d'égalité, qu'ils soient une grande entreprise ou quelques jeunes

dans un garage ; tous peuvent développer des applications.

Dans un monde parfait, quiconque se trouvant dans les zones

où sévit le paludisme pourrait utiliser tout un arsenal

thérapeutique, Le paludisme est un réel problème de

santé publique mondial et demeure la parasitose tropicale la plus

importante. Notre pays(RDC) n`est pas épargné à cette

endémie parasitaire majeure en général et en particulier

la ville de Mbuji-Mayi. N`est -ce pas que nous perdons chaque jour des

enfants décédés de paludisme grave, soit à sa forme

neurologique, anémique, digestive, ou complique a d`autres

pathologies.

Problématique

La problématique n'est rien d'autre qu'une suite de

questions précises et concises qu'un chercheur se pose au sujet de

l'objet de la recherche.1(*)

Cela étant vraie on peut se trouver loin d'un

médecin ou d'un centre de santé, quelques questions ont fait

l'objet de notre préoccupation, entre autres :

Comment le médecin parvient-il à

découvrir que le patient est atteint du paludisme ?

Comment parvient-il à prescrire les médicaments

aux malades ?

Que pourrions-nous faire pour éviter le

paludisme ?

Ce sont là les différentes questions auxquelles

nous allons essayer de répondre tout au long de notre travail.

Hypothèse

C'est une tentative des réponses supposées ou

provisoires mais vraisemblables au regard des questions soulevées dans

la problématique.2(*)

Par rapport aux questions posées ci-haut et pour aider

les patients souffrants du paludisme et n'ayant pas accès aux soins pour

une cause ou une autre, une application mobile pour le diagnostic et la

thérapeutique du paludisme pourrait être une meilleure

solution.

Objet et

intérêt de l'étude

C'est en vue de répondre aux normes du programme de

cours de l'Université de Mbuji-Mayi qui exige à tout

étudiant finaliste de réaliser une rédaction et de

défendre un travail de fin de cycle que nous abordons cette étude

et avons choisi comme sujet « conception et

réalisation d'un système expert pour le diagnostic et la

thérapeutique du paludisme ».

Ceci représente une opportunité pour nous de

mettre en pratique les connaissances acquises, etaussi se faire octroyer un

titre académique correspondant.

Les nouvelles technologies considérées comme

des vrais catalyseurs dans le sens de l'optimisation, sont la raison pour

laquelle nous avons choisi de développer un sujet autour de la

technologie mobile en y associant une conception vers la programmation mobile,

pour aider les personnes n'ayant pas accès au soin médical.

L'intérêt de ce sujet, pour nous réside

dans l'acquisition des connaissances sur notre futur métier et en

apportant des critiques en vue de remédier à nos lacunes.

Ce sujet présente également d'une part le

bénéfice que notre application pourrait offrir à la

communauté Congolaise et la communauté kasaienne en particulier,

dans la mesure où chaque personne ayant un smartphone peut connaitre

s'il souffre du paludisme ou pas et cela n'importe où.

Délimitation du travail

Pour éviter toute confusion et ne pas plonger dans la

tergiversation notre projet est conçu pour aller de la

modélisation vers la conception et aboutir à

l'implémentation d'une solution efficace.

Méthodes et technique

utilisées

La réalisation d'un travail scientifique n'est pas un

fait hasardeux, il trouve son mérite sur l'efficacité et la

rigueur des méthodes et techniques utilisées à cette fin.

Il est bien établi qu'il n'y a pas une méthode univoque en

recherche scientifique, car il y a autant de méthodes qu'il y a des

chercheurs et des matières à scruter. Comme tout travail

scientifique doit suivre certaines règles pour son élaboration.

Nos données ont été récoltées en

s'entretenant en privé avec les médecins et quelques futurs

utilisateurs de notre application de la place.

0.1.1. Méthodes

Parmi les méthodes nous utiliserons :

a) La méthode analytique qui sera basée sur une

décomposition du domaine d'étude en des domaines plus

réduits qui sont sous ensemble du domaine globale

b) La méthode Uml qui nous permettra de

modéliser les informations sous divers modèles.

0.1.2. Techniques

Parmi les techniques utilisées pour récolter les

informations utiles, nous aurons:

a) La technique documentaire, utilisée lors de la

récolte des informations dans différents documents ayant un trait

à notre thème.

b) La technique d'interview qui est utilisée à

tous les jeux des questions et réponses aux détenteurs des

informations utiles pour notre travail.3(*)

Subdivision du travail

Hormis l'introduction et la conclusion, notre travail est

subdivisé en quatre chapitres dont le développement est

mené ci-dessous :

§ Chapitre 1 : Aperçu général

sur le système expert et la téléphonie mobile: ici

nous avons parlé en long et en large sur le système expert qui

est le domaine de recherche et aussi du téléphone mobile qui est

l'environnement du travail.

§ Chapitre 2 : Notions sur le paludisme : ce

chapitre est consacré aux généralités sur le

paludisme.

§ Chapitre 3 : Modélisation et conception du

système expert : Dans ce chapitre nous parlons des méthodes

utilisées enfin d'analyser, modéliser et concevoir notre

système.

§ Chapitre 4 : Implémentation du

système expert : étant le dernier chapitre il

présente la réalisation de notre projet.

CHAPITRE I

GENERALITES SUR LES SYSTEMES EXPERTS ET LA TECHNOLOGIE

MOBILE

1.1.1. I.1. LES SYSTEMES EXPERTS

1.1.2. I.1.1. INTRODUCTION

Les experts humains sont capables d'effectuer un niveau

élevé de raisonnement à cause de leur grande

expérience et connaissance sur leurs domaines d'expertise. Un

système expert utilise la connaissance correspondant à un domaine

spécifique afin de fournir une performance comparable à celle

d'un expert humain.

En général, les concepteurs de système

expert effectuent l'acquisition de connaissance grâce à un ou

plusieurs interviews avec l'expert ou les experts du domaine. Les humains qui

enrichissent le système avec leurs connaissances ne fournissent pas

seulement leur connaissance théorique ou académique mais aussi

des heuristiques qu'ils ont acquises grâce à l'utilisation de

leurs connaissances.

Le raisonnement effectué par un système expert

doit être objet à l'inspection et ceci en fournissant

d'information sur l'état de la résolution des problèmes

spécifiques et des explications sur le choix et les décisions du

système.

Un système expert se caractérise par son aspect

intelligent ; du fait même qu'il soit une technologie

emblématique de l'intelligence artificielle. Mais si l'on

considère l'étymologie qui se complète mutuellement :

l'intelligence, c'est donc « la faculté de connaitre et de

comprendre, incluant la perception, l'apprentissage, l'intuition, le jugement

et la conception » mais aussi « la faculté de

connaitre et de raisonner » ou bien encore « l'application

de la connaissance à la résolution de

problèmes ».4(*)

Le concept de connaissance est donc lié à

l'interprétation des données et exige de ce fait un

interprète, qui devra générer de nouveaux faits à

partir de données.5(*)

1.1.3. I.1.2. HISTORIQUE

Le premier système expert fut Dendral en 1965,

créé par les informaticiens Edward Feigenbaum et Bruce Buchnan.

Il permettait d'identifier les constituants chimiques d'un matériau

à partir de spectrométrie de masse et de résonance

magnétique nucléaire, mais ses règles étaient

mélangées au moteur.

Il fut par la suite modifié pour en extraire le moteur

de système expert nommé Meta-Dendral.

Le plus connu peut être, fut Mycin en 1972-1973.

système expert de diagnostic des maladies du sang et de prescription de

médicament avec un vrai moteur et une vraie base de règles,

cependant ses règles étaient affectées de coefficients de

vraisemblance qui donnaient à chacune d'entre elles un poids particulier

face aux autres. Le moteur produisait un chainage avant simple tout en

calculant les probabilités de chaque déduction.

Quant aux experts, ils étaient obligés de

trouver des coefficients de vraisemblance pour chacune des conclusions de leurs

règles, une démarche compliquée et antinaturelle qui

devait leur capacité de raisonnement.

Le projet Sachem (Système d'aide à la conduite

des hauts fourneaux en marche, chez Arcelor), opérationnel dans les

années 1990 est l'un des derniers projets « système

expert » à avoir vue le jour. Il est conçu pour piloter

des hauts fourneaux analysant les données fournis en temps réel

par un millier de capteurs. Le projet a couté entre 1991 et 1998 environ

30 millions d'euros, et le système économique environ 1,7 euros

par tonne de métal.

Aujourd'hui, on compte des systèmes experts dans des

domaines variés : Texas Instruments (Service Clientèle) ou

stone x Weter (conseiller en calendrier de produit).6(*)

1.1.4. I.1.3. DEFINITION D'UN SYSTEME

EXPERT

D'une manière générale, un système

expert est un outil capable de reproduire les mécanismes cognitifs d'un

expert, dans un domaine particulier. Il s'agit de l'une des voies tentant

d'aboutir à l'intelligence artificielle.

En outre, un système expert est un système

d'aide à la décision basée sur un moteur

d'inférence et sur une base de connaissance. Il est la transcription

logicielle de la réflexion d'un expert dans un domaine donné.

Plus précisément, un système expert est

un logiciel capable de répondre à des questions, en effectuent un

raisonnement à partir de faits et de règles connus. Il peut

servir notamment comme outil d'aide à la décision.

1.1.5. I.1.4. CONCEPTS GENERAUX DE SYSTEME

EXPERT

Un système expert se compose de deux parties :

Ø Une base de connaissance : qui est

composé de la base de faits (un ensemble de connaissance fournis par un

expert humain) représentées par des règles et une base de

règles (est un ensemble de connaissance du spécialiste qui lui

permet de résoudre des problèmes spécifiques).

Ø Un moteur d'inférence (mécanisme

d'inférence) : est un mécanisme qui permet au système

expert de raisonner et tirer des décisions.

La connaissance d'un système expert peut être

représentée de plusieurs manières (elle peut être

encapsulée dans les règles et les objets). Une méthode

commune de représenter la connaissance est sous forme des règles

du type SI ...ALORS, par exemple : SI la lumière est rouge ALORS

arrêtez-vous. Un système expert classique embarque une

connaissance non écrite qui doit être obtenue d'un

spécialiste à travers d'intenses interviews par un

ingénieur de connaissance (cogniticien) pendant une longue

période. Le processus de la construction d'un système expert

s'appelle ingénierie de connaissance et consiste en l'acquisition de la

connaissance auprès d'un spécialiste humain ou d'une autre

source, et sa codification dans le système expert.

L'ingénieur de connaissance établit d'abord un

dialogue avec un spécialiste pour obtenir sa connaissance. Ensuite,

l'ingénieur de connaissance codifie explicitement la connaissance dans

la base de connaissance sous forme des règles. Le spécialiste

évalue alors le système expert et présente des critiques

à l'ingénieur de connaissance. Ce processus se

répète jusqu'à ce que l'expert juge satisfaisant le

comportement du système expert.

Les systèmes experts sont souvent conçus de

manière différente à celle des programmes conventionnels

parce que les problèmes n'ont généralement pas une

solution algorithmique et dépendent des inférences pour obtenir

une solution raisonnable, en considérant la solution obtenue comme la

meilleure à laquelle on puisse s'attendre s'il n'y a pas d'algorithme

conduisant la solution optimale. Puisque le système expert dépend

de l'inférence, il doit être capable d'expliquer son raisonnement

pour qu'il soit vérifié. La facilité d'explication fait

partie intégrale des systèmes experts sophistiqués.

Certains systèmes experts permettent même que le système

apprenne des règles à travers l'exemple en utilisant l'induction

des règles à partir des tables des données.7(*)

1.1.6. I.1.5. CARACTERISTIQUES D'UN

SYSTEME EXPERT

Un système expert a les caractéristiques

suivantes :

Ø Expertise : Un système expert doit

posséder l'expertise nécessaire pour faire des décisions

au même niveau qu'un expert.

Ø Raisonnement symbolique : le but principal de

l'intelligence artificielle est d'utiliser des raisonnements symboliques

plutôt que mathématique pour résoudre des

problèmes.

Ø Connaissances : le système expert doit

avoir des connaissances qui sont rarement trouvées dans des

non-experts.

Ø Connaissance interne : le système expert

doit être capable d'expliquer un raisonnement, et aussi de s'adapter

à des nouvelles connaissances.

1.1.7. I.1.6. AVANTAGES ET INCONVENIENTS

DES SYSTEMES EXPERTS

1.1.8. I.1.6.1. Avantages des

systèmes experts

Comme avantages, nous pouvons citer :

Ø Augmentation de la production et la

productivité ;

Ø Les systèmes experts fonctionnent plus

rapidement que les humains ;

Ø Temps de décision réduit ;

Ø Un système expert peut améliorer la

qualité en donnant des conseils consistants et en réduisant la

fréquence et l'ampleur des erreurs ;

Ø Réduction des temps morts ;

Ø Plusieurs systèmes experts peuvent être

utilisés pour diagnostiquer des défaillances et proposer des

réparations ;

Ø Sauvegarde de connaissances ;

Ø Dans des situations où il manque d'experts, ou

quand l'expert résidant se retire, ou change d'emploi, un système

expert permet de conserver cette expertise ;

Ø Flexibilité ;

Ø Opération d'équipement plus

facile ;

Ø Un système expert peut faire les mêmes

tâches qu'un humain sans avoir besoin d'instrumentation complexe pour

afficher toute sorte d'information ;

Ø Accessibilité de l'information

Ø Un système expert peut rendre de l'information

plus accessible, dégageant ainsi l'expert pour qu'il accomplisse des

tâches plus complexes.

Ø Les systèmes experts fonctionnent 24h/7. Ils

ne sont pas fatigués, tannés, etc... la décision ou

solution offerte n'est pas influencée par des facteurs humains.

1.1.9. I.1.6.2. Inconvénients des

systèmes experts

Et comme inconvénients, nous citons :

Ø Connaissances pas toujours facilement

disponibles ;

Ø Difficulté d'obtenir l'expertise d'un

humain ;

Ø Domaine d'utilisation restreint ;

Ø Difficulté d'obtenir des vérifications

indépendantes aux solutions proposées ;

Ø Le vocabulaire et termes techniques peut être

difficiles à transposer à un système expert ;

Ø Manque de confiance dans les systèmes

experts ;

Ø Parfois, le système expert n'arrive pas

à une conclusion.

1.1.10. I.1.7. DEVELOPPEMENT DE LA TECHNOLOGIE DES SYSTEMES

EXPERTS

L'intelligence artificielle a beaucoup de branches en rapport

avec la parole, la robotique, la compréhension et l'apprentissage du

langage naturel, les systèmes experts etc. les racines des

systèmes experts embarquent beaucoup de disciplines ; en

particulier, une des racines principales des systèmes experts est le

domaine de traitement de l'information humaine, appelé la science

cognitive. La cognition est l'étude de la manière dont les hommes

traitent l'information.

L'étude de la cognition est très importante si

l'on prétend réussir des ordinateurs qui émulent les

spécialistes humaines. Souvent, les spécialistes ne peuvent

expliquer comment ils résolvent des problèmes (simplement, les

solutions leur arrivent). Si le spécialiste ne peut pas expliquer

comment se résout le problème, il n'est pas possibles de codifier

la connaissance dans un système expert basé sur la connaissance

explicite. Dans ce cas, l'unique possibilité est les programmes qui

apprennent par eux-mêmes à émuler le spécialiste. Ce

sont des programmes basés sur l'induction et sur les systèmes

neuronaux artificiels.

1.1.11. I.1.8. FONCTIONNEMENT D'UN SYSTEME EXPERT

1.1.12. I.1.8.1. Fonctionnement

Un système expert fonctionne à partir de

connaissances. Celles-ci sont exprimées, pour les règles

de production, simplement dans le système sous la forme de

règles simples, écrites en français, dont le

format général est Si (conditions) alors

(conséquence). Dans un premier temps, le système

expert reçoit de l'expert toutes les connaissances relatives au

problème à gérer (règles, procédures,

méthodes, stratégies,...). Celles-ci sont stockées dans sa

base des faits. Ensuite, l'expert décrète au système

expert les règles générales à suivre pour trouver

de lui-même la solution à un problème posé

(déductions, conclusion,...).

Le cycle de fonctionnement d'un système se

décompose en quatre phrases :

1. Interaction utilisateur-moteur : l'utilisateur demande de

l'aide au moteur à partir d'une interface où il introduit les

données à traiter.

2. Mémorisation des données : le moteur stocke

les données dans la base de faits pour traitement.

3. Raisonnement : le moteur applique une stratégie de

résolution de problème définie par les règles

stockées dans la base de connaissance.

4. Communication de la solution : le moteur communique

à l'utilisateur la meilleure solution au problème posé par

l'intermédiaire de l'interface utilisateur et attend des nouvelles

instructions.

1.1.13. I.1.8.2. Technologie des systèmes experts

Le coeur du système expert est bien entendu l'ensemble

des algorithmes de résolution situés dans le moteur

d'inférence. Le fonctionnement de ce moteur est fort simple.

Explicitons-le à partir de la description des règles qu'il

manipule. Celles-ci sont de la forme Si (ensemble de conditions) A alors

(conséquence) B dans laquelle les deux ensembles (A) et (B) sont

constitués de faits. L'ensemble (A) est

constitué de faits-conditions qui sont les prémisses de la

règle, et l'ensemble (B) ne contient qu'un seul élément :

le fait-conséquence, qui sera déduit si tous les faits conditions

de l'ensemble (A) sont vérifiés. Un fait est

considéré comme vérifié s'il existe dans la Base de

Faits ou s'il a été déduit automatiquement par le

système. Afin de bien comprendre le fonctionnement même du

système, il est intéressant de considérer tous les

éléments constitutifs d'une règle comme des faits

liés entre eux de manière logique.

1.1.14. I.1.8.3. Classification de Systèmes

Experts

Selon Haton on distingue différents types de

systèmes experts :

Ø Systèmes d'interprétation de

données ;

Ø systèmes d'évaluation

psychologique ;

Ø Systèmes de prédiction ;

Ø Systèmes de planification ;

Ø Systèmes de conception.

1.1.15. I.1.8.4. Structure d'un système expert

L'architecture d'un système expert typique est

constituée de plusieurs modules qui s'interagissent.8(*)

Interface

Question

Menu

Langage naturel

Interface

Graphique

Editeur

Moteur

D'inférence

Explication

Base de Connaissance

Données

Spécifiques

Figure 1 :Architecture d'un système

expert

L'interface utilisateur sert à simplifier la

communication, elle peut utiliser la forme question-réponse, le menu, le

langage naturel etc.

La base de connaissances contient les connaissances concernant

la résolution du problème. Le moteur d'inférence applique

une stratégie de résolution en utilisant les connaissances et

ceci pour en dériver une nouvelle information. La base de faits contient

les données spécifiques liées à l'application

traitée. Elle peut contenir aussi les solutions intermédiaires ou

les conclusions partielles trouvées lors de l'inférence.

Le module d'explication permet au système expert

d'expliquer son raisonnement. L'éditeur permet l'édition des

connaissances dans la base.

Il est très important de remarquer la séparation

faite entre les connaissances et l'inférence.

Ø Cette séparation permet d'utiliser un codage

différent, cela nous permet par exemple d'utiliser le langage naturel

pour représenter les connaissances (sous forme Si... ALORS... par

exemple).

Ø Cette séparation permet au programmeur de se

focaliser au codage des connaissances sans se soucier trop de la façon

du codage du moteur d'inférence.

Ø Cette séparation permet aussi de modifier les

connaissances sans avoir un effet sur le codage du moteur

d'inférence.

Ø Cette séparation permet également de

pouvoir tester plusieurs types d'inférence sur la même base de

connaissances.

1.1.16. I.1.8.5. Domaine d'application

Les systèmes experts ont été

conçus pour résoudre certains types de problèmes comme en

médecine, en droit, en chimie, en éducation etc. Les

catégories de problèmes abordés par les systèmes

experts sont :

Ø L'interprétation ou la construction d'une

description abstraite à partir de données.

Ø La prédiction des conséquences à

partir de situations données.

Ø Le diagnostic d'une défaillance à

partir d'un ensemble d'observations.

Ø La conception d'une configuration de composants

à partir d'un ensemble de contraintes.

Ø La planification d'une séquence d'actions pour

l'accomplissement d'un ensemble de buts à partir de certaines conditions

de départ et en présence de certaines contraintes.

Ø La réparation d'un dysfonctionnement.

Ø le contrôle du comportement d'un environnement

complexe.

Ø Analyse de situation : expertise bancaire,

financière, juridique, économique;

Ø Diagnostic : détection, diagnostic de panne,

diagnostic médical, pré-diagnostic, maintenance;

Ø Aide à la décision : identification,

agrément de matériel ou de configuration de systèmes

divers, classification;

Ø Procédures : aide à la mise en place et

au suivi de procédures industrielles, administratives, comptables,

organisationnelles, méthodologiques, etc.

Ø Process control : contrôle "intelligent" de

processus industriels;

Ø Formation : EAO, formation de nouveaux

experts.9(*)

1.1.17. I.1.8.6. Problèmes adaptés aux

systèmes experts

Les chercheurs ont défini un ensemble informel de

critères pour déterminer si un problème est adapté

ou non à être résolu par la technologie système

expert :

1. Le besoin d'une solution doit justifier le coût et

l'effort de la construction d'un système expert.

2. L'expertise humaine n'est pas valable dans toutes les

situations dont on a besoin.

3. Le problème peut être résolu en

utilisant une technique de raisonnement symbolique.

4. Le domaine est bien structuré.

5. Le problème ne peut pas être résolu en

utilisant des méthodes traditionnelles de calcul.

6. La coopération entre experts de domaine existe.

7. Le problème est de taille considérable.

1.1.18. I.1.8.7 Processus d'ingénierie de

connaissance

Les personnes concernées par le développement

d'un système expert sont :

Ø l'ingénieur de connaissance (cogniticien) qui

est un expert en langage IA. Son rôle est de trouver les outils et les

logiciels nécessaires pour l'accomplissement du projet, d'aider l'expert

du domaine à expliciter sa connaissance et d'implanter cette

connaissance dans la base de connaissances.

Ø l'expert du domaine qui fournit les connaissances

nécessaires liées au problème.

Ø l'utilisateur final dont le rôle est de

spécifier l'application et de déterminer les contraintes de la

conception.

En général, le travail commence par une

interview entre l'ingénieur de connaissance et l'expert du domaine.

L'ingénieur essaie de comprendre le domaine, d'observer l'expert pendant

son travail. Une fois l'expert ait obtenu des informations complètes et

précises sur le domaine ainsi que sur la résolution du

problème, il pourrait entamer la tâche de la conception du

système. Il choisit la façon de la représentation des

connaissances, Il détermine le type du raisonnement et la

stratégie utilisée (chaînage avant ou arrière, en

profondeur ou en largeur).

Il conçoit de même l'interface utilisateur. Le

prototype obtenu doit être capable de résoudre correctement un

problème typique. Ce prototype doit être testé et

affiné par l'ingénieur et l'expert du domaine en même

temps.

Le prototype peut être complété au fur et

à mesure en ajoutant des nouveaux éléments dans la base de

connaissance. Souvent, à la fin de ce travail progressif,

l'ingénieur serait amené à refaire une version plus

propre qui réécrit la connaissance d'une façon

plus sommaire.

1.1.19. I.1.8.8. Acquisition de connaissance

Dans son rôle, l'ingénieur de connaissance doit

traduire l'expertise informelle en un langage formel adapté au mode du

raisonnement du système. Plusieurs points doivent être

soulevés concernant l'acquisition des connaissances :

1. La compétence humaine n'est pas souvent accessible

via la conscience. Avec l'expérience acquise, la compétence et la

performance d'un expert s'installe et opère dans l'inconscient. Par

conséquence, il est difficile aux experts d'expliciter son

savoir-faire.

2. L'expertise humaine prend souvent la forme du savoir

comment plus que la forme du savoir quoi.

3. L'expertise humaine représente un modèle

individuel ou un modèle de communauté. Ces modèles sont

soumis aux conventions et aux procédés sociaux.

4. L'expertise change et peut subir des reformulations

radicales.

A cause de la complexité et de l'ambiguïté

posée par le problème de l'acquisition de connaissances,

l'ingénieur de connaissances doit avoir un modèle conceptuel lui

permettant de faire la liaison entre l'expertise humaine et le langage de

programmation, ce modèle constituera ce qu'on appellera

représentation de connaissances.

1.1.20. I.2. TECHNOLOGIE MOBILE

Le mot mobile : tiré du latin mobilis

``mobile, en mouvement ou ce qui se

déplace''. Ce mot est le fondement même de

l'esprit de la technologie mobile qui se veut sans limite, sans

frontière. Parti de la simple communication téléphonique

jusqu'aux systèmes complexes embarqués pouvant interagir avec

nous de près ou de loin dans n'importe quel domaine de notre vie.

La technologie mobile est une filaire technologique qui est

apparue à la suite de la microinformatique ou informatique

miniaturisé vers les années 1970. Ceci a engendré une

tendance généralisée de vouloir porter sur soi ou

à proximité de soi un appareil de traitement de l'information,

ainsi de pouvoir automatiser et communiquer sans tenir compte d'être en

possession des machines grande nature comme ce fut le cas auparavant. Cet

esprit de miniaturisation né de l'invention du microprocesseur, a non

seulement permis au grand public d'avoir accès à l'information

partout mais aussi l'évolution des réseaux modernes et du

future.

Ces réseaux sont apparus à la faveur d'une

technologie totalement nouvelle permettant de transporter de l'information

d'une machine à une autre. Les réseaux de

téléphonie existaient quant à eux depuis longtemps. Ils

utilisaient la technologie dite de commutation de circuits et le support de

lignes physiques reliant l'ensemble des téléphones par le biais

de commutateurs. Lors d'une communication, ces lignes physiques ne pouvaient

être utilisées que par les deux utilisateurs en contact.

Le signal qui y transitait était de type analogique. La

première révolution des réseaux a été

apportée par la technologie numérique des codecs

(codeur-décodeur), qui permettaient de transformer les signaux

analogiques en signaux numériques, c'est-à-dire une suite de 0 et

de 1. Le fait de traduire tout type d'information sous forme de 0 et de 1

permettait d'unifier les réseaux et fut la clé de sol qui a

jeté les fondations de la téléinformatique.

Quand on parle de la technologie mobile, on fait allusion

à la mobilité dans l'échange des données avec des

appareils totalement mobile avec des réseaux permettant l'interconnexion

sans fil.

1.1.21. I.2.1. Historique

1.1.22. I.2.1.1. Invention

Le téléphone mobile est le résultat de

différentes technologies qui existaient déjà, pour la

plupart, dans les années 1940. Son invention est attribuée au

docteur Martin Cooper, directeur de la recherche et du

développement chez Motorola qui en a fait la démonstration

dans les rues de New-York le 3 avril 1973. Le premier

téléphone mobile commercial, conçu par Motorola est

lancé le 6 mars 1983 aux États-Unis : le Motorola DynaTac 8000.

Ces premiers appareils analogiques aux

normes AMPS ou NMT ont ensuite été

remplacés par des appareils utilisant les normes numériques

américaines D-AMPS et CDMA et les normes d'origine

européenne GSM, UMTS puis LTE.

1.1.23. I.2.1.2. Démocratisation

L'usage du téléphone mobile s'est

progressivement démocratisé, notamment vers la fin

des années 1990. France Télécom commercialise en 1991

le Bi-Bop, premier téléphone portable en France

destiné à un public en mobilité urbaine. Le taux

de pénétration du mobile dans le monde à cette

époque est de 0,6 abonnements pour 100 habitants. Le nombre

d'abonnements en mobile (18 abonnements pour 100 habitants) dépasse

celui des lignes fixes en 2002. Lorsqu'Apple lance son iPhone en

2007, ce taux est passé à 51 abonnements pour 100 habitants.

Depuis les années 2010, la majorité des

téléphones mobiles dispose de nombreuses fonctions

supplémentaires, rendues possibles grâce à

l'intégration d'un système

d'exploitation évolué dans le téléphone :

ce sont les smartphones (ordiphones ou téléphones

intelligents). Le nombre d'utilisateurs de téléphones mobiles en

République Populaire de Chine atteint en 2011 est de

929,85 millions dont 87,2 millions d'utilisateurs.

En 2014, il y avait dans le monde 7,175 milliards d'habitants

et 6,915 milliards d'abonnements téléphoniques au mobile

selon l'Union internationale des télécommunications, ce qui

correspond à un taux de pénétration global du

mobile de 96 %. Ces chiffres révèlent d'importantes

disparités

selon les régions du monde et leur stade de

développement (3,5 milliards d'abonnés dans la région

Asie-Pacifique avec un taux de pénétration de 89 %, 1

milliard dans les Amériques avec un taux de 109 %, 750 millions en

Europe avec un taux de 126 %, 550 millions en Afrique avec un taux de

63 % ...). Alors que les pays occidentaux sont souvent

suréquipés avec des consommateurs qui possèdent plusieurs

abonnements, de nombreuses régions en Afrique et en Asie ne sont pas

couvertes ou leurs habitants qui n'ont pas les moyens de s'offrir un

abonnement, le partagent entre eux. Le taux de pénétration du

mobile apparaît ainsi comme une conséquence du

développement d'un pays mais aussi comme un accélérateur

de ce même développement.

1.1.24. I.2.2. Téléphone mobile

Un téléphone mobile,

ou téléphone portable, ou téléphone

cellulaireest un appareil électronique offrant une fonction

de téléphonie mobile.

En Belgique, le terme « GSM » (pour

Global System for Mobile Communications), un standard de communication de

téléphonie mobile) est couramment utilisé pour

désigner un téléphone mobile. Au Canada, le

terme cellulaire est couramment utilisé.

En Nouvelle-Calédonie, on utilise les termes

« GSM » ou « mobilis ».

On distingue, au plan marketing, les « feature

phones », téléphones mobiles basiques, et

les Smartphones, plus élaborés.

1.1.25. I.2.3. Pourquoi le mobile ?

Les raisons qui nous ont poussés à l'utilisation

du mobile étant plusieurs nous allons citer quelques-unes :

Ø Usage manuel

Ø Limité (périphériques,

traitement, autonomie batterie)

Ø Riche (capteur, usage)

Ø Petit

1.1.26. I.2.4. Applications

Contrairement aux téléphones classiques,

les Smartphones et leurs systèmes d'exploitation

(ex: Android, iOS, Windows Phone, Firefox OS, Symbian

OS, etc.) permettent d'installer des applications, apportant de nombreuses

fonctionnalités non présentes lors de l'achat.

1.1.27. I.2.5. Fabricants

Le marché des fabricants de téléphones

mobiles est dominé en 2010 par un petit nombre d'acteurs dont nous

donnons une liste non exhaustive dans l'ordre alphabétique :

Ø Acer

Ø Apple

Ø HTC

Ø LG

Ø Motorola

Ø Nokia

Ø Research In Motion, officiellement BlackBerry depuis

2013

Ø Samsung

Ø Siemens

Ø Sony Mobile Communications

Ø ZTE

1.1.28. I.3. CONCLUSION

Ce chapitre introductif nous a permis de détailler le

système expert et nous avons compris qu'un système expert peut

faire les mêmes tâches qu'un humain sans avoirbesoin

d'instrumentation complexe et il fonctionne 24h/7 sans se fatiguer. Nous avons

aussi parlé brièvement de la téléphonie mobile. Le

chapitre qui suit parle du paludisme, qui le domaine de notre recherche.

CHAPITRE II

NOTIONS GENERALES SUR LE PALUDISME

1.1.29. II.1. INTRODUCTION

Dans un monde parfait, quiconque se trouvant dans des zones

où sévit le paludisme pourrait utiliser tout un arsenal

thérapeutique, afin de lutter contre les moustiques, les parasites et de

prévenir toutes infections malencontreuses. Mais le monde n'est pas

parfait et malgré les recommandations de l'OMS et les mesures de

prévention prises pour éradiquer le paludisme, cette maladie est

responsable de 300 à 500 millions de malades et de 1.5 à 2.7

millions de décès par an. Le paludisme est un réel

problème de santé publique mondiale et demeure la parasitose

tropicale la plus importante. Plus de 90 pays habités par un total de

2.4 milliards de personnes, représentant environ 40% de la population

mondiale, sont concernés. 80% des cas sont enregistrés en Afrique

subsaharienne, où ils concernent majoritairement les enfants de moins de

cinq ans et les femmes enceintes. Le paludisme se répartit aussi entre

le continent indien, le sud-est asiatique, l'Océanie, et le continent

américain.

Provoquée par des parasites hématozoaires, les

Plasmodium, cette maladie est transmise par la piqûre de certains

moustiques, les anophèles.

Il existe une dimension sociale et économique forte de

l'infection à Plasmodium. Les personnes à haut risque sont des

personnes pauvres et marginalisées. L'accès facilité aux

structures de soins et un traitement précoce sont des

éléments majeurs dans la lutte contre le paludisme.

Les observations de ces dernières années

pointent sur une situation qui ira en s'aggravant si des actions efficaces ne

sont pas prises. Ces tendances sont :

Ø une épidémie de paludisme en

augmentation,

Ø une mortalité galopante ces trente

dernières années en Afrique sub-saharienne,

Ø une augmentation de la résistance de P.

falciparum aux drogues,

Ø un problème croissant de résistance

des Anophèles aux insecticides,

Ø une réémergence de P. vivax dans des

zones où il avait été éradiqué (Asie

centrale),

Ø une augmentation des cas de paludisme dans les pays

dits développés.

En vue d'avoir une connaissance plus claire sur le paludisme,

nous avons jugé intéressant d'exposer certaines notions

générales sur cette maladie. Notre attention portera sur

l'historique de la maladie, ses causes et symptômes, les modes de

transmission de la maladie ainsi que les différents traitements

utilisés.

1.1.30. II.2. DEFINITION

Le paludisme (du latin paludis, marais), appelé aussi

malaria (de l'Italie, mal'aria, mauvaise-air), est une maladie parasitaire

potentiellement mortelle causée par protozoaire du genre plasmodium,

transmise à l'homme par la piqûre de l'anophèle. Le

paludisme touche aujourd'hui les régions tropicales et subtropicales, et

il est responsable de plus d'un million de décès il demeure la

maladie la plus importante en Afrique subsaharienne et concerne majoritairement

les enfants de moins de cinq ans et les femmes enceintes.

1.1.31. II.3. CAUSES

Le paludisme est transmis par un protozoaire unicellulaire

appartenant au genre plasmodium chez l'homme, il est dû à cinq

espèces de plasmodium : le plasmodium falciparum, le plasmodium

vivax, le plasmodium ovale, le plasmodium malariae, le plasmodium knwolesi. Les

deux premières espèces sont responsables de 95% de cas paludisme

déclarés dans le monde. Si le plasmodium falciparum reste le plus

sévère en terme de mortalité et le plus répandu en

Afrique subsaharienne, le plasmodium vivax est quant à lui, plus

présent en Amérique du Sud, en Asie du Sud-est et dans le

pourtour du bassin méditerranéen, il supporte également

les régions tempérées ; le plasmodium ovaleest

l'espèce la plus rare que l'on peut retrouver essentiellement en Afrique

centrale et occidentale. Tandis que le plasmodium malariae sévit pour sa

part en Afrique, mais de façon beaucoup plus sporadique ;Une

cinquième espèce, P. knwolesi, responsable du paludisme du singe,

a été trouvée comme infection humaine à

fièvre quarte dans quelques pays d'Asie du sud-est...

1.1.32. II.4. TRANSMISSION

Le paludisme est une maladie transmise à l'homme

exclusivement par la piqûre d'un moustique, du genre anophèles.

Seule l'anophèle femelle transmet la maladie ; elle pique le plus

souvent durant la nuit avec un maximum d'activité entre 23 heures et 6

heures la transmission de la maladie d'un homme à un autre se fait par

l'intermédiaire du moustique, le principal en cause étant

l'anophèle gambiae. Il existe un seul cas de contamination interhumaine

directe, il s'agit de la transmission congénitale et néonatale

contracte par le nouveau-né au moment de l'accouchement.

L'intensité de la transmission dépend, d'une part des facteurs

liés au parasite, au vecteur, à l'hôte humain et à

l'environnement ; et d'autre part des conditions climatiques susceptibles

d'influer sur l'abondance et la survie des moustiques telles que le

régime des précipitations, la température et

l'humidité.10(*)

1.1.33. II.4.1.Transmission indirecte par

l'anophèle

Voici quelques moyens indirects de transmission du

paludisme :

Transmission vectorielle par piqûrenocturne,indolore de

moustique femelle anophèle : durant la piqûre indolore, le

moustique infecté injecte avec sa salive des centaines de parasites.

1.1.34. II.4.2. Transmission Directe

Voici quelques moyens directs de transmission du

paludisme :

Ø Post-transfusionnelle.

Ø Transe-placentaire.

1.1.35. II.4.3.Sujets réceptifs

Ci-dessous nous énumérons les sujets les plus

ciblé par le paludisme :

Ø L'homme ne dispose d'aucune immunité naturelle

vis à vis du paludisme.

Ø Soumis à des réinfections

répétées, il ne peut que développer une "

immunité de pré munition " labile si le sujet ne vit plus en zone

impaludée. Elle diminue la fréquence et la gravité des

accès.

Ø Les sujets vulnérables sont :

· Les nourrissons (les nouveau-nés sont

protégés pendant environ 6 mois par les anticorps maternels).

· Les jeunes enfants.

· Les autochtones lorsque l'affection sévit de

manière intermittente.

· Les migrants.

1.1.36. II.5. SYMPTOMES

Le paludisme est caractérise par des fièvres

aigues et les symptômes apparaissent au bout de sept jours ou plus

(généralement 10 à 15 jours) après la piqûre

du moustique infectant.

Les symptômes sont variables selon le type de

plasmodium. En règle générale, le paludisme s'accompagne

de la fièvre, des céphalées, des vomissements et autres

symptômes de type grippal(algies diffuses, courbatures).

Pour le paludisme à plasmodium falciparum, chez les

sujets non prémunis, c'est-à-dire en l'absence de

médicament ou en cas de résistance des parasites aux

médicaments disponibles, on constate une fièvre

irrégulière survenant quotidiennement au cours des premiers

accès ; une fièvre qui peut s'accompagner des

céphalées, nausées, vomissements. S'il n'est pas traite

à temps, cette forme paludique peut évoluer vers une affection

redoutable souvent mortelle, jusqu'à entrainer une insuffisance

hépatique ou rénale, une anémie sévère

puisqu' il détruit les globules rouges et s il atteint le cerveau il

prend la forme du paludisme cérébral.

En revanche, chez les patients prémunis, le paludisme

à plasmodium falciparum est en général peu

sévère ou moins dangereux, sauf chez les enfants de moins de cinq

ans, les femmes enceintes avec comme signes cliniques d'ordre

général : une température modérée et

des malaises qui durent peu de jours.

Concernant les paludismes à plasmodium vivax et

à plasmodium ovale, des rechutes cliniques peuvent survenir des semaines

ou des mois après la première infection, même si le patient

a déjà quitté la zone impaludée. L'accès est

caractérise par des fièvres intermittentes survenant toutes les

48h, la succession de frison, la sensation de froid pendant environ une heure

puis de chaleur avec transpiration de presque trois à quatre heures.

Cependant, chez les nourrissons et chez l'enfant, on observe une forte

température qui peut s'accompagner de convulsion. Le paludisme à

plasmodium malariae, est la cause habituelle du paludisme transfusionnel, et se

caractérise par une fièvre survenant toutes les 72h et par des

malaises généraux et digestifs.

1.1.37. II.6. DIAGNOSTIC

1.1.38. II.6.1. Diagnostic Clinique

La fièvre débute brutalement, souvent

élevée mais de degré variable, avec frissons, sueurs,

céphalées et courbatures, associée souvent à des

petits troubles digestifs a type « d'embarras gastrique »

(nausées, vomissements) et/ou de diarrhée. L'examen clinique peut

être normal au début. Les signes traduisant l'hémolyse

apparaissent souvent de façon différée : pâleur,

subictere, hepato-splenomegalie.11(*)

1.1.39. II.6.2.Diagnostic Biologique

Toute fièvre au retour d'une zone d'endémie

palustre doit faire suspecter un paludisme, même si une chimio

prophylaxie correcte a été suivie. Frottis sanguin (FS) et goutte

épaisse (GE), permettant l'identification de l'espèce et la

mesure de la parasitemie. Une différenciation de Plasmodium doit

être réalisée pour déterminer le traitement

adéquat.

Des tests diagnostiques rapides existent mais doivent

être confirmés par FS ou GE. Répéter les tests en

cas de suspicion clinique et résultats initiaux

négatifs.12(*)

1.1.40. II.6.3. Diagnostic Différentiel

Voici quelques types du diagnostic différentiel :

Ø Diagnostic différentiel d'un coma

fébrile :

· Encéphalite virale (virus d'Epstein Barr, VIH,

arbovirus), bactérienne.

· Méningite aiguë purulente ou

lymphocytaire.

· Abcès cérébral,

thrombophlébite cérébrale.

· Fièvre typhoïde.

· Endocardite compliquée.

· Trypanosomiase.

Ø Diagnostic différentiel d'un ictère

fébrile : Hépatite virale ; Angiocholite ;

Fièvre jaune ; Leptospirose.13(*)

1.1.41. II.7. TRAITEMENT

Il existe plusieurs molécules antipaludiques, qui

peuvent être utilisées soit en prophylaxie (prévention lors

d'un voyage en pays endémique), soit en curatif.

Le choix du traitement curatif dépend avant tout de

l'évaluation de la gravité clinique de la maladie. Un

accès palustre simple à P. falciparum chez le voyageur sera

traité per os par une combinaison de soit artémether +

luméfantrine (Coartem(c)) ; ou atovaquone + proguanil (Malarone(c)) ; ou

quinine + doxycycline ou clindamycine ou artemisinine + piperaquine

(Eurartesim(c)). Une forme grave de paludisme par P. falciparum est

traitée en hospitalisation, avec artésunate (voie IV),

artémether ou quinine (voie IV).

1.1.42. II.8. PROPHYLAXIE

La prophylaxie est définie comme étant un ensemble

des mesures propres à prévenir une maladie. Voici quelques

préventions pour réduire sensiblement les risques de piqures des

moustiques :

Ø Tranche horaire à risque : entre le coucher et

le lever du soleil.

Ø Première ligne de défense de la

prévention :

· Porter des vêtements longs le soir.

· Dormir dans des pièces dont les ouvertures sont

équipées d'un grillage.

· Dormir à la belle étoile avec une

moustiquaire.

· La climatisation réduit le risque de

piqûre.

Ø Insecticides par diffuseur électrique avec

tablettes, flacons de liquide, bombe insecticides ou tortillon fumigène.

Dormir sous une moustiquaire imprégnée de

pyréthrinoïdes. La rémanence du produit est de 6 mois.

Ø Répulsifs à utiliser sur les parties

découvertes du corps avec application dès le coucher du soleil et

une protection variant de 2 à 5 heures.

De nos jours, le paludisme est l'un des problèmes de

santé publique qui défie le monde. Car jusqu'à

présent, aucun vaccin prometteur n'a déjà

été mis au point. 14(*)

1.1.43. II.10. CONCLUSION

Le paludisme est l'une des maladies les plus

meurtrières en Afrique subsaharienne, qui se localise

spécialement dans les zones tropicales mais les zones

tempérées n'en sont pas tout à fait dépourvues. E,

zone tropicale, le paludisme revêt un caractère endémique,

provoquant de nombreuses victimes. Il est à la base de la forte

mortalité et provoque parfois quelques épidémies

saisonnières. A cause de plusieurs millions de morts dans le monde,

chaque année ; la lutte contre cette maladie constitue un domaine

d'action internationale auquel plusieurs organisations internationales

participent et collaborent afin de l'éradiquer. Le paludisme est

présent dans l'histoire de l'humanité.

CHAPITRE III

CONCEPTION ET MODELISATION DU SYSTEME

EXPERT

1.1.44. III.1. ANALYSE

1.1.45. III.1.1. INTRODUCTION

Une étape essentielle de tout cycle de

développement logiciel ou conceptuel consiste à effectuer une

étude préalable. Le but de cette phase est de comprendre le

contexte du système. Il s'agit d'éclaircir au mieux les besoins

fonctionnels et non fonctionnels, définir les acteurs et identifier les

cas d'utilisation. Dans ce chapitre, nous allons essayer d'exprimer les besoins

sous forme de diagrammes de cas d'utilisation.

1.1.46. III.1.2. ANALYSE ET SPECIFICATION DES BESOINS

La spécification de besoins constitue la phase de

départ de toute application à développer dans laquelle

nous allons identifier les besoins de notre application. Nous distinguons des

besoins fonctionnels qui présentent les fonctionnalités attendues

de notre application et les besoins non fonctionnels pour éviter le

développement d'une application non satisfaisante ainsi de trouver un

accord commun entre les spécialistes et les utilisateurs pour

réussir le projet.

1.1.47. III.1.2.1. Identification des acteurs

Les trois acteurs intervenant dans ce système :

Ø L'utilisateur simple

Ø L'utilisateur membre

Ø L'administrateur

1.1.48. III.1.2.1.1. Description des acteurs

|

Acteurs

|

Définition

|

Rôle

|

|

Utilisateur Simple

|

Toute personne utilisant l'application, qui n'est pas encore

membre, et qui pourra le devenir.

|

-Il a accès à un espace utilisateur simple de

l'application où il pourra bénéficier la

fonctionnalité de demander des préventions.

|

|

Utilisateur membre

|

Toute personne ayant un smartphone afin de pouvoir utiliser

l'application et ayant un compte.

|

Il a accès à l'espace utilisateur membre

où il peut demander un diagnostic et voir l'historique de ses

diagnostics antérieurs.

|

|

Administrateur

|

Une personne ayant le droit d'administration du

système

|

-Il s'authentifie afin d'accéder à l'espace

Administrateur où il bénéficiera d'un ensemble de

fonctionnalités (mise à jourtraitement, préventions ...).

Il a également l'accès à l'ensemble du système.

|

Tableau 4 : description des acteurs

1.1.49. III.1.3. SPECIFICATION DES BESOINS FONCTIONNELS

«Les besoins fonctionnels expriment une action que doit

effectuer le système en réponse à une demande (sorties qui

sont produites pour un ensemble donné d'entrées)».15(*) Dans ce qui suit, nous

décrivons les besoins fonctionnels de notre application.

Après une étude détaillée du

système, des exigences fonctionnelles des différents acteurs de

l'application. Ces besoins se regroupent dans les diagrammes des cas

d'utilisation, Les besoins utilisateur :

Ces besoins sont plutôt regroupés dans trois

grands ensembles : Espace Utilisateur simple, Espace Utilisateur membre et

Espace Administrateur.

Ø Accéder aux services Utilisateur

Simple : L'utilisateur simple aura accès à un espace

utilisateur simple où il peut consulter les préventions afin

d'éviter le paludisme.

Ø Accéder aux services Utilisateur

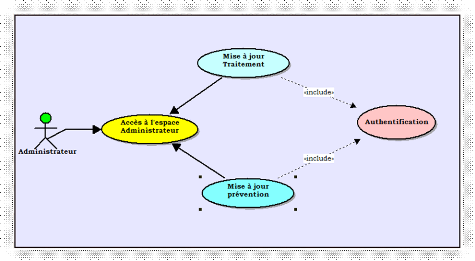

membre : Tout utilisateur membre aura accès à un espace

membre où un ensemble de fonctionnalités seront offertes tel que

demander un diagnostic et voir l'historique des diagnostics.

Ø Accéder aux services Administrateur :

C'est un espace dédié seulement aux Administrateurs du

système qui leur permet d'effectuer des opérations tel que la

consultation des traitements, faire des mises à jour sur les

prétraitements à administrés si nécessaire et aussi

ajouter quelques préventions qui pourront aider l'utilisateur à

éviter le paludisme.

1.1.50. III.1.3.1. Description générale des

cas

1 S'authentifier : En tant que

utilisateur membre ou Administrateur, je veux m'authentifier afin

d'accéder à l'espace membre.

2 Mot de passe oublié : En tant

que utilisateur membre ou Administrateur, je veux changer mon mot de passe afin

de mieux assurer la sécurité de mes informations et leurs

confidentialités.

3 Créer compte : En tant que

utilisateur potentiel, je veux créer un compte afin de

bénéficier des fonctionnalités de l'espace membre.

4 Consulter l'historique de diagnostic :

En tant que utilisateur membre, je veux consulter mon historique de diagnostic

afin de voir les résultats des diagnostics précédents.

5. Demander un

diagnostic : En tant que utilisateur membre, je veux demander un

nouveau diagnostic afin de connaître mon état de santé.

6. Demander des conseils : En tant que

utilisateur potentiel, je veux demander des conseils afin de connaître

comment prévenir le paludisme.

7 Mise à jour traitement : En

tant que Administrateur, je peux mettre à jour les traitements afin

d'administré le meilleur médicament.

8 Mise à jour

préventions : En tant que Administrateur, je veux mettre

à jour les préventions afin d'aider les utilisateurs à

connaitre les meilleur techniques à adopter vis à vis du

paludisme.

1.1.51. III.1.4. SPECIFICATION DES BESOINS NON

FONCTIONNELS

«Il s'agit des besoins qui caractérisent le

système. Ce sont des besoins en matière de performance, de type

de matériel ou le type de conception. Ces besoins peuvent concerner les

contraintes d'implémentation (langage de programmation, type SGBD.)

».

Les besoins non fonctionnels de notre

système :

a) Contraintes ergonomiques

Ø La navigation entre les interfaces de notre future

application mobile doit être légère et fluide.

Ø L'utilisateur doit être guidé lors de la

saisie de certaines informations, afin de respecter les formats des champs de

notre base de données.

b) Contraintes techniques

Ø Vu que notre application mobile manipule des

données confidentielles, tous les accès des utilisateurs membre

doivent être protégés par un login, un mot de passe qui

permettent d'assurer la sécurité et la confidentialité.

Ø Les mots de passes des utilisateurs doivent

êtres cryptés au niveau de la base de données afin de

garder sécurisé l'accès à l'application

«Diamal».

Ø Les requêtes doivent être

optimisées afin d'assurer un temps de réponse minimale.

1.1.52. III.2.MODELISATION

1.1.53. III.2.1.Méthodologie et approche

adoptée

Avant d'entrer dans la phase de la programmation de

l'application et se lancer dans l'écriture du code : il faut tout

d'abord organiser les idées autour d'un formalisme, les documenter, puis

organiser la réalisation en définissant les modules et les

étapes de la réalisation. Cette démarche antérieure

à l'écriture que l'on appelle modélisation. La

modélisation consiste à créer une représentation

virtuelle d'une réalité de telle façon à faire

ressortir les points auxquels on s'intéresse.

Dans le cadre de notre projet, nous avons utilisé le

langage UML pour la modélisation des différents diagrammes. Pour

parler de notre approche nous avons fait le choix d'une approche objet pour

notre future application, car cette approche facilite et augmente la vitesse

dans le cycle de développement en modularisation le système

global. Ce qui nous conduit directement à une modélisation

orientée objet se finalisant en programmation orientée objet.

1.1.54. III.2.1.1. Présentation du langage

En regardant les objectifs fixés pour la

réalisation du projet, nous remarquons que nous sommes face à une

application modulaire et qui devra rester ouverte pour les améliorations

futures. De ce fait, il est très important d'utiliser un langage

universel pour la modélisation afin de clarifier la conception et de

faciliter les échanges. Notre choix est porté sur le langage UML

puisqu'il convient pour toutes les méthodes objet et se prête bien

à la représentation de l'architecture du système. UML

(Unified Modeling Language) est un langage de modélisation unifié

qui permet de modéliser une application logicielle d'une façon

standard dans le cadre de conception orienté objet.16(*)

UML permet de couvrir le cycle de vie d'un logiciel depuis la

spécification des besoins jusqu'au codage en offrant plusieurs moyens de

description et de modélisation des acteurs et de l'utilisation

système, du comportement des objets, du flot de contrôle internes

aux opérations, des composants d'implémentation et leurs

relations, de la structure matérielle et de la distribution des objets

et des composants indépendamment des techniques d'implémentation

et peut être mis à jour selon les besoins.

1.1.55. III.2.1.2 Les avantages de la méthode

Les avantages du langage UML sont multiples en voici

quelques-uns :

ü UML est Universel.

ü Adopté par les grandes entreprises.

ü Notation unifié

ü Facile à comprendre.

ü Adopté par plusieurs processus de

développement

ü Limite les risques d'erreur.

ü N'est pas limité au domaine informatique.

1.1.56. III.2. Les Diagramme de cas d'utilisation

Le diagramme de cas d'utilisation a pour but de donner une

vision globale sur les interfaces de future application. C'est le premier

diagramme UML constitué d'un ensemble d'acteurs qui agit sur des cas

d'utilisation et qui décrit sous la forme d'actions et des

réactions, le comportement d'un système du point de vue

utilisateur.17(*)

Acteur : un acteur est un utilisateur qui communique et

interagit avec les cas d'utilisation du système. C'est une entité

ayant un comportement comme une personne, un système ou un

hôpital.

Système : cet élément fixe les limites du

système en relation avec les acteurs qui l'utilisent (en dehors du

système) et les fonctions qu'il doit fournir (à

l'intérieur du système).

Cas d'utilisation : un cas d'utilisation représente un

ensemble de séquences d'actions à réaliser par le

système et produisant un résultat observable intéressant

pour un acteur particulier représenté par des ellipses et

limité par un rectangle pour représenter le système.

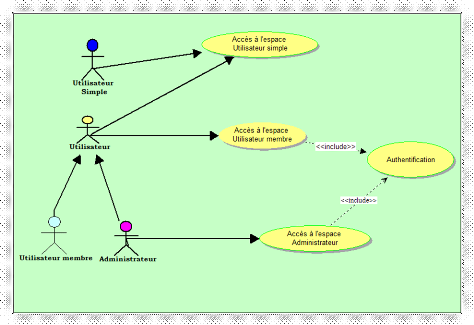

1.1.57. III.6.1. Diagramme de cas d'utilisation initial

Ci-dessous, nous présentons le diagramme de cas

d'utilisation pour la compréhension du

fonctionnement initial du

système.

Figure 4 : Diagramme de cas d'utilisation

initial

Dans le premier ensemble fonctionnel, nous décrivons

les cas liés aux utilisateurs.

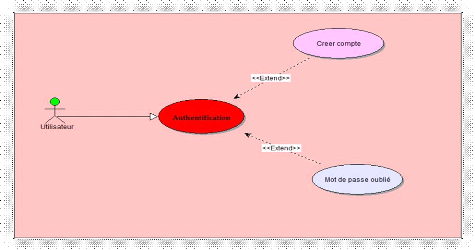

1.1.58. III.6.1.1. Diagramme de cas d'utilisation

Authentification

Il s'agit de la première étape de

fonctionnement. Afin d'accéder aux différentes

fonctionnalités offertes par l'application, l'utilisateur doit

s'authentifier en saisissant un nom d'utilisateur et un mot de passe. Il a

également la possibilité de modifier son mot de passe afin de

personnaliser ses paramètres d'authentification.

Figure 5 : Diagramme de cas d'utilisation

« authentification »

· Description du cas

« Authentification »

|

SOMMAIRE

|

|

Titre

|

Authentication

|

|

But

|

Assurer la sécurité des utilisateurs.

|

|

Résumé

|

L'utilisateur membre lance l'application déjà

installé, après avoir choisi l'espace à utiliser une page

d'authentification se lance est préalablement lié à un

contrôle de sécurité pour certaines

fonctionnalités.

|

|

Acteur

|

Utilisateur membre de l'application

|

|

DESCRIPTION DES ENCHAINEMENT

|

|

Pré conditions

|

|

Post conditions

|

|

- L'utilisateur télécharge l'application sur son

terminal mobile.

|

|

- L'utilisateur est identifié comme étant un

utilisateur membre de l'application Diamal.

|

|

Scenario nominal

|

|

-L'utilisateur remplit les champs

d'authentification et clique sur le bouton

«Connexion».

-Le système vérifie les informations saisies

par l'utilisateur et affiche l'interface suivante.

|

|

Enchainment alternative

|

|

1. Si un des champs est invalide, le système affiche un

message d'erreur et lui propose de réinitialiser le mot de passe ou

créer un compte.

2. Retour à l'étape 1 du scénario nominal

pour lancer à nouveau la connexion.

|

|

Point d'extension :

|

|

Créer Compte

-L'utilisateur clique sur « créer un

compte »

-Le système affiche l'interface appropriée.

-l'utilisateur saisit les champs nécessaire et clique

sur « Inscription ».

-Le système vérifie les informations saisies par

l'utilisateur et Créer le compte.

Mot de passe oublié

-Le client clique sur «Mot de passe

oublié».

-Le système affiche l'interface appropriée.

- L'utilisateur saisit les champs nécessaires et clique

sur «Modifier».

-Le système vérifie les informations saisies

par l'utilisateur et enregistre les modifications.

|

Tableau 5 : fiche description : cas

authentification

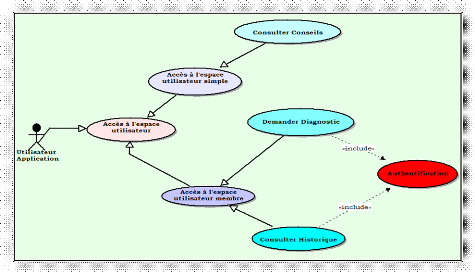

1.1.59. III.6.1.2. Diagramme de cas d'utilisation globale

d'accès à l'application

Ici nous éclatons le cas espace privé du

diagramme initial en diagramme global pour cet aspect.

Figure 6 : Illustre le diagramme de cas d'utilisation

global d'accès à l'espace Utilisateur

· Description du cas « accès

à l'espace Utilisateur »

|

SOMMAIRE

|

|

Titre

|

Accès à l'espace Utilisateur

|

|

But

|

Tout utilisateur de l'application peut

bénéficier des services de l'application

|

|

Résumé

|

Consulter l'historique des diagnostics antérieur, demander

un nouveau diagnostic ou demander conseils

|

|

Acteur

|

Utilisateur potential

|

|

DESCRIPTION DES ENCHAINEMENT

|

|

Préconditions

|

|

Post conditions

|

|

- L'utilisateur télécharge l'application sur son

mobile

|

|

- L'utilisateur accède à l'espace utilisateur

avec succès

|

|

Scenario nominal

|

|

-Le système affiche l'interface principale de

l'application.

-L'utilisateur clique sur le bouton «Espace

Utilisateur».

-Le système affiche le menu correspondant.

|

|

Scénario de base

|

|

Consulter historique des diagnostics

|

-A travers un sliding menu, l'utilisateur choisit

«Consulter Historique».

-Le système affiche l'interface appropriée.

|

|

Demender diagnostic

|

-A travers un sliding menu, l'utilisateur choisit

«demander diagnostic» ou «se

diagnostiquer».

-Le système affiche l'interface appropriée.

-L'utilisateur remplit les champs de diagnostic et clique sur le

bouton «Diagnostiquer»

. -Le système affiche le résultat obtenu.

|

|

Consulter Préventions

|

-A travers un sliding menu, l'utilisateur choisit

«Consulter Préventions». -Le système

affiche l'interface appropriée.

|

Tableau 6 : fiche description du cas

« accès à l'espace utilisateur»

· Description textuelle de l'accès

à l'espace utilisateur

|

SOMMAIRE

|

|

Titre

|

Consulter l'historique de diagnostic

|

|

But

|

Afficher les informations liées aux diagnostics

antérieurs

|

|

Résumé

|

A travers un sliding menu, l'utilisateur choisit

«Consulter Historique».

-Le système affiche les résultats obtenus aux

diagnostics antérieurs de l'utilisateur.

-Le système lui demande s'il veut se diagnostiquer

à nouveau.

|

|

Acteur

|

Utilisateur membre

|

|

DESCRIPTION DES ENCHAINEMENT

|

|

Pré conditions

|

|

Post conditions

|

|

- l'utilisateur doit d'abord être identifié comme

utilisateur membre et propriétaire des username et possword

renseignés par authentification.

|

|

L'utilisateur consulte ses résultats des

diagnostiqués antérieur

|

|

Scenario nominal

|

|

A travers un sliding menu, l'utilisateur choisit

«Consulter Historique».

-Le système affiche les résultats obtenus aux

diagnostics antérieurs de l'utilisateur.

-Le système lui demande s'il veut se diagnostiquer

à nouveau.

|

|

Point d'extention

|

|

Se renseigner sur l'historiques des diagnostiques

déjà effectué

|

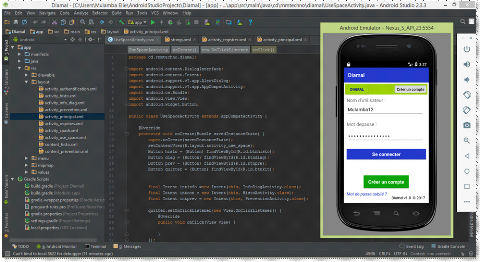

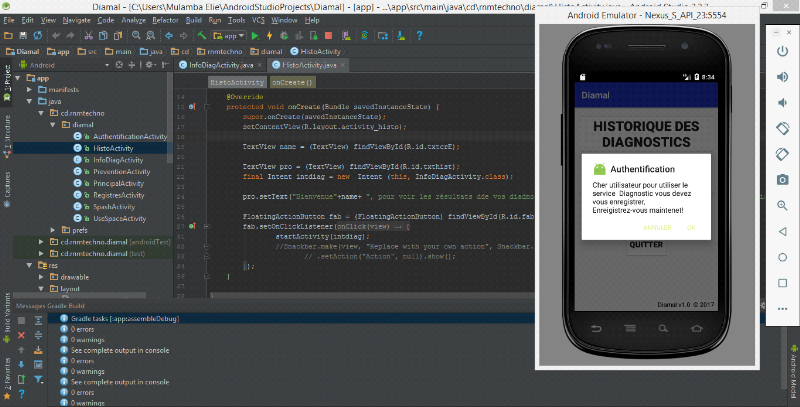

-Le système affiche l'interface appropriée.